O Domain Name System (DNS) permite que usuários e sites interajam de forma suave e contínua, transformando nomes de domínio legíveis por humanos em endereços IP legíveis por máquinas. Dada a alta importância do DNS nas comunicações digitais, ele frequentemente é vítima de ataques, que levam a violações de dados e interrupções de serviço.

Em 2022, 88% das organizações em todo o mundo foram vítimas de ataques de DNS; cada incidente custou US$ 942.0001 em média. À medida que as empresas dependem cada vez mais de plataformas digitais, entender e mitigar vulnerabilidades de DNS se tornou crucial para manter a segurança da rede e proteger dados confidenciais.

Principais conclusões

- Um ataque de DNS tem como objetivo atingir a estabilidade ou a funcionalidade do serviço de Sistema de Nomes de Domínio de uma rede.

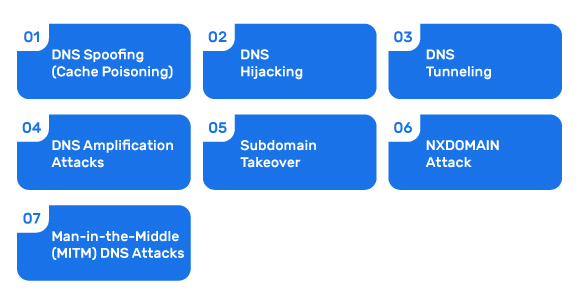

- Alguns tipos comuns de ataques de DNS incluem falsificação de DNS (envenenamento de cache), sequestro de DNS, tunelamento de DNS, ataques de amplificação de DNS, aquisição de subdomínio, ataques NXDOMAIN e ataques de DNS do tipo Man-in-the-Middle (MITM).

- O impacto de um ataque de DNS pode ser devastador, incluindo consequências financeiras, de reputação e de segurança.

- Há inúmeras ações que você pode tomar para prevenir ou mitigar ataques de DNS, desde a implementação de DNSSEC e o uso de resolvedores de DNS seguros até o monitoramento e a atualização regulares de suas configurações de DNS.

O que é um ataque DNS?

Um ataque DNS se refere a ataques que visam atingir a estabilidade ou funcionalidade do serviço Domain Name System de uma determinada rede. O objetivo mais amplo, no entanto, é redirecionar usuários para sites suspeitos, muitas vezes prejudiciais, ou obter acesso não autorizado a informações confidenciais .

Tipos comuns de ataques DNS

1. DNS Spoofing (envenenamento de cache)

Em 2020, uma grande vulnerabilidade de envenenamento de cache DNS chamada “ SAD DNS ” foi descoberta. Ela afetou milhões de dispositivos e exigiu patches generalizados. Mas o que exatamente é falsificação de DNS ou envenenamento de cache? É uma técnica maliciosa que corrompe o cache do resolvedor de DNS com informações falsas. Esse engano faz com que as consultas de DNS retornem respostas incorretas e redirecionem os usuários para sites fraudulentos.

Quando o sistema DNS é comprometido, o tráfego da web é roteado para destinos não intencionais, embora os sites autênticos mantenham seus verdadeiros endereços IP.

A vulnerabilidade dos caches DNS decorre da incapacidade de verificar dados armazenados de forma independente. Como resultado, informações DNS errôneas persistem no cache até que o Time to Live (TTL) expire ou ocorra a remoção manual.

2. Sequestro de DNS

O sequestro de servidor de nome de domínio se refere ao tipo de ataque DNS em que um hacker intencionalmente adultera e manipula como as consultas DNS são resolvidas. Como resultado, os usuários são direcionados para sites maliciosos. Os invasores escolhem um dos muitos métodos, como instalar malware nos PCs dos usuários, assumir o controle de roteadores ou interceptar conexões DNS para conduzir o ataque com sucesso.

Os invasores também usam o sequestro de DNS para fins de phishing ou pharming. Após sequestrar o DNS do site legítimo inicial, eles direcionam os usuários para um site falso, mas de aparência semelhante, onde as vítimas são solicitadas a inserir credenciais de login. Alguns governos ou agências governamentais que praticam censura sobre sua população fazem uso do sequestro de DNS para redirecionar os cidadãos para sites aprovados pelo estado.

3. Túnel DNS

O tunelamento DNS explora o protocolo DNS para transmitir tráfego não DNS pela porta 53, geralmente ignorando firewalls e medidas de segurança. Essa técnica pode ser usada para exfiltração de dados ou comunicações de comando e controle. Pesquisas mostram que 46% das organizações sofreram ataques de tunelamento DNS.

4. Ataques de amplificação de DNS

A amplificação de DNS é um ataque de Negação de Serviço Distribuída (DDoS) que visa manipular a maneira como a lista telefônica da internet opera. Ele converte uma consulta DNS padrão em um dilúvio de tráfego indesejado e indesejado. Nesses ataques, os hackers exploram resolvedores DNS abertos para amplificar o volume do ataque, o que sobrecarrega e perturba os sistemas alvo. O hacker envia consultas pequenas e compactas por meio do endereço IP falsificado da vítima, aparecendo como a vítima pretendida. Isso faz com que o servidor envie uma grande resposta ao alvo, que é exatamente o motivo pelo qual esse tipo de ataque é chamado de "amplificação".

5. Aquisição de subdomínio

Um estudo de 2021 descobriu que 15% dos 50.000 principais domínios Alexa eram vulneráveis à aquisição de subdomínio. Uma aquisição de subdomínio se refere a um ataque em que o hacker obtém controle sobre o subdomínio de um domínio alvo. Isso ocorre principalmente quando o subdomínio tem um nome canônico (CNAME) no Sistema de Nomes de Domínio (DNS), mas nenhum conteúdo está sendo fornecido pelo host, seja porque este último ainda não foi publicado ou porque foi removido do sistema. Em qualquer um dos dois casos, o hacker pode obter acesso ao subdomínio por meio de seu próprio host virtual e, então, começar a hospedar conteúdo malicioso para ele.

6. Ataque NXDOMAIN

O DNS NXDOMAIN é um tipo de ataque de inundação que tenta fazer com que servidores desapareçam da web sobrecarregando (ou inundando) o servidor DNS com solicitações de registros inválidos ou fictícios. Como o servidor DNS desperdiça tempo procurando registros inexistentes, ele perde o tempo e a capacidade necessários para pesquisar registros reais e legítimos.

Como resultado, o cache no servidor DNS fica sobrecarregado com solicitações falsas e ilegítimas, e os clientes não conseguem mais acessar ou encontrar os servidores e o roteiro que estão procurando.

7. Ataques DNS do tipo Man-in-the-Middle (MITM)

Um ataque Man-in-the-middle (MitM) refere-se ao tipo de ataque cibernético em que criminosos exploram protocolos fracos baseados na web e se envolvem entre entidades em um canal de comunicação digital para obter acesso a dados financeiros ou confidenciais importantes. Desde 2021, os e-mails comprometidos por MITM aumentaram em mais de 35% .

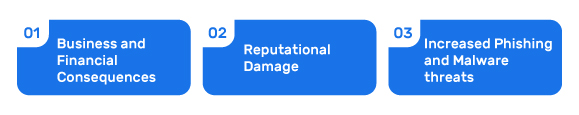

Impacto dos ataques DNS

Consequências comerciais e financeiras

Em 2019, organizações de serviços financeiros gastaram uma média de $1.304.790 para restaurar serviços após cada ataque de DNS, o que foi um aumento de 40% em relação ao ano anterior. O custo médio por ataque agora excede $1 milhão .

Danos à reputação

Além do impacto financeiro imediato, os ataques de DNS também podem causar danos significativos à reputação, minar a confiança do cliente e resultar em perdas comerciais a longo prazo.

Aumento das ameaças de phishing e malware

Ataques de DNS também facilitam outras ameaças cibernéticas. Por exemplo, o sequestro de DNS bem-sucedido pode aumentar drasticamente a eficácia de campanhas de phishing.

Como se proteger contra ataques de DNS

Vulnerabilidades de DNS exploradas podem levar a consequências importantes (por exemplo, infecções relacionadas ao malware, violações de dados, interrupções de serviço e perdas monetárias). Hackers exploram servidores DNS para guiar usuários a sites perigosos e prejudiciais, roubar dados confidenciais ou tornar alguns serviços cruciais indisponíveis ou disfuncionais.

Algumas medidas importantes que você pode tomar para evitar ataques de DNS são as seguintes:

Implementando DNSSEC (Extensões de Segurança do Sistema de Nomes de Domínio)

Use DNSSEC para autenticar e validar respostas DNS criptograficamente. DNSSEC (Domain Name System Security Extensions) refere-se à extensão de segurança que ajuda a garantir que você seja redirecionado para o site correto e legítimo quando você insere um endereço da web no seu navegador, mantendo-o longe de sites falsos, ilegítimos e potencialmente maliciosos. Além disso, ele ajuda a proteger você contra envenenamento de DNS, spoofing e outras formas de uso não autorizado. Ele abrange um conjunto de extensões que adicionam assinaturas criptográficas aos seus registros DNS atuais.

Você pode verificar de forma rápida e eficaz se seu DNSSEC está habilitado ou não com a ajuda da ferramenta de verificação DNSSEC do PowerDMARC . Ela fornecerá a você um status preciso e confiável de sua implementação DNSSEC, sem o risco de erros manuais.

Usando resolvedores DNS seguros

Configurar resolvedores de DNS ajuda a oferecer soluções de segurança para aqueles que navegam na web (também conhecidos como usuários finais). Os resolvedores de DNS podem incluir um rico conjunto de funcionalidades que abrangem filtragem inteligente de conteúdo, o que, por sua vez, pode ajudar a bloquear sites que frequentemente espalham spam e vírus e estão envolvidos em outras formas de ataques cibernéticos. Alguns resolvedores de DNS também podem fornecer proteção de botnet para impedir que você se comunique com botnets potencialmente maliciosos.

Monitoramento e atualização regular das configurações de DNS.

O recurso DNS Timeline do PowerDMARC fornece uma visão geral abrangente e granular dos seus registros DNS, incluindo:

- Registros DNS DMARC, SPF e DKIM

- Registros BIMI , MTA-STS e TLS-RPT

- Registros MX, A, AAAA, PTR, FcrDNS, NS, TXT, CNAME, etc.

A ferramenta captura cada alteração em um formato fácil de entender, oferecendo registros de data e hora relevantes para monitoramento abrangente.

O recurso DNS Timeline também mostra registros antigos e novos lado a lado para comparação. O sistema permite que você filtre alterações de DNS com base em tipos de registros (SPF ou DMARC), domínios ou subdomínios, intervalos de tempo e outros fatores de distinção importantes. A guia Security Score History fornece uma representação visual fácil de entender da classificação de segurança do seu domínio, rastreando quaisquer alterações que ocorram ao longo do tempo.

Implementando soluções anti-DDoS

Soluções anti-DDoS podem incluir hardware anti-DDoS no local, serviços anti-DDoS baseados em nuvem, NTAs (ou seja, Network Traffic Analyzers), software antivírus e firewalls de aplicativos da web. Eles servem para detectar e mitigar ataques DDoS, protegendo assim seu sistema de agentes maliciosos.

Fortalecendo a segurança do e-mail com autenticação de e-mail

Os protocolos de autenticação de e-mail protegem seus e-mails de vários tipos de uso não autorizado, incluindo ataques de phishing, spam e spoofing. Eles podem contribuir indiretamente para mitigar certos ataques baseados em DNS. Veja como:

- Os invasores geralmente usam domínios falsificados em ataques de phishing. O DMARC impõe autenticação, reduzindo o risco de invasores usarem seu domínio em e-mails maliciosos.

- Ao garantir que somente fontes legítimas possam enviar e-mails usando seu domínio, a autenticação de e-mail reduz a probabilidade de invasores injetarem registros DNS maliciosos para campanhas de phishing.

- Eles funcionam em conjunto com medidas de segurança baseadas em DNS, como DNSSEC, que protege contra adulteração e sequestro de DNS.

- Protocolos como MTA-STS e DANE utilizam o DNS para impor o transporte seguro de correio eletrónico através de TLS, protegendo contra ataques Man-in-the-Middle (MitM).

Recomendações adicionais

- Utilize um processo abrangente de gerenciamento de patches para software DNS.

- Restrinja o acesso e sofistice as configurações do servidor DNS.

- Examine e supervisione cuidadosamente o tráfego DNS em tempo real para identificar atividades incomuns e possíveis ataques antes que seja tarde demais.

- Faça verificações regulares para ver o nível de vulnerabilidade da sua infraestrutura de DNS.

Palavras finais

Ataques de DNS podem provocar medo e pânico imediatamente, pois podem colocar em risco a estabilidade e a segurança de um determinado sistema. O escopo do impacto, abrangendo aspectos financeiros, de reputação e de segurança, também pode ser bastante alarmante para várias empresas. No entanto, é importante não ficar sobrecarregado quando estiver sob ataque e, em vez disso, implementar medidas e mecanismos que possam preveni-lo e mitigá-lo.

- Como verificar a capacidade de entrega do e-mail? - 2 de abril, 2025

- Melhores verificadores DKIM em 2025 - 31 de março de 2025

- Violações de dados famosas e ataques de phishing: O que podemos aprender - 27 de março de 2025

![Why is DMARC Important? [2025 Updated] porque é que o DMARC é importante](https://powerdmarc.com/wp-content/uploads/2021/10/why-is-DMARC-important-80x80.jpg)