Владельцы доменов часто совершают ошибку, полагая, что их путь аутентификации электронной почты заканчивается на этапе внедрения (на этапе DMARC p=rject). Мало кто знает, что жизнь после p=reject - это важный этап, который определяет общую силу безопасности их домена безопасность электронной почты почтовой безопасности их домена. Для постоянной защиты от спуфинга и фишинговых атак необходимо разработать стратегию безопасности электронной почты, которая начнет действовать только после того, как вы добьетесь внедрения. Это включает в себя постоянный мониторинг, отчетность и управление для обеспечения общего состояния вашей системы аутентификации электронной почты.

Давайте узнаем, почему ваше путешествие по DMARC далеко не закончено, как только вы достигнете своей цели - включите политику p=reject.

Ключевые выводы

- Успешный переход на p=reject значительно повышает защиту от подмены почты и фишинговых атак.

- Постоянный мониторинг и анализ отчетов DMARC очень важен для поддержания безопасности электронной почты и возможности ее доставки после отклонения.

- Интеграция DMARC с SPF и DKIM необходима для снижения риска ложных срабатываний и обеспечения правильной аутентификации всех писем.

- Убедитесь, что все источники отправки включены в вашу запись SPF, это поможет свести к минимуму ненужные отказы DMARC.

- Постоянная оценка сторонних поставщиков необходима для соблюдения строгих стандартов аутентификации и безопасности электронной почты.

Что такое p=reject?

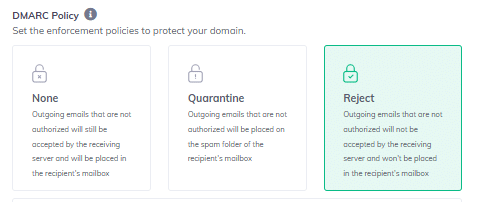

Сайт Политика DMARC имеет 3 определенных режима применения, которые можно использовать, это:

- p=none (действие не предпринимается)

- p=карантин (помещает в карантин письма, не прошедшие DMARC)

- p=reject (отклоняет электронные письма в случае отказ DMARC)

Reject - это максимальная политика применения DMARC, она помогает владельцам доменов блокировать поддельные или фишинговые письма до того, как они попадут в почтовые ящики клиентов. Те, кто хочет использовать DMARC для защиты своих доменов от векторов атак, основанных на электронной почте, могут счесть p=reject подходящим режимом политики.

Упростите безопасность с помощью PowerDMARC!

Как включить режим p=reject?

Чтобы включить политику p=reject для DMARC, вам нужно просто отредактировать DNS-запись DMARC в настройках DNS вашего домена, как показано в примере ниже:

Предыдущая запись: v=DMARC1; p=карантин;

Отредактированная запись: v=DMARC1; p=reject;

Сохраните изменения в отредактированной записи и дайте DNS некоторое время на обработку изменений.

Если вы являетесь клиентом PowerDMARC, использующим нашу хостинговую функцию DMARC, вы можете изменить режим политики DMARC с предыдущего на p=reject, просто нажав на опцию "Reject" в настройках политики прямо на нашей платформе - без необходимости доступа к вашим DNS.

Потенциальные риски, связанные с DMARC при отклонении

Чаще всего владельцы доменов пытаются поспешить с развертыванием протокола и рассчитывают добиться его внедрения как можно быстрее. Однако это не рекомендуется. Давайте объясним почему:

- Переход на принудительное исполнение в очень быстром темпе может привести к проблемам с доставкой электронной почты

- Это может привести к потере законных сообщений электронной почты

- Это может привести к сбоям DMARC для писем, отправленных за пределы вашего собственного домена.

Как безопасно достичь p=reject?

Несмотря на то, что политика отклонения имеет свой набор предупреждений и отказов от ответственности, ее эффективность в предотвращении различных атак мошенничества по электронной почте неоспорима. Итак, давайте рассмотрим способы безопасного перехода на политику отклонения:

Начните с p=none

Вместо того чтобы начинать с принудительной политики, рекомендуется начать с чего-то, что обеспечивает большую гибкость и свободу: именно это и делает p=none. Эта политика, хотя и не делает многого в плане защиты, может служить отличным инструментом мониторинга, который поможет вам на пути внедрения.

Включить отчетность DMARC

Мониторинг каналов электронной почты поможет вам предотвратить нежелательные сбои в доставке из-за неправильно настроенных протоколов. Он позволяет визуализировать и обнаруживать ошибки, а также быстрее устранять неполадки.

Отчеты DMARC поможет вам определить эффективность вашей политики аутентификации электронной почты.

Хотя аутентификация электронной почты не является серебряной пулей, она может стать эффективным инструментом в вашем арсенале безопасности. С помощью отчетов DMARC вы можете увидеть, работают ли ваши усилия и где вам, возможно, нужно скорректировать свою стратегию.

Существует 2 типа отчетов:

- Агрегат (RUA) предназначен для отслеживания источников рассылки электронной почты, IP-адресов отправителей, доменов организаций и геолокации.

- Forensic (RUF) предназначен для работы в качестве отчетов о предупреждениях об инцидентах, когда происходит такое криминалистическое событие, как спуфинг

- Настройте оба SPF и DKIM вместе с DMARC

Слишком много поваров не испортят бульон, когда речь идет о внедрении DMARC. Эксперты по безопасности рекомендуют объединять DMARC с SPF и DKIM для усиления защиты, а также для снижения вероятности ложных срабатываний. Это также поможет избежать нежелательных отказов DMARC.

DMARC требует либо SPF или DKIM для прохождения аутентификации.

Это играет ключевую роль в том, чтобы помочь вам безопасно реализовать политику отказа, гарантируя, что даже если SPF не пройдет, а DKIM пройдет, или наоборот, MARC пройдет для предполагаемого сообщения.

Укажите все источники, из которых вы получаете информацию

Отсутствие источников отправки в вашей записи SPF может быть особенно вредным, когда вы пытаетесь избежать нежелательных отказов DMARC. Важно составить список всех ваших источников отправки электронной почты (в него входят сторонние поставщики электронной почты и такие поставщики услуг, как Gmail, Microsoft O365, Yahoo Mail, Zoho и т. д.).

Это особенно важно, если вы используете SPF только в сочетании с DMARC. Каждый раз, когда вы добавляете или удаляете источник отправки, ваша запись SPF должна отражать те же изменения.

Что происходит после p=reject?

После успешного достижения p=reject вы можете ожидать следующего:

- Обеспечение безопасности электронной почты: Получателям доставляются только те письма, которые прошли обе проверки подлинности SPF и DKIM (или хотя бы одну, в зависимости от настроек DMARC). Письма, не прошедшие эти проверки, отклоняются и не попадают в почтовые ящики.

- Снижение количества спуфинга и фишинговых атак: При достижении p=reject вы можете ожидать минимизации риска подмены прямого домена и фишинговых атак по электронной почте на ваш собственный домен.

- Снижение риска подделки домена: Обеспечение DMARC также минимизирует риск доменной имперсонации, предотвращая злоумышленников от подделки вашего доменного имени для отправки вредоносных писем от вашего имени.

Зачем продолжать путешествие по DMARC после p=reject?

Если вы включите p=reject, ваш домен не избавится от всех потенциальных и возникающих угроз волшебным образом! Он просто стал лучше защищаться от них. Вот причины, по которым вы не должны прекращать свое путешествие по DMARC сразу после включения p=reject:

- Проблемы с доставкой электронной почты: Отсутствие тщательного мониторинга почтового трафика после достижения p=reject может привести к проблемам с доставкой писем.

- Появляющиеся векторы атак: Угрожающие лица время от времени изобретают новые и изощренные способы проведения кибератак, которые часто обходят проверку подлинности электронной почты даже при p=reject.

- Тонкая настройка: Вам может понадобиться настроить SPF, DKIM или конфигурации сторонних служб, если законные электронные письма отклоняются. Например, если новая служба отправляет электронные письма от вашего имени, вам может понадобиться обновить запись SPF или настроить DKIM для этой службы.

Ключевые приоритеты после достижения p=reject

Как только вы получите значение p=reject, вы должны предпринять следующие необходимые шаги для дальнейшего укрепления безопасности электронной почты и поддержания репутации вашего домена:

Текущий мониторинг и анализ

Вы можете продолжать просматривать отчеты DMARC и отслеживать их, чтобы выявить новые источники несанкционированных писем или неправильные конфигурации.

Защита неактивных доменов и поддоменов

Убедитесь, что такая же политика p=reject применяется и к поддоменам и неактивным доменам. Небезопасные поддомены и припаркованные домены часто используются хакерами.

Внедрение BIMI (Brand Indicators for Message Identification)

Усиленная политика DMARC является обязательным требованием для BIMI. Поэтому, как только вы ее достигнете, следующим естественным шагом должно стать включение BIMI для вашего домена! Это поможет вам прикрепить логотип вашего бренда к исходящим письмам, а также получить синюю галочку "проверено" в нескольких поддерживающих почтовых ящиках, таких как Google, Yahoo и Zoho Mail.

Включение MTA-STS для входящих сообщений

При защите исходящих писем с помощью DMARC что происходит с входящими письмами? Включение MTA-STS обеспечивает шифрование TLS, гарантируя, что только сообщения, передаваемые по защищенному соединению, могут попасть в ваш почтовый ящик, что предотвращает атаки типа "человек посередине".

Управление сторонними поставщиками

Проверьте и убедитесь, что сторонние поставщики, отправляющие электронную почту от вашего имени, придерживаются строгих стандартов проверки подлинности и безопасности электронной почты. Убедитесь, что в договорах с поставщиками есть пункты о соблюдении аутентификации электронной почты.

Изучите технологии анализа угроз

Предиктивная аналитика угроз сервисы помогут вам обнаружить, предсказать и смягчить возникающие угрозы и кибератаки на основе электронной почты с помощью передовых технологий, основанных на искусственном интеллекте. Добавив их в свой стек безопасности, вы значительно усилите защиту домена.

Подвести итоги вашей жизни после p=reject

Мониторинг протоколов аутентификации электронной почты - неотъемлемая часть жизни после p=reject. Он не только обеспечивает эффективность ваших мер безопасности, но и позволяет глубже понять их функциональность, чтобы определить, что работает лучше всего.

PowerDMARC поможет вам плавно перейти от p=none к reject и подготовит вас к следующим шагам. Чтобы избежать проблем с доставкой и легко управлять протоколами аутентификации электронной почты, свяжитесь с нами уже сегодня!

- Microsoft усиливает правила для отправителей электронной почты: Ключевые обновления, которые нельзя пропустить - 3 апреля 2025 г.

- Настройка DKIM: Пошаговое руководство по настройке DKIM для обеспечения безопасности электронной почты (2025) - 31 марта 2025 г.

- PowerDMARC признана лидером в области грид-технологий DMARC в G2 Spring Reports 2025 - 26 марта 2025 г.