Система доменных имен (DNS) обеспечивает плавное и бесперебойное взаимодействие пользователей и веб-сайтов, превращая человекочитаемые доменные имена в машиночитаемые IP-адреса. Учитывая высокую важность DNS для цифровых коммуникаций, она часто становится жертвой атак, которые приводят к утечке данных и перебоям в работе сервисов.

В 2022 г, 88 % организаций по всему миру стали жертвами DNS-атак; каждый инцидент в среднем стоил 942 0001 долл. Поскольку предприятия все больше полагаются на цифровые платформы, понимание и устранение уязвимости DNS стало решающим фактором для обеспечения безопасности сети и защиты конфиденциальных данных.

Основные выводы

- Атака на DNS направлена на нарушение стабильности или функциональности службы системы доменных имен в сети.

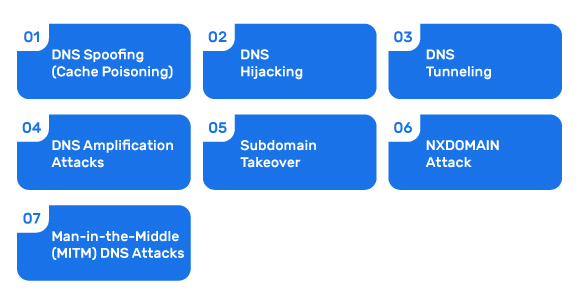

- Среди распространенных типов DNS-атак - DNS Spoofing (отравление кэша), DNS Hijacking, DNS Tunneling, DNS Amplification Attacks, Subdomain Takeover, NXDOMAIN Attacks и Man-in-the-Middle (MITM) DNS Attacks.

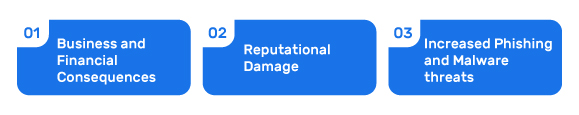

- Последствия DNS-атак могут быть катастрофическими, включая финансовые, репутационные и связанные с безопасностью последствия.

- Существует множество действий, которые можно предпринять для предотвращения или смягчения последствий DNS-атак: от внедрения DNSSEC и использования безопасных DNS-резольверов до регулярного мониторинга и обновления конфигураций DNS.

Что такое DNS-атака?

Атаки на DNS относятся к атакам, направленным на нарушение стабильности или функциональности службы системы доменных имен в данной сети. Более широкой целью, однако, является перенаправление пользователей на подозрительные, часто вредоносные веб-сайты или получение несанкционированного доступа к конфиденциальной информации.

Распространенные типы DNS-атак

1. Подмена DNS (отравление кэша)

В 2020 году была обнаружена серьезная уязвимость для отравления кэша DNS, получившая название "SAD DNS" была обнаружена. Она затронула миллионы устройств и потребовала широкомасштабного исправления. Но что же такое DNS-спуфинг или отравление кэша? Это вредоносная техника, которая повреждает кэш DNS-резольвера ложной информацией. В результате этого обмана DNS-запросы возвращают неверные ответы и перенаправляют пользователей на мошеннические веб-сайты.

Когда система DNS взломана, веб-трафик направляется по нежелательным адресам, хотя подлинные сайты сохраняют свои истинные IP-адреса.

Уязвимость DNS-кэшей обусловлена их неспособностью самостоятельно проверять сохраненные данные. В результате ошибочная информация DNS сохраняется в кэше до тех пор, пока не истечет время жизни (TTL) или не произойдет ручное удаление.

2. Перехват DNS

Перехват сервера доменных имен относится к типу DNS-атак, когда хакер намеренно вмешивается в процесс разрешения DNS-запросов и манипулирует им. В результате пользователи попадают на вредоносные веб-сайты. Для успешного проведения атаки злоумышленники выбирают один из множества методов, таких как установка вредоносного ПО на пользовательские ПК, захват контроля над маршрутизаторами или перехват DNS-соединений.

Злоумышленники также используют перехват DNS для фишинга или фарминга. Перехватив DNS первоначального, легитимного сайта, они направляют пользователей на похожий, но поддельный сайт, где жертвам предлагается ввести учетные данные для входа в систему. Некоторые правительства или правительственные агентства, практикующие цензуру в отношении своего населения, используют перехват DNS для перенаправления граждан на одобренные государством сайты.

3. Туннелирование DNS

DNS-туннелирование использует протокол DNS для передачи трафика, не относящегося к DNS, через порт 53, часто в обход брандмауэров и мер безопасности. Эта техника может использоваться для утечки данных или передачи команд и управления. Согласно исследованиям, 46 % организаций сталкивались с атаками DNS-туннелирования.

4. Атаки на усиление DNS

Усиление DNS - это распределенный отказ в обслуживании (DDoS) атака, направленная на манипулирование работой телефонной книги интернета. Она превращает обычный DNS-запрос в шквал нежелательного и нежелательного трафика. В этих атаках хакеры используют открытые DNS-резольверы для увеличения объема атаки, что приводит к переполнению и нарушению работы целевых систем. Хакер отправляет небольшие, компактные запросы через поддельный IP-адрес жертвы, представляясь ее адресатом. Это побуждает сервер направить целевому серверу большой ответ, именно поэтому такой тип атаки называется "усилением".

5. Захват поддоменов

Исследование 2021 года показало, что 15 % из 50 000 лучших доменов Alexa были уязвимы к захвату субдоменов. Под захватом поддомена понимается атака, в ходе которой хакер получает контроль над поддоменом целевого домена. В основном это происходит, когда поддомен имеет каноническое имя (CNAME) в системе доменных имен (DNS), но хост не предоставляет никакого контента, либо потому что он еще не опубликован, либо потому что он был удален из системы. В любом из этих двух случаев хакер может получить доступ к поддомену через его собственный виртуальный хост и начать размещать на нем вредоносный контент.

6. Атака на NXDOMAIN

DNS NXDOMAIN - это тип флуд-атаки, которая пытается заставить серверы исчезнуть из Сети путем переполнения (или наводнения) DNS-сервера недействительными или фиктивными запросами записей. Поскольку DNS-сервер тратит время на поиск несуществующих записей, он теряет необходимое время и возможности для поиска настоящих, легитимных записей.

В результате кэш DNS-сервера переполняется нелегитимными, поддельными запросами, и клиенты больше не могут получить доступ к серверам и дорожной карте, которые они ищут.

7. DNS-атаки типа "человек посередине" (MITM)

A Атака "человек посередине" (MitM) относится к типу кибератак, при которых преступники используют слабые веб-протоколы и вклиниваются между субъектами в цифровой канал связи, чтобы получить доступ к важным конфиденциальным или финансовым данным. С 2021 года количество электронных писем, подвергшихся MITM-атаке, увеличилось на более чем на 35 %.

Влияние DNS-атак

Бизнес и финансовые последствия

В 2019 году организации, предоставляющие финансовые услуги, потратят в среднем 1 304 790 долл. на восстановление сервисов после каждой DNS-атаки, что на 40 % больше, чем в предыдущем году. Средняя стоимость одной атаки теперь превышает 1 миллион долларов.

Ущерб репутации

Помимо непосредственных финансовых последствий, DNS-атаки могут также нанести значительный репутационный ущерб, подорвать доверие клиентов и привести к долгосрочным убыткам для бизнеса.

Усиление угроз, связанных с фишингом и вредоносным ПО

Атаки на DNS способствуют и другим киберугрозам. Например, успешный перехват DNS может значительно повысить эффективность фишинговых кампаний.

Как защититься от DNS-атак

Использование уязвимостей DNS может привести к серьезным последствиям (например, заражению вредоносным ПО, утечке данных, сбоям в работе сервисов и денежным потерям). Хакеры используют DNS-серверы, чтобы направлять пользователей на опасные и вредоносные веб-сайты, похищать конфиденциальные данные или делать некоторые важные сервисы недоступными или неработающими.

Ниже перечислены важные шаги, которые можно предпринять для предотвращения DNS-атак:

Внедрение DNSSEC (Расширения безопасности системы доменных имен)

Используйте DNSSEC для криптографической аутентификации и проверки ответов DNS. DNSSEC (Domain Name System Security Extensions) - это расширение безопасности, которое помогает обеспечить перенаправление на правильный, легитимный веб-сайт при вводе веб-адреса в браузере, тем самым ограждая вас от поддельных, нелегитимных и потенциально вредоносных сайтов. Кроме того, он помогает защитить вас от отравления DNS, спуфинга и других форм несанкционированного использования. Он включает в себя набор расширений, которые добавляют криптографические подписи к вашим текущим записям DNS.

Вы можете быстро и эффективно проверить, включен ли у вас DNSSEC, с помощью инструмента PowerDMARC Инструмент проверки DNSSEC. Он предоставит вам точный и надежный статус вашей реализации DNSSEC без риска ошибок, допущенных вручную.

Использование безопасных DNS-резольверов

Настройка DNS-резольверов помогает предлагать решения по обеспечению безопасности для тех, кто просматривает веб-страницы (также известных как конечные пользователи). DNS-резольверы могут включать в себя богатый набор функций, включающий интеллектуальную фильтрацию контента, которая, в свою очередь, помогает блокировать веб-сайты, часто распространяющие спам и вирусы, а также участвующие в других видах кибер-атак. Некоторые DNS-резольверы могут также обеспечивать защиту от ботнетов, чтобы предотвратить взаимодействие с потенциально вредоносными ботнетами.

Регулярный мониторинг и обновление конфигурации DNS.

PowerDMARC's временная шкала DNS Функция обеспечивает всесторонний, но подробный обзор ваших DNS-записей, включая:

- DMARC, SPF и DKIM DNS-записи

- Записи BIMI, MTA-STS и TLS-RPT

- Записи MX, A, AAAA, PTR, FcrDNS, NS, TXT, CNAME и т. д.

Инструмент фиксирует каждое изменение в удобном для восприятия формате, предлагая соответствующие временные метки для всестороннего мониторинга.

Функция DNS Timeline также показывает старые и новые записи рядом для сравнения. Система позволяет фильтровать изменения DNS на основе типов записей (SPF или DMARC), доменов или поддоменов, временных диапазонов и других ключевых отличительных факторов. Вкладка "История баллов безопасности" предоставляет удобное визуальное представление рейтинга безопасности вашего домена, отслеживая любые изменения, происходящие с течением времени.

Развертывание решений для борьбы с DDoS

Решения для борьбы с DDoS могут включать в себя локальное оборудование для борьбы с DDoS, облачные сервисы для борьбы с DDoS, NTA (анализаторы сетевого трафика), антивирусное программное обеспечение и брандмауэры веб-приложений. Они служат для обнаружения и смягчения последствий DDoS-атак, тем самым защищая вашу систему от злоумышленников.

Укрепление безопасности электронной почты с помощью аутентификации электронной почты

Протоколы аутентификации электронной почты защищают ваши письма от различных видов несанкционированного использования, включая фишинг, спам и поддельные атаки. Они могут косвенно способствовать снижению эффективности некоторых атак на основе DNS. Вот как:

- Злоумышленники часто используют поддельные домены в фишинговых атаках. DMARC обеспечивает аутентификацию, снижая риск использования злоумышленниками вашего домена во вредоносных сообщениях.

- Гарантируя, что только легитимные источники могут отправлять электронные сообщения с использованием вашего домена, аутентификация электронной почты снижает вероятность того, что злоумышленники будут вводить вредоносные DNS-записи для фишинговых кампаний.

- Они работают вместе с мерами безопасности на базе DNS, такими как DNSSEC, которые защищают от фальсификации и перехвата DNS.

- Такие протоколы, как MTA-STS и DANE используют DNS для обеспечения безопасной передачи электронной почты по протоколу TLS, защищая от атак типа "человек посередине" (MitM).

Дополнительные рекомендации

- Используйте комплексный процесс управления исправлениями для программного обеспечения DNS.

- Ограничение доступа и сложные конфигурации DNS-серверов.

- Внимательно изучайте и контролируйте DNS-трафик в режиме реального времени, чтобы выявить необычную активность и потенциальные атаки, пока не стало слишком поздно.

- Регулярно проверяйте уровень уязвимости вашей DNS-инфраструктуры.

Заключительные слова

DNS-атаки сразу же вызывают страх и панику, поскольку могут поставить под угрозу стабильность и безопасность системы. Масштабы последствий, охватывающие финансовые, репутационные и безопасные аспекты, также могут вызывать тревогу у различных компаний. Однако важно не поддаваться атакам, а применять меры и механизмы, способные предотвратить и смягчить их последствия.

- Как проверить доставляемость электронной почты? - 2 апреля 2025 г.

- Лучшие программы для проверки DKIM в 2025 году - 31 марта 2025 г.

- Известные случаи утечки данных и фишинговые атаки: Чему мы можем научиться - 27 марта 2025 г.

![Why is DMARC Important? [2025 Updated] почему важен DMARC](https://powerdmarc.com/wp-content/uploads/2021/10/why-is-DMARC-important-80x80.jpg)