Ключевые выводы

- Бесфайловые вредоносные программы работают исключительно в памяти, что затрудняет их обнаружение и удаление традиционными антивирусными решениями.

- К распространенным типам бесфайловых вредоносных программ относятся варианты, основанные на памяти, сценариях, макросах и реестре.

- Злоумышленники часто получают первоначальный доступ с помощью фишинга или методов социальной инженерии, чтобы доставить вредоносное ПО без файлов.

- Внедрение сегментации сети может помочь сдержать распространение атак безфайловых вредоносных программ в организации.

- Обновление программного обеспечения и использование специализированных средств защиты конечных точек - важнейшие стратегии защиты от безфайловых вредоносных программ.

Вредоносное ПО существует уже несколько десятилетий, нарушая работу систем и похищая данные бесчисленными способами. Однако по мере совершенствования средств защиты кибербезопасности совершенствуются и угрозы. Одним из новейших и наиболее изощренных видов вредоносного ПО является безфайловое вредоносное ПО. В отличие от традиционного вредоносного ПО, которое устанавливает вредоносные файлы на компьютер, безфайловые атаки работают непосредственно в памяти, что затрудняет их обнаружение и блокирование.

За последние несколько лет такие атаки становятся все более распространенными, они направлены на предприятия любого размера и оставляют после себя минимальные следы. Если вы хотите понять, как работает безфайловое вредоносное ПО, почему оно так опасно и что вы можете сделать для защиты своей организации, продолжайте читать.

Что такое бесфайловая вредоносная программа?

Бесфайловые вредоносные программы - это тип вредоносного кода, который работает исключительно в памяти компьютерной системы, не создавая никаких файлов на жестком диске. Традиционные вредоносные программы, такие как вирусы, трояны и компьютерные черви, используют файлы для заражения и распространения по системе.

В отличие от них, бесфайловые вредоносные программы находятся в оперативной памяти системы, реестре и других непостоянных областях хранения, что затрудняет их обнаружение с помощью обычного антивирусного программного обеспечения.

Защититесь от бесфайловых вредоносных программ с помощью PowerDMARC!

Как работает безфайловая вредоносная программа?

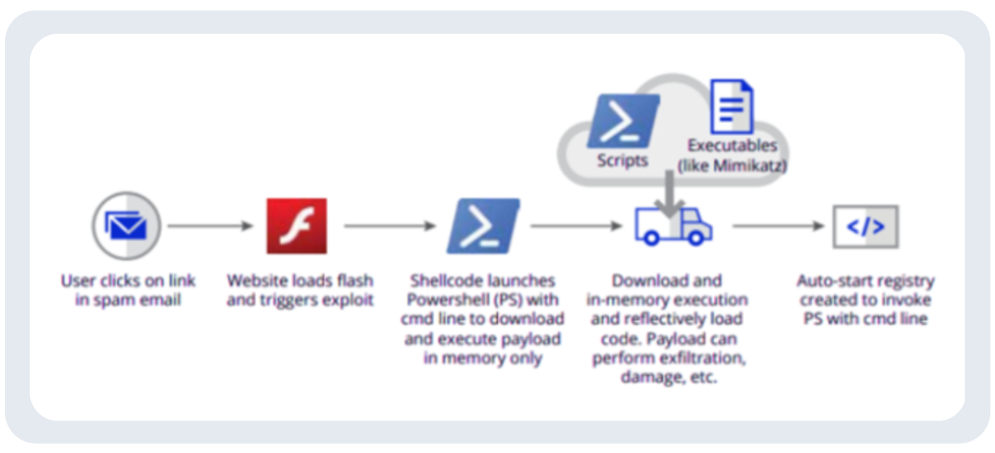

Вредоносные программы, не использующие файлы, действуют путем проникновения в память компьютера. Таким образом, вредоносный код никогда не попадает на жесткий диск. Они проникают в систему таким же образом, как и другие вредоносные программы.

Например, хакер может обманом заставить жертву нажать на ссылку или вложение в фишинговое письмо. Чтобы побудить жертву нажать на вложение или ссылку, злоумышленник может использовать социальную инженерию, чтобы сыграть на ее эмоциях. После этого вредоносная программа проникает в систему и распространяется с одного устройства на другое.

Злоумышленники могут получить доступ к данным, которые они могут либо украсть, либо использовать для препятствования деятельности организации с помощью бесфайловых вредоносных программ. Бесфайловые вредоносные программы скрывают себя, используя инструменты, которым обычно доверяют системные администраторы, включая инструменты сценариев Windows или PowerShell.

Они часто включаются в список приложений компании. Бесфайловые вредоносные программы повреждают надежную программу, что делает их более сложными для обнаружения, чем вредоносные программы, которые живут в отдельном файле на жестком диске.

Примеры распространенных безфайловых вредоносных программ

За последние годы несколько атак безфайловых вредоносных программ попали в заголовки газет благодаря своей скрытности и изощренности. Вот некоторые из наиболее заметных примеров:

- Astaroth (Guildma): Astaroth - это печально известный штамм безфайлового вредоносного ПО, который в первую очередь нацелен на финансовые учреждения и правительственные организации в Латинской Америке и Европе. Он распространяется через вредоносные ссылки или фишинговые электронные письма и использует легитимные инструменты Windows, такие как WMIC и PowerShell, для выполнения команд непосредственно в памяти. Полагаясь на доверенные системные утилиты, он избегает срабатывания традиционных средств антивирусной защиты.

- Kovter: Изначально Kovter разрабатывался как вредоносная программа для мошенничества с помощью кликов, но затем превратился в полностью бесфайловую угрозу, способную сохраняться даже после перезагрузки системы. Он прячет свой вредоносный код в реестре Windows, что позволяет ему выполнять команды, не сохраняя файлы на диске. Kovter использовался для распространения вымогательского ПО и кампаний по мошенничеству с рекламой, в основном нацеленных на предприятия через фишинг и вредоносную рекламу.

- PowerGhost: PowerGhost - это вредоносная программа для криптоджекинга, которая заражает корпоративные сети, чтобы добывать криптовалюту, используя вычислительные ресурсы жертв. Она распространяется через эксплойты и инструменты удаленного администрирования, используя для выполнения PowerShell и Windows Management Instrumentation (WMI). Его способность работать полностью в памяти позволяет ему действовать бесшумно и оставаться незамеченным в течение длительного времени.

- Poweliks: Poweliks - один из первых известных примеров по-настоящему бесфайловых вредоносных программ. Он хранит свою полезную нагрузку в реестре Windows и использует легитимные системные процессы для выполнения вредоносных действий, таких как загрузка дополнительных вредоносных программ или кража данных. Его скрытность и стойкость заложили основу для будущих безфайловых атак.

Цепочка атак на вредоносные программы без файлов

Поскольку бесфайловые вредоносные программы работают в памяти и используют доверенные технологии, антивирусные программы на основе сигнатур и системы обнаружения вторжений часто принимают их за доброкачественное программное обеспечение.

Благодаря своей способности работать скрытно, сохранять устойчивость и оставаться незамеченными целевыми организациями, не имеющими необходимых инструментов, он, по сути, делает их невидимыми для продолжающегося вторжения.

Зависимость предприятий от решений на основе сигнатур для защиты своих сетей является ключевым фактором, побуждающим CTA осуществлять атаки на сети с помощью безфайловых вредоносных программ.

Типы безфайловых вредоносных программ

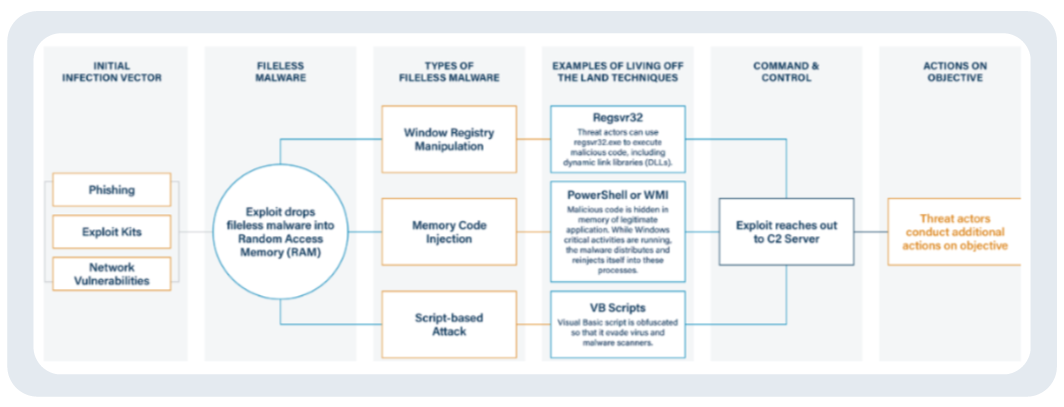

Вот как распространяются вредоносные программы без файлов, поскольку они бывают разных типов:

- Бесфайловые вредоносные программы на основе памяти Наиболее распространенный тип безфайловых вредоносных программ, которые размещаются в оперативной памяти системы и других волатильных областях хранения данных.

- Бесфайловые вредоносные программы на основе сценариев Использует скриптовые языки, такие как PowerShell или JavaScript, для выполнения вредоносного кода в памяти целевой системы.

- Бесфайловые вредоносные программы на основе макросов Использует макросы, встроенные в документы, такие как файлы Microsoft Office или PDF, для выполнения вредоносного кода в памяти целевой системы.

- Бесфайловые вредоносные программы на основе реестра Размещается в системном реестре - базе данных, хранящей информацию о конфигурации операционной системы и установленного программного обеспечения.

Как обнаружить безфайловое вредоносное ПО

Обнаружить безфайловое вредоносное ПО непросто, поскольку оно не оставляет обычных признаков заражения. На диске не хранятся подозрительные файлы, и нет четких следов установки. Такие атаки выполняются непосредственно в системной памяти и используют легитимные инструменты, такие как PowerShell, WMI или макросы, чтобы остаться незамеченными. Традиционное антивирусное программное обеспечение часто не обнаруживает их, поскольку его работа сосредоточена на проверке файлов на наличие известных сигнатур.

Современные средства кибербезопасности используют различные стратегии, направленные на анализ поведения, активности памяти и мониторинг в реальном времени, а не на статический анализ файлов.

Поведенческий анализ: Этот метод наблюдает за поведением программ, а не ищет специфические сигнатуры вредоносного ПО. Он предупреждает команды безопасности, когда обнаруживает необычные действия, например попытку документа Word выполнить команды PowerShell или скрипты, пытающиеся установить несанкционированные сетевые соединения.

Сканирование памяти: Поскольку безфайловые вредоносные программы работают в оперативной памяти, инструменты сканирования памяти проверяют системную память в поисках подозрительного кода или внедренных процессов. Это помогает выявить и остановить угрозы, которые действуют только в памяти, прежде чем они смогут причинить вред.

Обнаружение и реагирование на конечные точки (EDR): Решения EDR отслеживают конечные точки в режиме реального времени и собирают данные о системных событиях и действиях пользователей. Они используют аналитику и данные об угрозах для выявления аномального поведения, изоляции зараженных устройств и оперативного оповещения команд безопасности.

Использование этих передовых методов обнаружения позволяет организациям выявлять безфайловые угрозы даже при отсутствии файлов для сканирования. Обычного антивирусного ПО недостаточно, чтобы остановить их, поэтому обнаружение на основе поведения становится необходимым для современной кибербезопасности.

Этапы бесфайловой атаки

Ниже перечислены шаги, которые злоумышленник может предпринять во время бесфайловой атаки:

Первоначальный доступ

Атакующий получает первоначальный доступ к целевой сети с помощью фишинга или другой социальная инженерия техники.

Исполнение

Злоумышленник доставляет вредоносный код на один или несколько компьютеров в целевой сети, используя несколько методов (например, через вложение в электронное письмо). Вредоносный код запускается в памяти, не касаясь диска. Это затрудняет обнаружение атаки антивирусными программами и препятствует ее успешному завершению.

Настойчивость

Злоумышленники устанавливают инструменты (например, сценарии PowerShell), которые позволяют им сохранять доступ к сети даже после того, как они покинули первоначальную точку входа или после того, как их первоначальное вредоносное ПО было удалено со всех зараженных устройств.

Эти инструменты могут использоваться для проведения атак на одну и ту же сеть, оставаясь незамеченными антивирусным ПО, поскольку они не оставляют никаких следов на диске или в памяти после выполнения задачи по установке новых компонентов вредоносного ПО или выполнения других задач, требующих административных прав на целевых системах.

Цели

Как только злоумышленник установил постоянство на машине жертвы, он может начать работать над достижением своей конечной цели: кража данных или денег с банковских счетов жертв, эксфильтрация конфиденциальных данных или другая гнусная деятельность.

Цели бесфайловых атак часто очень похожи на цели традиционных атак: кража паролей, учетных данных или получение доступа к системам в сети иным способом; утечка данных из сети; установка на системы программ-вымогателей или других вредоносных программ; удаленное выполнение команд и так далее.

Как защититься от бесфайловых вредоносных программ?

Теперь вы наверняка беспокоитесь о том, как уберечь себя от этой серьезной угрозы. Вот как вы можете обезопасить себя:

- Постоянно обновляйте программное обеспечение: Бесфайловые вредоносные программы используют уязвимости в легитимном программном обеспечении. Обновление программного обеспечения с помощью последних исправлений и обновлений безопасности поможет предотвратить использование злоумышленниками известных уязвимостей.

- Используйте антивирусное программное обеспечение: Хотя традиционное антивирусное программное обеспечение может быть неэффективно против безфайлового вредоносного ПО, специализированные решения для защиты конечных точек, такие как обнаружение на основе поведения или контроль приложений, могут помочь обнаружить и предотвратить атаки безфайлового вредоносного ПО.

- Используйте наименьшие привилегии: Для выполнения атак безфайловым вредоносным программам часто требуются административные привилегии. Использование принципа наименьших привилегий, который ограничивает доступ пользователей до минимального уровня, необходимого для выполнения их работы, может помочь снизить воздействие атак безфайловых вредоносных программ.

- Внедрите сегментацию сети: Сегментация сети подразумевает разделение сети на более мелкие изолированные сегменты, каждый из которых имеет свои политики безопасности и средства контроля доступа. Внедрение сегментации сети может помочь сдержать распространение атак безфайловых вредоносных программ и ограничить их влияние на организацию.

Заключение

Бесфайловые вредоносные программы - это очень сложная кибер-атака, представляющая значительную угрозу для компьютерных систем и сетей. В отличие от традиционных вредоносных программ, бесфайловые вредоносные программы работают полностью в памяти целевой системы, что затрудняет их обнаружение и удаление с помощью обычных антивирусных программ.

Для защиты от бесфайловых вредоносных программ необходимо постоянно обновлять программное обеспечение, использовать специализированные решения для защиты конечных точек, применять принцип наименьших привилегий и использовать сегментацию сети. Поскольку киберугрозы развиваются, очень важно быть в курсе последних методов атак и принимать проактивные меры для защиты наших данных и систем.

Электронная почта также остается одной из наиболее распространенных точек входа для безфайловых вредоносных программ и фишинговых атак. Защита почтового домена с помощью PowerDMARC поможет предотвратить попытки злоумышленников выдать себя за вашу организацию и запустить безфайловую полезную нагрузку через вредоносные письма. Благодаря расширенным функциям DMARC, SPF и DKIM PowerDMARC помогает остановить угрозы еще до того, как они попадут в почтовый ящик.

Часто задаваемые вопросы

Можно ли удалить вредоносное ПО без файлов?

Да, но удалить его сложнее, чем традиционные вредоносные программы. Поскольку он работает в памяти, следы часто исчезают после перезагрузки. Для полного уничтожения инфекции необходимы продвинутые инструменты EDR, полное сканирование системы и обновления безопасности.

Распространены ли вредоносные программы без файлов?

Да. Бесфайловые атаки становятся все более частыми, поскольку хакеры ищут способы обойти антивирусные инструменты. Предприятия всех размеров наблюдают постоянный рост числа этих скрытых угроз.

Как распространяется безфайловое вредоносное ПО?

Часто он распространяется через фишинговые письма, вредоносные ссылки или зараженные документы. После открытия он использует встроенные инструменты Windows, такие как PowerShell или WMI, для выполнения непосредственно в памяти и передачи данных между системами.

- Как MSP-провайдеры могут быстрее управлять настройками DMARC для каждого клиента с помощью сервера MCP от PowerDMARC - 25 мая 2026 г.

- Как добавить IP-адрес в запись SPF (пошаговая инструкция) - 11 мая 2026 г.

- Запись SPF Avanan: как настроить, исправить и оптимизировать SPF для почтовой системы Check Point Harmony - 7 мая 2026 г.

![Why is DMARC Important? [2026 Updated] почему важен DMARC](https://powerdmarc.com/wp-content/uploads/2021/10/why-is-DMARC-important-80x80.jpg)