Los ataques de amplificación de DNS han aumentado casi un 700% desde 2016. El factor de amplificación de estos ataques puede oscilar entre 28 a 54 veces el tamaño de la consulta original. En casos extremos, puede alcanzar hasta 179 veces la amplificación.

En este artículo, exploraremos qué es un ataque de Amplificación de DNS, cómo funciona y cómo detectar y mitigar tales ataques. También ofreceremos algunos ejemplos reales de ataques de Amplificación de DNS que en su día hicieron tambalear la estabilidad de los sistemas DNS en los últimos tiempos.

Puntos clave

- A ataque de amplificación de DNS es un tipo de ataque DDoS en el que los hackers explotan servidores DNS vulnerables para enviar cantidades masivas de tráfico a un objetivo.

- Mientras que un pequeño número de peticiones por sí solo no es suficiente para comprometer la infraestructura de red, multiplicar las peticiones a través de numerosos resolvedores DNS puede ser realmente peligroso y devastador para su sistema.

- Se han producido numerosos ataques de amplificación de DNS con éxito en las últimas décadas, algunos de los cuales son el ataque de Spamhaus (2013), el ataque de Google de 2022 (entre muchos ataques de este tipo de Google) y el ataque de Dyn en 2016.

- Puede detectar un ataque de amplificación de DNS en una fase bastante temprana si dispone de las herramientas y mecanismos adecuados.

- Los sistemas DNSSEC, IDS/IPS y EDR pueden ser de gran ayuda a la hora de prevenir ataques de amplificación de DNS.

¿Qué es un ataque de amplificación de DNS?

Un ataque de amplificación de DNS es un ataque de denegación de servicio distribuido (DDoS) basado en la reflexión en el que los atacantes aprovechan los resolvedores DNS abiertos y mal configurados para inundar un objetivo con grandes volúmenes de tráfico de respuesta DNS.

En este ataque, los ciberdelincuentes realizan una solicitud de búsqueda DNS a un determinado servidor DNS abierto. Falsifican la dirección de origen para convertirla en la dirección del objetivo. Cuando el servidor DNS devuelve la respuesta del registro DNS, se envía directamente a la dirección IP de la víctima (la dirección de origen falsificada), no a un nuevo objetivo controlado por los ciberdelincuentes.

Esto hace que la víctima reciba una avalancha de respuestas DNS no solicitadas, lo que puede saturar su infraestructura de red y provocar una denegación de servicio.

Este método de ataque es especialmente peligroso por su factor de amplificación, que, como ya se ha mencionado, puede oscilar entre 28 y 54 veces el tamaño original de la consulta.

Cómo funcionan los ataques de amplificación de DNS

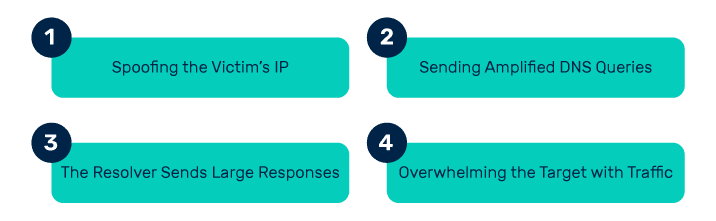

El proceso de un ataque de amplificación de DNS implica varios pasos:

Paso 1: Suplantación de la IP de la víctima

El atacante explota un dispositivo comprometido para transmitir paquetes UDP con direcciones IP falsificadas a un resolver recursivo DNS. La dirección falsificada coincide con la dirección IP real de la víctima.

Paso 2: Envío de consultas DNS amplificadas

Cada paquete UDP solicita una resolución DNS, a menudo utilizando parámetros como "ANY" para obtener la respuesta más amplia posible.

Paso 3: El Resolver envía respuestas grandes

Al recibir las peticiones, el resolver DNS responde con datos extensos y los dirige a la dirección IP falsificada.

Paso 4: Abrumar al objetivo con tráfico

Como la dirección IP del objetivo recibe la respuesta y la infraestructura de red se inunda con un tráfico intenso, se produce una denegación de servicio.

Un pequeño número de peticiones por sí solo no comprometerá la infraestructura de red, pero cuando esto se multiplica y escala a través de varias peticiones y numerosos resolvedores DNS, los atacantes pueden amplificar significativamente el volumen de datos dirigidos al objetivo y abrumar los recursos de red de la víctima.

Ejemplos de ataques de amplificación de DNS

En los últimos años, se han producido varios ataques de amplificación de DNS que han demostrado el verdadero potencial y la escala del posible impacto de este tipo de ataques:

Ataque a Google (2022)

El 1 de junio de 2022, un ataque DDoS tuvo como objetivo a un usuario de Google Cloud Armour con HTTPS durante 69 minutos. En ese momento, se trataba del ataque de denegación de servicio distribuido (DDoS) "más grande" registrado, con un pico de más de 46 millones de solicitudes por segundo. En el ataque participaron 5.256 IP de origen de 132 países. Según Google, se trataba del mayor ataque DDoS de Capa 7 y superaba en casi un 76% el récord anterior.

Ataque Dyn (2016)

El 21 de octubre de 2016, Twitter, Amazon, GitHub y el New York Times dejaron de funcionar debido al ataque DDoS de Dyn. El objetivo del ataque era la empresa Dyn, responsable de dar servicio a una parte importante de la infraestructura del sistema de nombres de dominio (DNS) de Internet.

El ataque duró casi todo el día. Los ciberdelincuentes utilizaron el malware "Mirai botnet" que utilizaba dispositivos IoT (y no ordenadores), por lo que los hackers pudieron elegir entre más de 50.000-100.000 dispositivos (por ejemplo, routers domésticos, grabadoras de vídeo, etc.) para llevar a cabo el malware.

Ataque a Spamhaus (2013)

El ataque DDoS de Spamhaus comenzó el 18 de marzo de 2013 y fue uno de los mayores ataques DDoS conocidos en ese momento, que alcanzó un pico de unos 300 Gbps. Se lanzó contra Spamhaus, una organización antispam después de que pusieran en la lista negra a CyberBunker, una empresa de alojamiento conocida por sus políticas permisivas.

El ataque explotó los resolvedores DNS abiertos para amplificar el tráfico y utilizó técnicas de reflexión DNS que permitieron a los hackers generar cantidades masivas de datos con recursos limitados. El incidente llamó la atención de los expertos sobre la vulnerabilidad de los resolvedores DNS abiertos y su potencial de abuso en ataques DDoS a gran escala. Las fuerzas de seguridad de varios países tuvieron que investigar el ataque. Esto condujo a detenciones, incluida la de un joven de 17 años de Londres.

Cómo detectar los ataques de amplificación de DNS

Existen varios métodos para detectar los ataques de amplificación de DNS.

Señales de un ataque de amplificación de DNS en su red

Algunos signos comunes de ataques de Amplificación DNS incluyen:

- Picos repentinos en el volumen de tráfico DNS

- Patrones inusuales en los tipos de consultas DNS (por ejemplo, alto volumen de consultas "ANY").

- Mayor consumo de ancho de banda sin un aumento correspondiente del tráfico legítimo.

- Un gran número de respuestas de servidores DNS no consultados por su red

Herramientas y métodos para detectar tráfico DNS sospechoso

- Sistemas SIEM (gestión de eventos e información de seguridad)

Sistemas SIEM agrega y analiza los registros DNS en busca de anomalías, como volúmenes o destinos de consulta inusuales. Algunas recomendaciones populares son Splunk, IBM y QRadar.

- Sistemas de detección y prevención de intrusiones (IDS/IPS)

Estos sistemas identifican rápidamente patrones de actividades DNS potencialmente sospechosas y activan alertas basadas en estas amenazas. Algunas herramientas recomendadas son Snort y Zeek.

- Herramientas de supervisión y análisis de DNS

Estas herramientas proporcionan análisis históricos y en tiempo real de las consultas DNS para detectar anomalías. Un ejemplo será la función DNS Timeline de PowerDMARC.

- Detección y respuesta a puntos finales (EDR)

Los sistemas EDR supervisan la actividad DNS de los endpoints en busca de signos de peligro, como el malware que utiliza DNS para el comando y control (C2). Algunos ejemplos son Microsoft Defender ATP y SentinelOne.

Medidas proactivas para evitar actividades DNS sospechosas

- Limitar la velocidad de las consultas DNS para evitar abusos.

- Bloqueo de resolvedores recursivos abiertos para reducir la superficie de ataque.

- Implantación de DNSSEC para evitar la suplantación de DNS.

- Registro y análisis del tráfico DNS para la supervisión de tendencias a largo plazo.

Métricas y registros para supervisar (por ejemplo, patrones de tráfico anormales, tasas de consulta).

Analizar los registros del servidor DNS en busca de patrones inusuales, como tráfico anormal y consultas repetidas desde la misma fuente, puede ayudar a identificar posibles ataques en su fase inicial. He aquí un resumen de las métricas que hay que vigilar:

- Volumen de consultas por fuente (IP/dispositivo)

- Distribución del tamaño de la respuesta

- Análisis del tipo de consulta (por ejemplo, ANY, TXT, NULL, MX, SRV)

- Dominios únicos consultados por dispositivo

- Consultas repetidas al mismo dominio

- Tasas de fallo de NXDOMAIN (dominio inexistente)

- Destinos inusuales de las consultas (solicitudes externas frente a internas)

- Latencia en las respuestas DNS

Mitigación de ataques de amplificación de DNS

Existen numerosas estrategias de mitigación eficaces que puede utilizar.

Herramientas para prevenir los ataques de amplificación de DNS

1. Resolvers DNS seguros

Los resolvedores abiertos se explotan a menudo en ataques de amplificación de DNS y ataques DDoS, por lo que es crucial restringir el acceso. Así que es mejor desactivar los resolvedores DNS abiertos. En su lugar, puede configurar los resolvedores DNS recursivos para que sólo acepten consultas de clientes internos de confianza. Además, puede ser beneficioso restringir el acceso a IPs o subredes específicas utilizando ACLs (Listas de Control de Acceso).

2. Aplicar la limitación de la tasa de respuesta (RRL)

Los ataques de amplificación de DNS se basan en el envío de numerosas peticiones pequeñas a un resolver que genera grandes respuestas, saturando la red de la víctima. Para mitigar esto, puede configurar los servidores DNS para limitar la tasa de respuestas idénticas enviadas a una única IP. Esto se puede lograr mediante la implementación de la limitación de la tasa basada en consultas, reduciendo el impacto de las solicitudes repetidas maliciosas. Algunos ejemplos de módulos RRL incorporados en software DNS popular son los siguientes:

- BIND: response-rate-limit { responses-per-second X; };

- PowerDNS: max-qps-per-ip ajuste

- Sin consolidar: ratelimit para limitar las respuestas por cliente

3. Filtrado del tráfico

Filtrar el tráfico DNS puede ayudar a bloquear consultas maliciosas, accesos no autorizados e intentos de exfiltración de datos. Además, los cortafuegos y los sistemas de prevención de intrusiones (IPS) pueden ayudar a bloquear el tráfico DNS sospechoso.

Buenas prácticas para la seguridad de las redes

Es importante poner en práctica una seguridad de red adecuada para evitar ataques de amplificación de DNS. Esto es lo que puede hacer:

- Practique un modelo de confianza cero hacia la seguridad de la red.

- Implantar Autenticación multifactor (AMF).

- Utilice el control de acceso basado en funciones para limitar el acceso a los sistemas sensibles.

- Implantar tecnologías de geobloqueo para restringir el acceso desde regiones de alto riesgo.

- Instale cortafuegos de nueva generación y actualice periódicamente sus reglas.

- Active DNSSEC para evitar ataques de suplantación de DNS.

- Aplicar HTTPS.

- Implantar SSO (Single Sign-On).

- Implantar protocolos de autenticación de correo electrónico como SPF, DKIM y DMARC.

- Habilitar sistemas DLP(Prevención de Pérdida de Datos).

- Imparta periódicamente cursos de concienciación en materia de seguridad sobre phishing, ingeniería social y navegación segura.

Importancia de las medidas proactivas

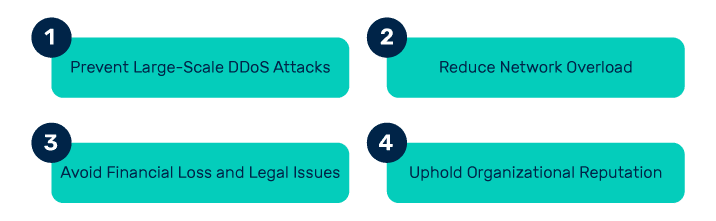

Las acciones proactivas, como las auditorías de seguridad periódicas, la supervisión continua, el seguimiento de las novedades del sector y el uso de las herramientas adecuadas, pueden ayudarle a reducir el riesgo de que se produzcan ataques con éxito. Por eso es importante actuar con rapidez:

1. Prevenir ataques DDoS a gran escala

La adopción de medidas proactivas contra los ataques de amplificación de DNS puede evitar posteriormente ataques DDoS a gran escala en el futuro.

2. Reducir la sobrecarga de la red

Los exploits de amplificación de DNS pueden sobrecargar y saturar los sistemas de red, provocando cortes y ralentizando las operaciones de red. Tomar medidas rápidas puede evitar que esto ocurra.

3. Evitar pérdidas económicas y problemas legales

El tiempo de inactividad como resultado de ataques de amplificación de DNS puede hacer que las empresas pierdan mucho dinero. Incluso puede tener implicaciones legales por facilitar la ciberdelincuencia.

4. Mantener la reputación de la organización

Si sus servidores DNS están bajo un exploit de amplificación, puede provocar pérdidas de cara y daños a la reputación. La prevención es imperativa en tales situaciones.

Palabras finales

Ser víctima de un ataque de amplificación de DNS puede ser bastante costoso tanto desde el punto de vista financiero como de la reputación. Puede hacer que su dominio y su negocio parezcan menos fiables a los ojos de los clientes y empujarlos a buscar soluciones alternativas.

Aunque son bastante difíciles de detectar y prevenir en las primeras fases, hay algunos signos, métodos y herramientas comunes a los que prestar atención que le ayudarán a identificar y mitigar estos ataques lo antes posible.

- ¿Cómo comprobar la entregabilidad del correo electrónico? - 2 de abril de 2025

- Los mejores comprobadores DKIM en 2025 - 31 de marzo de 2025

- Famosas violaciones de datos y ataques de phishing: Lo que podemos aprender - 27 de marzo de 2025