Puntos clave

- El phishing a empleados se aprovecha del comportamiento humano para eludir los sistemas de seguridad técnicos.

- La mayoría de los ataques de phishing se realizan a través del correo electrónico, lo que convierte la seguridad del correo electrónico en un punto de control crítico.

- Solo un pequeño porcentaje de los empleados afectados denuncian los intentos de phishing, lo que limita la capacidad de la organización para responder de manera eficaz.

- Los protocolos de autenticación de correo electrónico, como DMARC, SPF y DKIM, ayudan a prevenir la suplantación de dominios y la usurpación de identidad.

- Combinar la formación periódica de los empleados con controles técnicos de seguridad proporciona la defensa más sólida contra el phishing de los empleados.

El phishing a empleados es una de las formas más peligrosas que utilizan los atacantes para infiltrarse en las organizaciones hoy en día. En lugar de ir tras los cortafuegos o los servidores, estos ataques se centran en las personas. En todos los sectores, los empleados reciben correos electrónicos que parecen totalmente legítimos: un mensaje de un compañero, una solicitud de un proveedor o una nota urgente de un ejecutivo. Basta con un clic, una descarga o una contraseña compartida para que empiecen los problemas.

Al aprovecharse de la confianza y los hábitos de comunicación cotidianos, los correos electrónicos de phishing pueden burlar incluso las defensas técnicas más sólidas y convertir a empleados bienintencionados en puntos de entrada involuntarios para las violaciones de seguridad.

Comprender cómo funcionan estos ataques e implementar las defensas adecuadas puede marcar la diferencia entre un dominio seguro y una violación devastadora.

¿Qué es el phishing a empleados?

El phishing a empleados es un método de ciberataque en el que los delincuentes envían correos electrónicos engañosos al personal para que revelen información confidencial, hagan clic en enlaces maliciosos o descarguen archivos adjuntos dañinos. Estos ataques se aprovechan de los errores humanos más que de las vulnerabilidades técnicas, por lo que los empleados son el objetivo principal.

Los atacantes redactan mensajes que parecen provenir de fuentes fiables, como ejecutivos, compañeros de trabajo o proveedores de servicios legítimos. El objetivo es manipular a los empleados para que realicen acciones que comprometan la seguridad, ya sea compartir credenciales de inicio de sesión, aprobar transferencias bancarias fraudulentas o instalar malware en los sistemas de la empresa.

El Centro de Denuncias de Delitos en Internet del FBI recibió 321 136 denuncias por phishing y spoofing en 2024, lo que lo convierte en una de las categorías de delitos en Internet más denunciadas. El error humano es la principal vulnerabilidad que aprovechan estos ataques. Incluso las organizaciones con sólidas defensas técnicas pueden ser víctimas cuando un empleado hace clic en un enlace erróneo o comparte su contraseña con un impostor convincente.

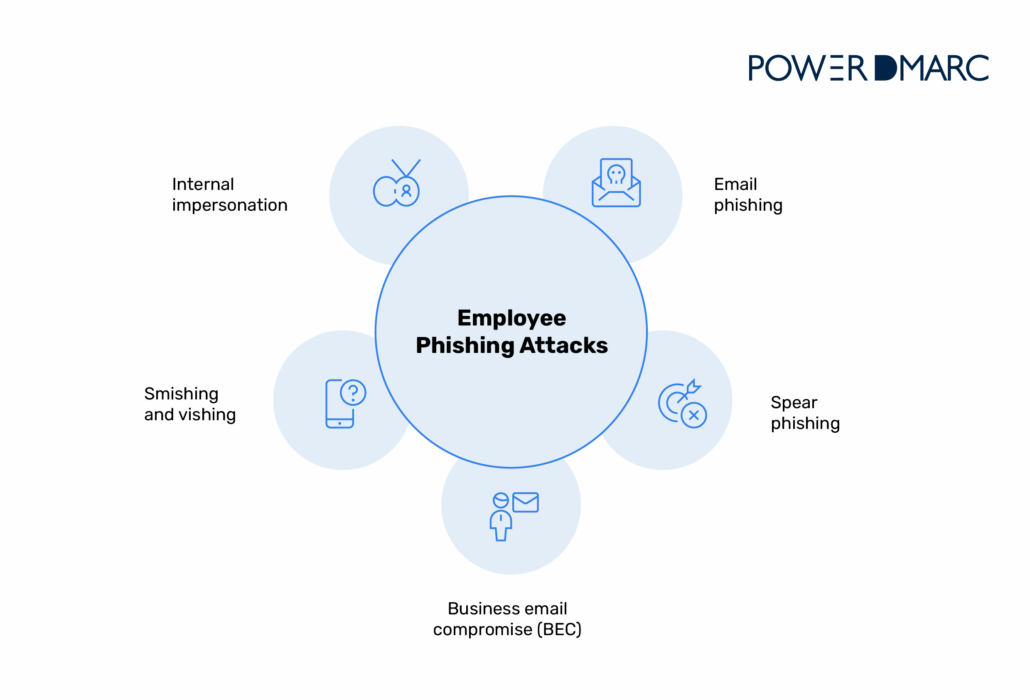

Tipos comunes de ataques de phishing a empleados

El phishing aparece en múltiples formatos a través de diferentes canales, diseñado para pillar desprevenidos a los empleados.

Correo electrónico de phishing

El phishing por correo electrónico es el método de ataque más extendido. La gran mayoría de los ciberataques exitosos (más de nueve de cada diez) se originan a partir de correos electrónicos de phishing. Los atacantes envían correos electrónicos masivos que imitan las comunicaciones legítimas de bancos, proveedores o sistemas internos.

Estos mensajes crean urgencia al afirmar que se suspenderá una cuenta, que hay un pago vencido o que hay un problema de seguridad específico que requiere atención inmediata. Las tácticas incluyen páginas de inicio de sesión falsas, archivos adjuntos maliciosos disfrazados de facturas y enlaces a sitios web que descargan malware.

Spear phishing

El spear phishing se diferencia del phishing genérico por correo electrónico en su enfoque personalizado y dirigido. Los atacantes estudian a las personas de una empresa y envían correos electrónicos que mencionan proyectos, compañeros de trabajo o asociaciones reales.

Estos ataques suelen imitar fuentes fiables dentro de la organización. Un empleado puede recibir un correo electrónico que parece provenir de su superior directo, en el que se le solicita información confidencial o se le pide que revise un «documento urgente». La personalización hace que estos mensajes sean mucho más convincentes y peligrosos.

Compromiso del correo electrónico comercial (BEC)

El compromiso del correo electrónico empresarial implica suplantar la identidad de ejecutivos o personal clave para autorizar acciones fraudulentas. Los atacantes suelen dirigirse a los departamentos financieros, solicitando transferencias bancarias o datos financieros confidenciales.

Los ataques BEC se centran en el fraude financiero, la manipulación de facturas y el desvío de pagos, lo que los hace especialmente costosos.

Smishing y vishing

Smishing (phishing por SMS) y vishing (phishing de voz) llevan los ataques de phishing más allá del correo electrónico. Los atacantes utilizan mensajes de texto o llamadas telefónicas para crear urgencia y miedo, empujando a los empleados a actuar sin pensar.

Un ataque de smishing puede consistir en enviar un mensaje de texto que aparenta provenir del servicio de asistencia informática, en el que se pide a los empleados que verifiquen su cuenta inmediatamente. Las llamadas de vishing suelen suplantar la identidad de las fuerzas del orden, proveedores o ejecutivos que exigen una acción rápida ante una supuesta crisis.

Suplantación interna

Las cuentas comprometidas se utilizan para enviar mensajes de phishing internamente, lo que dificulta considerablemente su detección. Cuando un correo electrónico procede de la cuenta legítima de un compañero de trabajo, los empleados confían en él de forma natural.

Estos ataques parecen auténticos porque se envían desde direcciones reales de la empresa. El titular de la cuenta comprometida a menudo no tiene ni idea de que sus credenciales han sido robadas hasta que sus compañeros de trabajo le informan de mensajes sospechosos. Esta comunicación interna de confianza crea un entorno de alto riesgo para la propagación de malware o el robo de credenciales adicionales.

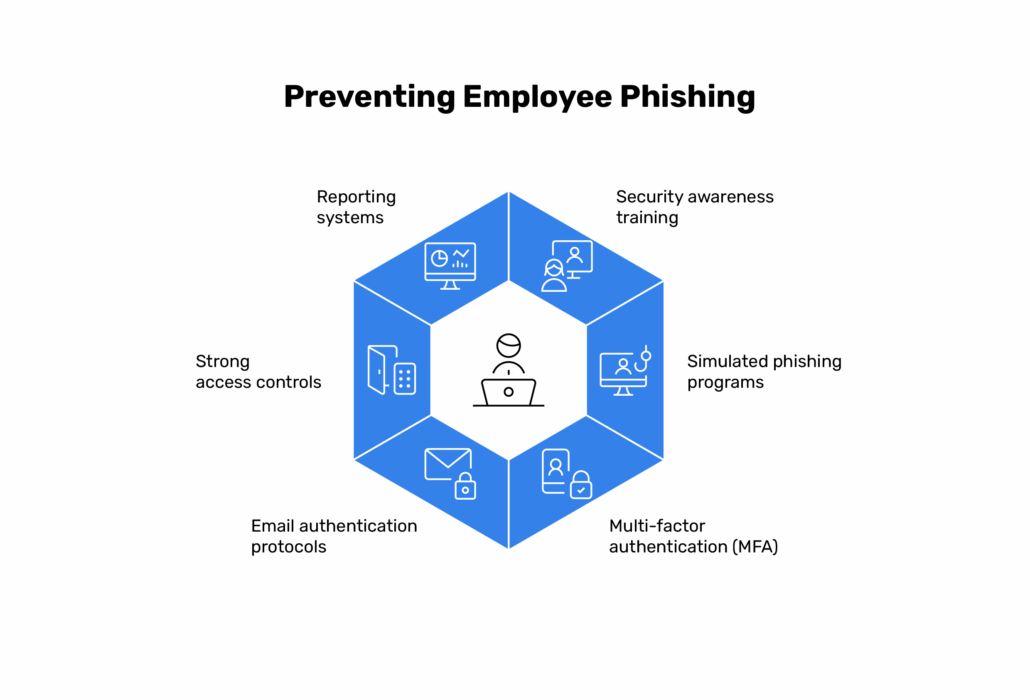

Cómo prevenir el phishing entre los empleados

La prevención requiere tanto controles técnicos como medidas centradas en las personas que trabajen conjuntamente para crear una defensa sólida.

Sensibilización en materia de seguridad

Formar a los empleados para que identifiquen y eviten el phishing es fundamental para cualquier programa de seguridad. Los empleados deben saber reconocer los indicadores habituales del phishing, como direcciones de remitentes sospechosas, lenguaje urgente, archivos adjuntos inesperados y solicitudes de información confidencial.

La formación debe abarcar:

- Cómo detectar los indicadores comunes de un intento de phishing

- La importancia de verificar las solicitudes a través de canales secundarios

- Prácticas seguras para manejar correos electrónicos, enlaces y archivos adjuntos

- Procedimientos organizativos para informar sobre posibles casos de phishing

Los cursos de actualización periódicos mantienen la concienciación. Dado que las amenazas cibernéticas cambian constantemente, una sola lección no es suficiente. La celebración de sesiones cada pocos meses mantiene a los empleados informados sobre las últimas técnicas de ataque.

Programas de simulación de phishing

Las simulaciones ayudan a evaluar la preparación de los empleados mediante el envío de correos electrónicos de phishing controlados para poner a prueba sus respuestas. Estos programas identifican las deficiencias en materia de concienciación y proporcionan oportunidades de aprendizaje sin riesgo real.

Las organizaciones deben realizar pruebas continuas en lugar de ejercicios puntuales. Las simulaciones periódicas desarrollan la memoria muscular para detectar un correo electrónico de phishing, creando una cultura consciente de la seguridad.

Autenticación multifactor (AMF)

La autenticación de dos factores (MFA) reduce el impacto del robo de credenciales al exigir un paso de verificación adicional antes de conceder el acceso a la cuenta. Incluso si una contraseña se ve comprometida a través del phishing, los atacantes no pueden acceder a los sistemas sin el segundo factor.

Esta capa adicional limita significativamente los daños. Las organizaciones que implementan la autenticación multifactorial (MFA) observan reducciones drásticas en las apropiaciones de cuentas, incluso cuando los empleados caen en intentos de phishing.

Protocolos de autenticación del correo electrónico

Protocolos como SPF, DKIM y DMARC ayudan a prevenir la suplantación de identidad al verificar la legitimidad del remitente. Estos controles técnicos refuerzan la infraestructura del correo electrónico y reducen el número de mensajes fraudulentos que llegan a las bandejas de entrada de los usuarios.

DMARC (Domain-based Message Authentication, Reporting, and Conformance) funciona con SPF (Sender Policy Framework) y DKIM (DomainKeys Identified Mail) para autenticar los correos electrónicos y evitar la suplantación de dominios. Cuando se configuran correctamente, estos protocolos indican a los servidores receptores qué correos electrónicos son legítimos y cuáles deben rechazarse.

Las organizaciones pueden ahorrar hasta aproximadamente 300 000 $ al año implementando DMARC para reducir las pérdidas por suplantación de identidad y phishing.

PowerDMARC ofrece una plataforma de autenticación completa que combina SPF, DKIM y DMARC con supervisión y generación de informes para detener la suplantación de identidad y el phishing. Nuestra plataforma admite la seguridad del correo electrónico de confianza cero mediante la aplicación de políticas DMARC y la verificación de la identidad del remitente, lo que protege a su organización de las amenazas basadas en el correo electrónico.

Para detener la suplantación de identidad por correo electrónico antes de que llegue a sus empleados, compruebe el estado de DMARC de su dominio con nuestro verificador gratuito del estado del dominio.

Controles de acceso estrictos

El acceso basado en roles y los principios de privilegios mínimos limitan el acceso de las cuentas comprometidas. Cuando los empleados solo tienen permisos para sus funciones laborales específicas, un ataque de phishing exitoso no puede proporcionar acceso a toda la red.

Las organizaciones deben revisar periódicamente los derechos de acceso, eliminando los permisos innecesarios y asegurándose de que los empleados solo puedan acceder a los recursos que necesitan. Esta estrategia de contención reduce el daño potencial de cualquier cuenta comprometida.

Sistemas de notificación

Es fundamental poder informar de forma fácil y rápida sobre los mensajes sospechosos. Los empleados deben disponer de un método sencillo para escalar los posibles correos electrónicos de phishing para su investigación sin temor a ser juzgados por hacer preguntas.

Un flujo de trabajo de presentación de informes debe permitir:

- Reenvío con un solo clic de correos electrónicos sospechosos a los equipos de seguridad.

- Investigación y respuesta inmediatas

- Alertas en toda la organización cuando se detectan campañas activas.

- Refuerzo positivo para los empleados que denuncian amenazas.

Solo el 13 % de los empleados afectados denuncian los intentos de phishing, lo que limita la capacidad de las organizaciones para responder a las intrusiones y advertir a los demás. Crear una cultura en la que los empleados denuncien sin dudarlo puede mejorar drásticamente esta estadística y su postura de seguridad.

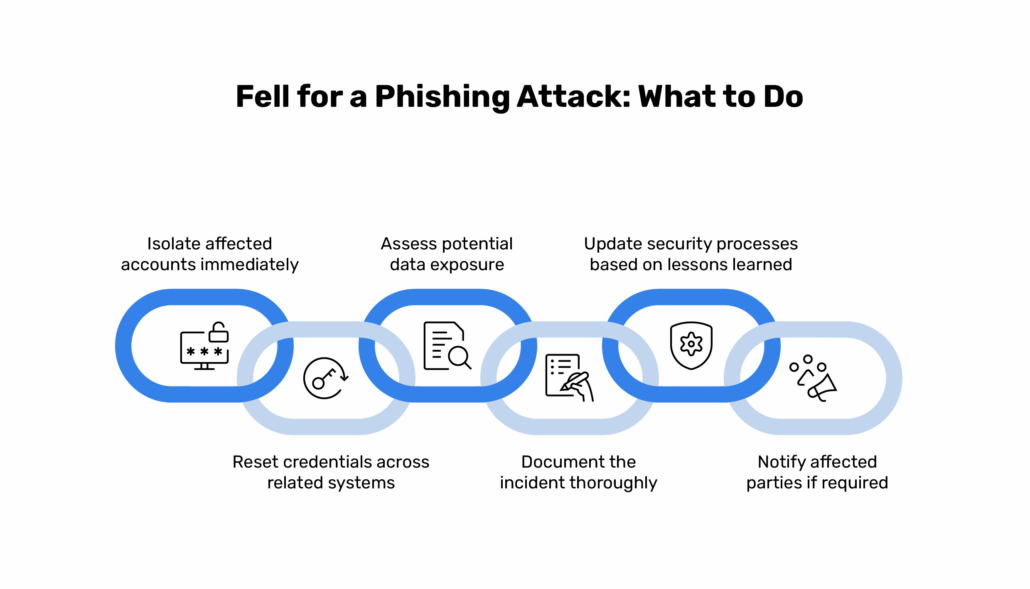

Qué hacer después de caer en un ataque de phishing

Cuando se produce un ataque de phishing, es fundamental actuar con rapidez para limitar los daños y evitar que se propague.

Las organizaciones deben tomar las siguientes medidas:

- Aísle inmediatamente las cuentas afectadas. Desconecte los sistemas comprometidos de la red para evitar movimientos laterales. Cambie las contraseñas de la cuenta afectada y de cualquier cuenta que comparta credenciales.

- Restablezca las credenciales en todos los sistemas relacionados. Si el correo electrónico de un empleado se ha visto comprometido, asuma que sus credenciales para otros sistemas también pueden estar en riesgo. Obligue a restablecer las contraseñas de todas las cuentas conectadas.

- Evaluar la posible exposición de datos. Determine a qué información ha accedido o sustraído el atacante. Esto incluye revisar los registros de acceso al correo electrónico, las descargas de archivos y la actividad del sistema desde la cuenta comprometida.

- Documente el incidente exhaustivamente. Registre lo que ocurrió, cuándo se detectó, qué medidas se tomaron y qué datos pueden haberse visto comprometidos. Esta documentación es esencial para el cumplimiento normativo, las reclamaciones de seguros y la mejora de la respuesta futura.

- Actualice los procesos de seguridad basándose en las lecciones aprendidas. Cada incidente revela deficiencias en la formación, los controles técnicos o los procedimientos. Realice una revisión posterior al incidente para identificar mejoras en la detección, la respuesta y la prevención.

- Notifique a las partes afectadas si es necesario. En función de los datos expuestos y de la normativa aplicable, es posible que tenga que informar a los clientes, socios u organismos reguladores sobre la violación.

Proteger a las pequeñas empresas del phishing de los empleados

Las pequeñas y medianas empresas (pymes) se enfrentan a retos únicos a la hora de defenderse del phishing dirigido a sus empleados. Los recursos informáticos limitados, los equipos de seguridad más reducidos y los presupuestos más ajustados convierten a las pymes en objetivos atractivos para los atacantes, que dan por sentado que sus defensas son más débiles.

Sin embargo, las pequeñas empresas pueden implementar protecciones eficaces:

- Comience con la autenticación del correo electrónico. DMARC, SPF y DKIM evitan la suplantación de dominios sin necesidad de tener amplios conocimientos técnicos, especialmente con los servicios gestionados.

- Utilice servicios de seguridad gestionados. La externalización de configuraciones complejas a expertos proporciona protección de nivel empresarial sin necesidad de mantener un equipo interno.

- Implemente programas de formación para los empleados. Incluso los equipos pequeños se benefician de la formación periódica sobre concienciación sobre el phishing y los ataques simulados.

- Implemente la autenticación multifactor. La MFA añade una protección fundamental para los servicios en la nube, el correo electrónico y las aplicaciones empresariales.

- Cree procesos de notificación sencillos. Facilite a los empleados la tarea de señalar los correos electrónicos sospechosos, incluso en organizaciones pequeñas.

La plataforma de PowerDMARC está diseñada para que la autenticación de correo electrónico sea accesible y asequible para organizaciones de todos los tamaños, con herramientas sin complejidad y asistencia humana las 24 horas del día, los 7 días de la semana, para gestionar configuraciones complejas.

Conclusión

El phishing dirigido a los empleados sigue siendo una de las principales causas de las brechas de seguridad, ya que se centra en el factor humano, que los controles técnicos no pueden proteger por completo. La combinación de formación continua, medidas de seguridad técnicas sólidas, como la autenticación DMARC, y una cultura consciente de la seguridad constituye la defensa más eficaz.

Las organizaciones que invierten tanto en la formación de sus empleados como en sólidos protocolos de seguridad del correo electrónico reducen significativamente el riesgo de suplantación de identidad. Aunque ninguna solución puede garantizar una protección del 100 %, las defensas por capas dificultan mucho más la ejecución de ataques exitosos.

Empiece a proteger su organización hoy mismo programando una demostración y compruebe cómo la completa plataforma de autenticación de correo electrónico de PowerDMARC detiene los ataques de phishing antes de que lleguen a sus empleados.

Preguntas más frecuentes (FAQ)

¿Se puede prevenir completamente el phishing?

Ninguna medida de seguridad puede eliminar por completo el phishing, pero combinar la formación de los empleados con protocolos de autenticación de correo electrónico como DMARC puede reducir significativamente el número de ataques exitosos.

¿Con qué frecuencia deben recibir los empleados formación sobre phishing?

Las organizaciones deben impartir formación sobre concienciación sobre el phishing como mínimo cada trimestre, con ejercicios mensuales de simulación de phishing para reforzar las habilidades de reconocimiento y mantener la vigilancia.

¿Qué sectores son los más afectados?

Los servicios financieros, la sanidad, la administración pública, el comercio minorista y las instituciones educativas suelen ser los más afectados por los ataques de phishing debido a la valiosa información que manejan y a los requisitos de cumplimiento normativo.

- Los principales proveedores, distribuidores y soluciones de DMARC en 2026 - 15 de mayo de 2026

- Las 10 mejores alternativas y competidores de Valimail en 2026 - 28 de abril de 2026

- Explicación de los códigos de error de Microsoft: tipos, soluciones y guía de resolución de problemas - 22 de abril de 2026