En tant que fournisseur de services DMARC, cette question nous est souvent posée : "Si DMARC utilise simplement l'authentification SPF et DKIM, pourquoi devrions-nous nous préoccuper de DMARC ? N'est-ce pas tout simplement inutile ?"

En apparence, cela peut sembler ne pas faire de grande différence, mais la réalité est très différente. Le DMARC n'est pas seulement une combinaison des technologies SPF et DKIM, c'est un protocole entièrement nouveau en soi. Il possède plusieurs caractéristiques qui en font l'une des normes d'authentification du courrier électronique les plus avancées au monde, et une nécessité absolue pour les entreprises.

Mais attendez une minute. Nous ne savons pas exactement pourquoi vous avez besoin du DMARC. Qu'est-ce qu'elle offre que le SPF et le DKIM n'offrent pas ? Eh bien, c'est une réponse assez longue ; trop longue pour un seul article de blog. Alors, séparons-nous et parlons d'abord du SPF. Au cas où vous ne le sauriez pas, voici une petite introduction.

Qu'est-ce que le SPF ?

Le SPF, ou Sender Policy Framework, est un protocole d'authentification des courriers électroniques qui protège le destinataire des courriers électroniques usurpés. Il s'agit essentiellement d'une liste de toutes les adresses IP autorisées à envoyer des courriers électroniques par vos canaux (le propriétaire du domaine). Lorsque le serveur récepteur voit un message de votre domaine, il vérifie votre enregistrement SPF publié sur votre DNS. Si l'adresse IP de l'expéditeur figure dans cette "liste", le courrier électronique est livré. Sinon, le serveur rejette le courriel.

Comme vous pouvez le voir, le SPF fait un assez bon travail en empêchant l'envoi de nombreux courriels indésirables qui pourraient endommager votre appareil ou compromettre les systèmes de sécurité de votre organisation. Mais le SPF n'est pas aussi efficace que certains pourraient le penser. C'est parce qu'il présente des inconvénients majeurs. Parlons de certains de ces problèmes.

Limites du SPF

Les enregistrements SPF ne s'appliquent pas à l'adresse de départ

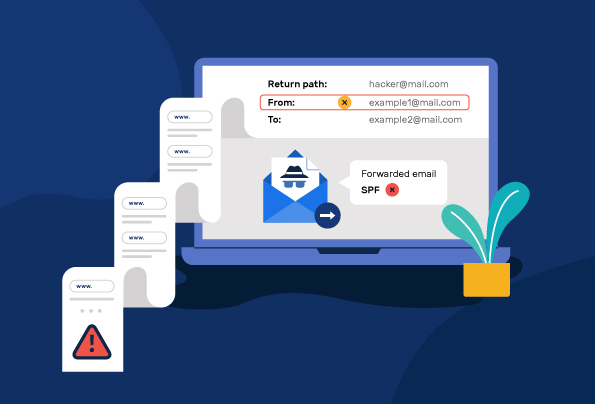

Les courriers électroniques ont plusieurs adresses pour identifier leur expéditeur : l'adresse "From" que vous voyez normalement et l'adresse "Return Path" qui est cachée et qui nécessite un ou deux clics pour être affichée. Lorsque le SPF est activé, le serveur de courrier électronique récepteur examine le chemin de retour et vérifie les enregistrements SPF du domaine de cette adresse.

Le problème ici est que les attaquants peuvent exploiter cela en utilisant un faux domaine dans leur adresse de retour et une adresse électronique légitime (ou d'apparence légitime) dans la section "De". Même si le destinataire vérifiait l'identifiant de l'expéditeur, il verrait d'abord l'adresse de départ et ne prendrait généralement pas la peine de vérifier la voie de retour. En fait, la plupart des gens ne savent même pas qu'il existe une adresse de retour.

Le SPF peut être assez facilement contourné en utilisant cette simple astuce, et cela laisse même les domaines sécurisés avec SPF largement vulnérables.

Les enregistrements SPF ont une limite de consultation DNS

Les enregistrements SPF contiennent une liste de toutes les adresses IP autorisées par le propriétaire du domaine à envoyer des courriels. Cependant, ils présentent un inconvénient majeur. Le serveur récepteur doit vérifier l'enregistrement pour voir si l'expéditeur est autorisé, et pour réduire la charge du serveur, les enregistrements SPF ont une limite de 10 consultations DNS.

Cela signifie que si votre organisation fait appel à plusieurs fournisseurs tiers qui envoient des courriers électroniques via votre domaine, l'enregistrement SPF peut finir par dépasser cette limite. À moins d'être correctement optimisés (ce qui n'est pas facile à faire vous-même), les enregistrements SPF auront une limite très restrictive. Lorsque vous dépassez cette limite, l'implémentation du SPF est considérée comme invalide et votre courriel échoue le SPF. Cela pourrait potentiellement nuire à vos taux de livraison de courrier électronique.

Le SPF ne fonctionne pas toujours lorsque le courrier électronique est transféré

Le SPF présente un autre point de défaillance critique qui peut nuire à la délivrabilité de votre courrier électronique. Lorsque vous avez mis en place un SPF sur votre domaine et que quelqu'un transfère votre courrier électronique, le courrier électronique transféré peut être rejeté en raison de votre politique de SPF.

En effet, le message transféré a changé de destinataire, mais l'adresse de l'expéditeur reste la même. Cela devient un problème car le message contient l'adresse "From" de l'expéditeur d'origine, mais le serveur de réception voit une IP différente. L'adresse IP du serveur de transfert de courrier électronique n'est pas incluse dans l'enregistrement SPF du domaine de l'expéditeur d'origine. Cela pourrait entraîner le rejet du courrier électronique par le serveur de réception.

Comment le DMARC résout ces problèmes ?

Le DMARC utilise une combinaison de SPF et de DKIM pour authentifier le courrier électronique. Un courrier électronique doit passer soit par SPF soit par DKIM pour passer par DMARC et être livré avec succès. Il ajoute également une fonction clé qui le rend beaucoup plus efficace que le SPF ou le DKIM seuls : Rapports.

Avec le reporting DMARC, vous obtenez un retour d'information quotidien sur l'état de vos canaux de messagerie. Cela comprend des informations sur votre alignement DMARC, des données sur les courriels dont l'authentification a échoué et des détails sur les tentatives potentielles d'usurpation d'identité.

Si vous vous demandez ce que vous pouvez faire pour éviter l'usurpation d'identité, consultez notre guide pratique sur les 5 meilleures façons d'éviter l'usurpation d'identité par courriel.

- Augmentation des escroqueries fiscales et des attaques d'usurpation d'identité par courriel de l'IRS pendant la saison des impôts - 2 mai 2024

- Sécurité des courriels 101 pour lutter contre les escroqueries aux cryptomonnaies - 30 avril 2024

- Comment trouver le meilleur fournisseur de solutions DMARC pour votre entreprise ? - 25 avril 2024