オーストラリア DMARC および MTA-STS 採用状況レポート 2025

2024年、オーストラリア信号局(ASD)は1,200件を超える 1,200件を超える高優先度のサイバーインシデントに対応したに対応し、11%の急増はデジタル包囲網下の国家を浮き彫りにした。2025年末時点で、この攻撃の経済的被害は驚異的な規模に達している:オーストラリアの大企業におけるサイバー犯罪報告の平均コストは219%急騰し、現在では1件あたり20万ドルを超えている。6分ごとに新たなサイバー犯罪報告が提出される状況を受け、オーストラリア政府は勧告から規制へと移行した。

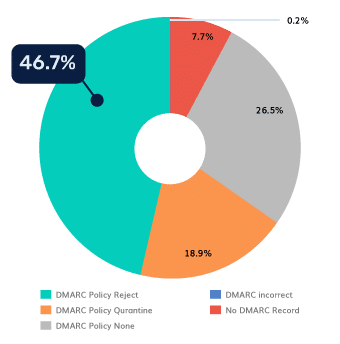

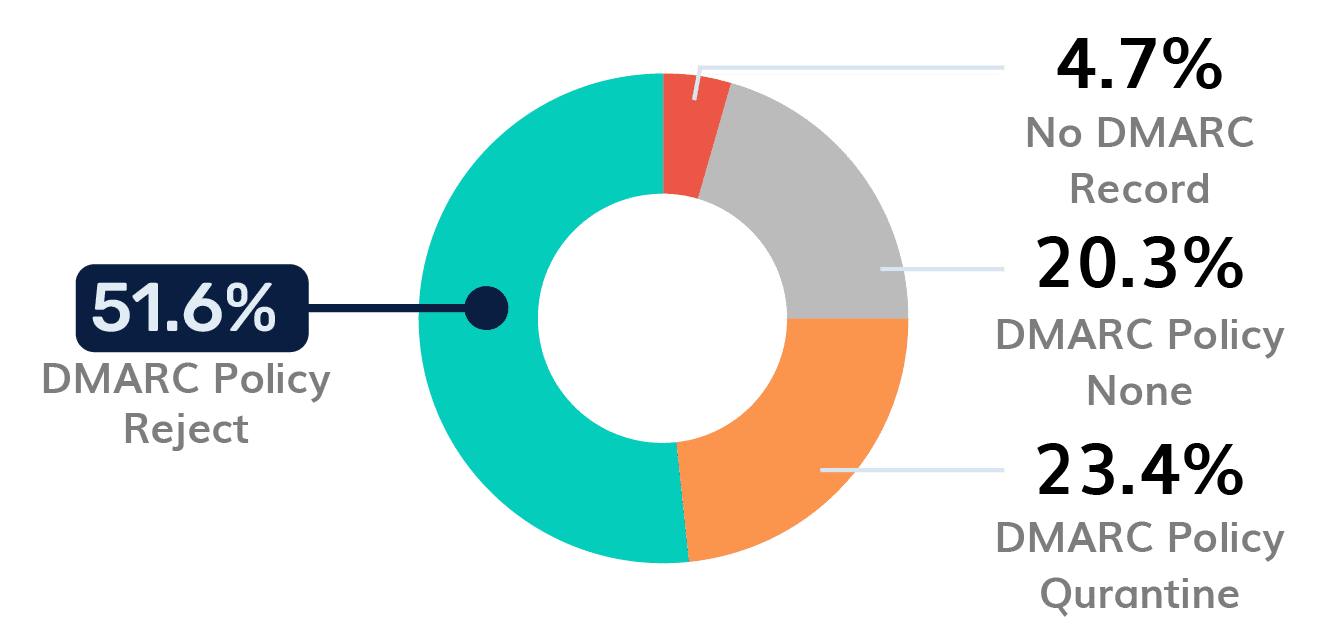

重要インフラセキュリティ(SOCI)規則が2025年4月に施行されることは、決定的な分水嶺となる。サイバーセキュリティはもはや任意の「ITチェック項目」ではなく、 2023-2030年オーストラリアサイバーセキュリティ戦略に基づく法的義務となった。しかし、この規制強化にもかかわらず、根本的な矛盾が残っている。オーストラリアのほとんどの分野では基本的なセキュリティ対策が確立されているにもかかわらず、その約半数が実際にそれらを実施しておらず、国家経済の「デジタル動脈」である電子メールシステムが恣意的な悪用に対して無防備な状態に置かれているのである。

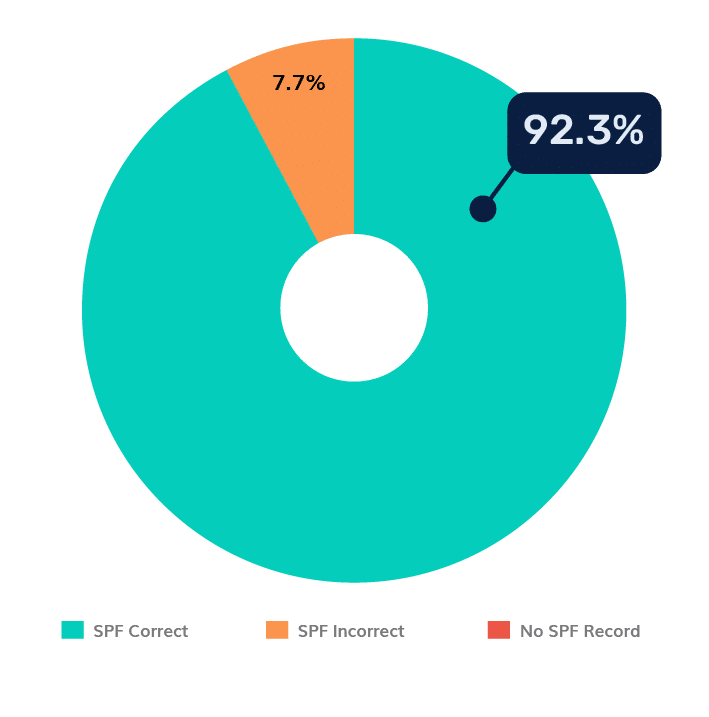

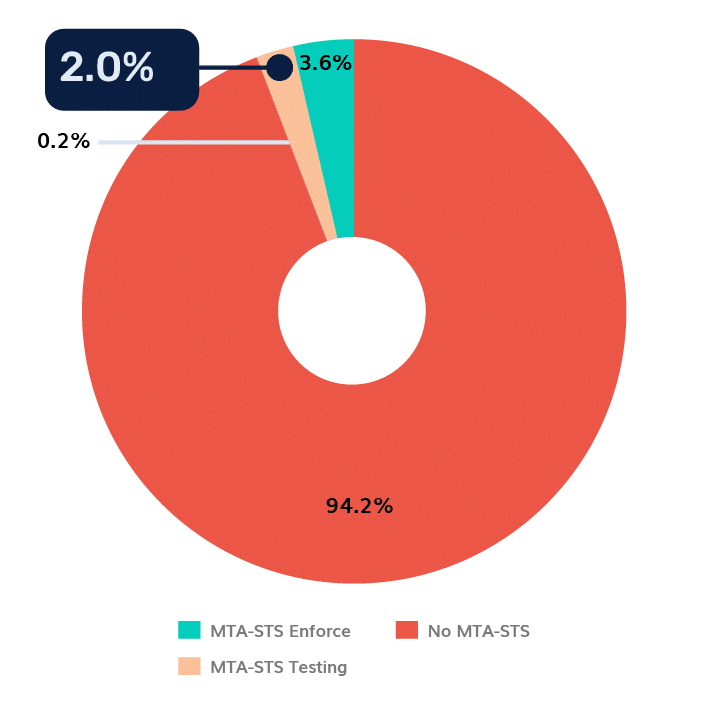

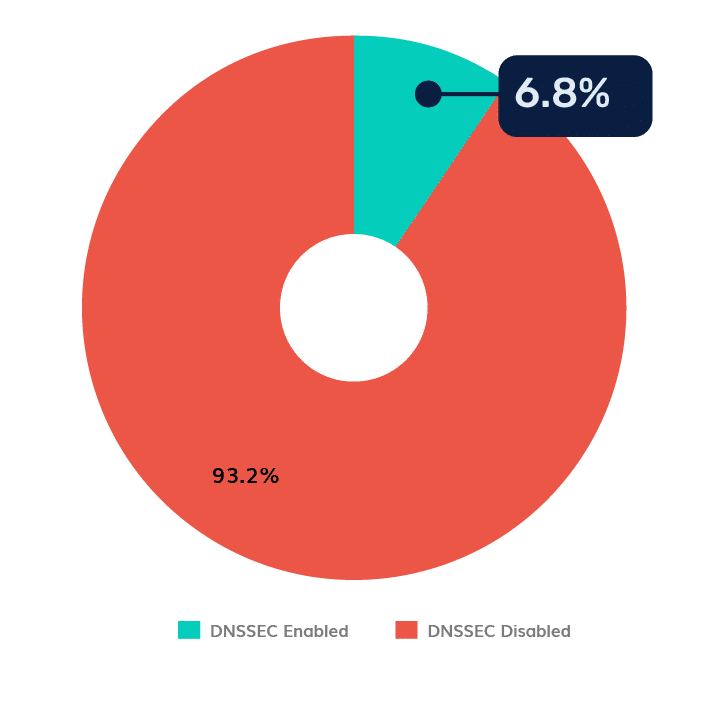

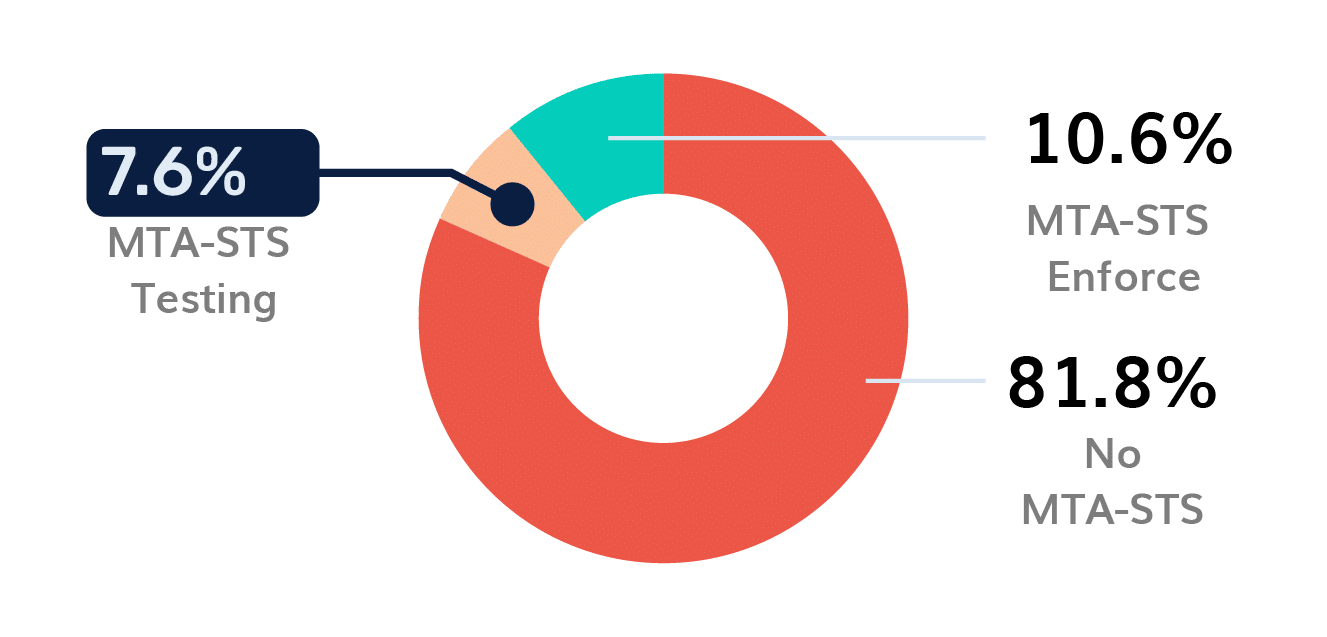

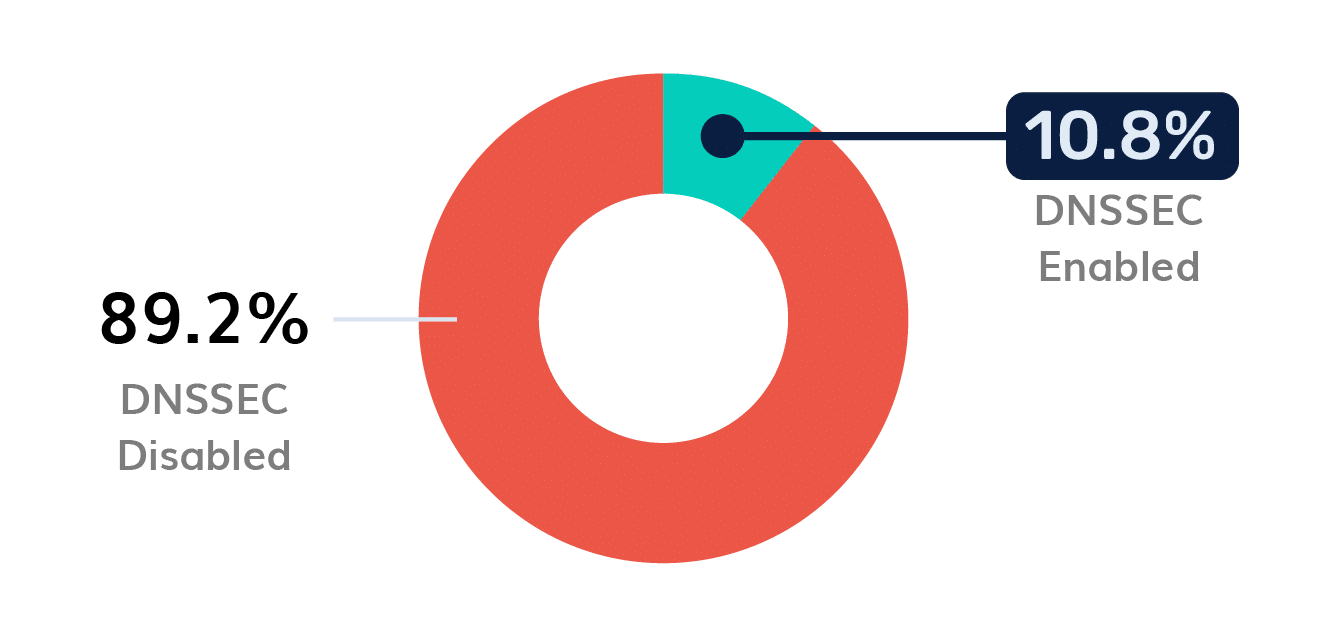

本報告書は、オーストラリアの電子メールおよびドメインセキュリティ態勢について、セクター別に技術分析を行い、DMARC施行とトランジット暗号化における構造的な欠陥を明らかにする。これらの欠陥は、年間20億ドル規模の詐欺被害を助長し続けている。 年間20億ドル規模の詐欺被害を助長し続けている構造的な欠陥を明らかにします。

レポート依頼 - オーストラリアにおけるDMARC導入状況

「は必須項目