主なポイント

企業のメールセキュリティは、積極的に管理していく多層的な戦略です。

- 認証は基盤となります: SPF、DKIM、DMARC、BIMI、MTA-STS、TLS-RPTにより、ドメインの保護と信頼性を確保します。まずは可視化から始め、不整合を修正し、その後、段階的にポリシーを適用していきます。

- 脅威の検知、アクセス制御、およびデータ管理は重要です:

- AIを活用した脅威検知は、認証では検知できない脅威を捕捉します

- 多要素認証(MFA)は、アカウントの乗っ取りから保護します

- DLPポリシーは、機密データの漏洩を防止します

- 監視とコンプライアンスは監査証跡となります: 監査ログを保持し、SIEM/SOARと連携させ、レポートを確認して、攻撃者に先んじて脆弱性を発見してください。

- ROIは確実であり、測定可能です: 情報漏洩リスクの低減と顧客信頼の強化は、想像以上に早く成果をもたらします。多くの場合、12ヶ月以内に300%以上のリターンが期待できます。

企業のメールセキュリティとは、フィッシング、なりすまし、マルウェア、アカウント乗っ取り、データ損失から、企業のメールシステム、ドメイン、ユーザー、およびデータを保護するために用いられる、技術、ポリシー、および監視制御の組み合わせを指します。

大規模な組織において、電子メールは、財務承認、ベンダーとの連絡、パスワードのリセット、経営陣への連絡、顧客とのやり取りの中心的な役割を担っているため、依然として最も標的とされる攻撃対象の一つとなっています。たった1通の電子メールが侵害されたりなりすまされたりしただけで、ビジネスメール詐欺(BEC)、認証情報の盗難、マルウェアの拡散、規制違反、さらにはブランドイメージの毀損につながる恐れがあります。

現代の企業向けメールセキュリティソリューションは、単なるスパムフィルタリングにとどまりません。これらは、送信者の認証、ドメインのなりすましの防止、悪意のあるメッセージの検知、転送中のメールの保護、機密情報の保護、そしてコンプライアンスやインシデント対応のための可視性の確保を支援します。

具体的には、強力な企業向けメールセキュリティ戦略には、SPF、DKIM、DMARC、BIMI、MTA-STS、TLS-RPTなどのドメイン認証プロトコルに加え、サイバー脅威の検知、メールの暗号化、多要素認証(MFA)、データ漏洩防止(DLP)、ログ記録、およびSIEM/SOARとの統合が含まれます。

このガイドでは、エンタープライズメールセキュリティとは何か、その仕組み、セキュリティアーキテクチャの主要な構成要素、そしてリスクを軽減し信頼性を高めるために組織が実践すべきベストプラクティスについて解説します。

エンタープライズ向けメールセキュリティとは何ですか?

企業のメールセキュリティとは、組織のメール環境を大規模に保護するために用いられる、技術的対策、ポリシー、および監視システムの体系的な組み合わせを指します。

企業レベルにおいて、メールセキュリティは単にスパムをフィルタリングしたり、悪意のある添付ファイルをブロックしたりすることだけではありません。これには、ドメイン自体の保護、送信者の身元確認、メッセージ送信のセキュリティ確保、データ漏洩の防止、行動の異常の検知、およびコンプライアンス状況の可視性の維持が含まれます。

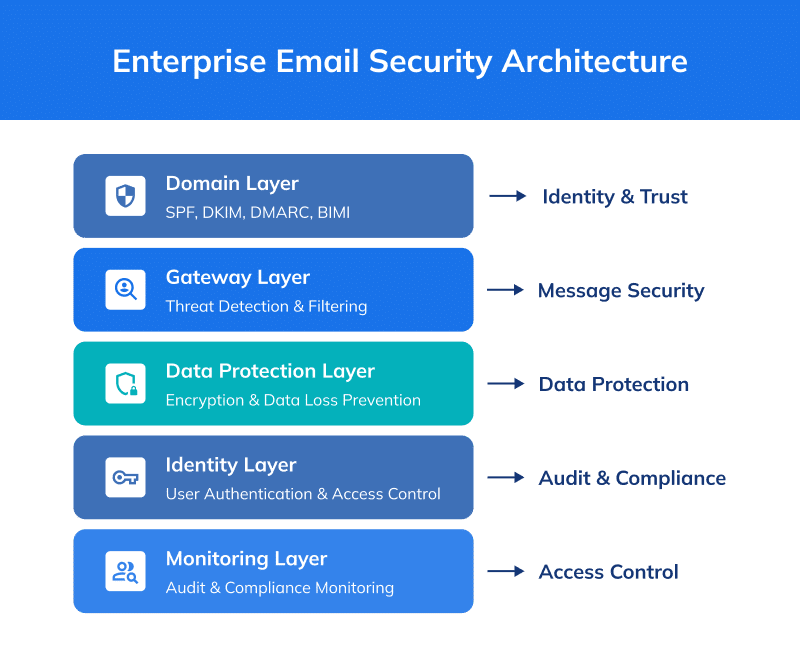

これを階層的なアーキテクチャと考えてみてください:

- ドメイン層は、アイデンティティと信頼を確立します。

- ゲートウェイ層は、受信および送信されるメッセージを検査します。

- データ層は、機密性の高い情報を保護します。

- アイデンティティ層は、メールボックスへのアクセスを保護します。

- 監視レイヤーは、監査可能性とコンプライアンスを確保します。

各レイヤーは、それぞれ異なる攻撃対象領域に対応しています。これらが一体となって、包括的な企業向けメールセキュリティフレームワークを構成しています。

以下では、現代の企業向けメールセキュリティソリューションの主要な構成要素を解説し、その技術的な仕組みについて説明します。

1. メール認証:ドメインレベルでの信頼関係の確立

メール認証は、企業のメールセキュリティソリューションの基盤となります。これがなければ、攻撃者はシステムに侵入することなく、貴社のドメインを装うことが可能になります。

主なプロトコルには以下が含まれます:

| プロトコル | 目的 | 主なメリット |

|---|---|---|

| Sender Policy Framework (SPF) | どのメールサーバーが、お客様のドメインに代わってメールを送信する権限を持つかを定義します | なりすましや不正な送信者を防止します |

| DomainKeys Identified Mail (DKIM) | 暗号署名を使用して、電子メールの完全性を検証します | 転送中にメッセージの内容が改ざんされていないことを保証します |

| ドメインベースのメッセージ認証、報告、および準拠( ) (DMARC) | SPF および DKIM の結果を「From」ドメインと照合し、ポリシーを適用します (none, quarantine, reject) | ドメインのなりすましを防止し、対策状況に関するレポートを提供します |

| メッセージ識別のためのブランド指標( ) (BIMI) | 対応しているメールアプリで、認証済みのブランドロゴを表示します | ブランドの信頼性と信用を高めます |

| メール転送エージェントの厳格な転送セキュリティ( ) (MTA-STS) | メールサーバー間でTLS暗号化を強制する | 送信中の電子メールを保護します |

| TLSレポート (TLS-RPT) | TLSネゴシエーションの失敗に関する報告 | 安全な通信を監視し、暗号化の不備を指摘する |

これらの制御機能は、合わせて:

- 送信者の身元を確認する

- ドメインのなりすましを防止する

- なりすまし攻撃から顧客を守る

- メッセージの完全性を確保する

- 暗号化通信を強制する

- コンプライアンスのための監査レポートを作成する

適切な認証が実施されていない場合、どんなに高度な脅威対策システムであっても、攻撃者が外部からドメインを偽装することを阻止することはできません。

| 英国を拠点とし、ビジネス向けITソリューションを専門とするMSPであるCloudIntellectは、PowerDMARCのメール認証スイート(SPF、DKIM、DMARCを含む)を導入することで、顧客のメールセキュリティ体制を大幅に強化し、フィッシング、メール詐欺、ドメインなりすまし攻撃への曝露リスクを低減しました。 |

2. 脅威の検知と防止:悪意のあるコンテンツの阻止

認証はドメインの身元を保護する一方で、脅威の検知はユーザーを外部からの攻撃から守ります。

企業のメールセキュリティツールは、複数の検知メカニズムを組み合わせています:

- AIを活用したフィッシング検知エンジン メッセージの内容、意図、なりすましの兆候を分析する

- 行動の異常を検知する仕組み 異常な通信パターンや金融取引の要求を特定する

- URL書き換えおよびリアルタイムリンク検査システム クリック時にリンクをスキャンし、遅延した悪意のある活動を検出するシステム。

- 添付ファイルのサンドボックス環境 ファイルを隔離して実行し、悪意のある動作を監視するサンドボックス環境。

- ビジネスメール詐欺(BEC)検知アルゴリズム 文章のスタイル、会話の文脈、およびドメインの一致度を分析するため。

- ランサムウェア検知モデル ペイロードの特性や暗号化に関連する動作を特定します。

- 脅威インテリジェンスの連携 リアルタイムの侵害の兆候(IOC)、悪意のあるドメイン、およびIPレピュテーションとメッセージを照合する統合機能。

従来の署名ベースのフィルタリングとは異なり、高度なシステムはメッセージの文脈、送信者の信頼度、通信パターン、および不審な金融用語を分析します。

例えば:

財務担当者が通常の承認ワークフロー外で突然支払い指示を受け取った場合、たとえそのメッセージにマルウェアが含まれていなくても、行動分析エンジンが異常を検知します。

3. 暗号化とデータ保護:メッセージ内容の保護

企業のメールセキュリティは、機密性と完全性も確保します。

これには以下が含まれます:

- メールサーバー間の転送中のTLS(トランスポート層暗号化)による暗号化

- クラウドまたはオンプレミスのメール環境における保存データの暗号化

- 否認防止のためのS/MIMEまたはPGPデジタル署名

- 安全なアタッチメント処理とサンドボックス検査

- 機密性の高い文書を送信するためのセキュアなポータル

暗号化により、たとえメッセージが傍受されたとしても、その内容を読み取ったり改ざんしたりすることはできなくなります。

MTA-STSと組み合わせて TLS-RPT (いずれもPowerDMARCの認証スイートでサポートされています)と組み合わせることで、暗号化通信の徹底が強化され、障害の可視化が可能になります。

4. データ漏洩防止(DLP):機密データの漏洩を防ぐ

データ漏洩防止システムは、送信メールを監視し、以下の情報の不正な送信を防止します:

- 個人を特定できる情報(PII)

- 保護対象の健康情報(PHI)

- 金融口座番号

- 知的財産

- 営業秘密

DLPエンジンは、パターンマッチング、文脈分析、および機械学習を用いてコンテンツを検査します。機密データが検出された場合、システムは以下の対応が可能です:

- そのメールをブロックする

- 自動的に暗号化する

- セキュリティチームに通知する

- 承認ワークフローを起動する

DLPは、HIPAA、PCI-DSS、GDPRなどのコンプライアンス要件を満たす上で極めて重要な役割を果たしています。

5. ユーザー認証とアクセス制御

強力なドメイン認証が導入されていても、攻撃者は認証情報の窃取を試みる可能性があります。企業のメールセキュリティにおけるベストプラクティスには、以下のものが含まれます:

- メールボックスへのアクセスにおける多要素認証(MFA)

- ロールベースのアクセス制御(RBAC)

- 条件付きアクセスポリシー(デバイス、場所、リスクベース)

- セッションのタイムアウトとトークンの失効

- 不審なログインパターンの監視

アカウントの乗っ取りは、内部フィッシングやデータの不正流出につながることが多いため、ドメインの身元保護は不可欠です。

6. モニタリング、報告、およびコンプライアンス

可視性は、企業の意思決定者にとって極めて重要です。成熟した企業のメールセキュリティアーキテクチャには、以下の要素が含まれます:

- 一元化された監査ログ

- DMARCの集計レポートおよびフォレンジックレポート

- TLS-RPTレポート

- 事案調査能力

- コンプライアンス関連文書の作成支援

たとえば、PowerDMARCは詳細な DMARC分析ダッシュボード を提供しており、生のXMLレポートを実用的な知見に変換することで、組織が受動的な監視から自信を持ってポリシーの適用へと移行できるよう支援します。

7. 広範なセキュリティ・スタックとの統合

企業のメールセキュリティは、単独で機能するものではありません。以下のシステムと連携します:

- 一元的なログ分析のためのSIEMプラットフォーム

- 自動応答ワークフロー向けSOARシステム

- エンドポイント検出・対応(EDR)ツール

- IDプロバイダーとIAMシステム

- クラウドセキュリティプラットフォーム

APIを活用することで、認証データ、脅威インテリジェンス、インシデントの兆候を、より広範なセキュリティ運用に組み込むことが可能になります。

これらのレイヤーを組み合わせることで、アイデンティティ、財務ワークフロー、コンプライアンス状況、そしてブランドの評判を大規模に保護する、強固なメールセキュリティ体制が構築されます。

次のセクションでは、企業のメールセキュリティが実際にどのように機能するのかを検証し、受信および送信の保護に関する技術的な流れを詳しく解説します。

企業のメールセキュリティの仕組み

企業のメールセキュリティは、多層防御の原則に基づいて運用されており、複数の連携した層が連携して、脅威の防止、検知、封じ込め、および対応を行います。各層は独自の機能を果たし、これらが一丸となって、メールのライフサイクル全体にわたる包括的な保護を提供します。

レイヤー1:アイデンティティおよびドメインの保証

最初の防御ラインでは、メールを信頼する前に送信者の正当性を確認します。

- SPF (Sender Policy Framework)

SPFは、送信元のIPアドレスがドメインに代わってメールを送信する権限を持っているかどうかを検証します。メールサーバーは、送信元のIPアドレスを、そのドメインが公開しているSPFレコードと照合します。もしそのIPアドレスに権限がない場合、そのメッセージは警告対象となるか、拒否される可能性があります。

👉詳細はこちら: メールセキュリティを強化するためのSPFレコードの設定方法

- DKIM (DomainKeys Identified Mail)

DKIMは送信メールに暗号署名を付加します。受信サーバーは、ドメインの公開鍵を使用してその署名を検証します。署名の検証に失敗した場合、送信中に改ざんが行われた可能性があることを示します。

- DMARC(ドメインベースのメッセージ認証、報告、適合性評価)

DMARCは、SPFおよびDKIMを基盤とし、「From」ドメインと認証済みドメインとの整合性を強制します。これにより、受信サーバーに対して、検証に失敗したメッセージを監視、隔離、または拒否するよう指示します。また、DMARCは詳細なレポートを生成し、なりすましの試みを可視化します。

- BIMI(メッセージ識別用ブランド指標)

BIMIは、認証済みのドメインが、対応するメールクライアント上でブランドロゴを表示できるようにする機能です。ブランディングに加え、BIMIは強力なDMARCの適用を義務付けることで、認証に対する信頼性を高めます。

- MTA-STS(メール転送エージェント厳密トランスポートセキュリティ)

MTA-STSは、ドメイン間で電子メールを送信する際、メールサーバーが暗号化されたTLS接続を強制するようにし、ダウングレード攻撃や傍受攻撃を防止します。

- TLS-RPT(SMTP TLS レポートプロトコル)

TLS-RPTは、失敗またはセキュリティレベルが低下したTLS接続に関するレポートを提供し、組織が電子メールの暗号化の失敗や傍受の試みを把握できるようにします。

これら6つのプロトコルは連携して、コンテンツのスキャンが開始される前に、身元の確認、ドメイン保護の実施、およびサーバー間通信のセキュリティ確保を行います。

レイヤー2:脅威インテリジェンスおよび分析エンジン

本人確認が完了すると、受信メールは悪意のあるコンテンツや動作がないかスキャンされます。

- 受信スキャン: メールのヘッダー、本文、埋め込みリンク、および添付ファイルについて、悪意のある兆候がないか分析されます。

- 行動分析: 検出エンジンは、異常な送信パターン、なりすましの表示名、または文脈上不審なリクエスト(例:緊急の送金)などの異常を評価します。

- AIを活用した検知: 機械学習モデルが言語パターン、書式設定の不整合、および文脈上の兆候を分析し、新たなフィッシング攻撃やBEC攻撃を検知します。

- 脅威インテリジェンス: メールの内容は、既知の悪意のあるドメイン、IPアドレス、ハッシュ、および侵害の兆候(IOC)を含む、継続的に更新されるグローバルな脅威インテリジェンス・フィードと照合されます。

- サンドボックス分析: 不審な添付ファイルは、隔離された仮想環境で実行されます。悪意のある動作(レジストリの変更やコマンド&コントロールへのコールバックなど)が確認された場合、メッセージは配信前にブロックされます。

このレイヤーは、既知および未知の脅威の両方を阻止することに重点を置いています。

レイヤー3:ポリシーおよびコンテンツの適用

コンテンツフィルタリングは、組織のポリシーを徹底させ、受信および送信の両面におけるリスクから保護します。

- URLの書き換え: メール内のリンクは、セキュリティ検査システムを経由するように書き換えられます。クリック時に、マルウェアの起動遅延を防ぐため、リンク先のURLが再評価されます。

- 添付ファイルのフィルタリング: リスクの高いファイル形式(実行ファイルなど)は、ブロックまたは制限される場合があります。ファイルスキャンにより、配信前にポリシーへの準拠が確認されます。

- DLPポリシー: 送信メールは、個人識別情報(PII)、決済カード情報、医療データ、および機密情報を含む機密データについてスキャンされます。ポリシー違反があった場合、暗号化、隔離、またはブロックが実行されることがあります。

- ポリシーの適用: 組織は、内部ガバナンスポリシーに従い、部門固有のルールを適用したり、転送を制限したり、保存要件を適用したりすることができます。

このレイヤーは、通信がセキュリティ基準とビジネス基準の両方に準拠することを保証します。

レイヤー4:アクセスおよびID管理

悪意のあるメールがブロックされたとしても、認証情報が漏洩していれば、受信トレイが危険にさらされる可能性があります。ユーザー認証の制御を行うことで、アカウント乗っ取りのリスクを軽減できます。

- 多要素認証(MFA): ユーザーは、モバイル認証アプリ、ハードウェアトークン、生体認証などの追加の認証要素を使用して、本人確認を行う必要があります。

- 条件付きアクセス: アクセスポリシーにより、デバイスの状態、地理的な位置、またはリスクスコアに基づいてログイン試行が制限される場合があります。

- セッション管理: セッションの有効期限、アイドルタイムアウトの設定、および同時セッション数の制限により、攻撃者が攻撃を仕掛ける機会を狭めます。

このレイヤーは、メールボックスへのアクセスを直接保護します。

レイヤー5:トランスポートおよびメッセージの保護

暗号化はデータの機密性を保護します。

- TLS暗号化: サーバー間の送信中にメールが暗号化され、傍受を防ぐようになっています。

- エンドツーエンド暗号化: 機密性の高いメールは保存時に暗号化され、指定された受信者のみがアクセスできるようになります。

- デジタル署名: デジタル署名は、特に金融や法的な通信において、真正性の証明となり、否認防止に役立ちます。

暗号化により、通信が傍受されたとしても、その内容は解読できないままになります。

レイヤー6:可視性、監査、およびインシデント対応

状況を常に把握しておくことで、迅速な検知と封じ込めが可能になります。主な監視および対応策には、以下のものが含まれます:

- 監査ログ: すべての認証結果、検知結果、アクセス試行、およびポリシーによるアクションが記録されます。

- インシデントの検知: セキュリティチームは、繰り返し発生する認証失敗や異常なログイン動作など、不審なパターンをログから監視します。

- 自動返信: リスクの高いメッセージは自動的に隔離される場合があります。侵害されたアカウントは直ちに無効化される場合があります。

- 手動による調査: セキュリティアナリストは、アラートを確認し、ログを分析し、フォレンジック調査を実施します。

- インシデント対応: 必要に応じて、データ侵害を封じ込め、是正し、報告するための調整された手順が実行されます。

以下、簡単な要約です。

| 制御方式 | ドメインのなりすましを防止します | の フィッシングコンテンツを検出します | の アカウント乗っ取りを防止します | への準拠 および監査に対応 |

|---|---|---|---|---|

| SPF / DKIM / DMARC | ✅強力 | ❌いいえ | ❌いいえ | ✅強力 |

| AIを活用したフィッシング検知 | ❌いいえ | ✅強力 | ❌いいえ | ◐ 間接的 |

| 行動の異常検知 | ❌いいえ | ◐ 文脈に応じた | ◐ 間接的 | ◐一部 |

| 多要素認証(MFA) | ❌いいえ | ❌いいえ | ✅強力 | ✅強力 |

| データ漏洩防止(DLP) | ❌いいえ | ❌いいえ | ◐ 間接的 | ✅強力 |

| SIEMとSOARの統合 | ❌いいえ | ◐ 間接的 | ◐ 間接的 | ✅強力 |

| 暗号化(TLS、MTA-STS) | ❌いいえ | ❌いいえ | ❌いいえ | ✅強力 |

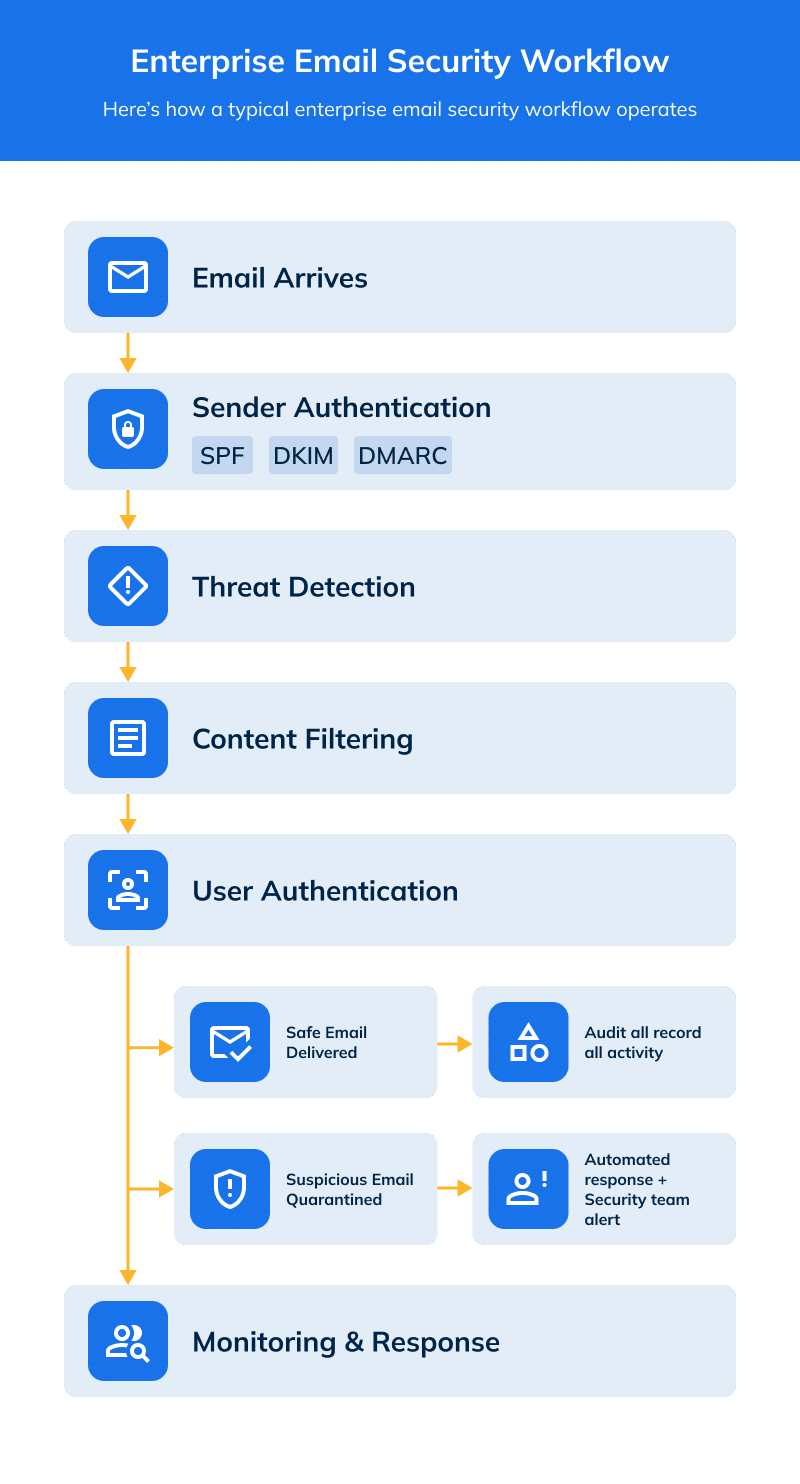

実際には、企業の電子メールセキュリティでは、配信前に各制御機能がポリシーの検証、分析、および適用を行うという、体系的な検査手順が踏まれています。

以下のワークフローは、1通のメールが検証から監視、対応に至るまで、各管理層をどのように通過するかを示しています。

企業のメールセキュリティに関するベストプラクティス

1. 電子メール認証を完全に導入し、徹底する

多くの組織がSPFやDKIMレコードを公開しているものの、完全な適用までは至っていません。真の保護を実現するには、以下のことが必要です:

- SPF、DKIM、DMARC、BIMI、MTA-STS、およびTLS-RPTの導入

- DMARCを監視モード(p=none)から強制モード(p=quarantine → p=reject)に移行する

- 集計レポートおよびフォレンジックレポートを継続的に監視する

- 正当な第三者送信者の特定と承認

- 使用されていないドメインやマーケティング用ドメインを含む、すべての企業ドメインを保護する

厳格な取り締まりにより、ドメインのなりすましを大幅に減らし、ブランドの評判を守ることができます。

2. 予防的統制と検知的統制を組み合わせる

脅威の検知だけではドメイン保護に不備が生じ、一方、認証だけではコンテンツベースの攻撃を検知できません。効果的な企業戦略では、予防策と検知策の両方を統合する必要があります。具体的には、以下のものが含まれます:

- ドメインレベルでの本人確認

- コンテンツ分析のためのAIを活用した脅威検知

- 添付ファイルのサンドボックス検査

- URLのリアルタイムスキャン

- 送信側DLP制御

3. すべてのユーザーに対して多要素認証を義務付ける

認証情報の盗難は、依然としてデータ侵害の最も一般的な侵入経路の一つです。攻撃者が有効なアカウントへのアクセス権を獲得すれば、多くの境界防御を迂回することが可能になります。

アカウント乗っ取りのリスクを軽減するため、組織は以下の措置を講じるべきである:

- 例外なくすべてのユーザーに多要素認証(MFA)を必須とする

- 特権アカウントおよび管理者アカウントに対して、より厳格な管理措置を講じる

- 不審なログイン動作を監視する

- 強力なパスワードポリシーを適用する

- レガシー認証プロトコルを無効にする

多要素認証を一貫して導入すれば、認証情報が漏洩した場合であっても、不正アクセス試行の相当な割合を阻止することができます。

4. 堅牢なデータ漏洩防止対策を実施する

データガバナンスは、ファイルサーバーやクラウドストレージだけで完結するものではありません。電子メールは、機密情報が組織外に流出する主な経路の一つであり続けています。

体系的なDLPプログラムには、以下の要素を含めるべきである:

- 個人識別情報(PII)、財務記録、医療情報、知的財産、営業秘密などの機密データカテゴリーの分類

- 規制上の義務および事業リスクに即した送信フィルタリングルール

- 機密性の高いメッセージを検出した際に自動的に暗号化

- ポリシー違反のブロックまたは隔離

- 監査およびコンプライアンス報告を支援するための詳細なログ記録

- 規制要件に準拠したデータ保持およびアーカイブ方針

適切に導入・運用されれば、DLPは、管理されていない通信チャネルであった電子メールを、ガバナンスが確立され、ポリシーに基づいたデータ環境へと変革します。

5. SIEMおよびSOARとの連携

メールによるアラートは、決して単独で機能すべきではありません。連携がなければ、重要なシグナルは孤立したままとなり、対応が遅れてしまいます。

検知と対応の連携を強化するため、企業は以下の措置を講じるべきである:

- 認証、検知、およびDLPログをSIEMプラットフォームに転送する

- メール関連のインシデントをエンドポイントおよびネットワークのイベントと関連付ける

- SOARプレイブックによるインシデント封じ込めの自動化

- 重大度の高いアラートに対して、明確なエスカレーション手順を確立する

緊密な連携により、検知までの平均時間(MTTD)と対応までの平均時間(MTTR)が短縮され、インシデントに対する全体的な回復力が向上します。

6. 定期的なセキュリティテストを実施する

電子メールのセキュリティ対策は、単に有効であると決めつけることはできず、継続的に検証する必要があります。継続的なテストを行うことで、実際の運用環境において、ポリシーや防御策が期待どおりに機能していることを確認できます。

おすすめのアクティビティには、次のようなものがあります:

- 四半期ごとのフィッシング模擬攻撃

- 認証記録の監査

- インシデント対応の机上演習

- ポリシーの逸脱に関する構成レビュー

積極的なテストを行うことで、攻撃者が悪用する前に制御上の不備を発見することができます。

7. 規制遵守の整合性を維持する

企業の電子メールセキュリティは、HIPAA、PCI-DSS、SOC 2、GDPRなどの適用される規制および業界の枠組みに準拠する必要があります。管理措置は、セキュリティ目標と監査要件の両方を満たすものでなければなりません。

整合性を維持するために、組織は以下のことを行うべきである:

- セキュリティポリシーの文書化

- 監査ログを所定の期間(多くの場合6年以上)保存すること

- 定期的なコンプライアンス審査の実施

- 特定された管理上の不備への対応

コンプライアンス体制の整備により、法的リスクを軽減し、監査リスクを低減します。

8. 継続的改善サイクルを確立する

電子メールによる脅威は急速に進化しており、固定的な対策はすぐにその効果を失ってしまいます。セキュリティ対策は、攻撃者の手口の変化に合わせて適応させる必要があります。組織は以下の点に留意すべきです:

- 新たなフィッシングの手口を監視する

- 検出モデルを定期的に更新する

- 毎月、認証およびDLPレポートを確認する

- インシデントの傾向に基づいてポリシーを調整する

企業のメールセキュリティで避けるべきよくあるミス

電子メールに関連するインシデントは、ツールの不足が原因となることはほとんどありません。むしろ、不完全な対策への過信、運用上の不備、あるいはサイロ化されたセキュリティプログラムが原因となるケースがほとんどです。

セキュリティ侵害の調査や監査結果を見ると、特定のパターンが繰り返し見受けられます。以下のいずれかに心当たりがある場合は、貴社の環境内に構造的なリスクが存在している可能性があります。

1. 検出機能にすべてを任せてしまっている

AIを活用したフィッシング検知やマルウェアスキャンは、強力な防御手段です。しかし、これらの検知ツールはメッセージが送信された後に動作します。プロトコルレベルで攻撃者がドメインを偽装することを防ぐことはできません。

認証が行われていない、あるいは脆弱な場合、悪意のある攻撃者は、コンテンツの検査が始まる前に、信頼できる送信者を装うことが可能になります。

効果的な保護には、次の2つが不可欠です:

- 予防的対策(SPF、DKIM、DMARC)

- コンテンツ検出層および行動検出層

検知機能により、悪意のあるコンテンツを特定します。認証機能により、元からなりすましを防止します。

2. 認証機能は導入されているが、適用されていない

多くの組織では、SPFやDKIMを設定しているものの、DMARCは監視モードのままにしています。レポートは生成されるものの、不正な送信者に対しては強制措置が取られていません。

さて、これからどうなるのでしょうか?

攻撃者は引き続きドメインのなりすましを行っている。組織側は認証対策が講じられていると考えているが、不正なメールが依然として受信者に届いている。

その結果、誤った安心感が生まれてしまいます。認証が真に防御的な役割を果たすのは、強制ポリシーを実装し、それを積極的に監視している場合に限られます。

3. ユーザーによるリスクを、セキュリティ対策の一環ではなく、単なるトレーニングの問題として扱っている

セキュリティ意識向上トレーニングは不可欠ですが、フィッシングやソーシャルエンジニアリングに対する主要な防御手段とはなり得ません。多くの情報漏洩事件において、人的ミスは依然として要因の一つとなっています。しかし、適切に設計された技術的対策を導入することで、ユーザーの完璧な行動への依存度を低減することができます。

フィッシング模擬演習、役割に応じた研修、および経営幹部保護方針は、技術的なセキュリティ対策を補完するものであり、それに取って代わるものであってはならない。

4. アラートは監視しているが、全体像を把握できていない

企業のメールセキュリティツールは、貴重な情報を提供します。しかし、ログがサイロ化されたままでは、組織は攻撃の全体像を把握できなくなります。

一元的な可視性がなければ:

- メールアカウントの乗っ取りは、気づかれないまま放置される可能性がある

- 不審なログインは、フィッシング攻撃とは無関係である可能性があります

- 多段階にわたる攻撃は、個別の出来事のように見えることがある

認証、検知、およびDLPログをSIEMプラットフォームに転送することで、メール、エンドポイント、ネットワークの各アクティビティ間の相関分析が可能になります。

5. コンプライアンスを遵守していれば安全だと考えている

規制要件を満たしているからといって、必ずしもセキュリティが有効であるとは限らない。

HIPAA、PCI-DSS、GDPRなどの規制では、ログ記録、保存、およびアクセス制御が義務付けられていますが、コンプライアンスを遵守しただけでは、現代のフィッシングやBEC(ビジネスメール詐欺)攻撃に対する耐性を保証するものではありません。

セキュリティプログラムは、単なる文書化にとどまらず、積極的に管理されるシステムとして運用されなければなりません。

6. フレームワークは構築したが、故障時のシミュレーションは一度も行わなかった

手順書や役割分担が明確に定められているかもしれません。しかし、それらを実際の状況下でテストしていなければ、いざという時にどのように機能するかは分かりません。

定期的な運動をしなければ:

- エスカレーションの経路が不明確になることがある

- 責任範囲が重複したり、見落とされたりすることがある

- 封じ込め措置が遅れる可能性がある

四半期ごとに実施する机上訓練やフィッシング攻撃のシミュレーションにより、いざという時に確実に対応できるよう準備を整えます。

7. 受信トレイのセキュリティは確保できたが、その背後にあるアカウントのセキュリティは確保できていない

強力なフィルタリング機能により、悪意のあるメールはブロックされます。しかし、攻撃者が有効な認証情報を入手した場合、防御策を完全に回避してしまう可能性があります。

MFAの運用が不十分だったり、一貫して実施されていなかったりすると、組織はアカウント乗っ取りのリスクにさらされたままになります。たった1つのアカウントが侵害されるだけで、詐欺、データの不正流出、あるいは内部向けフィッシング攻撃が発生する可能性があります。

このリスクを軽減するには:

- すべてのユーザーに対して多要素認証を適用する

- 特権アカウントに対する管理を強化する

- 不審なログイン活動を監視する

メールセキュリティ戦略では、メッセージそのものだけでなく、その背後にいる人物の身元も保護する必要があります。

PowerDMARCと包括的な企業向けメールセキュリティの未来

企業のメールセキュリティは、一度導入すれば後は放っておけるような製品ではありません。すでにご存じの通り、これは多層的な戦略なのです:

ドメインを保護します。

脅威を検知します。

転送中のデータを保護します。

アクセス制御を実施します。

監視、対応、そして継続的な改善を行います。

たった1つの層が抜けると、攻撃者はその隙を突いてくる。

自問してみてください: あなたのメールセキュリティは、本当に多層的なものですか?それとも単に寄せ集めですか?強制措置、AIを活用した検知、多要素認証(MFA)、あるいは一元化されたログ記録が欠けているのであれば、それらが次のステップとなります。

包括的なアプローチを採用する組織は、常に成果を上げている:

- 侵害発生確率の低減

- インシデント対応コストの削減

- 規制の整合性の強化

- 配信率とドメインの評判の向上

- 顧客からの信頼の向上

PowerDMARCの活用シーン

複数のドメイン、サードパーティの送信者、および世界各地の拠点にわたる認証管理は複雑です。DNSの設定ミス、レポートの過剰発生、および適用への躊躇が、しばしば進捗を妨げます。 PowerDMARC は、SPF、DKIM、DMARC、BIMI、MTA-STS、TLS-RPTの管理を一元化し、ポリシー適用を体系的かつ可視化され、測定可能なものにします。

PowerDMARCが貴社に最適な理由

- すべてのメール、すべてのドメインを保護: 無制限のドメインにわたってSPF、DKIM、DMARC、BIMI、MTA-STS、TLS-RPTを一元管理し、一貫した保護を実現します。

- 手頃な価格でエンタープライズレベルのセキュリティ: ユーザーあたり月額わずか8ドルで、メール認証管理の全機能を。これは、ユーザーあたり月額50ドル以上という一般的なエンタープライズ価格を大幅に下回る価格です。

- 迅速かつ簡単な導入: 6~8週間でセットアップを完了し、業務の遅れなくポリシーの適用を開始できます。

- コンプライアンス対応: HIPAA、PCI-DSS、SOC 2、GDPRへの対応を、1つのダッシュボードから効率化します。

- シームレスな統合: 脅威検知ツールやDLPツールと組み合わせることで、包括的で多層的なセキュリティ戦略を構築します。

「With」 PowerDMARCを使えば、事後対応型の設定から、先手を打ったドメイン保護へと移行できます。お客様からの声をご紹介します:

あるいは、PowerDMARCがお客様のメール認証設定をどのようにサポートし、配信率を向上させることができるかをご覧になりたい場合は、 ぜひ1対1のデモをご予約いただき ぜひ1対1のデモをご予約いただき、さまざまな可能性をご確認ください。

よくあるご質問

-

メール認証と脅威検知の違いは何ですか?

認証(SPF、DKIM、DMARC)により、メールがお客様のドメインから送信されたものであることを確認し、なりすましを防止します。脅威検知機能は、マルウェア、フィッシング、BEC攻撃をスキャンします。これらを組み合わせることで、なりすましを阻止し、悪意のあるコンテンツを検知します。

-

企業のメールセキュリティを導入するには、どのくらいの時間がかかりますか?

基本的なセットアップ:4~6週間。トレーニング、監視、コンプライアンス対応を含む全面的な導入:組織の規模にもよりますが、12週間以上。

-

企業のメールセキュリティにはどれくらいの費用がかかるのでしょうか?

メール認証:1ユーザーあたり月額8~20ドル。脅威検知:1ユーザーあたり月額10~50ドル。フルソリューション:1ユーザーあたり月額18~70ドル。これは、たった1件のセキュリティ侵害によるコストよりもはるかに安価です。

-

メールセキュリティは既存のインフラとどのように連携するのでしょうか?

SIEM、SOAR、およびエンドポイント保護と連携し、環境全体にわたって一元化され、相関分析が可能で、具体的なアクションにつながるメールセキュリティを実現します。

-

どのようなコンプライアンス要件が電子メールのセキュリティを義務付けていますか?

HIPAA、PCI DSS、SOC 2、GDPR、および多くの業界固有の規制では、認証、監視、および監査ログの記録が義務付けられています。

-

メール認証は配信率をどのように向上させるのでしょうか?

SPF、DKIM、およびDMARCは、受信プロバイダーに対してメールの正当性を示すことで、スパムフォルダへの振り分けを減らし、受信トレイへの到達率を高め、ドメインの評判を守ります。

-

企業のメールセキュリティのROIはどのくらいでしょうか?

セキュリティ侵害による被害額は平均750万ドルに達し、ソリューションの価格はユーザー1人あたり月額8ドルからとなっていますが、多層的なメールセキュリティを導入することで、リスクの低減とコンプライアンスの向上により、12ヶ月以内に300%を超えるROIを実現できることがよくあります。

- Avanan SPFレコード:Check Point Harmony EmailにおけるSPFの設定、修正、および最適化方法 - 2026年5月7日

- DNS SPFレコード:仕組みと設定方法 - 2026年5月6日

- v=spf1とは何ですか?その目的は何ですか? - 2026年5月5日