主なポイント

- マイクロソフトは、組織がレガシーな依存関係が機能しなくなる前にそれらを特定する時間を確保できるよう、段階的に(監査 → 互換性修正 → デフォルトで無効化)対応を進めています。

- マイクロソフトは、2026年10月に「BlockNTLMv1SSO」レジストリキーの値をデフォルトで「Enforce (1)」に変更する予定です。これにより、シングルサインオン(SSO)において、NTLMバージョン1(最も古く、セキュリティが最も低いバージョン)がブロックされることになります。

- マイクロソフトは、ユーザーがNTLMを使用していた理由(ローカルアカウントでのログインや、ドメインコントローラーが利用できない環境でのリモートアクセスなど)に対処するため、2026年後半に新機能をリリースする予定です。

- この措置が必要なのは、NTLMが「リレー」攻撃や「パス・ザ・ハッシュ」攻撃に対して脆弱であり、これらによりハッカーがネットワーク内を横方向に移動できてしまうためです。

- MSPにとって今すぐ取るべき最も重要な措置は、本日中に「拡張監査」を有効にし、NTLMを引き続き使用している隠れたアプリやレガシープリンターを特定することです。

2023年後半、マイクロソフトは 「Windows認証の進化」を初めて発表し、これが現在2026年まで実施されている3段階のロードマップへと発展しました。NT LAN Manager(NTLM)は1993年以来、Windows認証の基盤として、30年以上にわたりエコシステムを支えてきました。 2024年半ばに正式に非推奨となりましたが、2026年に向けて進むこのタイムラインが明らかにしていることは、NTLMがもはや「将来」の懸念事項ではないということです。

マネージドサービスプロバイダー(MSP)やITチームにとって、この変化は大きな転換点となります。フェーズ1の監査は、2025年後半から有効化されており、現在ではWindows 11 24H2およびWindows Server 2025全体で標準となっています。 2026年1月、マイクロソフトはWindowsを「デフォルトでセキュア」な状態に移行するための最新ロードマップを発表しました。今後数年のうちにネットワークNTLMはデフォルトで無効化されますが、このプロトコルはOS内にフォールバックとして残され、必要に応じて管理者が明示的に有効化する必要があります。現時点ではシステムファイルから削除されることはありませんが、「セーフティネット」としての機能は撤廃されることになります。

業務への支障を避けるため、組織は2026年半ばのこの期間を活用し、Server 2025以降の次の主要なWindows Serverリリースで「デフォルトで無効」という設定が適用される前に、監査とKerberosへの移行を開始する必要があります。

NTLMとは何か、そしてなぜマイクロソフトはこれを廃止しようとしているのか?

NTLM(New Technology LAN Manager)は、チャレンジ・レスポンス方式を用いてユーザーを認証するレガシーな認証プロトコルです。数十年にわたり、Kerberosが利用できない場合の主要な代替手段として機能してきました。Kerberosが利用できない状況としては、ローカルアカウントでのログイン、アプリケーションによる直接的な要求、あるいはドメインコントローラーとの通信経路が確保できない場合などが挙げられます。

マイクロソフトは20年以上前にKerberosを推奨プロトコルとして導入しましたが、NTLMは依然として無数のレガシー環境においてフォールバック手段として深く定着しています。しかし、その老朽化したアーキテクチャには、現代の基準を満たさなくなったいくつかの重大なセキュリティリスクが存在します:

- 脆弱な暗号化:MD4/MD5を基盤としたその設計は、オフライン攻撃に対して極めて脆弱である。

- 相互認証なし:NTLMはクライアントのみを検証し、サーバーは検証しないため、接続がなりすましや中間者攻撃の標的となるリスクがあります。

- 「Pass-the-Hash」攻撃への脆弱性:攻撃者は、盗み出したNTLMハッシュを利用して、ユーザーのパスワードを知らなくても認証を行うことができます。

- リレー攻撃に対する脆弱性:攻撃者は、システムを攻撃者が制御するサーバーに対して認証させ、権限を昇格させることが可能です。

- 監査の可視性の低さ:従来、組織はNTLMが具体的にどこで、どのような理由でトリガーされているのかについて、ほとんど把握できていませんでした。

マイクロソフトの3段階にわたるNTLM廃止スケジュールとは?

マイクロソフトは、組織が重要なインフラを損なうことなく移行できるよう、段階的な廃止を3つの明確な段階に分けて進めています。

フェーズ1 – 現在(提供中):監査機能の強化

現在、Windows Server 2025 および Windows 11 バージョン 24H2 向けに、強化された NTLM 監査ツールが利用可能です。このフェーズは、「把握できないものは移行できない」という原則に基づいており、レガシーな依存関係の正確なインベントリを作成することを目的としています。

- 詳細なログ記録:管理者はグループポリシー設定を使用して、環境全体でNTLMがまだ使用されている場所を正確に記録できます。

- 2026年10月(期限):レジストリキー「BlockNTLMv1SSO」の既定値が「Audit」から「Enforce」に変更され、これにより実質的に無効化されます

管理者が明示的に上書きしない限り、NTLMv1が使用されます。

フェーズ2 – 2026年下半期:互換性の修正

現在、2026年初頭において、マイクロソフトはWindows Insiderプログラムを通じて、NTLMフォールバックの主な原因を解消するための機能を試験的に提供しています。これにはIAKerb やLocal KDCが含まれており、今年後半に一般公開される予定です。

- IAKerb:ドメイン コントローラーに直接接続できない場合でも、Kerberos 認証を有効にします。

- ローカル KDC:最新のシステムにおいて NTLM フォールバックを強制することなく、ローカルアカウントの認証を処理します。

- ネゴシエーションの変更:Windowsの主要コンポーネントが更新され、Kerberosによるネゴシエーションが優先されるようになります。

フェーズ 3 – 次期主要 Windows Server リリース:デフォルトで無効

Windows Server 2025の後継バージョン(2027年または2028年のリリースが予定されている)では、ネットワークのNTLM認証がデフォルトで無効化されます。現時点では、Windows Server 2025ではNTLMがデフォルトのまま維持されていますが、将来的な無効化に備えるために必要な、強化された監査ツールが提供されています。

- デフォルトでのセキュリティ強化:NTLMはOSに残りますが、管理者がポリシーを通じて再有効化しない限り動作しません。

- スケジュール:次期メジャーリリースと連動しているものの、マイクロソフトはこの最終段階の具体的な日程についてはまだ発表していない。

| フェーズ | ステータス | 調の変更 |

|---|---|---|

| フェーズ1 | 完了/進行中 | Windows 11 24H2 および Server 2025 では、拡張監査機能が標準で搭載されています。 |

| フェーズ2 | 2026年下半期 | IAKerbおよびLocal KDCの機能は、現在Insider Previewで提供されています。 |

| 第3段階 | 未来 | NTLMはデフォルトで無効になっています(次期Long-Term Servicing Channel(LTSC)リリースで対応予定)。 |

NTLMがセキュリティ上のリスクとなる理由:その危険性を露呈する攻撃

NTLMからの移行が進められている背景には、現代のサイバー攻撃において、NTLMが横方向の移動や権限昇格のために頻繁に悪用されているという実情がある。

- パス・ザ・ハッシュ:攻撃者は(Mimikatzなどのツールを使用して)メモリからNTLMハッシュを盗み出し、実際のパスワードを知らなくてもそれを使って被害者として認証を行います。このプロトコルにおいて、ハッシュはパスワードと機能的に同等です。

- NTLMリレー攻撃:攻撃者はNTLM認証の試行を傍受し、別のサーバーに中継することで不正アクセスを試みます。PetitPotam、ShadowCoerce、RemotePotato0などのエクスプロイトを利用することで、攻撃者は既存の防御策を回避することが可能です。

- リプレイ攻撃:キャプチャされたトークンは、元の認証情報がなくとも、後でサービスへの認証に再利用される可能性があります。

- オフラインでの解読:NTLMv1のハッシュは脆弱性が高く、ほぼ瞬時に解読されてしまいます。NTLMv2はより強固ですが、十分なハードウェア環境があれば、オフラインでの総当たり攻撃に対して依然として脆弱です。

NTLMとKerberosはどのように異なるのか?

Kerberosは20年以上にわたりWindowsドメインのデフォルトプロトコルとして採用され、はるかに優れたセキュリティを提供してきました。これは、有効期限付きのトークンと相互認証を用いたチケットベースの認証方式を採用しています。

| 特徴 | NTLM | Kerberos |

|---|---|---|

| 相互認証 | いいえ(クライアントのみ) | はい(クライアントとサーバー) |

| 暗号学 | 脆弱(MD4/MD5ベース) | 強力(AESベース) |

| パス・ザ・ハッシュの脆弱性 | はい。 | いいえ |

| リレー攻撃の脆弱性 | はい。 | ほぼ解消された |

| シングルサインオン(SSO) | 限定 | 全面的なサポート |

| ネットワークの往復回数 | もっと(ゆっくり) | より少ない(より速い) |

MSPにとっての意味:顧客への影響

複数の環境を管理するMSPにとって、NTLMの段階的廃止は、すべてのクライアントに及ぶプロジェクトとなります。

- 検出上の課題:NTLMの使用状況は、問題が発生するまで目に見えないことがよくあります。ドメイン コントローラーの停止など、特定の事象が発生した際にのみ確認できる場合があり、そのためにマッピングに時間がかかってしまいます。

- アプリケーションの依存関係に伴うリスク:業務用アプリケーション、プリントサーバー、およびレガシーのERP(企業資源計画)システムには、NTLMへの依存関係がハードコードされていることがよくあります。MSPは、クライアントごとに複数のベンダーと連携し、ソフトウェアがKerberosに対応するよう更新されるよう確保する必要があります。

- テストの負担:すべてのアプリケーションは、本番環境での問題に発展する前に課題を洗い出すため、NTLMを無効にした非本番のテスト環境で検証する必要があります。

- 顧客への説明:マイクロソフトが次期Long-Term Servicing Channel(LTSC)リリースの提供に向けて動き出す中、MSPは顧客に対し、NTLMv1に関する説明を行う必要があります。その際、この変更を業務の支障となるものではなく、予防的なセキュリティ強化策であると位置づけることが重要です。

- サービス提供の機会:監査、依存関係マッピング、および移行計画は、MSPにとって明確な有料サービスとして提供可能です。

NTLMの廃止は、メールセキュリティとどのように関連しているのでしょうか?

この廃止措置は、フィッシング攻撃に強靭でパスワード不要の認証方式への移行という、より広範な取り組みの一環です。NTLMリレー攻撃は、多くの場合、メールの認証情報が侵害されたことから始まります。攻撃者がフィッシングを通じてアクセス権を獲得すると、NTLMを利用した横方向の移動へと移行します。

DMARC、SPF、DKIM などのメール認証プロトコルを導入することで、初期段階での認証情報窃取によく利用される攻撃経路を防御できます。Microsoft がOutlook に対して定めた送信者要件(2025年5月より適用)もこの動きに沿ったものであり、大量送信者に対してこれらのプロトコルの使用を義務付けています。

このネットワーク移行は、MSPがアイデンティティ保護の全体像を見直す絶好の機会です。Kerberosが内部ネットワークを保護する一方で、DMARCやSPFといったプロトコルは、NTLMリレー攻撃につながる認証情報窃取の最も一般的な侵入経路であるメールゲートウェイを保護します。

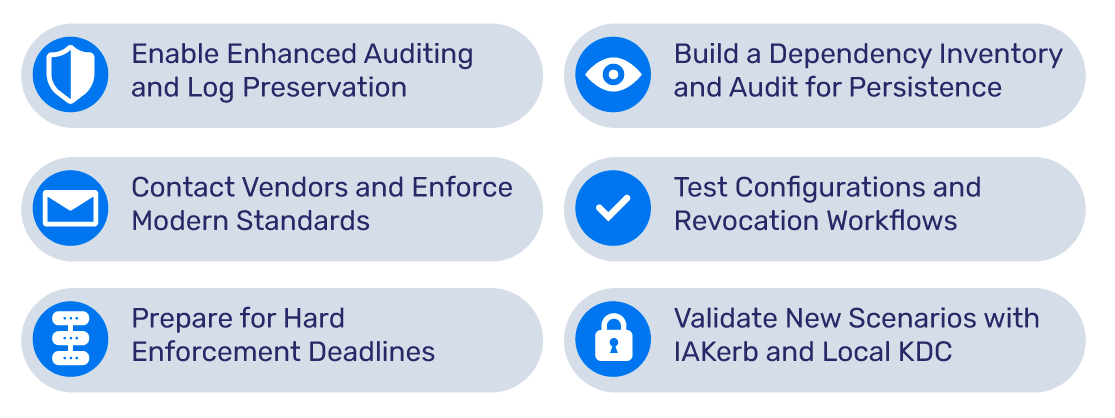

行動計画:ITチームとMSPが今すぐ取るべき措置

今すぐ実行できる、そして実行すべき対策は以下の通りです:

- 拡張監査とログの保存を有効にする

最新の Windows 環境において、詳細なログ記録を行うグループ ポリシー設定を直ちに展開してください。これにより、攻撃者がどこからログインしたかを正確に特定するために必要な、生の認証ログや ID プロバイダーのデータを確実に取得できます。また、ハッシュ化ツールを使用してこれらのファイルの SHA-256 ハッシュを生成し、法的または保険上の目的で証拠が改ざんされないようにしてください。 - 永続化のための依存関係インベントリの作成と監査

NTLMをトリガーするシステムを単に文書化するだけでなく、「隠れた」永続化メカニズムのインベントリを作成する必要があります。これには、不正なメールボックス転送ルールや、攻撃者が将来のパスワード変更を回避することを可能にする恐れのあるサードパーティ製OAuth(Open Authorization)アプリケーションの権限を特定することが含まれます。 - ベンダーに働きかけ、最新の基準を徹底させる

重要なソフトウェアにおけるKerberosのサポートロードマップを確認するとともに、FIDO2やWebAuthnのようなフィッシング攻撃に強い多要素認証(MFA)の導入をベンダーに働きかける。従来のSMSやプッシュ通知は、現代の攻撃者によって容易に回避されてしまうため、これらからの移行を進める。 - テスト構成とアクセス権限の無効化ワークフロー

「NTLM無効」構成をテストするための非本番環境を構築します。同時に、アクティブなセッショントークンとリフレッシュトークンを無効化する自動化されたワークフローを構築・テストします。ログインクッキーを盗まれた攻撃者を、パスワードの変更だけでは阻止できないため、チームは「グローバルサインアウト」を即座に実行できる必要があります。 - 厳格な適用期限に備える

今後のシステム変更を、ドメインのセキュリティ強化に向けた厳格な期限と捉えてください。その準備の一環として、DMARCをp=rejectポリシーで適用する必要があります。これにより、攻撃者が貴社のドメインを「なりすまして」、貴社からのメールであるかのように見せかけたメールを送信することを防ぐことができます。 - IAKerb およびローカル KDC を使用した新しいシナリオの検証

2026年下半期に新しい認証機能が利用可能になるため、それらがお客様の環境で適切に動作することを確認してください。このフェーズでは、移行期間中に従来のゲートウェイを迂回した可能性のあるファイルレス型ペイロードや悪意のあるスクリプト(「ClickFix」戦術など)の検出も確実に行ってください

ローカル KDC の安定性に関する注意事項:Windows 11 24H2 のローカル KDC 機能をテストしている一部の IT チームから、イベント ID 7031(サービスの終了)が発生したという報告が寄せられています。この現象が発生した場合は、ネットワーク依存関係が準備される前の初期起動シーケンス中にサービスが失敗しないよう、サービスの開始タイプを「自動(遅延開始)」に設定してください。

まとめ

NTLMの段階的廃止は、現代的でフィッシング攻撃に強いアイデンティティ・ペリメーターを実現するための重要な一歩ですが、ネットワーク認証だけでは不十分です。NTLMリレー攻撃やラテラルムーブメント攻撃は、多くの場合、1つのメール認証情報の侵害から始まります。従業員をフィッシング攻撃で騙し出した攻撃者は、その侵入経路を利用して内部ネットワークへ侵入し、NTLMのようなレガシープロトコルを悪用することが可能です。

NTLMの廃止がもたらす影響の全容を理解するには、認証プロトコルの移行と同様に、電子メール経路のセキュリティ確保も極めて重要であることを認識する必要があります。

クライアントを真に保護するためには、内部ネットワークと外部メール経路の両方を確実に保護する必要があります。マイクロソフトがWindowsにおいて「デフォルトでセキュア」な状態を目指しているのと同様に、業界もDMARC、SPF、DKIMを通じてメールのセキュリティ強化に取り組んでいます。これらのプロトコルは、内部ネットワークの脆弱性を極めて危険なものにしている、初期段階のなりすましや認証情報の盗難の試みを未然に防ぎます。

社内のオフィスに施錠する際、「正面玄関」を開けっ放しにしないようにしてください。クライアントのNTLM依存関係を監査する際は、そのメールドメインについても、なりすまし攻撃に対して同等のセキュリティ対策を講じていることを確認してください。

PowerDMARC MSPパートナープログラムをご覧ください PowerDMARC MSPパートナープログラムを活用して、DMARCの導入を簡素化し、ネットワーク認証とメール認証の両方を網羅した包括的な多層防御戦略をクライアントに提供しましょう。

よくあるご質問

WindowsからNTLMは廃止されるのでしょうか?

2024年半ばに正式に非推奨となりました。次期Windows Serverのメジャーリリースでは、ネットワークNTLMはデフォルトでブロックされますが、OS内には引き続き存在し、必要に応じてポリシーを通じて再有効化することが可能です。

NTLMに代わるものは何ですか?

Kerberosは、最新のAESベースの暗号化技術とリレー攻撃への耐性を備えた後継プロトコルです。フェーズ2の機能(IAKerbおよびLocal KDC)は、NTLMフォールバックが利用される最後の要因を排除するように設計されています。

NTLMリレー攻撃とは何ですか?

これは、攻撃者が認証の試みを傍受し、それを別のサーバーに転送することで、被害者のパスワードを知らなくてもアクセス権を取得する際に発生します。

フェーズ3終了後にNTLMを再度有効にすることは可能ですか?

はい、ポリシー設定を通じて明示的に再有効化することは可能ですが、これは問題の解決に向けた一時的な代替手段としてのみ利用すべきであり、長期的な戦略としては適していません。

NTLMはいつデフォルトで無効化されるのでしょうか?

フェーズ1の監査機能は現在利用可能です。フェーズ2の互換性修正(IAKerbおよびローカル鍵配布センター)は、Windows Server 2025およびWindows 11 24H2向けに2026年下半期に提供される予定です。フェーズ3(NTLMのデフォルトでの無効化)は、次期Windows Server Long-Term Servicing Channel(LTSC)のメジャーリリースと連動していますが、マイクロソフトは具体的な日程を公表していません。 さらに、NTLMv1の強制適用に関する変更は2026年10月に予定されており、これが最も近い対応が必要な最終期限となります。

MSPは、NTLMの廃止に備えてどのような対策を講じるべきでしょうか?

フェーズ1を直ちに開始してください。すべてのクライアント環境で拡張NTLM監査を有効化し、プロトコルがまだ使用されている箇所を特定します。依存関係の一覧を作成し、アプリケーションベンダーに連絡を取り、本番環境以外の環境でNTLM無効化の設定テストを開始してください。2026年10月のNTLMv1強制適用変更は、早急な対応が求められる最も近い絶対的な期限です。 NTLMの廃止スケジュールを、単一の移行作業ではなく、すべてのクライアントを対象としたプロジェクトとして捉え、これを機に、監査およびKerberosへの移行を有料サービスとして提供しましょう。

- NTLMの廃止:マイクロソフトによる段階的廃止がMSPやITチームに与える影響 - 2026年5月8日

- DMARC集計レポートの解説:概要、内容、活用方法 - 2026年5月6日

- Sendmarc レビュー:機能、ユーザー体験、メリット・デメリット(2026年) - 2026年4月22日