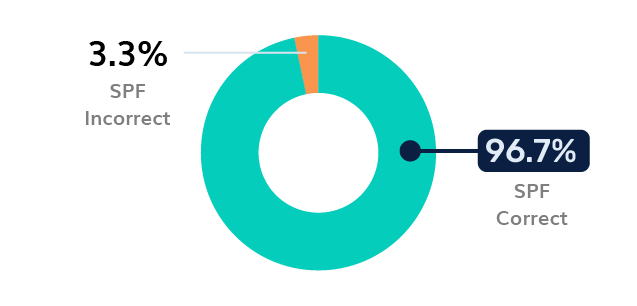

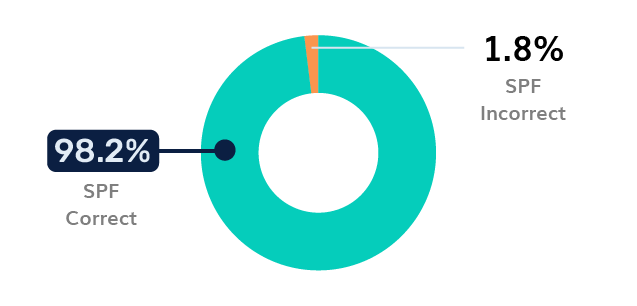

De stand van zaken op het gebied van e-mailbeveiliging in Argentinië in 2026 laat zien dat het land fase 1 van het authenticatieproces – identificatie – met succes heeft afgerond. Met een landelijk SPF-gebruik van 95,2% evenaart Argentinië de Verenigde Staten en loopt het voor op het grootste deel van Europa. De basisinfrastructuur is werkelijk van wereldklasse.

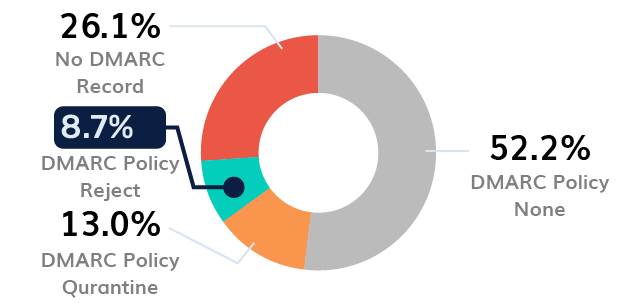

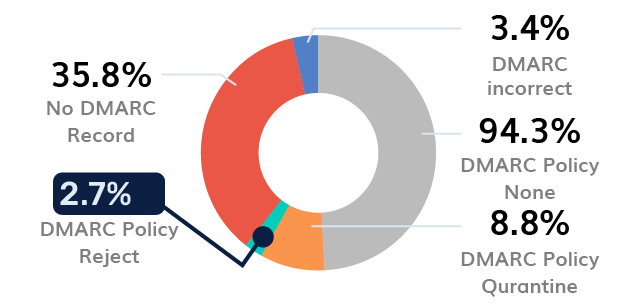

Maar in een bedreigingsklimaat waarin Argentinië jaar op jaar een stijging van 44% in het aantal phishingaanvallen zag en waarin CERT.ar alleen al in 2024 438 ernstige beveiligingsincidenten afhandelde, is een bijna perfect SPF-percentage zonder handhaving te vergelijken met een geavanceerd alarmsysteem waarvan de sirene is gedempt. Met een nationaal p=reject-percentage van 18,5%, vergeleken met 46,7% in Australië, stelt Argentinië het overgrote deel van zijn digitale infrastructuur bloot aan identiteitsfraude, oplichting en onderschepping.