Rapport over de acceptatie van DMARC en MTA-STS in de Verenigde Staten in 2026

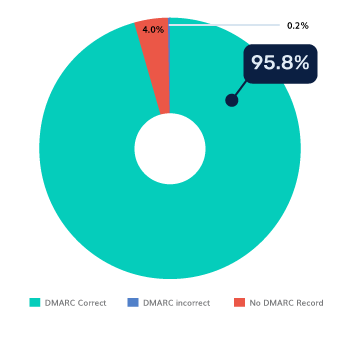

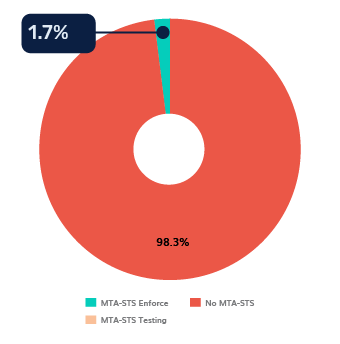

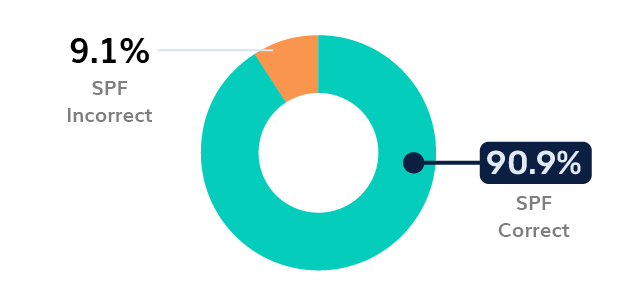

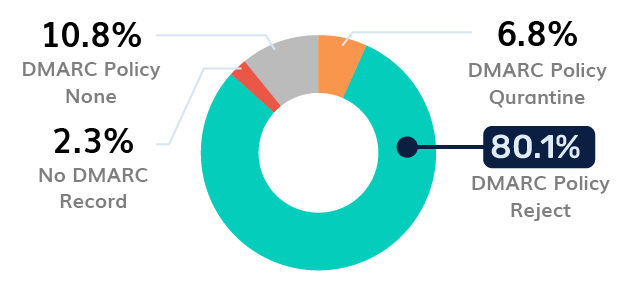

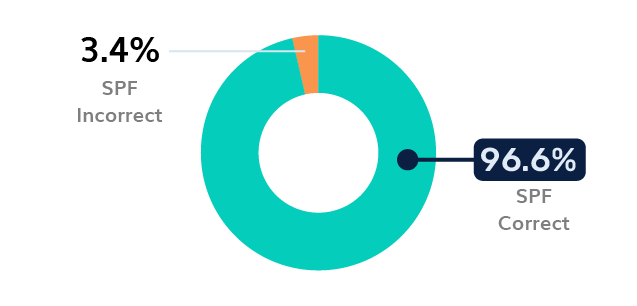

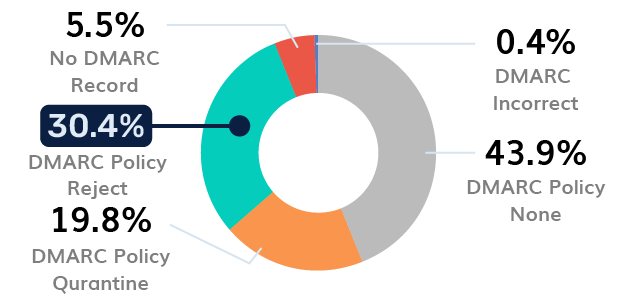

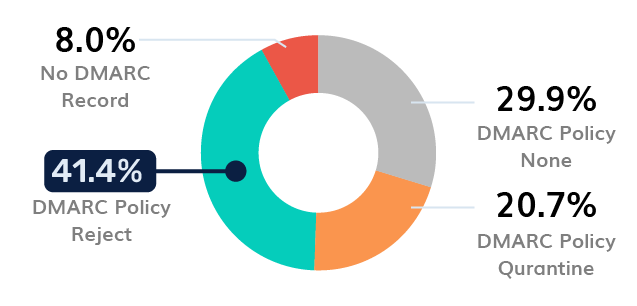

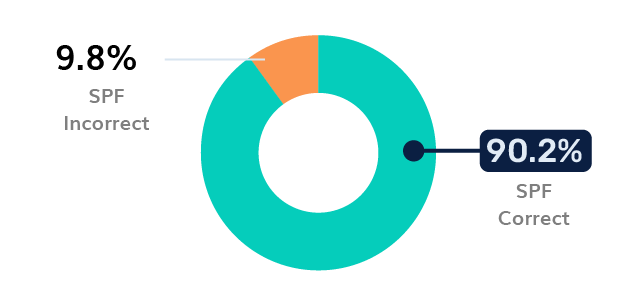

Bij PowerDMARC hebben we de e-mailverificatie binnen Amerikaanse domeinen geanalyseerd en twee dingen vielen ons op: DMARC wordt steeds vaker toegepast, maar de handhaving blijft ongelijkmatig en MTA-STS loopt aanzienlijk achter. Die kloof is waar het risico op spoofing en downgrades blijft bestaan.

Washington D.C. blijft het epicentrum van het wereldwijde cyberbeveiligingsbeleid, maar naarmate we 2026 naderen, wordt de kloof tussen mandaat en implementatie steeds groter. Ondanks strengere federale richtlijnen, zoals CISA's "Shields Up" en bredere nationale cyberbeveiligingsinitiatieven, blijven de VS een belangrijk speelterrein voor AI-gedreven spoofing en Business Email Compromise (BEC)-zwendel, die de economie vorig jaar meer dan 2,9 miljard dollar.

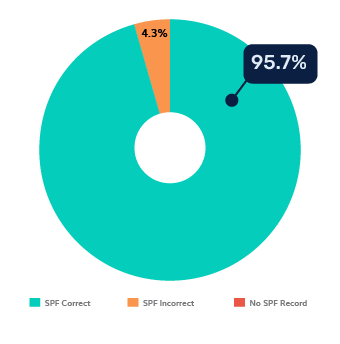

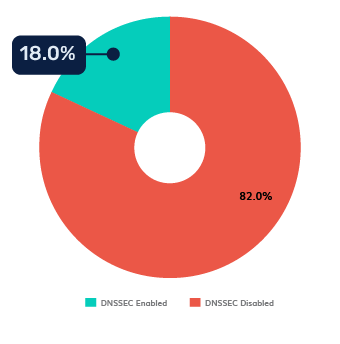

Deze analyse van PowerDMARC laat zien dat een land wel iets heeft gedaan aan identiteitsverificatie (SPF/DMARC), maar dat de beveiliging van de transportlaag (MTA-STS) en de integriteit van de zone (DNSSEC) gevaarlijk kwetsbaar zijn gebleven.

Rapportaanvraag - DMARC-acceptatie in de Verenigde Staten

"*" geeft verplichte velden aan