PowerDMARC's Email Authentication Blog - Leia as últimas notícias e actualizações

Ameaças de segurança de meios removíveis

BlogsAs ameaças dos meios de comunicação amovíveis podem levar a fugas e perdas de dados em grande escala, e impor pesados danos à reputação.

O guia definitivo para a segurança do correio eletrónico: Tipos, protocolos e melhores práticas

BlogsA segurança do correio eletrónico é o processo de proteção das suas comunicações e informações por correio eletrónico contra ciberataques e violações de dados.

DMARC Tester - DMARC Testing Methods Explained

BlogsUm Testador de DMARC é uma ferramenta de teste de DMARC em linha que o ajuda a testar DMARC para descobrir quaisquer anomalias que possam existir.

Vulnerabilidade de dia zero: Definição e exemplos?

BlogsA vulnerabilidade de dia zero é um protocolo, software, e vulnerabilidade de aplicação ainda não conhecida pelo público em geral ou pelos desenvolvedores de produtos.

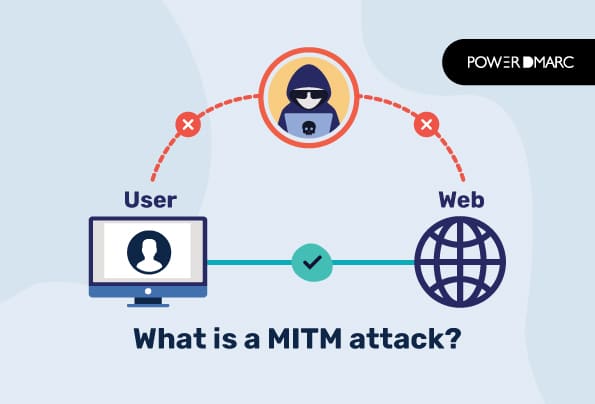

O que é um Ataque MITM?

Blogs Nos ataques MITM, os hackers interceptam a comunicação e a transferência de dados para roubar detalhes sensíveis. Isto é feito em duas fases; encriptação e desencriptação.

O que é a encriptação de TLS, e como funciona?

BlogsTLS (Transport Layer Security), é um protocolo de segurança da Internet que fornece serviços de autenticação e encriptação entre duas aplicações comunicantes.

O que é uma fuga de dados?

BlogsUma fuga de dados ocorre quando informação sensível ou confidencial é exposta a entidades não autorizadas.

O que é uma quebra de dados, e como evitá-la?

BlogsUma violação de dados é um ciberataque em que informações privadas e sensíveis são divulgadas a uma entidade não autorizada.

Qual é a diferença entre SSL e TLS?

BlogsEnquanto os dois protocolos encriptam dados enviados através da Internet, há uma marcada diferença entre SSL e TLS.

Riscos de Segurança Comuns para Trabalhadores Remotos

BlogsO phishing é um cibercrime eficaz e perigoso porque depende da confiança inerente das pessoas na Internet.