Ключевые выводы

- Программа-вымогатель Locky распространяется через вредоносные электронные письма, шифрует файлы жертвы и требует биткойны за их восстановление. Новые варианты этой программы по-прежнему представляют угрозу для организаций.

- Протоколы аутентификации электронной почты, такие как DMARC, SPF и DKIM, могут блокировать поддельные спам-сообщения, прежде чем они попадут в ваш почтовый ящик.

- Предотвращение заражения с помощью надежной защиты электронной почты и обучения пользователей — единственная надежная защита от Locky, поскольку для большинства его вариантов не существует общедоступных дешифраторов.

Программа-вымогатель Locky появилась в 2016 году и быстро стала серьезной угрозой. Она шифровала файлы на компьютере жертвы, а затем требовала оплату в биткойнах за их разблокировку. Несмотря на то, что Locky существует уже почти десять лет, по-прежнему важно понимать, как она работает. Ее варианты все еще существуют, старые заражения могут оставаться в системах, а фишинговые уловки, которые она внедрила, по-прежнему используются современными группами, занимающимися вымогательством выкупа.

Особую опасность Locky представляет благодаря своей связи с киберпреступной группой, стоящей за банковским трояном Dridex (также известной как Evil Corp или TA505), и массовому распространению через ботнет Necurs. В пик своей активности программа-вымогатель Locky заразила тысячи организаций по всему миру, что привело к значительной потере данных и сбоям в работе больниц, банков и малых предприятий.

Несмотря на то, что в настоящее время ситуация с безопасностью электронной почты изменилась, тактики, которые использовал Locky, включая поддельные адреса отправителей, вредоносные вложения и социальную инженерию, по-прежнему остаются основой атак с использованием программ-вымогателей. Надежная безопасность электронной почты и протоколы аутентификации являются важнейшими средствами первой линии защиты от этих угроз.

Что такое Locky Ransomware?

Locky ransomware — это крипто-вымогатель, который шифрует файлы на зараженных системах, делая их недоступными до тех пор, пока не будет выплачен выкуп. В отличие от вредоносных программ, крадущих данные, Locky сосредоточен исключительно на шифровании файлов, используя мощные криптографические алгоритмы для блокировки документов, изображений, баз данных и резервных копий.

После завершения шифрования Locky требует оплату в биткойнах, обычно в размере от 0,5 до 1 BTC, и предоставляет платежный портал на базе Tor, где жертвы якобы могут приобрести ключи для расшифровки. Однако оплата выкупа не дает никаких гарантий восстановления файлов, и эксперты по безопасности единодушно не рекомендуют этого делать.

Медицинские организации были одними из основных целей Locky, в результате чего больницы, медицинские учреждения и системы здравоохранения испытали серьезные сбои в работе. Среди заметных случаев можно отметить Hollywood Presbyterian Medical Center, который заплатил 17 000 долларов в биткойнах после заражения Locky в феврале 2016 года. Программа-вымогатель не делает различий по размеру организации, поскольку малые предприятия с ограниченными ресурсами кибербезопасности оказались столь же уязвимыми, как и крупные предприятия.

Locky использует несколько сложных методов уклонения, в том числе запутывающие JavaScript-нагрузки, динамические адреса командных и контрольных серверов, а также быстрое выпуски вариантов, чтобы обойти обнаружение на основе сигнатур. Эти методы позволили ему оставаться эффективным даже после того, как поставщики решений безопасности обновили свои средства защиты.

Важные варианты

Locky быстро развился во множество вариантов, каждый из которых был создан для того, чтобы избежать обнаружения и заразить больше жертв. Эти версии в основном идентифицируются по расширениям файлов, которые они оставляют после себя:

- .locky – Оригинальный вариант, запущенный в феврале 2016 года

- .zepto – Выпущен в июне 2016 года с улучшенными функциями защиты от анализа.

- .odin – Вариант октября 2016 года с использованием шифрования RSA и AES

- .thor – ноябрь 2016 г. с улучшенной обфускацией

- .osiris – декабрь 2016 г. с обновленной инфраструктурой C2

- .aesir – Вариант начала 2017 года с более быстрыми процедурами шифрования

- .lukitus – вариант Resurgence 2017 года, распространяемый через поддельные счета-фактуры

Каждый вариант вносил незначительные изменения, чтобы избежать обнаружения антивирусными программами на основе сигнатур, сохраняя при этом основные механизмы заражения и шифрования. Быстрый цикл выпуска (иногда еженедельный) затруднял поставщикам решений безопасности отслеживание новых образцов.

Как работает программа-вымогатель Locky

Понимание жизненного цикла заражения Locky помогает организациям создавать эффективные средства защиты на каждом этапе цепочки атак.

1. Доставка

Locky распространяется с помощью массовых вредоносных спам-кампаний, которые выглядят как легитимные деловые сообщения. Эти электронные письма маскируются под счета, уведомления об оплате, квитанции о доставке или подтверждения заказов от известных брендов.

Вложения обычно включают документы Word (.doc, .docm), таблицы Excel (.xls, .xlsm) или ZIP-архивы, содержащие файлы JavaScript (.js) или Visual Basic Script (.vbs). Ботнет Necurs рассылал миллионы таких писем в период пиковой активности Locky, а исследователи в области безопасности наблюдали кампании, в которых количество сообщений достигало сотен миллионов, перегружая спам-фильтры .

Злоумышленники использовали подделку адреса отправителя, чтобы сообщения выглядели так, будто они пришли от надежных контактов. Без надлежащих протоколов аутентификации электронной почты, таких как SPF, DKIM и DMARC, у получателей не было надежного способа проверить подлинность сообщений.

2. Включение макросов

Когда жертвы открывают вредоносный файл, они видят нечитаемый текст и сообщение с просьбой «Включить макросы для просмотра содержимого» или «Включить редактирование для отображения документа».

Этот прием социальной инженерии использует доверие пользователей и их желание просмотреть то, что кажется важной деловой информацией. Microsoft Office по умолчанию отключает макросы из соображений безопасности, но операторы Locky создали убедительные приманки, чтобы заставить пользователей вручную включить их.

Как только макросы включаются, встроенные скрипты незаметно выполняются в фоновом режиме (часто в течение миллисекунд), прежде чем пользователи успевают понять, что что-то не так.

3. Загрузка вредоносного ПО

Когда макросы включены, скрипт обращается к командно-контрольному серверу (C2) и загружает настоящее вымогательское ПО Locky. Этот двухэтапный метод помогает злоумышленникам избежать обнаружения, поскольку вложение электронного письма содержит только небольшой загрузчик, а не полную версию вымогательского ПО.

Адреса серверов C2 часто меняются, иногда каждый час, что затрудняет их блокировку средствами безопасности. Разработчики Locky использовали алгоритмы генерации доменов (DGA) для создания сотен потенциальных доменов C2, чтобы даже в случае блокировки одних доменов другие оставались доступными.

4. Шифрование

После загрузки Locky сразу начинает шифровать файлы, используя комбинацию RSA-2048 (для шифрования ключей) и AES-128 (для шифрования файлов). Этот гибридный подход гарантирует, что файлы не могут быть расшифрованы без личного ключа злоумышленника.

Locky нацелен на различные типы файлов, включая документы (.doc, .pdf, .txt), изображения (.jpg, .png), базы данных (.sql, .mdb), исходный код (.php, .java) и резервные копии (.bak). Он шифрует не только локальные диски, но и подключенные сетевые ресурсы и подключенные внешние устройства хранения данных.

После шифрования файлы переименовываются с использованием уникальных идентификаторов и расширений, специфичных для конкретного варианта. Например, document.docx может стать A4B2C8D1-E5F6-7890-1234-56789ABCDEF0.locky, что делает невозможным идентифицировать исходные имена файлов без ключа дешифрования.

5. Записка с требованием выкупа

После завершения шифрования Locky доставляет свое требование выкупа в нескольких местах: в виде текстовых файлов с именем _Locky_recover_instructions.txt в каждой зараженной папке и в виде обоев рабочего стола. Записка содержит инструкции по доступу к платежному порталу на базе Tor, где жертвы якобы могут приобрести ключи для расшифровки.

На странице оплаты обычно отображается обратный отсчет, часто 72 часа, и предупреждение о том, что цена будет повышена или файлы могут быть утеряны, если жертва будет слишком долго ждать. Это создает ложную срочность и подталкивает людей к оплате, прежде чем они обратятся за помощью к экспертам по безопасности.

Как предотвратить заражение вымогателем Locky

Профилактика — единственная надежная защита от Locky. Для большинства вариантов нет общедоступных дешифраторов, а это означает, что зашифрованные файлы будут безвозвратно утеряны, если у вас нет резервных копий или вы не заплатите выкуп.

Рано обнаружить Locky сложно, потому что новые версии работают быстро и скрывают свой код, чтобы избежать традиционных средств обнаружения. Это делает профилактику гораздо более важной, чем попытки поймать его после того, как он уже запущен.

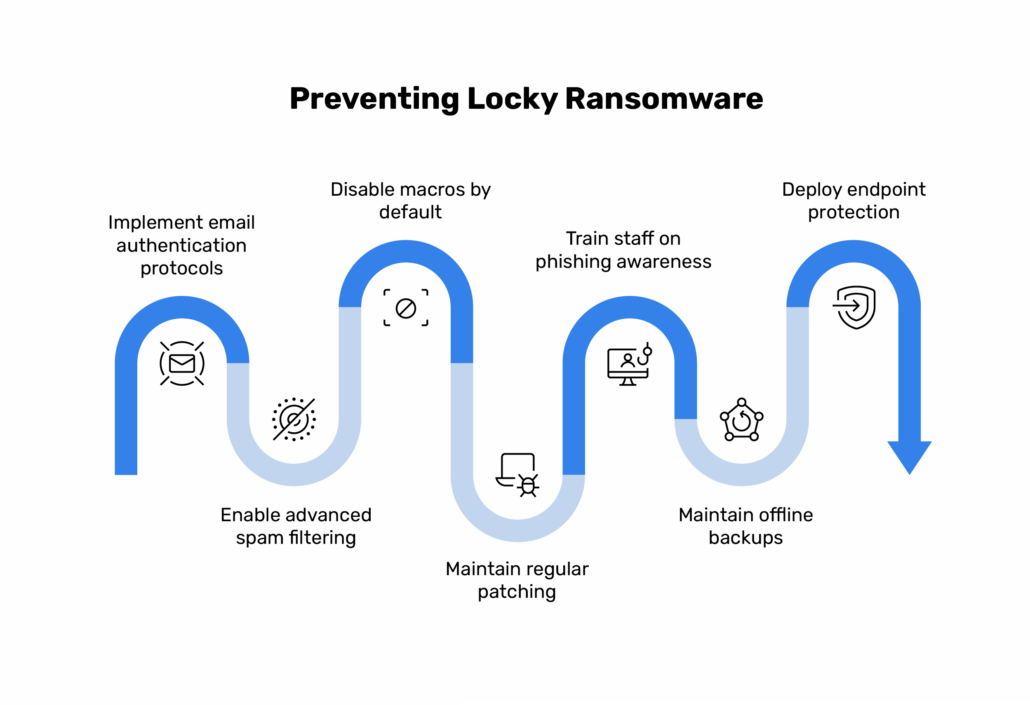

Вот основные меры профилактики:

- Внедрите протоколы аутентификации электронной почты: Внедрите SPF, DKIM и DMARC, чтобы блокировать поддельные спам-сообщения до того, как они попадут в почтовые ящики. PowerDMARC предоставляет автоматическую настройку, понятные отчеты и оповещения об угрозах в режиме реального времени, чтобы сделать аутентификацию доступной для организаций любого размера.

- Включите расширенную фильтрацию спама: Используйте безопасные почтовые шлюзы с изолированной средой для вложений, перезаписью ссылок и анализом поведения, чтобы перехватывать вредоносные электронные письма, которые обходят проверки аутентификации.

- Отключить макросы по умолчанию: Настройте Microsoft Office так, чтобы макросы в файлах из Интернета были отключены, а для доверенных макросов требовались цифровые подписи.

- Регулярно устанавливайте исправления: Обновляйте операционные системы, приложения и программное обеспечение безопасности до последних версий, чтобы устранить известные уязвимости.

- Обучите персонал по вопросам фишинга: Проводите регулярные тренинги по безопасности, чтобы сотрудники научились распознавать подозрительные электронные письма, избегать неожиданных вложений и никогда не включали макросы в документах, которые они не ожидали получить.

- Сохраняйте автономные резервные копии: Регулярно создавайте автономные резервные копии важных данных, следуя правилу 3-2-1 (три копии, два типа носителей, одна вне офиса).

- Разверните защиту конечных точек: Используйте надежные антивирусные решения с функциями поведенческого анализа, обнаружения программ-вымогателей и автоматического устранения угроз.

Locky — это, по сути, вектор атаки, распространяющийся по электронной почте. Организации, которые внедряют надежную аутентификацию электронной почты с помощью таких инструментов, как PowerDMARC’s DMARC Checker, SPF Record Checkerи DKIM Checker могут проверить конфигурацию аутентификации и значительно снизить риск поддельных спам-кампаний.

Как удалить Locky, если вы уже заражены

Если вы подозреваете заражение Locky, немедленные действия могут предотвратить дальнейший ущерб и остановить его распространение на другие устройства. Внимательно выполните следующие шаги:

- Немедленно изолируйте зараженную систему:отключите ее от сети (отсоедините кабель Ethernet и отключите Wi-Fi), чтобы Locky не смог получить доступ к общим дискам или распространиться на другие устройства.

- Отключите внешние накопители: Отключите все USB-накопители, внешние жесткие диски и подключенные сетевые ресурсы, чтобы защитить резервные данные от шифрования.

- Используйте чистое устройство для восстановления:загрузите надежное антивирусное программное обеспечение (Malwarebytes, Kaspersky Rescue Disk или аналогичное) с незараженного компьютера и перенесите его на чистый USB-накопитель.

- Загрузка в безопасном режиме:перезагрузите зараженную систему в безопасном режиме с поддержкой сети, чтобы предотвратить загрузку Locky во время запуска.

- Запустите полное сканирование системы:выполните комплексное сканирование на наличие вредоносных программ, чтобы обнаружить и удалить исполняемые файлы, процессы и записи реестра Locky.

- Не платите выкуп:выплата выкупа финансирует преступную деятельность и не дает никаких гарантий восстановления файлов. Многие жертвы, которые заплатили, так и не получили рабочие ключи дешифрования.

Важное пояснение: Удаление Locky останавливает дальнейшее шифрование и предотвращает распространение на другие системы, но не не расшифровывает уже зашифрованные файлы. Для восстановления файлов требуются либо надежные резервные копии, либо личный ключ дешифрования злоумышленника (который редко предоставляется даже после оплаты)

Как восстановить системы после атаки Locky

Восстановление системы после атаки Locky полностью зависит от наличия безопасных, проверенных резервных копий. Большинство вариантов Locky используют неразрушимое шифрование, и в этом случае без резервных копий зашифрованные файлы будут безвозвратно утеряны.

Организации должны следовать структурированному процессу восстановления, чтобы восстановления после атаки программ-вымогателей:

- Проверьте целостность резервной копии: Перед восстановлением убедитесь, что резервные копии полные, не повреждены и не содержат программ-вымогателей (сначала протестируйте восстановление на изолированной системе).

- Восстановление из автономных резервных копий: Используйте самую последнюю чистую резервную копию, созданную до заражения. В первую очередь уделяйте внимание критически важным данным и системам.

- Восстановите зараженные компьютеры: В случае сильно зараженных систем полная переустановка ОС может быть более безопасной, чем попытка очистить существующие установки.

- Сбросьте все учетные данные: Измените пароли для всех учетных записей пользователей, служебных учетных записей и административных учетных данных. Проверьте наличие попыток несанкционированного доступа или признаков бокового перемещения.

- Внедрите усиленные политики безопасности: Прежде чем возвращать системы в рабочий режим, усилить защиту, чтобы предотвратить повторное заражение. Это включает аутентификацию электронной почты, защиту конечных точек и сегментацию сети.

- Проверка безопасности электронной почты: Проверьте и улучшите средства контроля аутентификации электронной почты. Убедитесь, что SPF, DKIM и DMARC настроены правильно, чтобы предотвратить повторное попадание поддельных вредоносных писем к пользователям.

Для подавляющего большинства вариантов Locky не существует общедоступных дешифраторов. Исследователи в области безопасности иногда выпускают бесплатные инструменты для дешифрования старых штаммов программ-вымогателей, но шифрование Locky остается неразгаданным для большинства вариантов. Единственной надежной защитой являются стратегии предотвращения и резервного копирования.

Дорожная карта Locky для повышения безопасности

Программа-вымогатель Locky по-прежнему является важным примером для понимания того, как развивались программы-вымогатели и почему многоуровневая безопасность имеет столь важное значение. С 2017 года масштабные вспышки Locky пошли на убыль, но тактики, которые она внедрила, такие как массовая рассылка вредоносного спама, социальная инженерия с помощью документов с включенными макросами и агрессивное шифрование файлов, продолжают влиять на современные семейства программ-вымогателей.

Основной урок, который можно извлечь из истории с Locky, очевиден: профилактика с помощью надежной защиты электронной почты в сочетании с бдительностью пользователей — ваша самая надежная защита. Организации не могут полагаться на обнаружение программ-вымогателей после заражения, так как к этому моменту важные файлы могут быть уже зашифрованы.

Современные инструменты безопасности гораздо эффективнее предотвращают атаки, осуществляемые с помощью электронной почты. Правильно настроенные протоколы DMARC, SPF и DKIM могут блокировать поддельные электронные письма, используемые для распространения программ-вымогателей, таких как Locky. Искусственный интеллект, основанный на анализе угроз, обнаружение на основе поведения и надежная защита конечных точек добавляют еще больше уровней защиты.

PowerDMARC помогает организациям создать эту важную первую линию защиты с помощью автоматической реализации DMARC, оповещений об угрозах в режиме реального времени и поддержки экспертов. Наша платформа делает аутентификацию электронной почты доступной для предприятий любого размера, защищая от подделки, фишинговых письмахи доставкой программ-вымогателей, прежде чем угрозы достигнут почтовых ящиков ваших пользователей.

Закажите демонстрацию DMARC , чтобы узнать, как PowerDMARC может защитить ваши домены от программ-вымогателей и других угроз, связанных с электронной почтой.

Часто задаваемые вопросы (FAQ)

Как расшифровать вымогатель Locky?

Большинство вариантов Locky используют неразрывное шифрование RSA-2048, для которого не существует общедоступных дешифраторов. Единственный надежный способ восстановления — это восстановление из чистых автономных резервных копий.

Как программа-вымогатель Locky распространяется на устройстве?

Locky распространяется, когда пользователи открывают вредоносные вложения электронной почты и включают макросы, которые загружают исполняемый файл программы-вымогателя, шифрующий файлы на локальных дисках и доступных сетевых ресурсах.

Как распознать и избежать атак программ-вымогателей?

Будьте осторожны с электронными письмами, содержащими неожиданные вложения, такие как неожиданные счета или запросы на оплату, и никогда не включайте макросы в документах, которые вы не ожидали. Всегда проверяйте, что отправитель является реальным, и используйте зашифрованную электронную почту , когда это возможно.

- Объяснение кодов ошибок Microsoft: типы, способы устранения и руководство по устранению неполадок - 22 апреля 2026 г.

- 6 способов, которыми утечка персональных данных может поставить под угрозу безопасность вашего бизнеса - 1 апреля 2026 г.

- Директива NIS2: что это такое, требования, сроки и как обеспечить соответствие - 26 марта 2026 г.