Blog de autenticación de correo electrónico de PowerDMARC - Lea las últimas noticias y actualizaciones

¿Cuándo se inventó el correo electrónico? Breve historia del correo electrónico

Blog¿Cuándo se inventó el correo electrónico? Los primeros correos electrónicos fueron enviados por Ray Tomlinson en 1971. Aquí empieza la historia del correo electrónico.

¿Qué es un ataque a la cola?

BlogUn "ataque de seguimiento" es una forma de ingeniería social que hace hincapié en los elementos físicos frente a los virtuales.

¿Cómo leer las cabeceras de los correos electrónicos?

BlogPara leer las cabeceras de los correos electrónicos es necesario ver los mensajes originales en el buzón o utilizar una herramienta en línea.

¿Qué es la suplantación de dominio?

BlogLa suplantación de dominios se produce cuando se utiliza un nombre de dominio para hacerse pasar por otro nombre de dominio.

¿Qué es un analizador de cabeceras de correo electrónico?

BlogUn analizador de cabeceras de correo electrónico es una herramienta que puede ayudarle a analizar las cabeceras de un mensaje de correo electrónico específico.

Amenazas a la seguridad de los soportes extraíbles

BlogLas amenazas a los soportes extraíbles pueden provocar fugas y pérdidas de datos a gran escala, e imponer graves daños a la reputación.

Guía definitiva para la seguridad del correo electrónico: Tipos, protocolos y buenas prácticas

Blog, Seguridad del correo electrónicoSeguridad del correo electrónico es el proceso de proteger sus comunicaciones e información por correo electrónico contra ciberataques y filtraciones de datos.

DMARC Tester - Explicación de los métodos de prueba DMARC

BlogUn probador de DMARC es una herramienta de prueba de DMARC en línea que le ayuda a probar DMARC para descubrir cualquier anormalidad que pueda existir.

Vulnerabilidad de día cero: ¿Definición y ejemplos?

BlogLa vulnerabilidad de día cero es una vulnerabilidad de protocolo, software y aplicación que aún no es conocida por el público en general ni por los desarrolladores del producto.

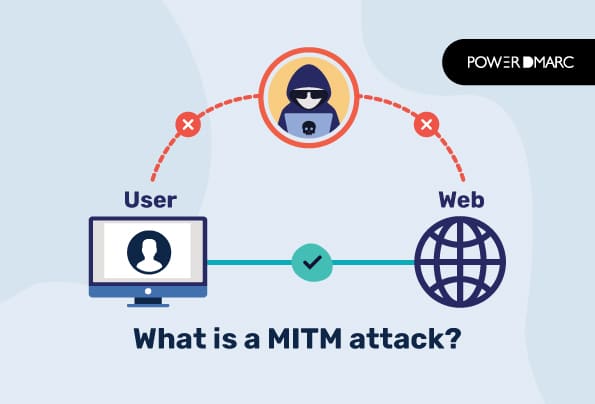

¿Qué es un ataque MITM?

Blog En los ataques MITM, los hackers interceptan la comunicación y la transferencia de datos para robar detalles sensibles. Esto se hace en dos fases: cifrado y descifrado.