Informe sobre la adopción de DMARC y MTA-STS en Canadá 2026

En una época en la que el phishing potenciado por la inteligencia artificial y los sofisticados ataques de suplantación de identidad en el correo electrónico empresarial (BEC) han alcanzado niveles sin precedentes, la seguridad del correo electrónico ya no es una opción para las organizaciones canadienses. Según el Informe de IBM sobre el coste de las filtraciones de datos de 2025, el coste medio de una filtración de datos en Canadá se ha disparado hasta los 6,98 millones de dólares canadienses, y los incidentes relacionados con el phishing suponen a las organizaciones un coste medio de 7,91 millones de dólares canadienses por filtración. El impacto financiero queda aún más patente en una encuesta de KPMG Canadá de 2026, que reveló que el 72 % de las empresas canadienses perdieron hasta un 5 % de sus beneficios anuales a causa del fraude impulsado por la IA solo en los últimos 12 meses.

La velocidad de estos ataques ha alcanzado niveles sin precedentes; la investigación de IBM X-Force demuestra que la IA generativa ya es capaz de crear un cebo de phishing convincente en tan solo cinco minutos, una tarea que antes requería 16 horas de trabajo por parte de operadores humanos. A pesar de esta amenaza de alta velocidad, el Centro Canadiense contra el Fraude informa de que se perdieron 638 millones de dólares se perdieron por culpa del fraude en 2024, y la mayoría de las víctimas ni siquiera denuncian estos delitos.

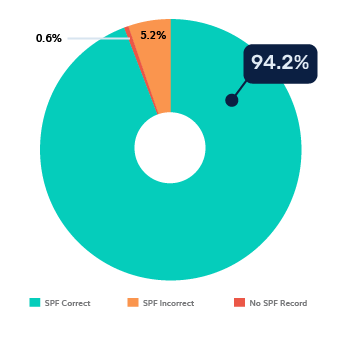

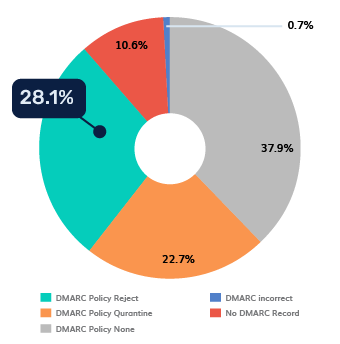

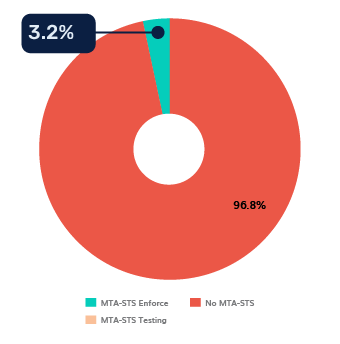

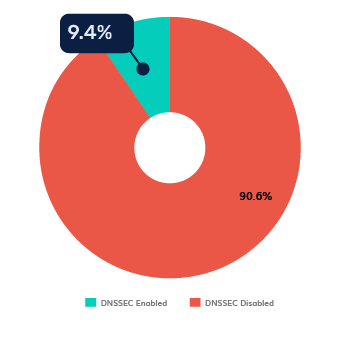

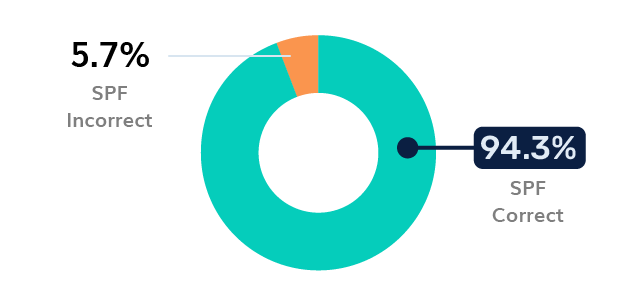

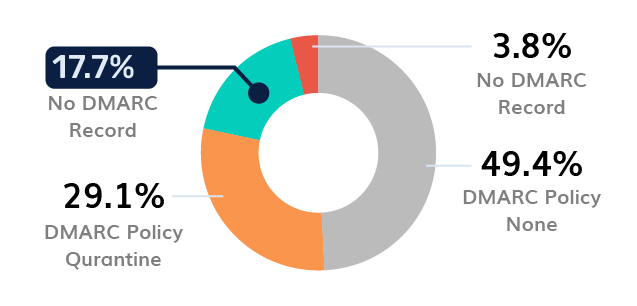

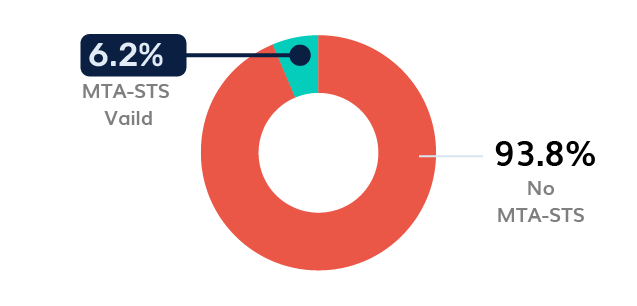

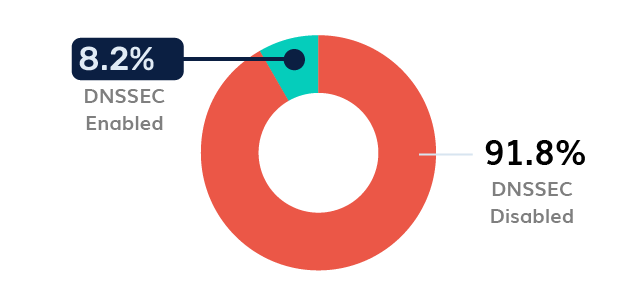

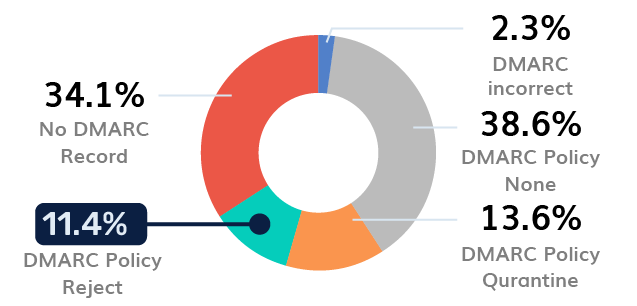

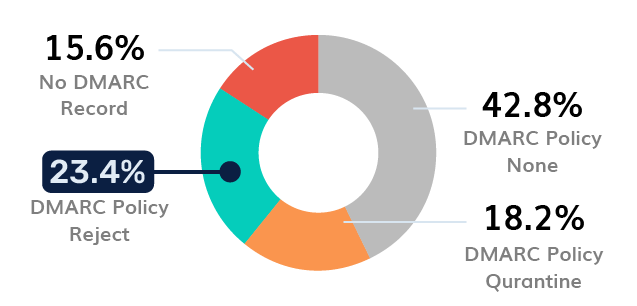

Este informe de PowerDMARC analiza el estado de seguridad de 555 dominios canadienses, revelando una peligrosa «brecha de cumplimiento» en la que la elevada adopción de protocolos básicos se ve socavada por la incapacidad de alcanzar una protección total (p=reject) y la ausencia casi total de cifrado moderno como MTA-STS.

Solicitud de informe: Adopción de DMARC en Canadá

"*" indica campos obligatorios