Points clés à retenir

- Contrairement à la cybercriminalité classique, les attaques hacktivistes ont des motivations politiques, sociales ou environnementales et ne visent pas le profit financier.

- L'émergence de groupes proches du pouvoir, tels que Killnet et l'IT Army of Ukraine, a brouillé les frontières entre le militantisme citoyen et la cyberguerre nationale.

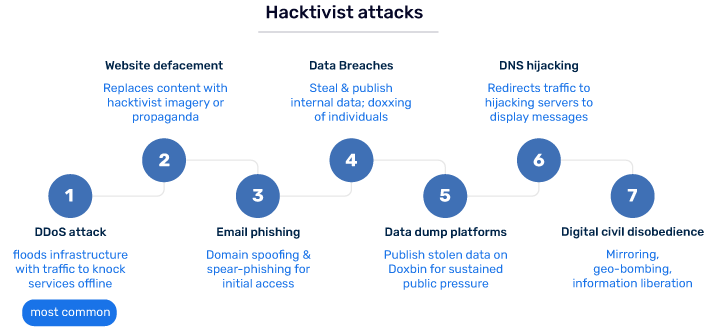

- Les hacktivistes ont principalement recours aux attaques DDoS pour perturber les services, à la défiguration de sites web à des fins de propagande et aux fuites de données pour divulguer des informations sensibles.

- Le hacktivisme est illégal dans presque toutes les juridictions ; les motivations ne constituent pas un moyen de défense juridique contre les accusations portées en vertu de lois telles que la CFAA ou la Computer Misuse Act.

- Les entreprises peuvent limiter ces risques en recourant à des services de protection contre les attaques DDoS et à une authentification renforcée des e-mails afin de prévenir l'usurpation de domaine et le phishing.

Les attaques hacktivistes recourent au piratage informatique pour promouvoir une cause politique, sociale ou idéologique. L'attaquant peut chercher à mettre sa cible dans l'embarras, à bloquer l'accès à un service, à publier des fichiers volés ou à transformer une journée de travail ordinaire en un problème d'ordre public. La cible peut être un ministère, une entreprise, une organisation caritative, un site médiatique ou un projet de cryptomonnaie qui s'est retrouvé sous les feux de la rampe pour de mauvaises raisons.

Cette tendance s'est accentuée. L'Agence de l'Union européenne chargée de la cybersécurité (ENISA) a indiqué que l'administration publique était le secteur le plus ciblé dans le paysage des menaces au sein de l'UE, avec 38 % des incidents. Dans son rapport 2025 sur l'administration publique, l'ENISA a également précisé que les attaques DDoS représentaient près de 64 % des cyberincidents signalés publiquement contre des organismes publics de l'UE au cours de la période étudiée. La CISA, le FBI et les agences partenaires ont également mis en garde, en décembre 2025, contre des hacktivistes pro-russes menant des attaques opportunistes contre des infrastructures critiques aux États-Unis et dans d'autres pays.

Qu'est-ce qu'une attaque hacktiviste ?

L'attaque hacktiviste consiste à utiliser des techniques informatiques pour promouvoir un programme politique, social, environnemental ou idéologique. Pour comprendre ce qu'est l'hacktivisme, il faut s'intéresser au mot-valise lui-même : il combine les termes « hacking » et « activisme ».

Un hacktiviste est une personne ou un groupe qui mène ce type d'attaques. Bien qu'ils utilisent les mêmes outils que les hackers « black hat », leurs motivations sont différentes. Les hacktivistes peuvent prendre pour cible des gouvernements, des entreprises, des médias ou d'autres institutions auxquelles ils s'opposent.

Si les organismes gouvernementaux de premier plan et les multinationales constituent leurs cibles principales, les hacktivistes s'attaquent également :

- Cibles des justiciers : les groupes peuvent cibler les cartels de la drogue, les forums extrémistes ou les réseaux de traite d'êtres humains afin de perturber leurs activités.

- Institutions symboliques : organisations religieuses ou établissements d'enseignement incarnant une idéologie à laquelle s'opposent les hacktivistes.

- Vulnérabilités de la chaîne d'approvisionnement : en 2026, nous assisterons à une « escalade de l'hacktivisme », les groupes ciblant les petits fournisseurs tiers des grandes entreprises afin de provoquer un « effet domino » de perturbations.

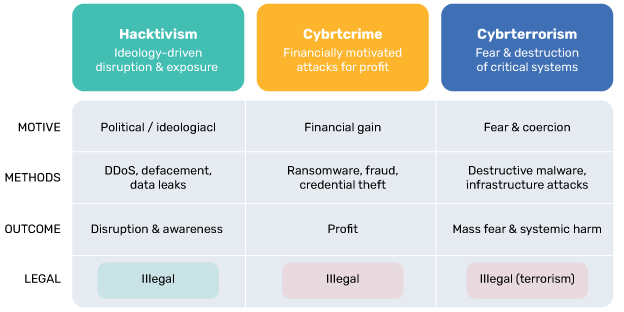

Principales différences

- Hacktivisme contre cybercriminalité : la motivation première des hacktivistes est d'ordre idéologique. Alors qu'un cybercriminel cherche à obtenir une rançon, un hacktiviste souhaite faire passer un message ou dénoncer une injustice perçue.

- Hacktivisme contre cyberterrorisme : il est essentiel de souligner que l'hacktivisme diffère du cyberterrorisme. L'hacktivisme vise généralement à perturber des services, à révéler des secrets ou à mettre un adversaire dans l'embarras. Le cyberterrorisme, en revanche, cherche à causer des dommages physiques, des pertes humaines massives ou la destruction d'infrastructures critiques afin de semer la terreur.

Ce terme a été inventé dans les années 1990 par le groupe « Cult of the Dead Cow », mais il a depuis pris une ampleur mondiale, les gouvernements, les entreprises et les médias en étant souvent la cible.

Hacktivisme, cybercriminalité et cyberterrorisme

| Fonctionnalité | Hacktivisme | Cybercriminalité | cyberterrorisme |

|---|---|---|---|

| Motif principal | Politique / Idéologique | Gain financier | Peur, destruction, contrainte |

| Sélection de la cible | Symbolique / Idéologique | Opportuniste ou ciblé | Infrastructures critiques |

| Méthodes courantes | Attaques DDoS, défiguration de sites, fuites | Ransomware, fraude, vol | Logiciels malveillants destructeurs |

| Résultat escompté | Sensibilisation / Perturbation | Bénéfice | Peur généralisée / Préjudice systémique |

| Statut juridique | Illégal | Illégal | Illégal (terrorisme) |

Remarque : depuis 2022, la frontière entre l'hacktivisme et les opérations soutenues par des États s'est estompée. De nombreux groupes alignés sur des États opèrent désormais en coordination tacite avec les gouvernements nationaux, servant de façade « civile » à des objectifs militaires.

Comment fonctionnent les attaques des hacktivistes ?

Les hacktivistes ont recours à diverses techniques pour atteindre leurs objectifs, allant du simple déluge de trafic à des techniques complexes d'ingénierie sociale.

1. DDoS (déni de service distribué)

Il s'agit de la technique la plus courante. En inondant l'infrastructure d'une cible d'énormes quantités de trafic, les hacktivistes rendent les sites web inaccessibles. C'est une sorte de « sit-in » numérique. Les groupes utilisent souvent des outils tels que le Low Orbit Ion Cannon (LOIC) pour coordonner ces attaques.

En savoir plus sur les différents types d'attaques DDoS.

2. Défacement de sites web

Cela consiste à remplacer le contenu du site web d'une cible par des images ou de la propagande diffusées par les hacktivistes. Il s'agit d'un acte hautement symbolique visant à humilier publiquement la cible.

3. Fuites de données et doxxing

Les hacktivistes volent souvent des données internes sensibles afin de dénoncer des agissements répréhensibles – une tactique qui s’inscrit dans un contexte plus large de violations de la cybersécurité. Le doxxing consiste à publier des informations personnelles identifiables (PII) concernant des dirigeants ou des personnalités politiques dans le but de les intimider. Des groupes tels que WikiLeaks ont été les pionniers de cette approche dite de « transparence radicale ».

4. Désobéissance civile numérique (miroirs et géobombardement)

Les hacktivistes ont souvent recours à des tactiques « axées sur les services » pour contourner la censure ou dénoncer les violations des droits de l'homme :

- Mise en miroir de sites web : lorsqu'un gouvernement ou une entreprise censure un site, des hacktivistes créent des copies exactes (des miroirs) sous différentes adresses URL afin de garantir l'accès à l'information.

- Géo-bombardement : tactique consistant à exploiter les métadonnées de localisation contenues dans des vidéos ou des images afin de révéler les coordonnées de prisonniers politiques ou d'activités sensibles, souvent utilisée pour alerter la communauté internationale sur des violations des droits de l'homme. (Remarque : ce terme est parfois également utilisé pour désigner le géomarquage de vidéos afin de faciliter leur recherche par lieu.)

- RECAP et la libération de l'information : Certains groupes utilisent des extensions de navigateur spécialisées – telles que RECAP (un outil permettant d'accéder aux archives des tribunaux fédéraux américains, normalement protégées par le système payant PACER) – pour rendre ces documents librement accessibles, estimant que les informations financées par les deniers publics devraient être à la disposition de tous.

5. Hameçonnage par e-mail et ingénierie sociale

Les hacktivistes ont recours au phishing par e-mail pour obtenir un premier accès à des réseaux sécurisés. Ils ont souvent recours à l'usurpation de domaine, en envoyant des e-mails qui semblent provenir de l'organisation ciblée elle-même, afin de diffuser de la désinformation ou de récupérer des identifiants. C'est là que la mise en œuvre du protocole DMARC devient un moyen de défense essentiel.

6. Attaques DNS et détournement

En redirigeant le trafic du site web d'une cible vers un serveur contrôlé par des hacktivistes, les pirates peuvent contraindre les utilisateurs à consulter des messages à caractère politique.

En savoir plus sur les différents types d'attaques DNS.

7. Doxbin et les plateformes de partage de données

Au-delà de la violation initiale, les hacktivistes publient souvent les données volées sur des plateformes publiques telles que Doxbin, dans le but de « dénoncer et humilier » publiquement leurs cibles. Cette tactique s'accompagne souvent d'une campagne coordonnée sur les réseaux sociaux visant à maximiser l'atteinte à la réputation et à exercer une pression publique soutenue sur la cible.

À noter : le hacktivisme a une longue histoire. L'Encyclopédie Britannica décrit Anonymous comme un mouvement décentralisé d'activistes numériques connu pour ses cyberattaques très médiatisées contre des gouvernements, des entreprises et d'autres institutions. Au cours des premières vagues, ces groupes recouraient à la défiguration de sites web, aux fuites de données et aux campagnes de déni de service pour faire passer leur message. Les outils ont évolué, mais l'objectif reste souvent le même : se faire remarquer et obliger la cible à réagir.

L'ampleur de ces attaques ne cesse de croître. Cloudflare a indiqué avoir détecté et neutralisé 8,3 millions d'attaques DDoS au troisième trimestre 2025, soit une hausse de 40 % par rapport au même trimestre de l'année précédente.

Quels sont les groupes de hacktivistes les plus connus ?

Pour bien cerner le contexte, il faut s'intéresser aux principaux acteurs qui ont façonné la notion d'« hacktivisme » au cours de la dernière décennie.

Anonyme

Ce collectif hacktiviste anonyme est le mouvement le plus connu au monde. Il s'agit d'une entité décentralisée et sans chef qui utilise le masque de Guy Fawkes comme symbole.

- Opérations notables : opérations contre la Scientologie #OpChurch, contre Daech #OpISIS et soutien récent à l'Ukraine #OpRussia.

- Portée : Avec un potentiel de trafic de plus de 54 000 recherches mensuelles, Anonymous reste le symbole de la désobéissance civile numérique.

Anonymous s'est fait connaître du grand public à l'échelle mondiale pour la première fois en 2008 avec le projet Chanology. Le groupe a pris pour cible l'Église de Scientologie en lançant des attaques DDoS et en envoyant des fax noirs après que celle-ci eut tenté de retirer d'Internet une vidéo qui avait fuité.

Killnet

Un groupe pro-russe qui s'est fait connaître en 2022. Il se spécialise dans les attaques DDoS de grande envergure contre les États membres de l'OTAN et les infrastructures occidentales.

Armée informatique ukrainienne

Une opération menée par des bénévoles et organisée par le gouvernement ukrainien. Elle marque le début d'une nouvelle ère où l'hacktivisme est officiellement autorisé et coordonné par un État en temps de guerre.

LulzSec

Groupe éphémère mais très médiatisé, actif en 2011, LulzSec était à l'origine de piratages visant Sony, la CIA et l'Agence britannique de lutte contre le crime organisé (SOCA). Le groupe agissait autant par conviction idéologique que par soif de notoriété, brouillant ainsi les frontières entre le hacktivisme pur et démontrant comment de petits groupes bien coordonnés pouvaient venir à bout d'institutions solidement protégées.

Groupe Lazarus (lié à l'État)

Bien qu'il s'agisse avant tout d'une menace persistante avancée (APT) soutenue par l'État nord-coréen, le groupe Lazarus occupe une place importante dans le paysage hacktiviste, car il utilise fréquemment des prétextes idéologiques et politiques caractéristiques des opérations hacktivistes. Sa présence dans cette liste témoigne de la convergence croissante entre les acteurs étatiques et les tactiques hacktivistes – une tendance qui rend de plus en plus difficile la distinction entre les « activistes isolés » et les opérations orchestrées par les gouvernements.

Remarque pour 2026 : le hacktivisme moderne a évolué vers une « guerre hybride ». Des groupes tels que DieNet et Keymous+ (qui se sont imposés comme des forces dominantes en 2025) s'alignent désormais fréquemment sur les discours officiels, mêlant protestation idéologique et outils cyberoffensifs de niveau professionnel. Il devient ainsi pratiquement impossible de faire la distinction entre un « activiste isolé » et un « acteur étatique ».

Exemples concrets d'attaques hacktivistes

Les exemples suivants montrent comment les attaques hacktivistes sont passées de manifestations isolées à des campagnes coordonnées ayant une portée géopolitique.

| Année | Fonctionnement | Groupe | Que s'est-il passé ? |

|---|---|---|---|

| 2010 | Opération Revanche | Anonyme | Des attaques DDoS ont visé PayPal, Visa et Mastercard après que ces sociétés ont suspendu les dons destinés à WikiLeaks. |

| 2011 | Fuite de données chez HBGary Federal | Anonyme | Des dizaines de milliers d'e-mails internes d'une entreprise de cybersécurité qui avait prévu de dévoiler l'identité de membres d'Anonymous ont été piratés et rendus publics. |

| 2014 | Piratage de Sony Pictures | Groupe Lazarus (attribué) | Une combinaison d'opérations menées par des États et de fuites de données de type hacktiviste ; largement attribuée par les autorités américaines à la Corée du Nord. |

| Depuis 2022 | #OpRussie | Anonymous et ses affiliés | Ils ont pris pour cible des sites web du gouvernement russe, la télévision d'État et des bases de données à la suite de l'invasion de l'Ukraine. |

| 2022-2023 | Killnet contre l'OTAN | Killnet | Des campagnes de déni de service (DDoS) soutenues visant les sites web des gouvernements membres de l'OTAN, des hôpitaux et des aéroports à travers l'Europe. |

Le hacktivisme est-il illégal ?

Malgré les justifications « morales » souvent invoquées par ces groupes, la réponse est claire : l’hacktivisme est-il illégal ? Oui. Aux États-Unis, ces actions enfreignent la loi sur la fraude et les abus informatiques (Computer Fraud and Abuse Act, CFAA). Au Royaume-Uni, la loi de 1990 sur l'utilisation abusive des ordinateurs (Computer Misuse Act 1990) érige en infraction pénale l'accès non autorisé et les attaques DDoS. La directive européenne relative aux attaques contre les systèmes d'information interdit de la même manière ces activités dans tous les États membres. La motivation idéologique ne constitue pas un moyen de défense devant les tribunaux. Les sanctions comprennent souvent des peines de prison importantes et de lourdes amendes.

Comment les entreprises peuvent-elles se protéger contre les attaques des hacktivistes ?

Pour se protéger contre les hacktivistes en 2026, il ne suffit pas de se contenter de paramètres « standard ». Il vous faut une défense multicouche capable de contrer de manière proactive leurs tactiques favorites. Voici comment vous pouvez bâtir une forteresse numérique :

1. Sécurisez votre domaine de messagerie avec PowerDMARC

Les hacktivistes ont largement recours à l'usurpation d'identité pour diffuser de la désinformation. Si vous n'êtes pas en mode « rejeter », vous leur laissez le champ libre.

- Une sécurité rigoureuse : PowerDMARC facilite la mise en œuvre SPF, DKIM et DMARC sans risque de bloquer les e-mails légitimes.

- Gestion automatisée : utilisez nos services DMARC hébergé et SPF hébergé SPF PowerSPF) pour contourner les limites de recherche DNS et gérer vos enregistrements instantanément depuis un tableau de bord unique.

- Preuve visuelle : démarquez-vous en tant qu'expéditeur vérifié grâce à BIMI (Brand Indicators for Message Identification), qui affiche votre logo officiel dans les boîtes de réception, rendant ainsi pratiquement impossible pour les hacktivistes de usurper l'identité de votre marque.

2. Gardez une longueur d'avance grâce à l'analyse des menaces basée sur l'IA

N'attendez pas que l'attaque se produise. Le service de veille sur les menaces de PowerDMARC, basé sur l'IA, agit comme votre sentinelle numérique 24 h/24, 7 j/7.

- Il identifie en temps réel les adresses IP malveillantes et les listes noires mondiales.

- Obtenez des rapports d'analyse détaillés, cryptés pour préserver votre confidentialité, qui vous indiquent précisément qui tente d'usurper votre domaine et où se trouvent ces personnes.

3. Mettre en place des défenses robustes contre les attaques DDoS et les menaces Web

Les hacktivistes adorent défigurer un site web ou le paralyser par une attaque DDoS.

- Mesures d'atténuation : utilisez des services DDoS spécialisés pour filtrer le trafic et mettre en place une limitation de débit. Comprendre la différence entre une attaque DoS et une attaque DDoS est la première étape pour préparer votre équipe.

- Renforcez la sécurité de votre infrastructure : déployez un pare-feu d'application Web (WAF) et assurez-vous que tous les plugins de votre CMS sont à jour. La sécurité de la plateforme PowerDMARC repose elle-même sur cette architecture axée sur la sécurité afin de garantir une disponibilité de 99,9 %.

4. Maîtrisez la surface d'attaque

Moins les hacktivistes disposent d'informations, plus il leur est difficile de « doxer » votre équipe ou de mener à bien une arnaque par ingénierie sociale.

- Réduire les risques : procédez à un audit des données publiques disponibles concernant vos employés.

- Suppression proactive : si vous constatez qu'un site malveillant usurpe votre identité, utilisez notre service Power Take Down pour faire supprimer rapidement du Web les domaines et contenus frauduleux.

Résumé

Le véritable défi posé par le hacktivisme, c'est qu'il ne s'agit pas d'argent, mais bien de semer le trouble et de faire passer un message. À mesure que les manifestations numériques s'inscrivent de plus en plus dans le contexte de l'actualité mondiale, les entreprises doivent prendre conscience que le simple fait de « rester neutres » ne signifie pas pour autant qu'elles sont à l'abri d'une attaque.

Pour rester protégé, vous devez vraiment vous concentrer sur deux aspects : renforcer la sécurité de votre infrastructure accessible au public et sécuriser vos domaines de messagerie. Étant donné que les hacktivistes adorent recourir à l'usurpation d'adresse e-mail pour diffuser de la désinformation, sécuriser cet aspect est l'un des meilleurs moyens de préserver la réputation de votre marque.

Protégez dès aujourd'hui votre domaine contre l'usurpation d'identité par des hacktivistes. Inscrivez-vous à un essai DMARC avec PowerDMARC pour renforcer la sécurité de votre messagerie.

Foire aux questions

Quels sont les exemples les plus connus d'hacktivisme ?

L'opération Payback (2010) a vu Anonymous lancer des attaques DDoS coordonnées contre PayPal, Visa et Mastercard après que ces sociétés eurent suspendu le traitement des paiements destinés à WikiLeaks. La violation de HBGary Federal (2011) a conduit Anonymous à divulguer des dizaines de milliers d'e-mails internes provenant d'une société de cybersécurité qui avait prévu de démasquer des membres d'Anonymous. Le piratage de Sony Pictures (2014), largement attribué par les autorités américaines à la Corée du Nord, a combiné une intrusion de niveau étatique avec des fuites de données de type hacktiviste et des menaces publiques. Plus récemment, dans le cadre de l'opération #OpRussia, Anonymous et des groupes affiliés ont pris pour cible des sites du gouvernement russe, des médias d'État et des bases de données depuis l'invasion de l'Ukraine en 2022.

Quels sont les groupes de hacktivistes les plus connus ?

Anonymous est le collectif le plus connu, reconnaissable à son masque de Guy Fawkes et à sa structure décentralisée et sans chef. LulzSec était un groupe éphémère mais perturbateur, responsable de plusieurs piratages très médiatisés en 2011. Plus récemment, le paysage s'est orienté vers des opérations alignées sur les intérêts des États : Killnet mène des campagnes DDoS en phase avec les intérêts géopolitiques russes, tandis que l'IT Army of Ukraine est une force de volontaires coordonnée par l'État qui opère contre des cibles russes. La frontière entre le hacktivisme indépendant et les cyberopérations dirigées par les États est devenue de plus en plus difficile à définir.

Le hacktivisme est-il parfois légal ?

Dans pratiquement toutes les juridictions, les attaques hacktivistes sont illégales, quelle que soit la motivation qui les sous-tend. L'accès non autorisé à un système et les attaques DDoS enfreignent des lois telles que le Computer Fraud and Abuse Act (CFAA) aux États-Unis et le Computer Misuse Act 1990 au Royaume-Uni. L'intention politique ou idéologique de l'attaquant ne constitue pas un moyen de défense juridique. Les sanctions vont de lourdes amendes à des peines de prison importantes – plusieurs membres d'Anonymous ont été poursuivis et condamnés.

Comment les hacktivistes choisissent-ils leurs cibles ?

Le choix des cibles repose principalement sur leur valeur symbolique. Les hacktivistes ont tendance à cibler les organismes gouvernementaux, les entreprises dont le bilan environnemental ou social est controversé, ainsi que les médias qu’ils estiment promouvoir un certain discours. L’objectif est d’obtenir une visibilité publique maximale et un impact sur la réputation aussi important que possible par rapport à l’effort requis.

En quoi le protocole DMARC aide-t-il à lutter contre les campagnes d'hacktivistes ?

De nombreuses campagnes hacktivistes ne se limitent pas à perturber le fonctionnement des sites web ; elles consistent également à diffuser de la désinformation en se faisant passer pour l'organisation ciblée. Les attaquants usurpent le domaine de messagerie de la marque pour envoyer des communications frauduleuses aux clients, aux partenaires ou à la presse. Le protocole DMARC permet de limiter ce risque en authentifiant les e-mails sortants et en demandant aux serveurs destinataires de bloquer ou quarantine qui ne passent pas la vérification. Avec un paramètre p=reject, les expéditeurs non autorisés ne peuvent pas envoyer d'e-mails qui semblent provenir de votre domaine.

- Qu'est-ce qu'une attaque hacktiviste et comment fonctionne-t-elle ? - 12 mai 2026

- Fin du support du protocole NTLM : ce que la suppression progressive par Microsoft implique pour les MSP et les équipes informatiques - 8 mai 2026

- Tout savoir sur les rapports agrégés DMARC : ce qu'ils sont, ce qu'ils contiennent et comment les utiliser - 6 mai 2026