Points clés à retenir

- Microsoft procède par étapes (audit → correctifs de compatibilité → désactivation par défaut) afin de laisser aux entreprises le temps d'identifier les dépendances héritées avant qu'elles ne cessent de fonctionner.

- En octobre 2026, Microsoft définira par défaut la clé de registre BlockNTLMv1SSO sur « Enforce » (1), ce qui signifie que la version 1 du protocole NTLM (la plus ancienne et la moins sécurisée) sera bloquée pour l'authentification unique (SSO).

- Microsoft prévoit de lancer de nouvelles fonctionnalités fin 2026 afin de remédier aux raisons pour lesquelles les utilisateurs recouraient au protocole NTLM (comme les connexions à des comptes locaux ou l'accès à distance lorsqu'aucun contrôleur de domaine n'est disponible).

- Cette mesure s'impose car le protocole NTLM est vulnérable aux attaques de type « Relay » et « Pass-the-Hash », qui permettent aux pirates informatiques de se déplacer latéralement au sein d'un réseau.

- La mesure la plus urgente pour les MSP est d'activer dès aujourd'hui la fonction « Audit avancé » afin d'identifier les applications cachées ou les imprimantes héritées qui utilisent encore le protocole NTLM.

Fin 2023, Microsoft a annoncé pour la première fois son initiative « Évolution de l'authentification Windows », qui a donné naissance à une feuille de route en trois phases actuellement mise en œuvre jusqu'en 2026. Le protocole NT LAN Manager (NTLM) est un pilier de l'authentification Windows depuis 1993 et est au service de l'écosystème depuis plus de 30 ans. Bien qu'il ait été officiellement déprécié mi-2024, le calendrier que nous suivons en 2026 met une chose en évidence : le NTLM n'est plus une préoccupation « future ».

Pour les fournisseurs de services gérés (MSP) et les équipes informatiques, ce changement marque une transition majeure. L'audit de phase 1 est désormais la norme sur Windows 11 24H2 et Windows Server 2025, puisqu'il est actif depuis fin 2025. En janvier 2026, Microsoft a publié une feuille de route mise à jour visant à faire évoluer Windows vers un état sécurisé par défaut. Bien que le protocole NTLM réseau soit désactivé par défaut dans les années à venir, il reste présent dans le système d'exploitation en tant que solution de secours qui doit être explicitement activée par les administrateurs si nécessaire ; il n'est pas encore supprimé des fichiers système, mais ce « filet de sécurité » est en train d'être supprimé.

Pour éviter toute interruption, les entreprises doivent profiter de cette période, prévue mi-2026, pour commencer à réaliser des audits et à migrer vers Kerberos avant que le paramètre « désactivé par défaut » n'entre en vigueur dans la prochaine version majeure de Windows Server, qui succédera à Server 2025.

Qu'est-ce que le NTLM et pourquoi Microsoft est-il en train de le supprimer ?

NTLM (New Technology LAN Manager) est un protocole d'authentification hérité qui utilise un mécanisme de type « défi-réponse » pour vérifier l'identité des utilisateurs. Depuis des décennies, il sert de solution de secours principale lorsque Kerberos n'est pas disponible, souvent en raison de connexions à des comptes locaux, d'applications qui le sollicitent directement ou d'un manque de visibilité sur un contrôleur de domaine.

Bien que Microsoft ait introduit Kerberos comme protocole privilégié il y a plus de 20 ans, NTLM est resté profondément ancré comme solution de secours dans d'innombrables environnements hérités. Cependant, son architecture vieillissante présente plusieurs risques de sécurité critiques qui ne répondent plus aux normes actuelles :

- Cryptographie faible : sa conception, qui repose sur les algorithmes MD4 et MD5, est extrêmement vulnérable au piratage hors ligne.

- Pas d'authentification mutuelle : le protocole NTLM ne vérifie que l'identité du client, et non celle du serveur, ce qui expose la connexion à des risques d'usurpation d'identité et d'attaques de type « homme au milieu ».

- Vulnérabilité au « Pass-the-Hash » : les pirates peuvent utiliser des hachages NTLM volés pour s'authentifier sans même connaître le mot de passe de l'utilisateur.

- Vulnérabilité aux attaques par relais : les pirates peuvent forcer les systèmes à s'authentifier auprès de serveurs qu'ils contrôlent afin d'étendre leurs privilèges.

- Visibilité limitée en matière d'audit : jusqu'à présent, les entreprises disposaient de très peu d'informations permettant de savoir exactement où et pourquoi le protocole NTLM était déclenché.

En quoi consiste le calendrier de suppression progressive du protocole NTLM en trois phases de Microsoft ?

Microsoft organise cette phase de retrait en trois étapes distinctes afin d'aider les entreprises à effectuer la transition sans perturber leurs infrastructures essentielles.

Phase 1 – Actuellement (disponible) : audit amélioré

Des outils d'audit NTLM améliorés sont actuellement disponibles pour Windows Server 2025 et Windows 11 version 24H2. Cette phase repose sur le principe selon lequel on ne peut pas migrer ce que l'on ne voit pas ; il s'agit d'établir un inventaire précis des dépendances héritées.

- Journalisation détaillée : les administrateurs peuvent utiliser les paramètres de stratégie de groupe pour identifier précisément les endroits où le protocole NTLM est encore utilisé dans l'environnement.

- Date limite d'octobre 2026 : la valeur par défaut de la clé de registre BlockNTLMv1SSO passera de « Audit » à « Enforce », ce qui désactivera effectivement

NTLMv1, sauf si un administrateur le remplace explicitement.

Phase 2 – 2e semestre 2026 : corrections de compatibilité

En ce début d'année 2026, Microsoft teste actuellement, via le programme Windows Insider, des fonctionnalités destinées à éliminer les causes courantes du recours au protocole NTLM. Parmi celles-ci figurent IAKerb et Local KDC, dont le déploiement à grande échelle est prévu pour le second semestre.

- IAKerb : Permet l'authentification Kerberos même lorsqu'un contrôleur de domaine n'est pas directement accessible.

- KDC local : gère l'authentification des comptes locaux sans imposer le recours au protocole NTLM sur les systèmes modernes.

- Modifications apportées aux négociations : les composants Windows essentiels seront mis à jour afin de privilégier en priorité les négociations Kerberos.

Phase 3 – Prochaine version majeure de Windows Server : désactivée par défaut

L'authentification NTLM sur le réseau sera désactivée par défaut dans la version succédant à Windows Server 2025 (prévue pour 2027/2028). Pour l'instant, Windows Server 2025 conserve NTLM comme paramètre par défaut, mais fournit les outils d'audit améliorés nécessaires pour se préparer à cette future désactivation.

- Sécurité par défaut : le protocole NTLM restera présent dans le système d'exploitation, mais ne fonctionnera pas à moins qu'un administrateur ne le réactive via une stratégie.

- Calendrier : Bien que cette étape soit liée à la prochaine version majeure, Microsoft n'a pas encore annoncé de date précise pour cette phase finale.

| Phase | Statut | Changement de tonalité |

|---|---|---|

| Phase 1 | Terminé/En cours | La fonctionnalité d'audit améliorée est intégrée par défaut dans Windows 11 24H2 / Server 2025. |

| Phase 2 | À venir (2e semestre 2026) | Les fonctionnalités IAKerb et Local KDC sont actuellement disponibles dans la version Insider Preview. |

| Phase 3 | Avenir | Le protocole NTLM est désactivé par défaut (cette fonctionnalité devrait être disponible dans la prochaine version du canal de maintenance à long terme (LTSC)). |

Pourquoi le protocole NTLM représente un risque pour la sécurité : les attaques qui le rendent dangereux

L'abandon du protocole NTLM s'explique par son rôle dans les cyberattaques actuelles, où il est souvent exploité à des fins de déplacement latéral et d'escalade de privilèges.

- Pass-the-Hash : les pirates volent les hachages NTLM en mémoire (à l'aide d'outils tels que Mimikatz) et les utilisent pour s'authentifier en tant que victime sans connaître le mot de passe réel. Dans ce protocole, le hachage est fonctionnellement équivalent au mot de passe.

- Attaques par relais NTLM : les pirates interceptent les tentatives d'authentification NTLM et les transmettent à un autre serveur afin d'obtenir un accès non autorisé. Des exploits tels que PetitPotam, ShadowCoerce et RemotePotato0 permettent aux pirates de contourner les mesures de protection existantes.

- Attaques par rejeu : les jetons capturés peuvent être réutilisés pour s'authentifier auprès de services ultérieurement, même en l'absence des identifiants d'origine.

- Cracking hors ligne : les hachages NTLMv1 sont suffisamment faibles pour être piratés presque instantanément. Bien que NTLMv2 soit plus résistant, il reste vulnérable aux attaques par force brute hors ligne si l'on dispose d'un matériel suffisamment puissant.

En quoi le protocole NTLM diffère-t-il de Kerberos ?

Kerberos est le protocole par défaut des domaines Windows depuis plus de 20 ans et offre un niveau de sécurité bien supérieur. Il utilise une authentification par ticket avec des jetons à durée limitée et une vérification mutuelle.

| Fonctionnalité | NTLM | Kerberos |

|---|---|---|

| Authentification mutuelle | Non (client uniquement) | Oui (client et serveur) |

| Cryptographie | Faible (basé sur MD4/MD5) | Fort (basé sur l'AES) |

| Vulnérabilité de type « pass-the-hash » | Oui | Non |

| Vulnérabilité liée aux attaques par relais | Oui | En grande partie atténué |

| Signature unique (SSO) | Limitée | Assistance complète |

| Allers-retours sur le réseau | Plus (plus lentement) | Moins (plus rapide) |

Ce que cela signifie pour les MSP : les répercussions pour les clients

Pour les MSP qui gèrent plusieurs environnements, la suppression progressive du protocole NTLM représente un projet qui doit être mis en œuvre chez chaque client.

- Difficultés liées à l'inventaire : l'utilisation du protocole NTLM passe souvent inaperçue jusqu'à ce qu'un problème survienne. Elle ne se manifeste parfois que lors d'événements spécifiques, tels que des pannes de contrôleurs de domaine, ce qui rend son recensement fastidieux.

- Risques liés aux dépendances des applications : les applications métier, les serveurs d'impression et les anciens systèmes de planification des ressources d'entreprise (ERP) comportent souvent des dépendances NTLM codées en dur. Les MSP doivent coordonner leurs efforts avec plusieurs fournisseurs par client afin de s'assurer que les logiciels sont mis à jour pour prendre en charge Kerberos.

- Charge liée aux tests : chaque application doit être validée dans des environnements de test hors production où le protocole NTLM est désactivé, afin de détecter les problèmes avant qu'ils ne se transforment en incidents en production.

- Communication avec les clients : Alors que Microsoft s'apprête à lancer la prochaine version du Long-Term Servicing Channel (LTSC), les MSP doivent informer leurs clients au sujet de NTLMv1, en présentant ce changement comme une amélioration proactive de la sécurité plutôt que comme une perturbation.

- Opportunité de service : l'audit, la cartographie des dépendances et la planification de la migration constituent une offre de services clairement facturable pour les MSP.

Quel est le lien entre l'abandon du protocole NTLM et la sécurité des e-mails ?

Cette suppression progressive s'inscrit dans le cadre d'une initiative plus large visant à mettre en place une authentification sans mot de passe et résistante au phishing. Les attaques par relais NTLM commencent souvent par la compromission d'identifiants de messagerie ; une fois qu'un pirate a obtenu l'accès par le biais d'une attaque de phishing, il passe à un mouvement latéral basé sur le protocole NTLM.

La mise en œuvre de protocoles d'authentification des e-mails tels que DMARC, SPF et DKIM permet de protéger le vecteur souvent utilisé pour le vol initial d'identifiants. Les exigences de Microsoft en matière d'expéditeurs pour Outlook (en vigueur depuis mai 2025) s'inscrivent dans cette démarche et imposent aux expéditeurs en masse d'utiliser ces protocoles.

Cette transition réseau est l'occasion idéale pour les MSP de réexaminer l'ensemble du périmètre d'identité. Alors que Kerberos sécurise le réseau interne, des protocoles tels que DMARC et SPF la passerelle de messagerie, qui constitue le point d'entrée le plus courant pour le vol d'identifiants menant à des attaques par relais NTLM.

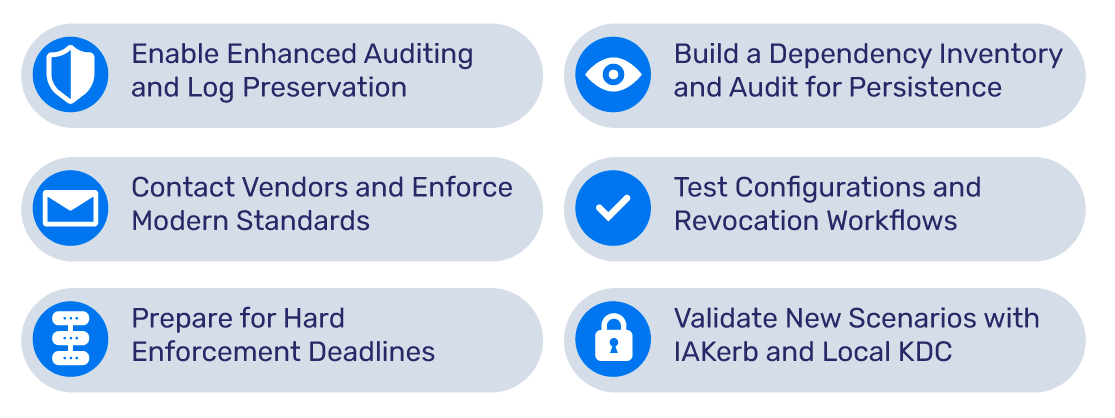

Plan d'action : ce que les équipes informatiques et les MSP doivent faire dès maintenant

Voici quelques mesures que vous pouvez et devriez prendre dès maintenant :

- Activer l'audit avancé et la conservation des journaux

Déployez immédiatement les paramètres de stratégie de groupe permettant une journalisation détaillée sur les environnements Windows modernes. Vous disposerez ainsi des journaux d'authentification bruts et des données du fournisseur d'identité nécessaires pour déterminer avec précision d'où un attaquant s'est connecté. Utilisez des outils de hachage pour générer un hachage SHA-256 de ces fichiers afin de garantir l'intégrité des preuves à des fins juridiques ou d'assurance. - Établir un inventaire des dépendances et réaliser un audit de la persistance

Au-delà de la simple documentation des systèmes déclenchant le protocole NTLM, vous devez recenser les mécanismes de persistance « cachés ». Cela implique notamment d'identifier les règles de redirection de boîte de réception non autorisées et les autorisations accordées à des applications tierces via l'Open Authorization (OAuth) qui pourraient permettre à un attaquant de contourner les futurs changements de mot de passe. - Contacter les fournisseurs et imposer des normes modernes

Vérifier les feuilles de route relatives à la prise en charge de Kerberos pour les logiciels critiques, mais aussi inciter les fournisseurs à adopter des solutions d'authentification multifactorielle (MFA) résistantes au phishing, telles que FIDO2/WebAuthn. Abandonner les notifications par SMS ou par push traditionnelles, car celles-ci peuvent être facilement contournées par les cyberattaquants d'aujourd'hui. - Configurations de test et workflows de révocation

Configurez des environnements hors production pour tester les configurations « NTLM-Off ». Parallèlement, élaborez et testez des workflows automatisés permettant de révoquer les jetons de session actifs et les jetons d'actualisation. Étant donné que le simple fait de changer un mot de passe ne suffira pas à arrêter un attaquant ayant volé un cookie de connexion, votre équipe doit être en mesure de déclencher instantanément une déconnexion globale. - Préparez-vous à des échéances strictes

Considérez les changements système à venir comme une échéance stricte pour renforcer la sécurité de votre domaine. Dans le cadre de cette préparation, vous devriez notamment mettre en œuvre DMARC avec une politique p=reject. Cela empêche les pirates d’« usurper » votre domaine pour envoyer des e-mails qui semblent provenir de votre entreprise. - Valider les nouveaux scénarios avec IAKerb et un KDC local

À mesure que de nouvelles fonctionnalités d'authentification seront disponibles au second semestre 2026, vérifiez qu'elles prennent correctement en charge votre environnement. Au cours de cette phase, veillez également à rechercher les charges utiles sans fichier et les scripts malveillants (tels que les tactiques de type « ClickFix ») qui auraient pu contourner les passerelles traditionnelles pendant la période de transition

Remarque concernant la stabilité du KDC local : certaines équipes informatiques qui testent la fonctionnalité KDC local dans Windows 11 24H2 ont signalé l'apparition de l'ID d'événement 7031 (arrêt du service). Si vous rencontrez ce problème, assurez-vous que le service est configuré sur « Automatique (démarrage différé) » afin d'éviter qu'il ne tombe en panne lors de la séquence de démarrage initiale, avant que les dépendances réseau ne soient prêtes.

Résumé

L'abandon progressif du protocole NTLM constitue une avancée majeure vers un périmètre d'identité moderne et résistant au phishing, mais l'authentification réseau ne représente qu'une partie du problème. Les attaques par relais NTLM et les mouvements latéraux commencent souvent par la compromission d'un seul identifiant de messagerie. Un pirate qui parvient à piéger un employé par hameçonnage peut utiliser ce point d'entrée pour s'introduire dans le réseau interne et exploiter des protocoles hérités tels que NTLM.

Pour bien saisir toute la portée de l'abandon du protocole NTLM, il faut prendre conscience que la sécurisation du canal de messagerie est tout aussi cruciale que la migration de vos protocoles d'authentification.

Pour protéger efficacement vos clients, vous devez sécuriser à la fois le réseau interne et le canal de messagerie externe. Tout comme Microsoft s'oriente vers un modèle « sécurisé par défaut » pour Windows, le secteur fait de même pour la messagerie électronique grâce aux protocoles DMARC, SPF et DKIM. Ces protocoles permettent de prévenir les premières tentatives d'usurpation d'identité et de vol d'identifiants qui rendent les vulnérabilités du réseau interne si dangereuses.

Ne laissez pas la « porte d'entrée » ouverte pendant que vous verrouillez les bureaux à l'intérieur. Lorsque vous vérifiez si vos clients dépendent du protocole NTLM, assurez-vous que leurs domaines de messagerie sont tout aussi bien protégés contre l'usurpation d'identité.

Découvrez le programme de partenariat MSP de PowerDMARC pour simplifier la mise en œuvre de DMARC et offrir à vos clients une stratégie complète de défense en profondeur couvrant à la fois l'authentification réseau et l'authentification des e-mails.

Foire aux questions

Le protocole NTLM va-t-il être supprimé de Windows ?

Il a été officiellement déprécié à la mi-2024. Bien que l'authentification NTLM soit bloquée par défaut dans la prochaine version majeure de Windows Server, elle restera présente dans le système d'exploitation et pourra être réactivée via une stratégie si nécessaire.

Qu'est-ce qui remplace le protocole NTLM ?

Kerberos vient prendre la relève, offrant une cryptographie moderne basée sur l'algorithme AES et une résistance aux attaques par relais. Les fonctionnalités de la phase 2 (IAKerb et Local KDC) sont conçues pour éliminer les derniers motifs justifiant le recours au protocole NTLM.

Qu'est-ce qu'une attaque par relais NTLM ?

Cela se produit lorsqu'un pirate intercepte une tentative d'authentification et la transmet à un autre serveur afin d'obtenir un accès sans connaître le mot de passe de la victime.

Est-il possible de réactiver le protocole NTLM après la phase 3 ?

Oui, cette fonctionnalité peut être réactivée explicitement via les paramètres de stratégie, mais cela ne devrait constituer qu'une solution de secours temporaire pendant la phase de correction, et non une stratégie à long terme

Quand le protocole NTLM sera-t-il désactivé par défaut ?

L'audit de la phase 1 est désormais disponible. Les correctifs de compatibilité de la phase 2 (IAKerb et Local Key Distribution Center) seront disponibles au second semestre 2026 pour Windows Server 2025 et Windows 11 24H2. La phase 3, qui prévoit la désactivation par défaut du protocole NTLM, est liée à la prochaine version majeure de Windows Server Long-Term Servicing Channel (LTSC), mais Microsoft n'a pas encore communiqué de date précise. De plus, les modifications relatives à l'application de NTLMv1 sont prévues pour octobre 2026, ce qui représente la date butoir la plus proche nécessitant une action.

Que doivent faire les MSP pour se préparer à l'abandon du protocole NTLM ?

Commencez immédiatement par la phase 1 : activez l'audit NTLM amélioré sur tous les environnements clients afin d'identifier les endroits où le protocole est encore utilisé. Dressez un inventaire des dépendances, contactez les éditeurs d'applications et commencez à tester des configurations sans NTLM dans des environnements hors production. Le changement de politique concernant NTLMv1 prévu pour octobre 2026 constitue l'échéance ferme la plus proche nécessitant une intervention. Considérez le calendrier de dépréciation de NTLM comme un projet à l'échelle de tous les clients, et non comme une simple migration, et profitez-en pour proposer l'audit et la migration vers Kerberos en tant que service facturable.

- Fin du support du protocole NTLM : ce que la suppression progressive par Microsoft implique pour les MSP et les équipes informatiques - 8 mai 2026

- Tout savoir sur les rapports agrégés DMARC : ce qu'ils sont, ce qu'ils contiennent et comment les utiliser - 6 mai 2026

- Avis sur Sendmarc : fonctionnalités, avis d'utilisateurs, avantages et inconvénients (2026) - 22 avril 2026