Points clés à retenir

- SPF indique aux serveurs de messagerie destinataires quelles adresses IP sont autorisées à envoyer des e-mails au nom de votre domaine.

- Vous ajoutez une adresse IP en utilisant le mécanisme « ip4: » ou « ip6: » au sein de votre enregistrement SPF existant ; ne créez jamais un deuxième SPF . Un domaine ne peut en avoir qu'un seul.

- Pour les services tiers (Google Workspace, Microsoft 365, Mailchimp, SendGrid, etc.), utilisez le mécanisme « include: » plutôt que des adresses IP brutes. Ce système s'actualise automatiquement.

- Votre SPF ne doit pas dépasser 10 requêtes DNS. Chaque mécanisme « include: », « a », « mx » et « redirect » est pris en compte. Les mécanismes « ip4 », « ip6 » et « all » ne le sont pas.

- Vérifiez toujours votre SPF après avoir apporté des modifications. Une seule erreur de syntaxe peut, sans que vous vous en rendiez compte, empêcher la bonne distribution des e-mails pour l'ensemble de votre domaine.

- Google, Yahoo et Microsoft exigent désormais la conformité DMARC pour les expéditeurs de messages en masse. Si vous ne disposez que SPF, vous n'êtes pas entièrement conforme aux exigences de 2026.

Pour ajouter une adresse IP à votre SPF , modifiez l'enregistrement SPF existant de votre domaine dans le DNS et insérez un mécanisme « ip4: » (ou « ip6: ») avant le mécanisme « all ». Par exemple :

v=spf1 ip4:192.0.2.1 include:_spf.google.com -all

Important : Ne créez PAS de deuxième SPF . Vous devez modifier celui qui existe déjà et, avant d'ajouter une adresse IP brute, vérifiez si votre service d'envoi fournit plutôt une valeur « include: », ce qui est généralement le meilleur choix à long terme.

Ce guide vous accompagne tout au long du processus : il vous explique comment trouver votre enregistrement actuel, choisir entre « ip4 » et « include », modifier vos paramètres DNS chez les principaux fournisseurs, vérifier le résultat et éviter les erreurs qui, chaque année, empêchent silencieusement l'envoi d'e-mails pour des milliers de domaines.

Qu'est-ce qu'un SPF et pourquoi est-ce important en 2026 ?

SPF Sender Policy Framework) est un enregistrement DNS de type TXT qui répertorie les adresses IP et les services autorisés à envoyer des e-mails depuis votre domaine. Si l'adresse IP d'un serveur ne figure pas sur cette liste, les serveurs de messagerie destinataires peuvent rejeter le message ou le marquer comme suspect.

Google a commencé à appliquer des exigences d'authentification des expéditeurs en masse en février 2024, imposant l'utilisation de SPF DKIM ainsi que de DMARC à toute personne envoyant plus de 5 000 messages par jour.

À compter de novembre 2025, les e-mails non conformes seront définitivement rejetés : il ne s'agira plus de reports temporaires, mais de rejets définitifs. Yahoo a mis en place des exigences identiques selon le même calendrier. Microsoft a emboîté le pas en mai 2025, rejetant d'emblée les e-mails en masse non authentifiés avec des erreurs 550.

Sans un SPF correct, votre domaine est exposé à l'usurpation d'identité et même vos e-mails légitimes risquent d'être rejetés par Gmail, Yahoo et Outlook. Si votre SPF est défectueux, vos e-mails cessent tout simplement d'arriver sans qu'aucune alerte ne soit émise. Ils échouent en silence chez le destinataire, et vous ne vous en rendez compte que lorsqu'un client ou un collègue vous signale qu'il n'a jamais reçu votre message.

Explication de la syntaxe SPF (avec exemples)

Avant d'ajouter quoi que ce soit à votre enregistrement, vous devez comprendre le rôle de chaque élément. Voici la structure d'un SPF type :

v=spf1 ip4:192.0.2.1 ip4:203.0.113.0/24 include:_spf.google.com -all

| Composant | Ce qu'il fait |

|---|---|

| v=spf1 | Balise de version. Obligatoire. Doit figurer en premier. |

| ip4:192.0.2.1 | Autorise une seule adresse IPv4. N'entraîne pas de requête DNS. |

| ip4:203.0.113.0/24 | Autorise une plage CIDR (256 adresses IP). Ne nécessite pas de recherche DNS. |

| ip6:2001:db8::1 | Autorise une adresse IPv6. Ne nécessite pas de requête DNS. |

| inclure :_spf.google.com | Renvoie vers SPF d'un autre domaine. Nécessite au moins une requête DNS. |

| a | Autorise les adresses IP associées à l'enregistrement A du domaine. Consomme 1 requête. |

| mx | Autorise les adresses IP des serveurs MX du domaine. Consomme 1 requête. |

| -tout | Échec total. Rejetez tout ce qui ne figure pas dans la liste ci-dessus. |

| ~tout | Échec partiel. Signaler le message, mais ne pas le rejeter. |

Voici trois exemples concrets présentant différents niveaux de complexité :

Simple (serveur de messagerie unique) :

v=spf1 ip4:198.51.100.25 -all

Une PME type (Microsoft 365 + un outil marketing) :

v=spf1 include:spf.protection.outlook.com include:servers.mcsv.net -all

Entreprise complexe (services multiples) :

v=spf1 ip4:203.0.113.0/24 include:_spf.google.com include:spf.protection.outlook.com include:sendgrid.net include:spf.brevo.com -all

| Règle essentielle : Un domaine ne peut avoir qu'UN SEUL SPF . Si vous en avez déjà un, vous DEVEZ le modifier. N'ajoutez pas de deuxième enregistrement TXT commençant par v=spf1. La présence de deux SPF sur le même domaine provoquera une erreur permanente (PermError) et empêchera TOUTE authentification des e-mails. |

Vous avez besoin de créer un enregistrement à partir de zéro ?

Utilisation du générateur SPF gratuit de PowerDmarc pour créer instantanément un enregistrement syntaxiquement correct.

Comment ajouter une adresse IP à votre SPF (étape par étape)

L'ajout d'une adresse IP à votre SPF est l'un des moyens les plus directs d'autoriser une source d'envoi. Cela est généralement nécessaire lorsque vous utilisez un serveur dédié, un système de messagerie transactionnelle ou toute autre infrastructure que vous contrôlez.

Bien que la modification en elle-même soit simple, la précision est essentielle, car des entrées erronées ou des problèmes de mise en forme peuvent nuire à l'authentification et à la délivrabilité. Les étapes ci-dessous vous guident tout au long du processus permettant d'ajouter correctement une adresse IP à votre SPF , sans perturber votre configuration actuelle.

Étape 1 : Trouvez votre SPF actuel

De nombreux domaines disposent déjà d'un SPF issu d'une configuration antérieure. Si vous en créez un nouveau sans vérifier, vous vous retrouverez avec deux enregistrements, ce qui provoquera des dysfonctionnements.

Vous pouvez consulter votre dossier actuel de deux façons.

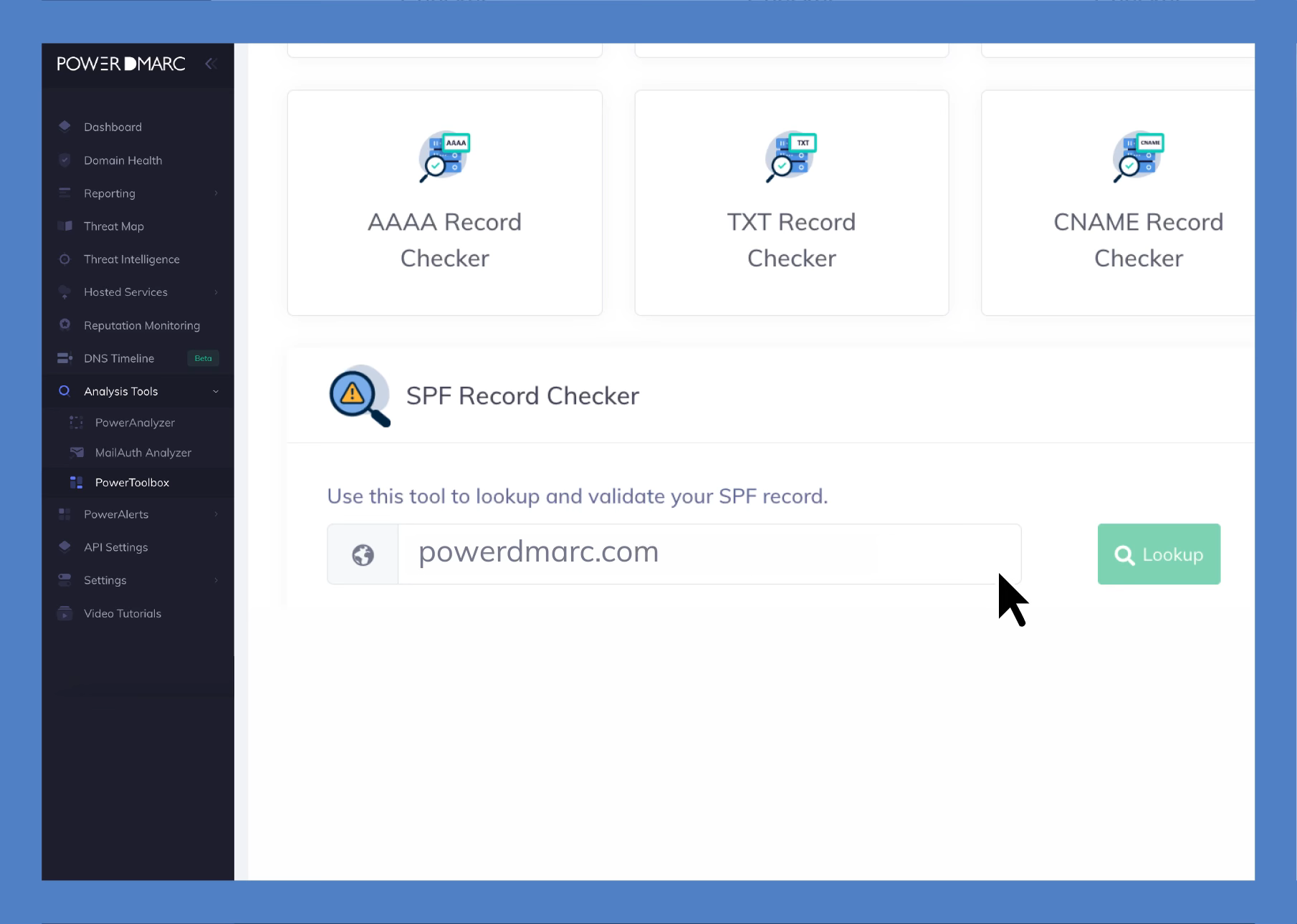

Utilisation de l'outil gratuit SPF de PowerDMARC pour obtenir un résultat visuel instantané ou exécutez une requête en ligne de commande :

nslookup -type=TXT votredomaine.com

dig TXT votredomaine.com

Découvrez comment vérifier instantanément votre SPF et identifier les problèmes de configuration susceptibles d'affecter la délivrabilité de vos e-mails

Recherchez un enregistrement TXT commençant par v=spf1. Si vous en trouvez un, il s'agit de votre SPF , et vous devrez le modifier à l'étape 3. Si vous voyez deux enregistrements commençant tous deux par v=spf1, vous avez déjà un problème : fusionnez-les en un seul avant toute autre chose.

Étape 2 : Identifiez l'adresse IP ou la valeur « Include » que vous devez ajouter

Il existe deux cas de figure, et le choix approprié dépend de ce que vous autorisez :

Scénario A : Vous ajoutez une adresse IP spécifique. Cela s'applique lorsque vous exploitez votre propre serveur de messagerie sur une adresse IP statique, ou lorsque vous disposez d'une adresse IP d'envoi dédiée que vous contrôlez. Vous devez disposer de l'adresse IPv4 ou IPv6 exacte du serveur.

Scénario B : Vous autorisez un service tiers. Cela s'applique à des services tels que Mailchimp, SendGrid, HubSpot, Google Workspace ou Microsoft 365. Dans ce cas, vous devez indiquer la valeur « include: » figurant dans la documentation de ce service, et non ses adresses IP.

Avant d'ajouter une adresse IP brute, lisez la section ci-dessous consacrée à la comparaison entre « ip4 » et « include ». Pour la plupart des services tiers, « include: » constitue le meilleur choix à long terme.

Étape 3 : Modifier votre SPF dans le DNS

Connectez-vous à votre fournisseur DNS (votre registraire de domaine ou votre hébergeur), recherchez les enregistrements TXT de votre domaine, puis modifiez l'SPF existant. Ajoutez le nouveau mécanisme « ip4: » ou « include: » AVANT le mécanisme « all ».

Voici comment procéder avec les fournisseurs les plus courants :

- Cloudflare : Accédez à DNS → Enregistrements. Recherchez l'enregistrement TXT existant pour votre domaine (@ ou racine) qui commence par v=spf1. Cliquez sur Modifier. Ajoutez le nouveau mécanisme avant la balise all. Cliquez sur Enregistrer.

- GoDaddy : Accédez à Mes produits → DNS → Enregistrements DNS. Recherchez l'enregistrement TXT contenant v=spf1. Cliquez sur Modifier. Modifiez le champ Valeur pour inclure le nouveau mécanisme avant tout. Enregistrez.

- Namecheap : Accédez à Liste des domaines → Gérer → DNS avancé. Sous Enregistrements TXT, recherchez SPF . Modifiez-la pour ajouter le nouveau mécanisme. Enregistrez.

- AWS Route 53 : Ouvrez « Zones hébergées » → sélectionnez votre domaine → recherchez l'enregistrement TXT contenant v=spf1. Cliquez sur « Modifier ». Mettez à jour la valeur (en conservant les guillemets). Enregistrez.

- cPanel : Accédez à « Email Deliverability » (Délivrabilité des e-mails) → cliquez sur « Manage » (Gérer) à côté de votre domaine → faites défiler jusqu'à « Suggested SPF » (Enregistrement SPF suggéré) → cliquez sur « Customize » (Personnaliser). Ajoutez la nouvelle adresse IP dans la section « IP Address » (Adresse IP). Cliquez sur « Install » (Installer).

| Conseil de pro : Réduisez votre TTL à 300 secondes (5 minutes) AVANT d'apporter SPF . Cela accélère la propagation DNS et vous permet de corriger les erreurs plus rapidement. Attendez que l'ancien TTL expire, puis effectuez la modification. Réinitialisez le TTL à sa valeur normale après avoir vérifié que l'enregistrement fonctionne. |

Étape 4 : Validez votre SPF mis à jour

Un simple espace mal placé, un deux-points manquant ou un enregistrement en double peut perturber discrètement le fonctionnement de la messagerie électronique de l'ensemble de votre domaine. La validation ne prend que 30 secondes et vous évite des heures de dépannage.

Passez en revue cette liste de contrôle après chaque SPF :

- Vérifiez votre domaine à l'aide d'un outil SPF et assurez-vous que l'enregistrement s'analyse sans erreur.

- Vérifiez que vous ne voyez qu'UN SEUL SPF (et non deux enregistrements TXT commençant par v=spf1).

- Vérifiez le nombre total de requêtes DNS. Il doit être inférieur ou égal à 10.

- Vérifiez que le mécanisme se trouve tout au bout de la piste.

- Envoyez un e-mail de test à un compte Gmail ou Yahoo, ouvrez le message, consultez les en-têtes d'origine et vérifiez qu'il y a bien la mention « spf ».

Pour un audit de sécurité complet allant au-delà SPF, soumettez votre domaine à l'analyseur de domaine PowerDMARC. Il vérifie SPF, le DKIM, le DMARC, le MTA-STS et le BIMI en une seule opération.

Étape 5 : Suivre l'évolution des résultats SPF

La première étape consiste à ajouter l'adresse IP. La deuxième étape consiste à vérifier si elle fonctionne réellement et à détecter les éventuelles pannes ultérieures.

Les rapports agrégés DMARC constituent le principal moyen d'obtenir une visibilité en temps réel sur les taux SPF par source d'envoi. Sans surveillance, vous avancez à l'aveuglette. De nombreux administrateurs ne se rendent compte qu'un SPF est défectueux que lorsque les clients commencent à marquer des e-mails légitimes comme spam ou qu'un outil de facturation envoie des messages depuis une adresse IP non autorisée pendant des semaines sans que personne ne s'en aperçoive.

| Vous souhaitez avoir en permanence une vue d'ensemble de toutes les adresses IP qui envoient des e-mails depuis votre domaine ?

Le tableau de bord de rapports DMARC de PowerDMARC affiche les taux SPF par source pour l'ensemble de vos domaines, sous forme de tableaux de bord lisibles par l'utilisateur, et non sous forme de code XML brut. Commencez votre essai gratuit de 15 jours → powerdmarc.com/free-dmarc-trial/ |

ip4 ou include : lequel choisir ? (Guide de décision)

Quand utiliser ip4 : (adresses IP brutes) :

- Vous gérez votre propre serveur de messagerie sur une adresse IP statique dont vous avez la maîtrise.

- Vous disposez d'une adresse IP d'envoi dédiée fournie par un prestataire de services de messagerie électronique (ESP) dont vous êtes propriétaire (non partagée).

- Vous autorisez un relais SMTP sur site avec une adresse fixe.

La règle : n'utilisez ip4: que lorsque VOUS contrôlez l'adresse IP et qu'elle ne changera pas.

Quand utiliser « include » : ( SPF délégué) :

- Vous autorisez tout service SaaS tiers, tel que Google Workspace, Microsoft 365, Mailchimp, SendGrid, HubSpot, Salesforce, Zendesk ou tout autre outil de messagerie électronique basé sur le cloud.

- Le service utilise des adresses IP partagées ou tournantes.

- Le service publie son propre SPF , qu'il gère lui-même.

Pourquoi utiliser « include » : c'est presque toujours préférable pour les services tiers :

Les services cloud changent régulièrement d'adresse IP. Si vous indiquez leurs adresses IP actuelles de manière fixe avec « ip4: », votre SPF deviendra obsolète lorsqu'ils migreront leur infrastructure et vos e-mails cesseront de fonctionner sans avertissement.

Le mécanisme « include: » renvoie vers SPF du service, mis à jour dynamiquement. Lorsqu'ils modifient leurs adresses IP, votre SPF reflète SPF ces changements sans aucune intervention de votre part.

[Image : Organigramme sous forme d'arbre de décision — « S'agit-il d'un serveur ou d'une adresse IP dont vous êtes propriétaire et que vous contrôlez ? » → OUI → Utilisez IPv4 / NON → « Le service fournit-il une valeur « include » ? » → OUI → Utilisez « include » (recommandé) / NON → Utilisez IPv4 + configurez un rappel de révision trimestrielle]

[Texte alternatif : Organigramme permettant de déterminer quand utiliser le mécanisme « ip4 » et quand utiliser le mécanisme « include » dans SPF ]

Pour en savoir plus sur la syntaxe des inclusions et les bonnes pratiques, consultez le guide complet SPF .

Valeurs courantes SPF de tiers (tableau de référence rapide)

Grâce à ce tableau, vous n'avez plus besoin de rechercher séparément SPF de chaque service. Ajoutez-le à vos favoris pour la prochaine fois que l'équipe marketing s'inscrira à un nouvel outil.

| Service de messagerie électronique | Valeur SPF | Notes |

|---|---|---|

| Espace de travail Google | inclure :_spf.google.com | Couvre l'ensemble des envois via Google Workspace |

| Microsoft 365 | inclure :spf.protection.outlook.com | Par défaut pour tous les locataires M365 |

| Mailchimp | inclure : servers.mcsv.net | La version standard de Mailchimp comprend |

| SendGrid | inclure : sendgrid.net | Couvre l'ensemble des envois SendGrid |

| Salesforce | notamment :_spf.salesforce.com | Concerne les envois d'e-mails via Salesforce |

| Zendesk | notamment : mail.zendesk.com | Pour envoyer un e-mail au service d'assistance de Zendesk |

| Freshdesk | par exemple : email.freshdesk.com | Pour envoyer un e-mail au service d'assistance Freshdesk |

| Amazon SES | par exemple : amazonses.com | Concerne l'envoi par SES |

| Brevo | inclure :spf.brevo.com | Mise à jour depuis Sendinblue |

| Zoho Mail | par exemple : zoho.com | Concerne Zoho Mail |

| Le cachet de la poste | inclure :spf.mtasv.net | Pour les e-mails transactionnels Postmark |

| Klaviyo | inclure :spf.klaviyo.com | Pour le marketing par e-mail avec Klaviyo |

Tableau : Aide-mémoire des valeurs SPF les principaux services de messagerie. Vérifiez toujours les valeurs actuelles dans la documentation officielle de chaque service, car les fournisseurs les mettent parfois à jour.

Important : Chaque inclusion compte pour au moins une requête DNS, et de nombreux SPF tiers contiennent des inclusions imbriquées qui en ajoutent d'autres. Si vous utilisez cinq services ou plus, vous approchez probablement la limite de 10 requêtes. Consultez la section suivante pour savoir comment gérer cette situation.

La limite de 10 requêtes DNS et que faire lorsque vous l'atteignez

La RFC 7208 limite SPF à 10 mécanismes de requête DNS. Les mécanismes pris en compte sont : include, a, mx, redirect et exists. Les mécanismes qui ne sont PAS pris en compte sont : ip4, ip6 et all. Ceux-ci sont évalués localement sans requête DNS.

Lorsque votre enregistrement dépasse 10 requêtes, SPF une erreur « PermError ». De nombreux serveurs destinataires considèrent une erreur « PermError » comme un SPF . La délivrabilité de vos e-mails diminue, et vous ne recevez aucune notification vous informant de ce problème.

Il existe également une contrainte moins connue : la limite des deux requêtes vaines. Si plus de deux requêtes DNS renvoient un code NXDOMAIN (domaine introuvable) lors de SPF , SPF échoue SPF .

Voici trois solutions pour y remédier, classées par ordre de praticité :

Option 1 : Retirer les mécanismes inutilisés

Commencez par effectuer un audit. Supprimez les instructions `include:` correspondant aux services que vous n'utilisez plus. Supprimez les enregistrements A et MX si vous n'envoyez pas d'e-mails à partir des adresses IP associées aux enregistrements A ou MX de votre domaine. C'est la solution la plus rapide et elle permet souvent de libérer immédiatement 2 à 3 requêtes de recherche.

Option 2 : SPF manuel SPF

Décomposez vos inclusions : identifiez les mécanismes jusqu'à leurs adresses IP sous-jacentes et intégrez-les directement sous forme d'entrées IPv4. Cela permet d'éliminer les requêtes DNS que ces inclusions auraient autrement générées.

Cela entraîne une charge de maintenance permanente. Les fournisseurs de messagerie modifient ou ajoutent des plages d'adresses IP sans vous en informer. Lorsque cela se produit, votre enregistrement SPF simplifié devient obsolète, et les e-mails légitimes commencent à ne plus aboutir. SPF manuelle SPF , c'est un peu comme tondre la pelouse. Ça marche, mais il faut recommencer toutes les quelques semaines.

Option 3 : SPF ou aplatissement automatisé

L'approche moderne utilise SPF (définies dans la RFC 7208, section 7), qui se développent dynamiquement au moment de l'évaluation afin de maintenir votre enregistrement en dessous de la limite de recherche, sans nécessiter de gestion manuelle des adresses IP.

Les outils de mise à niveau automatisés s'en chargent en continu : ils réactualisent les adresses IP des fournisseurs selon un calendrier défini et mettent à jour votre enregistrement publié.

| Vous atteignez la limite de 10 recherches ?

PowerSPF utilise SPF pour maintenir automatiquement votre enregistrement en permanence sous le seuil de recherche. Pas d'aplatissement manuel, pas d'adresses IP obsolètes, pas de maintenance. PowerDMARC prend également en charge SPF traditionnel pour les configurations plus simples. Commencez votre essai gratuit de 15 jours |

SPF ne suffit pas SPF : pourquoi le DKIM et le DMARC complètent le tableau

SPF l'adresse IP de l'expéditeur de l'enveloppe (MAIL FROM) SPF dans votre liste d'adresses autorisées. Cela fonctionne lorsque l'e-mail est envoyé directement de l'expéditeur au destinataire, mais lorsque l'e-mail est transféré, que ce soit via des listes de diffusion, des règles de transfert automatique, des boîtes aux lettres partagées ou tout autre relais, l'adresse IP d'origine change. SPF alors SPF , car l'adresse IP du serveur de transfert ne figure pas dans votre SPF , et elle ne devrait d'ailleurs pas y figurer.

Le protocole DKIM (DomainKeys Identified Mail) fonctionne différemment. Il ajoute une signature cryptographique au corps du message. Cette signature accompagne le message quel que soit le serveur qui le transmet. Le protocole DKIM résiste au transfert, SPF .

Le protocole DMARC (Domain-based Message Authentication, Reporting, and Conformance) assure la cohérence entre ces éléments. Il suffit qu'un seul des protocoles SPF DKIM soit valide et corresponde à votre domaine d'expédition pour que le message soit conforme au protocole DMARC.

Dans la pratique, DKIM est le mécanisme de vérification le plus fiable, car il n'est pas affecté par le transfert de messages.

C'est pourquoi il est important d'avoir les deux :

- Google exige la mise en place de SPF DKIM pour tous les expéditeurs, ainsi que de DMARC pour les expéditeurs en masse (plus de 5 000 messages par jour). À compter de novembre 2025, les messages non conformes seront définitivement rejetés.

- Microsoft a commencé à rejeter les e-mails en masse non authentifiés en mai 2025.

- Yahoo applique les mêmes exigences selon le même calendrier que Google.

Si SPF votre seul mécanisme d'authentification, votre domaine reste vulnérable à l'usurpation d'identité sur tout chemin de transfert de courrier électronique et vous n'êtes pas entièrement conforme aux exigences des fournisseurs de messagerie pour 2026.

Et maintenant ?

- Configurez DKIM pour chaque service qui envoie des e-mails depuis votre domaine.

- Publiez un enregistrement DMARC (commencez par p=none à des fins de surveillance, puis passez à p=reject).

- Surveillez les rapports agrégés DMARC pour voir quelles sources satisfont ou non SPF DKIM.

| Prêt à avoir une vue d'ensemble de l'authentification de vos e-mails ?

PowerDMARC surveille les protocoles DMARC, SPF et DKIM sur l'ensemble de vos domaines grâce à des tableaux de bord clairs qui indiquent précisément ce qui est validé, ce qui échoue et pourquoi. |

SPF pour les domaines qui n'envoient pas d'e-mails

Si vous possédez des domaines parqués, inactifs ou utilisés uniquement pour des sites web, ceux-ci ont tout de même besoin SPF . Les pirates s'attaquent en effet spécifiquement aux domaines inutilisés, précisément parce qu'ils sont souvent laissés sans protection.

La solution est simple. Publiez cet SPF :

v=spf1 -all

Cela indique aux serveurs destinataires que personne n'est autorisé à envoyer des e-mails à partir de ce domaine. Tout message prétendant provenir de ce domaine doit être rejeté.

Pour une protection optimale, publiez également un enregistrement DMARC avec une politique de rejet :

v=DMARC1 ; p=reject ; rua=mailto:[email protected]

Cette combinaison met fin à l'usurpation d'identité pour tous les domaines que vous possédez, qu'ils envoient ou non des e-mails.

SPF courantes concernant l'indice de protection solaire ( SPF ) et comment les corriger

Les erreurs SPF sont monnaie courante, et le pire, c'est qu'elles ne génèrent aucun message d'erreur. Voici les huit erreurs les plus courantes, ce qui se passe lorsque vous les commettez et comment les corriger :

| Erreur | Que se passe-t-il ? | Comment résoudre le problème |

|---|---|---|

| Deux SPF sur un même domaine | PermError. SPF pour TOUS les e-mails | Fusionner les deux enregistrements en un seul enregistrement TXT |

| Il manque « v=spf1 » au début | L'enregistrement est totalement ignoré | Assurez-vous que l'enregistrement commence exactement par v=spf1 |

| Des mécanismes mis en place après tout | Tout ce qui suit « -all » ou « ~all » est ignoré | Déplacer tout à la toute fin de l'enregistrement |

| Plus de 10 requêtes DNS | PermError. SPF silencieux de la vérification SPF | Supprimez les inclusions inutilisées, aplatissez le code ou utilisez SPF |

| Utilisation de +all | Autorise l'ensemble des internautes à envoyer des messages en utilisant votre domaine | Passez immédiatement à -all ou ~all |

| Espaces ou fautes de frappe dans les adresses IP | Le mécanisme n'est pas valide et peut entraîner une erreur permanente (PermError). | Vérifiez bien toutes les adresses IP ; utilisez un outil SPF |

| Y compris le mécanisme ptr obsolète | La RFC 7208 déconseille l'utilisation de ptr ; certains destinataires l'ignorent | Remplacer par « ip4: » ou ajouter : |

| Adresses IP obsolètes provenant de serveurs mis hors service | Pourrait être réaffecté. Risque potentiel pour la sécurité | Vérifier SPF ; supprimer les adresses IP désaffectées |

Tableau : les erreurs les plus courantes dans SPF , leurs conséquences et comment les corriger.

Pour en savoir plus sur le dépannage des erreurs SPF , consultez notre guide consacré aux erreurs SPF et à leur résolution.

Conclusion

L'ajout d'une adresse IP à votre SPF est une simple modification du DNS, mais pour le faire correctement, il faut comprendre la syntaxe, choisir entre « ip4: » et « include: », ne pas dépasser la limite de 10 requêtes DNS et valider le résultat après chaque modification.

SPF l'un des éléments d'une pile complète d'authentification des e-mails. En 2026, avec Google, Yahoo et Microsoft appliquant tous activement des exigences en matière d'authentification des expéditeurs, SPF ne suffira plus SPF . Le DKIM et le DMARC sont tout aussi essentiels pour une protection et une conformité totales.

À mesure que votre organisation ajoute de nouveaux services d'envoi, votre SPF s'allonge. La gestion manuelle n'est pas évolutive et une seule erreur peut, sans que vous vous en rendiez compte, bloquer la livraison des e-mails sur l'ensemble de votre domaine. SPF automatisée SPF n'est plus un luxe. C'est une question d'hygiène opérationnelle.

Ne gérez plus SPF manuellement. PowerDMARC vous offre SPF automatisée SPF (PowerSPF), la surveillance DMARC, la gestion DKIM et des rapports clairs pour tous vos domaines, le tout sur une seule et même plateforme. Commencez votre essai gratuit de 15 jours

Foire aux questions

1) Puis-je avoir deux SPF sur le même domaine ?

Non. La RFC 7208 exige qu'il n'y ait qu'un seul enregistrement SPF par domaine. Si un domaine comporte deux enregistrements commençant par « v=spf1 », les serveurs destinataires renvoient une erreur permanente (PermError) et considèrent SPF a échoué pour chaque message. Si vous devez autoriser des sources supplémentaires, modifiez votre enregistrement existant pour les ajouter ; n'en créez pas de nouveau.

2) Quelle est la différence entre -all et ~all ?

-all correspond à un rejet définitif : il indique aux serveurs destinataires de rejeter les e-mails provenant d'adresses IP non autorisées. ~all correspond à un rejet temporaire : il signale les e-mails non autorisés sans pour autant imposer leur rejet. En pratique, lorsque DMARC est appliqué avecquarantine p=reject, la différence est minime, car la politique DMARC prévaut sur le SPF . Si vous avez mis en place DMARC en mode d'application, les deux options fonctionnent. Si vous n'avez pas encore mis en place DMARC, l'option -all offre une protection plus efficace.

3) Combien d'adresses IP puis-je ajouter à un SPF ?

Il n'y a pas de limite stricte quant au nombre de mécanismes « ip4: » ou « ip6: ». Ceux-ci ne sont pas pris en compte dans la limite de 10 requêtes DNS. Cependant, SPF complet doit respecter les contraintes de taille des enregistrements TXT DNS (255 caractères par chaîne, avec la possibilité de concaténer plusieurs chaînes jusqu'à environ 4 096 caractères). Pour les longues listes d'adresses IP, utilisez la notation CIDR (par exemple, ip4:192.0.2.0/24) afin de couvrir efficacement les plages.

4) Combien de temps faut-il pour que SPF prennent effet ?

Tout dépend de la durée de vie (TTL) de votre enregistrement DNS. Si votre TTL est de 3600 (1 heure), la plupart des résolveurs prendront en compte la modification dans l'heure qui suit. Pour accélérer le processus : réduisez votre TTL à 300 (5 minutes) avant d'effectuer des modifications, attendez que l'ancienne période TTL expire, puis effectuez votre modification. Cela réduit considérablement le temps de propagation.

5) Comment puis-je savoir quelles adresses IP envoient actuellement des e-mails depuis mon domaine ?

La méthode la plus fiable est le système de rapports DMARC. Lorsque vous publiez un enregistrement DMARC avec une balise « rua », les serveurs destinataires envoient quotidiennement des rapports agrégés répertoriant toutes les adresses IP ayant tenté d'envoyer des e-mails depuis votre domaine, ainsi que les résultats de validation ou de rejet SPF DKIM. Sans DMARC, vous ne pouvez que deviner. PowerDMARC transforme ces rapports en tableaux de bord clairs et faciles à comprendre, vous permettant ainsi de voir exactement qui envoie des e-mails depuis votre domaine.

6) Les requêtes IPv4 et IPv6 sont-elles prises en compte dans la limite de 10 requêtes DNS ?

Non. Seuls les mécanismes nécessitant une requête DNS sont pris en compte dans la limite : include, a, mx, redirect et exists. Les mécanismes ip4, ip6 et all sont évalués localement et ne nécessitent aucune requête DNS.