Points clés à retenir

- DKIM authentifie les e-mails en vérifiant l'intégrité des messages et en confirmant qu'ils ont été envoyés par des serveurs autorisés.

- La configuration de DKIM implique la génération d'une paire de clés, la publication de la clé publique sous forme d'enregistrement DNS et l'activation de la signature auprès de votre fournisseur de messagerie.

- DKIM améliore la délivrabilité et la réputation de l'expéditeur en aidant les fournisseurs de messagerie à faire confiance à votre domaine.

- Chaque service de messagerie électronique nécessite sa propre configuration DKIM, utilisant souvent des sélecteurs distincts pour plus de flexibilité et une rotation des clés.

- DKIM fonctionne mieux lorsqu'il est associé à SPF appliqué via DMARC, avec un suivi régulier et une maintenance rigoureuse.

Si vos e-mails atterrissent dans les spams ou sont rejetés, il est probable que votre domaine ne soit pas correctement authentifié.

L'une des mesures les plus importantes que vous pouvez prendre pour remédier à ce problème consiste à configurer DKIM : un protocole qui prouve que vos e-mails sont légitimes et n'ont pas été altérés.

Dans ce guide, nous vous expliquons étape par étape comment configurer DKIM pour votre domaine afin que vous puissiez protéger votre réputation d'expéditeur et améliorer la délivrabilité de vos e-mails.

Qu'est-ce que DKIM ?

DKIM, ou DomainKeys Identified Mail, est une méthode d'authentification des e-mails qui utilise des systèmes de signature numérique basés sur la cryptographie à clé publique pour vérifier l'origine d'un e-mail. Elle fonctionne en associant deux clés cryptographiques : une clé privée que l'expéditeur utilise pour signer les messages sortants, et une clé publique que les serveurs destinataires utilisent pour vérifier ces signatures.

Chaque e-mail envoyé depuis un domaine compatible DKIM comprend un en-tête DKIM contenant une signature numérique, qui est essentiellement un code de hachage calculé en combinant le contenu de l'e-mail avec la clé privée à l'aide d'un algorithme de sécurité.

La clé publique correspondante est stockée dans un enregistrement DNS accessible au public, appelé enregistrement DKIM. Lorsqu'un e-mail arrive, le serveur destinataire consulte cet enregistrement, récupère la clé publique et l'utilise pour vérifier la signature. Si les en-têtes ou le corps de l'e-mail ont été modifiés de quelque manière que ce soit pendant le transit, la vérification échoue.

| Conseil d'expert : Dans les environnements d'entreprise, documentez votre infrastructure de messagerie actuelle avant d'apporter des modifications. Cela inclut les expéditeurs tiers, les sous-domaines et tous les enregistrements d'authentification existants. |

Pourquoi DKIM est-il essentiel pour votre domaine ?

La configuration DKIM renforce l'authentification des e-mails et garantit à la fois la sécurité et la fiabilité de la livraison des messages sans compliquer la tâche des destinataires. Voici pourquoi la configuration DKIM est importante :

- Empêche l'usurpation de domaine : DKIM aide à empêcher l'usurpation non autorisée de votre domaine en authentifiant chaque e-mail sortant à l'aide d'une signature numérique, ce qui rend beaucoup plus difficile pour les pirates d'envoyer des des courriels indésirables en se faisant passer pour vous.

- Protège votre réputation d'expéditeur : Lorsque les serveurs destinataires peuvent vérifier que vos e-mails sont légitimes et n'ont pas été altérés, votre domaine gagne en crédibilité au fil du temps. Cela protège directement votre marque et votre réputation d'expéditeur.

- Améliore la délivrabilité des e-mails : DKIM augmente considérablement vos taux de livraison d'e-mails. Sans lui, les e-mails qui échouent SPF DKIM et SPF sont marqués comme spam ou ne sont pas livrés du tout par les serveurs de messagerie destinataires.

- Garantit l'intégrité des e-mails : La signature numérique DKIM garantit que l'e-mail n'a pas été modifié pendant son transit. Si les en-têtes ou le corps du message sont modifiés après l'envoi, la vérification échoue. Les destinataires peuvent être sûrs que le message qu'ils reçoivent est exactement celui que vous avez envoyé.

- Permet la conformité DMARC : DKIM est une condition préalable à la conformité DMARC. Sans lui, vous ne pouvez pas appliquer de politique DMARC, ce qui rend votre domaine vulnérable aux attaques par hameçonnage et usurpation d'identité.

- Renforcez votre sécurité globale en matière d'e-mails : DKIM, associé à SPF DMARC, rend beaucoup plus difficile pour les pirates d'usurper l'identité de votre domaine. Ensemble, ces trois protocoles constituent la base de l'authentification moderne des e-mails.

Comment fonctionne DKIM ?

DKIM est un processus technique, mais son principe de base est simple. Il permet aux fournisseurs de messagerie électronique de vérifier qu'un message provient bien du domaine indiqué et qu'il n'a pas été modifié pendant son acheminement. Voici comment cela fonctionne.

- Signature : Le serveur expéditeur utilise une clé privée pour générer une signature numérique, qui est jointe à l'e-mail sous forme de champ d'en-tête DKIM-Signature.

- Publication : La clé publique du domaine est publiée sous forme d'enregistrement DNS TXT (l'enregistrement DKIM) afin que tout serveur destinataire puisse y accéder.

- Vérification : Le serveur de messagerie destinataire vérifie l'enregistrement DNS DKIM, récupère la clé publique et l'utilise pour vérifier la signature numérique.

- Réussite ou échec : Si la signature correspond, l'e-mail est authentifié. Si les en-têtes ou le corps de l'e-mail ont été modifiés pendant le transfert, la vérification échoue et le message peut être signalé comme spam ou rejeté.

L'en-tête DKIM-Signature contient également un sélecteur qui indique au serveur destinataire exactement quelle clé publique utiliser pour la vérification. Cela est particulièrement important lorsqu'un domaine utilise plusieurs clés DKIM.

Les 15 premiers jours sont offerts

Voici pourquoi plus de 10 000 clients font confiance à la plateforme PowerDMARC

Conditions préalables à la configuration DKIM

Avant de commencer le processus de configuration DKIM, vous devez vous assurer que certains éléments sont en place. Si vous en oubliez un, cela peut entraîner des erreurs de configuration ou un échec de l'authentification. Il est donc important de prendre le temps de vérifier que tout est prêt.

- Accès administrateur aux paramètres DNS de votre domaine : Vous devrez créer un enregistrement TXT auprès de votre fournisseur de domaine pour publier votre clé DKIM publique.

- Accès administrateur à votre fournisseur de services de messagerie électronique : Que vous utilisiez Google Workspace, Microsoft 365 ou un autre fournisseur, vous devez être connecté en tant que super administrateur pour générer ou obtenir des clés DKIM.

- Liste de tous vos domaines et services d'envoi : Vous devez créer des enregistrements DKIM pour chaque domaine et service autorisé à envoyer des e-mails au nom de votre organisation, y compris les outils tiers.

- Une paire de clés DKIM : Les principaux fournisseurs peuvent les générer automatiquement dans leurs consoles d'administration, mais vous pouvez également les obtenir auprès de portails tiers ou utiliser des outils tels que le générateur d'enregistrements DKIM de PowerDMARC.

Une fois que vous avez confirmé tout cela, vous êtes prêt à procéder à la configuration.

Comment configurer DKIM pour votre domaine (étape par étape)

Maintenant que tout est en place, il est temps de passer à la configuration DKIM proprement dite. Suivez attentivement chaque étape afin de vous assurer que votre configuration DKIM est correcte et fonctionnelle dès le départ.

Étape 1 : Générez votre paire de clés DKIM

Connectez-vous à la console d'administration de votre fournisseur de services de messagerie électronique et générez une paire de clés DKIM. Vous obtiendrez ainsi une clé privée (qui reste chez votre fournisseur) et une clé publique que vous ajouterez à votre DNS.

Si votre fournisseur est un service tiers, rendez-vous sur son portail pour obtenir la clé DKIM. Lorsque vous choisissez la taille de la clé, optez pour 2048 bits pour une meilleure sécurité.

Étape 2 : Créez votre enregistrement TXT DKIM dans le DNS

Head to your domain provider’s DNS management panel and create a new TXT record. The record name follows a specific format: <selector>._domainkey.<yourdomain.com>, where the selector is a unique string used to identify the specific DKIM key.

La valeur enregistrée commence généralement par v=DKIM1; k=rsa; p= suivi de votre clé publique. Suivez les instructions spécifiques fournies par votre fournisseur de messagerie et votre hébergeur de domaine pour garantir l'exactitude.

Étape 3 : Activez la signature DKIM auprès de votre fournisseur de services de messagerie électronique

Retournez dans les paramètres de votre fournisseur de messagerie électronique et activez la signature DKIM. Cela indique au fournisseur de commencer à joindre une signature DKIM à chaque e-mail sortant de votre domaine.

Sans cette étape, vos e-mails ne comporteront pas d'en-tête DKIM-Signature, même si l'enregistrement DNS est en place.

Étape 4 : Attendez la propagation DNS

Après avoir ajouté la clé DKIM, l'authentification DKIM peut prendre jusqu'à 48 heures pour commencer à fonctionner.

Pendant ce temps, les modifications DNS se propagent sur Internet, alors ne paniquez pas si la vérification ne passe pas immédiatement.

Étape 5 : Répétez l'opération pour les services supplémentaires.

Si vous utilisez plusieurs services de messagerie électronique, répétez les étapes 1 à 4 pour chacun d'entre eux. Chaque service nécessite son propre enregistrement DKIM unique avec un sélecteur distinct afin de garantir que toutes vos sources d'envoi sont correctement authentifiées.

Comment vérifier votre configuration DKIM

Ensuite, vous devez également vérifier que tout fonctionne correctement. Une entrée mal configurée ou une faute de frappe dans votre entrée TXT peut compromettre l'authentification sans que vous vous en rendiez compte. Il est donc important de vérifier votre configuration avant de considérer que vos e-mails sont protégés. Voici quelques méthodes fiables pour effectuer cette vérification.

- Vérifiez les en-têtes des e-mails : Envoyez un e-mail test et vérifiez les en-têtes du message pour trouver une DKIM-Signature et DKIM=PASS dans les résultats d'authentification.

- Envoyez un e-mail test à Gmail : Ouvrez l'e-mail reçu, cliquez sur « Afficher l'original » et recherchez le statut DKIM dans les détails d'authentification.

- Utilisez des outils de vérification en ligne : Des outils tels que MXToolbox vous permettent de rechercher votre enregistrement DKIM en saisissant votre domaine et votre sélecteur afin de confirmer que la clé publique est correctement publiée.

- Prévoyez un délai pour la propagation : Si la vérification échoue, n'oubliez pas que la propagation complète des modifications DNS peut prendre jusqu'à 48 heures avant de poursuivre le dépannage.

Configuration DKIM pour les fournisseurs de messagerie courants

Si vous utilisez différents services de messagerie pour envoyer vos e-mails professionnels ou commerciaux, vous devrez configurer DKIM pour chacun d'entre eux.

Chaque fournisseur signe les messages sortants avec sa propre clé DKIM et son propre sélecteur. La configuration individuelle de DKIM garantit ainsi que chaque service envoyant des messages au nom de votre domaine est correctement authentifié.

1. Pour Google Workspace

Pour les petites entreprises qui utilisent Google Workspace, cette configuration prend généralement entre 15 et 20 minutes et offre des avantages immédiats en matière de sécurité des e-mails.

- Vérifiez si vous avez déjà configuré DKIM pour votre domaine à l'aide de notre outil de validation DKIM.

- Si vous n'utilisez pas Google Workspace, vous pouvez utiliser l'outil de génération DKIM de PowerDMARC pour créer votre enregistrement.

- Si vous utilisez Google Workspace, connectez-vous à Google Admin Console.

- Allez dans Menu > Apps > Espace de travail Google > Gmail.

- Cliquez sur Authentifier l'e-mail

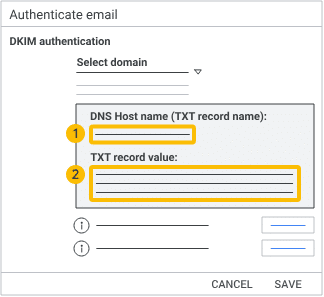

- Sélectionnez votre domaine dans la liste et cliquez sur le bouton Générer un nouvel enregistrement pour commencer la création de l'enregistrement. Google fournit généralement une clé de 2048 bits.

- Une fois généré, copiez le nom d'hôte DNS (nom de l'enregistrement TXT) et la valeur de l'enregistrement TXT (la clé publique).

- Publier l'enregistrement TXT dans vos paramètres DNS et enregistrer les modifications. Attendez la propagation du DNS.

- Retournez dans la console d'administration Google et cliquez sur "Démarrer l'authentification".

2. Pour Microsoft Office 365

Microsoft Office 365 utilise deux sélecteurs DKIM pour chaque domaine personnalisé. Ces sélecteurs permettent à Microsoft de faire tourner automatiquement les clés DKIM sans interrompre la livraison des e-mails, ce qui améliore la sécurité et réduit le risque d'exposition des clés. Les deux sélecteurs doivent être publiés correctement dans le DNS pour que la signature DKIM fonctionne comme prévu.

Pour configurer DKIM pour Microsoft Office 365, procédez comme suit :

- Aller à Paramètres d'authentification des e-mails dans le portail Microsoft Defender.

- Sur le onglet DKIM , sélectionnez le domaine personnalisé que vous souhaitez configurer en cliquant n'importe où sur la ligne, sauf sur la case à cocher.

- Dans le menu déroulant des détails du domaine, vérifiez le statut. S'il affiche « Aucune clé DKIM enregistrée pour ce domaine », sélectionnez Créer des clés DKIM.

Microsoft générera deux sélecteurs DKIM et affichera les valeurs d'enregistrement CNAME requises. Ces enregistrements dirigent votre domaine vers les clés DKIM gérées par Microsoft.

- Copiez les deux noms d'hôte et leurs valeurs cibles correspondantes.

- Ouvrez l'interface de gestion DNS de votre registraire de domaine et créez les enregistrements CNAME requis à l'aide des valeurs copiées. Par exemple :

- Nom d'hôte : selector1._domainkey → Valeur : selector1-votredomaine-com._domainkey.votreténant.onmicrosoft.com

- Nom d'hôte : selector2._domainkey → Valeur : selector2-votredomaine-com._domainkey.votreténant.onmicrosoft.com

- Enregistrez les enregistrements et attendez que la propagation DNS soit effective. Cela peut prendre quelques minutes, voire plus, selon votre fournisseur DNS.

- Une fois la propagation terminée, revenez au menu déroulant des détails du domaine dans le portail Defender et activez Signer les messages pour ce domaine avec des signatures DKIM sur Activé. Si les enregistrements CNAME sont détectés avec succès, le statut sera mis à jour.

- Pour confirmer la configuration, vérifiez que :

- Le commutateur est réglé sur Activé.

- Le statut indique Signature des signatures DKIM pour ce domaine.

- La La dernière vérification reflète une validation récente.

3. Pour GoDaddy

Pour GoDaddy, il s'agit d'ajouter l'enregistrement DKIM (généralement un enregistrement TXT ou CNAME fourni par votre fournisseur de services de messagerie ou généré par un outil) aux paramètres DNS de votre domaine.

- Connectez-vous à votre compte GoDaddy.

- Allez sur la page Portefeuille de domaines et sélectionnez votre domaine.

- Sélectionnez DNS dans le menu de gauche.

- Cliquez sur "Ajouter un nouvel enregistrement".

- Saisissez les détails fournis dans les instructions de configuration de votre DKIM :

Type : Sélectionnez TXT ou CNAME selon le cas.

Nom : Entrez le nom d'hôte/nom fourni (par ex, selector._domainkey. GoDaddy ajoute souvent automatiquement votre nom de domaine).

Valeur : Collez la valeur de la clé publique DKIM ou la valeur du CNAME cible.

TTL : Utilisez la valeur par défaut (généralement 1 heure) ou suivez les instructions spécifiques.

- Cliquez sur "Enregistrer". Laissez du temps pour la propagation du DNS.

4. Pour Cloudflare

Comme pour GoDaddy, la configuration de DKIM avec Cloudflare implique l'ajout de l'enregistrement DNS spécifique fourni par votre service de messagerie ou votre outil de génération DKIM.

- Connectez-vous à Cloudflare.

- Sélectionnez votre compte et votre domaine.

- Allez dans DNS → Enregistrements.

- Cliquez sur "Ajouter un enregistrement".

- Saisissez les détails de votre enregistrement DKIM :

- Type : Sélectionnez TXT ou CNAME selon le cas.

- Nom : Entrez le nom d'hôte (par exemple, `selector._domainkey`). Cloudflare ajoute automatiquement le domaine.

- Contenu/Cible : Collez la valeur de la clé publique DKIM (pour TXT) ou le nom d'hôte cible (pour CNAME).

- TTL : Auto est généralement suffisant, ou suivez les instructions spécifiques.

- Assurez-vous que l'état du proxy est réglé sur "DNS only" (nuage gris) pour les enregistrements DKIM.

- Cliquez sur Enregistrer et laissez du temps pour la propagation du DNS.

Meilleures pratiques DKIM

La mise en place et l'utilisation de DKIM constituent une première étape importante, mais c'est sa maintenance adéquate au fil du temps qui garantit véritablement la sécurité de votre domaine et la bonne réception de vos e-mails dans les boîtes de réception. Les menaces liées aux e-mails évoluent constamment, c'est pourquoi la configuration de DKIM doit être considérée comme un processus continu plutôt que comme une tâche ponctuelle. Suivez ces bonnes pratiques pour garder une longueur d'avance :

- Ne partagez et ne divulguez jamais votre clé privée : traitez-la comme un mot de passe ; seul votre fournisseur de services de messagerie électronique doit y avoir accès.

- Utilisez des clés DKIM fortes et des sélecteurs clairs : Utilisez toujours des clés 2048 bits pour une protection cryptographique plus forte. Les sélecteurs descriptifs permettent de distinguer les clés entre les différents fournisseurs et simplifient le dépannage.

- Surveillez les résultats de l'authentification DKIM : Examinez les résultats positifs et négatifs de DKIM à l'aide des rapports agrégés DMARC afin de détecter rapidement les erreurs de signature, les problèmes DNS ou les utilisations non autorisées.

- Gardez vos enregistrements DNS propres : Supprimez les enregistrements TXT DKIM obsolètes provenant de rotations précédentes ou de services désactivés afin d'éviter toute confusion et toute utilisation abusive potentielle.

| Conseil d'expert : Pour les environnements d'entreprise, mettez en place une politique de gestion des clés DKIM qui inclut des audits réguliers, une surveillance automatisée et des procédures documentées pour la rotation des clés dans tous les services de messagerie électronique. |

Résolution des problèmes courants liés à DKIM

Si DKIM est configuré mais ne fonctionne pas comme prévu, plusieurs problèmes courants peuvent en être la cause. Cette section traite des problèmes DKIM les plus fréquents et explique comment les résoudre.

| Problème | Cause | Solution |

|---|---|---|

| Retards de propagation DNS | Calendrier de mise à jour du DNS mondial | Attendez 24 à 48 heures, utilisez des outils DNS externes. |

| Configuration incorrecte de l'enregistrement | Fautes de frappe, format incorrect, caractères manquants | Vérifiez le nom d'hôte et la syntaxe de la valeur. |

| Échecs de vérification DKIM | Inadéquation des clés, modification des messages | Vérifier que la clé publique correspond à la clé privée |

| Problèmes liés aux expéditeurs tiers | Configuration spécifique au fournisseur manquante | Suivez les instructions DKIM du fournisseur. |

| Incompatibilités de sélecteurs | Sélecteur DNS ≠ sélecteur d'en-tête d'e-mail | Assurez-vous que les noms des sélecteurs correspondent exactement. |

Renforcez votre infrastructure d'authentification grâce à DKIM

DKIM est un élément essentiel pour renforcer la sécurité des e-mails de votre domaine. En vérifiant l'intégrité de vos communications par e-mail grâce à des signatures cryptographiques, il protège la réputation de votre marque et défend votre domaine contre les attaques par usurpation d'identité et hameçonnage qui reposent sur des informations d'expéditeur falsifiées.

Avec des millions de domaines non protégés dans le monde entier et une surveillance accrue de la part des fournisseurs de messagerie, il est essentiel de savoir comment configurer correctement DKIM. Associé à SPF DMARC, DKIM offre une protection plus fiable et renforce la confiance dans les e-mails à tous les niveaux.

Commencez votre essai gratuit avec PowerDMARC pour simplifier la configuration, la surveillance et la gestion continue de DKIM.

Foire aux questions

1. Comment configurer DKIM pour mon courrier électronique ?

Pour configurer DKIM pour votre messagerie électronique :

- Générez une paire de clés DKIM via votre fournisseur de messagerie électronique.

- Choisissez un nom de sélecteur unique

- Publiez la clé publique sous forme d'enregistrement TXT dans votre DNS.

- Activez la signature DKIM sur votre serveur de messagerie

- Testez la configuration à l'aide d'un outil de validation DKIM.

2. Comment savoir si DKIM est correctement configuré ?

Vous pouvez vérifier la configuration DKIM à l'aide d'outils de validation en ligne, en envoyant des e-mails tests et en vérifiant les en-têtes pour les résultats « dkim=pass », et en surveillant les rapports agrégés DMARC pour les statistiques d'authentification DKIM sur l'ensemble de votre trafic e-mail.

3. Quel est un exemple d'enregistrement DKIM ?

Un enregistrement TXT DKIM type se présente comme suit : « v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEA… », où v=DKIM1 correspond à la version, k=rsa spécifie le type de clé et p= contient la clé publique encodée en base64.

4. Combien de temps faut-il pour que DKIM commence à fonctionner ?

Après avoir publié la clé publique DKIM dans le DNS, la propagation peut généralement prendre entre quelques minutes et 48 heures, selon votre fournisseur DNS. Une fois que l'enregistrement est visible et que la signature DKIM est activée sur votre serveur de messagerie, tous les nouveaux e-mails envoyés seront signés et authentifiés.

5. Comment vérifier si ma configuration DKIM fonctionne ?

Vous pouvez vérifier DKIM à l'aide d'un outil de recherche afin de confirmer que l'enregistrement DNS est correctement publié, puis envoyer un e-mail test et vérifier les en-têtes du message pour obtenir un résultat dkim=pass. Vous pouvez également vous fier aux rapports agrégés DMARC, qui vous donnent une vue d'ensemble des résultats d'authentification DKIM pour l'ensemble de votre trafic e-mail, et pas seulement pour un seul message.

6. Que se passe-t-il si la vérification DKIM échoue ?

Lorsque la vérification DKIM échoue, les serveurs de messagerie destinataires peuvent considérer le message comme suspect. En fonction des règles de filtrage anti-spam et de la paramètres de la politique DMARC , l'e-mail peut être marqué comme spam, mis en quarantaine ou rejeté, ce qui peut nuire à la délivrabilité et à la réputation de l'expéditeur.