Rapport sur l'adoption des protocoles DMARC et MTA-STS en Pologne 2026

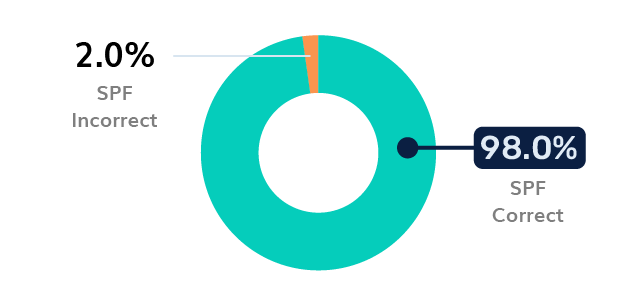

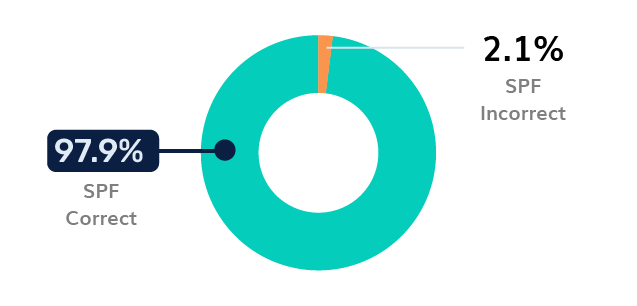

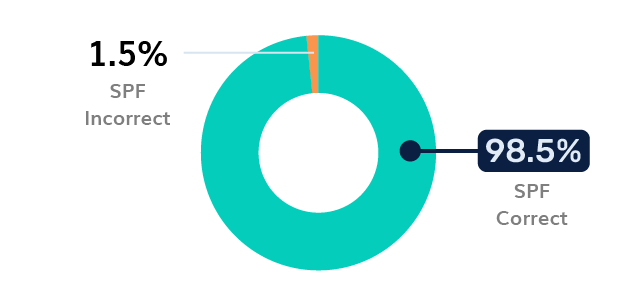

En 2026, la Pologne s'est imposée comme la principale cible régionale des cyberattaques, les institutions publiques étant confrontées en moyenne à 3 188 tentatives par semaine, soit une augmentation de 120 % par rapport aux années précédentes. Malgré un taux SPF de 98,9 %, le pays reste particulièrement vulnérable en raison d’un « déficit de mise en application ».

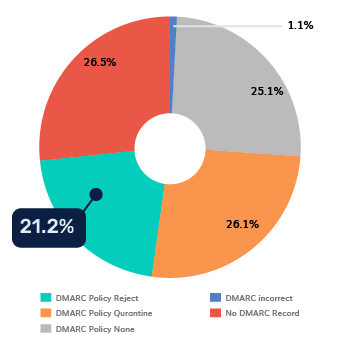

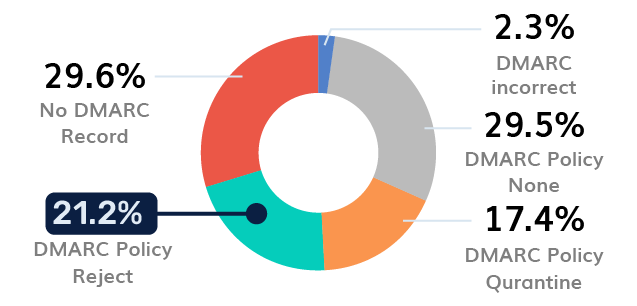

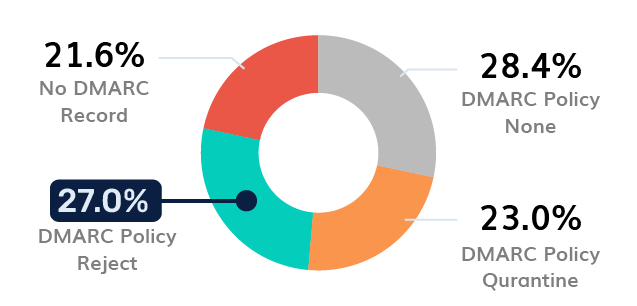

Si les équipes informatiques polonaises font preuve de rigueur dans l'enregistrement des expéditeurs autorisés, elles hésitent en revanche à bloquer ceux qui ne le sont pas. Seuls 21,2 % des domaines appliquent une politique DMARC « Reject », laissant près de 80 % de l'environnement numérique dans un état de surveillance passive. Cette vulnérabilité est exploitée par une nouvelle vague de hameçage basé sur l'IA, qui a connu une augmentation de 400 % des taux de réussite en 2025-2026. Les attaquants utilisent désormais des modèles linguistiques de grande envergure (LLM) pour créer des leurres parfaits en polonais en moins de cinq minutes, contournant ainsi les filtres traditionnels de « mauvaise grammaire ».

Demande de rapport - Adoption du protocole DMARC en Pologne

"Les champs obligatoires sont indiqués par un astérisque(*)