Les comptes de messagerie partagés sont ceux auxquels accèdent et utilisent plusieurs personnes, généralement au sein de la même famille ou de la même organisation. Ils peuvent sembler pratiques car ils permettent à plusieurs personnes de gérer la charge de travail et de garantir que les e-mails ne restent pas sans réponse. Cependant, l'utilisation d'un e-mail partagé présente de nombreux risques de sécurité et rend tous les utilisateurs et toutes les organisations vulnérables.

Points clés à retenir

- Les comptes de messagerie partagés peuvent entraîner une protection insuffisante des mots de passe, ce qui accroît la vulnérabilité aux tentatives de piratage.

- La responsabilité est compromise lorsque plusieurs utilisateurs accèdent à une adresse électronique partagée, ce qui rend difficile la traçabilité des actions effectuées sur le compte.

- Des attaques délibérées de la part d'employés actuels ou anciens peuvent se produire si le contrôle d'accès n'est pas correctement assuré.

- Les problèmes de conservation des données se posent lorsque des informations sensibles peuvent être consultées même après que les courriels ont été supprimés par un utilisateur.

- Le respect des réglementations sectorielles est souvent impossible avec des comptes de messagerie partagés en raison des risques de sécurité inhérents à ces derniers.

L'importance de la sécurité des e-mails

La sécurité du courrier électronique est un élément important de la sécurité de toute entreprise. Chaque année, des centaines de milliers de personnes sont victimes d'attaques par hameçonnage, ce qui entraîne des pertes de données considérables et des préjudices financiers et de réputation incalculables. Surveiller les employés et s'assurer qu'ils respectent les meilleures pratiques peut renforcer les défenses numériques. La mise en œuvre de protocoles d'authentification du courrier électronique tels que DMARC, SPF et DKIM permet de se protéger contre les attaques de phishing et de spoofing en vérifiant la légitimité des expéditeurs de courrier électronique et en réduisant le risque d'utilisation non autorisée de votre domaine.

L'un des moyens d'y parvenir est d'utiliser un logiciel d'espionnage légitime. D'après l'article de Noah Edis, rédacteur technique, sur le logiciel Flexispy reviewle logiciel peut être utilisé pour surveiller les appareils de l'entreprise afin de s'assurer que les meilleures pratiques sont respectées et d'améliorer la responsabilité. Dans certaines régions, des dispositions légales obligent les employeurs à informer leurs employés de toute mesure ou outil de surveillance (par exemple, le GDPR dans l'UE), mais ce n'est pas le cas à l'échelle mondiale.

Simplifiez la sécurité avec PowerDMARC !

Que sont les adresses e-mail partagées ?

Une adresse e-mail partagée est une adresse e-mail unique, utilisant un seul compte de messagerie, qui compte plusieurs utilisateurs. Tous les utilisateurs se connectent au compte avec les mêmes identifiants de connexion. Les e-mails partagés peuvent être utilisés à la maison, par les familles et même dans les entreprises. Ils sont couramment utilisés par les services clients, par exemple, lorsque plusieurs employés sont chargés de répondre aux e-mails envoyés à une seule adresse.

Étant donné que tous les membres de l'équipe utilisent les mêmes identifiants de connexion et accèdent aux mêmes e-mails, et que les membres de l'équipe changent de service ou quittent même l'entreprise, des dizaines de personnes ou plus peuvent avoir accès au compte. Cela expose l'entreprise aux attaques internes tout en augmentant le risque d'attaques externes.

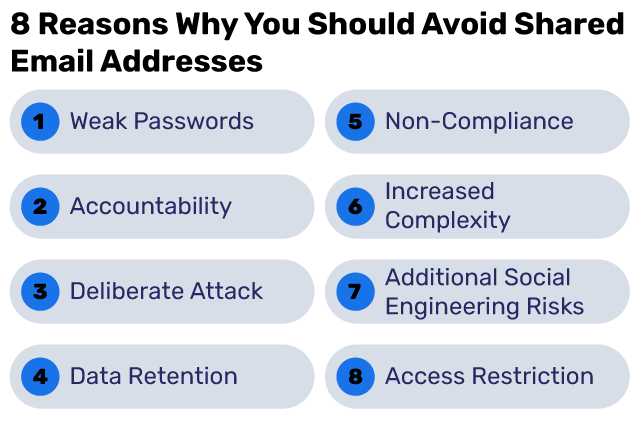

8 raisons pour lesquelles vous devriez éviter les adresses e-mail partagées

Les adresses e-mail partagées sont pratiques et peuvent s'avérer utiles dans certains cas, mais elles présentent certains risques de sécurité. Voici quelques raisons courantes pour lesquelles vous devriez éviter de les utiliser :

1. Mots de passe faibles

Les mots de passe sécurisés doivent être composés de lettres majuscules et minuscules, de chiffres et de caractères spéciaux. Ils ne doivent pas contenir de chaînes de caractères qui sont des séquences, des mots et des phrases connus, ni rien de facilement devinable. 8 piratages informatiques sur 10 sont dus à l'utilisation de mots de passe faibles ou volés, ce qui fait du choix et de l'utilisation de mots de passe sécurisés une partie intégrante de la sécurité des données .

Les comptes de messagerie partagés ont tendance à avoir des mots de passe simples. Plusieurs utilisateurs ont besoin d'accéder au compte et il est plus facile pour l'administrateur d'attribuer un mot de passe simple. De nombreux utilisateurs utilisent également les mêmes mots de passe pour plusieurs comptes différents, de sorte que s'ils ont reçu un mot de passe pour accéder à leur courrier électronique, il y a des chances qu'ils réutilisent ce mot de passe ailleurs. Pour réduire les risques, il faut toujours utiliser des mots de passe forts et uniques pour chaque compte et veiller à ce qu'ils soient conformes aux meilleures pratiques de sécurité.

2. Responsabilité

Si plusieurs personnes ont accès à un compte de messagerie avec le même nom d'utilisateur et le même mot de passe, il est pratiquement impossible de déterminer qui a fait quoi. En cas de violation délibérée des données et de partage d'e-mails sensibles, il est très difficile de savoir qui a partagé ces informations lors de l'utilisation de comptes de messagerie partagés. D'un point de vue commercial, il est également difficile de déterminer qui a envoyé ou répondu à des messages à partir d'un compte de messagerie.

Le manque de responsabilité ne signifie pas qu’il faille infliger des sanctions. En cas de faille de sécurité ou de risque, les employés et les utilisateurs de messagerie doivent être formés aux meilleures pratiques. Pour ce faire, vous devez identifier les personnes qui ont besoin d’une formation, sinon vous risquez de vous aliéner les utilisateurs qui respectent les meilleures pratiques. Un autre élément de la responsabilité consiste à déterminer qui est responsable de répondre à quels e-mails. Les membres de l’équipe devront vérifier chaque e-mail pour s’assurer qu’il a reçu une réponse rapide.

3. Attaque délibérée

Les e-mails, même ceux des clients, peuvent contenir des données extrêmement sensibles : des informations que vous ne souhaitez pas que des concurrents ou des parties externes aient accès. Avec des comptes de messagerie partagés, il peut s'avérer difficile de savoir exactement qui a accès au compte. En plus des employés actuels qui ont besoin d'y accéder, des employés quittent l'entreprise. Toutes les violations de données et les attaques ne proviennent pas de l'extérieur de l'entreprise. Beaucoup sont provoquées par des employés ou d'anciens employés.

Il est peu probable qu'un mot de passe de messagerie soit modifié à chaque remaniement interne ou départ d'un employé. Même si la plupart des entreprises restreignent immédiatement les autres formes d'accès lorsqu'un employé démissionne, l'entreprise est exposée aux attaques délibérées des employés actuels ou anciens mécontents.

4. Conservation des données

Dans la plupart des cas, les employés utilisent un logiciel de messagerie comme Outlook pour accéder aux e-mails partagés. Le logiciel est installé sur leur ordinateur et permet aux individus d'accéder pleinement au compte. Ils peuvent recevoir et envoyer des e-mails, télécharger des pièces jointes et effectuer des fonctions administratives sur le compte.

Même si un utilisateur supprime un courriel sensible, si le contenu du courriel se trouve dans le logiciel de messagerie d'un autre utilisateur ou s'il a téléchargé des fichiers joints, ces données existent toujours, ces données existent toujours. Cela peut être problématique pour les données commerciales sensibles. Cela peut également poser un risque de sécurité avec les courriels d'hameçonnage et les fichiers suspects. Un utilisateur peut reconnaître une escroquerie et supprimer l'e-mail, mais si cet e-mail a déjà été ouvert ou téléchargé, il représente toujours un risque pour l'ensemble de l'entreprise.

5. Non-conformité

Certains secteurs, comme celui de la santé, ont des politiques strictes de protection des données et de communication, notamment en matière de sécurité des e-mails . Les organisations de ce secteur doivent respecter ces politiques, sous peine de se voir imposer des mesures punitives. Dans les cas les plus graves, les entreprises peuvent se voir retirer leur licence d'exploitation.

La plupart des politiques de conformité des données exigent que les utilisateurs disposent de comptes de messagerie distincts, car cela permet de garantir l'intégrité des données, rend les attaques externes plus difficiles et protège les données des individus.

6. Complexité accrue

Le partage des identifiants de connexion par e-mail peut sembler être la solution la plus simple. Tous les utilisateurs ayant besoin d'un accès reçoivent le même nom d'utilisateur et le même mot de passe, et tous les utilisateurs peuvent répondre aux e-mails. Cependant, si une entreprise souhaite garantir une bonne sécurité des données, cela augmente en réalité la complexité de bien des façons.

Chaque utilisateur doit disposer de ses identifiants de connexion. Lorsqu'un utilisateur quitte un service, et surtout s'il quitte l'entreprise, ces identifiants doivent être modifiés. Cela signifie qu'il faut soumettre de nouveaux identifiants de connexion à tous les membres de l'équipe. Inévitablement, quelqu'un oubliera les nouveaux identifiants. Et, en cas de violation de données ou d'un autre problème de sécurité, le service informatique devra faire de nombreuses recherches pour trouver la cause de la violation et renforcer les défenses contre de futures attaques. Et, si certains utilisateurs peuvent avoir besoin d'un accès administrateur pour pouvoir modifier le compte de messagerie lui-même, d'autres utilisateurs n'en auront pas besoin, ce qui implique de tenter de créer des restrictions d'accès utilisateur sur un compte partagé.

7. Risques supplémentaires liés à l’ingénierie sociale

L'ingénierie sociale est l'une des tactiques les plus couramment utilisées pour accéder aux comptes de messagerie et à d'autres données critiques. Le phishing est une forme d'ingénierie sociale qui consiste à convaincre le destinataire d'un e-mail de cliquer sur un lien et de saisir son nom d'utilisateur et son mot de passe sur un faux site. Cependant, d'autres tactiques d'ingénierie sociale existent également, et plus les utilisateurs ont accès à un compte partagé, plus les points d'entrée potentiels pour les pirates utilisant ces tactiques sont nombreux.

La manière la plus efficace de combler ces failles est de créer des comptes séparés avec des identifiants de connexion distincts pour tous les utilisateurs. À tout le moins, la redirection des e-mails pourrait contribuer à combler certaines failles de sécurité.

8. Restriction d'accès

Tous les membres de l'équipe n'ont pas besoin du même niveau d'accès au compte et différents membres de l'équipe peuvent avoir besoin d'accéder à des e-mails spécifiques. Avec des comptes de messagerie partagés, cela n'est pas possible. Toutes les personnes ayant accès au compte pourront voir et même répondre à chaque e-mail. De même, certains utilisateurs devront pouvoir accéder aux détails du compte et les modifier, tandis que d'autres n'auront besoin que d'un accès à la messagerie électronique.

Cela peut être réalisé en donnant à certains utilisateurs un logiciel de messagerie et en donnant à d'autres utilisateurs l'accès au compte lui-même, mais cela devient encore plus compliqué, et une fois qu'un utilisateur a le nom d'utilisateur et le mot de passe d'un compte, il peut toujours obtenir un accès en ligne pour éventuellement apporter des modifications.

Résumé

Les e-mails partagés semblent pratiques car ils ne comportent qu'un seul nom d'utilisateur et un seul mot de passe. Ceux-ci sont partagés entre les utilisateurs et tout le monde peut accéder aux e-mails du compte et y répondre. Cependant, les e-mails partagés présentent un risque de sécurité plus important et peuvent en fait augmenter le niveau de complexité pour les entreprises qui prennent la sécurité des données au sérieux.

Protégez votre domaine et améliorez la sécurité de vos e-mails avec les solutions avancées de sécurité des e-mails de PowerDMARC. Essayez-le gratuitement dès aujourd'hui !

- Microsoft renforce les règles relatives aux expéditeurs d'e-mails : Les principales mises à jour à ne pas manquer - 3 avril 2025

- Configuration de DKIM : Guide étape par étape pour configurer DKIM pour la sécurité du courrier électronique (2025) - 31 mars 2025

- PowerDMARC reconnu comme le leader de la grille pour DMARC dans les rapports du printemps 2025 de G2 - 26 mars 2025