Points clés à retenir

- Les logiciels malveillants sans fichier fonctionnent entièrement dans la mémoire, ce qui les rend difficiles à détecter et à supprimer par les solutions antivirus traditionnelles.

- Les types courants de logiciels malveillants sans fichier comprennent les variantes basées sur la mémoire, les scripts, les macros et le registre.

- Les attaquants obtiennent souvent un accès initial par le biais de techniques d'hameçonnage ou d'ingénierie sociale pour diffuser des logiciels malveillants sans fichier.

- La mise en œuvre d'une segmentation du réseau peut aider à contenir la propagation des attaques de logiciels malveillants sans fichier au sein d'une organisation.

- La mise à jour des logiciels et l'utilisation d'une protection spécialisée des points finaux sont des stratégies essentielles pour se défendre contre les logiciels malveillants sans fichier.

Les logiciels malveillants existent depuis des décennies, perturbant les systèmes et volant des données de multiples façons. Cependant, à mesure que les défenses en matière de cybersécurité deviennent plus sophistiquées, les menaces le deviennent également. L'un des types les plus récents et les plus sophistiqués qui ont fait leur apparition est celui des logiciels malveillants sans fichier. Contrairement aux logiciels malveillants traditionnels qui installent des fichiers nuisibles sur votre ordinateur, les attaques sans fichier opèrent directement dans la mémoire, ce qui les rend plus difficiles à détecter et à arrêter.

Ces dernières années, ces attaques sont devenues de plus en plus courantes, ciblant des entreprises de toutes tailles et ne laissant que des traces minimes. Si vous souhaitez comprendre comment fonctionnent les logiciels malveillants sans fichier, pourquoi ils sont si dangereux et ce que vous pouvez faire pour protéger votre entreprise, poursuivez votre lecture.

Qu'est-ce qu'un logiciel malveillant sans fichier ?

Les logiciels malveillants sans fichier sont un type de code malveillant qui opère entièrement dans la mémoire d'un système informatique sans créer de fichiers sur le disque dur. Les logiciels malveillants traditionnels, tels que les virus, les chevaux de Troie et les vers informatiques, s'appuient sur des fichiers pour infecter un système et s'y propager.

En revanche, les logiciels malveillants sans fichier résident dans la mémoire vive du système, dans le registre et dans d'autres zones de stockage volatiles, ce qui les rend difficiles à détecter à l'aide d'un logiciel antivirus classique.

Protégez-vous contre les logiciels malveillants sans fichier avec PowerDMARC !

Comment fonctionne un logiciel malveillant sans fichier ?

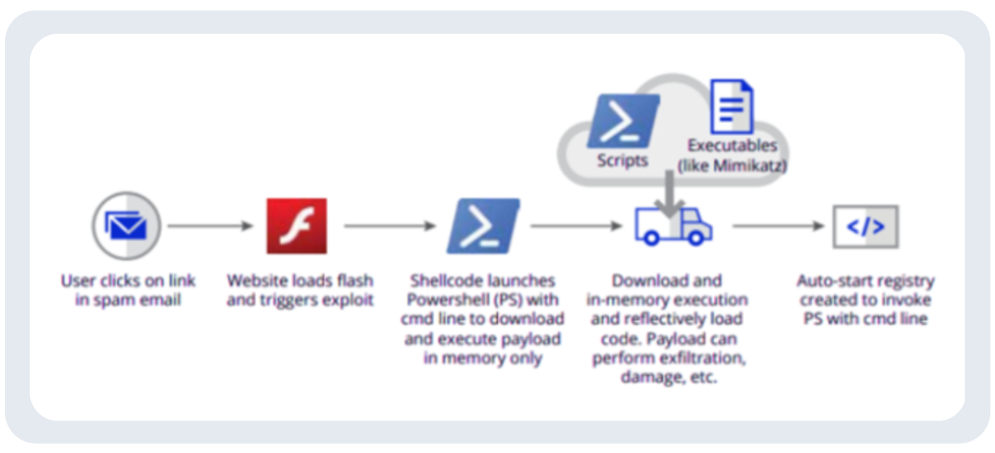

Les logiciels malveillants qui n'utilisent pas de fichiers opèrent en pénétrant dans la mémoire de votre ordinateur. Par conséquent, aucun code nuisible ne se retrouve jamais sur votre disque dur. Ils pénètrent dans votre système de la même manière que les autres logiciels malveillants.

Par exemple, un pirate informatique peut tromper une victime en l'incitant à cliquer sur un lien ou une pièce jointe dans un courriel d'hameçonnage. Pour inciter la victime à cliquer sur la pièce jointe ou le lien, le pirate peut utiliser l'ingénierie sociale pour jouer sur ses émotions. Ensuite, le logiciel malveillant pénètre dans votre système et se propage d'un appareil à l'autre.

Les attaquants peuvent accéder à des données qu'ils peuvent soit voler, soit exploiter pour entraver les activités d'une organisation à l'aide de logiciels malveillants sans fichier. Les logiciels malveillants sans fichier se dissimulent à l'aide d'outils auxquels les administrateurs système font généralement confiance, notamment les outils de script Windows ou PowerShell.

Ils sont souvent inclus dans la liste des applications autorisées d'une entreprise. Les logiciels malveillants sans fichier corrompent un programme fiable, ce qui les rend plus difficiles à détecter que les logiciels malveillants qui vivent dans un fichier séparé sur votre disque dur.

Exemples courants de logiciels malveillants sans fichier

Au fil des ans, plusieurs attaques de logiciels malveillants sans fichier ont fait les gros titres pour leur furtivité et leur sophistication. Voici quelques-uns des exemples les plus remarquables :

- Astaroth (Guildma) : Astaroth est une célèbre souche de logiciels malveillants sans fichier qui cible principalement les institutions financières et les organisations gouvernementales en Amérique latine et en Europe. Il se propage par le biais de liens malveillants ou de courriels d'hameçonnage et utilise des outils Windows légitimes, tels que WMIC et PowerShell, pour exécuter des commandes directement dans la mémoire. En s'appuyant sur des utilitaires système fiables, il évite de déclencher les défenses antivirus traditionnelles.

- Kovter : Développé à l'origine comme un logiciel malveillant de fraude au clic, Kovter a évolué pour devenir une menace sans fichier capable de persister même après le redémarrage du système. Il cache son code malveillant dans le registre Windows, ce qui lui permet d'exécuter des commandes sans stocker de fichiers sur le disque. Kovter a été utilisé pour diffuser des ransomwares et des campagnes de fraude publicitaire, ciblant principalement les entreprises par le biais de l'hameçonnage et de publicités malveillantes.

- PowerGhost : PowerGhost est un logiciel malveillant de cryptojacking qui infecte les réseaux d'entreprise pour extraire des crypto-monnaies en utilisant les ressources informatiques des victimes. Il se propage par le biais d'exploits et d'outils d'administration à distance, en s'appuyant sur PowerShell et Windows Management Instrumentation (WMI) pour l'exécution. Sa capacité à s'exécuter entièrement en mémoire lui permet de fonctionner silencieusement et de rester indétecté pendant de longues périodes.

- Poweliks : Poweliks est l'un des premiers exemples connus de logiciels malveillants véritablement sans fichier. Il stocke sa charge utile dans le registre Windows et utilise des processus système légitimes pour exécuter des activités malveillantes, telles que le téléchargement de logiciels malveillants supplémentaires ou le vol de données. Ses techniques de furtivité et de persistance ouvrent la voie à de futures attaques sans fichier.

Chaîne d'attaque des logiciels malveillants sans fichier

Comme les logiciels malveillants sans fichier fonctionnent en mémoire et utilisent des technologies fiables, les logiciels antivirus basés sur des signatures et les systèmes de détection d'intrusion les confondent souvent avec des logiciels bénins.

En raison de sa capacité à travailler de manière discrète, à persister et à passer inaperçue pour les organisations cibles qui ne disposent pas des outils nécessaires, elle les rend essentiellement inconscientes d'une intrusion continue.

La dépendance des entreprises à l'égard des solutions basées sur les signatures pour protéger leurs réseaux est un facteur clé qui encourage les CTA à lancer des attaques de logiciels malveillants sans fichier contre les réseaux.

Types de logiciels malveillants sans fichier

Voici comment les logiciels malveillants sans fichier se propagent grâce à différents types :

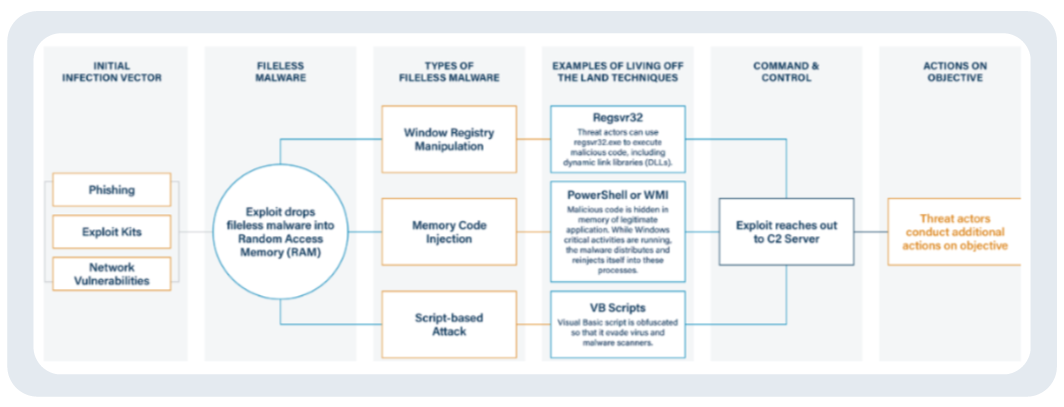

- Les logiciels malveillants sans fichier basés sur la mémoire est le type le plus courant de logiciel malveillant sans fichier, qui réside dans la mémoire vive du système et dans d'autres zones de stockage volatiles.

- Les logiciels malveillants sans fichier basés sur des scripts utilisent des langages de script, tels que PowerShell ou JavaScript, pour exécuter un code malveillant dans la mémoire d'un système cible.

- Les logiciels malveillants sans fichier basés sur des macros utilise des macros intégrées dans des documents, tels que des fichiers Microsoft Office ou des PDF, pour exécuter un code malveillant dans la mémoire d'un système cible.

- Logiciels malveillants sans fichier basés sur le registre résident dans le registre du système, une base de données qui stocke les informations de configuration du système d'exploitation et des logiciels installés.

Comment détecter les logiciels malveillants sans fichier

La détection des logiciels malveillants sans fichier est difficile car ils ne laissent pas les signes habituels d'infection. Aucun fichier suspect n'est stocké sur le disque et aucune trace d'installation n'est évidente. Ces attaques s'exécutent directement dans la mémoire du système et utilisent des outils légitimes, tels que PowerShell, WMI ou des macros, pour ne pas être détectées. Les logiciels antivirus traditionnels ne les détectent souvent pas, car ils se concentrent sur l'analyse des fichiers à la recherche de signatures connues.

Les outils de cybersécurité modernes utilisent diverses stratégies axées sur l'analyse comportementale, l'activité de la mémoire et la surveillance en temps réel, plutôt que sur l'analyse statique des fichiers.

Analyse comportementale : Cette méthode consiste à observer le comportement des programmes plutôt qu'à rechercher des signatures spécifiques de logiciels malveillants. Elle alerte les équipes de sécurité lorsqu'elle détecte des actions inhabituelles, comme un document Word qui tente d'exécuter des commandes PowerShell ou des scripts qui tentent d'établir des connexions réseau non autorisées.

Analyse de la mémoire : Étant donné que les logiciels malveillants sans fichier opèrent dans la mémoire vive, les outils d'analyse de la mémoire inspectent la mémoire du système à la recherche de codes suspects ou de processus injectés. Cela permet d'identifier et d'arrêter les menaces qui ne sont actives que dans la mémoire avant qu'elles ne causent des dommages.

Détection et réponse des points finaux (EDR) : Les solutions EDR surveillent les terminaux en temps réel et collectent des données sur les événements système et l'activité des utilisateurs. Elles utilisent l'analyse et les renseignements sur les menaces pour identifier les comportements anormaux, isoler les appareils infectés et alerter rapidement les équipes de sécurité.

L'utilisation de ces méthodes de détection avancées permet aux entreprises d'identifier les menaces sans fichier, même lorsqu'il n'y a pas de fichier à analyser. Les logiciels antivirus classiques ne suffisent pas à les arrêter, c'est pourquoi la détection basée sur le comportement est désormais essentielle pour la cybersécurité moderne.

Étapes d'une attaque sans fichier

Les étapes suivantes sont celles qu'un attaquant peut suivre lors d'une attaque sans fichier :

Accès initial

L'attaquant obtient un accès initial au réseau cible par le biais d'un hameçonnage ou d'une autre forme d'ingénierie sociale. techniques d'ingénierie sociale techniques d'ingénierie sociale.

Exécution

L'attaquant transmet le code malveillant à un ou plusieurs ordinateurs du réseau cible en utilisant plusieurs techniques (par exemple, par le biais d'une pièce jointe à un courrier électronique). Le code malveillant s'exécute dans la mémoire sans toucher le disque. Il est donc difficile pour les logiciels antivirus de détecter l'attaque et de l'empêcher de réussir.

Persistance

Les attaquants installent des outils (par exemple, des scripts PowerShell) qui leur permettent de conserver l'accès au réseau même après avoir quitté leur point d'entrée initial ou après que leurs logiciels malveillants initiaux ont été supprimés de tous les appareils infectés.

Ces outils peuvent être utilisés pour exécuter des attaques contre le même réseau sans être détectés par les logiciels antivirus, car ils ne laissent aucune trace sur le disque ou dans la mémoire une fois qu'ils ont terminé leur tâche d'installation de nouveaux composants de logiciels malveillants ou d'exécution d'autres tâches nécessitant des droits d'administration sur les systèmes ciblés.

Objectifs

Une fois qu'un attaquant a établi la persistance sur la machine d'une victime, il peut commencer à travailler pour atteindre son objectif ultime : voler des données ou de l'argent sur les comptes bancaires des victimes, exfiltrer des données sensibles, ou d'autres activités néfastes.

Les objectifs d'une attaque sans fichier sont souvent très similaires à ceux des attaques traditionnelles : voler des mots de passe, des informations d'identification ou accéder de toute autre manière à des systèmes au sein d'un réseau ; exfiltrer des données d'un réseau ; installer des ransomwares ou d'autres logiciels malveillants sur des systèmes ; exécuter des commandes à distance, etc.

Comment se protéger contre les logiciels malveillants sans fichier ?

Vous devez maintenant vous demander comment vous pouvez vous protéger de cette grave menace. Voici comment vous pouvez vous en prémunir :

- Maintenez vos logiciels à jour : Les logiciels malveillants sans fichier s'appuient sur l'exploitation des vulnérabilités des applications logicielles légitimes. La mise à jour de vos logiciels avec les derniers correctifs et mises à jour de sécurité peut aider à empêcher les attaquants d'exploiter les vulnérabilités connues.

- Utilisez un logiciel antivirus: Si les logiciels antivirus traditionnels peuvent s'avérer inefficaces contre les logiciels malveillants sans fichier, les solutions spécialisées de protection des terminaux, telles que la détection basée sur le comportement ou le contrôle des applications, peuvent aider à détecter et à prévenir les attaques de logiciels malveillants sans fichier.

- Utiliser le moins de privilèges possible : Les logiciels malveillants sans fichier nécessitent souvent des privilèges administratifs pour exécuter les attaques. L'utilisation du principe du moindre privilège, qui limite l'accès des utilisateurs au niveau minimum requis pour effectuer leur travail, peut contribuer à réduire l'impact des attaques de logiciels malveillants sans fichier.

- Mettre en œuvre la segmentation du réseau : La segmentation du réseau consiste à diviser un réseau en segments plus petits et isolés, chacun ayant ses propres politiques de sécurité et ses propres contrôles d'accès. La mise en œuvre de la segmentation du réseau peut contribuer à contenir la propagation des attaques de logiciels malveillants sans fichier, limitant ainsi leur impact sur l'organisation.

Conclusion

Les logiciels malveillants sans fichier constituent une cyberattaque très sophistiquée qui représente une menace importante pour les systèmes et les réseaux informatiques. Contrairement aux logiciels malveillants traditionnels, les logiciels malveillants sans fichier opèrent entièrement dans la mémoire d'un système cible, ce qui les rend difficiles à détecter et à supprimer à l'aide de logiciels antivirus conventionnels.

Pour se protéger contre les logiciels malveillants sans fichier, il est essentiel de maintenir les logiciels à jour, d'utiliser des solutions spécialisées de protection des points finaux, de mettre en œuvre le principe du moindre privilège et d'utiliser la segmentation du réseau. Les cybermenaces évoluant, il est essentiel de se tenir informé des dernières techniques d'attaque et de prendre des mesures proactives pour protéger nos données et nos systèmes.

Le courrier électronique reste également l'un des points d'entrée les plus courants pour les logiciels malveillants sans fichier et les attaques par hameçonnage. La protection de votre domaine de messagerie avec PowerDMARC peut aider à empêcher les attaquants d'usurper l'identité de votre organisation et de lancer des charges utiles sans fichier par le biais d'e-mails malveillants. Grâce à l'application avancée de DMARC, SPF et DKIM, PowerDMARC vous aide à arrêter les menaces avant qu'elles n'atteignent votre boîte de réception.

Foire aux questions

Les logiciels malveillants sans fichier peuvent-ils être supprimés ?

Oui, mais il est plus difficile à supprimer que les logiciels malveillants traditionnels. Comme il s'exécute en mémoire, les traces disparaissent souvent après un redémarrage. Des outils EDR avancés, des analyses complètes du système et des mises à jour de sécurité sont nécessaires pour éradiquer complètement l'infection.

Les logiciels malveillants sans fichier sont-ils courants ?

Oui. Les attaques sans fichier sont de plus en plus fréquentes, les pirates cherchant à échapper aux outils antivirus. Les entreprises de toutes tailles constatent une augmentation constante de ces menaces furtives.

Comment les logiciels malveillants sans fichier se propagent-ils ?

Il se propage souvent par le biais de courriels d'hameçonnage, de liens malveillants ou de documents infectés. Une fois ouvert, il utilise des outils Windows intégrés, tels que PowerShell ou WMI, pour s'exécuter directement dans la mémoire et se transférer d'un système à l'autre.

- Réputation IP ou réputation de domaine : laquelle vous garantit d'arriver dans la boîte de réception ? - 1er avril 2026

- La fraude à l'assurance commence dans la boîte de réception : comment les e-mails frauduleux transforment les procédures d'assurance courantes en détournement de fonds - 25 mars 2026

- Règle de protection de la FTC : votre établissement financier a-t-il besoin du protocole DMARC ? - 23 mars 2026

![Why is DMARC Important? [2026 Updated] Pourquoi DMARC est-il important ?](https://powerdmarc.com/wp-content/uploads/2021/10/why-is-DMARC-important-80x80.jpg)