Quando un'e-mail viene inviata dal server di invio direttamente al server di ricezione, SPF e DKIM (se impostati correttamente) autenticano normalmente l'e-mail e di solito la convalidano efficacemente come legittima o non autorizzata. Tuttavia, non è così se l'e-mail passa attraverso un server di posta intermedio prima di essere consegnata al destinatario, come nel caso dei messaggi inoltrati. Questo blog intende illustrare l'impatto dell'inoltro delle e-mail sui risultati dell'autenticazione DMARC.

Come già sappiamo, DMARC fa uso di due protocolli standard di autenticazione e-mail, cioè SPF (Sender Policy Framework) e DKIM (DomainKeys Identified Mail), per convalidare i messaggi in entrata. Discutiamoli brevemente per capire meglio come funzionano prima di passare a come l'inoltro può influenzarli.

I punti chiave da prendere in considerazione

- SPF e DKIM sono protocolli essenziali per convalidare la legittimità delle e-mail, in particolare negli scenari di inoltro.

- L'inoltro delle e-mail può avere un impatto negativo sull'autenticazione SPF, poiché l'indirizzo IP del server intermediario spesso non corrisponde all'indirizzo IP del server di invio.

- L'autenticazione DKIM di solito non è influenzata dall'inoltro di e-mail, a meno che l'entità di inoltro non alteri il contenuto del messaggio.

- Affinché l'autenticazione DMARC abbia successo, un'e-mail deve superare la convalida SPF o DKIM, rendendo DKIM fondamentale se SPF fallisce durante l'inoltro.

- L'utilizzo di servizi come PowerDMARC può aiutare a raggiungere la piena conformità DMARC garantendo che sia SPF che DKIM siano allineati e autenticati in modo appropriato.

Struttura della politica del mittente

SPF è presente nel tuo DNS come un record TXT, che mostra tutte le fonti valide che sono autorizzate a inviare e-mail dal tuo dominio. Ogni email che lascia il tuo dominio ha un indirizzo IP che identifica il tuo server e il provider di servizi di posta elettronica utilizzato dal tuo dominio che è elencato all'interno del tuo DNS come un record SPF. Il server di posta del destinatario convalida l'email contro il tuo record SPF per autenticarla e di conseguenza segna l'email come SPF pass o fail.

Semplificate l'autenticazione DMARC con PowerDMARC!

Mail identificata da DomainKeys

DKIM è un protocollo standard di autenticazione e-mail che assegna una firma crittografica, creata utilizzando una chiave privata, per convalidare le e-mail nel server ricevente, dove il ricevitore può recuperare la chiave pubblica dal DNS del mittente per autenticare i messaggi. Molto simile a SPF, la chiave pubblica DKIM esiste anche come record TXT nel DNS del proprietario del dominio.

L'impatto dell'inoltro delle e-mail sui risultati dell'autenticazione DMARC

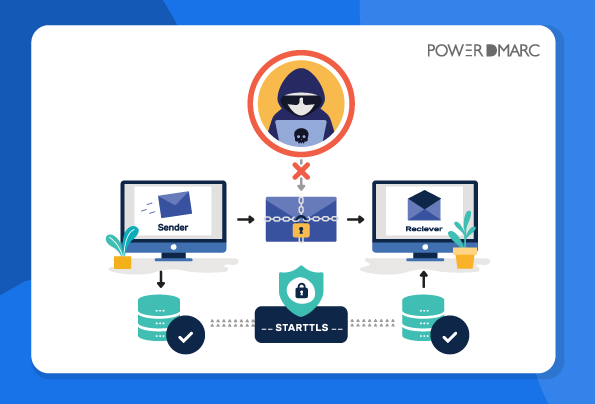

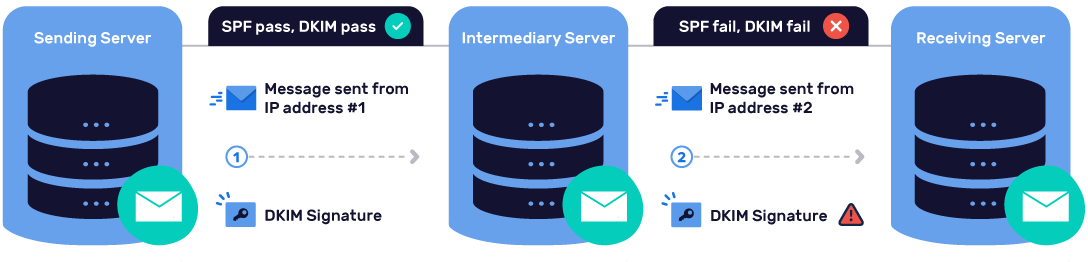

Durante l'inoltro delle email, l'email passa attraverso un server intermedio prima di essere consegnata al server ricevente. Prima di tutto è importante capire che l'inoltro delle email può essere fatto in due modi: o le email possono essere inoltrate manualmente, il che non influisce sui risultati dell'autenticazione, o possono essere inoltrate automaticamente, nel qual caso la procedura di autenticazione subisce un colpo se il dominio non ha il record per la fonte di invio intermedia nel suo SPF.

Naturalmente, di solito durante l'inoltro delle e-mail il controllo SPF fallisce perché l'indirizzo IP del server intermediario non corrisponde a quello del server di invio e questo nuovo indirizzo IP non è solitamente incluso nel record SPF del server originale. Al contrario, l'inoltro delle e-mail di solito non influisce sull'autenticazione DKIM delle e-mail, a meno che il server intermediario o l'entità di inoltro non apporti alcune modifiche al contenuto del messaggio.

Si noti che per un'email per passare l'autenticazione DMARC, l'email dovrebbe passare o l'autenticazione SPF o DKIM e l'allineamento. Poiché sappiamo che SPF inevitabilmente fallisce durante l'inoltro delle email, se nel caso in cui la fonte di invio è DKIM neutrale e si basa solo su SPF per la convalida, l'email inoltrata sarà resa illegittima durante l'autenticazione DMARC.

La soluzione? Semplice. Dovreste immediatamente optare per la piena conformità DMARC nella vostra organizzazione, allineando e autenticando tutti i messaggi in entrata sia con SPF che DKIM!

Raggiungere la conformità DMARC con PowerDMARC

È importante notare che per ottenere la conformità DMARC, le e-mail devono essere autenticate con SPF o DKIM o con entrambi. Tuttavia, se i messaggi inoltrati non vengono convalidati rispetto a DKIM e si affidano solo a SPF per l'autenticazione, il DMARC fallirà inevitabilmente, come discusso nella sezione precedente. Ecco perché PowerDMARC vi aiuta a raggiungere la completa conformità DMARC allineando e autenticando efficacemente i messaggi di posta elettronica rispetto a entrambi i protocolli di autenticazione SPF e DKIM. In questo modo, anche se i messaggi inoltrati autentici non superano l'SPF, la firma DKIM può essere utilizzata per convalidarli come legittimi e l'e-mail supera l'autenticazione DMARC, arrivando quindi nella casella di posta del destinatario.

Casi eccezionali: DKIM fallito e come risolverlo?

In certi casi, l'entità che inoltra può alterare il corpo della posta facendo aggiustamenti nei confini MIME, implementando programmi anti-virus, o ricodificando il messaggio. In questi casi, sia l'autenticazione SPF che DKIM fallisce e le email legittime non vengono consegnate.

Se SPF e DKIM falliscono, PowerDMARC è in grado di identificarli e visualizzarli nelle nostre viste aggregate dettagliate e protocolli come Authenticated Received Chain possono essere sfruttati dai server di posta per autenticare tali e-mail. In ARC, l'intestazione Authentication-Results può essere passata al successivo 'hop' nella linea di consegna del messaggio, per mitigare efficacemente i problemi di autenticazione durante l'inoltro delle e-mail.

Nel caso di un messaggio inoltrato, quando il server di posta elettronica del destinatario riceve un messaggio che ha fallito l'autenticazione DMARC, cerca di convalidare l'e-mail per una seconda volta, contro la catena di ricezione autenticata fornita per l'e-mail estraendo l'ARC Authentication-Results del salto iniziale, per controllare se è stato convalidato come legittimo prima che il server intermediario lo inoltrasse al server ricevente.

Quindi iscrivetevi oggi stesso a PowerDMARC e raggiungete la conformità DMARC nella vostra organizzazione!

- Requisiti del mittente Microsoft applicati - Come evitare i rifiuti 550 5.7.15 - 30 aprile 2025

- Come prevenire lo spyware? - 25 aprile 2025

- Come impostare SPF, DKIM e DMARC per Customer.io - 22 aprile 2025