Customer.io è una piattaforma di coinvolgimento dei clienti che aiuta le aziende a creare viaggi personalizzati attraverso canali come SMS, e-mail, messaggistica in-app e notifiche push. Per garantire una consegna senza problemi delle e-mail, è consigliabile l'autenticazione del dominio, facile da realizzare con gli strumenti giusti. Ecco come impostare rapidamente SPF, DKIM e DMARC per Customer.io.

Si può fare riferimento a documento di autenticazione di Customer.io per ulteriori informazioni.

I punti chiave da prendere in considerazione

- Per abilitare SPF, DKIM e DMARC su Customer.io, aggiungere il dominio di invio.

- Avviare il processo di verifica del dominio per accedere ai record DNS.

- Aggiungete i record SPF, DKIM e DMARC di Customer.io al vostro DNS.

- Tornate al portale Customer.io per verificare la configurazione dell'autenticazione.

- Registratevi con PowerDMARC per attivare il reporting e il monitoraggio delle vostre e-mail su Customer.io.

Note chiave sull'autenticazione del dominio in Customer.io

- Cliente.io non non non richiede modifiche al dominio principale. Tutta l'autenticazione è gestita tramite un sottodominio.

- Aggiungete i record SPF, DKIM e di tracciamento di Customer.io a un sottodominio (come ad esempio email.yourdomain.com). In questo modo si mantengono isolate le impostazioni e si evitano conflitti con le configurazioni DNS esistenti.

- Quando si aggiungono i record DNS di Customer.io, evitare di cancellare i record esistenti nel proprio DNS. Ciò potrebbe danneggiare le prestazioni delle e-mail.

- Il tuo DMARC deve essere inserito nel dominio dominio principalee non sui sottodomini.

Esempio: _dmarc.yourdomain.com

Non: _dmarc.sottodominio.tuodominio.com

Aggiunta di un dominio di invio in Customer.io

Per aggiungere un nuovo dominio di invio in Customer.io, procedere come segue:

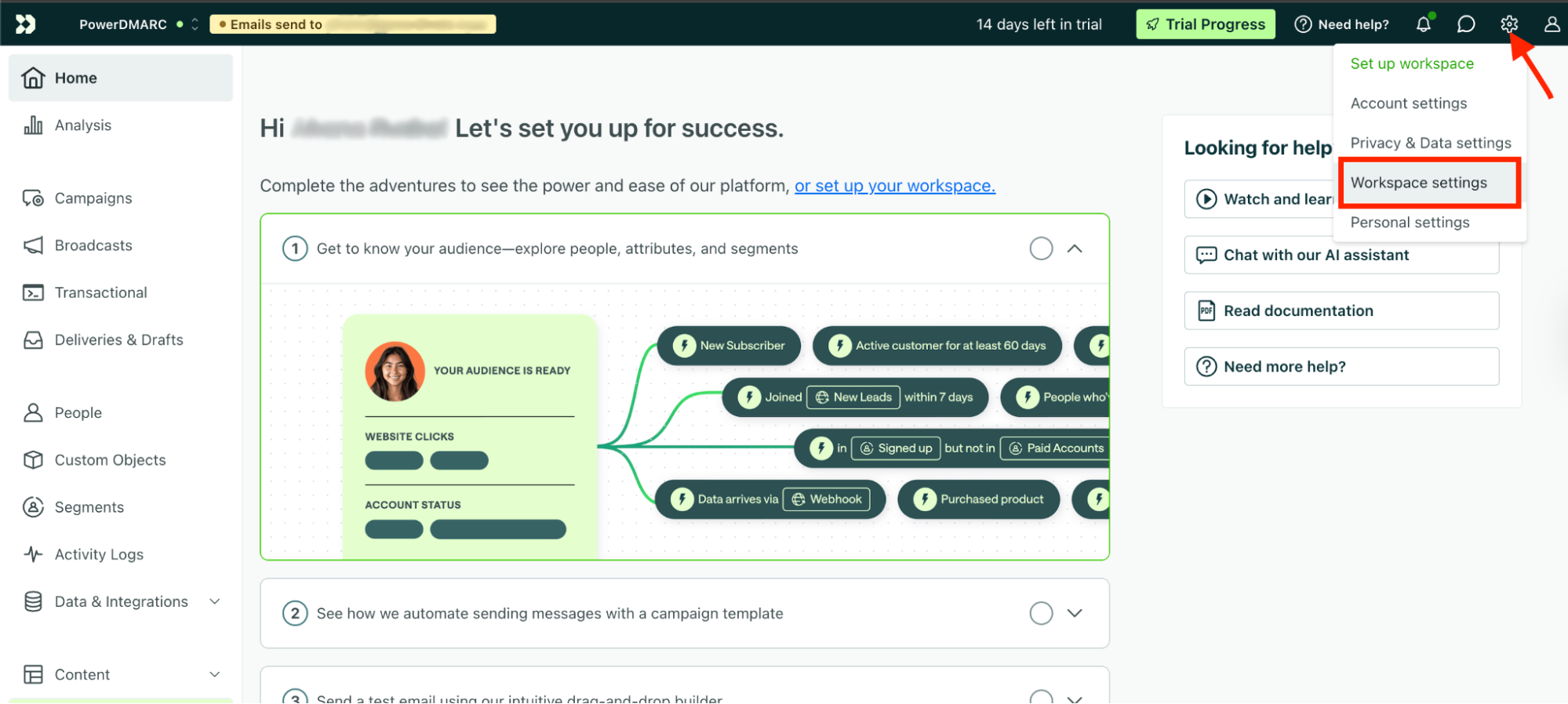

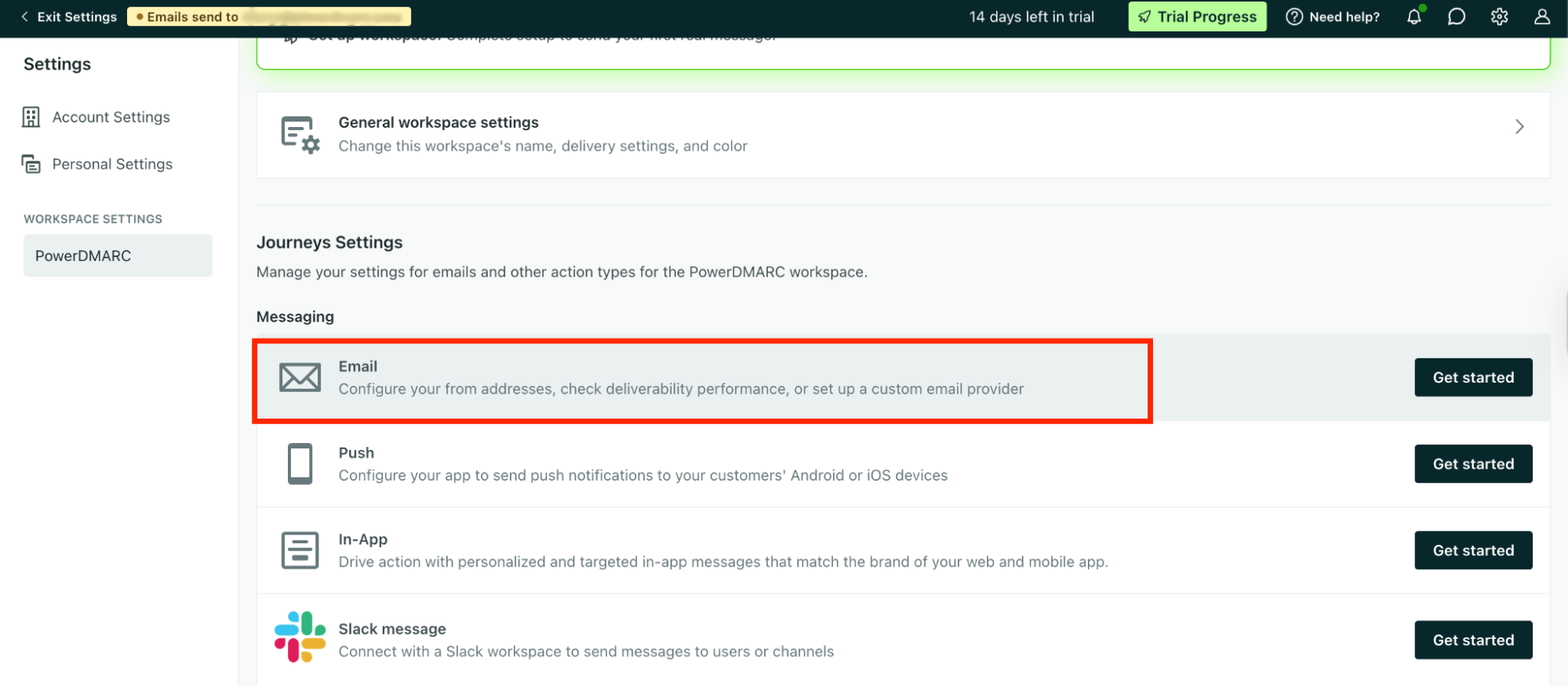

1. Accedere al portale Customer.io e andare su Impostazioni > Impostazioni dello spazio di lavoro.

2. Nella pagina delle impostazioni di Workplace, fare clic su "Email" in Impostazioni viaggio > Messaggistica.

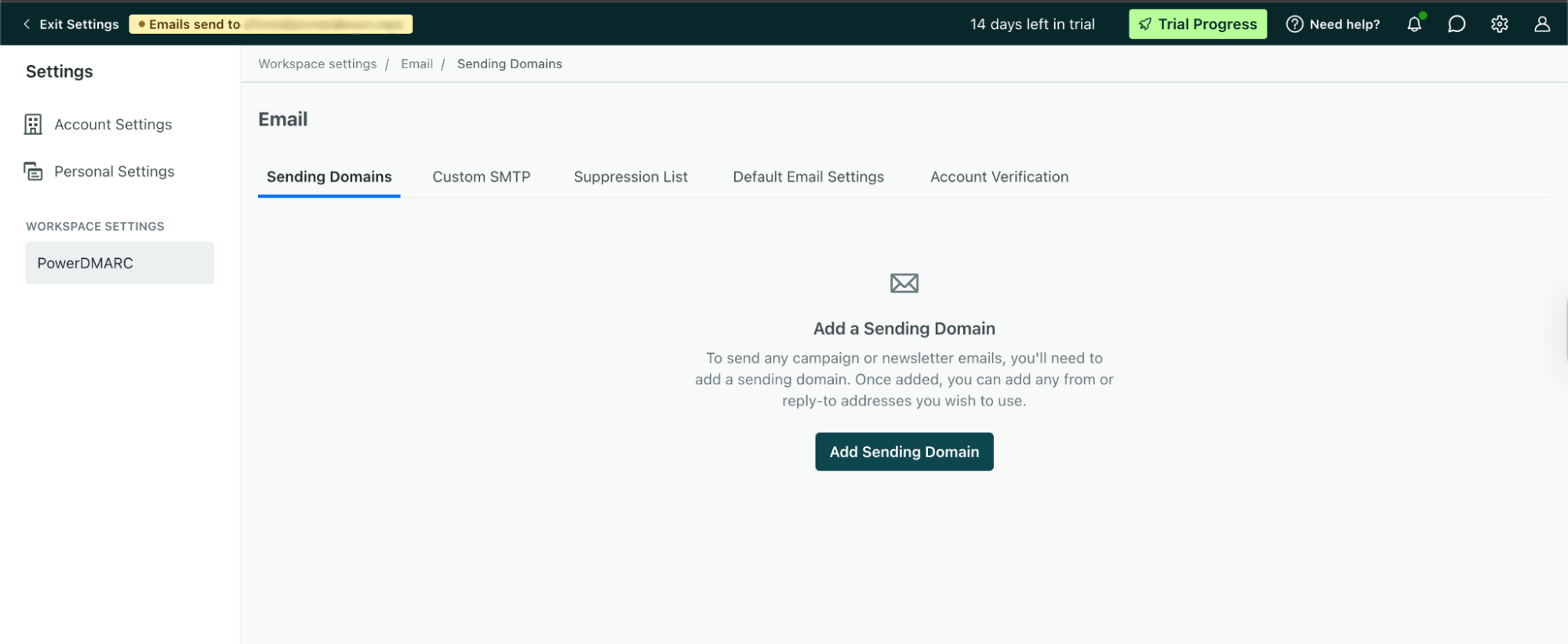

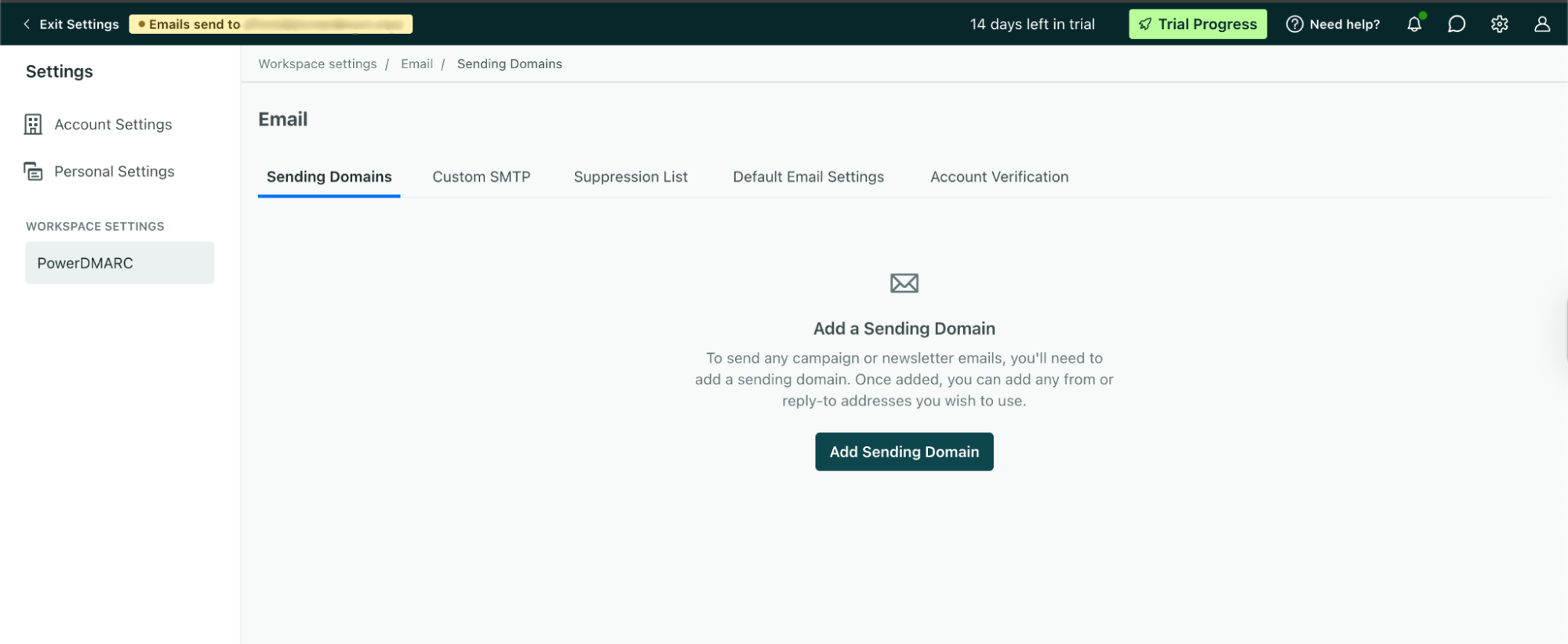

3. Fare clic su "Aggiungi dominio di invio".

4. Assicuratevi di inserire il dominio, il nome visualizzato e l'indirizzo e-mail che userete per inviare i messaggi. Quindi fare clic su "Aggiungi dominio".

Configurazione dei record DNS di Customer.io

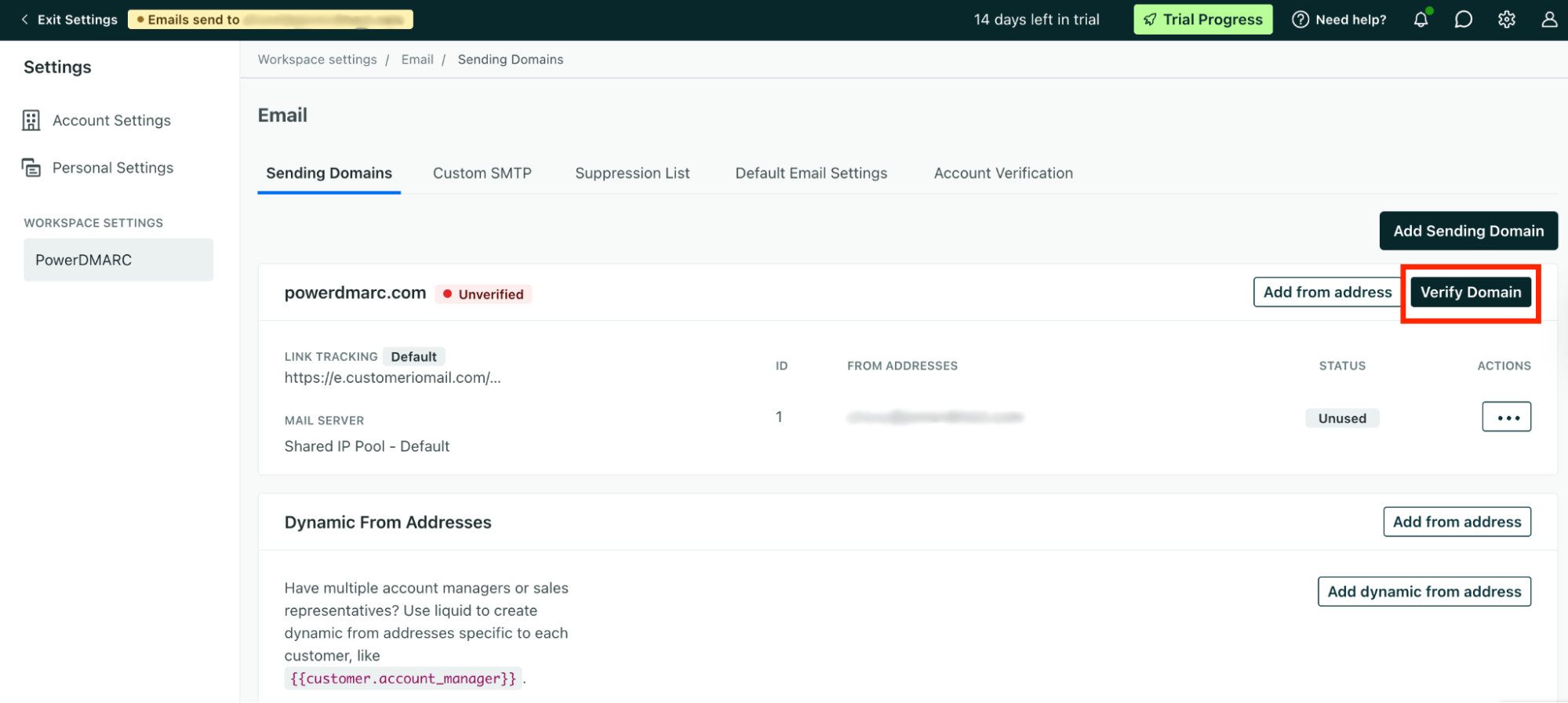

Al termine dell'aggiunta di un dominio di invio e di includere l'indirizzo Da, si deve fare clic su Verifica dominio. Questo vi aiuterà a individuare i record DNS che Customer.io vi suggerisce di configurare.

Secondo il loro documento di autenticazione, è necessario aggiungere quattro record DNS al vostro provider di hosting DNS per ogni dominio da cui invierete le e-mail.

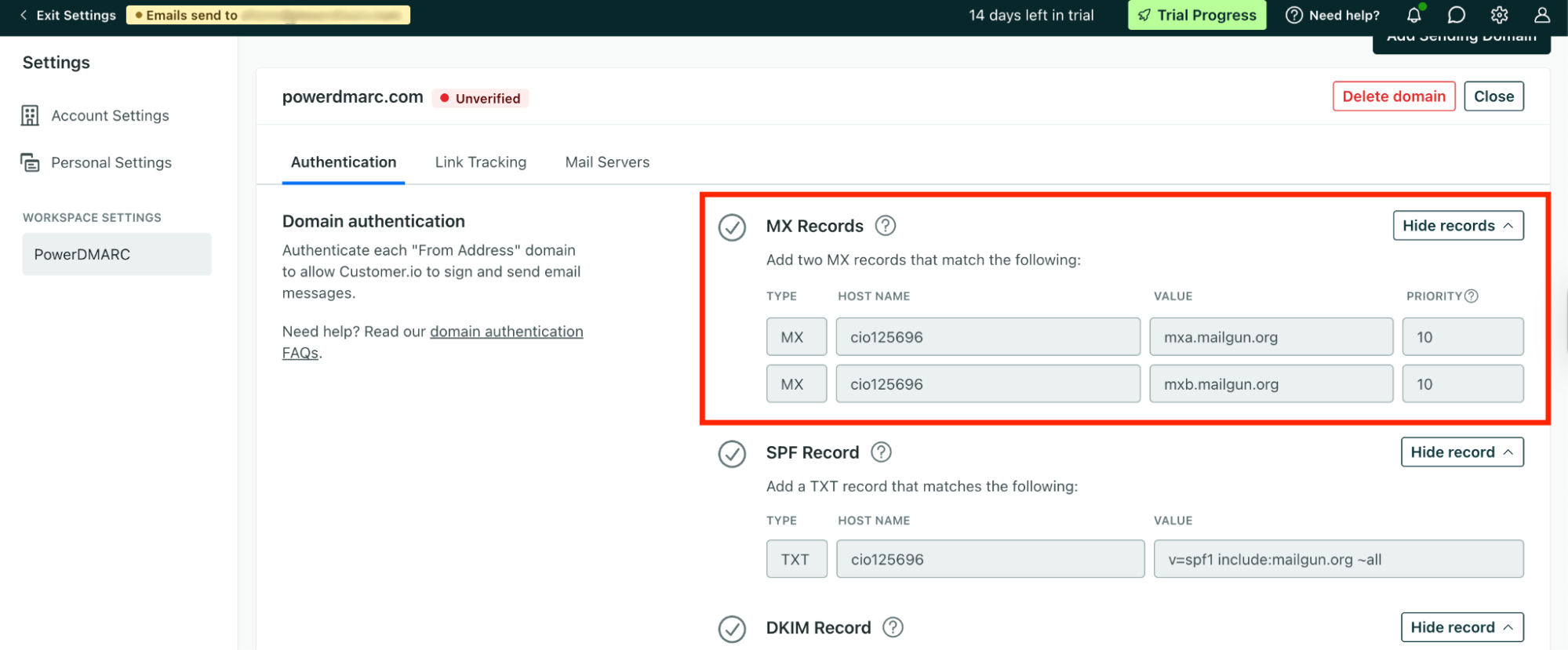

1. Record MX di Customer.io

È necessario impostare un singolo MX (Mail Exchange) che includa due nomi host per consentire la consegna delle e-mail dal proprio dominio. Questa impostazione è essenziale per ricevere notifiche di rimbalzo e feedback sullo spam.

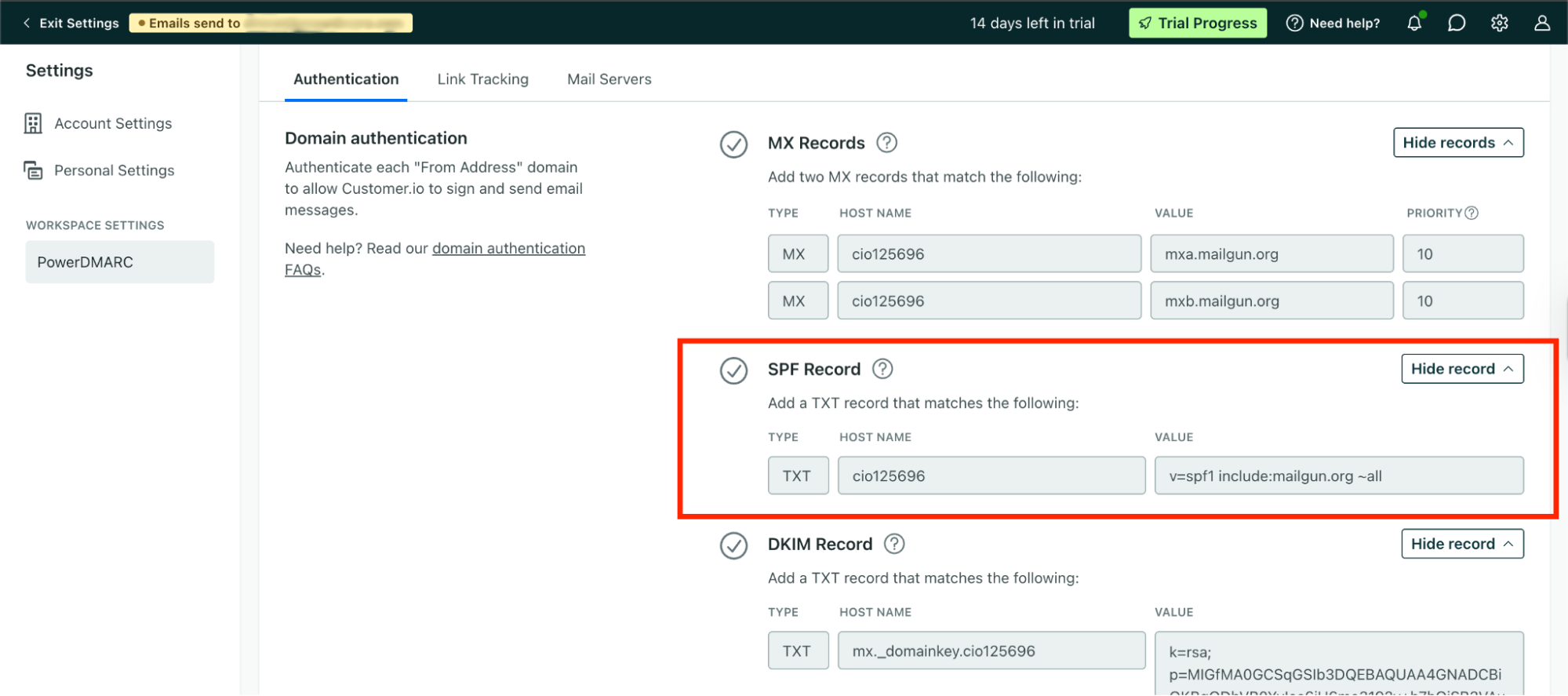

2. Record SPF di Customer.io

SPF è un protocollo di autenticazione delle e-mail che aiuta ad autorizzare i mittenti.

Il record SPF per Customer.io è un singolo record TXT che autorizza Customer.io a inviare e-mail per conto del vostro dominio. I record SPF (Sender Policy Framework) aiutano a specificare quali indirizzi IP sono autorizzati a inviare e-mail per conto del vostro dominio.

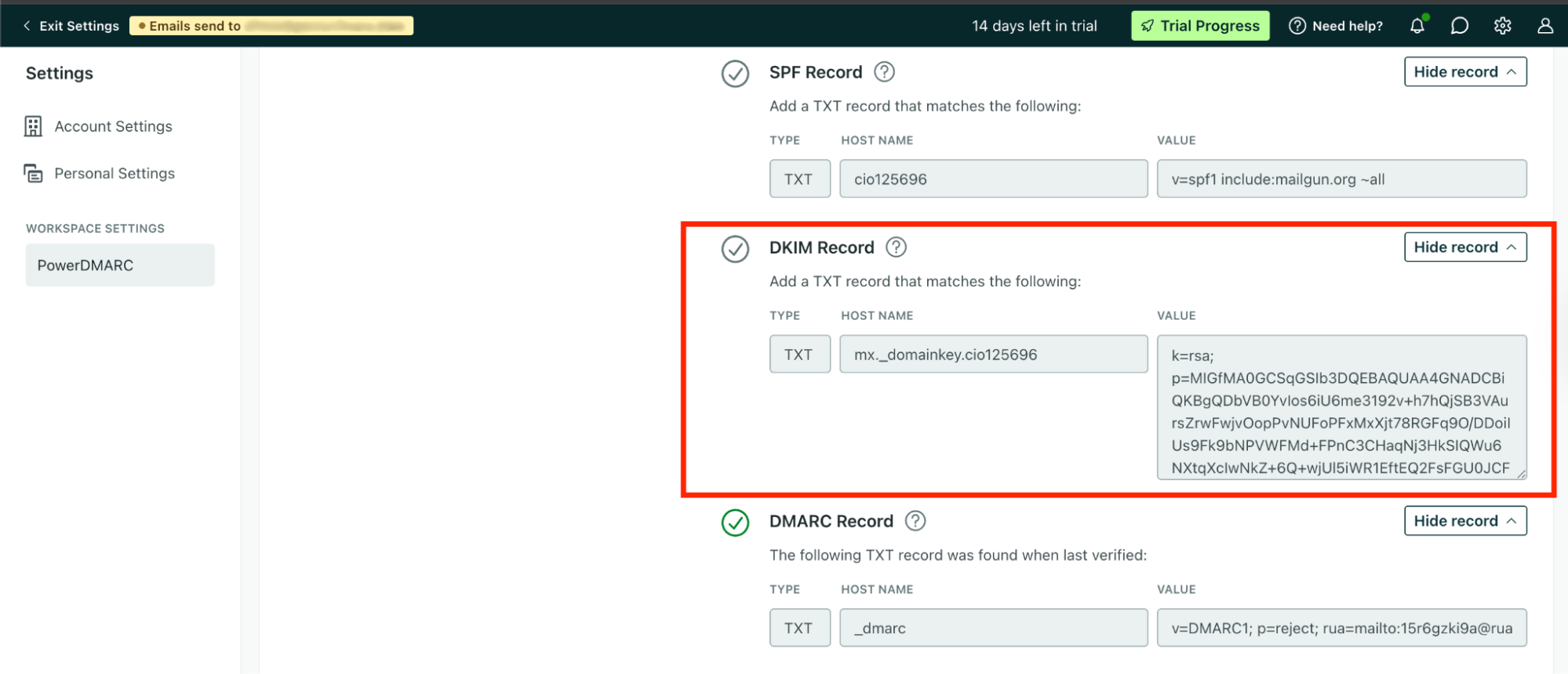

3. Record DKIM di Customer.io

DKIM è un protocollo di autenticazione delle e-mail che consente ai server di invio di apporre una firma digitale alle e-mail in uscita, prevenendo la possibilità di alterazione dei messaggi in transito.

Aggiungendo il record TXT DKIM al vostro dominio, consentite a Customer.io di allegare una firma DKIM crittografata alle vostre e-mail in uscita. Questa firma aiuta i provider di posta elettronica a confermare che il messaggio è stato inviato da voi e non è stato manomesso.

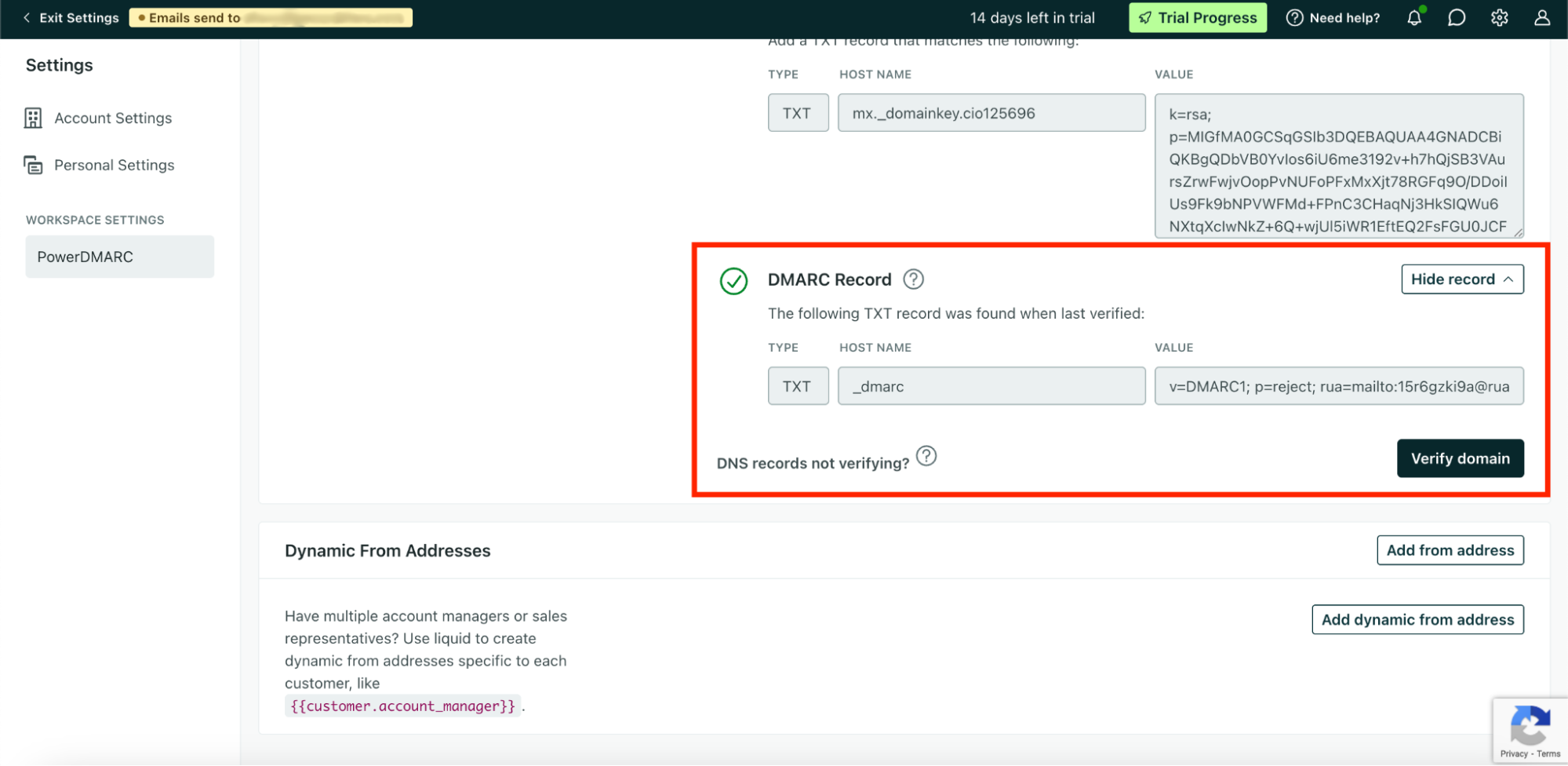

4. Record DMARC di Customer.io

- Customer.io verifica se la vostra politica DMARC è conforme a Google, Yahoo e Microsoft. di Google e Microsoft.

- Il record DMARC consente di stabilire come gestire le e-mail che non superano i controlli SPF e DKIM. Ecco i requisiti minimi: v=DMARC1; p=none.

- Se si dispone già di un diverso politica DMARC con il vostro provider di hosting, Customer.io rifletterà invece quel record.

- Customer.io consiglia di aggiungere _dmarc solo come sottodominio del dominio principale. Non aggiungetelo mai ai vostri sottodomini. L'aspetto dovrebbe essere il seguente: _dmarc.root-domain.com.

Note:

- Se si utilizzano i server di consegna integrati di Customer.io, assicurarsi che i criteri DMARC includano aspf=r e adkim=r. Ciò consente una certa flessibilità dei domini e aiuta le e-mail a superare i controlli DMARC anche se i domini SPF/DKIM non corrispondono esattamente.

- Se la vostra politica DMARC non menziona aspf o adkim, siete a posto: per impostazione predefinita, DMARC prevede un allineamento rilassato.

Aggiunta dei record DNS di Customer.io al proprio provider di hosting

Una volta ottenuto l'accesso ai record DNS, è necessario pubblicarli nella propria console di gestione DNS. Questo è un passo fondamentale per impostare l'autenticazione del dominio e completare il processo di configurazione di Customer.io.

I passaggi per la pubblicazione dei record DNS dipendono dal vostro provider di hosting. Qui ho preso l'esempio di GoDaddy.

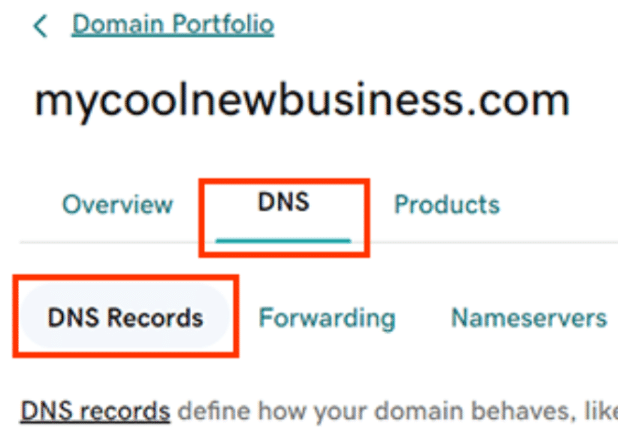

- Accedere al proprio account GoDaddy.

- Selezionate il vostro nome di dominio e accedete alla pagina Portafoglio del dominio.

- Selezionare la scheda "DNS" e fare clic su "Record DNS".

Aggiungere i record DNS forniti da Customer.io nella configurazione di autenticazione del dominio. Si noti che ogni record deve essere aggiunto separatamente per lo stesso dominio.

Se esistono record DMARC e SPF per il vostro dominio, non eliminarli. Invece, unire i record SPFe lasciare che il record DMARC rimanga invariato.

| Record DNS | Tipo | Ospite | TTL | Valore |

|---|---|---|---|---|

| MX | MX | Copiare-incollare il nome dell'host dal portale Customer.io. | Auto | Copiare-incollare il valore del record MX dal portale Customer.io e salvare le modifiche. |

| SPF | TXT | Copiare-incollare il nome dell'host dal portale Customer.io. | Auto | - Se non esiste un record esistente: Copiare-incollare il valore del record SPF dal portale di Customer.io e salvare le modifiche. - Se esiste un record SPF: unire i record SPF per includere il dominio di invio di Customer.io. |

| DKIM | TXT | Copiare-incollare il nome dell'host dal portale Customer.io. | Auto | Copiare-incollare il valore del record DKIM dal portale Customer.io e salvare le modifiche. |

| DMARC | TXT | Copiare-incollare il valore del record DKIM dal portale Customer.io. | Auto | - Se non esiste un record esistente: Copiare-incollare il valore del record DMARC dal portale Customer.io e salvare le modifiche. - Se esiste un record DMARC: Non apportare alcuna modifica. |

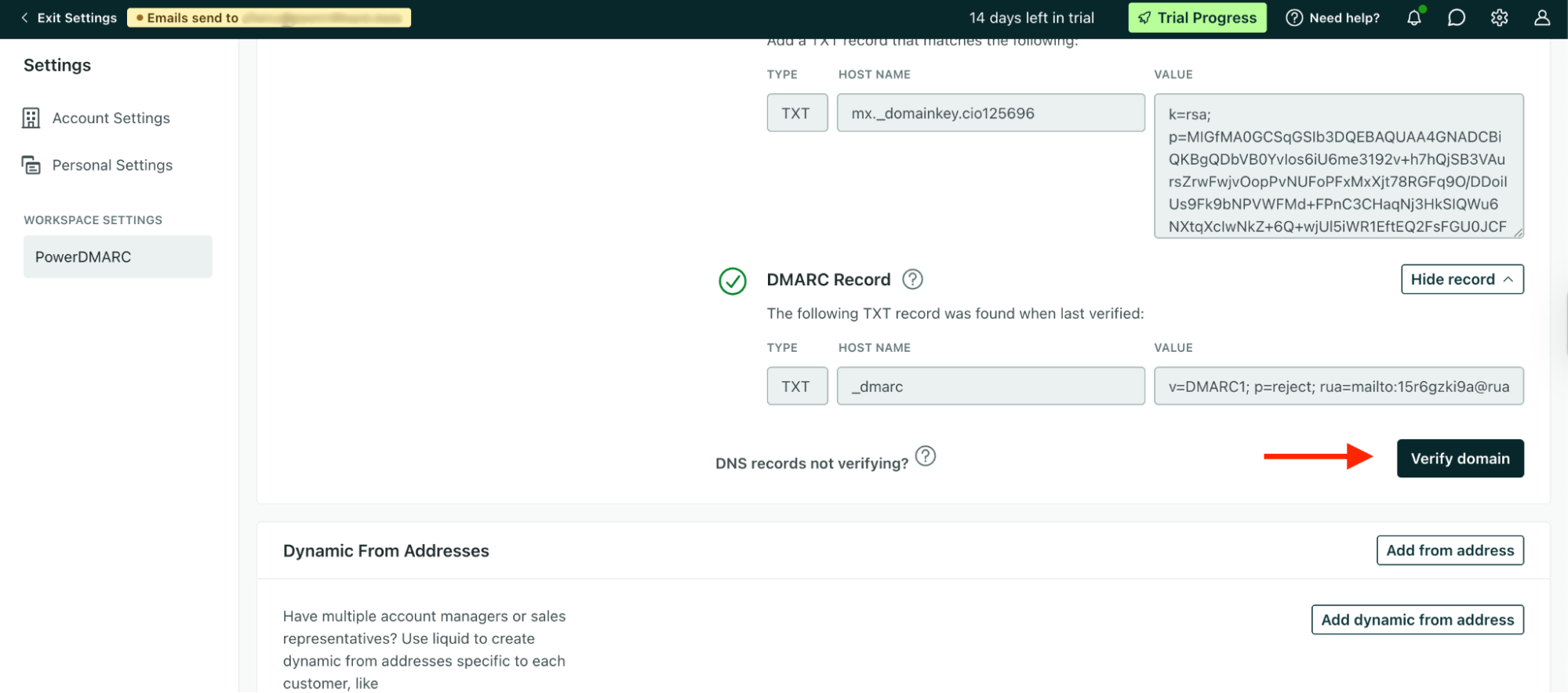

Verifica del dominio

Assicurarsi di aver aggiunto i record DNS richiesti e di aver lasciato il tempo necessario per la loro propagazione. Quindi, tornate alla scheda Autenticazione del vostro dominio e fate clic su "Verifica dominio".

Se tutti e tre i record presentano segni di spunta verdi, il dominio è stato verificato con successo. Significa che il dominio è pronto per l'invio di e-mail.

Abilitazione del reporting e del monitoraggio delle e-mail di Customer.io

L'autenticazione del dominio non riguarda solo la conformità, ma anche la visibilità e il controllo. Una volta che i record SPF, DKIM e DMARC sono stati impostati, è fondamentale monitorare è fondamentale monitorarli per assicurarsi che tutto funzioni come previsto. PowerDMARC vi aiuta a farlo!

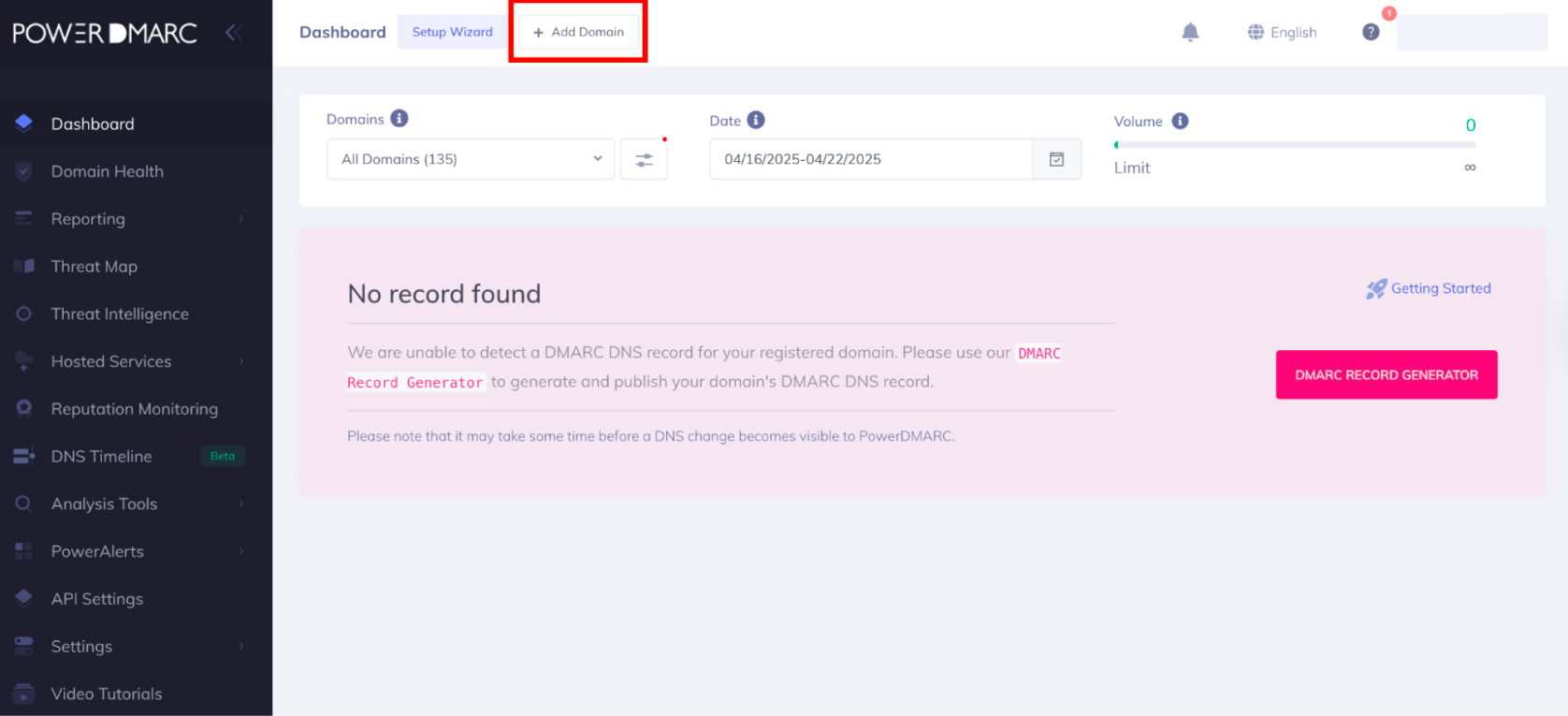

Passo 1: Registrarsi per una prova gratuita con PowerDMARC per iniziare.

Passo 2: Aggiungere il proprio dominio

Passo 3: Aggiungere gli indirizzi rua e ruf di PowerDMARC al record DMARC esistente per abilitare la segnalazione.

Fase 4: Ottenere visibilità in 72 ore

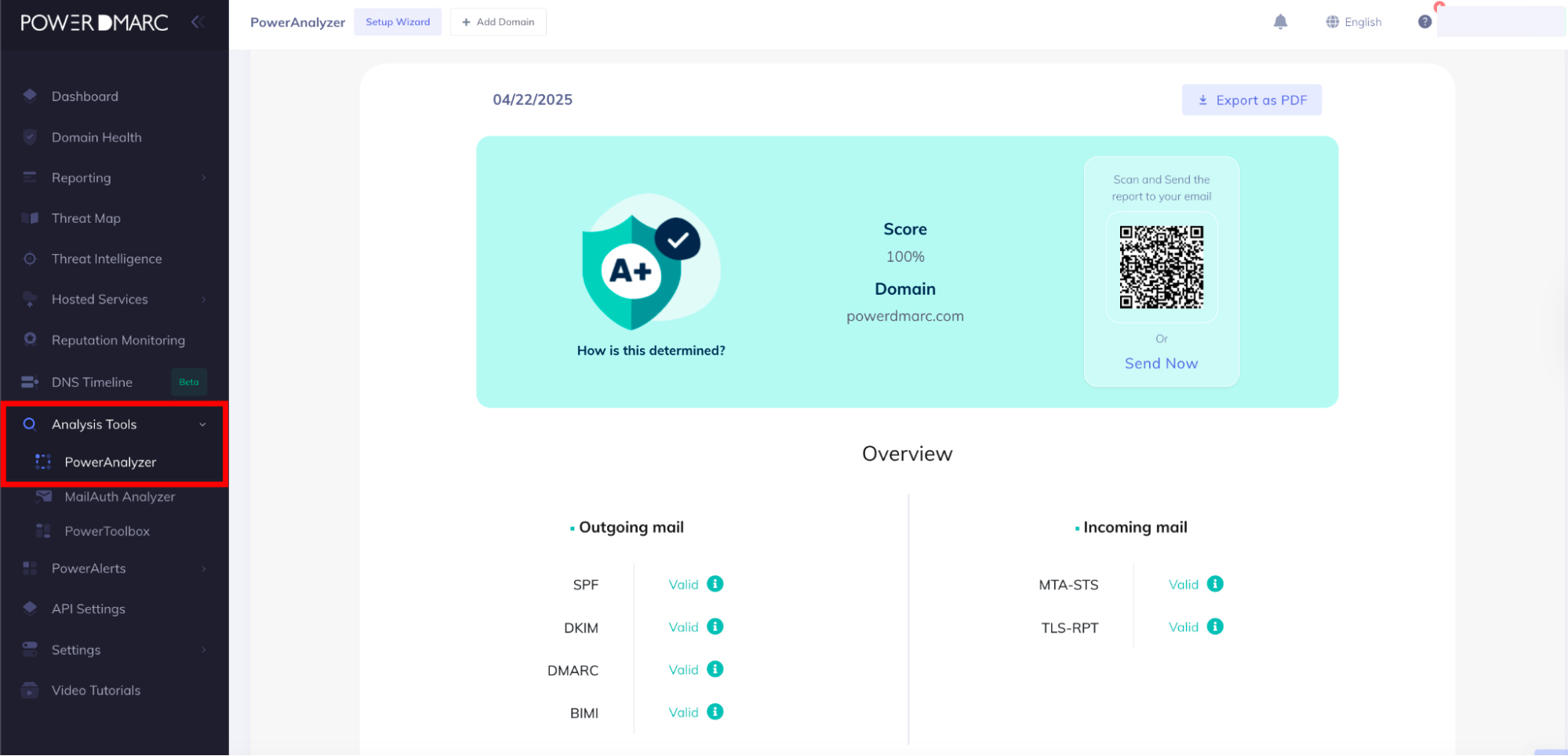

Passo 5: Utilizzare il nostro PowerAnalyzer per monitorare i vostri record

Con PowerDMARC, le comunicazioni via e-mail sono più sicure, la deliverability delle e-mail è migliorata e la reputazione del marchio è positiva. Contattateci oggi stesso per parlare con un esperto!