主なポイント

- AIフィッシングは機械学習と自動化を活用し、従来のフィッシング攻撃よりも検知が困難な、高度にパーソナライズされた誤りのない攻撃を生成する。

- ディープフェイク音声・動画技術により、攻撃者は信頼される人物を巧妙に偽装できるため、音声および動画による本人確認は信頼性を失う。

- DMARCなどのメール認証プロトコルは、AIを活用した検知ツールや継続的なユーザートレーニングと組み合わせることで、進化するAIフィッシング脅威に対する最強の防御策を提供する。

フィッシングは長年にわたり最も一般的なサイバー犯罪形態であり、推定 1600億通 のスパムメールが世界中で送信されている。今や人工知能(AI)がこれらの攻撃を変貌させ、見抜かれやすい詐欺から、セキュリティ意識の高い専門家でさえ識別が困難な高度な脅威へと進化させている。

AI駆動型フィッシングは、より新しく高度な形態のメール攻撃である。機械学習を用いて膨大なデータを分析し、説得力のあるメッセージを作成し、偽のメディアを生成し、大規模な自動化されたキャンペーンを容易に実行する。攻撃者がかつて多くの時間を要した作業(標的の調査、信憑性のあるメッセージの作成、メッセージの個別化)が、AIツールによって数秒で完了できるようになった。

FBIのインターネット犯罪苦情センターには 2024年には321,136件の 件のフィッシングおよびスプーフィング被害報告を受け付け、最も頻繁に報告されるインターネット犯罪カテゴリーの一つとなった。AIの能力が拡大するにつれ、これらの数値は大幅に増加すると予想されている。

組織と個人の双方にとって、AIがフィッシング攻撃をどのように変化させているのか、そしてそれらからどのように防御すべきかを理解することが今や極めて重要である。

AIフィッシングとは何か?

AIフィッシングは人工知能を用いて、非常に説得力のある悪意のあるメッセージを作成、パーソナライズし送信します。汎用テンプレートや明らかな誤りに依存する従来のフィッシングとは異なり、AIフィッシングは文脈に即した文法的に完璧なコンテンツを生成し、特定の標的に合わせてカスタマイズします。

これらの攻撃は、自然言語処理(NLP)、データマイニング、自動化を組み合わせて、標的に関する公開情報(ソーシャルメディアのプロフィール、職業上のネットワーク、ニュース記事、企業のウェブサイトなど)を分析し、その情報を悪用した高度にパーソナライズされたメッセージを生成します。その結果、 フィッシングメッセージ は、正当で、関連性が高く、緊急性があるように見えるものとなります。

AIフィッシングは、電子メール、SMS(スミッシング)、ソーシャルメディア、メッセージングプラットフォーム、音声通話(バイシング)など複数のチャネルで活動しますが、電子メールセキュリティはこれらの脅威に対する重要な最初の防御ラインです。

AIフィッシングが特に危険な理由は、従来の検知手法を回避できる点にある。従来の フィッシングメールの指標 であるスペルミス、不自然な表現、画一的な挨拶文が脅威の識別を可能にしていたのに対し、AI生成コンテンツはこうした危険信号を排除します。現代のAIフィッシングメールは、正当なビジネス通信と同等かそれ以上の品質を実現しています。

AIフィッシングの背後にある技術は、新しくも特に高価でもありません。正当なマーケティング、カスタマーサービス、コンテンツ作成に使用される多くのツールが、悪意のある目的に転用できるからです。この容易なアクセスにより、サイバー犯罪者が関与することが格段に容易になり、経験の浅い攻撃者でさえ洗練されたプロフェッショナルなフィッシングキャンペーンを実行できるようになりました。

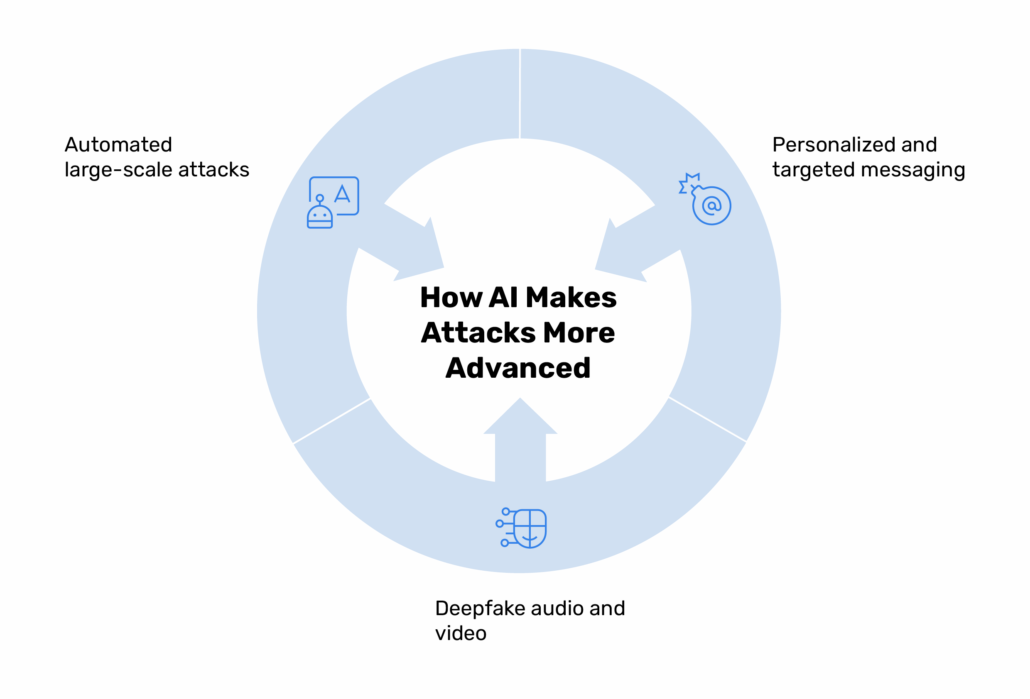

AIがより高度な攻撃を可能にする仕組み

現代のAIフィッシングは、標的を理解するための膨大なデータ分析、自然で人間らしい言語の生成、ディープフェイクメディアの作成、そして完全自動化されたキャンペーンの実行に依存している。これらの技術により、攻撃は従来型フィッシングよりも迅速で、より説得力があり、検知がはるかに困難になっている。

パーソナライズされたターゲットを絞ったメッセージング

AIは公開情報の収集と分析に優れており、高度に標的を絞った スピアフィッシング 攻撃を構築するのに優れている。ソーシャルメディアのプロフィール、LinkedInのような専門ネットワーク、企業ウェブサイト、ニュース記事をスクレイピングすることで、AIツールは潜在的な被害者の詳細なプロファイルを構築する。これには、彼らの役割、人間関係、興味、コミュニケーションパターン、現在のプロジェクトなどが含まれる。

この情報をもとに、攻撃者は実際の同僚や進行中のプロジェクト、最近の出来事を言及したメッセージを作成できるため、フィッシング攻撃が信憑性があり関連性のあるものに感じられる。例えば、AIシステムがCFOが特定のカンファレンスへの参加について最近投稿したことを検知すると、そこで出会ったベンダーを装ったフィッシングメールを生成し、具体的なセッションや会話を参照することでメッセージを本物らしく見せかける。

パーソナライゼーションは表面的な詳細を超えた領域にまで及ぶ。AIは文章スタイル、語彙、コミュニケーションパターンを分析し、正当なメッセージに期待されるトーンや形式に一致させる。対象者が通常、経理部門から正式で詳細なメールを受け取る場合、AIによるフィッシング攻撃はそのスタイルを模倣する。上司から簡潔でカジュアルなメッセージに慣れている場合、攻撃はそれに応じて適応する。

ディープフェイク音声と動画

音声複製技術と映像合成技術は飛躍的に進歩し、攻撃者が信頼される人物になりすます説得力のある音声・映像コンテンツを作成することを可能にしている。

これらのディープフェイクは、比較的少量のソース素材から生成可能であり、時には公開されている音声や動画の数分間だけで作成されるため、経営幹部、公人、そしてオンライン上で存在感を示すあらゆる人物が脆弱な立場に置かれる。

ディープフェイク技術が武器化される一般的なシナリオには以下が含まれる:

- 役員なりすまし: 攻撃者は、緊急の送金や機密情報の提供を要求するCEOやCFOの合成音声を作成する。

- ベンダー検証電話: 偽のAI生成音声がサプライヤーやパートナーを装い、偽の請求書を承認させたり、支払い詳細の変更を要求したりする可能性があります。

- 緊急事態シナリオ: 家族や同僚を装った合成音声が危機的状況にあると主張し、即時の金銭的支援を要求する。

- ビデオ会議への侵入: 仮想会議で参加者を装い不正な承認を得るために使用されるディープフェイク動画。

自動化された大規模攻撃

AIはフィッシング攻撃の実行に必要な時間と労力を大幅に削減する。従来の攻撃者が1日あたり数百通のメッセージを送信するところ、AI搭載システムは同じ時間枠で数百万もの独自かつパーソナライズされたフィッシング攻撃を生成・配信できる。Googleはほぼ 1000万通 のスパムメールをブロックしているが、AIによる自動化によりこの量はさらに大幅に増加すると予想されている。

自動化は攻撃ライフサイクル全体に及ぶ:

- 標的識別:AIが 公開データソースをスキャンし、高価値標的と潜在的な侵入経路を特定する。

- コンテンツ生成: 自然言語モデルは各受信者向けに独自のメッセージを生成し、テンプレートベースの検出を排除します。

- タイミング最適化: 機械学習が、ターゲットの行動パターンとタイムゾーンに基づいて最適な送信時間を決定します。

- 応答処理: チャットボットは応答する被害者とやり取りし、欺瞞を維持しながら、認証情報の窃取やマルウェアのインストールへと誘導する。

- キャンペーンの最適化: AIが成功率を分析し、今後の試行を改善するために戦術を自動調整します。

この種の自動化により、攻撃者は大規模な攻撃を実行可能となり、数千ものメッセージのバリエーションを同時にテストし、防御策に素早く適応できる。固定されたシグネチャに依存する従来のセキュリティツールは、絶えず変化するAI生成コンテンツに対応しきれずにいる。

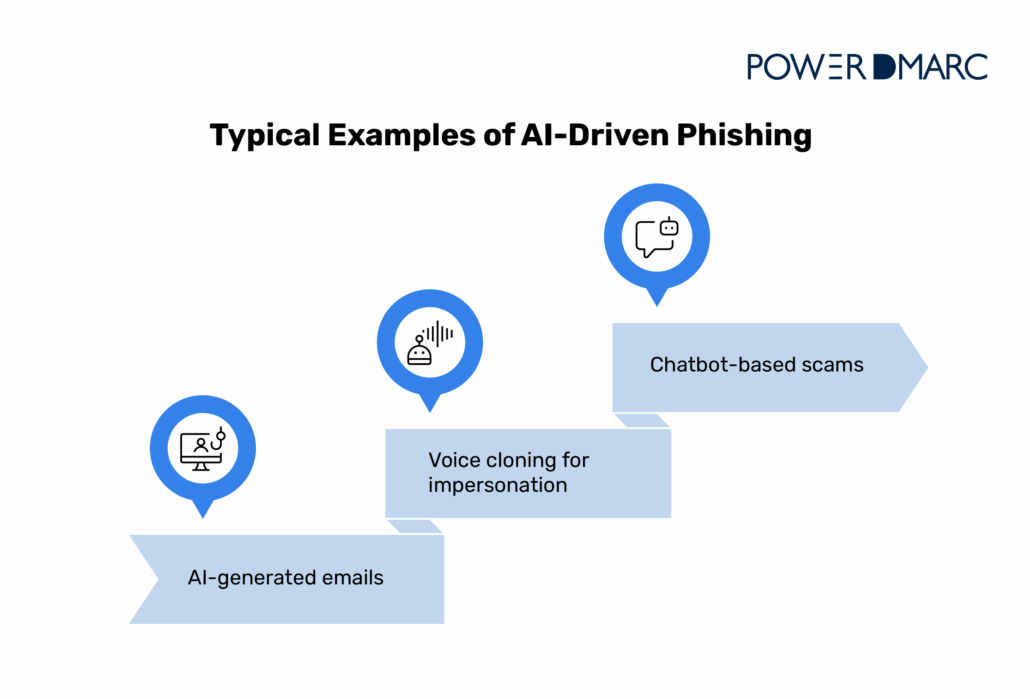

AIフィッシングの一般的な例

AIフィッシングは複数の攻撃ベクトルを通じて現れ、それぞれが人間の心理や技術システムにおける異なる脆弱性を悪用する。これらの一般的な手法を理解することは、組織が適切な防御策を構築するのに役立つ。

AI生成メール

電子メールは依然としてフィッシング攻撃の主要な配信経路である。AI生成のフィッシングメールは、従来ユーザーが悪意のあるメッセージを識別する手掛かりとなっていた文法上の誤りや不自然な表現を排除している。

現代のAIツールが生成するメールは次の特徴を持つ:

- 文脈にふさわしい: メッセージは、対象に関連する実際の出来事、プロジェクト、または関係性を参照する。

- プロフェッショナルな書式設定: レイアウト、署名、ブランディングは、正当な企業コミュニケーションと一致しています。

- 緊急性に基づく: コンテンツは検証なしに迅速な行動を促す圧力を生み出し、心理的トリガーを悪用する。

- 誤りなし: 文法、スペル、構文に誤りがなく、従来の赤旗を排除します。

AI生成のフィッシングメールは、しばしば業界を装う 業界のフィッシングパターンを模倣し、より正当に見せるため、業界固有のコミュニケーション規範に従います。 パターンを模倣し、業界固有のコミュニケーション規範に従うことでより正当性を装います。例えば、医療機関を標的としたAI生成フィッシングメールはHIPAA準拠や患者データ規制に言及し、金融機関への攻撃では取引確認や規制監査を理由にすることがあります。

なりすましのための音声複製

音声合成技術は、合成音声が本物の録音とほとんど見分けがつかないレベルに達している。攻撃者は、決算説明会、カンファレンス発表、ポッドキャスト、ソーシャルメディア動画など、公開されている情報源から声を複製し、その合成音声を用いて経営幹部、家族、信頼できる同僚になりすますことができる。

音声クローンが特に危険となる高リスクな状況には以下が含まれる:

- ビジネスメール詐欺(BEC)のフォローアップ: 送金要求の詐欺メール送信後、攻撃者は複製した幹部の声で電話をかけ、要求を「確認」する。

- 緊急資金の要求: 合成音声が家族を装い、事故や逮捕、医療緊急事態に遭ったと偽り、即時支払いを要求する。

- ITセキュリティ検証: ITスタッフの声を複製した偽のヘルプデスク電話で、認証情報やシステムアクセスを要求する手口。

- ベンダー支払い変更: 既知のサプライヤーを装い、支払い経路情報を変更する行為。

音声クローン攻撃の有効性は、聴覚による確認に対する心理的な信頼に起因する。メールが怪しいと感じた場合、多くの人は電話で確認を試みる。しかし攻撃者がこれを予測し、共犯者やクローン音声を用いた自動応答システムに繋がる折り返し番号を提供すれば、確認プロセスは詐欺を暴くどころか、かえってそれを強化してしまうのである。

チャットボットを利用した詐欺

大規模言語モデルで構築された悪意のあるチャットボットは、被害者と長時間にわたり説得力のある会話を交わすことができます。本物のカスタマーサービスやテクニカルサポートを装いながら、徐々に機密情報を収集します。これらのAI駆動型ボットは以下が可能です:

- カスタマーサポートを装う: 検索結果やソーシャルメディア上で「公式」サポートチャネルを装い、認証情報や支払い情報を盗む。

- ソーシャルエンジニアリングを実施する: 複数回のやり取りを通じて信頼関係を構築し、その後で不正な要求を行う。

- セキュリティ質問のバイパス: 公開情報に基づき、セキュリティ質問に対する説得力のある回答を生成するAI技術の利用。

- スケールインタラクション: 数千の被害者を同時に巻き込み、個別対応を実現する。

悪意のあるチャットボットと正当なカスタマーサービスツールを区別することの難しさは、重大なリスクを生み出している。高等教育機関におけるフィッシング詐欺の研究によれば、 高等教育機関におけるフィッシング調査 によると、学生の4分の1以上がフィッシングメールを開封し、開封者の約半数がリンクをクリックした。これは、教育を受けてセキュリティ意識の高いユーザーでさえ、巧妙なやり取りの被害に遭うことを示している。

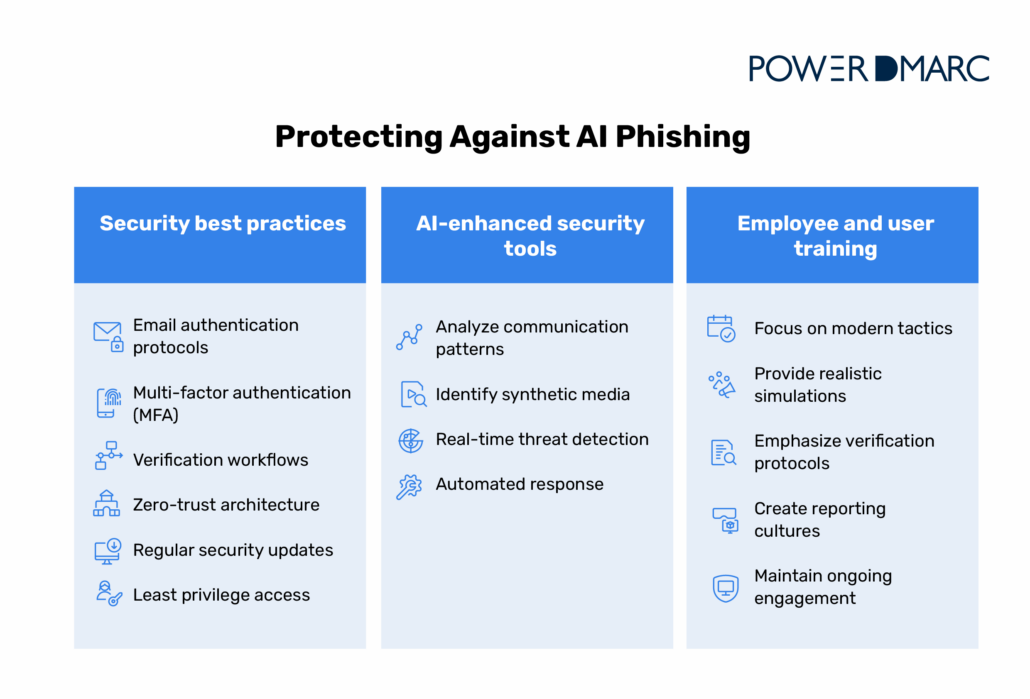

AIフィッシングから身を守る方法

AIフィッシング対策には、技術的制御、防御型AIツール、継続的なユーザー教育を組み合わせた多層的なアプローチが必要です。単独の解決策では完全な保護は得られないため、組織はこれらの高度な攻撃を検知・防止するために、複数の重複する防御策を導入しなければなりません。

セキュリティのベストプラクティス

攻撃が高度化する中でも、基本的なセキュリティ対策は依然として極めて重要です。組織は以下の対策を優先すべきです:

- メール認証プロトコル: SPF、DKIM、DMARCを実装し、ドメインのなりすましを防止し送信者身元を検証します。PowerDMARCは自動設定と監視機能を提供し、あらゆる規模の組織が認証を利用できるようにします。

- 多要素認証(MFA): すべてのアカウント、特に財務や管理特権を持つアカウントにはMFAを必須とする。フィッシング攻撃で認証情報が盗まれた場合でも、MFAは追加の防御層を提供する。

- 検証ワークフロー: 電信送金、認証情報の変更、機密データへのアクセスなど、高リスクなリクエストを検証するための明確な手順を確立する。その際、不審なメールへの返信や提供された連絡先情報の使用ではなく、独立したチャネルを通じて行うこと。

- ゼロトラストアーキテクチャ: ゼロトラストセキュリティモデルを導入し、ソースを問わず全てのアクセス要求を検証し、攻撃者が初期アクセスを得た場合の横方向の移動を制限する。

- 定期的なセキュリティ更新: オペレーティングシステム、アプリケーション、セキュリティソフトウェアを最新の状態に保ち、初期侵害後にフィッシング攻撃が悪用する可能性のある既知の脆弱性を修正してください。

- 最小権限アクセス: ユーザーの権限をその役割に必要な最小限に制限し、侵害されたアカウントによる潜在的な被害を軽減します。

IBMは、データ侵害が組織に平均約 440万ドル の損失をもたらすと報告しており、包括的なセキュリティ対策への投資は経済的に正当化される。

AI強化セキュリティツール

従来のメールセキュリティは、AI駆動型フィッシングやビジネスメール詐欺に対抗するため、DMARCとAIを活用した検知機能で強化されなければなりません。防御型AIツールは以下のことが可能です:

- 通信パターンの分析: 送信者の行動、メッセージ内容、またはリクエストパターンにおける異常を検知し、フィッシングの可能性を示す。

- 合成メディアの識別: 機械学習を用いて、微細なアーティファクトや不整合からディープフェイク音声・動画を検出する。

- リアルタイム脅威検知: メール通信を継続的に監視し、メッセージがユーザーに届く前に不審なリンク、添付ファイル、ドメインを特定します。

- 自動応答: 不審なメッセージを隔離し、セキュリティチームに警告を発し、リアルタイムで認証情報の盗難を防止します。

PowerDMARCのプラットフォームは、DMARCポリシーの適用と送信者身元の検証によりゼロトラスト型メールセキュリティを実現し、組織がなりすましメールを受信トレイに到達する前にブロックすることを支援します。組織は年間最大約 $300,000 まで節約できます。

AIを活用したセキュリティの主な強みは、新規かつ未知の攻撃を検知する能力にある。シグネチャベースのツールは絶えず変化するAI生成メッセージを見逃す一方、防御型AIは新たな脅威を学習し継続的に適応する。多くの場合、高度なメール認証とAI検知器を組み合わせることで、機械生成コンテンツのパターンをさらに識別し、被害が発生する前に不審な通信を警告することが可能となる。

従業員およびユーザー向けトレーニング

技術だけではすべてのフィッシング攻撃を防ぐことはできないため、人間の判断が依然として重要な防御層である。しかし、 標的となった従業員のうち、フィッシングの試みを報告するのはわずか13% の標的となった従業員のみがフィッシングの試みを報告しており、組織が侵入に対応し他者に警告する能力を制限している。

効果的なセキュリティ意識向上プログラムは、以下の点を満たすべきである:

- 現代的な戦術に焦点を当てる: 従来のフィッシング指標を超えたトレーニングを更新し、AI生成コンテンツ、ディープフェイク、高度なソーシャルエンジニアリングに対処する。

- 現実的なシミュレーションを提供: 最新の脅威手法を反映した模擬フィッシングキャンペーンを実施し、ユーザーの反応を測定するとともに即時フィードバックを提供する。

- 検証手順を徹底する: 従業員に対し、特に金融取引や認証情報の変更など、異常な要求については独立した経路で検証するよう訓練する。

- 報告文化の醸成: 不審なメッセージの報告を容易にし、従業員が恥ずかしさや非難を恐れずに報告するよう促す。

- 継続的な関与を維持する: 脅威の進化に合わせて定期的なトレーニング更新を実施する。セキュリティ意識向上は継続的なプロセスである。

サイバーセキュリティにおけるAIの未来

サイバーセキュリティ分野におけるAI競争が加速している。攻撃側と防御側の双方が高度な機械学習を活用しており、AIフィッシングツールがより使いやすく強力になるにつれ、防御システムも同様に迅速に進化しなければならない。

AI駆動型セキュリティにおける今後の展開として期待されるものには以下が含まれる:

- 行動バイオメトリクス: タイピングパターン、マウスの動き、その他AIが模倣しにくい行動特性に基づいて身元を認証するシステム。

- リアルタイムディープフェイク検出: 通話や会議中に音声と映像をリアルタイムで分析する高度なアルゴリズムにより、合成メディアを参加者に警告します。

- 予測型脅威インテリジェンス: ダークウェブ上の活動、脆弱性の公開情報、攻撃者の行動パターンに基づき、新たな攻撃手法を予測するAIシステム。

- 自動化されたインシデント対応: 人間の介入なしにフィッシング攻撃を検知、隔離、修復する機械学習により、対応時間を数時間から数秒に短縮します。

- パーソナライズされたセキュリティ制御: リスクコンテキスト(場所、デバイス、行動パターン、要求の機密性など)に基づいてセキュリティ要件を調整する適応型システム。

AIが攻撃をより説得力のあるものにし、大規模化させるにつれ、防御側は認証、検知、対応、教育を組み合わせた包括的で多層的なセキュリティプログラムを実施しなければならない。進化するAIフィッシングの脅威に対して完全な保護を提供する単一の技術やアプローチは存在しない。

攻撃的AIと防御的AIの両方の能力と限界を理解し、それに応じて包括的なセキュリティプログラムに投資する組織こそが、 著名なフィッシング攻撃 や今後数年間に台頭する新たな脅威から身を守るのに最適な立場にある。

結論

AIフィッシングはサイバー犯罪者の手口における重大な転換点である。従来のセキュリティツールでは対応が困難な、新たな次元の規模・個別化・高度化をもたらす。AI生成のフィッシングメッセージは人間が作成したメッセージよりも説得力が高く、ディープフェイク技術は急速に普及しており、あらゆる分野の組織がこうした高度な攻撃による増大するリスクに直面している。

しかし防御は可能である。DMARCのようなメール認証プロトコル、AIを活用した検知ツール、多要素認証、継続的なユーザートレーニングを組み合わせた包括的なセキュリティプログラムを導入する組織は、AIフィッシング攻撃への曝露を大幅に低減できる。重要なのは、単独のソリューションでは完全な保護は得られないという認識である。効果的な防御には複数の重層的な対策が必要だ。

PowerDMARCは、SPF、DKIM、監視、レポート機能を組み合わせたDMARCベースの認証プラットフォームを提供し、なりすましやフィッシングを阻止します。当社のツールは、あらゆる規模の組織がメール認証を利用できるようにし、AI駆動型脅威に対する強力な第一防衛線を構築するお手伝いをします。

AIフィッシングに対するメールセキュリティを強化する準備が整っているなら、攻撃者に悪用される前に現在の認証態勢を確認し、脆弱性を特定することから始めましょう。強固なメールセキュリティは可視性と制御から始まります。この2つこそが PowerDMARC が導入初日から提供するものです。

よくある質問 (FAQ)

AIフィッシングは、モバイル端末とコンピューターのどちらでより一般的ですか?

AIフィッシングは両プラットフォームを等しく標的にするが、モバイルユーザーは画面が小さいため送信者情報が隠されやすく、視覚的なセキュリティ手がかりも少ないため、より脆弱である可能性がある。

AIを活用したフィッシング攻撃が最も標的とする業界はどれですか?

金融サービス、医療、テクノロジー、政府部門は、貴重なデータ資産を保有しているため最も標的とされる割合が高いが、あらゆる業界の中小企業もAIフィッシング脅威に直面するケースが増加している。

- DKIM2仕様の更新:2026年5月版IETFドラフトの新機能 - 2026年5月25日

- Windows Defenderだけで中小企業のセキュリティは十分か? - 2026年5月14日

- DMARCbisの解説 – 変更点と準備方法 - 2026年4月16日