主なポイント

- サイバーセキュリティがこれまで以上に重要なのは、デジタルシステムへの依存が絶え間ないリスクを引き起こしているためであり、たった一度の侵害でさえ、データ、業務、信頼に対する広範かつ永続的な損害を引き起こす可能性があるからだ。

- 適切なサイバーセキュリティ・ソリューションの選択は、具体的なリスクを理解することから始まり、そのリスクと最も脆弱な部分を保護するツールをマッチングさせる。

- また、フィッシングメールが懸念される場合は、なりすましメッセージをブロックするメール認証プロトコルに注力する。

近年の技術進歩の速さは、間違いなく私たちの生活様式を再定義した。しかし、新たな利便性をもたらしたテクノロジーは、残念ながら多くの脆弱性をももたらした。サイバー攻撃、情報漏えい、デジタル詐欺などの脅威は、今や驚くほど定期的に起こっている。

デジタル・システムへの依存が深まるにつれ、失われるものの規模も大きくなっている。たった一度の情報漏洩が、個人情報の漏洩、評判の低下、そして長期にわたる経済的な打撃の引き金となる。

表面的な予防策ではもはや不十分です。必要なのは、実際に機能するサイバーセキュリティ・ソリューションである。

サイバーセキュリティがこれまで以上に重要になる理由

サイバーセキュリティの重要性はかつてないほど高まっている。企業は機密業務をクラウドで管理している。顧客はデジタル・フォームを通じて個人情報を躊躇なく渡す。ホテルの予約、処方箋の補充、食料品の注文、ローンの申し込みなど、すべてが常時接続され、常にリスクにさらされているプラットフォームに依存している。

テクノロジーへの依存の高まりは、新たな脆弱性を生み出している。すべてのデジタル・プロセスは、潜在的な侵入口をもたらす。システムの一部分が侵害されれば、その影響はネットワーク全体に波及する。それは単なる不都合ではない。貴重なデータの損失、業務の中断、組織の評判への永続的なダメージを意味することもある。

サイバー攻撃もまた、現代生活の一部となっている。盗まれたデータやシステムの停止といった見出しの裏には、ビジネスの中断、プライバシーの侵害、二度と戻らないかもしれない信頼といった、現実の影響がある。

ある ある大きな事件ハッカーがサードパーティ・ベンダーを通じてターゲットのネットワークにアクセスした。その結果、1億人以上の顧客に影響を与える情報漏洩が発生し、財務データが流出し、消費者の信頼を揺るがす広報危機が発生した。同社は、その影響への対応とブランドへのダメージの修復に数億ドルを費やした。

もうひとつの例はマリオットだ。 ハッカーは買収される数年前にスターウッドのシステムに侵入した。パスポート番号や旅行履歴など、機密性の高い宿泊客情報を収集した。買収後、マリオットはデータだけでなく情報漏洩も引き継いだ。その結果、数百万ドルの罰金を科せられ、現在も法的調査が続いている。この場合、その代償は金銭的なものだけでなく、デューデリジェンスと説明責任についても疑問を投げかけた。

これらの事件は孤立したものではない。サイバーセキュリティが後回しにされた場合、デジタル・インフラがいかに脆弱になり得るかが明らかになった。一度の侵害がもたらす損害は、多くの場合、将来のパートナーシップや顧客関係にまで及びます。

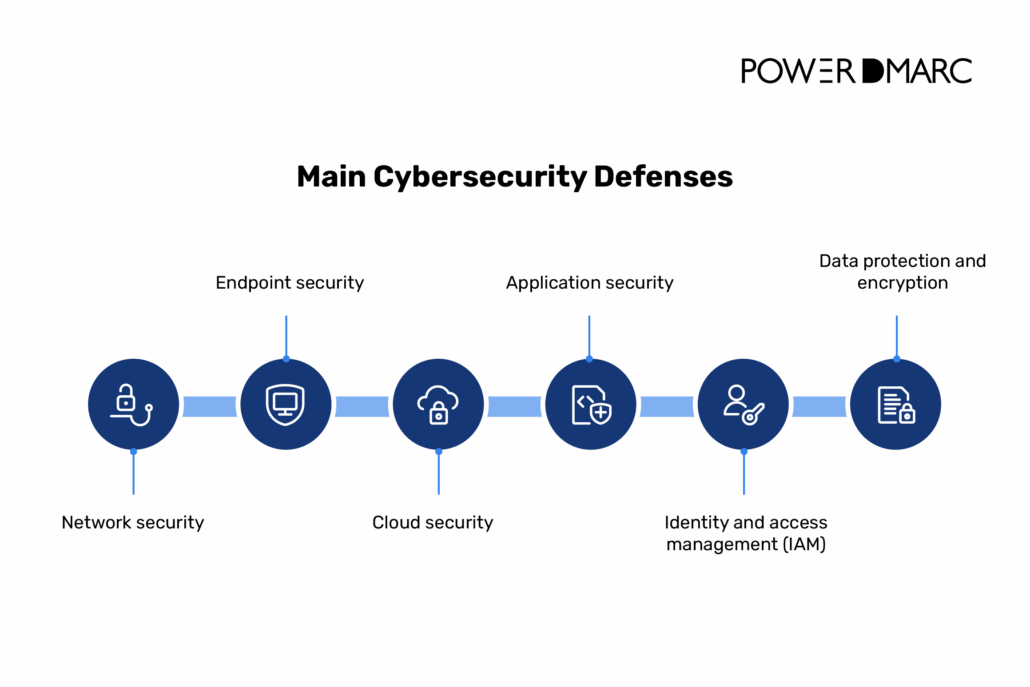

サイバーセキュリティ・ソリューションのコアタイプ

攻撃者は1つの弱点を突くかもしれないが、いったん内部に侵入すれば、その影響は瞬く間にシステム全体に広がる可能性がある。そのため専門家は レイヤーセキュリティ複数の防御策を組み合わせてデジタル環境を保護するのです。

真に安全なネットワークを構築するために セキュアなネットワークを構築し以下のサイバーセキュリティ・ソリューションをご検討ください:

ネットワーク・セキュリティ

ネットワーク・セキュリティは、すべてのデータが移動する経路を保護するため、サイバーセキュリティの中核となるソリューションです。電子メールを送信したり、支払いを処理したりする場合、その情報はデバイス、サーバー、インターネットを接続するネットワークを経由します。このネットワークが適切に保護されていないと、攻撃者がシステムに忍び込み、データを傍受したり、悪意のあるソフトウェアを組織全体に拡散したりする可能性があります。

これらのサイバーセキュリティ侵害を防ぐために サイバーセキュリティ侵害ネットワーク・セキュリティは、特にトラフィックがどのようにシステムに出入りするかに焦点を当てたツールと戦略に依存しています。 ファイアウォール例えば、ファイアウォールは、有害な接続をブロックするのに役立つそのようなツールの1つです。 侵入検知システムもまた、不審な動作をスキャンする。 ネットワーク・セグメンテーションネットワーク・セグメンテーションは、機密性の高いエリアとそれ以外のエリアを分割することで、何か問題が発生しても被害が広がりにくくする。

このような重層的なセキュリティにより、脅威が早期に発見され、システムへの侵入が困難 な安全なネットワークを構築することができます。強力なネットワーク・セキュリティがなければ、ブラウジングやファイル共有のような単純なデジタル活動でさえ危険になりかねません。そのため、この特定のソリューション・オプションは、ほとんどの最新のサイバーセキュリティ・プランの基盤を形成しています。

エンドポイントセキュリティ

ネットワーク・セキュリティがすべてをつなぐシステムを保護するのに対し、エンドポイント・セキュリティはこれらのシステムにアクセスする個々のデバイスに焦点を当てる。これらのデバイスには、ラップトップ、デスクトップ、電話、タブレット、そしてプリンターまでもが含まれる。そのどれもが攻撃者の侵入経路となり得る。

エンドポイント・セキュリティ・ツールは、個々のデバイスを監視、保護、制御するために設計されている。ソリューションには以下が含まれる。 アンチウイルス・ソフトウェア、動作監視、デバイスの暗号化そして リモート・ワイプ機能などがある。このレイヤーは、従業員が会社のシステムにアクセスするために個人所有のデバイスを使用する可能性があるハイブリッドまたはリモートワーク環境では特に重要です。

サイバー犯罪者は、最も抵抗の少ない経路を狙う傾向があります。そのため、ネットワーク・セキュリティが強固でも、遠隔地の従業員が無防備なノートパソコンでフィッシング・リンクをクリックすれば、システム全体が侵害される可能性がある。しかし、エンドポイントセキュリティを導入することで、そのギャップを埋め、中央のネットワークに加えて、各アクセスポイントのセキュリティを確保することができる。

クラウドセキュリティ

クラウド・コンピューティングは、データの保存と使用方法を完全に変えた。個人のデバイスや会社のサーバーにすべてを保管する代わりに、現在ではますます多くの情報がオンライン上に存在し、多くの場合、外部のプロバイダーによって管理されている。クラウド・コンピューティングは便利で、スケールアップも容易だが、新たな脆弱性も生む。

暗号化はクラウドセキュリティで使用されるツールの一つである クラウドセキュリティにおいて使用される手段の一つであり、適切な認証情報なしでは情報を読み取れないようにすることで情報を保護します。そのため、たとえ誰かが情報を傍受しても、それを利用することはできません。この保護は アクセス制御 によって支えられており、特定のファイルを閲覧または変更できる者を決定することで、システム内での情報露出を制限します。

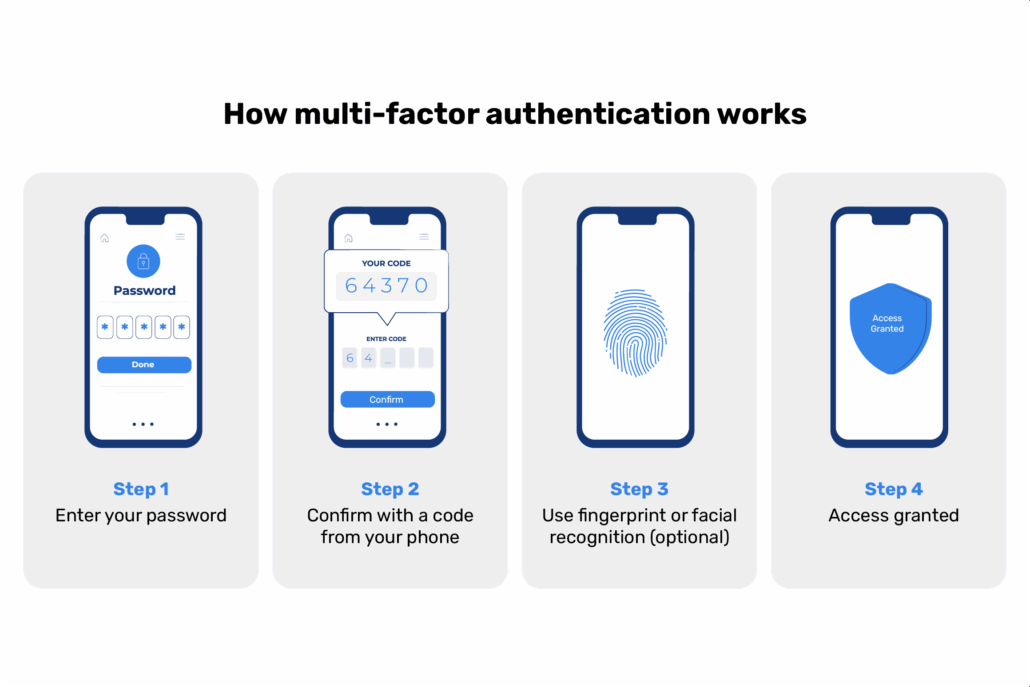

不正アクセスをさらに難しくするために 多要素認証は、ログイン・プロセスに新たなステップを追加するもので、多くの場合、パスワードだけでなく、コードや確認を必要とする。一方 監視ツールは、クラウドのアクティビティをリアルタイムで追跡し、誰かがアクセスすべきでない領域にアクセスしようとしたり、大量のデータを素早くダウンロードしたりするなど、通常とは異なるパターンを検出するのに役立つため、潜在的な脅威を早期に発見することができる。

適切な保護が施されていれば、クラウド環境は、積極的に管理され、適切に設定されていれば、オンサイトのインフラと同じくらい、場合によってはそれ以上にセキュアである。

アプリケーションセキュリティ

現代のソフトウェアは非常に複雑で、オープンソースのライブラリ、サードパーティのプラグイン、内部のコードベースなど、さまざまなソースからのコンポーネントを使用して構築されていることがよくあります。したがって、あなたが使っているすべてのアプリは、あなたのデータへの潜在的な入り口です。しかし アプリケーション・セキュリティを使用することで、アクセスすべきでない人物に対して、そのドアが閉ざされたままであることを確認することができます。

アプリケーション・セキュリティは、ソフトウェアを生きたシステムとして扱い、常に監視、テスト、更新を行い、悪用される前にブロックする必要があります。それは、より安全なコードを書くことから始まり、新たな問題を修正する定期的な更新を通じて継続することができる。開発中のセキュリティチェック、ログイン要件、不審な入力をブロックするフィルタ、リリース後に適用されるパッチはすべて、アプリケーションの寿命全体にわたって脆弱性を減らすために連携します。

アイデンティティとアクセス管理(IAM)

サイバーセキュリティ侵害の多くは、盗まれたユーザー名やパスワードなど、漏洩した認証情報から始まります。攻撃者が高い権限を持つアカウントにアクセスした場合、被害は即座に深刻なものとなります。しかし、ID・アクセス管理は、不要なアクセスを最小限に抑え、不審なものがないか使用状況を監視することで、そのリスクを軽減するのに役立ちます。

IAMは、ユーザーIDを管理し、システム、アプリケーション、データへのアクセスを制御するツールとポリシーのフレームワークである。これには、その人が誰であるかを確認し(認証)、何をすることが許可されているかを決定する(認可)ことが含まれる。以下のような技術がある。 多要素認証、ロールベースのアクセス制御そして シングルサインオンなどの技術はすべて、強力なIAM戦略の一部である。

データ保護と暗号化

データは組織が保有する最も貴重な資産のひとつである。しかし、残念なことに、最も脆弱な資産のひとつでもあります。個人記録、財務ファイル、内部文書が悪人の手に渡ると、被害は急速に拡大します。訴訟や罰則、長期的な風評問題に発展する可能性もあります。

データ保護には、誰が機密ファイルを閲覧または変更できるかについて明確なルールを設定すること、バックアップを安全な環境に保管すること、データの移動を追跡するシステムを使用することなどが含まれる。また、特定の種類の情報をどのように扱わなければならないかを定めたプライバシー規制を満たすことも必要です。

暗号化 は、読み取り可能なデータをロックされた形式に変換することで、このプロセスをサポートする。暗号化されたデータが盗まれても、読み取ることはできず、使用することもできない。

医療や金融など一部の業界では、データセキュリティに関する基準がより厳しくなっている。 データ・セキュリティ.しかし、そのような分野以外であっても、強力なデータ保護と暗号化は、情報漏えいの影響を軽減し、インシデント発生時に企業をよりコントロールすることができる。

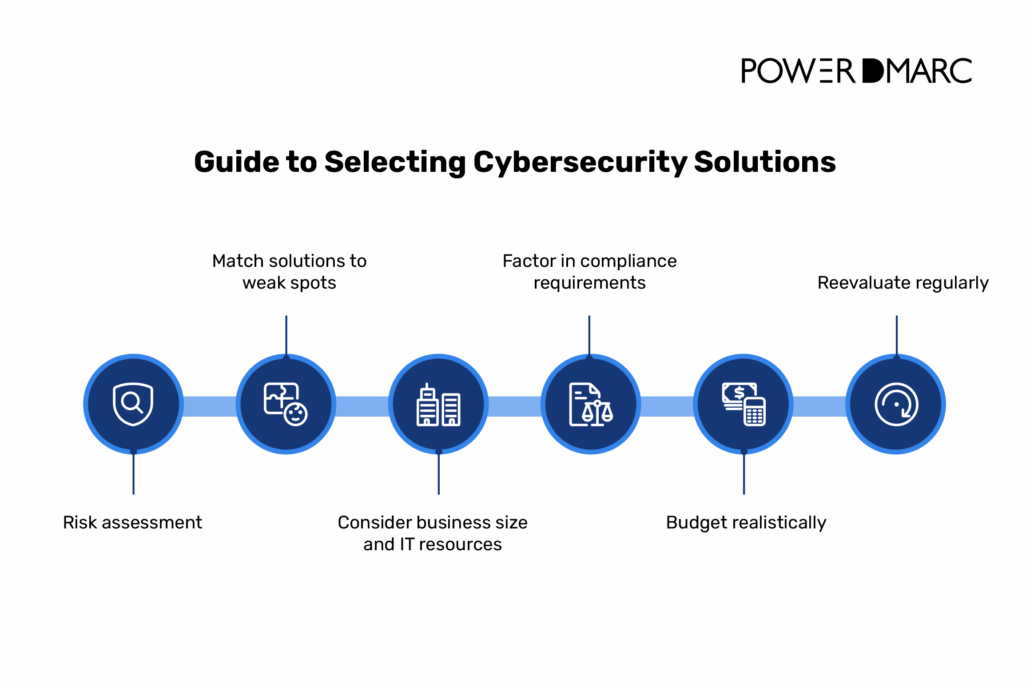

正しいサイバーセキュリティ・ソリューションの選び方

適切なサイバーセキュリティ・ソリューションは、ビジネスの運営方法や最もリスクの高い場所を反映したものでなければなりません。最新のツールを追い求めるのではなく、組織が実際に必要としているものに焦点を当てましょう。それを把握し、真に適合する保護を選択するには、以下の手順に従ってください:

1.リスクアセスメントから始める

ビジネスにはそれぞれ脆弱性のポイントがあります。機密性の高い顧客データを扱う企業もあれば、アップタイムやリモートアクセスに大きく依存する企業もある。適切なリスク評価では、何を保護する必要があるのか、それらの領域がどの程度危険にさらされているのか、侵害によってどのような損害が発生する可能性があるのかを調べます。

このプロセスは、より強力なネットワーク保護、より優れたデバイスレベルのセキュリティ、あるいはクラウドアクセスとID管理のための高度な制御のいずれが必要かを優先順位付けするのに役立つ。

2.自分の弱点に解決策を合わせる

どこに最もリスクがあるかがわかれば、適切なプロテクションを選ぶことができる。例えば

- フィッシング・メールが心配ならなりすましメールをブロックするメール認証プロトコルに注目する。

- チームがリモートで仕事をする場合強力なエンドポイント・ツールとアイデンティティ・ツールが必要です。

- クラウドプラットフォームに依存している場合クラウドプラットフォームに依存している場合、その環境用に設計された構成管理とアクセス監視が必要になる。

- 顧客データを収集する場合輸送中と保管中の両方で暗号化していることを確認してください。

- 規制業界で事業を展開する場合コンプライアンス・レポート、監査ログ、法的基準を満たすデータ保持ポリシーが必要です。

- サードパーティ・ベンダーを利用する場合APIトラフィックを監視し、異常なアクティビティにフラグを立て、外部サービスがアクセスできる範囲を制限するソリューションを検討する。

3.事業規模とITリソースを考慮する

大企業では、複数の部門にまたがる高度な脅威検知と24時間体制の監視が必要かもしれない。一方、中小企業では、いくつかの主要なシステムに強力な保護機能が必要なだけかもしれません。

規模に見合ったツールを選び、社内リソースを拡張せずに管理できるようにする。例えば、ファイアウォールや監視ツールの中には、専任のITスタッフが必要なものもあれば、アウトソーシングやクラウド管理が可能なものもあります。

4.コンプライアンス要件

金融、医療、教育などの分野で事業を展開している場合、またはプライバシー保護法が厳しい地域で個人データを取り扱っている場合、データの保存、送信、保護方法に関する法的要件が存在する可能性があります。セキュリティ・ソリューションは、そのような義務を果たすのに役立つはずです。

以下のようなフレームワークのコンプライアンス・サポートが組み込まれている製品を探してください。 GDPR、HIPAAまたはPCI-DSS監査人が期待する種類のログやレポートを生成する製品を探してください。

5.現実的な予算

目標は、重要なところに投資することだ。表面的な問題にしか対処できない高価なプラットフォームよりも、実際のリスクに対処できるよう適切に構成されたツールの方が、長期的な価値を得ることができる。多くのセキュリティ・ソリューションは段階的な価格設定を提供しているため、現在のニーズに合ったものから始めて、後で規模を拡大することができる。

マネージド・サービス・プロバイダーとクラウドベースのセキュリティ・ソリューション PowerDMARCのようなクラウドベースのセキュリティソリューションは、自社でこれらの機能を構築するよりも費用対効果が高いことがよくあります。特に電子メール保護の場合、PowerDMARCのツールは、記録構成を自動化し、なりすましの試みを分析するため、技術的なログに埋もれている重要な脅威を見逃すことはありません。当社のプラットフォームは、IT能力が限られているチームでもメール認証が機能するように設計されています。

6.定期的な再評価

セキュリティのニーズは変化する。チームが成長し、新しいツールを採用すると、新たな脆弱性が出現する可能性があります。そのため、サイバーセキュリティの設定が固定的なものでないことを確認してください。定期的なレビューを予定し、柔軟なポリシー、優れたレポート、将来のシステムとの統合オプションを提供するツールに注目してください。

サイバーセキュリティの動向と新技術

近年、さまざまな技術革新が、組織のプロテクションへの取り組み方を一変させている。その中でも特にインパクトが大きいのが 人工知能を活用し、膨大な量のデータをスキャンして異常な行動を特定することで、脅威を早期に検知できるようになった。例えば、従業員が新しい場所から変な時間にログインするなど、何かが逸脱すると、AIによって直ちにフラグが立てられる。

多くの組織は、実際にアクセスを完全に見直している。 ゼロ・トラスト・アーキテクチャは、いかなるデバイスやユーザーもデフォルトでは信頼できないと仮定している。すべてのログイン、接続、データ要求は検証されなければならない。遠隔地のスタッフ、複雑なパートナー・ネットワーク、機密性の高いデータ・フローを持つ企業にとって、このモデルは、攻撃者が1つのレイヤーを突破したとしても、到達できる範囲を制限する。

もうひとつの大きな発展は 検出と対応の拡大 (XDR)である。これらのプラットフォームは、エンドポイントやクラウドサービスのようなシステム全体からシグナルを引き出し、それらを単一のストリームに接続する。環境の一部で問題が発生すると、XDRツールはそれが他の場所で異常なアクティビティとリンクしているかどうかをチェックする。これにより、死角が減り、チームはより良いコンテキストで迅速に対応できるようになります。

壁を築いて脅威の侵入を防ぐのではなく、企業は適応性に重点を置いている。 適応性.防御の接続性とデータ駆動性が高まれば高まるほど、攻撃者を素早く出し抜けるようになる。この俊敏性が、安全性を維持するための新たな基準になりつつある。

サイバー防衛の強化

どんなに高度なサイバーセキュリティ・スタックを構築しても、防御はその最も弱い部分と同じ強さしかない。多くの組織にとって、その弱点は依然として、攻撃者が最も簡単にすり抜ける方法の1つである電子メールである。

しかし PowerDMARCは、DMARC (Domain-based Message Authentication, Reporting, and Conformance) を実施することで、あなたのドメインをなりすましやフィッシングから守ることができます。このプロトコルは、SPF や DKIM のような認証チェックに失敗したメールに対して、受信サーバーに何をすべきかを指示します。このプロトコルは、SPFやDKIMのような認証チェックに不合格となったEメールに対して、受信サーバーにどのような処理を行うかを指示するものです。

サイバーセキュリティ・ソリューションは、ターゲットを絞り、管理が容易な場合に最も効果を発揮します。サイバー防御を強化し、社内のチームからプレッシャーを取り除く準備が整いましたら、ぜひお試しください、 デモを予約するをご予約ください。サイバー攻撃者が通り抜ける最も一般的なドアの1つを閉じるお手伝いをします。

よくある質問 (FAQ)

自社にサイバーセキュリティのアップグレードが必要かどうかを知るには?

よくある兆候としては、頻繁なセキュリティ侵害やインシデント、時代遅れのセキュリティ・プロトコルやソフトウェア、従業員のセキュリティ・トレーニング不足、脆弱なパスワードの使用、現在のシステムでは対処できないサイバー脅威の増加などが挙げられます。セキュリティ対策を何年も更新していなかったり、脆弱性に気づいたら、アップグレードの時期です。

サイバーセキュリティ・ソリューションは高価か?

コストはビジネスのニーズによって異なりますが、セキュリティをスキップすると、長期的にははるかに高くつくことになります。サイバーセキュリティ・ソリューションに投資することで、後の大きな損失を回避することができます。

- Microsoftのエラーコード解説:種類、解決策、トラブルシューティングガイド - 2026年4月22日

- 個人情報の漏洩が企業のセキュリティに及ぼす6つの脅威 - 2026年4月1日

- NIS2指令:概要、要件、期限、および遵守方法 - 2026年3月26日