主なポイント

- 一般的なサイバー犯罪とは異なり、ハクティビストによる攻撃は、金銭的な利益を目的とするのではなく、政治的、社会的、あるいは環境的な動機に基づいている。

- キルネットやウクライナIT軍といった国家と連携するグループの台頭により、草の根活動と国家によるサイバー戦争の境界線が曖昧になってきている。

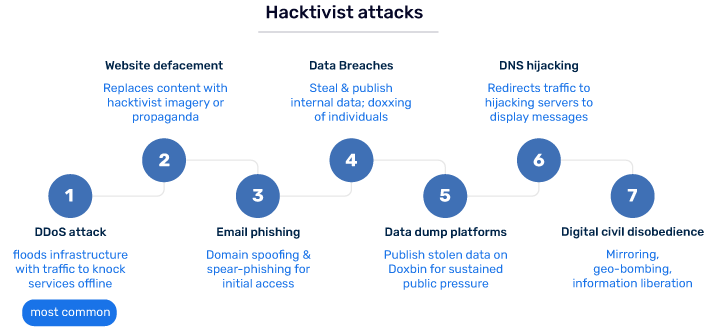

- ハクティビストは、主にDDoS攻撃を用いてサービスを妨害し、ウェブサイトの改ざんを行って宣伝活動を行い、データ漏洩を通じて機密情報を暴露している。

- ハクティビズムは、ほぼすべての法域において違法とされており、その動機は、CFAA(コンピュータ詐欺・濫用法)やコンピュータ不正使用法などの法律に基づく訴追に対する法的抗弁とはならない。

- 組織は、DDoS対策サービスや強力な電子メール認証を導入することで、ドメインのなりすましやフィッシングを防止し、こうしたリスクを軽減することができます。

ハクティビストによる攻撃とは、ハッキングを用いて政治的、社会的、あるいはイデオロギー的な主張を推進する行為を指します。攻撃者は、標的を恥をかかせたり、サービスへのアクセスを遮断したり、盗み出したファイルを公開したり、あるいは通常の業務日を社会的な問題へと発展させたりすることを目的としている場合があります。標的となるのは、政府機関、企業、慈善団体、メディアサイト、あるいは不本意な理由で注目を集めてしまった暗号資産プロジェクトなどです。

この傾向はさらに活発化している。欧州サイバーセキュリティ庁(ENISA)の報告によると、EUの脅威情勢において、公共行政部門が最も標的とされやすいセクターであり、インシデントの38%を占めている。ENISAは2025年の公共行政部門に関する報告書の中で、調査対象期間中にEUの公的機関に対して報告されたサイバーインシデントのうち、DDoS攻撃が64%近くを占めていたとも述べている。また、CISA、FBI、および提携機関は2025年12月、親ロシア派のハクティビストが米国やその他の国の重要インフラに対して機会を捉えた攻撃を行っていることについて警告を発した。

ハクティビストによる攻撃とは何か?

ハクティビズムとは、政治的、社会的、環境的、あるいはイデオロギー的な目的を推進するためにサイバー技術を用いる攻撃を指す。ハクティビズムとは何かを理解するには、その造語自体に注目する必要がある。これは「ハッキング」と「アクティビズム」を組み合わせた言葉である。

ハクティビストとは、こうした攻撃を行う個人またはグループのことです。彼らは「ブラックハット」ハッカーと同じツールを使用しますが、その目的は異なります。ハクティビストは、政府、企業、メディア組織、あるいは彼らが反対するその他の機関を標的とすることがあります。

著名な政府機関やグローバル企業が主な標的となっている一方で、ハクティビストたちは以下の対象にも狙いを定めている:

- 自警団の標的:各グループは、麻薬カルテル、過激派の集まり、あるいは人身売買組織を標的とし、その活動を妨害する。

- 象徴的機関:ハクティビストが反対するイデオロギーを体現する宗教団体や教育機関。

- サプライチェーンの脆弱性:2026年には、グループが大手組織の規模の小さいサードパーティベンダーを標的とし、混乱の「ドミノ効果」を引き起こす「エスカレーション型ハクティビズム」が発生すると予測される。

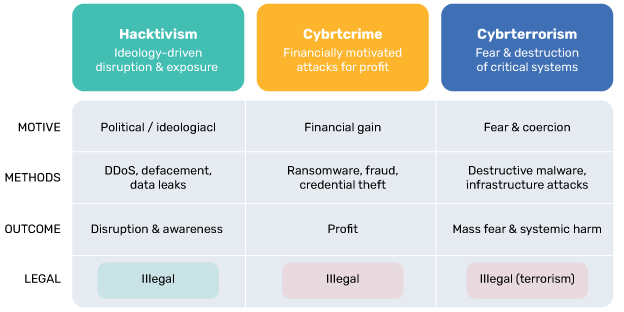

主な相違点

- ハクティビズム対サイバー犯罪: ハクティビズムの主な意義は、イデオロギーに根ざしている。サイバー犯罪者が金銭を要求するのに対し、ハクティビストはメッセージを発信したり、不正とみなされる事態を暴露したりすることを目的としている。

- ハクティビズム対サイバーテロリズム:重要な点は、 ハクティビズムがサイバーテロリズムとは異なるということである。ハクティビズムは通常、サービスの妨害、機密情報の暴露、あるいは相手を恥をかかせることを目的としている。一方、サイバーテロリズムは、恐怖心を煽るために、身体的危害、多数の死傷者、あるいは重要インフラの破壊を引き起こそうとするものである。

この用語は1990年代に「Cult of the Dead Cow」というグループによって生み出されたが、現在では政府、企業、メディアなどが頻繁に標的となる世界的な現象へと発展している。

ハクティビズム vs. サイバー犯罪 vs. サイバーテロリズム

| 特徴 | ハクティビズム | サイバー犯罪 | サイバーテロリズム |

|---|---|---|---|

| 主たる動機 | 政治・思想 | 金銭的利益 | 恐怖、破壊、強制 |

| ターゲットの選択 | 象徴的/イデオロギー的 | 機会主義的か、あるいは的を絞ったか | 重要インフラ |

| 代表的な手法 | DDoS攻撃、ウェブサイトの改ざん、情報漏洩 | ランサムウェア、詐欺、窃盗 | 破壊的なマルウェア |

| 期待される成果 | 認識/混乱 | 利益 | 大衆の恐怖/構造的な被害 |

| 法的地位 | 違法 | 違法 | 違法(テロリズム) |

注:2022年以降、ハクティビズムと国家が支援する活動との境界線は曖昧になってきている。現在、多くの国家系グループが各国政府との暗黙の連携のもとで活動しており、軍事的な目的のための「民間」の表向きの組織として機能している。

ハクティビストによる攻撃はどのように行われるのか?

ハクティビストは、単純なトラフィック攻撃から複雑なソーシャルエンジニアリングに至るまで、目標を達成するために様々な手法を用いる。

1. DDoS(分散型サービス拒否攻撃)

これは最も一般的な手法です。ハクティビストは、標的のインフラに大量のトラフィックを送り込むことで、ウェブサイトへのアクセスを遮断します。これはいわばデジタル版「座り込み」です。こうした攻撃を組織的に行う際、グループは「Low Orbit Ion Cannon(LOIC)」のようなツールをよく利用します。

DDoS攻撃の種類について詳しく知る。

2. ウェブサイトの改ざん

これは、標的のウェブサイトのコンテンツを、ハクティビストの画像やプロパガンダに置き換えることを指します。これは極めて象徴的な行為であり、標的を公の場で恥をかかせることを目的としています。

3. データ漏洩とドックス

ハクティビストは、不正行為を暴露するために機密性の高い内部データを盗み出すことがよくありますが、これはサイバーセキュリティ侵害というより広範な傾向の一環です。「ドクシング」とは、経営幹部や政治家の個人を特定できる情報(PII)を公開し、彼らを威嚇する行為を指します。ウィキリークスのような団体が、この「過激な透明性」というアプローチの先駆けとなりました。

4. デジタル市民的不服従(ミラーリングとジオボンビング)

ハクティビストは、検閲を回避したり人権侵害を暴露したりするために、「サービスを利用した」戦術をしばしば用いる:

- ウェブサイトのミラーリング:政府や企業がサイトを検閲した場合、ハクティビストたちは情報を公開し続けるために、別のURLでそのサイトの完全な複製(ミラー)を作成します。

- ジオボンビング:動画や画像に含まれる位置情報メタデータを利用して、政治犯の居場所や機密性の高い活動の座標を明らかにする戦術。人権侵害を国際社会に知らせるために用いられることが多い。(注:この用語は、動画にジオタグを付けて場所から検索できるようにする場合にも使われることがある。)

- RECAPと情報の解放:一部の団体は、公的資金で作成された情報は誰もが利用できるようにすべきだと主張し、RECAP(PACERの有料壁の向こう側にある米国連邦裁判所の記録にアクセスするためのツール)などの専用のブラウザ拡張機能を用いて、文書を自由に閲覧できるようにしています。

5. フィッシングメールとソーシャルエンジニアリング

ハクティビストは、電子メールによるフィッシング攻撃を利用して、セキュリティで保護されたネットワークへの初期アクセス権を獲得します。彼らはしばしばドメインのなりすましを行い、標的となった組織自体から送信されたように見えるメールを送り、偽情報を拡散したり、認証情報を盗み出したりします。こうした状況において、DMARCの適用は極めて重要な防御手段となります。

6. DNS攻撃とハイジャック

標的のウェブサイトへのトラフィックをハクティビストが管理するサーバーにリダイレクトすることで、攻撃者はユーザーに政治的なメッセージを強制的に閲覧させることができる。

DNS攻撃の種類について詳しくはこちら。

7. Doxbinおよびデータダンププラットフォーム

最初の侵入に留まらず、ハクティビストたちは、公の場で「名指しによる非難」を行う手段として、Doxbinなどの公開プラットフォームに盗んだデータを頻繁に公開している。この戦術は、評判へのダメージを最大化し、標的に対して持続的な社会的圧力をかけるため、組織的なソーシャルメディアキャンペーンと組み合わされることが多い。

興味深いことに、ハクティビズムには長い歴史がある。ブリタニカ百科事典は、アノニマスを「政府、企業、その他の機関に対する大規模なサイバー攻撃で知られる、分散型のデジタル活動家による運動」と定義している。初期の段階では、各グループはウェブサイトの改ざん、データ漏洩、サービス拒否攻撃などを用いて主張を訴えていた。手段は変化したが、その目的は往々にして変わらない。つまり、注目を集め、標的となる組織に反応を引き出すことである。

こうした攻撃の規模は拡大の一途をたどっている。Cloudflareによると、2025年第3四半期には830万件のDDoS攻撃を検知・防御したが、これは前年同期比で40%の増加となった。

最も有名なハクティビスト集団にはどのようなものがあるか?

この状況を理解するには、過去10年間にわたりハクティビズムの定義を形作ってきた主要なプレイヤーに注目する必要がある。

匿名

この匿名のハクティビスト集団は、世界で最も広く知られた運動である。これは、ガイ・フォークスの仮面をシンボルとする、分散型で指導者のいない組織である。

- 主な作戦:サイエントロジーに対する作戦 #OpChurch、ISISに対する作戦 #OpISIS、および最近のウクライナ支援 #OpRussia。

- 規模:月間検索数が54,000件を超える潜在的なトラフィックを誇り、「アノニマス」は依然としてデジタル市民的不服従の象徴であり続けている。

アノニマスは2008年、「プロジェクト・チャノロジー」を通じて世界的にその名を轟かせた。同団体は、サイエントロジー教会が流出した動画をインターネット上から削除しようとしたことを受け、DDoS攻撃やブラックファックスを用いて同教会を標的にした。

キルネット

2022年に台頭した親ロシア派のグループ。NATO加盟国や西側のインフラを標的とした大規模なDDoS攻撃を専門としている。

ウクライナのIT部隊

ウクライナ政府が組織したボランティア主導の活動である。これは、戦時下においてハクティビズムが国家によって公式に認可され、調整されるという新たな時代の到来を象徴している。

LulzSec

2011年に活動した、短命ながらも注目を集めたグループ「LulzSec」は、ソニー、CIA、および英国の重大組織犯罪対策庁(SOCA)への侵入事件に関与した。同グループは、イデオロギー的な動機と名声獲得を同等に重視して活動し、純粋なハクティビズムの定義を曖昧にするとともに、小規模ながらも組織的なグループがいかにして厳重に守られた組織のシステムを突破し得るかを示した。

ラザラス・グループ(政府系)

ラザルス・グループは、主に北朝鮮政府が支援する高度持続的脅威(APT)であるが、ハクティビストの活動に典型的なイデオロギー的・政治的な隠れ蓑を頻繁に用いているため、ハクティビズムの動向とも関連している。本稿で同グループを取り上げたのは、国家主体とハクティビストの戦術との融合が進んでいることを反映したものであり、この傾向により、「反体制活動家」と政府主導の作戦とを区別することがますます困難になっている。

2026年時点の注記:現代のハクティビズムは「ハイブリッド戦争」へと移行している。DieNetやKeymous+(2025年に台頭した勢力)といったグループは、現在、イデオロギー的な抗議活動とプロ級のサイバー攻撃ツールを融合させた国家のナラティブと頻繁に連携している。これにより、「反体制活動家」と「国家主体」の区別を明確に定義することはほぼ不可能となっている。

実例:ハクティビストによる攻撃

以下の例は、ハクティビストによる攻撃が、孤立した抗議活動から、地政学的な意義を持つ組織的な運動へとエスカレートしてきた経緯を示している。

| 年 | 操作 | グループ | 何が起きたのか |

|---|---|---|---|

| 2010 | オペレーション・ペイバック | 匿名 | PayPal、Visa、Mastercardがウィキリークスへの寄付を停止したことを受け、これら各社に対するDDoS攻撃が発生した。 |

| 2011 | HBGary Federalの情報漏洩事件 | 匿名 | アノニマスのメンバーの正体を暴く計画を立てていたサイバーセキュリティ企業の内部メール数万通が流出し、公開された。 |

| 2014 | ソニー・ピクチャーズへのサイバー攻撃 | ラザロ・グループ(作者が特定されていない) | 国家による活動とハクティビスト的なデータ流出を組み合わせたもので、米国当局はこれを北朝鮮の仕業であると広く見なしている。 |

| 2022年~現在 | #OpRussia | アノニマスおよび関連団体 | ウクライナ侵攻を受け、ロシア政府のウェブサイト、国営テレビ、およびデータベースを標的にした。 |

| 2022–2023 | キルネット対NATO | キルネット | 欧州各地のNATO加盟国の政府機関、病院、空港のウェブサイトに対する、継続的なDDoS攻撃。 |

ハクティビズムは違法なのか?

こうしたグループがしばしば「道徳的」な正当性を主張するものの、答えは明白だ。ハクティビズムは違法か? 答えはイエスだ。 米国では、こうした行為は「コンピュータ詐欺・濫用法(CFAA)」に違反する。英国では、「1990年コンピュータ不正使用法」により、不正アクセスやDDoS攻撃が犯罪とされている。EUの「情報システムに対する攻撃に関する指令」も同様に、加盟国全域でこれらの活動を禁止している。イデオロギー的な動機は、法廷において法的な抗弁とはならない。罰則には、多くの場合、長期の懲役刑や多額の罰金が科される。

組織はハクティビストによる攻撃からどのように身を守ればよいのか?

2026年にハクティビストから防御するには、「標準的な」設定だけでは不十分です。彼らの好む手口を先手を打って封じ込める、多層的な防御体制が必要です。デジタル要塞を構築する方法は以下の通りです:

1. PowerDMARCでメールドメインを保護する

ハクティビストは、偽装行為を多用して偽情報を拡散しています。もし「p=reject」に設定していないなら、攻撃の隙を与えていることになります。

- 厳格なセキュリティ対策の実施:PowerDMARCなら、正当なメールをブロックしてしまうリスクを伴わずに、SPF、DKIM、DMARCを簡単に導入できます。

- 自動化された管理:当社のホステッドDMARCおよびホステッドSPF(PowerSPF)をご利用いただければ、DNS検索の制限を回避し、単一のダッシュボードから即座にレコードを管理できます。

- 視覚的な証明:BIMI(Brand Indicators for Message Identification)を活用して、認証済み送信者として際立ちましょう。受信トレイに公式ロゴが表示されるため、ハクティビストが貴社のブランドアイデンティティを偽装することはほぼ不可能になります。

2. AIを活用した脅威インテリジェンスで一歩先を行く

攻撃が起きるのを待ってはいけません。PowerDMARCのAI搭載脅威インテリジェンスが、24時間365日体制でデジタル警備員として機能します。

- 悪意のあるIPアドレスや世界的なブラックリストをリアルタイムで特定します。

- プライバシー保護のために暗号化された詳細なフォレンジックレポートを入手し、誰があなたのドメインをなりすまそうとしているのか、またその人物がどこにいるのかを正確に把握できます。

3. 堅牢なDDoSおよびWeb防御策を導入する

ハクティビストたちは、ウェブサイトの改ざんやDDoS攻撃によるサイト停止を好む。

- 対策:専用のDDoS対策サービスを利用してトラフィックをフィルタリングし、レート制限を実施してください。DoSとDDoSの違いを理解することが、チームを準備するための第一歩です。

- システムの防御を強化する:Webアプリケーションファイアウォール(WAF)を導入し、すべてのCMSプラグインが最新の状態であることを確認してください。PowerDMARCのプラットフォームセキュリティは、99.9%の稼働率を確保するために、この「セキュリティファースト」のアーキテクチャに基づいて構築されています。

4. 攻撃対象領域を管理する

ハクティビストが持つ情報が少ないほど、彼らがあなたのチームを「ドックス」したり、ソーシャルエンジニアリングによる詐欺を仕掛けたりするのは難しくなります。

- 情報漏洩のリスクを最小限に抑える:従業員に関する公開データを精査する。

- 自主的な削除措置:ご自身を装った悪意のあるサイトを発見した場合は、当社の「Power Take Down」サービスをご利用ください。これにより、不正なドメインやコンテンツを迅速にウェブ上から削除することができます。

まとめ

ハクティビズムの真の難点は、金銭目的ではないという点にある。その目的は、社会に混乱を引き起こし、主張を貫くことにあるのだ。デジタル抗議活動が世界的な出来事と密接に結びつくようになるにつれ、企業は単に「中立を保つ」だけでは、標的になる危険から免れることはできないと認識しなければならない。

セキュリティを確保するためには、主に2つの点に注力する必要があります。それは、対外向けインフラの強化と、メールドメインのセキュリティ対策です。ハクティビストは偽装メールを使って偽情報を拡散することを好むため、メールのセキュリティを徹底することは、ブランドの評判を守るための最善策の一つです。

今すぐドメインをハクティビストによるなりすましから守りましょう。PowerDMARCのDMARCトライアルに登録して、メールセキュリティを強化してください。

よくあるご質問

ハクティビズムの有名な事例にはどのようなものがありますか?

「オペレーション・ペイバック」(2010年)では、PayPal、Visa、Mastercardがウィキリークスへの決済処理を停止したことを受け、アノニマスがこれら企業に対して組織的なDDoS攻撃を仕掛けた。「HBGary Federal」への侵入事件(2011年)では、アノニマスの正体を暴こうとしていたサイバーセキュリティ企業の内部メール数万通が、アノニマスによって公開された。ソニー・ピクチャーズへのハッキング(2014年)は、米国当局によって北朝鮮の仕業と広く見なされており、国家レベルの侵入と、ハクティビスト(ハッカー活動家)的なデータ流出や公の脅迫が組み合わさったものであった。さらに最近では、#OpRussiaにおいて、2022年のウクライナ侵攻以降、アノニマスおよび関連グループがロシア政府のサイト、国営メディア、データベースを標的にしている。

最も有名なハクティビスト集団はどこですか?

アノニマスは、ガイ・フォークスの仮面を着用し、分散型でリーダー不在の組織構造を持つことで知られる、最も広く認知されている集団である。LulzSecは短命ながらも破壊的な活動を行い、2011年にいくつかの注目を集めた情報漏洩事件を引き起こしたグループである。 近年、その様相は国家と連携した活動へと変化している。キルネット(Killnet)はロシアの地政学的利益に沿ったDDoS攻撃を展開しており、一方、ウクライナIT軍(IT Army of Ukraine)は、ロシアの標的に対して活動する国家主導のボランティア部隊である。独立したハクティビズムと国家主導のサイバー作戦との境界線は、ますます曖昧になりつつある。

ハクティビズムは、実際に合法となることはあるのでしょうか?

事実上すべての法域において、ハクティビストによる攻撃は、その動機にかかわらず違法とみなされます。 不正なシステムアクセスやDDoS攻撃は、米国の「コンピュータ詐欺・濫用法(CFAA)」や英国の「1990年コンピュータ不正使用法」などの法律に違反する。攻撃者の政治的またはイデオロギー的な意図は、法的な抗弁事由とはならない。罰則は多額の罰金から長期の懲役刑まで多岐にわたり、アノニマスのメンバー数名が起訴され、有罪判決を受けている。

ハクティビストはどのように標的を選んでいるのか?

標的の選定は、主に象徴的な価値に基づいて行われる。ハクティビストたちは、政府機関や、環境・社会面で物議を醸している企業、そして特定の主張を推進していると彼らが認識するメディア組織を標的とする傾向がある。その目的は、必要な労力に対して、最大限の社会的注目と評判への影響をもたらすことにある。

DMARCはハクティビストによる攻撃に対してどのような効果を発揮するのでしょうか?

多くのハクティビストによる活動は、ウェブサイトの機能を妨害するだけにとどまらず、標的となった組織を装って偽情報を拡散することにも及んでいます。攻撃者は、ブランドのメールドメインを偽装して、顧客、パートナー、あるいは報道機関に対して詐欺的な連絡を送信します。DMARCは、送信メールの認証を行い、検証に失敗したメッセージをブロックまたは隔離するよう受信サーバーに指示することで、この問題を軽減します。p=rejectを設定することで、不正な送信者が、あたかもあなたのドメインから送信されたかのように見せかけたメールを正常に配信することを防ぐことができます。

- ハクティビストによる攻撃とは何か、その仕組み - 2026年5月12日

- NTLMの廃止:マイクロソフトによる段階的廃止がMSPやITチームに与える影響 - 2026年5月8日

- DMARC集計レポートの解説:概要、内容、活用方法 - 2026年5月6日