主なポイント

- DMARCレコードはDNSのTXTエントリで、送信メールの認証やなりすましやフィッシング攻撃の防止に役立ちます。

- 適切なDMARCポリシーを選択することは、不正な電子メールの処理を制御するために不可欠です。

- DMARCを実装するには、cPanel、GoDaddy、またはCloudflareなどのツールを使用して、レコードをドメインネームシステム(DNS)に公開する必要があります。

- 積極的にメールを送信しないドメインであっても、潜在的な悪用を防ぐために、制限的なDMARCレコード、特に "p=reject "を持つべきである。

- 最適な結果を得るためには、ドメインごとに1つのDMARCレコードを維持し、メール配信の問題を避けるために徐々に実施することをお勧めします。

- PowerDMARCのような専門的なソリューションは、DMARCレコードの管理を自動化し、AIを活用した脅威インテリジェンスを通じて監視を簡素化します。

DMARC(ドメインベースメッセージ認証、報告、準拠)は、送信メールを認証するための技術プロトコルです。DMARCは、フィッシングやスプーフィングを含む様々なメールベースの脅威に対する第一の防御ラインとして機能します。 フィッシングやなりすましなどの様々なメールベースの脅威に対する最初の防御ラインとして機能します。

設定する DMARCを設定するにはには、DMARCレコードを作成する必要があります。作成されたDMARCレコードはTXTレコードであり、DNSに公開されます。これによりメール認証プロセスが開始されます。

DMARCレコードを設定することで、ドメイン所有者は受信者に対し、不正な送信元から送信されたメールへの対応方法を指示できるようになります。

マイサム・アル・ラワティ氏からの専門家のアドバイス:「医療や金融業界の組織にとって、DMARCは単なるセキュリティ対策ではありません。厳しいコンプライアンス要件を満たすためのものです。まずは監視から始め、その後、徹底させてください。」

このガイドでは、DMARC DNS TXTレコードを正しく作成・公開する方法、および検証方法とよくあるエラーのトラブルシューティングについて説明します。

DMARCレコードとは何ですか?

DMARCレコードは DNS TXTレコード であり、メールサーバーが認証チェック(SPF および DKIM)に失敗したメッセージをどのように処理すべきかを指定します。

ドメイン所有者が メールのなりすまし およびフィッシングを防止します。これにより、受信サーバーに対して不正なメールを拒否、隔離、または許可するかを指示します。

DMARCはどのように機能するのですか?

DMARCは、既存の2つの電子メール認証プロトコル、SPF(Sender Policy Framework)とDKIM(DomainKeys Identified Mail)を基盤として機能します。認証の流れは以下の通りです:

- メール送信済み: あなたのドメインから送信されたと称するメールが届きました

- SPFチェック: 受信サーバーは、送信元のIPアドレスがSPFレコードで許可されているかどうかを確認します

- DKIM チェック: サーバーは、公開されているDKIM鍵と照合してDKIM署名を検証します

- DMARCの評価: サーバーはDMARCポリシーを確認し、整合性を判定します

- ポリシーの適用: DMARCポリシー(なし、隔離、拒否)に基づいて、適切な措置が講じられます

- レポート: 結果は集計され、ご指定の報告先へ送信されます

要点: DMARC認証を通過させるには、SPFまたはDKIMの少なくとも一方が有効であり、かつメールの「From」ヘッダーに記載されたドメインと正しく一致している必要があります。

DMARCレコードの構造

DMARCの各タグを理解することは、適切な設定に不可欠です。以下にDMARCレコードの全構成要素を包括的に解説します:

| タグ | 説明 | 可能な値 | 例 |

|---|---|---|---|

| v | バージョン(必須) | DMARC1 | v=DMARC1 |

| p | ドメインポリシー(必須) | なし、隔離、拒否 | p=quarantine |

| ルア | 集計レポートメール | メールアドレス | rua=mailto:[email protected] |

| ruf | 鑑識報告書のメール | メールアドレス | ruf=mailto:[email protected] |

| sp | サブドメインポリシー | なし、隔離、拒否 | sp=拒否 |

| adkim | DKIMアライメントモード | r (緩い), s (厳しい) | adkim=r |

| aspf | SPFアライメントモード | r (緩い), s (厳しい) | aspf=r |

| pct | ポリシーを適用するメールの割合 | 0-100 | pct=25 |

| fo | フォレンジックオプション | 0, 1, d, s | fo=1 |

| rf | 報告書様式 | afrf | rf=afrf |

| リ | レポート間隔(秒) | 番号 | ri=86400 |

DMARCレコードの例

以下は、さまざまなユースケースにおける実際のDMARCレコードの例です。ご自身のドメインに合わせてコピーしてカスタマイズしてください:

基本監視モード(初心者向け推奨)

- v=DMARC1; p=none; rua=mailto:[email protected]

- ユースケース:初期 DMARCの導入 (強制適用を行わず、メールトラフィックを監視するための初期設定)

検疫方針と報告

- v=DMARC1; p=quarantine; rua=mailto:[email protected]; ruf=mailto:[email protected]; pct=25

- ユースケース:段階的な適用によりメールの25%に影響を与え、集計レポートと詳細な調査レポートの両方を提供する。

厳格な施行方針

- v=DMARC1; p=reject; sp=reject; rua=mailto:[email protected]; adkim=s; aspf=s

- ユースケース: ドメインとサブドメインの両方に対して厳密な整合性を伴う完全な保護。

送信元ドメイン保護

- v=DMARC1; p=reject; sp=reject; adkim=s; aspf=s

- ユースケース: メールを送信しないが、なりすましからの保護が必要なドメイン。

DMARCレコードタグの解説

DMARCポリシーの比較表

| ポリシー | アクション | 長所 | 短所 | 最適 |

|---|---|---|---|---|

| p=none | 表示のみ | 配送への影響なし、学習段階 | なりすましに対する保護機能なし | 初期導入 |

| p=quarantine | 迷惑メールフォルダへ移動 | ある程度の保護機能があり、メールは引き続き配信されます | なりすましメールが受信者に届く可能性があります | 段階的な施行 |

| p=reject | 完全にブロックする | 最大限の保護 | 正当なメールがブロックされるリスク | 完全な施行 |

1.DMARCポリシーモード

DMARCポリシーは、DMARC認証に失敗したメールを受信者がどのように処理すべきかを定義します。p "で示されます。以下の3つの値があります:

- p=none: 許可されていないメールに対しては何も措置を講じない。

- p=隔離: 不審なメールにフラグを立てる。

- p=reject: 受信者に届く前に、許可されていないメールを拒否します。

2.DMARCレポートオプション

- 集計レポート (rua=): 指定されたメールアドレスに送信される要約レポートで、そのドメインからのすべてのメールの認証結果が表示されます。

- フォレンジックレポート (ruf=): これは、メールがDMARC認証に失敗した際に送信される詳細な障害レポートです。

3.DMARCアライメントモード

- SPF 照合 (aspf=): From: ヘッダーに記載された送信者のドメインが、SPF レコードと一致するかどうかを判定します。厳密な一致(strict、s)か、組織単位での一致(relaxed、r)かを選択できます。

- DKIMの整合性 (adkim=): DKIM署名 ドメインが From: ヘッダーのドメインと一致しているかどうかを判定します。完全一致を求める厳格な (s) 整合と、組織レベルでの一致を求める緩やかな (r) 整合のどちらかを選択できます。

DMARCがサブドメインでどのように機能するか

「sp」(サブドメインポリシー)タグは、DMARCポリシーがサブドメインにどのように適用されるかを制御します。指定されていない場合、サブドメインはメインドメインのポリシーを継承します。

- 継承:サブドメインは親ドメインのDMARCポリシーを自動的に継承します

- 上書き:サブドメインごとに異なるポリシーを設定するには、「sp=」タグを使用してください

- ベストプラクティス:メールを送信しないサブドメインに対しては、より厳格なポリシーを設定する

DMARCレコードの作成方法

あなたのドメインにDMARC DNSレコードを作成するには、以下を確認してください:

- a) 記録を作成するための信頼できるツール

- b) DNS管理コンソールにアクセスし、レコードを公開する。

以下の手順に従って、記録を作成してください:

1.DMARCレコードを作成する

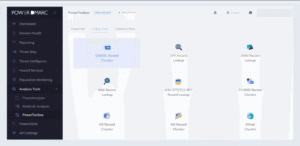

15日間の無料DMARCセキュリティトライアルを開始する メールアドレスでポータルにアクセスするか、以下から登録してください Gmail/Office 365でサインアップして、当社のポータルにアクセスしてください。で登録してください。「分析ツール」>「PowerToolbox」> 無料のDMARCレコード生成ツール に移動し、DMARCレコードの作成を開始してください。

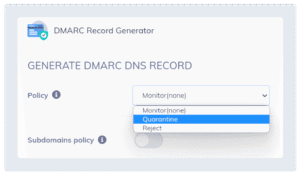

2. DMARCレコード用のDMARCポリシーを定義する

DMARCポリシー DMARCポリシー希望する実施レベル(なし、隔離、拒否)に応じてDMARCポリシーを決定します。DMARCレコードポリシーの選択方法は以下の通りです:

- あなたのドメインから送信された迷惑メールに対して何もしない場合は、"none "を選択してください。

- DMARCに失敗したメールを隔離したい場合は、「隔離」を選択してください。

- 認証に失敗したメールを拒否または破棄し、なりすましやフィッシング攻撃を最小限に抑えたい場合は、「拒否」を選択してください。

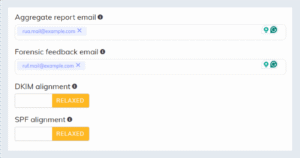

3.推奨DMARCレコードオプションフィールドの設定

すべてのフィールドが必須というわけではありませんが、DMARCレコードにいくつかの便利なオプションフィールドを設定することをお勧めします。それでは、これらのフィールドについて見ていきましょう:

- 集計(rua)報告フィールド:ruaフィールドを設定すると、DMARC認証データをあなたのメールアドレスに直接送信します。

- フォレンジック(ruf)レポートフィールド:DMARCレコードにrufフィールドを設定することで、サイバー攻撃などのフォレンジックインシデントに関する洞察を得ることができます。

- DKIM/SPFアライメントモード" SPFやDKIMのアライメントを緩やかにするか、厳格にするかを選択します。

DMARCレコードを公開するには?

DMARCレコードを公開するには、いくつかの前提条件があります:

- DNS管理コンソールにアクセスする必要があります。

- ドメインのDNSレコードを編集・追加する権限が必要です。

cPanelでDMARCレコードを公開する

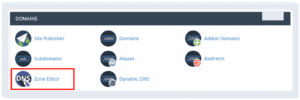

- cPanelのDNS管理コンソールにアクセスする

- 「ドメイン」セクションで、「DNSゾーンエディタ」または「詳細ゾーンエディタ」をクリックします

3. TXT(テキスト)タイプのDMARCレコードを追加し、以下の詳細を入力します。「TXTデータ」または「値」フィールドには、事前に作成したDMARCレコードを貼り付ける必要があります。

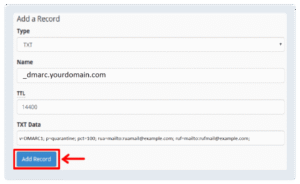

GodaddyでDMARCレコードを公開する

- GoDaddyドメインポートフォリオにログインして、DNSゾーンにアクセスします。

- Domain Name(ドメイン名)]で、メール送信ドメインを検索して選択します。

- ドメイン名の下にある「DNS」をクリックします。

- 新規レコードの追加を選択し、以下の詳細でレコードの公開を開始します:

- タイプTXT

- 名前: _dmarc

- 値:DMARCレコードの値を貼り付けてください

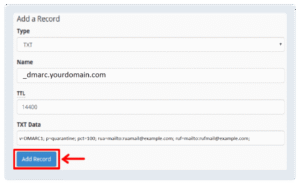

CloudflareでDMARCレコードを公開する

- Cloudflareアカウントにログインします。

- 必要なアカウントとドメインを選択します。

- DNSに移動し、レコードの追加をクリックします。

- 以下の例のように、生成したDMARCレコードをAdd Recordセクションに貼り付けます:

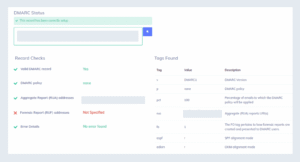

DMARCレコードの確認方法

DMARCレコードを公開した後は、正常に機能しているかを確認することが重要です。以下に、確認手順を順を追って説明します:

DMARCレコード確認のステップバイステップ・チェックリスト

- DNS検索ツールを使用する: nslookup や dig などのツールを使用して、DMARC レコードが正しく公開されているか確認してください

- 構文の検証: オンラインのDMARCバリデータを使用して、構文エラーがないか確認してください

- メール認証のテスト: テストメールを送信し、ヘッダーを確認してDMARCの結果を確認する

- レポートの監視: DMARCレポートが届くのを待ち、正常に機能していることを確認してください

- 複数のDNSサーバーを確認する: 世界中のさまざまなDNSサーバー間で伝播が正常に行われているかを確認する

おすすめのDMARC検証ツール

- PowerDMARC DMARCチェッカー: 無料の包括的な検証ツール

- MXToolbox DMARC 検索: DNSレコードの簡易確認

- Google 管理ツールボックス: DNSレコードを確認するためのツール

1万人以上の顧客がPowerDMARCを信頼する理由は、AIを活用した脅威インテリジェンス、きめ細やかな導入サポート、SOC2/ISO27001への準拠、そして自動化されたマルチドメイン管理にあります。

- なりすまし攻撃と不正メールの大幅な減少

- 迅速なオンボーディング+自動化された認証管理

- ドメイン横断型リアルタイム脅威インテリジェンス&レポート

- 厳格なDMARC施行によるメール配信率の向上

最初の15日間は当社がご招待します

DMARCレコードの検証

DMARCレコードを確認し、よくある 「DMARCレコードが見つかりません」 エラーを回避するには、当社の無料検証ツールをご利用いただけます。

1. 無料登録を行い、「分析ツール」>「PowerToolbox」> DMARCレコードチェッカーツール

2.DMARCレコードのステータス、構文、タグを確認し、エラーを発見する。

DMARCレコードの確認準備はできていますか? PowerDMARCの無料DMARCチェッカーをご利用ください

避けるべきDMARCレコードのよくある間違い

メールのセキュリティや配信率を低下させる恐れのある、よくあるDMARCの設定ミスを避けてください:

1. 構文および設定エラー

- セミコロンが不足しています: 各タグはセミコロンで区切らなければなりません

- 余分なスペース: タグや値の周囲の不要なスペースは避けてください

- 誤ったバージョン: 常に「v=DMARC1」を使用してください(v=DMARC2などではありません)。

- 無効なメールアドレス: 報告先アドレスが有効で、アクセス可能であることを確認してください

2. 政策実施における失敗

- p=reject への移行が早すぎる: モニタリングの初期値として p=none を設定する

- SPFとDKIMを最初に設定しない場合: DMARCでは、これらのプロトコルの設定が必須です

- サブドメインのポリシーを無視する: 適切な sp= 値の設定をご検討ください

3. 記録管理上の誤り

- 複数のDMARCレコード: ドメインごとに1つのDMARCレコードのみ許可されます

- DNSレコード名が間違っています: 必ず「_dmarc.yourdomain.com」と正確に入力してください

- レコードの種類が不正です: レコードタイプはTXTでなければなりません

4. 監視および報告における不備

- レポート設定を行わない場合: rua=タグが欠落している場合、メール認証の状況が確認できません

- DMARCレポートの無視: レポートには重要なセキュリティ情報が含まれています

- アクセスできない報告先アドレスの使用:報告を受信し、処理できることを確認してください

DMARCレコードの一般的なエラーのトラブルシューティング

このステップバイステップのチェックリストを使用して、一般的なDMARCレコードの問題を解決してください:

| 問題 | 症状 | ソリューション |

|---|---|---|

| レコードが見つかりません | DNS検索の結果が返されません | レコードが「_dmarc」という名前でTXTタイプとして公開されていることを確認する |

| シンタックスエラー | レコードの検証に失敗しました | セミコロンの欠落、余分なスペース、またはタイプミスを確認してください |

| 複数のレコード | 一貫性のない政策施行 | 重複レコードを削除し、ドメインごとに1件のみ保持する |

| 伝搬遅延 | 変更はグローバルには表示されません | DNSの完全な伝播には24~48時間お待ちください |

| 無効なメールアドレス | 報告書未受領 | rua/rufメールアドレスが有効かつアクセス可能であることを確認する |

クイックトラブルシューティングチェックリスト

|

よくあるDMARCレコードのエラー

| ステータス | その意味 | 何ができるか |

|---|---|---|

| 有効 | DMARCレコードが正しく、エラーがないこと。 | 何もしない |

| 無効 | DMARCレコードにエラーがあります。これは、不完全または誤った構文が原因である可能性があります。 | シンタックスを見直すか、DMARCタグに関する完全なガイドを参照するか、専門家によるサポートが必要な場合は弊社までお問い合わせください。 |

| レコードが見つかりません | DNSにDMARCレコードがありません。 | ドメインのDMARCレコードを作成し、DNSで公開する。 |

レコードのエラーを検出したら、DNSに必要な変更を実装し、変更を保存する必要があります。変更が処理されたら、レコードを再確認してください。

DMARCレポートの理解

DMARCレポートは、メール認証のパフォーマンスや潜在的なセキュリティ上の脅威について、重要な知見を提供します。知っておくべきポイントは以下の通りです:

DMARCレポートの種類

1. 集計レポート(RUA)

- 頻度: すべてのメール認証結果の日次サマリー

- 内容: トラフィック統計、認証結果、送信元IPアドレス

- ユースケース: メール認証の全体的な健全性を監視し、傾向を特定する

2. 鑑識報告書(RUF)

- 頻度: 認証失敗に関するリアルタイムレポート

- 内容: 詳細なメールヘッダーと認証失敗の原因

- ユースケース: 特定の認証失敗および潜在的な攻撃の調査

DMARCレポートの読み方

注視すべき主要指標:

- DMARC通過率: DMARC認証を通過したメールの割合

- SPF/DKIM の整合性: 認証プロトコルの整合性の度合い

- 送信元分析: 正当な送信元と不審な送信元を識別する

- ポリシーの影響: 検疫/拒否ポリシーがメール配信に与える影響

レポートを活用したメールセキュリティの強化

- 正当な送信者を特定する: すべての承認済みメール送信元が適切に設定されていることを確認してください

- なりすまし攻撃の検知: ドメインの不正使用を監視する

- 認証の最適化:SPFおよびDKIMの整合性の問題を修正する

- 段階的なポリシーの適用: データを活用して、監視から適用へと安全に移行する

非送信ドメインのDMARCレコード

多くの人は、現在使用中のドメインのセキュリティ対策にとどまりがちですが、攻撃者はメールを送信していないドメインを偽装し、あなたの名義で偽のメールを送信することさえ可能です!これを防ぐために、以下の手順で 送信用ではないドメインにDMARCを導入する手順:

- 非許容型のDMARCレコードを公開する:まず、p=rejectのような強制ポリシーを設定したDMARCレコードを、非アクティブなドメインに対して公開します。

- レポート機能を有効にする(推奨):ドメインからメールを送信していなくても、攻撃者がそのドメインを偽装してフィッシングメールを送信する可能性があります。 DMARCレポート が発生すると、アラートが通知されます。

- 制限付きのSPFレコードを公開する:メールの送信を阻止するには、v=spf1 -all を設定します。

- 統合メールサービスを無効にする:ドメインが依然として外部メールサーバーに紐付けられている場合、そのドメインが使用されなくなったのであれば、アクセスを制限するのが賢明でしょう。

非アクティブドメインのセキュリティを確保しないことの結果

非送信ドメインに対するDMARCの実装を怠ると、以下のような様々な結果を招く可能性がある:

- なりすましやフィッシング攻撃のリスク増大

- ブランドとドメインの評判の低下

- ドメインの悪用 長期間にわたり気づかれないまま放置される

ドメインごとに単一のDMARCレコード

DMARCレコードを設定する際は、ドメインごとに1つのレコードエントリを公開することが重要です。 単一ドメインに対する複数のDMARCレコードは は、競合や不要な認証失敗を引き起こす可能性があります!

複数のDMARCレコードが問題になる理由

- メール認証の失敗:メールの受信者が、どのDMARCレコードに従うべきか分からない場合があります。

- 設定ミスや不整合:ポリシー間の矛盾(例:あるレコードで p=none を指定し、別のレコードで p=reject を指定している場合など)は、予測不可能な適用結果をもたらします。

- 不正確なレポート:DMARCレポートは不完全であったり、信頼性に欠ける場合があります。

正しいDMARC実装のためのベストプラクティス

正しく機能させるために DMARCレコードの設定、実装におけるベストプラクティスは以下の通りです:

- ドメインごとにDMARCの単一レコードを発行する。

- の設定は避けてください。 DMARC spタグの設定は避けてください。

- DMARCチェックツール DMARCチェッカーツールを使用して、公開後にレコードを検証してください。

- DMARCレポートを定期的に監視し、不審な活動に気づかれないようにしましょう。

DMARCレコード公開後の次のステップ

DMARCレコードの公開が終わったら、次は詐欺師やなりすましからドメインを守ることに集中しましょう。これが、セキュリティプロトコルやメール認証サービスを導入する際の主な課題です。

単に p=none ポリシーで DMARC レコードを公開するだけでは、 ドメインスプーフィング 攻撃やメール詐欺に対する保護は得られません。そのためには、 DMARCの強制適用に移行する必要があります。

DMARCの実施に移行するには、配信性に悪影響を与えることなく理想的な結果を得るために、段階的なアプローチが最善の方法です。以下は、ステップバイステップのプロセスです:

- p=noneポリシーで開始します。これは監視モードです。

- ドメインのDMARCレポート機能を有効にして メールのトラフィックと配信状況を分析する トラフィックと配信率を分析します。

- pct(パーセンテージ)を10に保ったまま隔離に移行し、数週間かけて徐々に100%まで上げる。

- 自分の設定に自信が持てたら、p=rejectに移行し、pctを最低のパーセンテージ設定に保ち、メール量の100%に対して徐々に完全な強制に上げていく。

DMARCレコードの管理を簡素化する方法

複数のドメインを運用している組織や、DMARCレコードの手動設定やメンテナンスの手間を省きたい組織にとって、専門的なソリューションを利用すれば、DMARCレコードの管理を一元的に自動化することができます。 AIを活用した脅威インテリジェンス技術と詳細なレポート機能を備えたPowerDMARCは、世界中の2,000社以上の顧客に対し、DMARC導入プロセスの簡素化を支援してきました。

プロフェッショナルなDMARC管理ソリューションには、以下の機能があります:

- 単一のダッシュボードからのマルチドメイン・マルチクライアント管理

- きめ細やかな導入サポートと専門家のサポート

- SOC2、ISO27001、およびGDPRへの準拠が認証されています

まずは無料でお試しください 今すぐ15日間の無料DMARC保護トライアルを開始 を今すぐお試しください!

DMARCレコードに関するよくある質問

1. 自分のドメイン用にDMARCレコードを作成するにはどうすればよいですか?

DMARCレコードを作成するには:1) PowerDMARCのジェネレーターなどのツールを使用してDMARCレコードを生成します。2) DNS管理コンソールにアクセスします。3) 「_dmarc」という名前で新しいTXTレコードを作成し、その値として生成したDMARCレコードを貼り付けます。4) 変更を保存し、DNSの反映が完了するまで待ちます(最大48時間かかります)。

2. DMARCレコードがない場合、どうなりますか?

DMARCレコードがない場合、ドメインはなりすましやフィッシング攻撃に対して脆弱です。GmailやYahooなどのメールプロバイダーは、DMARCのない一括送信者からのメールを拒否する可能性があります。不正使用によってドメインの評判が損なわれる恐れがあり、メール認証の失敗を把握する手段もありません。

3. DMARCの検証を通過するにはどうすればよいですか?

DMARC検証に合格するには:1) SPFとDKIMが適切に設定されていることを確認する、2) 「From:」ヘッダーとSPF/DKIMドメインのドメイン整合性を確認する、3) 正当なメールを許可するDMARCポリシーを使用する(最初はp=noneから始める)、4) DMARCレポートを監視し、認証上の問題を特定して修正する。

4. 一般的なDMARCレコードはどのようなものですか?

基本的なDMARCレコードは、_dmarc.yourdomain.com というDNS TXTレコードとして公開され、通常は監視モードで開始されます。一般的な例は以下の通りです:

v=DMARC1; p=none; rua=mailto:[email protected]

この機能は次のことを行います:

- v=DMARC1 は、そのレコードが DMARC ポリシーであることを示します。

- p=none を指定すると、メールをブロックせずに監視を行うことができます。

- rua は、集約された DMARC レポートの送信先を指定します。

この設定により、メールの配信に影響を与えることなく、認証結果を確認し、なりすまし攻撃を検知することができます。レポートを確認し、正当な送信者がすべて正常に処理されていることを確認したら、段階的に「p=quarantine」または「p=reject」への移行を進め、対策を徹底させることができます。

- フィッシングメールとDMARC統計:2026年メールセキュリティ動向 - 2026年1月6日

- 2026年に「SPFレコードが見つかりません」を修正する方法 - 2026年1月3日

- SPF パーエラー:DNS ルックアップが多すぎる場合の修正方法 - 2025年12月24日