主なポイント

- SPF/DKIMに依存するDMARCの設定は、電子メールのなりすましやフィッシングから保護し、ドメインの評判を守ります。

- DNSのDMARCレコードは、不正な電子メールに対する処理ポリシー(`none`、`quarantine`、`reject`)を定義する。

- 正しいDMARCレコードフォーマット(例えば、必須の`v=DMARC1`、`p=policy`タグ)は、効果的な運用と配信の問題を避けるために極めて重要である。

- DMARCレポート(`rua`, `ruf`)を有効にすることで、メールフローや認証結果をモニタリングするための貴重な洞察を得ることができます。

- p=reject`は最大限の保護を提供する。

のみ 53.8%の企業の企業しかDMARCを設定しておらず、半数近くが電子メールベースの攻撃に対する重要な保護レイヤーを持たずに業務を行っていることになります。DMARCが設定されていないことで、なりすましやフィッシングの侵入経路になりやすいことを知らないまま、DMARCの設定方法を模索している企業は少なくありません。

メール認証はドメインセキュリティの中核をなすものです。SPF、DKIM、およびDMARCは、誰がドメインからメールを送信することを許可され、疑わしいメッセージがどのように処理されるべきかを検証するために連携します。SPFは特定の送信IPを認証し、DKIMはメッセージの完全性を証明する暗号署名を適用し、DMARCはその両方を使用してポリシーを実施し、メッセージが認証に失敗した場合の対処方法について受信サーバーをガイドします。SPFとDKIMが導入されていても、DMARCのないドメインは、失敗したメッセージがどのように扱われるべきかの指示がないため、公開されたままである。

DMARC設定の前提条件

DMARCのセットアッププロセスに入る前に、以下のことを確認してください:

- DNS管理コンソールへのアクセス:これは、DNSレコードを作成および公開するために不可欠です。特に、アカウント内で利用可能なドメイン名の認証を設定する場合に重要です。

- 公認メール送信者リスト: お客様の代わりにメールを送信するすべてのサービスやサーバーを特定し、意図しないブロックを回避します。

- 既存のSPFレコードおよび/またはDKIMレコード をDNSに設定してください: DMARCはメール認証のためにこれらのレコードに依存しているため、DNSにこれらのレコードの少なくとも1つがすでに設定されている必要があります。 SPF(Sender Policy Framework)は受信サーバーにどのドメインから来たメールであるかを知らせます。 DKIM(DomainKeys Identified Mail)は、送信者の信頼性を確認するために電子メールに電子署名を付ける方法です。

警告: SPF/DKIMをスキップしている場合 SPF/DKIMをスキップしている場合、DMARCは機能しません。 次のステップに進む前に、どちらか、できれば両方が適切に設定されていることを確認してください。

DMARCのステップバイステップ設定方法

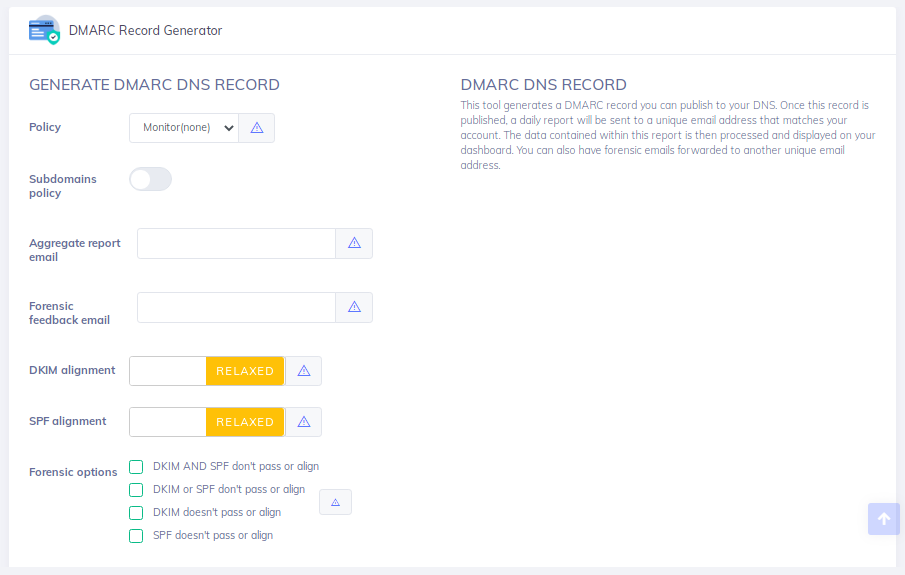

このレコードを無料で作成するには、上のスクリーンショットに示すDMARCジェネレーターツールを使用してください。ツールを開くと、レコードを作成する前に入力が必要な必須フィールドが表示されます。

DMARC DNSのセットアップを開始するには、以下の手順に従ってください。

ステップ1:DMARCレコードの作成

まず DNS TXTレコードレコードを作成することから始めます。DNS TXTレコードは、ドメインのDNS設定にある簡単なテキスト入力で、電子メール認証の指示など、外部サーバーにとって重要な情報を保存します。あなたのドメインのDNSゾーンファイルに追加されると、受信メールサーバーに、あなたのドメインから来たと主張するメッセージをどのように処理するかを伝えます。

このレコードを無料で生成するには、上記のスクリーンショットに示す当社のDMARCジェネレータツールをご利用ください。ツールを開くと、レコード作成前に必要となる必須入力項目が表示されます。

ジョルディ・アルティミラ(パブロ・エレロス社 技術導入・顧客成功責任者)がPowerDMARCで100%のドメインセキュリティスコアを達成した方法をご覧ください。

ステップ2:メールに適したDMARCポリシーを選択する

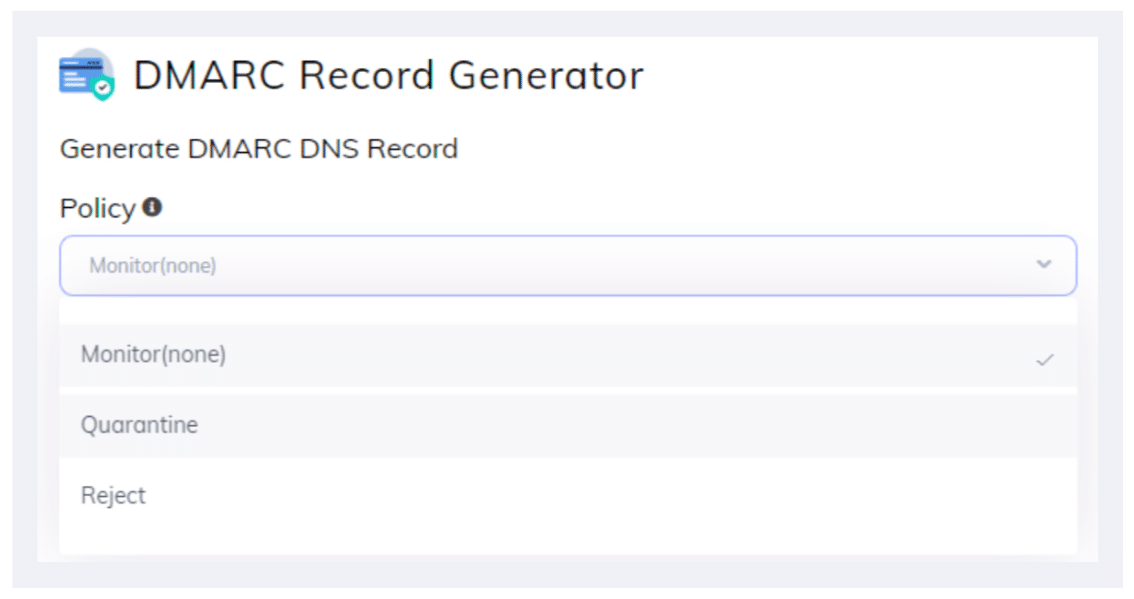

p=ポリシータグはすべてのDMARCレコードの必須部分である。このタグは、SPFとDKIMのチェックに失敗したメールをどう処理するかを受信メールサーバーに指示します。このタグがない場合、DMARCレコードは無効となり、実施されません。

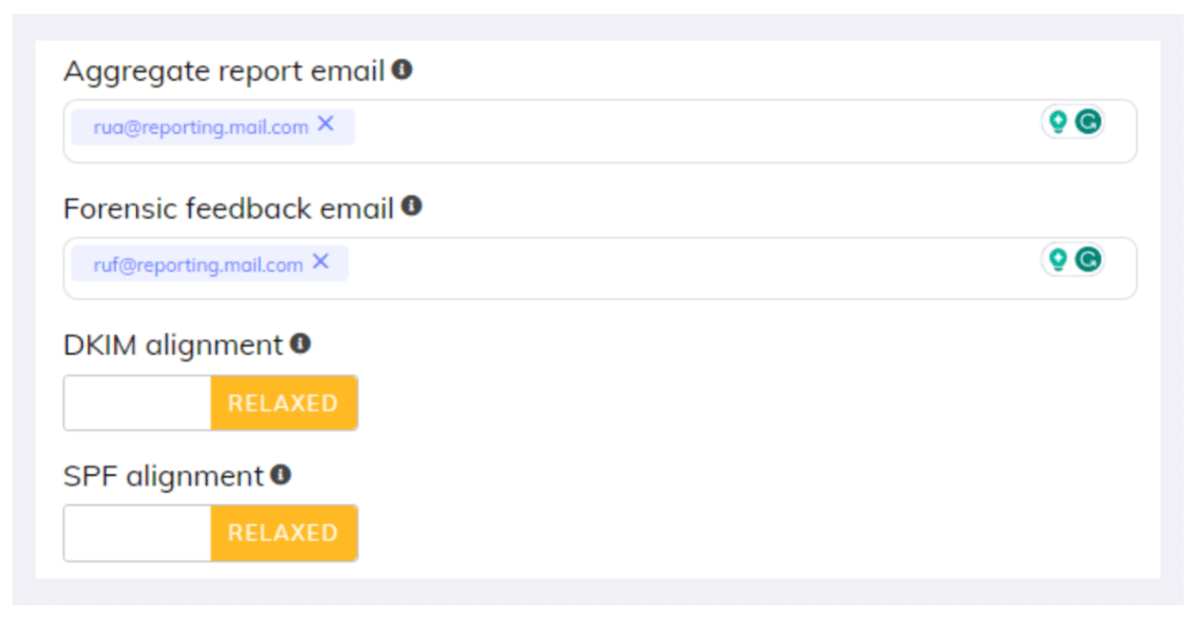

ステップ3:レポートを有効にし、"Generate "をクリックする。

メールフローと認証結果を追跡するには、DMARCアグリゲートレポート(rua)を受信するメールアドレスを指定して有効にします。DMARCアグリゲートレポートは、受信トレイプロバイダーから毎日送信されるXMLサマリーで、どのサーバーがお客様の代わりにメールを送信しているか、それらのメッセージがSPFとDKIMに対してどのように動作したか、不正な送信元がお客様のドメインを使用しようとしたかどうかを示します。報告アドレスを入力した後、「生成」をクリックしてレコードを作成します。

ステップ4:レコード・セットアップの公開と検証

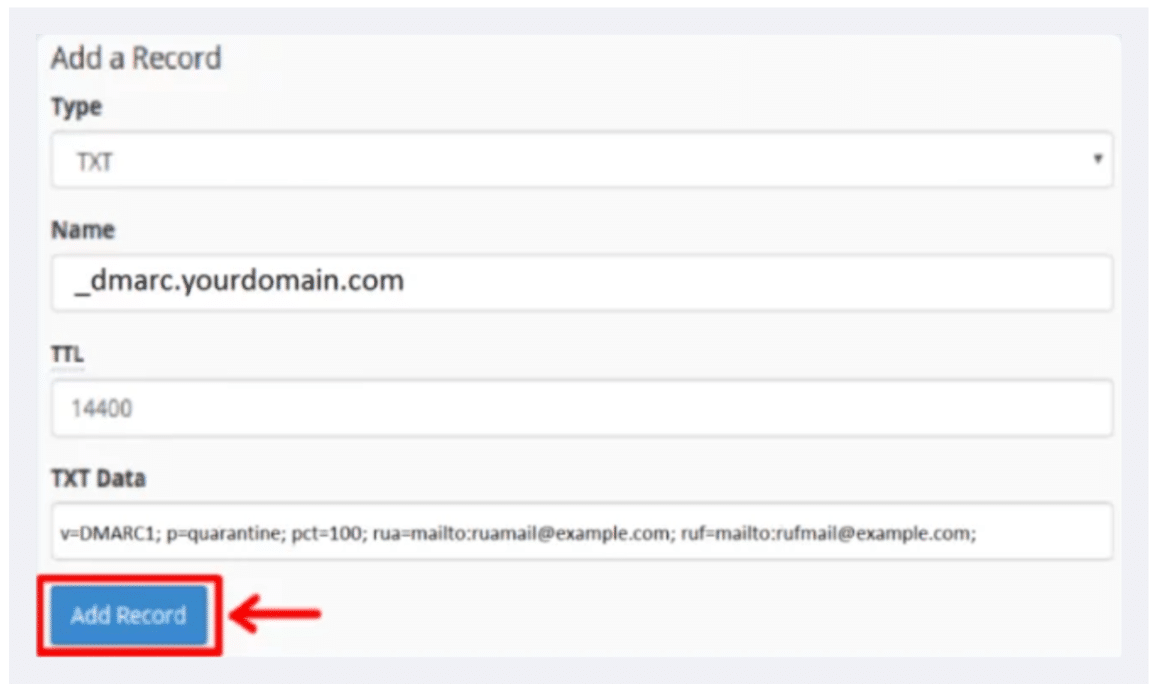

TXTレコードを作成したら、「コピー」ボタンをクリックして完全な構文をコピーし、DNS管理コンソールを開いてください。

新しいTXTレコードを作成します。

-Host/Name "フィールドに"_dmarc"(DNSプロバイダーによっては"_dmarc.yourdomain.com")と入力する。

-Value/Dataフィールドに、生成したDMARCレコード構文を貼り付ける。

-レコードを保存して公開し、DMARCの設定を完了します。

詳細については、DMARCレコードの公開に関するガイドをお読みください。 DMARCレコードをご覧ください。DNSの更新が完全に反映されるまで、最大48時間かかる場合があることを覚えておいてください。

DMARC設定の検証

DMARC を設定したら、よくある「DMARC レコードが見つかりません」というエラーが発生しないように設定を検証する必要があります。

設定を確認するには、PowerDMARCのDMARCチェッカーツールを無料でご利用いただけます。使用方法:

- 宛先ボックスにドメイン名を入力します(つまり、Web サイトの URL が https://company.com の場合、ドメイン名はcompany.comになります)。

- 検索」ボタンをクリック

- スクリーンに表示される結果を見る

より迅速、正確、そして手間のかからない体験のために、手動認証の代替としてこの認証方法をお勧めします。

高度なDAMRC設定のヒント

基本的な設定が完了したら、実装を改善するための高度なヒントをいくつか紹介します。

DMARC ポリシーの説明 (どれを選択すればよいですか?)

メールのなりすましを防ぐには、 DMARCポリシーを設定する必要があります。以下の3つの主要なポリシーから選択できます。

- なし (p=none): DMARC認証に失敗したメールに対しては何もアクションが実行されません。初期設定時のメールトラフィックの監視に最適です。

- 隔離(p=quarantine):失敗したメールは不審なメールとしてマークされ、スパム/迷惑メールフォルダに送られます。

- 拒否 (p=reject):失敗した電子メールはブロックされ、まったく配信されません。

注: 完全な強制(p=隔離またはp=拒否)を行う前に、メールを監視するために「なし」ポリシーを選択します。

アライメントモード(Strict vs Relaxed)

リラックスしたアライメント

-

SPFリラックスアライメント(aspf=r):

Return-Pathのドメイン(SPF認証ドメイン)がFromアドレスのドメインと同じ組織ドメインを共有している場合、アライメントはパスする。

組織ドメインは通常、ベースドメイン(example.comなど)であり、サブドメインは含まれない。例:

From:[email protected]

Return-Path:[email protected]

✔ 両方のドメインが同じ組織ドメイン(example.com)を共有しているため、緩和されたSPFアライメントをパスする。 -

DKIM relaxed alignment (adkim=r):

DKIM署名のd=ドメインがFromアドレスのドメインと同じ組織ドメ インを共有している場合、アライメントはパスする。例

From:[email protected]

DKIM-Signature: d=alerts.example.com

✔ 両者が同じ組織ドメイン(example.com)を共有しているため、緩和されたDKIMアライメントをパス。

ストリクト・アライメント

-

SPF strict alignment (aspf=s):

Return-PathドメインがFromアドレスのドメインと完全に一致する場合のみ、アライメントを通過する。例

From:[email protected]

Return-Path:[email protected]

✔ 厳密なアライメントをパス。❌ Return-Pathが[email protected]または bounce.mail.example.comの場合、ストリクトアライメントに失敗します。

-

DKIM strict alignment (adkim=s):

DKIM署名のd=ドメインがFromアドレスのドメインと完全に一致する場合のみ、アライメントが通る。例

From:[email protected]

DKIM-Signature:[email protected]

✔ 厳密なアライメントをパス。❌ d=alerts.example.comやbounce.mail.example.comの場合、ストリクトアライメントに失敗します。

DMARC設定例

簡単な DMARC 設定の例を次に示します。

v=DMARC1; p=拒否; rua=mailto:[email protected];

注:電子メール認証の手順を開始する際は、DMARC ポリシー (p) を拒否ではなくなしのままにして、電子メール フローを監視し、厳格なポリシーに移行する前に問題を解決することができます。

DMARCレコードの構文とオプションのタグ

DMARC設定の構文によって、メールの認証方法と検証後のアクションが決まります。主なメカニズムをいくつか見ていきましょう。

- v(必須):DMARCのバージョンを指定する。DMARC1でなければならず、レコードの最初に表示される。

- p(必須): DMARC失敗時のポリシー(none、quarantine、reject)を定義します。

- rua(オプション): mailto:形式で集計レポートを受け取るメールアドレスを指定します。

- ruf(オプション): フォレンジック失敗レポートを受信するメールアドレスを、mailto: 形式で指定します。

- adkim(オプション): DKIMアライメントモードをr (relaxed)またはs (strict)に設定する。定義されていない場合、デフォルトは relaxed です。

- aspf (オプション): SPFアライメントモードをr(relaxed)またはs(strict)に設定する。デフォルトは relaxed。

- pct(オプション):DMARCポリシーの対象となる失敗メールの割合を定義します(デフォルトは100)。

- fo(オプション):フォレンジック・レポートを送信するタイミングを制御する。オプションには0、1、d、sがある。

DMARCタグに関する詳細なブログをご覧ください。正しいフォーマットを維持するために、タグはセミコロンで区切られ、余分なスペースがないことを確認してください。

よくあるDMARC設定の間違い

DMARCの設定ミスは、アライメントの問題、シンタックスエラー、あるいは継続的なモニタリングのギャップに起因することが多い。よくある問題の一つは SPFまたはDKIMのズレ.DMARCでは、SPFまたはDKIMの少なくとも1つが「From」ドメインと一致する必要があります。ドメインが一致していないと、レコードが存在するにもかかわらず、正当なメールが認証に失敗する可能性がある。これは、サードパーティのサービスが適切な設定を行わずに送信を代行する場合に特によく見られます。

もう1つのトラブルの原因は DMARCタグの誤った構文.セミコロンの欠落、サポートされていないタグ、無効な値などの小さな書式エラーでさえ、レコード全体を使用不能にする可能性がある。DMARCレコードは機械によって読み取られるため、精度が重要です。

別の問題は、組織が次のような場合に発生する。 厳しすぎる方針を早期に実施した場合.最初に集計レポートを調べることなく、すぐにp=隔離やp=拒否に飛びつくと、正当なメールがブロックされる可能性があります。レポートは、あなたのドメインを使用しているすべての送信者のビューを提供するので、強制を強化する前にそれらを確認することは、不慮の混乱を避けるのに役立ちます。

さらに、多くのセットアップが失敗するのは、次のような理由があるからです。 RUAとRUFのメールアドレスが古い.これらのレポート用アドレスは、常にアクティブでアクセス可能でなければなりません。DMARCレコードを更新せずにレポートに使用される受信トレイを無効にしたり変更したりすると、モニタリングが中断され、問題に気付かなくなります。

結論

DMARCは、お客様のドメイン、顧客、ブランドの評判を安全に保つために不可欠です。適切なセットアップと定期的な監視により、なりすましを防ぎ、フィッシングのリスクを軽減し、メールの信頼性を維持します。

また、詐欺が蔓延する中、強力なDMARCポリシーは脅威をブロックするだけではありません。それは、あなたのドメインが真剣にセキュリティを扱い、攻撃者がすり抜けられるようなドアを開けたままにしていないという明確なシグナルを送ります。

DMARCをより速く、簡単に、正確に管理したいなら、PowerDMARCをご検討ください。当社のプラットフォームは、セットアップを簡素化し、明確なレポートを提供し、すべての送信ソースにわたって強力な保護を維持するのに役立ちます。 無料トライアルを 開始 するか、デモを 予約して、今すぐドメインを保護しましょう。

よくある質問 (FAQ)

DMARCはセットアップ後、どのくらいで機能し始めるのですか?

DMARCは、DNSの変更が伝わるとすぐに機能し始めます。プロバイダーによって異なりますが、数分から48時間かかります。

DKIMやSPFなしでDMARCを設定できますか?

DMARCが機能するためには、少なくとも1つ(SPFまたはDKIM)を設定する必要があります。どちらかが設定されていないと、DMARCはあなたのメールを検証することができません。

DMARCポリシーの "拒否 "設定が早すぎるとどうなりますか?

正当なメールがブロックされる可能性がある。レビューする前に拒否ポリシーに移行する DMARCレポートに移行すると、正規の送信者が認証に失敗する可能性があります。

- フィッシングメールとDMARC統計:2026年メールセキュリティ動向 - 2026年1月6日

- 2026年に「SPFレコードが見つかりません」を修正する方法 - 2026年1月3日

- SPF パーエラー:DNS ルックアップが多すぎる場合の修正方法 - 2025年12月24日