主なポイント

- DMARC失敗は、あなたのドメインから送信されたメールがDMARC認証チェックを通過しなかった場合に発生します。この認証は、メールの正当性を確認するためにSPFとDKIMの両方に依存しています。

- DMARC失敗の一般的な原因には、SPFとDKIMの不整合、サードパーティ送信者の設定ミス、期限切れまたは欠落したDKIMキー、複数のSPFレコード、メール転送の問題、ドメインなりすましが含まれます。

- DMARCの失敗は、メール配信率やビジネスコミュニケーションに重大な影響を与え、DMARCポリシー(p=none、p=quarantine、またはp=reject)に応じてメールがブロックされたり、スパムフォルダに振り分けられたり、完全に拒否されたりする可能性があります。

- DMARCの繰り返し失敗は、ドメインの送信者評価を損ない、顧客エンゲージメントを低下させ、フィッシング攻撃やドメインなりすましのリスクを高める可能性があります。

- DMARCの失敗を修正するには、適切なSPFとDKIMの整合性を確保し、すべてのサードパーティ送信者を認証し、単一のSPFレコードを維持し、期限切れのDKIMキーをローテーションし、DMARCアナライザーを使用して問題を監視およびトラブルシューティングしてください。

メールがスパムフォルダに振り分けられたり、送信拒否されたり、受信者に全く届かない場合、DMARCの失敗が原因である可能性があります。DMARC(ドメインベースのメッセージ認証、報告、準拠)は、SPFとDKIMの両方の認証に依存し、あなたのドメインから送信されたメールが正当であることを確認します。

これらのプロトコルのいずれかが不整合または誤設定されている場合、DMARCは機能せず、その結果として配信率の低下からメールの完全な拒否に至るまで様々な影響が生じます。

ただし、DMARCの失敗の大半は、メールサービス全体の修正可能な設定ミスに起因しています。本ガイドでは、DMARC失敗の意味、発生原因、ビジネスへの影響、そして具体的な修正方法を解説します。

DMARC失敗とは何を意味するのか?

DMARCの失敗は、メールが同名の認証プロトコルを通過できなかった場合に発生します。これは、SPF(送信者ポリシーフレームワーク)も DKIM(DomainKeys Identified Mail) のいずれも、そのメールがあなたのドメインから正当に送信されたことを確認できない場合に発生します。

DMARCが失敗した場合、ポリシー設定に応じてメールは次の状態になる可能性があります:

- 通常通り配信(p=noneポリシー)

- スパム/迷惑フォルダに隔離(p=隔離ポリシー)

- 完全に却下(p=却下方針)

組織への影響には、メール配信率の低下、送信者レピュテーションの毀損、ビジネスコミュニケーションの喪失リスク、およびドメインスプーフィング攻撃への脆弱性増加が含まれます。 ドメインなりすまし攻撃。

DMARC失敗の一般的な原因

DMARCの失敗の大半は、メールサービス間で設定が不適切であり、ドメインと完全に整合していないことに起因します。根本原因を理解することが、問題を解決する第一歩です。以下に、DMARC失敗の最も一般的な理由を挙げます。

SPFとDKIMの不整合

適切なSPFとDKIMの設定は、ドメインの保護と不正利用の防止に不可欠です。

DMARCでは、これらのプロトコル(SPFまたはDKIM)のいずれか一つが「From」ヘッダーのドメインと一致している必要があります。どちらも一致しない場合、DMARCは失敗となります。

これは最も頻繁に発生する原因の一つであり、組織が自社に代わってメールを送信するサードパーティのメールサービスを利用している場合によく起こります。ただし、そのサービスがルートドメインと適切に連携していないことが問題となります。

設定ミスのあるサードパーティ送信者

サードパーティ送信者の設定ミスは、これらのサービスがSPFレコードまたはDKIM設定で明示的に許可されていない場合、DMARCの失敗を引き起こす可能性があります。

多くの企業は、マーケティングオートメーションツール、CRM、ヘルプデスクソフトウェア、トランザクションメールサービスなどのプラットフォームを利用してメールを送信しています。これらのサービスがドメイン認証と適切に連携するよう設定されていない場合、送信されるすべてのメールがDMARC失敗を引き起こすリスクがあります。

期限切れまたは欠落しているDKIMキー

期限切れまたは欠落したDKIMキーは、それらがなければ署名が検証されないため、DMARCの失敗を引き起こす可能性があります。

DKIMキーには有効期限があり、期限切れ前に更新またはローテーションされない場合、送信メールに添付されるデジタル署名は無効になります。有効なDKIM署名がないと、受信サーバーはメッセージの完全性を検証できず、DMARC失敗が発生します。

おすすめ記事: DKIMの設定方法:今日から実践できる明確な手順

複数のSPFレコード

複数の SPFレコード DMARCが正常に機能するには単一の有効なSPFレコードが必要であるため、複数のSPFレコードが存在するとDMARCの失敗を引き起こす可能性があります。

ドメインのDNSに複数のSPFレコードが存在する場合、受信サーバーは参照すべきレコードを特定できず、SPFチェックが完全に失敗する可能性があります。これは驚くほど一般的な問題であり、特に異なるチームやベンダーがSPFレコードを統合せずに独自に追加した場合に発生します。

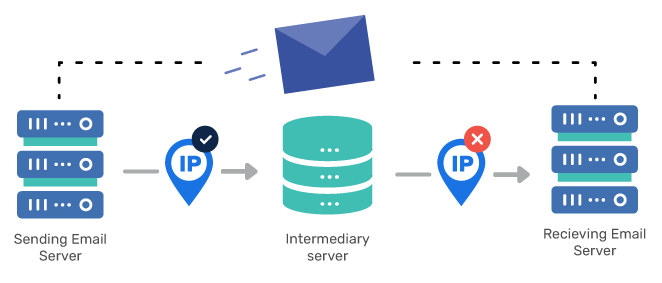

メール転送の問題

メール転送はDMARCの失敗を引き起こす可能性があります。転送サーバーが元の送信者のIPアドレスを変更するため、 SPFチェック の失敗を引き起こす可能性があります。

メールが転送されると、「エンベロープ送信元」アドレスやヘッダーも変更される可能性があり、SPFの整合性が損なわれます。転送サーバーのIPアドレスは元の送信者のSPFレコードに含まれていないため、メールは正当な送信元から送信されたものであっても、認証に失敗します。

サブドメインの不整合

サブドメインとルートドメインの整合性が取れていない場合、ポリシーがルートドメインにのみ適用されているとDMARCの失敗を引き起こす可能性があります。

例えば、DMARCポリシーが「yourdomain.com」を対象としている場合でも、メールが「mail.yourdomain.com」から送信され、別途のポリシーや適切な整合性がない場合、それらのメールはDMARCチェックに失敗する可能性があります。

複数のサブドメインにまたがる複雑なメール設定を持つ組織は、それらすべてにおいて一貫した認証を確保する必要があります。

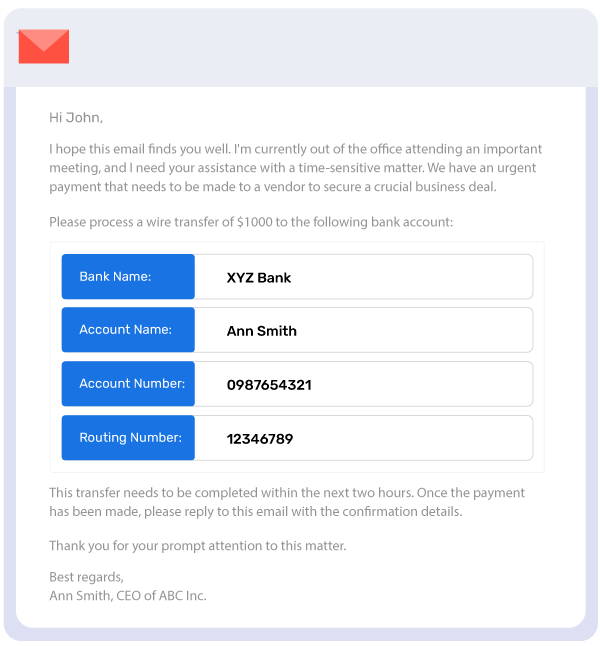

ドメイン・スプーフィング

ドメインなりすましは、不正な送信元がSPFおよびDKIM認証チェックを通過しないため、DMARCの失敗を引き起こす可能性があります。もし誰かがあなたのドメインを偽装してフィッシングメールやスパムメールを送信している場合、それらのメッセージは当然DMARCに失敗します。これはまさに、このプロトコルが検知するように設計されている現象です。

この種のDMARC失敗は御社側の問題ではありませんが、御社のドメインが標的とされている重大な兆候であり、監視の重要性を強調しています。 DMARCレポートの重要性を強調しています。

最初の15日間は当社がご招待します

1万人以上の顧客がPowerDMARCのプラットフォームを信頼している理由はここにあります

DMARCが失敗すると何が起こるのか?

DMARCが失敗した場合の結果は、ドメインに設定したDMARCポリシーに完全に依存します。ポリシーは受信メールサーバーに対し、認証を通過しなかったメールの処理方法を指示し、各レベルで異なる結果をもたらします。

p=none: 監視のみ

DMARCポリシーをp=noneに設定すると、DMARCに失敗したメールは配信されますが、受信トレイではなくスパムフォルダに振り分けられることが頻繁にあります。このポリシーは監視を目的としています。

DMARCレポートを収集し、メールフローを妨げることなく認証問題を特定できます。安全な出発点ではありますが、p=noneを長期的に維持すると、不正な送信者を積極的にブロックしないため、ドメインが脆弱な状態に置かれます。

p=quarantine: スパムとして送信

DMARCポリシーのp=quarantine設定では、送信に失敗したメールは受信者の迷惑メールフォルダに送られます。これにより、正当なメールが迷惑メールと共に埋もれてしまうため、可視性とユーザーエンゲージメントが低下します。

このポリシーはp=noneよりも高い保護を提供しますが、実際のなりすましではなく設定ミスによって正当なメールが配信失敗する場合、ビジネスに悪影響を及ぼす可能性があります。

p=reject: 完全にブロック

p=reject の DMARC ポリシーを設定すると、受信サーバーはメールを完全にブロックし、受信者に届くことを完全に阻止します。これは最も厳格で安全なポリシーです。フィッシングやなりすましの試みを完全に阻止します。

ただし、SPFとDKIMが適切に設定されていない場合、p=rejectポリシーは自社からの正当なメールもブロックしてしまい、ビジネスコミュニケーションに深刻な支障をきたす可能性があります。

DMARC失敗がビジネスに与える影響

DMARCの失敗は、メール通信に依存する企業にとって重大な課題をもたらします。その結果は、評判、収益、セキュリティに影響を及ぼす可能性があります。DMARCの失敗が組織に与える影響は以下の通りです。

メール配信率の低下

DMARCの失敗により、正当なメールが受信プロバイダーによってブロックまたは拒否される可能性があり、ビジネスコミュニケーションに影響を及ぼします。メールがスパムフォルダに振り分けられるか完全に拒否されるかに関わらず、結果は同じです:メッセージは必要な人に届かなくなります。

メールを営業、マーケティング、カスタマーサポート、または取引関連の連絡手段として依存している企業にとって、これは直接的に機会損失につながります。

送信者の評判が損なわれている

DMARCの繰り返し失敗は、ドメインの送信者評価を損ない、認証済みメールでさえ受信トレイに届くのを困難にします。

GoogleやMicrosoftなどのメールプロバイダーは、ドメインの認証履歴を追跡します。DMARC失敗のパターンが確認されると、ドメインの信頼性が低下したと見なされます。これにより、適切に設定されたメールであっても、時間の経過とともに配信問題が発生する可能性があります。

開封率と顧客エンゲージメントの低下

DMARCの失敗は、メールがスパムフォルダに振り分けられる原因となり、開封率や顧客エンゲージメントの低下を招きます。

マーケティングキャンペーン、請求書、注文確認書、または重要なビジネス更新情報が常にスパムフォルダに振り分けられる場合、対象者はそれらを目にすることすらありません。これにより、収益機会の損失、顧客の不満、そして全体的なエンゲージメント指標の低下を招く可能性があります。

フィッシングおよびなりすましのリスク増加

DMARCの失敗率が高いと、フィッシング攻撃やドメインなりすましのリスクが高まり、顧客の信頼を損ないます。ドメインがなりすまされている場合、不正な送信元はDMARCチェックに失敗しますが、厳格な強制ポリシーがないと、それらの なりすまされたメール が依然として受信者に届く可能性があります。

これにより、顧客、パートナー、従業員が、御社のブランド名を騙った詐欺メッセージに騙されるリスクに晒されます。

長期的な配信可能性への悪影響

DMARCの失敗は、メールボックスプロバイダーに対してドメインが信頼できないことを示す可能性があり、メールの配信可能性に長期的な影響を及ぼす恐れがあります。傷ついた送信者レピュテーションを回復するには、多大な時間と労力が必要です。

DMARCの失敗が未解決のまま放置される期間が長くなるほど、受信箱プロバイダーの信頼を回復し、メールが確実に受信箱に届く状態を維持することが困難になります。

DMARC失敗の修正方法

DMARCの失敗はメール配信を妨げ、送信者の評判を損ない、ドメインをなりすましの危険にさらします。これを修正するには、失敗の原因を理解し、メール認証設定を適切に調整する必要があります。

適切なDMARC整合性を復元するには、以下の重要な手順に従ってください:

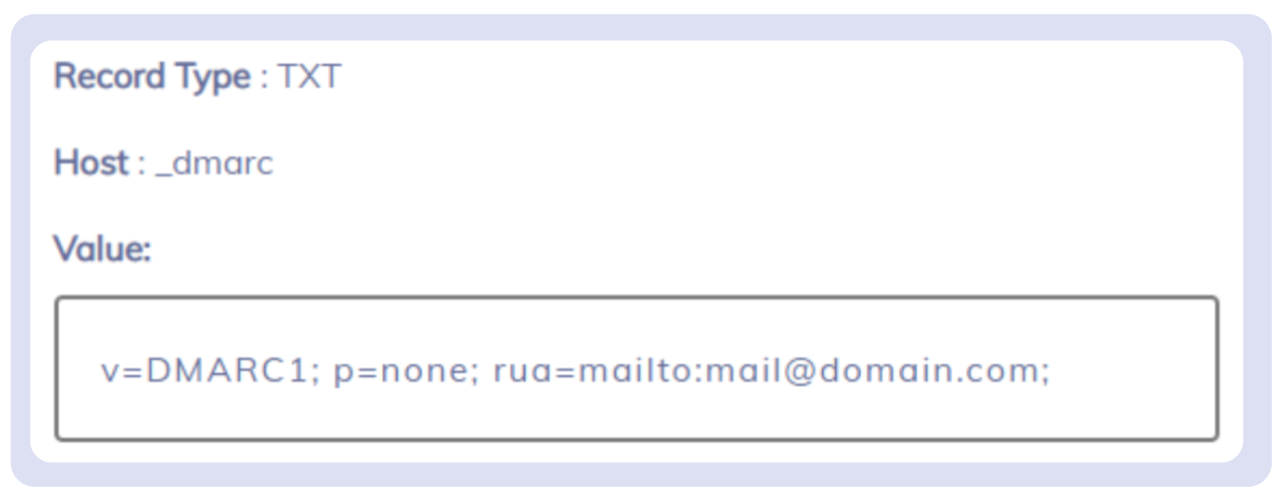

ステップ1: 緩やかなDMARCポリシー(p=none)から開始する

noneポリシーでは、まずドメインを DMARC (RUA) アグリゲートレポート で監視し、受信メールと送信メールを注意深く見守ることから始めましょう。これにより、望ましくない配信問題に迅速に対応できます。たとえDMARCが失敗しても、正当なメッセージが受信者に届くようにします。

しかし、これによりあなたは フィッシングやスプーフィング 攻撃に対して脆弱な状態に陥ります。

ステップ2:適切なSPFとDKIMのアライメントを確保する

DNSレコードにエラーがないかチェックし、DMARCの実装をDKIMとSPFの両方と組み合わせることで、最大限のセキュリティと偽陰性のリスクを減らすことができます。

無料の DMARCチェッカーツールを使って、DMARC構文やDNSレコード形式のエラーを見つけることができます。これには余分なスペースやスペルミスなどが含まれます。

SPFとDKIMの両方のアライメントを使用する

DKIMとSPFの両方を併用することで、メール認証のレイヤーアプローチを実現します。DKIMはメッセージの完全性を検証し、改ざんされていないことを保証し、SPFは送信サーバーのアイデンティティを検証します。この2つを組み合わせることで、メールの送信元に対する信頼を確立し、なりすましやフィッシング、不正なメール活動のリスクを低減します。

ステップ3:エンフォースメントでディフェンスを強化する

その後、ドメイン偽装やフィッシング攻撃に対する免疫力を高めるために、強制的なポリシーへの移行を支援します。

ステップ4:AI主導の脅威検知による保護

PowerDMARCの脅威インテリジェンスエンジンにより、悪意のあるIPアドレスをテイクダウンし、PowerDMARCプラットフォームから直接報告することで、将来のなりすまし攻撃を回避することができます。

ステップ5:フォレンジック・レポートによる継続的な最適化

DMARC (RUF)フォレンジックレポートを有効にすると、メールがDMARC検証に失敗したケースに関する詳細情報を取得できるため、問題の根本原因を特定し、より迅速に解決することができます。

PowerDMARCでDMARC失敗を修正

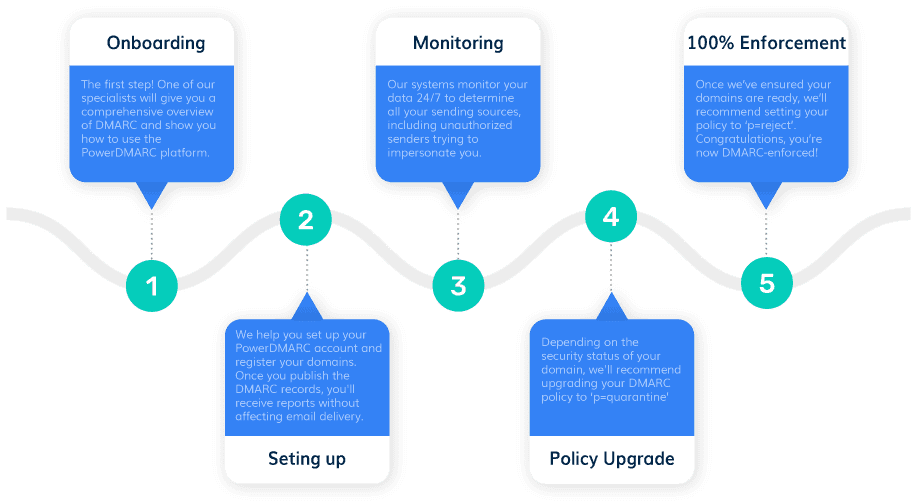

DMARCの失敗に対処するのは複雑な場合があります。特に、複数の送信サービス、サードパーティプラットフォーム、進化するメールインフラを管理している場合にはなおさらです。PowerDMARCは、初期設定から継続的な監視、脅威の検出に至るまでのプロセス全体を簡素化します。

当社は、段階的なガイダンスと自動化ツールを提供することで、組織がDMARCを正しく導入するお手伝いをします。これにより、DMARCレコード、SPF、DKIM認証が初日から適切に設定され、整合性が保たれます。これにより、DMARCの失敗につながる設定ミスリスクを低減し、ドメインを完全な施行への道筋に迅速に乗せることができます。

DMARCが設定されると、PowerDMARCはメール通信を継続的に監視し、DMARC失敗が検出されるたびにリアルタイムのレポートとアラートを生成します。

当社が他社と一線を画す点は以下の通りです:

- AI駆動の脅威インテリジェンスと自動アラートにより、フィッシングやなりすまし攻撃をリアルタイムで検知

- DMARC、SPF、DKIMを初日から正しく運用するための段階的な導入と実装サポート

- 複雑なXMLデータを明確な洞察に置き換えた、人間が理解しやすく実行可能なレポート

- 世界中の5,000以上の組織から信頼され、DMARCエラーの修正と予防を実現

お問い合わせください お問い合わせください!

よくある質問 (FAQ)

1. DMARCは何の略ですか?

DMARCは、ドメインベースのメッセージ認証、報告、準拠(Domain-Based Message Authentication, Reporting, and Conformance)の略称です。これは、メールが正当な送信元から送信されたことを検証することで、メールのなりすまし、フィッシング、その他のサイバー攻撃からドメインを保護するメール認証プロトコルです。

2. DMARC認証を通過する方法

DMARC認証を通過するには、メールがSPFまたはDKIMのいずれかをクリアし、「差出人」アドレスに表示されるドメインと一致している必要があります。送信IPがSPFで承認されていること、DKIMが適切に署名されていること、DMARCレコードがDNSに正しく公開されていることを確認してください。

3. DMARC保護が機能しない場合の修正方法

DMARC保護を設定するには、ドメインのDNSにDMARCレコードを公開してください。監視ポリシー(p=none)から開始してレポートを収集し、正当なメール送信元がすべて認証されていることを確認した後、段階的に強力な強制(p=quarantine または p=reject)に移行してください。

4. DMARC失敗エラーの修正方法

DMARCの失敗エラーを修正するには、まずメッセージが認証に失敗した理由を確認します。SPFとDKIMが正しく設定され、送信ドメインと整合していることを確認してください。次に、ドメインのDMARCポリシーがDNSに正しく公開され、メールの送信方法と一致していることを確認します。すべてが整合したら、DMARCレポートを監視して問題が解決したことを確認します。

- DMARCとは?その仕組み、ポリシー、設定のヒント - 2026年4月28日

- フィッシングメールとDMARC統計:2026年メールセキュリティ動向 - 2026年1月6日

- 2026年に「SPFレコードが見つかりません」を修正する方法 - 2026年1月3日