主なポイント

- DMARCの導入が失敗するのは、DNS構文ではなく運用上の複雑さが原因である。分散型SaaSツール、レガシーシステム、送信者所有権の不明確さが真の障壁となっている。

- p=noneは監視であり、保護ではない。強制力のないDMARCレコードは、なりすましやブランド偽装を阻止する効果を持たない。

- 隠された送信者や誤設定された送信者は対策の妨げとなる。サードパーティベンダーや「所有者のいない」システムは、DMARCレポートを通じて初めて明らかになることが多い。

- SPFのスケーラビリティ制限は広く見過ごされている。10件のDNSルックアップ制限は、マルチベンダー環境において頻繁にSPFを機能不全に陥らせ、適用を遅延させる。

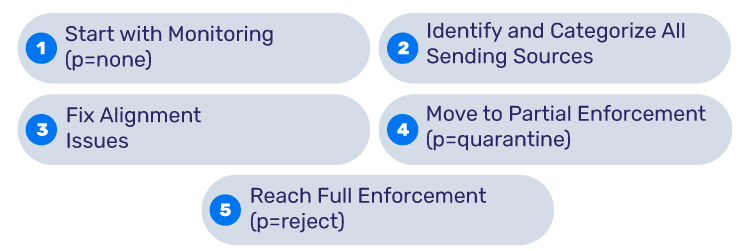

- 安全なDMARCの施行には、段階的でデータに基づく導入が必要です。監視から隔離、そして最終的に「拒否」へと移行することで、正当なメールを妨げることなくリスクを最小限に抑えます。

ほとんどのDMARCガイドは、導入を誤解を招くほど単純に説明している:DNSレコードを公開し、監視を有効にして、次に進むだけだと。実際のMSPや企業環境では、このアプローチが機能することは稀だ。多くの組織が技術的にはDMARCを「実装」しているものの、大半は p=noneのまま放置され、ドメインがなりすましや偽装攻撃に対して完全に無防備な状態に置かれています。

技術的な構文の差ではなく、運用上の現実が問題だ。分散型SaaSの導入、文書化されていないレガシー送信者、SPFの制限、そして内部での実施抵抗が、DMARCを単なるDNSタスクから変更管理プロジェクトへと変える。複数のクライアントを管理するMSPや複雑なメールエコシステムを運用する企業にとって、これらの見落とされがちな要因こそがDMARC実施が停滞する理由である。

このガイドは、ほとんどのDMARCドキュメントが扱っていない点に焦点を当てています。企業およびMSP向けの実践的で行動を促すDMARC導入ガイドです。さあ、始めましょう!

実環境でDMARC導入が失敗する理由

DMARCの技術面は氷山の一角に過ぎない。水面下に潜む運用面の「塊」こそが、大半の導入プロジェクトを沈める原因だ。これはDNS管理から変更管理への移行を意味する。

なぜ「拒否」ボタンは押されないのか

- 分散型購買:現代の企業では、クレジットカードを持つ部門なら誰でも、メール送信機能を持つSaaSツールに契約できる。こうした「ステルス」送信者は、厳格なポリシー下でメールがバウンスし始めるまで、表面化しないことが多い。

- レガシーインフラストラクチャ:古い「オンプレミス」システムや自動化されたレガシースクリプトは、DKIM署名をサポートする機能が不足していることが多く、SPFに依存したままの状態です。SPFはメール転送時に頻繁に機能不全に陥ります。

- 「声高な少数派」効果:p=rejectポリシーが1,000通のフィッシングメールをブロックする一方で、誤ってCEOのお気に入りのニッチなニュースレターからの重要なメールを1通バウンスさせてしまった場合、そのプロジェクトはしばしば失敗と見なされる。

- 偽りの達成感:多くのチームはv=DMARC1レコードの存在を「任務完了」と見なし、p=noneがなりすましに対して全く保護を提供しないことに気づいていない。

「永遠の監視」の膠着状態

メールが「壊れる」リスクは即時的(収益損失、ユーザーの不満)である一方、なりすまし攻撃のリスクは理論上のもの(現実化するまでは)であるため、多くのチームは分析麻痺の恒常的な状態に陥っている。

可視性のパラドックス:収集するデータが増えれば増えるほど、見つかる「ノイズ」も増える。そのノイズを分類する明確な戦略がなければ、報告が増えるほど、チームは特定不可能なIPアドレスの膨大な数に圧倒され、実際に執行に移行する可能性が低くなる。

ほとんどのDMARCガイドが教えてくれないこと

DMARC施行における現実的な障害は、ほぼ常に「隠れた」送信者である:

- ベンダー設定ミス:監視を開始して初めて判明する、不正なSPFまたはDKIM設定を持つサードパーティ送信者。

- レガシーシステム:もはや誰も「所有」していないが、運用上依然として重要な役割を担う古いサーバーや自動化スクリプト。

- SPF 10ルックアップ制限:3~4社のクラウドベンダーを追加するとDNS制限に抵触し、SPFが失敗しDMARCの強制適用がリスク要因となる。

MSP向け実践的DMARC導入ガイド

マネージドサービスプロバイダー(MSP)にとって、DMARCは単なるセキュリティ対策以上の存在です。それは継続的な収益源であり、マネージドセキュリティスタックの重要な基盤となります。しかし、手動管理は収益性の敵です。数十のクライアントを担当し、それぞれが断片化した送信者リスト(クライアントが忘れてしまったものも多い)を抱える場合、手動でのDNS設定変更を自動化されたガバナンスに置き換えるプラットフォームが必要です。

MSPは、ヘルプデスクのチケット数を増やすことなく、クライアントをp=noneからp=rejectへ移行させるために、再現性があり安全なデプロイプロセスを必要とする。

マルチテナント可視性

PowerDMARCはMSP向けに設計された一元管理ダッシュボードを提供します。個別のDNSプロバイダーにログインする代わりに、単一の管理画面から全クライアントドメインの健全性、整合性、脅威状況を監視できます。

ホワイトラベル・エコシステム

ブランド権威を維持するため、PowerDMARCはMSPがプラットフォームを完全に再ブランド化することを可能にします。自社ドメインでポータルをホストし、ロゴ入りの自動生成された高品質PDFレポートを提供することで、四半期ビジネスレビュー(QBR)における価値証明を支援します。

自動化されたSPF管理

PowerDMARCのPowerSPFツールは、「インスタントSPFフラットニング」を活用することで、前述の10件のDNSルックアップ制限を解決し、レコードが失敗しないことを保証します。

企業向け実践的DMARC導入ガイド

大規模な企業環境において、DMARCの施行における障壁は、純粋に技術的なものというよりは、組織的・アーキテクチャ的なものであることが多い。数百ものサブドメイン、異なる部門、レガシーシステムが存在するため、「メールを壊す」リスクが監視段階でプロジェクトを停滞させることが多い。

企業における成功には、複雑なインフラストラクチャと部門間のサイロを横断できるツールセットが必要である。

ドメインの拡散を解決する

大企業はM&Aで取得した「保留」または防御目的のドメインを見落としがちです。攻撃者は保護が不十分なこれらの「静かな」ドメインを標的にします。PowerDMARCはセキュリティ責任者がドメインポートフォリオ全体を監査するのを支援し、非アクティブなドメインに一括でp=rejectポリシーを適用できるようにします。

サブドメイン継承の管理

企業はルートドメインのセキュリティとサブドメインの柔軟性のバランスを取る必要があります。PowerDMARCのホスティングサービスでは、sp=(サブドメインポリシー)タグを個別に管理できるため、サブドメイン上のマーケティングツールが、準備が整う前に厳格なルートポリシーによってブロックされることを防ぎます。

高度なプロトコル統合

DMARCは成熟したメールセキュリティ体制の一つの柱に過ぎません。PowerDMARCは企業がフルスタックを導入することを可能にします:

- ホスト型MTA-STSおよびTLS-RPT: 受信メールに対して暗号化接続を強制し、暗号化失敗に関する技術レポートを受信することで、HIPAAやGDPRなどの高水準なコンプライアンス要件を満たします。

AIを活用した脅威インテリジェンス

XMLデータの海では、藁の山から針を探すようなもので不可能です。PowerDMARCはAI駆動の可視化技術を用い、単に設定ミスを起こした正当な送信者と、既知の悪意あるIPから発信されるアクティブななりすまし攻撃とを区別します。

真の作業はDMARCレポートから始まる

DMARCポリシーの導入はドメインセキュリティにとって大きな一歩ではあるものの、「設定したら後は放置」というアプローチは危険な神話です。ご指摘の通り、真の重労働はそれらの難解なXMLファイルの分析において発生します。

報告機能のないDMARCポリシーは、決して確認しない防犯カメラのようなものだ。多少の抑止効果はあるかもしれないが、実際に玄関から誰が侵入しているのかは全く把握できない。

なぜレポート機能がDMARCの「頭脳」なのか

生のDMARCデータは 集約 (RUA) および フォレンジック(RUF) レポートとして提供されます。このデータを可視化する手段がなければ、メタデータの嵐の中を盲目的に進むようなものです。

XMLの限界

これを大規模に処理するには、DMARCアナライザーを利用できます。趣味レベルなら単一のXMLファイルを読み込めば十分ですが、企業ドメインの場合、以下の作業が必要になります:

- 帰属情報: XMLはIPアドレスを提供します。アナライザーはそのIPが「Salesforce」または「Microsoft 365」に属すると通知します。

- トレンド分析:自社ブランドを標的とした組織的なフィッシングキャンペーンを示す、障害の急激な増加を検知。

要するに:DMARCは帰属の旅路です。レポートは送信元を明らかにし、DNSレコードはそれらをどう扱うかを世界に伝えます。

シンプルで実用的なDMARC導入プロセス

完全な施行に到達することは、ギャンブルのように感じるべきではありません。ドラマなく監視から保護へ移行するには、この現実的でデータに基づいたタイムラインに従ってください:

1. モニタリングから始める (p=none)

最初のステップは、ポリシーをp=noneに設定したDMARCレコードを作成することです。この段階は純粋に発見が目的です。受信メールサーバーに対して「メールを通過させ、通過/失敗のレポートを送信せよ」と指示します。これにより、正当なビジネス通信をブロックするリスクなしに、ベースラインデータを収集できます。

2. すべての送信元を特定し分類する

レポートダッシュボードを使用して、生のXMLデータを明確な送信者リストに変換します。すべてのIPアドレスとサービスを以下の3つのカテゴリに分類する必要があります:

- 既知の正当な送信元: 主要なメールサーバー(例: Google Workspace、Microsoft 365)。

- 認可された第三者:HubSpot、Salesforce、Zendeskなどのベンダー。

- 潜在的な脅威:最終的にブロックすべき不正なサーバーまたは既知のなりすまし発信源。

3. 配置の問題を修正する

これは最も重要な技術的段階です。正当な送信者が「整合している」ことを確認しなければなりません。つまり、「From」ヘッダーのドメインが、SPFおよび/またはDKIMによって検証されたドメインと一致していることを意味します。

- プロの秘訣:10ルックアップの罠を避けるには SPFマクロ。ベンダーがIPを更新した際に壊れやすい静的な手動「フラット化」ではなく、PowerDMARCは動的マクロでレコードを圧縮します。これにより、承認するサードパーティ送信者が何件あろうと、制限を超えないことが保証されます。

4. 部分的強制措置への移行(p=隔離)

レポート上で「既知」および「許可済み」送信者の一致率が100%に達したら、部分的なポリシーに移行してください。パーセンテージベースの展開から始めることを推奨します。例:p=quarantine; pct=20。これにより受信側は未認証メールの20%のみをスパムフォルダに送信するよう指示されます。これは「スモークテスト」として機能し、重大な問題が発生した場合でも影響が限定的で容易に元に戻せます。

5. 完全な施行に到達する(p=却下)

部分的な施行を監視し、正当なメールが隔離されていないことを確認した後、p=rejectに移行してください。これがメールセキュリティの「ゴールドスタンダード」です。この段階では、DMARCチェックに失敗したメールは受信サーバーによって完全にブロックされます。これにより、ブランドの評判を確実に保護し、受信者をなりすましから守ることができました。

成功したDMARC導入の具体例

電子メールセキュリティの世界では、「完了」は相対的な概念ですが、成功した導入には明確で測定可能な指標があります。設定フェーズを過ぎ、以下の状態に達した時点で、アクティブな保護状態に移行したことになります:

ポリシーは完全適用中(p=拒否)

これが究極の目標です。あなたのドメインはもはや単に問題を「報告」するだけでなく、受信サーバーに対して不正なメールを破棄するよう積極的に指示します。悪意のある偽装送信者からであれ、設定ミスのあるサードパーティベンダーからであれ、非準拠のトラフィックはすべて、受信者の受信トレイに到達する前にブロックされます。

送信者所有権は完全に文書化されています

成功とは、メール環境の完全な管理を実現することです。どの部門(マーケティング、人事、財務)がどのメールストリームを管理しているかを正確に把握し、承認されたサービスはすべてSPFとDKIMで適切に設定されています。レポートに「謎の」送信者が表示されることはもうありません。

継続的自動監視が有効です

クラウド環境は常に変化しているため、成功する導入には「煙探知機」が必要です。PowerDMARCのようなシステムを利用すれば、ベンダーがIP範囲を変更した瞬間、DNSレコードが誤って削除された時、特定の地域で新たななりすましキャンペーンが急増した時などに、リアルタイムでアラートを受け取ることができます。

業務中断ゼロ

プロフェッショナルな導入の真の証は、ヘルプデスクからの問い合わせが途絶えることだ。正当なビジネスメールは完璧に流れ、送信者の評判向上により配信率が向上することも多く、ブロックされるのはそもそも存在すべきでないものだけである。

コンプライアンスとブランド可視性(BIMI)

多くの企業にとって、成功には BIMIの展開も成功の一環です。これは、受信トレイにブランドロゴを表示するために、p=rejectポリシーと検証済みマーク証明書(VMC)を必要とします。

チームがDMARCの施行を遅らせる一般的な理由

明らかな利点があるにもかかわらず、多くの組織はp=rejectへの移行をためらっています。実施を遅らせてもリスクは減らず、単に脆弱性の期間が延びるだけです。チームが停滞する原因となる最も一般的な誤解は以下の通りです:

「重要なメールの流れが途絶えるのではないかと懸念しています。」

これが最も一般的な懸念であり、単独で見れば妥当なものです。可視性なしに強制措置に移行すると、正当なメールをブロックしてしまいます。しかし、これは解決済みの問題です。PowerDMARCの集計レポート機能により、「推測」は不要になります。スイッチを入れる前に、どのサービスがメールを送信しているか、そしてそれらが整合しているかどうかを正確に確認できます。恐怖はデータの欠如であり、レポートがその解決策を提供します。

「当社のESP(Google/Microsoft/Mailchimp)がこれを処理します。」

これは危険な誤解です。メールサービスプロバイダー(ESP)はDKIMで自社メールに署名できますが、お客様のドメイン全体を保護することはできません。ESPは、お客様のドメインを利用する他社ベンダーや、お客様のブランドを偽装する攻撃者を制御できません。DMARCはドメイン全体のポリシーであり、ベンダーではなくお客様自身が所有・管理する必要があります。

「DMARCは『設定したら後は放置』のDNS変更です。」

これは「DNS decay」を引き起こす誤解です。現実世界では、ベンダーがIP範囲を更新したり、マーケティングチームがプラットフォームを切り替えたり、DNSレコードが誤って変更される可能性があります。成功した導入には継続的な監視が不可欠です。PowerDMARCはフェイルセーフとして機能し、レコードが破損したり不正な送信者が現れた瞬間にSlackやメールで通知するため、配信率に影響が出る前に修正できます。

「標的になるほど多くの郵便を送っていない」

攻撃者は大量送信者を偽装するだけでなく、保護されていない送信者も偽装します。たとえ月に数百通しかメールを送信しない場合でも、ドメインの評判は貴重な資産です。p=noneの状態を続ける限り、ブランドのデジタルアイデンティティの鍵を常にイグニッションに挿しっぱなしにしているようなものです。

現実を直視しよう(よくある質問)

DMARCを設定したら、そのまま放置しても大丈夫ですか?

いいえ。ベンダーはIP範囲を変更し、チームはプラットフォームを切り替えます。成功には「煙探知機」が必要です。つまり、記録が破られた瞬間にSlackやメールで通知する自動アラートです。

ホワイトレーベル化は実際に合法なのでしょうか?

はい。自社URL(例:portal.yourcompany.com)上に自社ブランディングを施したプロフェッショナルなポータルが提供されます。貴社はヒーローのように見えます。プラットフォームがその基盤を提供します。

すべてのサブドメインごとに個別のDMARCレコードを作成する必要がありますか?

必ずしもそうとは限りません。 デフォルトでは、サブドメインは組織(ルート)ドメインのポリシーを「継承」します。ただし、サードパーティのマーケティングツールで使用される特定のサブドメインに対してポリシー適用が未準備の場合、ルートレコードに sp=(サブドメインポリシー)タグを指定することで、サブドメインを p=none のまま維持しつつ、メインドメインは p=reject の状態を保てます。これにより、大規模組織における段階的な展開が可能となります。

最終的な要点

現代のメールセキュリティの現実として、DMARCは単発のDNS設定変更ではなく、継続的なプロセスとして扱われる場合にのみ機能する。 MSPにとっての成功は、再現性と自動化にかかっている。数十のクライアントに手動のDMARCサービスを拡大すれば、収益性を損なうか設定ミスを招くリスクがある。企業にとっての成功は、可視性と部門横断的な連携にかかっている。IT、マーケティング、財務の間の隔たりを埋める方法が必要であり、組織全体が単一で統一されたポリシーの下で保護されることを保証しなければならない。

p=noneを無期限に維持することは、ハイテク防犯カメラを設置しながら玄関の鍵をかけ忘れるようなものだ。侵入者を監視することはできても、阻止はできない。最終目標は強制力(p=reject)であり、適切なデータ駆動型の可視性があれば、その目標達成はビジネスリスクではない。ブランドの評判と顧客データを保護するための基本要件である。

PowerDMARCでドメインを保護しましょう

DMARC導入を監視段階で停滞させてはいけません。複雑な企業エコシステムの管理でも、MSPクライアント向けセキュリティサービスの拡張でも、PowerDMARCは自動化、レポート機能、そして PowerSPF などの専用ツールを提供し、安全かつシンプルな施行を実現します。

ドメインの背後で実際に何が起きているのか、見てみませんか?

- MSPの皆様へ:ホワイトラベルパートナープログラムをご検討いただき、DMARC-as-a-Serviceの提供を今すぐ開始しましょう。

- 企業様向け:15日間の無料トライアルに登録し、メールデータを可視化して、自社ブランドを使用したすべての送信者を特定しましょう。

- SPFレコードにIPアドレスを追加する方法(ステップバイステップガイド) - 2026年5月11日

- Avanan SPFレコード:Check Point Harmony EmailにおけるSPFの設定、修正、および最適化方法 - 2026年5月7日

- DNS SPFレコード:仕組みと設定方法 - 2026年5月6日