Hoe werkt DMARC?

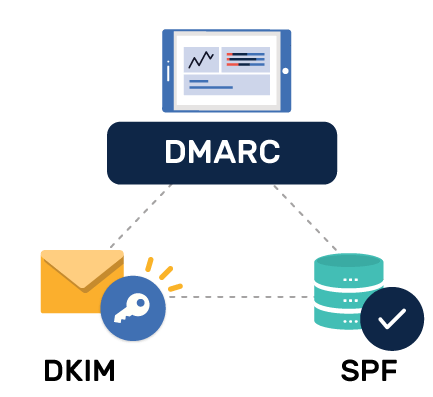

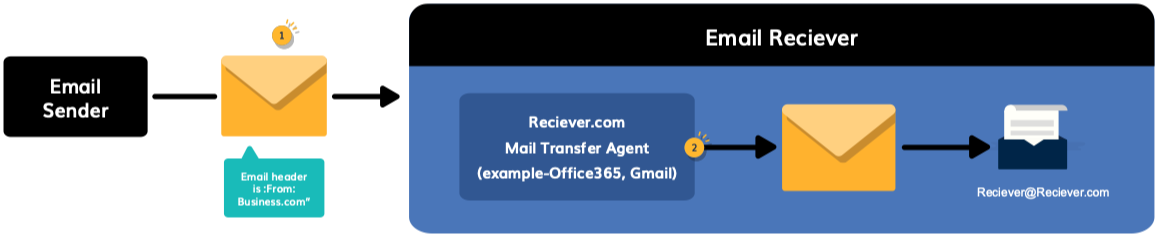

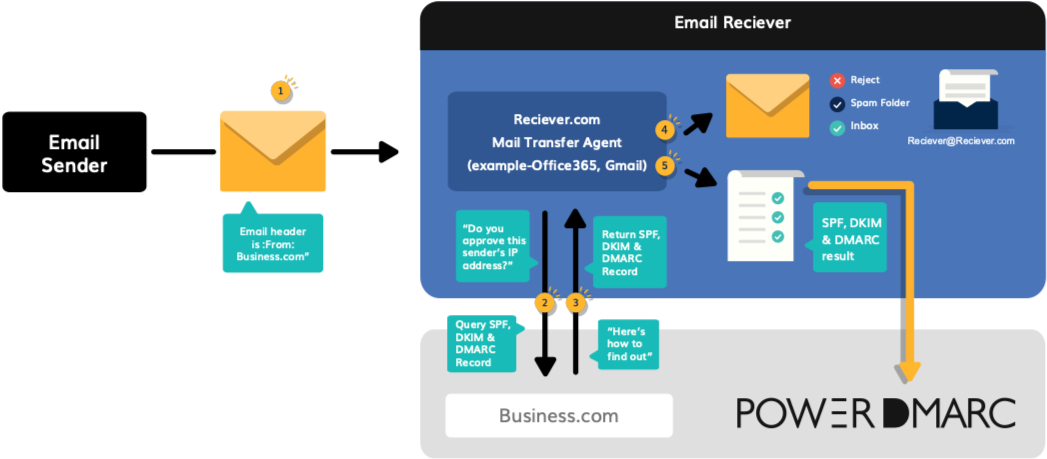

DMARC, of Domain-based Message Authentication Reporting and Conformance, is een e-mailverificatieprotocol dat is gemaakt om bedrijfsdomeinen en merken te beveiligen tegen spoofingaanvallen.

Aanvallers kunnen zich voordoen als uw organisatie om phishing e-mails te sturen naar uw klanten, zakenpartners en zelfs uw eigen werknemers. E-mailfraude is een van de meest voorkomende manieren waarop organisaties gevoelige gegevens en geld verliezen aan cybercriminelen.

DMARC is ontworpen om domeinspoofing tegen te gaan door ontvangende e-mailservers te laten controleren of een inkomend bericht echt is of niet. Laten we eens begrijpen hoe het precies werkt.