Rapport over de invoering van DMARC en MTA-STS in Polen 2026

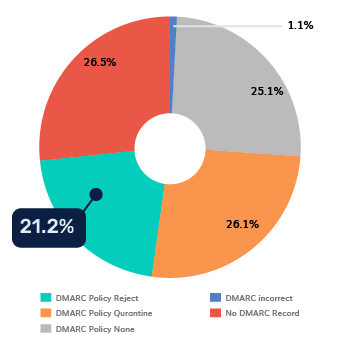

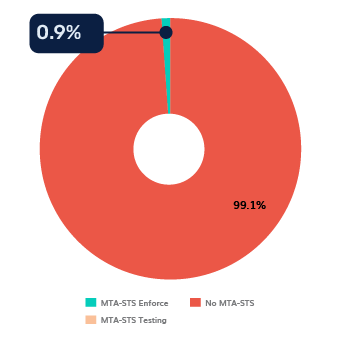

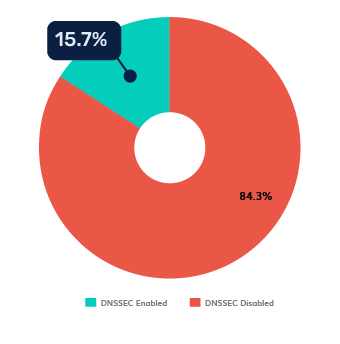

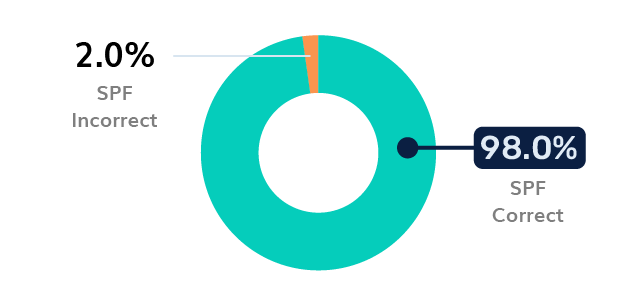

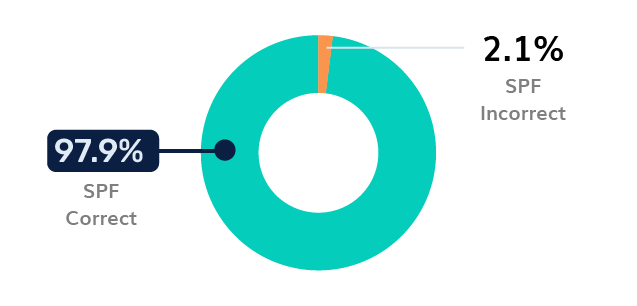

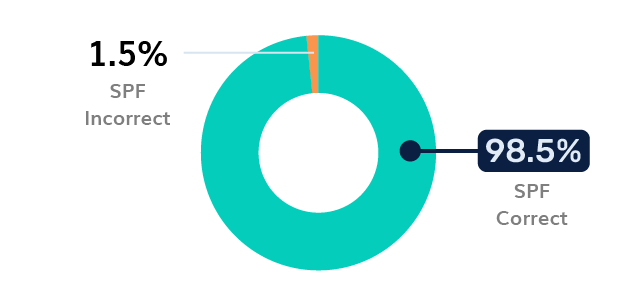

In 2026 is Polen uitgegroeid tot de belangrijkste regionale doelwit voor cyberaanvallen, waarbij overheidsinstellingen gemiddeld 3.188 pogingen per week, een stijging van 120% ten opzichte van voorgaande jaren. Ondanks een correctheidspercentage van 98,9% voor SPF, blijft het land bijzonder kwetsbaar vanwege een "handhavingskloof".

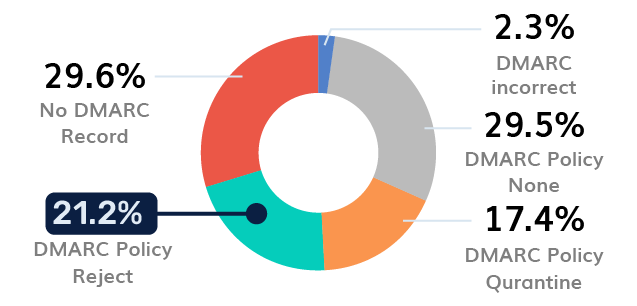

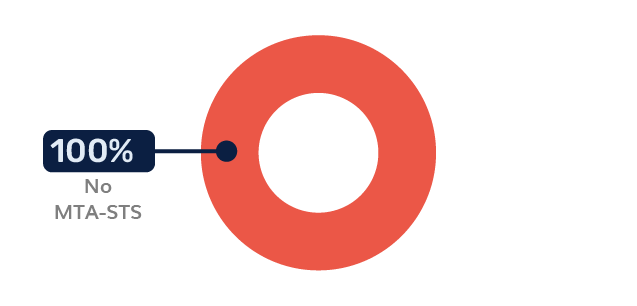

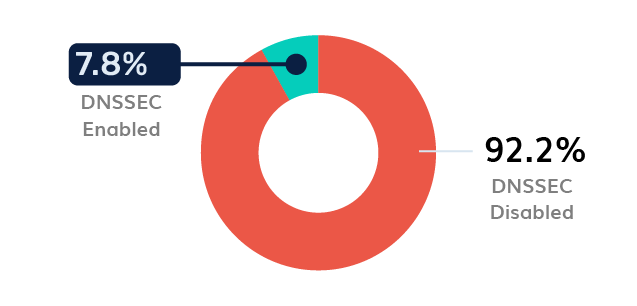

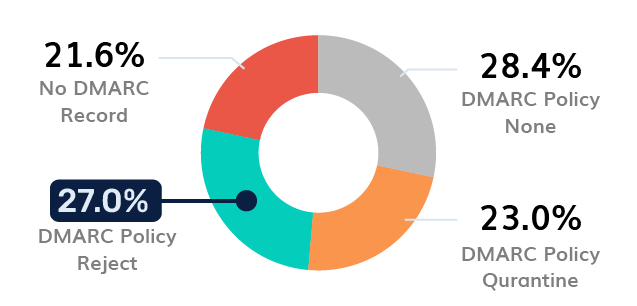

Hoewel Poolse IT-teams strikt zijn in het opstellen van lijsten met geautoriseerde afzenders, aarzelen ze om ongeautoriseerde afzenders te blokkeren. Slechts 21,2% van de domeinen hanteert een DMARC-beleid van 'Reject', waardoor bijna 80% van het digitale landschap in een passieve monitoringstatus verkeert. Deze kwetsbaarheid wordt uitgebuit door een nieuwe golf van AI-gestuurde phishing, waarbij een 400% stijging in succespercentages in 2025-2026. Aanvallers gebruiken nu Large Language Models (LLM's) om in minder dan vijf minuten perfecte lokberichten in het Pools te maken, waarmee ze traditionele filters op "slechte grammatica" omzeilen.

Verzoek om rapport - Toepassing van DMARC in Polen

"*" geeft verplichte velden aan