Belangrijkste Conclusies

- SCL -1 betekent dat het spamfilter volledig is omzeild, niet dat de e-mail veilig is.

- Microsoft 365 kent SCL-scores toe van -1 tot 9 om te bepalen hoe e-mails worden behandeld.

- Intern geauthenticeerde e-mails krijgen automatisch SCL -1 binnen dezelfde tenant.

- Mailflowregels die 'Spamfiltering omzeilen' instellen, zijn de meest voorkomende oorzaak van SCL -1.

- Lijsten met veilige afzenders in Outlook kunnen SCL -1 activeren voor specifieke adressen.

- Brede IP-whitelisting en op connectoren gebaseerde bypassregels verhogen het risico op phishing.

- DMARC Pass rechtvaardigt het instellen van SCL op -1 niet, omdat aanvallers hun eigen domeinen kunnen authenticeren.

Wanneer een geavanceerde phishing-lokaas in de inbox van uw CEO terechtkomt, is dat vaak omdat deze een SCL -1 -tag bevatte. Deze tag is het digitale equivalent van een VIP-pas waarmee de afzender alle beveiligingscontroles kan passeren. In Microsoft 365 is een SCL van -1 geen teken van veiligheid, maar een totale omzeiling van het spamfilter. Hoewel bedoeld voor vertrouwd verkeer, kunnen verkeerd geconfigureerde toegangsregels of connectoren onbedoeld de rode loper uitrollen voor aanvallers, waardoor schadelijke inhoud rechtstreeks bij uw meest gevoelige gebruikers terechtkomt.

Wat is spamvertrouwensniveau (SCL)?

Het spamvertrouwensniveau is een waarde die aan een bericht wordt toegekend nadat het door de filterlagen van Microsoft (Exchange Online Protection of Microsoft Defender voor Office 365) is verwerkt. Deze waarde geeft aan hoe groot de kans is dat het bericht spam is.

Hoe SCL-scores worden gebruikt

De service gebruikt verschillende signalen, zoals de reputatie van de afzender, inhoudsanalyse en authenticatiestatus om een e-mail te beoordelen. De score bepaalt vervolgens wat er met dat bericht gebeurt op basis van het antispambeleid van uw organisatie.

Typische SCL-scores

| SCL-score | Betekenis | Genomen maatregelen (standaard) |

|---|---|---|

| -1 | Omleiding | Filter overgeslagen; bericht afgeleverd in Inbox. |

| 0, 1 | Geen spam | Bericht afgeleverd in Inbox. |

| 5, 6 | Spam | Bericht verzonden naar de map Ongewenste e-mail. |

| 9 | Spam met hoge betrouwbaarheid | Bericht verzonden naar de map Ongewenste e-mail of in quarantaine geplaatst. |

Wat betekent SCL -1?

SCL -1 als bypass-indicator

Een SCL van -1 is uniek omdat het geen 'score' is die is gebaseerd op inhoudsanalyse. Het is juist een beleidsgestuurde status. Het geeft aan dat het bericht werd vrijgesteld van spamfiltering nog voordat de inhoudscanner het kon evalueren.

Is SCL -1 goed of slecht?

- Het goede: het zorgt ervoor dat belangrijke interne communicatie of bekende veilige geautomatiseerde waarschuwingen (zoals servermeldingen) nooit per ongeluk worden weggegooid.

- Het slechte: het creëert een enorme blinde vlek in de beveiliging. Als een aanvaller erin slaagt om een SCL -1-bypass te activeren, door middel van spoofing of door misbruik te maken van een verkeerd geconfigureerde "Toestaan"-lijst, komt hun kwaadaardige payload zonder enige controle rechtstreeks in de inbox van de gebruiker terecht.

Waarom dit nu belangrijk is: Moderne aanvallers maken steeds vaker gebruik van door AI gegenereerde phishing en geauthenticeerde spam van gecompromitteerde partnerdomeinen om 'legitiem' over te komen. Wanneer deze geavanceerde lokmiddelen een SCL -1-bypass raken, omzeilen ze de gedragsanalyse die nodig is om Business Email Compromise (BEC) te stoppen. Tegen de tijd dat een mens zich realiseert dat de e-mail nep is, heeft de 'vertrouwde' bypass al de weg vrijgemaakt voor een inbreuk.

U kunt controleren of uw domein momenteel deze kwetsbaarheden heeft met een gratis domeingezondheidsscan.

Waarom e-mails een SCL -1 bypass krijgen

Verschillende administratieve configuraties activeren een SCL -1-waarde:

Vertrouwde of op de witte lijst geplaatste afzenders

- Lijsten met veilige afzenders: Als een individuele gebruiker een adres toevoegt aan zijn lijst met 'veilige afzenders' in Outlook, kan dit een SCL -1 activeren.

- Transportregels (mailflowregels): De meest voorkomende oorzaak. Een beheerder maakt een regel aan met de tekst: "Als de afzender X is, stel dan de SCL in op -1."

Authenticatie en op beleid gebaseerde omleidingen

- Geauthenticeerde interne e-mail: e-mails die vanuit één interne mailbox naar een andere binnen dezelfde tenant worden verzonden, worden automatisch vertrouwd en krijgen SCL -1 toegewezen.

- DMARC/SPF/DKIM: Hoewel het doorstaan van deze controles niet automatisch een SCL -1 oplevert, configureren veel beheerders de regels onjuist om filtering te omzeilen voor elk domein dat DMARC doorstaat. Om configuratiefouten te voorkomen, kunt u een geautomatiseerde SPF Record Generator en DKIM Generator gebruiken om ervoor te zorgen dat uw records geldig zijn.

Scenario's met derde partijen en connectoren

- Partnerconnectoren: als u een beveiligde connector hebt ingesteld met een partnerorganisatie, kan e-mail via die route de filtering omzeilen.

- E-mailgateways: Als u een beveiligingsgateway van een derde partij gebruikt voordat e-mail Microsoft 365 bereikt, hebt u waarschijnlijk een regel om EOP-filtering voor het IP-adres van die gateway te omzeilen om problemen met 'dubbele filtering' te voorkomen.

Is SCL -1 een veiligheidsrisico?

SCL -1 kan al dan niet een veiligheidsrisico vormen.

Wanneer SCL -1 wordt verwacht

Het is volkomen normaal om SCL -1 te zien voor:

- Interne HR-mededelingen.

- Systeemwaarschuwingen van interne servers (met behulp van geauthenticeerde SMTP).

- Berichten van geverifieerde, streng beveiligde partnerconnectoren.

Wanneer SCL -1 gevaarlijk is

Het wordt een risico wanneer externe e-mails deze score hebben. Aanvallers maken vaak gebruik van Display Name Spoofing of Look-alike Domains. Als uw mailflowregels te ruim zijn (bijvoorbeeld door een volledig topniveaudomein op de witte lijst te zetten), kan een aanvaller uw verdedigingslinies omzeilen.

- Waarschuwing: een 'bypass' betekent dat de e-mail de spamfilter omzeilt, maar nog steeds kan worden gescand door Zero-hour Auto Purge (ZAP) of Anti-Malware-engines, afhankelijk van uw specifieke Defender-instellingen. U mag echter nooit op deze functies vertrouwen als tweede verdedigingslinie voor omzeilde e-mail.

Hoe DMARC en e-mailverificatie SCL beïnvloeden

Sterke authenticatiesignalen zoals SPF, DKIM en DMARC vormen de basis van vertrouwen.

- DMARC-afstemming: wanneer een e-mail 'DMARC Pass' is, bewijst dit dat de afzender is wie hij zegt te zijn.

- De valkuil: beheerders maken vaak de fout om de volgende regel in te stellen: "Als DMARC = Pass, stel dan SCL = -1 in." Dit is gevaarlijk omdat een spammer een legitiem domein kan bezitten, DMARC perfect kan instellen en "geauthenticeerde" spam kan versturen. Voorkom dat "geauthenticeerde" spam uw reputatie misbruikt door uw DMARC-aggregatrapporten in realtime te monitoren.

Opmerking: Het is belangrijk om te begrijpen dat DMARC en e-mailverificatieprotocollen geen vervanging zijn voor spamfilters. DMARC voorkomt domeinspoofing, maar biedt geen bescherming tegen schadelijke inhoud.

Door een oplossing als PowerDMARC te gebruiken, kunt u een 'Reject'-beleid hanteren, waardoor alleen geautoriseerde afzenders uw domein kunnen gebruiken. PowerDMARC zorgt ervoor dat uw domein niet wordt gespoofed en fungeert als een preventieve controle, maar vervangt niet de noodzaak van Microsofts spamfiltering voor de analyse van inkomende content.

Hoe een SCL-1-e-mail te onderzoeken

Berichtkopteksten controleren

Om te zien waarom een bericht werd genegeerd, moet u de berichtkopteksten bekijken (met behulp van de Microsoft Message Header Analyzer). Zoek naar:

- X-MS-Exchange-Organisatie-SCL: -1

- X-Forefront-Antispam-Report: Zoek naar de tags SFV:SKN (Spam Filtering Verdict: Skip) of SFV:SKI (Skip Internal).

Het goede nieuws is dat u uw headers direct kunt analyseren. Gebruik de PowerDMARC Email Header Analyzer om SCL-scores en beveiligingsbeoordelingen binnen enkele seconden te decoderen.

Mailflowregels controleren

Ga naar het Exchange Admin Center (EAC) > Mail Flow > Rules. Zoek naar een regel met de actie 'Set the spam confidence level (SCL) to… Bypass Spam Filtering'.

Hoe misbruik van SCL-1 bypass te voorkomen

Een SCL-1-waarde zou een zeldzame uitzondering moeten zijn, niet de regel. Als uw mailflow-headers vaak deze bypass voor externe afzenders weergeven, staat uw 'voordeur' in feite open. Volg deze best practices om de beveiliging te verscherpen zonder legitieme e-mail te blokkeren:

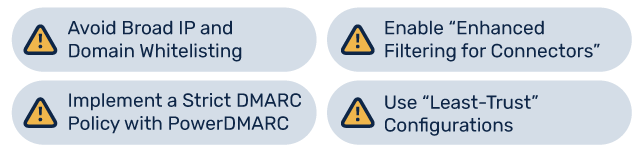

1. Vermijd brede IP- en domeinwhitelisting

Een van de meest voorkomende fouten die beheerders maken, is het op de witte lijst zetten van een volledig IP-bereik of een topniveaudomein om een eenmalig bezorgingsprobleem op te lossen. Dit is een goudmijn voor aanvallers. Als een aanvaller een e-mail verstuurt vanaf een platform dat u op de witte lijst hebt gezet (zoals een gedeelde ESP of een gecompromitteerde partnerserver), zorgt de SCL -1-bypass ervoor dat hun phishingpoging rechtstreeks langs de filters van Microsoft glipt.

- De oplossing: gebruik de lijst met toegestane/geblokkeerde afzenders in de Microsoft Defender-portal voor specifieke afzenders in plaats van algemene transportregels.

2. Schakel 'Verbeterde filtering voor connectoren' in.

Als u een e-mailbeveiligingsgateway van een derde partij gebruikt voordat e-mail Microsoft 365 bereikt, hebt u waarschijnlijk een bypassregel, zodat Microsoft het IP-adres van de gateway niet blokkeert. Hierdoor wordt echter vaak het echte IP-adres van de oorspronkelijke afzender verborgen.

- De oplossing: schakel verbeterde filtering voor connectoren in (ook bekend als 'Skip Listing'). Hierdoor kan Microsoft 'door' uw gateway heen kijken naar het oorspronkelijke bron-IP-adres, zodat reputatiecontroles nog steeds werken, zelfs als er technisch gezien een bypass is ingesteld.

3. Implementeer een strikt DMARC-beleid met PowerDMARC

Aanvallers vervalsen vaak uw eigen interne domein om het systeem te laten denken dat een bericht 'intern' is, waardoor automatisch een SCL -1 wordt geactiveerd. Zonder een strikt DMARC-beleid kan Microsoft mogelijk geen onderscheid maken tussen uw CEO en een hacker.

- De oplossing: gebruik PowerDMARC om uw domein over te zetten naar een p=reject-beleid. Dit zorgt ervoor dat elke e-mail die beweert afkomstig te zijn van uw domein en die de authenticatie niet doorstaat, onmiddellijk wordt geblokkeerd. Door uw eigen domein te beveiligen, voorkomt u "intern" misbruik van vertrouwen dat leidt tot gevaarlijke SCL -1-omzeilingen.

4. Gebruik configuraties met het laagste vertrouwensniveau

Gebruik in plaats van een totale bypass meer gedetailleerde instellingen. Als de e-mails van een specifieke partner in de spam terechtkomen, stel dan niet zomaar hun SCL in op -1.

- De oplossing: maak een mailflowregel die de afzender als 'veilig' markeert, maar waarbij Microsofts Zero-hour Auto Purge (ZAP) en malwarescans nog steeds worden uitgevoerd. U kunt ook de drempel voor bulk-e-mails (BCL) specifiek voor die afzender aanpassen, zodat ze niet als spam worden gemarkeerd, maar hun inhoud nog steeds op bedreigingen wordt gecontroleerd.

Samenvattend

Als je een SCL -1 in je headers ziet, is dat alsof je iemand een 'VIP Backstage Pass' voor je inbox geeft. Hoewel dit geweldig is om ervoor te zorgen dat de interne memo's van je CEO niet in de prullenbak terechtkomen, is het een enorme veiligheidslek als het wordt geactiveerd door externe e-mail.

Als u brede 'Toestaan'-regels of verouderde whitelists hebt, zegt u in feite tegen Microsoft 365 dat het zijn ogen moet sluiten en op het beste moet hopen. Aanvallers vinden het heerlijk om deze omwegen te vinden, omdat dit betekent dat hun phishinglinks vrij spel krijgen en rechtstreeks onder de aandacht van uw gebruikers komen.

De beste manier om te voorkomen dat hackers uw domein misbruiken om deze 'vertrouwde' omleidingen te activeren, is door een waterdicht DMARC-beleid.

PowerDMARC helpt u om af te stappen van risicovolle 'Toestaan'-lijsten en over te stappen op een 'Weigeren'-beleid dat ook echt werkt. Door uw DMARC-, SPF- en DKIM-beheer te automatiseren, zorgt u ervoor dat alleen de echte 'u' de VIP-behandeling krijgt, terwijl imitators worden tegengehouden voordat ze de SCL-scanner bereiken.

Klaar om te stoppen met gissen wie uw inbox bereikt? Start vandaag nog uw gratis PowerDMARC-proefperiode en maak van uw e-mailverificatie een zekerheid in plaats van een 'misschien'.

Veelgestelde Vragen

Betekent SCL -1 dat de e-mail veilig is?

Nee. Het betekent alleen dat het spamfilter is omzeild. De e-mail kan nog steeds phishinglinks of schadelijke bijlagen bevatten.

Kunnen aanvallers misbruik maken van SCL -1-bypass?

Ja, vooral als u brede 'Toestaan'-regels hebt op basis van domeinnamen of slecht geconfigureerde connectoren.

Hoe verwijder ik SCL -1 voor een afzender?

Zoek de e-mailstroomregel of het item in de 'Tenant Allow/Block List' (lijst met toegestane/geblokkeerde tenants) in het Security & Compliance Center en verwijder of wijzig deze.

Moeten externe e-mails ooit SCL -1 hebben?

Zelden. Alleen in specifieke gevallen, zoals een vertrouwde externe beveiligingsauditor of een nauw geïntegreerde SaaS-partner.