Belangrijkste Conclusies

- Moderne IPS-oplossingen integreren naadloos met firewalls, SIEM-systemen (Security Information and Event Management) en andere beveiligingstools om een uitgebreide gelaagde beveiligingsaanpak te creëren.

- IPS voorkomt bedreigingen door kwaadaardig verkeer actief te blokkeren, terwijl IDS alleen verdachte activiteiten detecteert en rapporteert.

- De gemiddelde kosten van een datalek overschrijden de $4 miljoen in 2024, waardoor een IPS-investering een preventief beveiligingsmiddel is en een bescherming tegen aanzienlijke financiële gevolgen.

Netwerkbeveiliging is belangrijker dan ooit nu cyberbedreigingen zich blijven ontwikkelen en vermenigvuldigen. Een Intrusion Prevention System (IPS) fungeert als een cruciale verdedigingslinie die je netwerk actief bewaakt op verdachte activiteiten en onmiddellijk actie onderneemt om mogelijke inbreuken te voorkomen.

In tegenstelling tot traditionele beveiligingsmaatregelen die simpelweg bedreigingen detecteren, gaat IPS-technologie een stap verder door automatisch en in realtime schadelijk verkeer te blokkeren. Deze proactieve aanpak versterkt de algehele beveiliging van een organisatie en vermindert de last voor IT-teams om handmatig op elke bedreiging te reageren.

Begrijpen wat IPS is en hoe het werkt, is essentieel voor elk bedrijf dat zijn cyberbeveiligingsraamwerk wil versterken. In deze gids worden de definities van IPS, de typen, de kernfuncties en de belangrijkste voordelen van deze systemen voor moderne organisaties uiteengezet.

Wat is IPS?

Een Intrusion Prevention System (IPS) is een netwerkbeveiligingstechnologie die ontworpen is om continu netwerk- en systeemactiviteiten te controleren op kwaadaardige activiteiten en beleidsovertredingen. IPS-technologie is fundamenteel ontworpen om bedreigingen te identificeren en onmiddellijke, geautomatiseerde actie te ondernemen om ze te stoppen voordat ze schade kunnen aanrichten.

IPS functioneert als een actieve beveiligingsoplossing die direct in het netwerkverkeer wordt geplaatst, zodat het gegevenspakketten in realtime kan analyseren. Wanneer verdachte activiteiten worden gedetecteerd, kan het systeem de bedreiging automatisch blokkeren, beheerders waarschuwen of andere vooraf gedefinieerde acties ondernemen om de netwerkinfrastructuur te beschermen.

Hoe IPS werkt

IPS-technologie werkt via een systematisch proces dat deep packet inspection, geavanceerde patroonherkenning en geautomatiseerde responsmechanismen combineert. Het systeem controleert netwerkverkeer door gegevenspakketten te analyseren terwijl ze door netwerkcontrolepunten stromen.

Het detectieproces maakt gebruik van meerdere methoden, waaronder detectie op basis van handtekeningen (verkeer vergelijken met bekende bedreigingspatronen), anomalie-gebaseerde detectie (ongebruikelijke gedragspatronen identificeren) en protocolanalyse (netwerkprotocollen onderzoeken op schendingen). Wanneer bedreigingen worden geïdentificeerd, kan het IPS kwaadaardig verkeer blokkeren, verbindingen resetten of verdachte pakketten omleiden voor verdere analyse.

Moderne IPS-oplossingen integreren naadloos met firewalls, SIEM-systemen (Security Information and Event Management) en andere beveiligingstools om een uitgebreide gelaagde beveiliging benadering te creëren. Deze integratie maakt gecoördineerde reacties op bedreigingen over meerdere beveiligingslagen mogelijk.

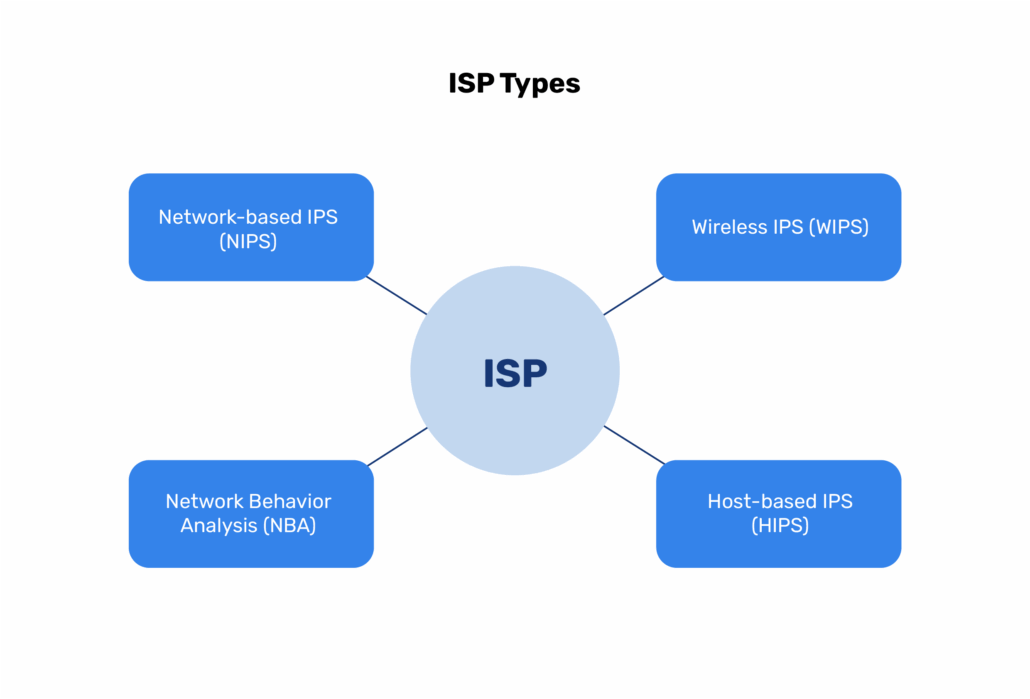

Soorten IPS

Organisaties kunnen verschillende typen IPS-oplossingen inzetten op basis van hun specifieke beveiligingsbehoeften, netwerkarchitectuur en bedreigingslandschap. Elk type biedt unieke voordelen en richt zich op specifieke beveiligingsproblemen.

Netwerkgebaseerde IPS (NIPS)

Netwerkgebaseerde IPS wordt ingezet op strategische punten binnen de netwerkinfrastructuur om het verkeer tussen netwerksegmenten te controleren. NIPS onderzoekt al het netwerkverkeer dat door specifieke netwerkchokepunten gaat en biedt zo een brede dekking over de hele netwerkinfrastructuur.

De belangrijkste kracht ligt in het vermogen om gecentraliseerde bewaking en controle over netwerkbeveiliging te bieden. Een enkele NIPS-implementatie kan meerdere systemen en gebruikers tegelijk beschermen, waardoor het kosteneffectief is voor organisaties met een uitgebreide netwerkinfrastructuur.

NIPS heeft echter beperkingen als het om versleuteld verkeer gaat, omdat het geen versleutelde gegevenspakketten kan inspecteren zonder decryptiemogelijkheden. Bovendien kunnen netwerken met veel verkeer te maken krijgen met latentieproblemen als het NIPS-systeem overbelast raakt.

Draadloze IPS (WIPS)

Wireless IPS richt zich op het beschermen van draadloze netwerken, met name Wi-Fi infrastructuur. WIPS bewaakt draadloze toegangspunten, detecteert malafide apparaten en voorkomt verschillende draadloze aanvallen, waaronder spoofing en man-in-the-middle inbraken.

Dit type IPS biedt gerichte bescherming tegen draadloze beveiligingsbedreigingen zoals onbevoegde toegangspunten, zwakke encryptieprotocollen en pogingen tot draadloze inbraak. WIPS is essentieel voor organisaties met een uitgebreide draadloze infrastructuur of organisaties die opereren in omgevingen waar draadloze beveiliging van kritiek belang is.

De belangrijkste beperkingen van WIPS zijn mogelijke gaten in de dekking bij grote draadloze implementaties en de mogelijkheid van valse waarschuwingen veroorzaakt door legitieme draadloze apparaten die op vergelijkbare frequenties werken.

Analyse van netwerkgedrag (NBA)

Analyse van netwerkgedrag vertegenwoordigt een geavanceerde benadering van inbraakpreventie die zich richt op het identificeren van anomalieën in netwerkverkeerpatronen in plaats van alleen te vertrouwen op bekende bedreigingshandtekeningen. NBA stelt een basislijn vast van normaal netwerkgedrag en identificeert afwijkingen die kunnen duiden op een beveiligingsgebeurtenis.

Deze aanpak blinkt uit in het detecteren van 'zero-day'-aanvallen en bedreigingen van binnenuit die mogelijk niet overeenkomen met bekende aanvalshandtekeningen. NBA kan subtiele veranderingen in netwerkverkeer identificeren die duiden op geavanceerde aanhoudende bedreigingen of aangetaste interne systemen.

De belangrijkste uitdaging van NBA-systemen is de noodzaak van uitgebreide afstemming en configuratie om valse positieven te minimaliseren. Organisaties moeten tijd investeren in het vaststellen van nauwkeurige basislijnen en het afstemmen van detectiealgoritmen.

Hostgebaseerde IPS (HIPS)

Host-gebaseerde IPS werkt direct op individuele servers, werkstations of andere netwerk eindpunten. Het biedt diepgaand inzicht in systeemactiviteiten, bestandstoegangspatronen en toepassingsgedrag op specifieke apparaten.

Het belangrijkste voordeel van HIPS is de mogelijkheid om versleuteld verkeer en lokale systeemactiviteiten te monitoren die netwerkgebaseerde oplossingen niet kunnen waarnemen. Dit maakt het bijzonder effectief voor het detecteren van bedreigingen die afkomstig zijn van de host zelf of gericht zijn op specifieke applicaties.

De implementatie vereist echter de installatie en het onderhoud van agents op elk beschermd apparaat. Dit kan de systeemprestaties beïnvloeden en continu beheer noodzakelijk maken, waardoor organisaties een afweging moeten maken tussen de beveiligingsvoordelen en de prestatie-impact.

IPS vs. IDS

Het verschil begrijpen tussen Inbraakpreventiesystemen (IPS) en Inbraakdetectiesystemen (IDS) is essentieel bij het ontwerpen van een beveiligingsarchitectuur. Hoewel beide technologieën een belangrijke rol spelen in netwerkbeveiliging, werken ze met fundamenteel verschillende benaderingen.

Het onderscheid ligt in hun reactiemogelijkheden: IPS voorkomt bedreigingen door kwaadaardig verkeer actief te blokkeren, terwijl IDS alleen verdachte activiteiten detecteert en rapporteert. IDS werkt out-of-band en analyseert kopieën van netwerkverkeer, terwijl IPS zich inline met het netwerkverkeer bevindt om realtime blokkering mogelijk te maken.

Veel organisaties implementeren beide systemen om de beveiliging te optimaliseren. IDS biedt gedetailleerde forensische mogelijkheden en rapportage over naleving, terwijl IPS zorgt voor onmiddellijke preventie van bedreigingen. Samen vormen ze een alomvattende strategie die proactieve preventie combineert met grondige monitoring.

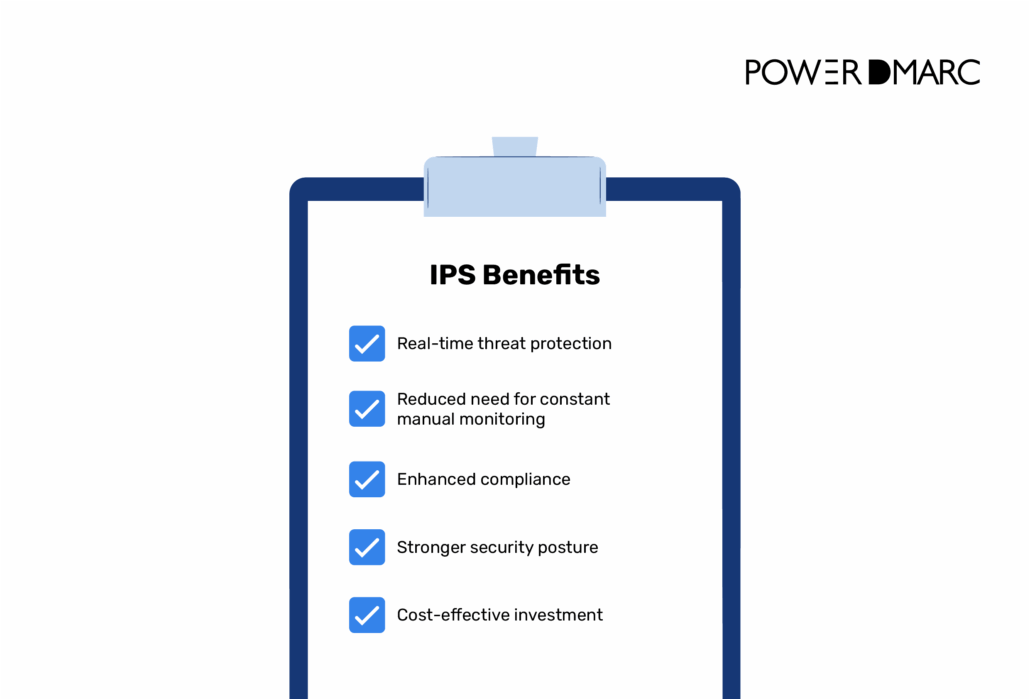

Voordelen van IPS

Organisaties die IPS-oplossingen inzetten, ervaren aanzienlijke verbeteringen in zowel hun beveiliging als hun operationele efficiëntie.

Een van de belangrijkste voordelen van de inzet van IPS is realtime bescherming tegen bedreigingen. In tegenstelling tot traditionele verdedigingsmechanismen die vaak handmatige interventie vereisen, reageren IPS-oplossingen binnen milliseconden na detectie en blokkeren ze kwaadaardige activiteiten voordat ze schade kunnen aanrichten.

Door detectie en reactie te automatiseren, verminderen IPS-systemen ook de noodzaak van voortdurende handmatige bewaking verminderen. Hierdoor kunnen beveiligingsprofessionals hun aandacht verleggen naar strategische beveiligingsinitiatieven, zoals het versterken van beleidsregels, het verfijnen van processen en het verbeteren van de verdediging op de lange termijn.

Een ander belangrijk voordeel is betere naleving en een sterkere beveiligingshouding. Moderne IPS-platforms genereren gedetailleerde logboeken en rapporten die naleving van de regelgeving ondersteunen, terwijl ze uitgebreide audit trails bijhouden. Deze mogelijkheid helpt organisaties niet alleen om te voldoen aan compliancenormen, maar biedt ook waardevol inzicht voor doorlopend risicomanagement.

Financieel gezien is IPS een kosteneffectieve investering. De gemiddelde kosten van een datalek overschrijden $4 miljoen in 2024waardoor een IPS-investering een preventief beveiligingsmiddel is en een bescherming tegen aanzienlijke financiële gevolgen.

Beperkingen van IPS

Ondanks hun voordelen brengen IPS-oplossingen uitdagingen met zich mee die organisaties zorgvuldig moeten evalueren tijdens de implementatie en het dagelijks gebruik.

Fout-positieven blijven een van de meest voorkomende zorgen. Soms kan legitiem verkeer waarschuwingen triggeren, waardoor de bedrijfsvoering wordt verstoord. Het minimaliseren van dergelijke voorvallen vereist zorgvuldige configuratie, afstemming en voortdurende verfijning.

Impact op prestaties is een andere overweging. Omdat IPS-systemen zich vaak inline met het netwerkverkeer bevinden, moeten ze elk pakket in realtime verwerken. Zonder voldoende hardwarebronnen kan dit leiden tot vertraging of verminderde netwerkprestaties, vooral in omgevingen met veel verkeer.

IPS vereist ook regelmatige updates om effectief te blijven tegen veranderende bedreigingen. Databases met handtekeningen moeten voortdurend worden ververst, terwijl algoritmen voor gedragsanalyse voortdurend moeten worden aangepast aan veranderende verkeerspatronen en aanvalsstrategieën.

Toekomst van IPS

De evolutie van IPS-technologie blijft versnellen met de vooruitgang in kunstmatige intelligentie en machine learning. AI-gestuurde IPS-oplossingen kunnen voorheen onbekende bedreigingen identificeren door gedragspatronen te analyseren en zich automatisch aan te passen aan nieuwe aanvalsvectoren.

Algoritmen voor machinaal leren IPS-systemen kunnen hun detectienauwkeurigheid in de loop van de tijd verbeteren, waardoor het aantal valse meldingen afneemt en geavanceerde bedreigingen worden geïdentificeerd die traditionele systemen op basis van handtekeningen zouden kunnen missen. Deze vooruitgang maakt IPS-technologie effectiever tegen geavanceerde aanhoudende bedreigingen en zero-day exploits.

Een andere trend is integratie met cloudbeveiligingsplatforms en SDN (Software-Defined Networking).. Naarmate meer organisaties overstappen op hybride en gedistribueerde netwerkinfrastructuren, moeten IPS-oplossingen zich aanpassen door te zorgen voor consistente handhaving van de beveiliging in zowel on-premises als cloudomgevingen.

De kern van de zaak

IPS-technologie is een essentieel onderdeel geworden van moderne cyberbeveiligingsstrategieën en biedt realtime bescherming tegen bedreigingen waar traditionele beveiligingsmaatregelen niet aan kunnen tippen. Nu de kosten van datalekken kunnen oplopen tot miljoenen dollars, is het implementeren van effectieve IPS-oplossingen zowel een beveiligingsnoodzaak als een zakelijke noodzaak.

Organisaties die hun beveiliging willen versterken, zouden de inzet van IPS moeten overwegen als onderdeel van een uitgebreide strategie voor het testen van beveiliging en het voorkomen van inbreuken op gegevens . Begin uw netwerkinfrastructuur vandaag nog te beschermen met goed geconfigureerde inbraakpreventiesystemen en verbeter uw verdediging verder met PowerDMARC's geavanceerde e-mailverificatie, DMARC-handhaving en bedreigingsinformatieservices, tools die zijn ontworpen om kritieke gaten te dichten en uw organisatie te beschermen tegen evoluerende cyberbedreigingen.

Boek een gratis demo met PowerDMARC om te zien hoe deze oplossingen naadloos kunnen worden geïntegreerd in uw beveiligingsraamwerk.

Veelgestelde vragen (FAQ's)

Waarin verschilt NBA van traditionele IPS?

Network Behavior Analysis (NBA) richt zich op gedragspatronen en anomaliedetectie in plaats van alleen te vertrouwen op identificatie op basis van handtekeningen. Dit maakt het bijzonder effectief tegen voorheen onbekende bedreigingen en 'zero-day'-aanvallen.

Is NIPS hetzelfde als een firewall?

Terwijl firewalls basisfiltering bieden, voert NIPS (Network-based IPS) diepe pakketinspectie en gedragsanalyse uit. Hierdoor kan het geavanceerdere detectie van bedreigingen en actieve preventie leveren.

Kan WIPS de Wi-Fi-prestaties vertragen?

Onjuist geconfigureerde Wireless IPS (WIPS) kan invloed hebben op draadloze prestaties, maar moderne systemen zijn ontworpen om overhead te minimaliseren met behoud van sterke bescherming.

- Hoe een DKIM-record splitsen - 5 juni 2026

- compauth=fail: Uitleg over Microsoft Composite Authentication - 1 juni 2026

- Is Windows Defender voldoende voor de beveiliging van kleine bedrijven? - 14 mei 2026