Belangrijkste Conclusies

- In tegenstelling tot gewone cybercriminaliteit hebben hacktivistische aanvallen politieke, sociale of ecologische motieven en zijn ze niet gericht op financieel gewin.

- Door de opkomst van aan de staat gelieerde groeperingen zoals Killnet en het IT-leger van Oekraïne zijn de grenzen tussen burgeractivisme en nationale cyberoorlogvoering vervaagd.

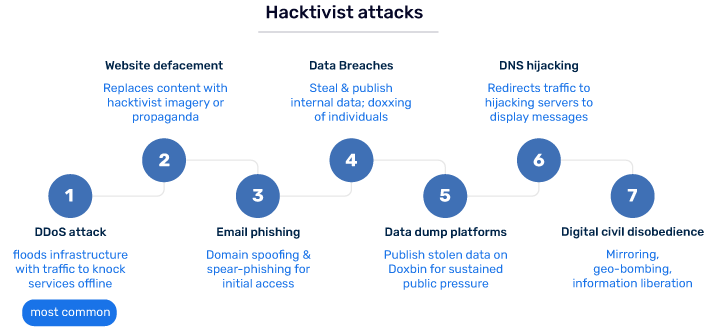

- Hacktivisten maken vooral gebruik van DDoS-aanvallen om diensten te verstoren, het aanpassen van websites voor propagandadoeleinden en het lekken van gegevens om gevoelige informatie openbaar te maken.

- Hacktivisme is in vrijwel alle rechtsgebieden strafbaar; motieven vormen geen rechtsgrond voor verweer tegen aanklachten op grond van wetten zoals de CFAA of de Computer Misuse Act.

- Organisaties kunnen deze risico’s beperken door gebruik te maken van DDoS-beveiligingsdiensten en krachtige e-mailverificatie om domeinspoofing en phishing te voorkomen.

Bij hacktivistische aanvallen wordt hacking ingezet om een politieke, maatschappelijke of ideologische zaak te bevorderen. De aanvaller kan erop uit zijn om een doelwit in verlegenheid te brengen, de toegang tot een dienst te blokkeren, gestolen bestanden openbaar te maken of een gewone werkdag tot een publiek probleem te maken. Het doelwit kan een overheidsinstantie, een bedrijf, een liefdadigheidsinstelling, een mediasite of een cryptoproject zijn dat om de verkeerde redenen in de schijnwerpers is komen te staan.

Deze trend is steeds duidelijker geworden. Het Europees Agentschap voor cyberbeveiliging (ENISA) meldde dat de overheidssector met 38% van de incidenten het meest werd getroffen in het dreigingslandschap van de EU. In zijn rapport over de overheidssector uit 2025 stelde ENISA ook vast dat DDoS-aanvallen in de onderzochte periode bijna 64% uitmaakten van de openbaar gemelde cyberincidenten tegen overheidsinstanties in de EU. CISA, de FBI en partnerinstanties waarschuwden in december 2025 ook voor pro-Russische hacktivisten die opportunistische aanvallen uitvoeren op kritieke infrastructuur in de VS en andere landen.

Wat is een hacktivistische aanval?

Een hacktivistische aanval is het gebruik van cybertechnieken om een politieke, sociale, ecologische of ideologische agenda te bevorderen. Om te begrijpen wat hacktivisme is, moet men kijken naar de samenstelling van het woord zelf: het is een combinatie van ‘hacking’ en ‘activisme’.

Een hacktivist is een persoon of groep die dergelijke aanvallen uitvoert. Hoewel ze dezelfde tools gebruiken als ‘black hat’-hackers, hebben ze een ander doel voor ogen. Hacktivisten richten zich vaak op overheden, bedrijven, mediaorganisaties of andere instellingen waar ze tegen zijn.

Hoewel vooraanstaande overheidsinstanties en internationale bedrijven de belangrijkste doelwitten zijn, richten hacktivisten hun pijlen ook op:

- Doelwitten van burgerwachten: Groepen kunnen zich richten op drugskartels, extremistische fora of mensenhandelnetwerken om hun activiteiten te verstoren.

- Symbolische instellingen: religieuze organisaties of onderwijsinstellingen die een ideologie vertegenwoordigen waartegen de hacktivisten zich verzetten.

- Kwetsbaarheden in de toeleveringsketen: In 2026 zien we een toename van „escalerend hacktivisme“, waarbij groepen zich richten op de kleinere externe leveranciers van grote organisaties om een „domino-effect“ van verstoringen te veroorzaken.

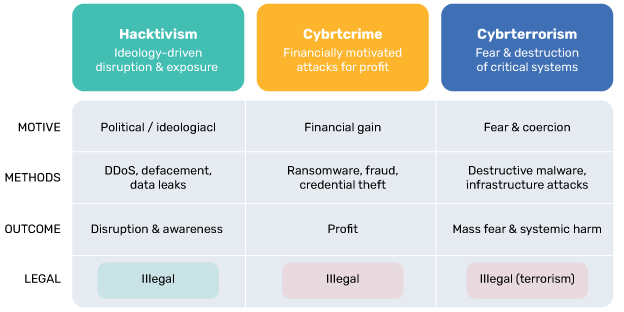

Belangrijkste verschillen

- Hacktivisme versus cybercriminaliteit: De kern van hacktivisme ligt in ideologie. Terwijl een cybercrimineel uit is op geld, wil een hacktivist een boodschap overbrengen of een vermeend onrecht aan de kaak stellen.

- Hacktivisme versus cyberterrorisme: Een belangrijk punt is dat hacktivisme iets anders is dan cyberterrorisme. Hacktivisme is doorgaans gericht op het verstoren van diensten, het onthullen van geheimen of het in verlegenheid brengen van een tegenstander. Cyberterrorisme daarentegen is erop gericht fysiek letsel, massale slachtoffers of de vernietiging van kritieke infrastructuur te veroorzaken om angst aan te jagen.

De term werd in de jaren negentig bedacht door de groep „Cult of the Dead Cow“, maar is inmiddels uitgegroeid tot een wereldwijd fenomeen waarbij overheden, bedrijven en mediabedrijven regelmatig het doelwit zijn.

Hacktivisme versus cybercriminaliteit versus cyberterrorisme

| Functie | Hacktivisme | Cybercriminaliteit | Cyberterrorisme |

|---|---|---|---|

| Hoofdmotief | Politiek / Ideologisch | Financieel voordeel | Angst, vernietiging, dwang |

| Doelkeuze | Symbolisch / Ideologisch | Opportunistisch of gericht | Kritieke infrastructuur |

| Veelgebruikte methoden | DDoS, website-vandalisme, datalekken | Ransomware, fraude, diefstal | Schadelijke malware |

| Beoogd resultaat | Bewustwording / Verstoring | Winst | Massale angst / Systeemschade |

| Rechtsvorm | Illegaal | Illegaal | Illegaal (Terrorisme) |

Opmerking: Sinds 2022 is de grens tussen hacktivisme en door de staat gesteunde operaties vervaagd. Veel aan de staat gelieerde groeperingen opereren nu in stilzwijgende samenwerking met nationale regeringen en fungeren als een „civiel“ dekmantel voor militaire doeleinden.

Hoe werken hacktivistische aanvallen?

Hacktivisten maken gebruik van allerlei technieken om hun doelen te bereiken, variërend van eenvoudige traffic flooding tot complexe social engineering.

1. DDoS (Distributed Denial of Service)

Dit is de meest voorkomende techniek. Door de infrastructuur van een doelwit te overspoelen met enorme hoeveelheden verkeer, maken hacktivisten websites ontoegankelijk. Het is een soort digitale ‘sit-in’. Groepen gebruiken vaak tools zoals de Low Orbit Ion Cannon (LOIC) om deze aanvallen te coördineren.

Lees meer over de verschillende soorten DDoS-aanvallen.

2. Website-vandalisme

Hierbij wordt de inhoud van de website van het doelwit vervangen door afbeeldingen of propaganda van de hacktivist. Dit heeft een sterk symbolisch karakter en is bedoeld om het doelwit in het openbaar in verlegenheid te brengen.

3. Datalekken en doxxing

Hacktivisten stelen vaak gevoelige interne gegevens om misstanden aan het licht te brengen – een tactiek die past in een breder patroon van cyberinbreuken. Doxxing is het openbaar maken van persoonlijk identificeerbare informatie (PII) van leidinggevenden of politici om hen te intimideren. Groepen als WikiLeaks waren pioniers in deze benadering van „radicale transparantie“.

4. Digitale burgerlijke ongehoorzaamheid (mirroring en geo-bombing)

Hacktivisten maken vaak gebruik van „op diensten gebaseerde“ tactieken om censuur te omzeilen of schendingen van de mensenrechten aan het licht te brengen:

- Website-mirroring: wanneer een overheid of een bedrijf een website censureert, maken hacktivisten exacte kopieën (mirrors) onder andere URL’s om de informatie toegankelijk te houden.

- Geo-bombing: een tactiek waarbij gebruik wordt gemaakt van locatiegegevens in video’s of afbeeldingen om de coördinaten van politieke gevangenen of gevoelige activiteiten bekend te maken, vaak gebruikt om de internationale gemeenschap te wijzen op mensenrechtenschendingen. (Opmerking: de term wordt soms ook gebruikt voor het geotaggen van video’s, zodat deze op basis van locatie kunnen worden gevonden.)

- RECAP & Informatievrijheid: Sommige groepen maken gebruik van speciale browserextensies – zoals RECAP (een hulpmiddel voor documenten van Amerikaanse federale rechtbanken die achter de betaalmuur van PACER verborgen liggen) – om documenten vrij toegankelijk te maken, met het argument dat met publieke middelen gefinancierde informatie voor iedereen beschikbaar moet zijn.

5. E-mailphishing en social engineering

Hacktivisten maken gebruik van e-mailphishing om zich toegang te verschaffen tot beveiligde netwerken. Ze passen vaak domeinspoofing toe, waarbij ze e-mails versturen die afkomstig lijken te zijn van de doelorganisatie zelf, om desinformatie te verspreiden of inloggegevens te verzamelen. Dit is waar de handhaving van DMARC een cruciale verdedigingsmaatregel vormt.

6. DNS-aanvallen en -kaping

Door het websiteverkeer van een doelwit om te leiden naar een door hacktivisten beheerde server, kunnen aanvallers gebruikers dwingen politieke boodschappen te bekijken.

Lees meer over soorten DNS-aanvallen.

7. Doxbin en platforms voor het dumpen van gegevens

Naast de eerste inbreuk publiceren hacktivisten gestolen gegevens vaak op openbare platforms zoals Doxbin, als een vorm van publieke ‘naming and shaming’. Deze tactiek gaat vaak gepaard met een gecoördineerde campagne op sociale media om de reputatieschade zo groot mogelijk te maken en aanhoudende publieke druk op het doelwit uit te oefenen.

Interessant om te weten: hacktivisme kent een lange geschiedenis. Britannica beschrijft Anonymous als een gedecentraliseerde beweging van digitale activisten die bekendstaat om opvallende cyberaanvallen op overheden, bedrijven en andere instellingen. In eerdere golven maakten groepen gebruik van het verminken van websites, datalekken en denial-of-service-aanvallen om hun boodschap over te brengen. De middelen zijn veranderd, maar het doel blijft vaak hetzelfde: de aandacht trekken en het doelwit tot reageren dwingen.

De omvang van deze aanvallen blijft toenemen. Cloudflare meldde dat het in het derde kwartaal van 2025 8,3 miljoen DDoS-aanvallen heeft gedetecteerd en afgeweerd, een stijging van 40% ten opzichte van hetzelfde kwartaal een jaar eerder.

Wat zijn de bekendste hacktivistische groeperingen?

Om het landschap te begrijpen, moet je kijken naar de belangrijkste spelers die de afgelopen tien jaar de betekenis van het begrip ‘hacktivisme’ hebben bepaald.

Anoniem

Het anonieme hacktivistencollectief is de bekendste beweging ter wereld. Het is een gedecentraliseerde, leiderloze groep die het Guy Fawkes-masker als symbool gebruikt.

- Opmerkelijke operaties: operaties tegen Scientology (#OpChurch), ISIS (#OpISIS) en recente steun aan Oekraïne (#OpRussia).

- Omvang: Met een zoekvolume van meer dan 54.000 zoekopdrachten per maand blijft Anonymous het boegbeeld van digitale burgerlijke ongehoorzaamheid.

Anonymous verwierf in 2008 voor het eerst wereldwijde bekendheid bij het grote publiek met Project Chanology. De groep richtte zich met DDoS-aanvallen en zwarte faxen op de Scientologykerk, nadat de kerk had geprobeerd een uitgelekte video van het internet te verwijderen.

Killnet

Een pro-Russische groep die in 2022 bekendheid verwierf. Ze zijn gespecialiseerd in grootschalige DDoS-aanvallen op NAVO-lidstaten en westerse infrastructuur.

IT-leger van Oekraïne

Een door vrijwilligers gedragen operatie, georganiseerd door de Oekraïense regering. Dit markeert een nieuw tijdperk waarin hacktivisme in oorlogstijd officieel wordt goedgekeurd en gecoördineerd door een staat.

LulzSec

LulzSec, een kortstondige maar spraakmakende groep die in 2011 actief was, was verantwoordelijk voor inbraken bij Sony, de CIA en het Britse Serious Organised Crime Agency. De groep handelde evenzeer uit ideologische overwegingen als uit drang naar bekendheid, waardoor de grens tussen puur hacktivisme vervaagde en werd aangetoond hoe kleine, goed gecoördineerde groepen zelfs goed beveiligde instellingen konden binnendringen.

Lazarus Group (aan de staat gelieerd)

Hoewel de Lazarus-groep in de eerste plaats een door de Noord-Koreaanse staat gesteunde ‘advanced persistent threat’ (APT) is, speelt zij ook een rol in het hacktivistische landschap omdat zij vaak gebruikmaakt van ideologische en politieke dekmantels die kenmerkend zijn voor hacktivistische operaties. Dat de groep hier wordt genoemd, weerspiegelt de toenemende versmelting tussen staatsactoren en hacktivistische tactieken – een trend die het steeds moeilijker maakt om ‘rogue-activisten’ te onderscheiden van door de overheid gestuurde operaties.

Opmerking voor 2026: Het moderne hacktivisme is geëvolueerd naar „hybride oorlogsvoering“. Groepen als DieNet en Keymous+ (die in 2025 als dominante krachten naar voren kwamen) werken nu vaak samen met staatsnarratieven, waarbij ideologisch protest wordt gecombineerd met professionele cyberaanvalstools. Hierdoor is het onderscheid tussen een „onafhankelijke activist“ en een „staatsactor“ vrijwel onmogelijk te maken.

Voorbeelden van hacktivistische aanvallen uit de praktijk

De volgende voorbeelden laten zien hoe hacktivistische aanvallen zijn geëscaleerd van geïsoleerde protesten tot gecoördineerde campagnes met geopolitieke betekenis.

| Jaar | Werking | Groep | Wat is er gebeurd? |

|---|---|---|---|

| 2010 | Operatie Wraak | Anoniem | DDoS-aanvallen op PayPal, Visa en Mastercard nadat zij donaties aan WikiLeaks hadden geblokkeerd. |

| 2011 | Het datalek bij HBGary Federal | Anoniem | Er zijn tienduizenden interne e-mails gelekt van een cyberbeveiligingsbedrijf dat van plan was leden van Anonymous te ontmaskeren. |

| 2014 | Hack bij Sony Pictures | Lazarus Group (naar verluidt) | Een combinatie van staatsoperaties en datalekken in de stijl van hacktivisten; door Amerikaanse autoriteiten algemeen toegeschreven aan Noord-Korea. |

| 2022–heden | #OpRusland | Anonymous en gelieerde ondernemingen | Na de invasie van Oekraïne werden websites van de Russische overheid, de staatstelevisie en databases aangevallen. |

| 2022–2023 | Killnet tegen de NAVO | Killnet | Aanhoudende DDoS-aanvallen op de websites van NAVO-lidstaten, ziekenhuizen en luchthavens in heel Europa. |

Is hacktivisme illegaal?

Ondanks de ‘morele’ rechtvaardigingen die deze groepen vaak aanvoeren, is het antwoord duidelijk: is hacktivisme illegaal? Ja. In de Verenigde Staten zijn deze acties in strijd met de Computer Fraud and Abuse Act (CFAA). In het Verenigd Koninkrijk stelt de Computer Misuse Act 1990 ongeoorloofde toegang en DDoS-aanvallen strafbaar. De EU-richtlijn inzake aanvallen op informatiesystemen verbiedt deze activiteiten eveneens in alle lidstaten. Ideologische motieven vormen geen juridische verdediging voor de rechter. De straffen omvatten vaak aanzienlijke gevangenisstraffen en hoge boetes.

Hoe kunnen organisaties zich beschermen tegen aanvallen van hacktivisten?

Om je in 2026 tegen hacktivisten te verdedigen, is meer nodig dan alleen ‘standaard’ instellingen. Je hebt een meerlaagse verdediging nodig die hun favoriete tactieken proactief onschadelijk maakt. Zo bouw je een digitaal bolwerk:

1. Beveilig uw e-maildomein met PowerDMARC

Hacktivisten maken veelvuldig gebruik van identiteitsfraude om desinformatie te verspreiden. Als je niet op p=reject staat, laat je de deur openstaan.

- Zorg voor strenge beveiliging: met PowerDMARC kun je eenvoudig SPF, DKIM en DMARC implementeren zonder het risico te lopen dat legitieme e-mails worden geblokkeerd.

- Geautomatiseerd beheer: maak gebruik van onze Hosted DMARC en Hosted SPF (PowerSPF) om de beperkingen van DNS-lookups te omzeilen en records direct vanuit één dashboard te beheren.

- Visueel bewijs: onderscheid u als geverifieerde afzender met BIMI (Brand Indicators for Message Identification), waarmee uw officiële logo in de inbox wordt weergegeven, waardoor het voor hacktivisten vrijwel onmogelijk wordt om uw merkidentiteit te vervalsen.

2. Blijf voorop lopen met AI-gestuurde dreigingsinformatie

Wacht niet tot de aanval plaatsvindt. De door AI aangestuurde Threat Intelligence van PowerDMARC fungeert als uw digitale bewaker, 24 uur per dag, 7 dagen per week.

- Het identificeert in realtime schadelijke IP-adressen en wereldwijde zwarte lijsten.

- Ontvang gedetailleerde forensische rapporten, versleuteld om uw privacy te waarborgen, waarin precies wordt weergegeven wie er probeert uw domein te vervalsen en waar deze personen zich bevinden.

3. Implementeer robuuste DDoS- en webbeveiliging

Hacktivisten zijn dol op het defacen van websites of het platleggen ervan via een DDoS-aanval.

- Preventieve maatregelen: maak gebruik van gespecialiseerde DDoS-diensten om het verkeer te filteren en snelheidsbeperkingen in te stellen. Inzicht in het verschil tussen DoS en DDoS is de eerste stap bij het voorbereiden van uw team.

- Beveilig het systeem: implementeer een Web Application Firewall (WAF) en zorg ervoor dat alle CMS-plugins up-to-date zijn. De beveiliging van het PowerDMARC-platform is zelf gebaseerd op deze ‘security-first’-architectuur om een uptime van 99,9% te garanderen.

4. Beheers het aanvalsoppervlak

Hoe minder informatie hacktivisten hebben, hoe moeilijker het voor hen is om je team te ‘doxen’ of een social-engineering-zwendel uit te halen.

- Beperk de blootstelling: Controleer de openbaar beschikbare gegevens over uw medewerkers.

- Proactieve verwijderingen: Als u een kwaadaardige website ontdekt die zich voordoet als uw site, kunt u onze Power Take Down -service gebruiken om frauduleuze domeinen en inhoud snel van het internet te laten verwijderen.

Samenvattend

De echte uitdaging bij hacktivisme is dat het niet om geld gaat, maar om verstoring en het maken van een statement. Nu digitale protesten steeds meer verweven raken met wereldwijde gebeurtenissen, moeten bedrijven zich realiseren dat ‘neutraal blijven’ niet betekent dat ze veilig zijn voor aanvallen.

Om goed beschermd te blijven, moet je je vooral op twee zaken richten: het beveiligen van je openbare infrastructuur en het beveiligen van je e-maildomeinen. Aangezien hacktivisten graag e-mailspoofing gebruiken om desinformatie te verspreiden, is het beveiligen daarvan een van de beste manieren om de reputatie van je merk te beschermen.

Bescherm uw domein vandaag nog tegen identiteitsfraude door hacktivisten. Meld u aan voor een DMARC-proefperiode bij PowerDMARC om uw e-mailbeveiliging te versterken.

Veelgestelde Vragen

Wat zijn enkele bekende voorbeelden van hacktivisme?

Tijdens Operatie Payback (2010) lanceerde Anonymous gecoördineerde DDoS-aanvallen op PayPal, Visa en Mastercard, nadat deze bedrijven de betalingsverwerking voor WikiLeaks hadden opgeschort. De inbreuk bij HBGary Federal (2011) leidde ertoe dat Anonymous tienduizenden interne e-mails openbaar maakte van een cyberbeveiligingsbedrijf dat van plan was de identiteit van Anonymous-leden te onthullen. De hack bij Sony Pictures (2014), die door Amerikaanse autoriteiten algemeen aan Noord-Korea wordt toegeschreven, combineerde inbreuken op staatsniveau met datalekken in hacktivistische stijl en openbare dreigementen. Meer recentelijk hebben Anonymous en aanverwante groepen in het kader van #OpRussia sinds de invasie van Oekraïne in 2022 Russische overheidssites, staatsmedia en databases aangevallen.

Welke zijn de bekendste hacktivistische groeperingen?

Anonymous is de bekendste groep, herkenbaar aan het gebruik van het Guy Fawkes-masker en de gedecentraliseerde, leiderloze structuur. LulzSec was een kortstondige maar ontwrichtende groep die in 2011 verantwoordelijk was voor verschillende opvallende cyberaanvallen. Meer recentelijk is het landschap verschoven naar operaties die door staten worden gestuurd: Killnet voert DDoS-campagnes uit die aansluiten bij Russische geopolitieke belangen, terwijl het IT-leger van Oekraïne een door de staat gecoördineerde vrijwilligersmacht is die operaties uitvoert tegen Russische doelen. De grens tussen onafhankelijk hacktivisme en door staten gestuurde cyberoperaties is steeds moeilijker te definiëren.

Is hacktivisme ooit echt legaal?

In vrijwel alle rechtsgebieden zijn hacktivistische aanvallen illegaal, ongeacht de motivatie erachter. Ongeautoriseerde toegang tot systemen en DDoS-aanvallen zijn in strijd met wetten zoals de Computer Fraud and Abuse Act (CFAA) in de Verenigde Staten en de Computer Misuse Act 1990 in het Verenigd Koninkrijk. De politieke of ideologische intentie van de aanvaller vormt geen rechtsgrond voor verdediging. De straffen variëren van hoge boetes tot aanzienlijke gevangenisstraffen – verschillende leden van Anonymous zijn vervolgd en veroordeeld.

Hoe kiezen hacktivisten hun doelwitten?

De keuze van doelwitten wordt voornamelijk bepaald door symbolische waarde. Hacktivisten richten zich doorgaans op overheidsinstanties, bedrijven met een controversiële reputatie op milieu- of sociaal gebied, en mediaorganisaties waarvan zij vinden dat ze een bepaald verhaal uitdragen. Het doel is maximale zichtbaarheid bij het publiek en een zo groot mogelijke impact op de reputatie, in verhouding tot de benodigde inspanning.

Hoe helpt DMARC bij het tegengaan van hacktivistische campagnes?

Veel hacktivistische campagnes gaan verder dan het verstoren van websites; ze omvatten ook het verspreiden van desinformatie door zich voor te doen als de doelorganisatie. Aanvallers vervalsen het e-maildomein van het merk om frauduleuze berichten te versturen naar klanten, partners of de pers. DMARC beperkt dit risico door uitgaande e-mail te verifiëren en ontvangende servers te instrueren om berichten die de verificatie niet doorstaan te blokkeren of in quarantaine te plaatsen. Bij p=reject wordt voorkomen dat onbevoegde afzenders e-mails succesvol kunnen versturen die afkomstig lijken te zijn van uw domein.