A autenticação de correio eletrónico tornou-se uma prática importante na cibersegurança. Isto é o resultado de um aumento na personificação de organizações reais e bem conhecidas. De acordo com a Forbesprevê-se que o custo associado ao cibercrime atinja 10,5 biliões de dólares por ano até 2025.

É por isso que a adoção de protocolos de autenticação de correio eletrónico como o DMARC torna-se crucial. O DMARC (Domain-based Message Authentication, Reporting, and Conformance) pode ser colocado no DNS (Domain Name System) de um remetente de correio eletrónico como um registo de texto. Uma vez ativado, o DMARC começa a validar e a proteger os e-mails. Uma política DMARC tem o poder de evitar ataques de phishing, falsificação de correio eletrónico e ransomware, e melhorar as taxas de entrega de correio eletrónico.

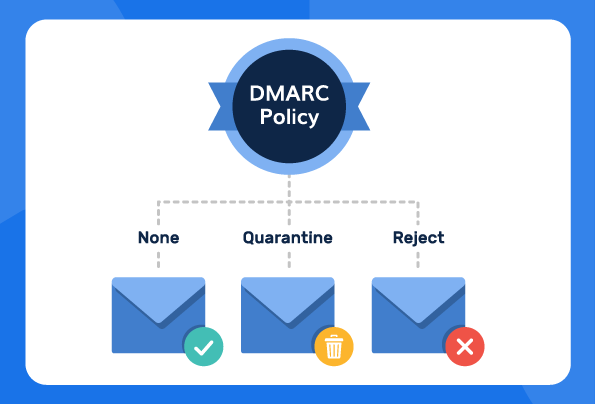

A política DMARC dá instruções aos receptores de correio eletrónico sobre o tratamento a dar às mensagens que falham a autenticação. Esta política pode especificar três acções possíveis:

- DMARC nenhum

- Quarentena DMARC

- Rejeição DMARC

A política DMARC em "rejeitar" pode minimizar o risco de abuso de domínio, falsificação de identidade de marca, phishing e ataques de falsificação.

Proteger os e-mails com DMARC

Os e-mails podem ser facilmente falsificados, tornando difícil distinguir o verdadeiro de um falso perigoso. É aí que entra o DMARC. O DMARC é como um ponto de controlo de segurança do correio eletrónico que verifica a identidade do remetente antes de deixar passar as mensagens. De facto, a Verizon relata que mais de 30% de todos os comprometimentos de dados são resultado de ataques de phishing, destacando a necessidade de uma proteção poderosa como o DMARC. Ao utilizar o DMARC, pode bloquear tentativas de falsificação e garantir que a sua caixa de entrada se mantém a salvo de mensagens de correio eletrónico fraudulentas.

De acordo com o RFC 7489 da IETF, o DMARC tem a capacidade única de permitir que os remetentes de correio eletrónico definam preferências de autenticação. Ao activá-lo, também é possível obter relatórios sobre o tratamento de correio eletrónico e potenciais abusos de domínio. Isto faz com que o DMARC se destaque realmente em termos de validação de domínio.

Para iniciar o processo de configuração do DMARC, é necessário fazer algumas alterações no DNS e incluir registos DNS TXT para os protocolos. No entanto, a implementação manual deste protocolo pode ser bastante complexa para utilizadores não técnicos. Pode até ser bastante dispendioso se contratar um CISO externo para o gerir para a sua empresa. O analisador DMARC do PowerDMARC é, portanto, uma alternativa fácil. Automatizamos a configuração da sua política DMARC, poupando-lhe tempo e dinheiro.

Eu encontrei o PowerDMARC depois que os novos requisitos de remetente de e-mail do Google e do Yahoo foram emitidos. O PowerDMARC nos conectou com uma política de monitoramento DMARC em pouco tempo! Ele nos ajudou a mudar lentamente (mas seguramente) para uma política aplicada para melhor proteção.", relatou a proprietária de uma pequena empresa, Rachel R.

O que é uma Política DMARC?

Uma política DMARC é um conjunto de instruções ao nível do DNS que pode ser configurado como um registo TXT especial. Indica aos servidores de correio receptores como devem tratar os e-mails que falham na autenticação. É indicada pela etiqueta "p" no registo DMARC, que especifica a ação que os servidores de correio devem tomar se um correio eletrónico falhar a validação DMARC.

Uma política DMARC na prática pode ajudá-lo a determinar o rigor com que pretende tratar os e-mails que possam tentar fazer-se passar pela sua marca. Considere-o como um guarda de segurança para o seu domínio. Dependendo da sua identificação, o guarda determina se o deixa entrar no edifício (neste caso, a caixa de entrada do seu destinatário). Ele pode impedi-lo de entrar (rejeitar), pode enviá-lo para um local especial para análise posterior (quarentena) ou pode simplesmente deixá-lo entrar (nenhum).

A sua política DMARC, quando em p=reject, pode ajudá-lo a evitar a falsificação, o phishing e o abuso de nomes de domínio, actuando como um sinal de "não transgressão" para os maus actores que tentam fazer-se passar pela sua marca.

3 tipos de políticas DMARC: p=rejeitar, p=nenhum, p=quarentena

Dependendo do nível de aplicação que os proprietários de domínios de correio eletrónico pretendem estabelecer, existem 3 tipos de políticas DMARC principais: nenhuma, quarentena e rejeição. A principal diferença entre estas opções de política é determinada pela ação tomada pelo agente de transferência de correio recetor ao aderir à política especificada definida pelo remetente do correio no seu registo DNS.

Segue-se uma breve descrição dos 3 tipos de política DMARC, juntamente com explicações pormenorizadas:

- DMARC Nenhum: Uma política de "monitorização apenas" que não serve de proteção - boa para as fases iniciais da sua jornada de implementação.

- Quarentena DMARC: Sinaliza ou coloca em quarentena e-mails não autorizados.

- Rejeição de DMARC: Bloqueia o acesso à caixa de entrada de e-mails não autorizados

1. DMARC Nenhuma política

A política DMARC none (p=none) é um modo descontraído que não desencadeia qualquer ação do lado do destinatário. Esta política pode ser utilizada para monitorizar a atividade do correio eletrónico. Não fornece qualquer nível de proteção contra ciberataques.

Nenhum Casos de utilização de implementação de políticas

Exemplo: v=DMARC1; p=none; rua= mailto:(endereço de correio eletrónico);

- O principal objetivo dos proprietários de domínios que seleccionam a política "nenhum" deve ser recolher informações sobre as fontes de envio e manter um controlo sobre as suas comunicações e capacidade de entrega, sem qualquer inclinação para uma autenticação rigorosa. Isto pode dever-se ao facto de ainda não estarem preparados para se comprometerem com a aplicação da lei e estarem a analisar a situação atual com calma.

- Os sistemas de receção de correio eletrónico tratam as mensagens enviadas de domínios configurados com esta política como "sem ação", o que significa que, mesmo que estas mensagens falhem no DMARC, não será tomada qualquer ação para as descartar ou colocar em quarentena. Estas mensagens chegarão com êxito aos seus clientes.

- Relatórios DMARC continuam a ser gerados se tiver configurado "p=none". O MTA do destinatário envia relatórios agregados para o proprietário do domínio, fornecendo informações detalhadas sobre o estado da autenticação de correio eletrónico para as mensagens que parecem ter origem no seu domínio.

2. Política de quarentena DMARC

p=quarentena proporciona um certo nível de proteção, uma vez que o proprietário do domínio pode solicitar ao destinatário que reponha as mensagens de correio eletrónico na pasta de spam para as rever mais tarde, casoDMARC falhar.

Casos de uso de implementação de política de quarentena

Exemplo: v=DMARC1; p=quarentena; rua=mailto:(endereço de correio eletrónico);

- Em vez de descartar completamente os e-mails não autenticados, a política de "quarentena" oferece a possibilidade de os proprietários de domínios manterem a segurança e, ao mesmo tempo, oferecerem a opção de rever os e-mails antes de os aceitarem, adoptando a abordagem "verificar e depois confiar".

- Alterar a sua política DMARC para Quarentena DMARC garante que as mensagens legítimas que falham na autenticação DMARC não serão perdidas antes de serem inspeccionadas de perto.

- Esta abordagem pode ser considerada intermédia em termos de aplicação e facilita uma transição suave para p=rejeitar, em que os proprietários de domínios podem a) avaliar o impacto do DMARC nas suas mensagens de correio eletrónico e b) tomar decisões informadas sobre se devem ou não rejeitar os emails sinalizados.

- A política de quarentena também ajuda a reduzir a confusão na caixa de entrada, garantindo que esta não fica sobrecarregada com mensagens de spam.

3. Política de rejeição DMARC

Finalmente, a política DMARC de rejeição (p=reject) é uma política de aplicação. Garante que as mensagens que falham na autenticação para DMARC são rejeitadas. A rejeição DMARC fornece uma aplicação máxima, descartando os e-mails não autorizados por si.

Casos de utilização da implementação da política de rejeição

Exemplo: v=DMARC1; p=reject; rua= mailto:(endereço de correio eletrónico);

- A rejeição DMARC aumenta a segurança do seu correio eletrónico. Pode impedir que os atacantes lancem ataques de phishing ou falsificação direta de domínio. A política de rejeição DMARC impede os e-mails fraudulentos, bloqueando as mensagens que parecem suspeitas.

- Se estiver suficientemente confiante para não colocar em quarentena mensagens suspeitas, a política "rejeitar" é adequada para si.

- É importante testar e planear exaustivamente antes de optar pela rejeição DMARC.

- Certifique-se de que o relatório está ativado para o seu domínio quando estiver a rejeitar DMARC.

- Para iniciar o seu percurso de aplicação, comece com p=nenhum e depois passe lentamente para rejeitar enquanto monitoriza os seus relatórios diários.

- Idealmente, opte pelo nosso DMARC hospedado para obter assistência especializada. Os nossos profissionais orientam a sua implementação do DMARC e durante todo o seu percurso de aplicação.

Benefícios da aplicação da política DMARC

Vamos analisar as vantagens de definir uma política DMARC rigorosa para o seu domínio:

1. Proteção direta contra phishing e BEC

Na rejeição de DMARC (na DMARC enforcement), os e-mails provenientes de fontes não autenticadas são rejeitados. Isto impede que as mensagens de correio eletrónico fraudulentas cheguem à caixa de entrada do destinatário. Por conseguinte, oferece proteção direta contra ataques de phishing, spoofing, BEC e fraude de CEO.

Isto é especialmente importante porque:

- O relatório da Verizon O relatório de investigação de violações de dados de 2023 da Verizon concluiu que 36% de todas as violações de dados envolvem phishing

- O relatório BEC de 2023 da Fortra O relatório BEC de 2023 da Fortra concluiu que os cibercriminosos adoram fazer-se passar por marcas conhecidas

2. A primeira linha de defesa contra software malicioso

O ransomware e o malware são frequentemente disseminados através de falsos e-mails enviados a partir de nomes de domínio falsos. Podem infiltrar-se e apoderar-se completamente do seu sistema operativo. Uma política DMARC em caso de rejeição garante que os e-mails não autenticados são bloqueados na caixa de entrada do seu cliente. Isto evita automaticamente que os seus clientes cliquem em anexos prejudiciais. E minimiza ainda mais as hipóteses de descarregar inadvertidamente ransomware ou malware para o seu sistema. Neste caso, a sua política DMARC actua como uma linha de defesa elementar contra estes ataques.

3. Para monitorizar os seus canais de correio eletrónico

Se pretende simplesmente monitorizar as suas transacções de mensagens e fontes de envio, um DMARC com p=nenhum é suficiente. No entanto, isto não o protegerá contra ciberataques.

4. Para analisar mensagens de correio eletrónico suspeitas antes da entrega

Se não quiser bloquear totalmente os emails não autorizados, pode colocá-los em quarentena. Basta utilizar a política DMARC de quarentena para analisar as mensagens suspeitas antes de as aceitar. Isto alojará os emails na sua pasta de quarentena em vez da sua caixa de entrada.

Qual é o melhor tipo de política DMARC e porquê?

A rejeição de DMARC é a melhor política de DMARC se pretender maximizar os seus esforços de segurança de correio eletrónico e ativar a funcionalidade de marcação azul do Gmail. Isto porque, quando em p=rejeitar, os proprietários de domínios bloqueiam ativamente as mensagens não autorizadas das caixas de entrada dos seus clientes. A sua política DMARC proporciona um elevado grau de proteção contra ciberataques. Isto inclui falsificação de domínio direto, phishing e outras formas de ameaças de personificação. Por isso, também funciona como uma política anti-phishing eficaz.

Na aplicação DMARC, também pode implementar BIMI. O BIMI permite-lhe ativar marcas de verificação azuis para os seus e-mails nas caixas de entrada do Gmail e do Yahoo - o que é muito fixe!

Acabar com os mitos comuns da política DMARC

Existem alguns equívocos comuns sobre as políticas DMARC. Alguns deles podem ter consequências terríveis para a entrega de correio eletrónico. Vamos aprender o que são e qual é a verdade por trás deles:

1. Nenhum DMARC pode impedir a falsificação

DMARC none é uma política "sem ação" e não pode proteger o seu domínio contra ciberataques. Os atacantes exploram frequentemente a política p=none para se fazerem passar por domínios.

Ao longo dos anos, vários proprietários de domínios entraram em contacto com o PowerDMARC, explicando como estavam a ser falsificados mesmo com o DMARC implementado. Em uma análise mais aprofundada, nossos especialistas descobriram que a maioria deles tinha sua política DMARC configurada como "nenhuma".

2. Não receberá relatórios DMARC em p=none

Mesmo com p=nenhum, pode continuar a receber relatórios DMARC diários, bastando especificar um endereço de correio eletrónico válido para o remetente.

3. A "quarentena" do DMARC não é importante

Muitas vezes negligenciada, a política de quarentena no DMARC é extremamente útil para as fases de transição. Os proprietários de domínios podem implementá-la para fazer uma transição suave da ausência de ação para a aplicação máxima.

4. A rejeição DMARC tem impacto na capacidade de entrega

Mesmo em caso de rejeição DMARC, pode garantir que os seus e-mails legítimos são entregues sem problemas. A monitorização e a análise das actividades dos seus remetentes podem ajudar. Também deve rever os seus resultados de autenticação para detetar falhas mais rapidamente.

Resolução de problemas de erros de política DMARC

Seguem-se alguns erros comuns da política DMARC que pode encontrar:

Erros de sintaxe

Deve estar atento a quaisquer erros de sintaxe ao estabelecer o seu registo para se certificar de que o seu protocolo funciona correctamente.

Erros de configuração

Os erros durante a configuração da política DMARC são comuns e podem ser evitados utilizando um verificador DMARC de verificação DMARC.

Política DMARC sp

Se configurar uma política de rejeição DMARC, mas configurar as suas políticas de subdomínio para nenhuma, não conseguirá obter conformidade. Isto deve-se a uma substituição de política nos seus emails de saída.

Erro "DMARC Policy Not Enabled" (Política DMARC não activada)

Se encontrar esta mensagem de erro nos seus relatórios, isso aponta para uma política de domínio DMARC em falta no seu DNS ou uma que esteja definida como "nenhuma". Edite o seu registo para incorporar p=reject/quarantine e isto deverá resolver o problema.

Uma forma mais segura de atualizar, aplicar e otimizar a sua política DMARC

O analisador analisador DMARC do PowerDMARC ajuda-o a configurar sem esforço o protocolo DMARC. Use nossa interface nativa da nuvem para monitorar e otimizar seus registros com apenas alguns cliques de um botão. Vamos explorar seus principais benefícios:

- O PowerDMARC oferece 7 visualizações e mecanismos de filtragem para seus relatórios DMARC Aggregate. Cada visualização foi projetada para monitorar efetivamente seus fluxos de email em qualquer modo de política DMARC.

- Os relatórios agregados são fáceis de ler, de utilizar e exportáveis

- Os relatórios forenses podem ser encriptados para ocultar informações privadas

- A nossa funcionalidade DMARC alojada permite-lhe atualizar facilmente os seus modos de política DMARC. Pode mudar para p=reject e monitorizar o seu protocolo de forma eficaz e em tempo real. Para tal, não precisa de entrar na sua consola de gestão do DNS.

- A nossa equipa de suporte ativo, disponível 24 horas por dia, ajudá-lo-á a fazer uma transição suave de uma política de DMARC flexível para uma política de DMARC aplicada. Isto pode maximizar a sua segurança enquanto assegura a capacidade de entrega.

- Pode configurar alertas de correio eletrónico personalizados para detetar qualquer atividade maliciosa e tomar medidas contra ameaças mais rapidamente

- Suportamos multi-tenancy e traduções em vários idiomas na plataforma. Isso inclui inglês, francês, alemão, japonês, holandês, italiano, espanhol, russo, norueguês, sueco e chinês simplificado

Contacte-nos hoje mesmo para implementar uma política DMARC e monitorizar facilmente os seus resultados!

FAQs sobre a política DMARC

Como posso saber se o meu correio eletrónico está em conformidade com DMARC?

Os clientes do PowerDMARC podem avaliar facilmente a sua conformidade verificando o resumo do painel de controlo. Eles também podem analisar sua postura de segurança atual com a ajuda do PowerAnalyzer.

Como posso corrigir a minha política DMARC?

Pode corrigir manualmente a sua política entrando na sua gestão de DNS. Uma vez lá, tem de editar o seu registo DMARC TXT. Uma solução mais simples é utilizar a nossa solução alojada para efetuar alterações à sua política com um único clique.

Qual é a política DMARC predefinida?

Se utilizar a nossa ferramenta geradora de DMARC para adicionar a sua política, atribuímos "none" como modo predefinido. Durante a implementação manual, tem de definir a sua política no campo "p=". Caso contrário, o seu registo será considerado inválido.

O nosso processo de revisão de conteúdos e de verificação de factos

Este conteúdo é da autoria de um especialista em cibersegurança. Foi meticulosamente revisto pela nossa equipa de segurança interna para garantir a precisão técnica e a relevância. Todos os factos foram verificados com base na documentação oficial da IETF. Também são mencionadas referências a relatórios e estatísticas que suportam as informações.

- Corrigir o erro de SPF: Ultrapassar o limite de demasiadas pesquisas de DNS do SPF - 26 de abril de 2024

- Como publicar um registo DMARC em 3 passos? - 2 de abril de 2024

- Porque é que o DMARC está a falhar? Corrigir a falha do DMARC em 2024 - 2 de abril de 2024