Puntos clave

- El phishing con IA utiliza el aprendizaje automático y la automatización para crear ataques altamente personalizados y sin errores que son más difíciles de detectar que los intentos de phishing tradicionales.

- La tecnología de audio y vídeo deepfake permite a los atacantes suplantar de forma convincente a personas de confianza, lo que hace que la verificación por voz y vídeo sea poco fiable.

- Los protocolos de autenticación de correo electrónico como DMARC, combinados con herramientas de detección basadas en inteligencia artificial y formación continua de los usuarios, proporcionan la defensa más sólida contra las amenazas de phishing basadas en inteligencia artificial, que están en constante evolución.

El phishing ha sido la forma más común de ciberdelincuencia durante años, con un estimado de 160 000 millones de de correos electrónicos no deseados enviados cada día en todo el mundo. Ahora, la inteligencia artificial está transformando estos ataques de estafas fácilmente detectables en amenazas sofisticadas que incluso los profesionales conscientes de la seguridad tienen dificultades para identificar.

El phishing impulsado por IA es la forma más nueva y avanzada de ataques por correo electrónico. Utiliza el aprendizaje automático para estudiar grandes cantidades de datos, redactar mensajes convincentes, crear medios falsos y ejecutar grandes campañas automatizadas con facilidad. Las tareas que antes llevaban mucho tiempo a los atacantes (investigar objetivos, redactar mensajes creíbles y personalizarlos) ahora se pueden realizar en segundos con herramientas de IA.

El Centro de Denuncias de Delitos en Internet del FBI recibió 321 136 denuncias de phishing y spoofing en 2024, lo que lo convierte en una de las categorías de delitos en Internet más denunciadas. A medida que se amplían las capacidades de la IA, se espera que estas cifras aumenten significativamente.

Ahora es fundamental que tanto las organizaciones como los individuos comprendan cómo la IA está cambiando los ataques de phishing y cómo defenderse de ellos.

¿Qué es el phishing con IA?

El phishing con IA utiliza inteligencia artificial para crear, personalizar y enviar mensajes maliciosos muy convincentes. A diferencia del phishing tradicional, que se basa en plantillas genéricas y errores obvios, el phishing con IA produce contenidos contextualmente apropiados y gramaticalmente perfectos, adaptados a objetivos específicos.

Estos ataques combinan el procesamiento del lenguaje natural (NLP), la minería de datos y la automatización para analizar la información disponible públicamente sobre los objetivos (perfiles en redes sociales, redes profesionales, artículos de prensa y sitios web corporativos), para luego generar mensajes altamente personalizados que aprovechan esa información. El resultado es mensaje de phishing que parece legítimo, relevante y urgente.

El phishing mediante IA opera a través de múltiples canales, incluyendo correo electrónico, SMS (smishing), redes sociales, plataformas de mensajería y llamadas de voz (vishing), pero la seguridad del correo electrónico es la primera línea de defensa fundamental contra estas amenazas.

Lo que hace que el phishing con IA sea especialmente peligroso es su capacidad para eludir los métodos de detección tradicionales. Mientras que los antiguos indicadores de phishing por correo electrónico como errores ortográficos, frases incómodas y saludos genéricos ayudaban a los usuarios a identificar las amenazas, el contenido generado por la IA elimina estas señales de alerta. Los correos electrónicos de phishing con IA modernos pueden igualar o superar la calidad de las comunicaciones comerciales legítimas.

La tecnología que hay detrás del phishing con IA no es nueva ni especialmente cara, ya que muchas de las herramientas que se utilizan para el marketing legítimo, el servicio de atención al cliente y la creación de contenidos pueden reutilizarse con fines maliciosos. Este fácil acceso ha facilitado mucho la participación de los ciberdelincuentes, permitiendo incluso a los atacantes sin experiencia llevar a cabo campañas de phishing pulidas y de aspecto profesional.

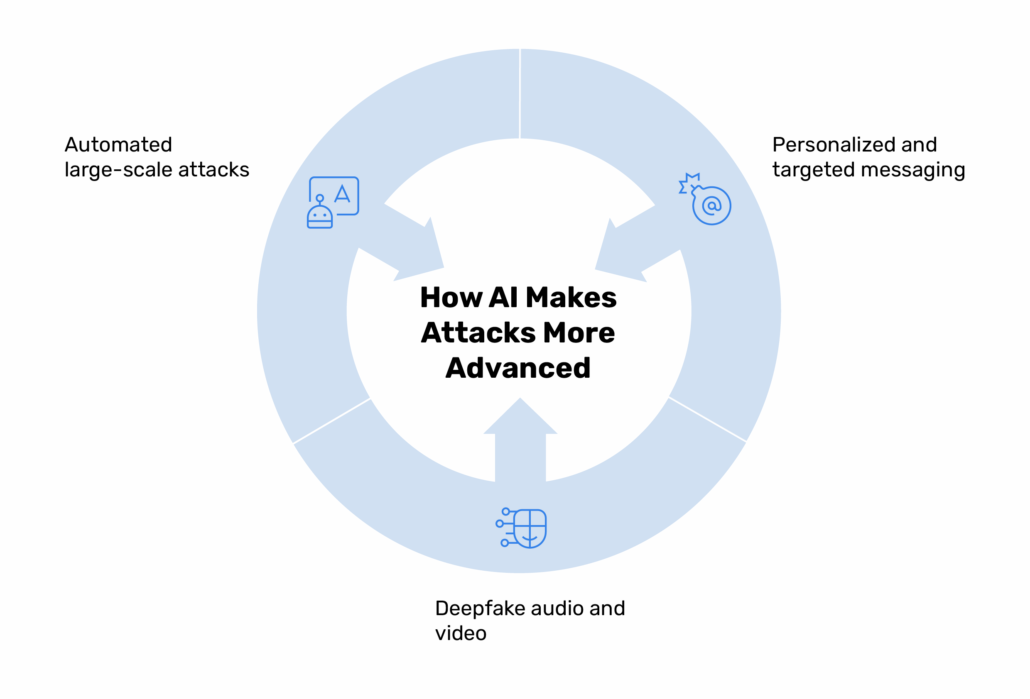

Cómo la IA permite ataques más sofisticados

El phishing moderno basado en IA se basa en el análisis de grandes cantidades de datos para comprender a los objetivos, generar un lenguaje natural y similar al humano, crear medios deepfake y ejecutar campañas totalmente automatizadas. Estas tecnologías hacen que los ataques sean más rápidos, más convincentes y mucho más difíciles de detectar que el phishing tradicional.

Mensajes personalizados y específicos

La IA destaca en la recopilación y el análisis de información pública para crear ataques de spear phishing . Al recopilar información de perfiles de redes sociales, redes profesionales como LinkedIn, sitios web corporativos y artículos de noticias, las herramientas de IA crean perfiles detallados de víctimas potenciales, incluyendo sus funciones, relaciones, intereses, patrones de comunicación y proyectos actuales.

Con esta información, los atacantes pueden crear mensajes que mencionen a compañeros de trabajo reales, proyectos actuales o acontecimientos recientes, lo que hace que el intento de phishing resulte creíble y relevante. Por ejemplo, un sistema de IA podría detectar que un director financiero ha publicado recientemente que ha asistido a una conferencia concreta y, a continuación, generar un correo electrónico de phishing suplantando la identidad de un proveedor con el que se ha reunido allí, haciendo referencia a sesiones y conversaciones específicas que hacen que el mensaje parezca auténtico.

La personalización va más allá de los detalles superficiales. La IA analiza el estilo de redacción, el vocabulario y los patrones de comunicación para ajustarse al tono y formato esperados de los mensajes legítimos. Si un objetivo suele recibir correos electrónicos formales y detallados de su departamento de contabilidad, el intento de phishing de la IA imitará ese estilo. Si está acostumbrado a mensajes breves e informales de su jefe, el ataque se adaptará en consecuencia.

Audio y vídeo deepfake

Las tecnologías de clonación de voz y síntesis de vídeo han avanzado de forma espectacular, lo que permite a los atacantes crear contenidos de audio y vídeo convincentes que suplantan la identidad de personas de confianza.

Estos deepfakes pueden generarse a partir de cantidades relativamente pequeñas de material original, a veces solo unos minutos de audio o vídeo disponibles públicamente, lo que hace vulnerables a los ejecutivos, las figuras públicas y cualquier persona con presencia en Internet.

Entre los escenarios habituales en los que se utiliza la tecnología deepfake como arma se incluyen:

- Suplantación de identidad de ejecutivos: Los atacantes crean un audio sintético de un director ejecutivo o director financiero solicitando transferencias bancarias urgentes o información confidencial.

- Llamadas de verificación de proveedores: Las voces falsas generadas por IA pueden imitar a proveedores o socios para aprobar facturas falsas o solicitar cambios en los datos de pago.

- Situaciones de emergencia: Voces sintéticas que se hacen pasar por familiares o compañeros de trabajo en situaciones de crisis y solicitan ayuda económica inmediata.

- Infiltración en videoconferencias: Vídeos deepfake utilizados en reuniones virtuales para suplantar a participantes y proporcionar aprobaciones fraudulentas.

Ataques automatizados a gran escala

La IA reduce considerablemente el tiempo y el esfuerzo necesarios para llevar a cabo campañas de phishing. Mientras que los atacantes tradicionales pueden enviar cientos de mensajes al día, los sistemas basados en IA pueden generar y distribuir millones de intentos de phishing únicos y personalizados en el mismo periodo de tiempo. Google bloquea casi 10 millones de correos electrónicos no deseados cada minuto, y se espera que la automatización de la IA aumente estos volúmenes de manera significativa.

La automatización se extiende a lo largo de todo el ciclo de vida del ataque:

- Identificación de objetivos: la IA analiza fuentes de datos públicas para identificar objetivos de gran valor y posibles puntos de entrada.

- Generación de contenido: Los modelos de lenguaje natural crean mensajes únicos para cada destinatario, lo que elimina la detección basada en plantillas.

- Optimización del tiempo: El aprendizaje automático determina los momentos óptimos de envío basándose en los patrones de comportamiento de los destinatarios y las zonas horarias.

- Gestión de respuestas: Los chatbots interactúan con las víctimas que responden, manteniendo el engaño y guiándolas hacia el robo de credenciales o la instalación de malware.

- Perfeccionamiento de la campaña: La IA analiza las tasas de éxito y ajusta automáticamente las tácticas para mejorar los intentos futuros.

Este tipo de automatización permite a los atacantes operar a gran escala, probando miles de variaciones de mensajes a la vez y adaptándose rápidamente a las defensas. Las herramientas de seguridad tradicionales que dependen de firmas fijas tienen dificultades para mantenerse al día con el contenido generado por la IA, que cambia constantemente.

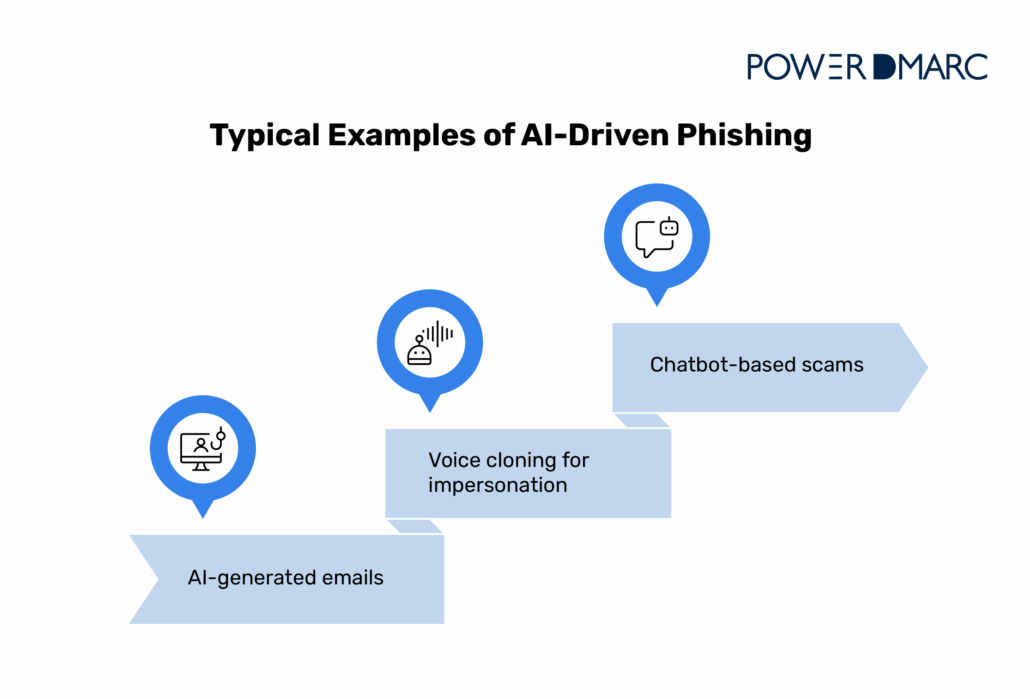

Ejemplos comunes de phishing con IA

El phishing mediante IA se manifiesta a través de múltiples vectores de ataque, cada uno de los cuales explota diferentes vulnerabilidades de la psicología humana y los sistemas técnicos. Comprender estas técnicas comunes ayuda a las organizaciones a crear defensas adecuadas.

Correos electrónicos generados por IA

El correo electrónico sigue siendo el principal canal de distribución de los ataques de phishing. Los correos electrónicos de phishing generados por IA eliminan los errores gramaticales y las expresiones incómodas que tradicionalmente ayudaban a los usuarios a identificar los mensajes maliciosos.

Las herramientas modernas de IA producen correos electrónicos que son:

- Adecuado al contexto: Los mensajes hacen referencia a acontecimientos, proyectos o relaciones reales que son relevantes para el destinatario.

- Formato profesional: El diseño, las firmas y la marca coinciden con las comunicaciones corporativas legítimas.

- Impulsado por la urgencia: El contenido crea presión para actuar rápidamente sin verificar, aprovechando los desencadenantes psicológicos.

- Sin errores: La gramática, la ortografía y la sintaxis son impecables, eliminando las tradicionales señales de alerta.

Los correos electrónicos de phishing generados por IA a menudo se hacen pasar por los patrones de phishing de la industria , siguiendo las normas de comunicación específicas del sector para parecer más legítimos. Por ejemplo, el phishing generado por IA dirigido a organizaciones sanitarias puede hacer referencia al cumplimiento de la HIPAA o a las normativas sobre datos de pacientes, mientras que los ataques a instituciones financieras pueden mencionar la verificación de transacciones o las auditorías reglamentarias.

Clonación de voz para suplantación de identidad

La tecnología de síntesis de voz ha llegado a un punto en el que las voces sintéticas son prácticamente indistinguibles de las grabaciones reales. Los atacantes pueden clonar voces a partir de fuentes disponibles públicamente, como conferencias sobre resultados financieros, presentaciones en congresos, podcasts o vídeos en redes sociales, y luego utilizar la voz sintética para suplantar a ejecutivos, familiares o compañeros de confianza.

Las situaciones de alto riesgo en las que la clonación de voz es especialmente peligrosa incluyen:

- Seguimiento de los ataques de compromiso del correo electrónico empresarial (BEC): Después de enviar un correo electrónico fraudulento solicitando una transferencia bancaria, los atacantes llaman utilizando una voz clonada de un ejecutivo para «verificar» la solicitud.

- Solicitudes de fondos de emergencia: Voces sintéticas se hacen pasar por familiares que afirman haber sufrido accidentes, haber sido detenidos o tener emergencias médicas que requieren un pago inmediato.

- Verificación de seguridad informática: Llamadas falsas al servicio de asistencia técnica utilizando voces clonadas del personal de TI para solicitar credenciales o acceso al sistema.

- Cambios en los pagos a proveedores: Suplantación de proveedores conocidos para cambiar la información de ruta de pago.

La eficacia de los ataques de clonación de voz se deriva de nuestra confianza psicológica en la verificación auditiva. Cuando un correo electrónico parece sospechoso, muchas personas llaman para verificarlo. Pero si el atacante se anticipa a esto y proporciona un número de devolución de llamada que conecta con un cómplice o un sistema automatizado que utiliza voz clonada, el proceso de verificación refuerza la estafa en lugar de desenmascararla.

Estafas basadas en chatbots

Los chatbots maliciosos creados con grandes modelos de lenguaje pueden mantener conversaciones largas y convincentes con las víctimas. Pueden recopilar lentamente información confidencial mientras fingen ofrecer un servicio de atención al cliente o asistencia técnica reales. Estos bots impulsados por IA pueden:

- Suplantar al servicio de atención al cliente: Aparecer en los resultados de búsqueda o en las redes sociales como canales de ayuda «oficiales» y, a continuación, robar credenciales o información de pago.

- Realizar ingeniería social: Establecer una buena relación a través de múltiples interacciones para ganarse la confianza antes de realizar solicitudes fraudulentas.

- Omisión de preguntas de verificación: Uso de IA para generar respuestas plausibles a preguntas de seguridad basadas en información disponible públicamente.

- Interacciones a gran escala: Interactuar simultáneamente con miles de víctimas con respuestas personalizadas.

La dificultad de distinguir los chatbots maliciosos de las herramientas legítimas de atención al cliente crea un riesgo significativo. Un estudio sobre el phishing en la educación superior reveló que más de una cuarta parte de los estudiantes abrieron correos electrónicos de phishing y que aproximadamente la mitad de los que los abrieron hicieron clic en los enlaces, lo que demuestra cómo incluso los usuarios formados y conscientes de la seguridad pueden caer víctimas de interacciones convincentes.

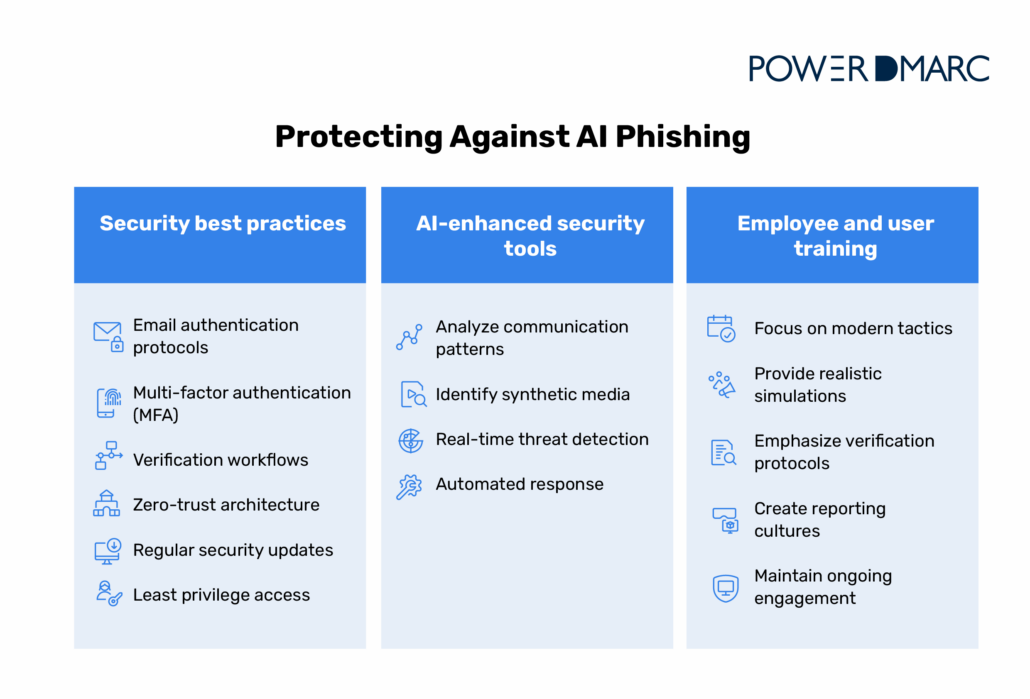

Cómo protegerse contra el phishing con IA

La defensa contra el phishing mediante IA requiere un enfoque por capas que combine controles técnicos, herramientas defensivas de IA y la formación continua de los usuarios. No existe una solución única que ofrezca una protección completa, por lo que las organizaciones deben implementar múltiples defensas superpuestas para detectar y prevenir estos sofisticados ataques.

Mejores prácticas de seguridad

Las prácticas de seguridad fundamentales siguen siendo críticas, incluso cuando los ataques se vuelven más sofisticados. Las organizaciones deben priorizar:

- Protocolos de autenticación de correo electrónico: Implemente SPF, DKIM y DMARC para evitar la suplantación de dominios y verificar la identidad del remitente. PowerDMARC proporciona configuración y supervisión automatizadas para que la autenticación sea accesible para organizaciones de cualquier tamaño.

- Autenticación multifactorial (MFA): Exija la MFA para todas las cuentas, especialmente aquellas con privilegios financieros o administrativos. Incluso si las credenciales son robadas mediante phishing, la MFA proporciona una barrera adicional.

- Flujos de trabajo de verificación: Establezca procedimientos claros para verificar las solicitudes de alto riesgo, como transferencias bancarias, cambios de credenciales o acceso a datos confidenciales, a través de canales independientes, sin responder a correos electrónicos sospechosos ni utilizar la información de contacto proporcionada.

- Arquitectura de confianza cero: Implemente modelos de seguridad de confianza cero que verifiquen cada solicitud de acceso independientemente de su origen, limitando el movimiento lateral si los atacantes obtienen acceso inicial.

- Actualizaciones de seguridad periódicas: Mantenga actualizados los sistemas operativos, las aplicaciones y el software de seguridad para cerrar las vulnerabilidades conocidas que los ataques de phishing podrían aprovechar tras el compromiso inicial.

- Acceso con privilegios mínimos: Limite los permisos de los usuarios solo a lo necesario para sus funciones, reduciendo así el daño potencial derivado de cuentas comprometidas.

IBM informó que las violaciones de datos cuestan a las organizaciones un promedio de aproximadamente 4,4 millones de dólares por incidente en 2025, lo que justifica financieramente la inversión en controles de seguridad integrales.

Herramientas de seguridad mejoradas con IA

La seguridad tradicional del correo electrónico debe complementarse con DMARC y la detección basada en IA para contrarrestar el phishing impulsado por IA y el compromiso del correo electrónico empresarial. Las herramientas defensivas de IA pueden:

- Analizar los patrones de comunicación: Detecta anomalías en el comportamiento del remitente, el contenido del mensaje o los patrones de solicitud que indiquen un posible phishing.

- Identificar medios sintéticos: Utilice el aprendizaje automático para detectar audio y vídeo deepfake a través de sutiles artefactos e inconsistencias.

- Detección de amenazas en tiempo real: Supervisa continuamente el tráfico de correo electrónico e identifica enlaces, archivos adjuntos o dominios sospechosos antes de que los mensajes lleguen a los usuarios.

- Respuesta automatizada: Ponga en cuarentena los mensajes sospechosos, alerte a los equipos de seguridad y evite el robo de credenciales en tiempo real.

La plataforma PowerDMARC admite la seguridad del correo electrónico de confianza cero mediante la aplicación de políticas DMARC y la verificación de la identidad del remitente, lo que ayuda a las organizaciones a bloquear los correos electrónicos falsificados antes de que lleguen a las bandejas de entrada. Las organizaciones pueden ahorrar hasta unos 300 000 dólares al año al implementar DMARC para reducir las pérdidas por suplantación de identidad y phishing.

La principal ventaja de la seguridad basada en IA es su capacidad para detectar ataques nuevos y desconocidos. Mientras que las herramientas basadas en firmas no detectan los mensajes generados por IA, que cambian constantemente, la IA defensiva estudia las nuevas amenazas y se adapta continuamente. En muchos casos, la combinación de la autenticación avanzada del correo electrónico con un detector de IA puede ayudar aún más a identificar patrones de contenido generados por máquinas y marcar las comunicaciones sospechosas antes de que causen daños.

Formación de empleados y usuarios

La tecnología por sí sola no puede prevenir todos los ataques de phishing, por lo que el juicio humano sigue siendo una capa de defensa fundamental. Sin embargo, solo el 13 % de los empleados afectados denuncia los intentos de phishing, lo que limita la capacidad de las organizaciones para responder a las intrusiones y advertir a los demás.

Los programas eficaces de concienciación sobre seguridad deben:

- Céntrese en las tácticas modernas: Actualice la formación más allá de los indicadores tradicionales de phishing para abordar el contenido generado por IA, los deepfakes y la ingeniería social sofisticada.

- Proporcione simulaciones realistas: Utilice campañas de phishing simuladas que reflejen las técnicas de amenaza actuales, midiendo la respuesta de los usuarios y proporcionando información inmediata.

- Haga hincapié en los protocolos de verificación: Forme a los empleados para que verifiquen las solicitudes inusuales a través de canales independientes, especialmente en lo que respecta a transacciones financieras o cambios de credenciales.

- Crear una cultura de denuncia: Facilite la denuncia de mensajes sospechosos y anime a los empleados a denunciar sin temor a sentirse avergonzados o culpables.

- Mantenga un compromiso continuo: Realice actualizaciones periódicas de la formación a medida que evolucionan las amenazas; la concienciación sobre la seguridad es un proceso continuo.

El futuro de la IA en la ciberseguridad

La carrera por la inteligencia artificial en ciberseguridad se está acelerando. Tanto los atacantes como los defensores están utilizando aprendizaje automático avanzado, y a medida que las herramientas de phishing basadas en IA se vuelven más fáciles de usar y más potentes, los sistemas defensivos deben evolucionar con la misma rapidez.

Entre los avances previstos en materia de seguridad impulsada por la IA se incluyen:

- Biometría conductual: Sistemas que verifican la identidad basándose en patrones de escritura, movimientos del ratón y otras características de comportamiento difíciles de replicar por la IA.

- Detección de deepfakes en tiempo real: Algoritmos avanzados que analizan el audio y el vídeo en tiempo real durante las llamadas y conferencias, alertando a los participantes sobre la presencia de medios sintéticos.

- Inteligencia predictiva sobre amenazas: Sistemas de IA que anticipan patrones de ataque emergentes basándose en la actividad de la web oscura, la divulgación de vulnerabilidades y el comportamiento de los atacantes.

- Respuesta automatizada ante incidentes: Aprendizaje automático que detecta, aísla y repara los ataques de phishing sin intervención humana, reduciendo los tiempos de respuesta de horas a segundos.

- Controles de seguridad personalizados: Sistemas adaptables que ajustan los requisitos de seguridad en función del contexto de riesgo, como la ubicación, el dispositivo, los patrones de comportamiento y la sensibilidad de las solicitudes.

A medida que la IA hace que los ataques sean más convincentes y escalables, los defensores deben implementar programas de seguridad integrales y multicapa que combinen autenticación, detección, respuesta y educación. Ninguna tecnología o enfoque por sí solo proporciona una protección completa contra la amenaza en constante evolución del phishing con IA.

Las organizaciones que comprendan las capacidades y limitaciones de la IA ofensiva y defensiva, y que inviertan en programas de seguridad integrales en consecuencia, estarán en la mejor posición para protegerse contra ataques de phishing conocidos y las amenazas emergentes en los próximos años.

Lo esencial

El phishing basado en IA supone un cambio importante en la forma de actuar de los ciberdelincuentes. Aporta un nuevo nivel de escala, personalización y sofisticación que las herramientas de seguridad tradicionales tienen dificultades para gestionar. El phishing generado por IA suele ser más convincente que los mensajes escritos por humanos, la tecnología deepfake se está extendiendo rápidamente y las organizaciones de todos los sectores se enfrentan ahora a riesgos crecientes derivados de estos ataques avanzados.

Pero es posible defenderse. Las organizaciones que implementan programas de seguridad integrales, combinando protocolos de autenticación de correo electrónico como DMARC, herramientas de detección basadas en IA, autenticación multifactorial y formación continua de los usuarios, pueden reducir significativamente su exposición a los ataques de phishing con IA. La clave está en reconocer que ninguna solución por sí sola ofrece una protección completa; una defensa eficaz requiere múltiples capas superpuestas.

PowerDMARC ofrece una plataforma de autenticación basada en DMARC que combina SPF, DKIM, supervisión y generación de informes para detener la suplantación de identidad y el phishing. Nuestras herramientas hacen que la autenticación del correo electrónico sea accesible para organizaciones de cualquier tamaño, lo que le ayuda a crear una sólida primera línea de defensa contra las amenazas impulsadas por la inteligencia artificial.

Si está listo para reforzar la seguridad de su correo electrónico contra el phishing con IA, comience por verificar su postura de autenticación actual e identificar las vulnerabilidades antes de que los atacantes las aprovechen. Una seguridad sólida del correo electrónico comienza con la visibilidad y el control, dos cosas que PowerDMARC ofrece desde el primer día.

Preguntas más frecuentes (FAQ)

¿El phishing mediante IA es más común en los dispositivos móviles o en los ordenadores?

El phishing mediante IA ataca por igual a ambas plataformas, aunque los usuarios de dispositivos móviles pueden ser más vulnerables debido a que las pantallas más pequeñas ocultan los detalles del remitente y ofrecen menos indicios visuales de seguridad.

¿Qué sectores son los más afectados por los ataques de phishing basados en inteligencia artificial?

Los sectores de servicios financieros, salud, tecnología y gobierno son los que se enfrentan a las tasas de ataque más altas debido a sus valiosos activos de datos, aunque las pequeñas empresas de todos los sectores se enfrentan cada vez más a amenazas de phishing mediante IA.

- Actualización de la especificación DKIM2: novedades del borrador de la IETF de mayo de 2026 - 25 de mayo de 2026

- ¿Es suficiente Windows Defender para la seguridad de las pequeñas empresas? - 14 de mayo de 2026

- DMARCbis explicado: qué va a cambiar y cómo prepararse - 16 de abril de 2026