Puntos clave

- El ransomware Locky se propaga a través de correos electrónicos maliciosos, cifra los archivos de la víctima y exige bitcoins para recuperarlos. Las variantes más recientes siguen siendo una amenaza para las organizaciones en la actualidad.

- Los protocolos de autenticación de correo electrónico como DMARC, SPF y DKIM pueden bloquear el correo basura falsificado antes de que llegue a su bandeja de entrada.

- La prevención mediante una sólida seguridad del correo electrónico y la formación de los usuarios es la única defensa fiable contra Locky, ya que la mayoría de las variantes no tienen descifradores públicos.

El ransomware Locky apareció en 2016 y rápidamente se convirtió en una gran amenaza. Cifraba los archivos del ordenador de la víctima y luego exigía un pago en bitcoins para desbloquearlos. Aunque Locky tiene ya casi diez años, sigue siendo importante comprender cómo funciona. Todavía existen variantes, las infecciones antiguas pueden permanecer en los sistemas y los trucos de phishing que introdujo siguen siendo utilizados por los grupos de ransomware actuales.

Lo que hace que Locky sea especialmente peligroso es su conexión con el grupo de ciberdelincuentes responsable del troyano bancario Dridex (también conocido como Evil Corp o TA505) y su distribución masiva a través de la red de bots Necurs. En su momento álgido, el ransomware Locky infectó a miles de organizaciones en todo el mundo, provocando importantes pérdidas de datos y trastornos en hospitales, bancos y pequeñas empresas.

Aunque el panorama de la seguridad del correo electrónico ha evolucionado en la actualidad, las tácticas utilizadas por Locky, como las direcciones de remitente falsificadas, los archivos adjuntos maliciosos y la ingeniería social, siguen siendo fundamentales para los ataques de ransomware. Una Los controles de seguridad del correo electrónico y protocolos de autenticación sólidos son defensas de primera línea esenciales contra estas amenazas.

¿Qué es el ransomware Locky?

Locky ransomware es una variante de cripto-ransomware que cifra los archivos de los sistemas infectados, impidiendo el acceso a ellos hasta que se paga un rescate. A diferencia del malware que roba datos, Locky se centra exclusivamente en el cifrado de archivos, utilizando potentes algoritmos criptográficos para bloquear documentos, imágenes, bases de datos y copias de seguridad.

Una vez completado el cifrado, Locky exige un pago en bitcoins, que suele oscilar entre 0,5 y 1 BTC, y proporciona un portal de pago basado en Tor donde las víctimas pueden supuestamente comprar las claves de descifrado. Sin embargo, pagar el rescate no ofrece ninguna garantía de recuperación de los archivos, y los expertos en seguridad desaconsejan hacerlo de forma unánime.

Las organizaciones sanitarias se encontraban entre los principales objetivos de Locky, y los hospitales, las consultas médicas y los sistemas de salud sufrieron interrupciones críticas. Entre los casos más destacados se encuentra el del Hollywood Presbyterian Medical Center, que pagó 17 000 dólares en bitcoins tras una infección de Locky en febrero de 2016. El ransomware no discrimina por el tamaño de la organización, ya que las pequeñas empresas con recursos limitados de ciberseguridad demostraron ser tan vulnerables como las grandes empresas.

Locky emplea varias técnicas sofisticadas de evasión, entre las que se incluyen cargas útiles JavaScript ofuscadas, direcciones de servidores de comando y control dinámicas y lanzamientos rápidos de variantes para eludir la detección basada en firmas. Estos métodos le permitieron seguir siendo eficaz incluso cuando los proveedores de seguridad actualizaron sus defensas.

Variantes importantes

Locky se desarrolló rápidamente en muchas variantes, cada una de ellas diseñada para evitar ser detectada y alcanzar a más víctimas. Estas versiones se identifican principalmente por las extensiones de archivo que dejan tras de sí:

- .locky – Variante original lanzada en febrero de 2016.

- .zepto – Lanzado en junio de 2016 con funciones antianálisis mejoradas.

- .odin – Variante de octubre de 2016 que utiliza cifrado RSA y AES.

- .thor – Noviembre de 2016 con ofuscación mejorada

- .osiris – Diciembre de 2016 con infraestructura C2 actualizada

- .aesir – Variante de principios de 2017 con rutinas de cifrado más rápidas.

- .lukitus – Variante Resurgence de 2017 distribuida a través de facturas falsas

Cada variante introducía cambios sutiles para evadir la detección de los antivirus basados en firmas, al tiempo que mantenía los mecanismos básicos de infección y cifrado. El rápido ciclo de lanzamiento (a veces semanal) dificultaba a los proveedores de seguridad mantenerse al día con las nuevas muestras.

Cómo funciona el ransomware Locky

Comprender el ciclo de vida de la infección de Locky ayuda a las organizaciones a crear defensas eficaces en cada etapa de la cadena de ataque.

1. Entrega

Locky llega a través de campañas masivas de spam malicioso diseñadas para parecer comunicaciones comerciales legítimas. Estos correos electrónicos se hacen pasar por facturas, notificaciones de pago, recibos de entrega o confirmaciones de pedidos de marcas conocidas.

Los archivos adjuntos suelen incluir documentos de Word (.doc, .docm), hojas de cálculo de Excel (.xls, .xlsm) o archivos ZIP que contienen archivos JavaScript (.js) o Visual Basic Script (.vbs). La red de bots Necurs distribuyó millones de estos correos electrónicos en el momento álgido de Locky, y los investigadores de seguridad observaron campañas que alcanzaban cientos de millones de mensajes, saturando los los filtros de spam con su enorme volumen.

Los atacantes utilizaron la suplantación de correo electrónico para falsificar la dirección del remitente, haciendo que los mensajes parecieran provenir de contactos de confianza. Sin protocolos de autenticación de correo electrónico adecuados, como SPF, DKIM y DMARC, los destinatarios no tenían una forma fiable de verificar la autenticidad de los mensajes.

2. Habilitación de macros

Cuando las víctimas abren el archivo malicioso, ven un texto ilegible y un mensaje que les indica que «Habilite las macros para ver el contenido» o «Habilite la edición para mostrar el documento».

Este truco de ingeniería social se aprovecha de la confianza y el deseo de los usuarios de ver lo que parece ser información comercial importante. Microsoft Office desactiva las macros de forma predeterminada por motivos de seguridad, pero los operadores de Locky crearon señuelos convincentes para engañar a los usuarios y que las activaran manualmente.

En el momento en que se habilitan las macros, los scripts incrustados se ejecutan silenciosamente en segundo plano (a menudo en milisegundos) antes de que los usuarios se den cuenta de que algo va mal.

3. Descarga de malware

Cuando las macros están habilitadas, el script se conecta a un servidor de comando y control (C2) y descarga el ransomware Locky real. Este método de dos pasos ayuda a los atacantes a evitar la detección, ya que el archivo adjunto del correo electrónico solo contiene un pequeño descargador, no el ransomware completo.

Las direcciones del servidor C2 cambian con frecuencia, a veces cada hora, lo que dificulta que las herramientas de seguridad las bloqueen. Los desarrolladores de Locky utilizaron algoritmos de generación de dominios (DGA) para crear cientos de posibles dominios C2, asegurándose de que, aunque algunos fueran bloqueados, otros siguieran siendo accesibles.

4. Cifrado

Tras la descarga, Locky comienza inmediatamente a cifrar los archivos utilizando una combinación de RSA-2048 (para el cifrado de claves) y AES-128 (para el cifrado de archivos). Este enfoque híbrido garantiza que los archivos no puedan descifrarse sin la clave privada del atacante.

Locky ataca varios tipos de archivos, incluyendo documentos (.doc, .pdf, .txt), imágenes (.jpg, .png), bases de datos (.sql, .mdb), código fuente (.php, .java) y copias de seguridad (.bak). Cifra no solo las unidades locales, sino también los recursos compartidos de red asignados y los dispositivos de almacenamiento externos conectados.

Una vez cifrados, los archivos se renombran con identificadores únicos y extensiones específicas para cada variante. Por ejemplo, document.docx puede convertirse en A4B2C8D1-E5F6-7890-1234-56789ABCDEF0.locky, lo que hace imposible identificar los nombres de archivo originales sin la clave de descifrado.

5. Nota de rescate

Una vez completado el cifrado, Locky entrega su nota de rescate en varias ubicaciones: como archivos de texto con el nombre _Locky_recover_instructions.txt en cada carpeta afectada y como fondo de escritorio. La nota contiene instrucciones para acceder a un portal de pago basado en Tor donde las víctimas supuestamente pueden comprar claves de descifrado.

La página de pago suele mostrar una cuenta atrás, a menudo de 72 horas, y advierte de que el precio aumentará o de que los archivos se perderán si la víctima espera demasiado tiempo. Esto crea una falsa sensación de urgencia y empuja a las personas a pagar antes de pedir ayuda a los expertos en seguridad.

Cómo prevenir el ransomware Locky

La prevención es la única defensa fiable contra Locky. La mayoría de las variantes no tienen descifradores públicos, lo que significa que los archivos cifrados se pierden definitivamente si no se dispone de copias de seguridad o se paga el rescate.

Detectar Locky a tiempo es difícil porque las versiones más recientes se ejecutan rápidamente y ocultan su código para evitar las herramientas de detección tradicionales. Esto hace que la prevención sea mucho más importante que intentar detectarlo una vez que ya se está ejecutando.

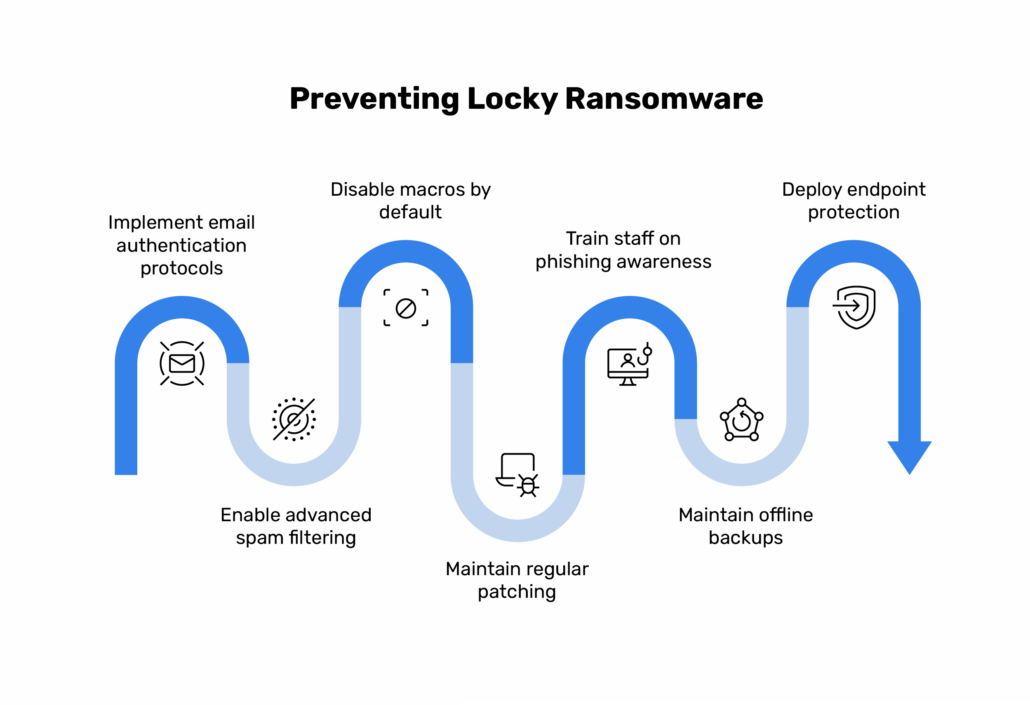

Estas son las medidas de prevención esenciales:

- Implemente protocolos de autenticación de correo electrónico: Implemente SPF, DKIM y DMARC para bloquear el correo malicioso falsificado antes de que llegue a las bandejas de entrada. PowerDMARC proporciona una configuración automatizada, informes legibles para los humanos y alertas de amenazas en tiempo real para que la autenticación sea accesible para organizaciones de cualquier tamaño.

- Habilite el filtrado avanzado de spam: Utilice puertas de enlace de correo electrónico seguras con sandboxing de archivos adjuntos, reescritura de enlaces y análisis de comportamiento para detectar correos electrónicos maliciosos que eluden los controles de autenticación.

- Desactivar las macros de forma predeterminada: Configure Microsoft Office para desactivar las macros en los archivos de Internet y exigir firmas digitales para las macros de confianza.

- Mantenga los parches actualizados: Mantenga los sistemas operativos, las aplicaciones y el software de seguridad actualizados con las últimas actualizaciones para cerrar las vulnerabilidades conocidas.

- Forma al personal sobre el phishing: Imparte formación periódica sobre seguridad para que los empleados aprendan a detectar correos electrónicos sospechosos, evitar archivos adjuntos inesperados y no habilitar nunca macros en documentos que no esperaban recibir.

- Mantenga copias de seguridad sin conexión: Realice copias de seguridad periódicas y desconectadas de los datos críticos siguiendo la regla 3-2-1 (tres copias, dos tipos de soportes, una fuera de las instalaciones).

- Implemente protección para los puntos finales: Utilice soluciones antimalware de confianza con análisis de comportamiento, detección específica de ransomware y capacidades de reparación automática.

Locky es fundamentalmente un vector de ataque transmitido por correo electrónico. Las organizaciones que implementan una autenticación de correo electrónico sólida con herramientas como DMARC Checker de PowerDMARC DMARC Checker, SPF Record Checkery DKIM Checker pueden validar su configuración de autenticación y reducir significativamente la exposición a campañas de correo malicioso suplantado.

Cómo eliminar Locky si ya está infectado

Si sospecha que tiene una infección por Locky, actuar de inmediato puede evitar daños mayores y evitar que se propague a otros dispositivos. Siga estos pasos cuidadosamente:

- Aísle inmediatamente el sistema infectado:desconéctelo de la red (desenchufe el cable Ethernet y desactive el Wi-Fi) para impedir que Locky acceda a unidades compartidas o se propague a otros dispositivos.

- Desconecte el almacenamiento externo: Retire todas las unidades USB, discos duros externos y recursos compartidos de red asignados para proteger los datos de copia de seguridad del cifrado.

- Utilice un dispositivo limpio para las herramientas de recuperación:descargue un software antimalware de confianza (Malwarebytes, Kaspersky Rescue Disk o similar) desde un ordenador no infectado y transfiéralo mediante una unidad USB limpia.

- Arranque en modo seguro:reinicie el sistema infectado en modo seguro con funciones de red para evitar que Locky se cargue durante el inicio.

- Ejecute un análisis completo del sistema:realice análisis antimalware exhaustivos para detectar y eliminar los ejecutables, procesos y entradas de registro de Locky.

- No pague el rescate:pagar rescates financia operaciones delictivas y no garantiza la recuperación de los archivos. Muchas víctimas que pagaron nunca recibieron claves de descifrado que funcionaran.

Aclaración importante: Eliminar Locky detiene el cifrado y evita que se propague a otros sistemas, pero no no descifra los archivos ya cifrados. La recuperación de los archivos requiere copias de seguridad seguras o la clave privada de descifrado del atacante (que rara vez se proporciona, incluso después del pago).

Cómo restaurar sus sistemas tras un ataque de Locky

La restauración del sistema tras un ataque de Locky depende totalmente de disponer de copias de seguridad seguras y verificadas. La mayoría de las variantes de Locky utilizan un cifrado inviolable, en cuyo caso, sin copias de seguridad, los archivos cifrados se pierden de forma permanente.

Las organizaciones deben seguir un proceso de recuperación estructurado para recuperarse de un ataque de ransomware:

- Verifique la integridad de la copia de seguridad: Antes de restaurar, confirme que las copias de seguridad estén completas, no estén dañadas y no contengan ransomware (pruebe primero la restauración en un sistema aislado).

- Restaurar desde copias de seguridad sin conexión: Utilice la copia de seguridad limpia más reciente realizada antes de que se produjera la infección. Dé prioridad a los datos y sistemas críticos para la misión.

- Reconstruir máquinas comprometidas: En el caso de sistemas muy infectados, puede ser más seguro reinstalar completamente el sistema operativo que intentar limpiar las instalaciones existentes.

- Restablecer todas las credenciales: Cambie las contraseñas de todas las cuentas de usuario, cuentas de servicio y credenciales administrativas. Compruebe si hay intentos de acceso no autorizados o indicadores de movimiento lateral.

- Implemente políticas de seguridad mejoradas: Antes de volver a poner los sistemas en línea, refuerce las defensas para evitar una nueva infección. Esto incluye la autenticación del correo electrónico, la protección de los puntos finales y la segmentación de la red.

- Auditar la seguridad del correo electrónico: Revise y mejore los controles de autenticación del correo electrónico. Asegúrese de que SPF, DKIM y DMARC estén correctamente configurados para evitar que el correo basura suplantado vuelva a llegar a los usuarios.

La gran mayoría de las variantes de Locky no tienen descifradores públicos disponibles. Los investigadores de seguridad ocasionalmente lanzan herramientas de descifrado gratuitas para cepas de ransomware más antiguas, pero el cifrado de Locky sigue sin descifrarse para la mayoría de las variantes. Las estrategias de prevención y copia de seguridad son las únicas defensas confiables.

La hoja de ruta de Locky para una mayor seguridad

El ransomware Locky sigue siendo un ejemplo importante para comprender cómo ha evolucionado el ransomware y por qué es esencial la seguridad por capas. Los grandes brotes de Locky han disminuido desde 2017, pero las tácticas que introdujo, como la distribución masiva de correo basura malicioso, la ingeniería social a través de documentos con macros habilitadas y el cifrado agresivo de archivos, siguen influyendo en las familias de ransomware modernas.

La lección fundamental que nos enseña Locky es clara: la prevención mediante una sólida seguridad del correo electrónico, combinada con la vigilancia de los usuarios, es su mejor defensa. Las organizaciones no pueden confiar en la detección del ransomware tras la infección, ya que, en ese momento, es posible que los archivos críticos ya estén cifrados.

Las herramientas de seguridad actuales son mucho más eficaces a la hora de detener los ataques por correo electrónico. Una configuración adecuada de DMARC, SPF y DKIM puede bloquear los correos electrónicos falsificados que se utilizan para propagar ransomware como Locky. La inteligencia sobre amenazas basada en IA, la detección basada en el comportamiento y una sólida protección de los puntos finales añaden aún más capas de defensa.

PowerDMARC ayuda a las organizaciones a crear esta primera línea de defensa fundamental con la implementación automatizada de DMARC, alertas de amenazas en tiempo real y asistencia de expertos. Nuestra plataforma hace que la autenticación del correo electrónico sea accesible para empresas de cualquier tamaño, protegiéndolas contra el spoofing, correos electrónicos de phishingy el envío de ransomware antes de que las amenazas lleguen a las bandejas de entrada de sus usuarios.

Reserve una demostración de DMARC para ver cómo PowerDMARC puede proteger sus dominios contra el ransomware y otras amenazas basadas en el correo electrónico.

Preguntas más frecuentes (FAQ)

¿Cómo descifrar el ransomware Locky?

La mayoría de las variantes de Locky utilizan un cifrado RSA-2048 indescifrable, sin descifradores públicos disponibles. El único método de recuperación fiable es restaurar desde copias de seguridad limpias y sin conexión.

¿Cómo se propaga el ransomware Locky en un dispositivo?

Locky se propaga cuando los usuarios abren archivos adjuntos maliciosos en correos electrónicos y habilitan las macros, lo que descarga el ejecutable del ransomware que cifra los archivos en las unidades locales y los recursos compartidos de red accesibles.

¿Cómo puedo reconocer y evitar los ataques de ransomware?

Ten cuidado con los correos electrónicos que contienen archivos adjuntos inesperados, como facturas sorpresa o solicitudes de pago, y nunca habilites macros en documentos que no esperabas recibir. Comprueba siempre que el remitente sea real y utiliza correo electrónico cifrado siempre que pueda.

- Los principales proveedores, distribuidores y soluciones de DMARC en 2026 - 15 de mayo de 2026

- Explicación de los códigos de error de Microsoft: tipos, soluciones y guía de resolución de problemas - 22 de abril de 2026

- Seis formas en que una filtración de datos personales puede poner en peligro la seguridad de tu empresa - 1 de abril de 2026