Blog de autenticación de correo electrónico de PowerDMARC - Lea las últimas noticias y actualizaciones

¿Cómo solucionar el error "La firma DKIM no es válida"?

BlogEl error "Firma DKIM no válida" puede producirse debido a una entrada incorrecta en el registro DNS DKIM.

Las mejores herramientas para aplanar los FPS en 2025

BlogDescubra las mejores herramientas de aplanado SPF de 2025. Compare funciones, precios y ventajas para encontrar la que mejor se adapte a su negocio.

550-5.7.26 Error de Gmail: Correo bloqueado porque el remitente no está autenticado

BlogResuelve el error de Gmail "550 5.7.26 Este correo no está autenticado" en 2024. Descubre por qué Gmail bloquea tus correos electrónicos y soluciona los problemas de autenticación de correo electrónico.

![What Is DMARC Quarantine? p=quarantine Policy [EXPLAINED] Cuarentena DMARC](https://powerdmarc.com/wp-content/uploads/2022/04/DMARC-Quarantine.jpg)

¿Qué es la cuarentena DMARC? p=política de cuarentena [EXPLICADO]

Blog, DMARCEn este artículo se explica qué es la política de cuarentena DMARC, por qué se utiliza la etiqueta p=quarantine, cómo funciona y el porcentaje recomendado de mensajes en cuarentena en un registro DMARC.

![Troubleshooting "Email Rejected per DMARC Policy" [SOLVED] Solución de problemas de correo electrónico rechazado por la política DMARC](https://powerdmarc.com/wp-content/uploads/2022/06/Troubleshooting-Email-Rejected-per-DMARC-Policy.jpg)

Solución de problemas "Correo electrónico rechazado por la política DMARC" [RESUELTO]

BlogEste artículo le ayuda a solucionar las causas más comunes de los errores "Correo electrónico rechazado por la política DMARC". Aprenda por qué se produce este error y los remedios técnicos probados para solucionarlo.

DMARC para PCI DSS: Requisitos y recomendaciones de la versión 4.0

BlogDMARC es una buena práctica recomendada por PCI DSS 4.0 para mejorar seguridad del correo electrónico. Refuerce hoy mismo su estrategia de cumplimiento para combatir el fraude por correo electrónico.

![554 5.7.5 Permanent Error Evaluating DMARC Policy [SOLVED] 554 5.7.5 Error permanente al evaluar la política DMARC](https://powerdmarc.com/wp-content/uploads/2022/04/554-5.7.5-Permanent-Error-Evaluating-DMARC-Policy.jpg)

554 5.7.5 Error permanente en la evaluación de la política DMARC [SOLVED]

Blog¿Has estado recibiendo el error "554 5.7.5 permanent error evaluating DMARC policy" al enviar correos electrónicos desde tu dominio? El "error permanente 5.7.5 evaluando la política DMARC" es un error común que impide que los puertos SMTP acepten correos electrónicos de su dominio.

Cambios de NCSC Mail Check y su impacto en la seguridad del correo electrónico del sector público británico

Blog, Seguridad del correo electrónicoDescubra cómo afectarán los cambios de 2025 en NCSC Mail Check a las organizaciones del sector público del Reino Unido y aprenda estrategias para mantener una protección sólida contra el phishing y la suplantación de identidad.

Cómo solucionar un fallo de DKIM

Blog¿Por qué falla el DKIM? Solucione el fallo de DKIM en sus correos electrónicos con este sencillo tutorial paso a paso.

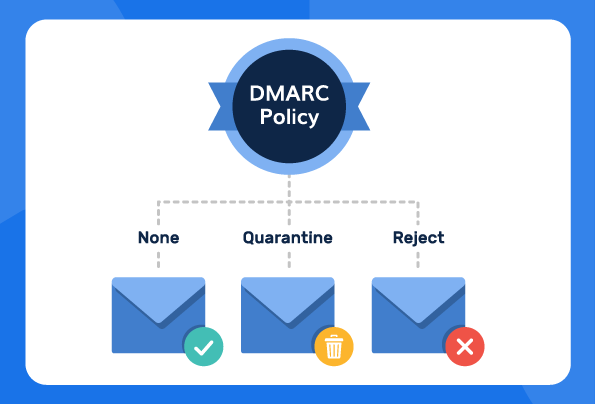

¿Qué es la política DMARC? Ninguna, Cuarentena y Rechazo

Blog, DMARCUna política DMARC permite a los propietarios de dominios especificar cómo deben tratar los receptores de correo electrónico los mensajes que no superan las comprobaciones de autenticación (SPF y DKIM): ninguno, cuarentena o rechazo.