Puntos clave

- Outlook puede cumplir con la normativa HIPAA, pero solo con Microsoft 365 E3 o superior y una configuración adecuada.

- El Outlook estándar por sí solo no cumple los requisitos de correo electrónico de la HIPAA.

- El cifrado debe ser por capas, no se debe dar por sentado.

-

- TLS protege únicamente el correo electrónico en tránsito.

- Las etiquetas de confidencialidad o S/MIME permiten el cifrado de extremo a extremo para la información médica protegida (PHI).

-

- El cumplimiento depende de la configuración, no de la marca.

La autenticación multifactor (MFA), el registro de auditoría, las políticas de prevención de pérdida de datos (DLP), los controles de acceso y Azure Rights Management deben estar correctamente habilitados y mantenidos.

- El cumplimiento depende de la configuración, no de la marca.

- Elija en función de la capacidad interna, no solo del coste.

-

- Un equipo informático sólido → Outlook (configurado correctamente) puede funcionar.

- Recursos informáticos limitados → Las soluciones de correo electrónico específicas que cumplen con la HIPAA reducen la carga operativa.

- La autenticación del correo electrónico refuerza la seguridad del correo electrónico HIPAA.

DMARC, DKIM y SPF evitan la suplantación de identidad y el phishing que podrían exponer información médica protegida. - El coste total incluye más que la licencia.

Hay que tener en cuenta el tiempo de implementación, la configuración de políticas, la formación, la supervisión y la gestión continua del cumplimiento, no solo las cuotas de suscripción a Microsoft 365.

Las organizaciones sanitarias envían cada año millones de correos electrónicos con información sobre los pacientes, como confirmaciones de citas, resultados de análisis, datos de seguros, notas de derivación y resúmenes de alta. El correo electrónico es cómodo, rápido y familiar. También es uno de los mayores riesgos de cumplimiento normativo en el sector sanitario.

Los datos del sector ponen de relieve la gravedad del riesgo:

- El correo electrónico ocupa el en segundo lugar por las ubicaciones de PHI después de los servidores de red.

- El coste medio de una violación de datos sanitarios ha alcanzado la cifra récord de9,8 millones de dólares por incidente.

Por eso, en las reuniones de TI y cumplimiento normativo siempre surge la misma pregunta:

¿El cifrado del correo electrónico de Outlook cumple con la HIPAA?

Suena sencillo, pero la respuesta no es un simple sí o no.

Outlook estándar, por sí solo, no cumple con la normativa HIPAA. Sin embargo, Microsoft Outlook, utilizado como parte de Microsoft Office 365, sí que cumple con la normativa HIPAA. La diferencia es importante. Muy importante.

Sin embargo, muchas organizaciones sanitarias siguen asumiendo que el uso de Outlook garantiza automáticamente el cumplimiento de la HIPAA.

No es así.

Comprender la diferencia y saber cómo configurar correctamente su sistema puede marcar la diferencia entre un funcionamiento fluido y una costosa infracción. Esta guía está dirigida a responsables de TI del sector sanitario, responsables de cumplimiento normativo y consultas médicas que necesitan una respuesta clara, sin sesgos de los proveedores ni vagas afirmaciones de marketing.

Analizaremos el cumplimiento de Outlook con la HIPAA, explicaremos lo que Outlook puede y no puede hacer, repasaremos los requisitos de configuración reales y le ayudaremos a decidir si Outlook es la opción adecuada para su organización en 2026.

Cumplimiento de la HIPAA: requisitos de correo electrónico que no puede ignorar

Antes de hablar sobre Outlook, debemos aclarar una cosa: la HIPAA no aprueba ni certifica plataformas de correo electrónico. La HIPAA se preocupa por las medidas de seguridad, no por las marcas.

La Norma de Seguridad de la HIPAA exige a las entidades cubiertas y a los socios comerciales que protejan la confidencialidad, integridad y disponibilidad de la Información Médica Protegida (PHI), incluida la PHI enviada por correo electrónico.

Cualquier organización que desee cumplir con la HIPAA debe asegurarse de que estos requisitos técnicos se implementen correctamente.

Cifrado en tránsito

La HIPAA exige que la PHI se cifre cuando se transmita a través de redes abiertas, como Internet. En términos prácticos, esto significa que los sistemas de correo electrónico deben utilizar el protocolo TLS (Transport Layer Security) para evitar la interceptación de los mensajes mientras se transmiten entre servidores de correo.

Para cumplir este requisito:

- Se debe aplicar TLS 1.2 o superior como estándar mínimo de seguridad.

- Los correos electrónicos enviados sin cifrar a través de Internet no cumplen los requisitos de la HIPAA.

- El cifrado debe aplicarse mediante políticas, no dejarse al azar.

Muchos sistemas de correo electrónico se basan en TLS oportunista, lo que significa que el cifrado solo se utiliza si el servidor receptor lo admite. Si no es así, el mensaje puede seguir entregándose sin cifrar.

Ese comportamiento alternativo crea un riesgo de incumplimiento normativo. Las organizaciones sanitarias deben exigir el uso de TLS para los correos electrónicos que contengan información médica protegida, en lugar de confiar en la negociación automática.

Microsoft 365 es compatible con los estándares TLS modernos, pero TLS por sí solo no hace que Outlook cumpla con la HIPAA. Protege la conexión entre servidores durante la transmisión. No cifra los mensajes almacenados en el buzón ni protege contra el acceso no autorizado a partir de credenciales comprometidas.

Cifrado en reposo

La HIPAA también exige que la PHI se cifre cuando se almacena en servidores de correo electrónico, archivos y copias de seguridad, no solo durante la transmisión.

Para cumplir este requisito:

- Los datos de correo electrónico almacenados deben utilizar un cifrado fuerte, como AES-256 o equivalente.

- El cifrado debe aplicarse a los buzones de correo, los archivos y los sistemas de copia de seguridad.

- El acceso administrativo a los datos almacenados debe estar restringido y supervisado.

Microsoft 365 cifra los datos de correo electrónico en reposo dentro de Exchange Online. Sin embargo, el cifrado por sí solo no garantiza el cumplimiento de la HIPAA en Outlook. Si los controles de acceso son débiles o las credenciales se ven comprometidas, la información médica protegida (PHI) almacenada puede quedar expuesta.

En el caso de las implementaciones locales de Outlook, el cifrado en reposo depende totalmente de cómo esté configurada la infraestructura.

La protección de la PHI no termina cuando se entrega el correo electrónico. Debe permanecer protegida dondequiera que se almacene.

Controles de acceso

El cifrado por sí solo no hace que un sistema cumpla con la HIPAA. La HIPAA exige controles de acceso estrictos para garantizar que solo las personas autorizadas puedan ver la PHI.

Para cumplir este requisito:

- Cada usuario debe tener un nombre de usuario único.

- Se debe aplicar la autenticación multifactorial (MFA).

- El acceso debe seguir el principio del mínimo privilegio.

- Las sesiones deben caducar automáticamente tras un periodo de inactividad.

| ¿Quieres saber cómo activar la autenticación de dos factores para los correos electrónicos? |

Sin MFA, las credenciales robadas pueden dar a los atacantes acceso completo a la PHI, incluso si el sistema de correo electrónico está cifrado. Las cuentas con permisos excesivos crean un riesgo similar.

Microsoft 365 admite controles de acceso basados en roles y la aplicación de MFA. Sin embargo, el cumplimiento de Outlook con la HIPAA depende de que estos controles estén correctamente configurados y se apliquen de forma coherente a todos los usuarios.

Controles de auditoría e integridad

La HIPAA exige a las organizaciones que realicen un seguimiento y supervisen el acceso a la PHI. Si se produce una violación, debe poder demostrar quién accedió a los datos, cuándo y qué medidas se tomaron.

Para cumplir este requisito:

- El acceso al correo electrónico y la actividad deben registrarse y fecharse con la hora.

- Los registros deben registrar las visualizaciones, eliminaciones, modificaciones y acciones administrativas.

- Los registros de auditoría deben conservarse durante al menos seis años.

- Los sistemas deben detectar alteraciones no autorizadas en los mensajes.

Sin registros de auditoría, no se pueden investigar incidentes ni demostrar el cumplimiento normativo.

Microsoft 365 incluye funciones de registro y generación de informes de auditoría del buzón. Sin embargo, estas funciones deben estar habilitadas y configuradas correctamente. El simple uso de Outlook no cumple automáticamente los requisitos de auditoría de la HIPAA.

Los controles de integridad son igualmente importantes. Los correos electrónicos que contienen información médica protegida (PHI) no deben modificarse durante su tránsito sin que se detecte. Las configuraciones como las implementaciones de Outlook S/MIME HIPAA o el cifrado de etiquetas de confidencialidad de Microsoft pueden ayudar a verificar la identidad del remitente y proteger la integridad de los mensajes cuando se implementan correctamente.

Cifrado de correo electrónico de Outlook: capacidades y limitaciones

Microsoft Outlook, cuando se utiliza dentro de Microsoft 365, ofrece múltiples opciones de cifrado. Todas ellas son compatibles con la normativa HIPAA, pero ninguna cumple automáticamente con ella desde el primer momento.

A continuación se ofrece un desglose práctico de los métodos de cifrado de Outlook, su relevancia en materia de cumplimiento normativo y sus deficiencias.

Opciones de cifrado de correo electrónico para el cumplimiento de la HIPAA

Opción 1: Cifrado S/MIME de Outlook (Outlook S/MIME HIPAA)

S/MIME (Secure/Multipurpose Internet Mail Extensions) proporciona cifrado de extremo a extremo y firmas digitales.

Lo que hace bien:

- Cifra el contenido de los correos electrónicos y los archivos adjuntos.

- Firma digitalmente los mensajes para verificar la identidad del remitente.

- Protege contra la manipulación y la suplantación de identidad.

Cumplimiento de la HIPAA: Sí, puede cumplir con la HIPAA cuando se implementa correctamente.

Por qué es un reto:

- Requiere gestionar certificados de cifrado para cada usuario.

- Los destinatarios también deben instalar certificados S/MIME.

- Soporte limitado en dispositivos móviles y clientes que no sean Outlook.

- Los correos electrónicos cifrados no pueden ser escaneados por herramientas DLP o antivirus.

- El personal no técnico tiene dificultades con la configuración y la resolución de problemas.

S/MIME es seguro, pero su funcionamiento resulta pesado para la mayoría de los entornos sanitarios. Muchos equipos de TI del sector sanitario lo abandonan tras su implantación debido a su complejidad.

Opción 2: Etiquetas de confidencialidad de Office 365 con cifrado

Este método utiliza Azure Rights Management (RMS) para proteger el contenido del correo electrónico. Cuando un usuario aplica una etiqueta de confidencialidad, como «Confidencial - PHI», se aplican automáticamente reglas de cifrado y acceso (solo lectura, sin reenvío, sin copia).

Lo que hace bien:

- Aplica el cifrado automáticamente cuando se activa una etiqueta.

- Restringe el reenvío, la copia o la impresión de correos electrónicos confidenciales.

- Se integra perfectamente con Outlook y otras aplicaciones de Microsoft 365.

- Elimina la necesidad de gestionar certificados.

- Admite controles de acceso granulares.

Cumplimiento de la HIPAA: Sí, cuando está correctamente configurado.

Por qué es un reto:

- Requiere Office 365 E3, E5 o Business Premium.

- Requiere una configuración adecuada en Microsoft Purview.

- Depende de que los usuarios apliquen las etiquetas correctamente, a menos que se automatice.

Para muchas organizaciones sanitarias, esta es la opción de cifrado nativa de Outlook más práctica.

Opción 3: Solo cifrado TLS

TLS cifra el correo electrónico mientras se transmite entre servidores de correo.

Lo que hace bien:

- Cifra el tráfico de correo electrónico en tránsito a través de redes abiertas.

- Protege contra la interceptación durante la entrega de servidor a servidor.

- Funciona automáticamente en la mayoría de los entornos modernos de Microsoft 365.

Cumplimiento de la HIPAA: Parcial, solo cumple el requisito de «cifrado en tránsito». No proporciona protección de extremo a extremo.

Por qué es un reto:

- Cifra únicamente la conexión entre servidores.

- Deja los correos electrónicos legibles dentro de los buzones.

- No protege contra credenciales comprometidas.

- No impide el uso indebido interno ni el reenvío no autorizado.

- No es suficiente como medida independiente para el cumplimiento de la HIPAA.

Es importante señalar que TLS por sí solo no cumple los requisitos de la HIPAA para la PHI. Es necesario, pero no suficiente.

👉Más información: ¿Qué es el cifrado TLS? Componentes clave e implementación

Opción 4: Herramientas de cifrado de Outlook de terceros

Algunas organizaciones añaden capas de cifrado externas a Outlook. Algunos ejemplos son los portales seguros o los complementos que cifran automáticamente los correos electrónicos con información médica protegida (PHI). Se integra con Outlook para proporcionar flujos de trabajo de cifrado mejorados. Entre los proveedores más comunes centrados en la atención sanitaria se encuentran Virtru, LuxSci y Paubox.

Lo que hace bien

- Cifra los correos electrónicos automáticamente sin necesidad de intervención por parte del usuario.

- Simplifica la implementación en comparación con S/MIME.

- Elimina los requisitos de gestión de certificados.

- Proporciona un acceso seguro basado en un portal para los destinatarios.

- Incluye funciones de generación de informes de cumplimiento (dependientes del proveedor).

Cumplimiento de la HIPAA: Puede cumplir con la HIPAA si se configura correctamente y se combina con un acuerdo de nivel de servicio (BAA) firmado por el proveedor.

Por qué es un reto

- Costo adicional más allá de la licencia de Microsoft

- Requiere instalación y configuración de integración.

- Crea dependencia de un proveedor externo.

- Modifica la experiencia del destinatario en algunos modelos basados en portales.

Las herramientas de terceros suelen simplificar el cumplimiento normativo, pero aumentan los gastos operativos.

Aquí tienes una tabla resumen:

| Método de cifrado | De extremo a extremo | Fácil de usar | Requiere certificados | ¿Cumple solo con la HIPAA? |

|---|---|---|---|---|

| S/MIME | Sí | No | Sí | Con configuración |

| Etiquetas de confidencialidad cifradas | Sí (basado en RMS) | Sí | No | Con configuración |

| TLS | No | Automático | No | No |

| Herramientas de terceros | Sí | Sí | No | Con configuración |

Outlook puede admitir el cumplimiento de la HIPAA, pero no es compatible de forma predeterminada. La seguridad depende de cómo se configure y gestione. Outlook solo cumple los requisitos de la HIPAA cuando:

- Utilizas Microsoft 365 (no Outlook independiente).

- El cifrado está correctamente configurado.

- Se aplican controles de acceso y registros de auditoría.

- El personal recibe formación sobre prácticas seguras en el uso del correo electrónico.

- Existe un acuerdo de socio comercial (BAA) con Microsoft.

- Las herramientas de terceros se evalúan cuando es necesario.

El Outlook estándar por sí solo no cumple con la HIPAA.

Muchas organizaciones sanitarias subestiman el esfuerzo que supone la configuración y sobreestiman lo que realmente cubre el «cifrado integrado». El cumplimiento normativo requiere controles por capas, no solo activar el cifrado.

Cumplimiento de la HIPAA en Office 365: requisitos de configuración para el cifrado seguro del correo electrónico de Outlook

Para lograr el cumplimiento de la HIPAA en Office 365, no basta con habilitar el cifrado en Outlook. Es esencial una configuración adecuada en Microsoft 365, Microsoft Purview y Microsoft Entra ID para cumplir los requisitos de correo electrónico de la HIPAA, proteger la información médica protegida (PHI) y reducir el riesgo de violaciones de datos.

A continuación se muestra una hoja de ruta de configuración paso a paso para las organizaciones sanitarias que utilizan el cifrado de correo electrónico de Outlook en Office 365.

Paso 1: Verifique su nivel de suscripción a Office 365.

No todos los planes de Microsoft admiten controles de nivel HIPAA.

Para cumplir con los requisitos de conformidad con la HIPAA, necesita:

- Microsoft 365 E3, E5 o Business Premium

- Acceso a herramientas de cifrado, registro de auditoría, DLP y cumplimiento normativo.

Los planes de nivel inferior carecen de cifrado avanzado y retención de auditorías a largo plazo.

Confirme su suscripción actual en el Centro de administración de Microsoft. Actualice si es necesario para admitir controles de correo electrónico que cumplan con la HIPAA.

Paso 2: Habilitar Azure Rights Management (RMS)

Azure Rights Management (RMS) habilita el cifrado de etiquetas de confidencialidad y las restricciones de acceso en Outlook. Sin la activación de RMS, la protección cifrada basada en etiquetas no funcionará.

¿Cómo activar RMS?

Vaya a: Microsoft Purview → Seguridad de datos → Cifrado → Azure Rights Management y, a continuación, seleccione Activar.

Este paso permite el cifrado basado en políticas del correo electrónico de Outlook para proteger la información médica protegida (PHI).

Paso 3: Configurar etiquetas de confidencialidad con cifrado

Las etiquetas de confidencialidad aplican un cifrado estructurado y basado en políticas.

Cree etiquetas alineadas con los niveles de riesgo de la información médica protegida (PHI), tales como:

- «Confidencial – Información médica protegida»

- «Interno – PHI»

Cómo crear:

Microsoft Purview → Seguridad de datos → Etiquetas de confidencialidad → Crear etiquetas y configurar permisos de cifrado.

Configure cada etiqueta para:

- Cifrar los correos electrónicos automáticamente

- Restringir el reenvío, la copia o la impresión.

- Establezca fechas de vencimiento cuando sea apropiado.

- Aplicar reglas de etiquetado automático para palabras clave PHI

El etiquetado automático reduce la dependencia del criterio humano y respalda controles más estrictos de cumplimiento de la HIPAA en el correo electrónico.

Paso 4: Implementar la autenticación multifactorial (MFA)

El cifrado por sí solo no protege contra las credenciales comprometidas.

La autenticación multifactorial (MFA) es fundamental para el cumplimiento de la HIPAA en Outlook porque:

- Reduce el acceso no autorizado al buzón de correo.

- Protege la información médica protegida cifrada contra el robo de cuentas.

- Refuerza la seguridad general de la identidad.

Habilite la autenticación multifactor (MFA) en Microsoft Entra ID y exíjala a todos los usuarios, sin excepciones.

Paso 5: Configurar el registro de auditoría

La HIPAA exige controles de auditoría para realizar un seguimiento del acceso a la PHI electrónica.

El registro de auditoría del buzón debe:

- Registrar las visualizaciones, ediciones y eliminaciones de correos electrónicos.

- Registrar la actividad del administrador

- Conservar los registros durante al menos seis años.

Habilite el registro de auditoría en Exchange Online y configure políticas de retención a largo plazo.

Paso 6: Implementar políticas de prevención de pérdida de datos (DLP)

Las políticas DLP ayudan a aplicar automáticamente el cifrado de correo electrónico HIPAA. Las reglas DLP configuradas correctamente pueden:

- Detectar información médica protegida (números de la Seguridad Social, números de historiales médicos, identificadores de pacientes)

- Bloquear los correos electrónicos salientes que no cumplan con las normas.

- Activar automáticamente el cifrado

- Alertar a los administradores sobre la posible exposición de datos.

Esto refuerza el cumplimiento normativo al reducir los errores manuales.

Cree políticas de DLP en Microsoft Purview. Realice pruebas exhaustivas antes de la implementación completa.

Paso 7: Formar al personal sobre los requisitos de la HIPAA en materia de correo electrónico.

La tecnología por sí sola no garantiza el cumplimiento. Su personal debe comprender:

- Cómo el phishing ataca los sistemas de correo electrónico del sector sanitario

- Cuándo y cómo aplicar el cifrado

- Cómo utilizar las etiquetas de confidencialidad

- Requisitos básicos de la HIPAA para el correo electrónico

Realizar una formación anual sobre seguridad del correo electrónico en el marco de la HIPAA e incluirla en los programas de incorporación.

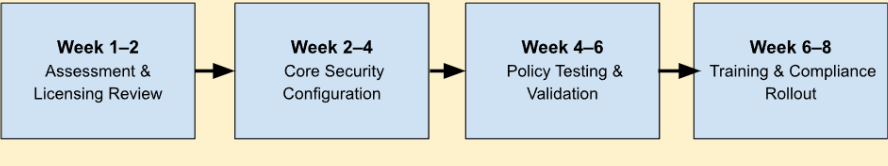

¿Cuánto tiempo lleva realmente configurar Office 365 HIPAA?

Muchas organizaciones sanitarias subestiman el tiempo que lleva realizar una configuración adecuada. Técnicamente, las funciones de cifrado se pueden habilitar en unas pocas horas. Sin embargo, para que el cifrado de correo electrónico de Office 365 HIPAA esté realmente listo, es necesario planificar políticas, realizar pruebas y lograr la adopción por parte de los usuarios.

En la práctica:

|

Así es como se ve una implementación realista:

Semanas 1-2: Evaluación y planificación

- Verificar la licencia (E3, E5 o Business Premium)

- Revisar los flujos de trabajo actuales de correo electrónico relacionados con la información médica protegida (PHI).

- Identificar deficiencias en el cifrado, la autenticación multifactorial (MFA), el registro y la prevención de pérdida de datos (DLP).

- Asignar los requisitos normativos a los controles de Microsoft.

Esta fase es fundamental. Apresurarse en la configuración sin comprender cómo fluye la información médica protegida (PHI) a través de su organización crea puntos ciegos.

Semanas 2-4: Configuración básica

- Activar Azure Rights Management

- Configurar etiquetas de confidencialidad con cifrado

- Habilitar la autenticación multifactor para todos los usuarios

- Activar el registro de auditoría del buzón

- Implementar políticas básicas de prevención de pérdida de datos

En esta etapa, su organización comienza a avanzar hacia controles estructurados de cumplimiento de la HIPAA en Outlook.

Semanas 4-8: Pruebas, formación y optimización.

- Flujos de trabajo de correo electrónico cifrado piloto

- Pruebe las reglas DLP para reducir los falsos positivos.

- Formar al personal sobre cuándo y cómo aplicar las etiquetas.

- Ejecutar simulaciones de phishing

- Validar registros de auditoría e informes.

Esta fase determina si su implementación funciona en condiciones reales. El cifrado que el personal no comprende a menudo se omite. Los sistemas de salud más grandes con múltiples departamentos pueden requerir aún más tiempo.

Calendario de implementación de la configuración de Office 365 HIPAA

Consideraciones sobre los costes del cumplimiento de la HIPAA en Outlook

El coste suele ser la verdadera razón por la que las organizaciones se preguntan:

- ¿El cifrado de correo electrónico de Outlook cumple con la HIPAA?

- ¿Deberíamos invertir en una solución de correo electrónico específica que cumpla con la HIPAA?

Las licencias de Microsoft 365 son solo una parte de la ecuación. El cumplimiento de Outlook con la HIPAA implica el nivel de suscripción, el esfuerzo de configuración, los complementos de seguridad y la gestión interna de TI.

Analicémoslo con claridad.

- Costes de licencia

Para admitir el cifrado de correo electrónico HIPAA de Office 365, las organizaciones suelen necesitar:

- Microsoft 365 E3: aproximadamente entre 12 y 20 dólares por usuario al mes.

- Microsoft 365 E5: más caro, pero incluye funciones ampliadas de seguridad y cumplimiento normativo.

Las suscripciones de nivel inferior suelen carecer de la profundidad de auditoría y los controles de cifrado necesarios para los flujos de trabajo de correo electrónico que cumplen con la HIPAA.

- Complementos de seguridad o herramientas de terceros

Algunas organizaciones añaden:

- Protección avanzada contra amenazas

- Complementos de cifrado de correo electrónico

- DMARC y herramientas de autenticación de correo electrónico

- Plataformas de supervisión de seguridad

Esto puede suponer un coste adicional de entre 5 y 15 dólares por usuario al mes, dependiendo de la configuración.

- Recursos internos de TI

Este es el coste oculto. El cumplimiento adecuado de la HIPAA por parte de Outlook requiere:

- Gestión continua de políticas

- Supervisión del registro de auditoría

- Gestión de licencias

- Formación de usuarios

- Revisiones periódicas de cumplimiento

Si su equipo de TI carece de experiencia en materia de cumplimiento normativo, los errores de configuración pueden costar mucho más que las propias tasas de licencia.

- Comparación del riesgo de incumplimiento

Al sopesar los costes, tenga en cuenta lo siguiente:

Una sola filtración de correos electrónicos relacionados con la atención médica puede desencadenar investigaciones reglamentarias, requisitos de notificación a los pacientes y riesgos legales. El impacto financiero suele superar con creces los costes anuales de software.

Por eso, muchas organizaciones evalúan si configurar Microsoft correctamente es más rentable que adoptar una solución de correo electrónico HIPAA diseñada específicamente para este fin.

Resumen de costes

| Componente de coste | Coste estimado | Qué cubre |

|---|---|---|

| Microsoft 365 E3 | 12-20 $/usuario/mes | Cifrado, registro de auditoría, controles de cumplimiento normativo. |

| Microsoft 365 E5 | 30-38 $/usuario/mes | Seguridad avanzada, auditoría mejorada, detección de amenazas |

| Complementos de cifrado de terceros | 5-15 $/usuario/mes | Cifrado automático, entrega por portal y controles adicionales. |

| Autenticación de correo electrónico (herramientas DMARC) | ~8 $ por usuario al mes | Protección contra la suplantación de dominios, visibilidad de auditoría |

| Gestión interna de TI | Variable | Configuración, supervisión, formación |

| Rango total estimado

Para la mayoría de las organizaciones sanitarias:

|

Outlook frente a soluciones de correo electrónico dedicadas a HIPAA: ¿cuál tiene más sentido?

Una vez que comprenda la configuración, el calendario y el coste que conlleva el cumplimiento de la HIPAA en Outlook, la siguiente pregunta es de carácter práctico:

¿Deberíamos configurar Microsoft 365 nosotros mismos o adoptar una solución de correo electrónico dedicada que cumpla con la HIPAA?

La respuesta depende menos de la tecnología y más de la capacidad interna.

Cuando Outlook (Microsoft 365) es suficiente

Para muchas organizaciones sanitarias, Outlook puede funcionar, especialmente si Microsoft 365 ya está integrado en toda la organización.

Outlook puede ser suficiente si:

- Ya dispone de licencia para Microsoft 365 E3 o E5.

- Cuenta con personal de TI que se siente cómodo gestionando las políticas de cumplimiento normativo.

- Está dispuesto a configurar correctamente el cifrado de correo electrónico HIPAA de Office 365.

- Puede aplicar políticas de autenticación multifactor (MFA), registro de auditoría y prevención de pérdida de datos (DLP).

- Está preparado para formar al personal sobre las etiquetas de cifrado.

- Busca principalmente el cumplimiento básico de la HIPAA, en lugar de una automatización avanzada.

En este escenario, Outlook se convierte en una opción rentable. Se aprovecha la infraestructura por la que ya se paga. Pero requiere disciplina y una gestión continua.

Cuando una solución de correo electrónico dedicada a la HIPAA es la opción más adecuada

Los proveedores de correo electrónico dedicados a la HIPAA simplifican gran parte de la carga operativa.

Pueden ser una mejor opción si:

- Desea un cifrado automático sin depender de que los usuarios apliquen etiquetas.

- Prefieres que el cifrado se active al instante cuando se detecta información médica protegida (PHI).

- Necesita controles más estrictos para la detección de phishing y amenazas.

- Desea que los servicios gestionados se encarguen de las actualizaciones de cumplimiento normativo.

- No dispone de los conocimientos técnicos internos necesarios para configurar los controles de seguridad de Microsoft.

- Desea un mantenimiento mínimo de las políticas.

Estas soluciones están diseñadas específicamente para el correo electrónico que cumple con la HIPAA, lo que a menudo reduce los errores de configuración. Por lo general, aumentan los costes, pero reducen la complejidad administrativa.

Aquí tienes una breve comparación de ambas opciones.

| Característica | Outlook (Office 365) | Correo electrónico dedicado a la HIPAA |

|---|---|---|

| Codificación | Sí (con la configuración adecuada) | Sí (automático por defecto) |

| Coste | 12-20 $ por usuario al mes | 5-15 $/usuario/mes (adicional) |

| Complejidad de la configuración | Alta | Bajo |

| Experiencia del usuario | Bueno (interfaz familiar) | Bueno (portal web) |

| Experiencia del destinatario | Bueno (Outlook nativo) | Feria (acceso al portal) |

| Cifrado automático | No (requiere etiqueta de confidencialidad) | Sí (automatización integrada) |

| Detección de amenazas | Básico (a menos que se actualice) | Avanzado |

| Servicio gestionado | No | A menudo incluido |

| Ideal para | Organizaciones con experiencia en TI | Organizaciones que buscan simplicidad |

Nuestra opinión sinceraOutlook es totalmente compatible con el cumplimiento de la HIPAA. Pero no es fácil. La pregunta no es solo «¿El cifrado del correo electrónico de Outlook cumple con la HIPAA?». La pregunta más adecuada es:

Si la respuesta es sí, Microsoft 365 puede ser una solución práctica y económica. Si la respuesta es incierta, una plataforma de correo electrónico HIPAA diseñada específicamente para este fin puede reducir el riesgo a largo plazo. |

Errores comunes que cometen las organizaciones sanitarias en el cumplimiento de la HIPAA

La mayoría de los equipos de TI del sector sanitario no fracasan porque ignoren la seguridad. Fracasan porque dan por sentado que las funciones equivalen al cumplimiento normativo. Estas son las deficiencias más comunes.

❌1. Suponiendo que la versión estándar de Outlook cumple con la normativa HIPAA.

Este es el malentendido más frecuente.

La versión de escritorio de Outlook no cumple por sí sola los requisitos de cifrado, auditoría o control de acceso de la HIPAA. El cumplimiento de la HIPAA por parte de Outlook requiere Microsoft 365, normalmente E3, E5 o Business Premium, con la configuración adecuada.

¿Por qué es arriesgado? Las organizaciones asumen que cumplen con la normativa simplemente porque «utilizan Outlook».

Qué hacer en su lugar: Verifique su nivel de suscripción a Microsoft 365 y confirme que las funciones de cifrado, registro de auditoría y DLP estén habilitadas.

❌2. Envío de información médica protegida (PHI) sin cifrado de extremo a extremo.

TLS por sí solo no cumple con todas las medidas de seguridad de la HIPAA. Aunque TLS cifra los datos en tránsito, no protege el mensaje una vez que llega al buzón.

El cifrado de correo electrónico HIPAA auténtico de Office 365 requiere etiquetas de confidencialidad, como se ha mencionado anteriormente, o la implementación de Outlook S/MIME HIPAA para los correos electrónicos que contengan información médica protegida (PHI).

¿Por qué es arriesgado? La información médica protegida (PHI) sin cifrar en los buzones de correo puede quedar expuesta debido al compromiso de las credenciales o al uso indebido por parte de personas internas.

Qué hacer en su lugar: Exigir etiquetas cifradas o S/MIME para todas las comunicaciones de PHI.

❌3. Omitir la autenticación multifactorial (MFA)

Las credenciales robadas siguen siendo una de las principales causas de las violaciones de seguridad en el correo electrónico del sector sanitario. Si los atacantes obtienen acceso a un buzón de correo, obtienen acceso a la información médica protegida (PHI).

¿Por qué es peligroso? El acceso con una sola contraseña hace que las cuentas de Outlook sean vulnerables a los ataques de phishing.

Qué hacer en su lugar: Aplicar la autenticación multifactor (MFA) a todos los usuarios mediante políticas de acceso condicional en Microsoft Entra ID.

❌4. No habilitar el registro de auditoría

La HIPAA exige controles de auditoría. Si no puede ver quién ha accedido a un buzón, cuándo lo ha hecho y qué ha hecho, no puede demostrar el cumplimiento.

¿Por qué es arriesgado? En una investigación por violación de la seguridad, la falta de registros puede dar lugar a sanciones reglamentarias.

Qué hacer en su lugar: Habilite el registro de auditoría del buzón en Exchange Online y conserve los registros durante al menos seis años.

❌5. Subestimar la formación del personal

La tecnología solo funciona si los usuarios la comprenden. El personal a menudo olvida aplicar etiquetas de cifrado o no reconoce los intentos de phishing dirigidos a los datos de los pacientes.

¿Por qué es arriesgado? Los errores humanos pueden burlar incluso los sistemas de seguridad mejor configurados.

Qué hacer en su lugar: Realizar una formación anual sobre la HIPAA por correo electrónico e incluir simulaciones de phishing.

❌6. Ignorar las políticas de prevención de pérdida de datos (DLP)

Sin DLP, el correo electrónico cifrado depende totalmente del criterio del usuario.

¿Por qué es arriesgado? La información médica protegida (PHI) puede enviarse externamente sin cifrar si un usuario olvida aplicar una etiqueta.

Qué hacer en su lugar: Implementar reglas DLP que detecten automáticamente la información médica protegida (PHI) y activen el cifrado.

❌7. Sobreexposición de la información médica protegida (PHI) debido a controles de acceso poco restrictivos.

No todos los empleados necesitan tener acceso a todos los buzones de correo.

¿Por qué es arriesgado? Cuanto mayor sea el acceso concedido, mayor será el impacto de una violación si se comprometen las credenciales.

Qué hacer en su lugar: Aplicar los principios de acceso con privilegios mínimos y utilizar etiquetas de confidencialidad para restringir los derechos de visualización.

¿Cómo puede PowerDMARC reforzar el cumplimiento de la HIPAA en Outlook?

PowerDMARC no sustituye al cifrado de Microsoft 365. En cambio, refuerza el cumplimiento de la HIPAA protegiendo la identidad del dominio, aplicando normas de transmisión segura y proporcionando visibilidad de las amenazas del correo electrónico. Cuando se combina con Outlook, cierra las brechas críticas que el cifrado por sí solo no puede abordar.

👉Más información: PowerDMARC para organizaciones sanitarias

1. Evita la suplantación de dominio.

Las organizaciones sanitarias son blanco frecuente de ataques de suplantación de identidad. Los actores maliciosos suelen falsificar dominios de hospitales o clínicas para engañar a los pacientes y que compartan su información médica protegida o sus credenciales de inicio de sesión.

PowerDMARC aplica políticas DMARC que:

- Bloquea a los remitentes no autorizados para que no utilicen tu dominio.

- Detenga los correos electrónicos falsos antes de que lleguen a las bandejas de entrada de los pacientes.

- Proteja la confianza en la marca y la seguridad de los pacientes.

Esto respalda directamente el requisito de la HIPAA de proteger la PHI contra la divulgación no autorizada.

Obtenga una presentación de las características de la plataforma DMARC de PowerDMARC.

2. Garantiza la integridad del correo electrónico.

DKIM verifica que los correos electrónicos no han sido alterados durante la transmisión.

Si un atacante intenta modificar el contenido en tránsito, la validación DKIM falla. Esto:

- Cumple con los requisitos de integridad de la HIPAA.

- Detecta manipulaciones o ataques de intermediarios.

- Garantiza que la información clínica o de facturación permanezca sin cambios.

El cifrado protege el contenido. DKIM verifica que no haya sido manipulado.

3. Garantiza una transmisión segura.

PowerDMARC admite la implementación de MTA-STS y TLS-RPT, lo que:

- Aplicar el cifrado TLS obligatorio entre servidores de correo.

- Evitar los ataques a la baja

- Generar informes sobre fallos de cifrado

Esto refuerza la protección de seguridad de transmisión de la HIPAA al garantizar que los correos electrónicos se cifren durante el tránsito, y no solo «intentar» cifrarlos.

4. Proporciona visibilidad de auditoría.

La HIPAA exige documentación y preparación para auditorías.

PowerDMARC ofrece:

- Informes agregados y forenses de DMARC

- Registros de autenticación

- Informes de fallos de cifrado (a través de TLS-RPT)

Estos registros respaldan la documentación de cumplimiento y ayudan en las investigaciones de infracciones.

5. Reduce el riesgo de phishing.

El phishing sigue siendo una de las principales causas de violaciones de datos sanitarios.

Al aplicar DMARC:

- Se bloquean los correos electrónicos falsos de phishing.

- El riesgo de robo de credenciales del personal disminuye.

- Se reduce la probabilidad de acceso no autorizado a la PHI.

Por lo tanto, Outlook + PowerDMARC = Un enfoque de seguridad por capas

Porque mientras Outlook protege el contenido del correo electrónico mediante cifrado, controles de acceso y políticas de retención, PowerDMARC protege su dominio mediante autenticación, prevención de suplantación de identidad y visibilidad del transporte.

Juntos, cierran brechas críticas y crean una base más sólida para la seguridad del correo electrónico alineada con la HIPAA.

Desde el punto de vista del coste, añadir PowerDMARC suele tener un coste inicial de unos 8 dólares por usuario al mes, dependiendo del volumen y los requisitos. Se trata de un coste modesto en comparación con las sanciones económicas y la interrupción operativa que supone una violación de datos sanitarios.

Si está evaluando cómo reforzar la seguridad del correo electrónico de acuerdo con la HIPAA, puede explorar cómo PowerDMARC se adapta a su entorno aquí.

Preguntas frecuentes

P1: ¿El Outlook estándar cumple con la normativa HIPAA?

No. Outlook estándar no cumple con la HIPAA. Solo Microsoft 365 E3 o superior puede admitir el cumplimiento de la HIPAA cuando se configura correctamente.

P2: ¿Office 365 cumple con la normativa HIPAA de forma predeterminada?

No. Office 365 requiere cifrado, MFA, registro de auditoría, políticas DLP y un BAA firmado para cumplir con los requisitos de HIPAA.

P3: ¿Qué suscripción a Microsoft 365 se requiere para cumplir con la HIPAA?

Microsoft 365 E3 o superior. Los planes de nivel inferior carecen del cifrado de correo electrónico y los controles de cumplimiento de la HIPAA necesarios.

P4: ¿El cifrado TLS por sí solo cumple los requisitos de la HIPAA en materia de correo electrónico?

No. TLS protege el correo electrónico en tránsito, pero no proporciona un cifrado completo de extremo a extremo para la PHI.

P5: ¿Cuánto tiempo lleva configurar Outlook HIPAA?

De 2 a 4 semanas para la configuración básica; de 4 a 8 semanas para la implementación completa con formación y pruebas.

P6: ¿Cuál es el coste del cumplimiento de Outlook con la HIPAA?

Por lo general, entre 12 y 20 dólares al mes por usuario para Microsoft 365 E3, más herramientas de seguridad opcionales si son necesarias, lo que puede suponer entre 5 y 10 dólares adicionales al mes por usuario, dependiendo de su configuración.

P7: ¿Debemos utilizar Outlook o una solución de correo electrónico específica que cumpla con la HIPAA?

Outlook funciona si se tienen conocimientos de informática. Las soluciones específicas son más sencillas y requieren menos gestión continua.

- Cómo añadir una dirección IP a tu registro SPF (guía paso a paso) - 11 de mayo de 2026

- Registro SPF de Avanan: cómo configurar, corregir y optimizar tu SPF para Check Point Harmony Email - 7 de mayo de 2026

- Registro SPF de DNS: cómo funciona y cómo configurarlo - 6 de mayo de 2026