Las cuentas de correo electrónico compartidas son aquellas a las que acceden y utilizan varias personas, normalmente de la misma familia u organización. Pueden parecer prácticas, ya que permiten que varias personas administren la carga de trabajo y garanticen que los correos electrónicos no queden sin respuesta. Sin embargo, el uso de un correo electrónico compartido plantea múltiples riesgos de seguridad y deja a todos los usuarios y organizaciones vulnerables.

Puntos clave

- Las cuentas de correo electrónico compartidas pueden dar lugar a una protección débil de las contraseñas, lo que aumenta la vulnerabilidad a los intentos de pirateo.

- La responsabilidad se ve comprometida cuando varios usuarios acceden a una dirección de correo electrónico compartida, lo que dificulta el seguimiento de las acciones realizadas en la cuenta.

- Pueden producirse ataques deliberados de empleados actuales o antiguos si el control de acceso no se mantiene adecuadamente.

- Los problemas de conservación de datos surgen cuando se puede acceder a información sensible incluso después de que un usuario haya eliminado los correos electrónicos.

- El cumplimiento de la normativa específica del sector es a menudo imposible con cuentas de correo electrónico compartidas debido a sus riesgos de seguridad inherentes.

La importancia de la seguridad del correo electrónico

La seguridad del correo electrónico es una parte importante de la seguridad de cualquier empresa. Cientos de miles de personas son víctimas de ataques de suplantación de identidad cada año, lo que provoca considerables pérdidas de datos y daños financieros y de reputación incalculables. Supervisar a los empleados y asegurarse de que siguen las mejores prácticas puede reforzar las defensas digitales. Implementar protocolos de autenticación de correo electrónico como DMARC, SPF y DKIM ayuda a proteger contra los ataques de phishing y spoofing verificando la legitimidad de los remitentes de correo electrónico y reduciendo el riesgo de uso no autorizado de su dominio.

Una forma de hacerlo es mediante el uso de software espía legítimo. Según la reseña de Flexispyde Noah Edis, por ejemplo, el software puede utilizarse para supervisar los dispositivos de la empresa con el fin de garantizar que se siguen las mejores prácticas y mejorar la rendición de cuentas. Existen requisitos legales en algunas regiones que exigen que los empresarios informen a sus empleados sobre cualquier medida o herramienta de vigilancia -por ejemplo, el GDPR en la UE-, pero no es el caso a escala mundial.

¡Simplifique la seguridad con PowerDMARC!

¿Qué son las direcciones de correo electrónico compartidas?

Una dirección de correo electrónico compartida es una única dirección de correo electrónico que utiliza una única cuenta de correo electrónico y que tiene varios usuarios. Todos los usuarios inician sesión en la cuenta con las mismas credenciales de inicio de sesión. Los correos electrónicos compartidos se pueden utilizar en hogares, familias e incluso empresas. Por ejemplo, suelen utilizarse en departamentos de atención al cliente, donde varios empleados son responsables de responder los correos electrónicos enviados a una única dirección.

Dado que todos los miembros del equipo utilizan los mismos datos de inicio de sesión y acceden a los mismos correos electrónicos, y dado que los miembros del equipo cambian de departamento o incluso abandonan la empresa, puede suceder que decenas o más personas acaben teniendo acceso a la cuenta. Esto deja a la empresa expuesta a ataques internos y, al mismo tiempo, aumenta el riesgo de ataques externos.

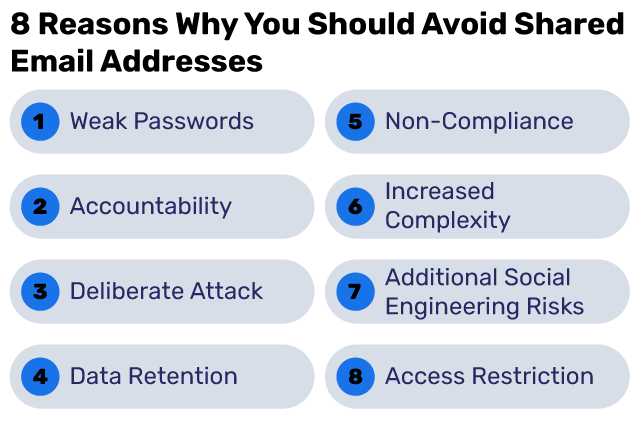

8 razones por las que deberías evitar compartir direcciones de correo electrónico

Las direcciones de correo electrónico compartidas son prácticas y pueden resultar útiles en algunos casos, pero presentan ciertos riesgos de seguridad. A continuación, se indican algunas razones habituales por las que debería evitar su uso:

1. Contraseñas débiles

Las contraseñas seguras deben estar compuestas de letras mayúsculas y minúsculas, números y caracteres especiales. No deben incluir cadenas de caracteres que sean secuencias, palabras y frases conocidas ni nada que se pueda adivinar fácilmente. 8 de cada 10 ataques informáticos a empresas se producen debido al uso de contraseñas débiles o robadas, lo que hace que la elección y el uso de contraseñas seguras sean una parte integral de la seguridad de los datos .

Las cuentas de correo electrónico compartidas suelen tener contraseñas sencillas. Varios usuarios necesitan acceder a la cuenta, y es más fácil para el administrador asignar una contraseña sencilla. Muchos usuarios también utilizan las mismas contraseñas para varias cuentas diferentes, por lo que si se les ha dado una contraseña para acceder a su correo electrónico, existe la posibilidad de que reutilicen esa contraseña en otros sitios. Para reducir los riesgos, utiliza siempre contraseñas fuertes y únicas para cada cuenta y asegúrate de que cumplen las mejores prácticas de seguridad.

2. Responsabilidad

Si varias personas tienen acceso a una cuenta de correo electrónico con el mismo nombre de usuario y contraseña, resulta prácticamente imposible determinar quién ha hecho qué. Si se produce una filtración deliberada de datos y se comparten correos electrónicos confidenciales, es muy difícil saber quién ha compartido esa información cuando se utilizan cuentas de correo electrónico compartidas. Desde un punto de vista empresarial, también resulta difícil determinar quién ha enviado o respondido a mensajes desde una cuenta de correo electrónico.

La falta de responsabilidad no tiene que ver con imponer sanciones. Si se produce una violación o riesgo de seguridad, los empleados y los usuarios de correo electrónico deben recibir formación sobre las mejores prácticas. Para ello, es necesario identificar quién necesita formación o podría alejar a los usuarios que cumplen con las mejores prácticas. Otro elemento de la responsabilidad es determinar quién es responsable de responder a qué correos electrónicos. Los miembros del equipo deberán comprobar todos los correos electrónicos para asegurarse de que hayan recibido una respuesta oportuna.

3. Ataque deliberado

Los correos electrónicos, incluso los de los clientes, pueden contener datos muy confidenciales: información que no desea que la competencia o terceros obtengan. Con cuentas de correo electrónico compartidas, puede resultar difícil hacer un seguimiento de quién tiene acceso a la cuenta. Además de los empleados actuales que necesitan acceso, también hay empleados que abandonan las organizaciones. No todas las violaciones y ataques de datos provienen de fuera de la empresa. Muchos son instigados por empleados o ex empleados.

Es poco probable que se cambie la contraseña de un correo electrónico cada vez que se produce una reestructuración interna o cuando un empleado se va. Sin embargo, la mayoría de las empresas restringen inmediatamente otras formas de acceso cuando un empleado se va. Esto deja a la empresa expuesta a ataques deliberados de empleados actuales o antiguos descontentos.

4. Retención de datos

En la mayoría de los casos, los empleados utilizan un software de correo electrónico como Outlook para acceder al correo electrónico compartido. El software se instala en su computadora y permite a las personas tener acceso total a la cuenta. Pueden recibir y enviar correos electrónicos, descargar archivos adjuntos y realizar funciones administrativas en la cuenta.

Aunque un usuario elimine un correo electrónico sensible, si el contenido del mismo se encuentra en el software de correo electrónico de otro usuario, o éste ha descargado archivos adjuntos, esos datos siguen existiendo.. Esto puede ser problemático con datos empresariales sensibles. También puede suponer un riesgo para la seguridad con correos electrónicos de phishing y archivos sospechosos. Un usuario puede reconocer una estafa y borrar el correo, pero si ese correo ya se ha abierto o descargado, sigue suponiendo un riesgo para toda la empresa.

5. Incumplimiento

Algunas industrias, como la atención médica, tienen políticas estrictas de protección de datos y comunicación, incluidos requisitos de seguridad del correo electrónico . Las organizaciones dentro de esa industria deben cumplir estas políticas o podrían verse afectadas por medidas punitivas. En los casos más graves, las empresas podrían perder sus licencias para operar.

La mayoría de las políticas de cumplimiento de datos requieren que los usuarios tengan cuentas de correo electrónico separadas porque esto ayuda a garantizar la integridad de los datos, dificulta los ataques externos y protege los datos de las personas.

6. Mayor complejidad

Compartir las credenciales de inicio de sesión del correo electrónico puede parecer la solución más sencilla. Todos los que necesitan acceso reciben el mismo nombre de usuario y contraseña, y todos los usuarios pueden responder a los correos electrónicos. Sin embargo, si una empresa desea garantizar una buena seguridad de los datos, en realidad aumenta la complejidad de muchas maneras.

Cada usuario debe recibir sus datos de acceso. Cuando un usuario abandona un departamento, y especialmente si abandona la empresa, esos datos deben modificarse. Esto significa enviar nuevos datos de acceso a todos los miembros del equipo. Inevitablemente, alguien olvidará los nuevos datos. Y, si hay una filtración de datos u otro problema de seguridad, el departamento de TI deberá investigar mucho para encontrar la causa de la filtración y reforzar las defensas contra futuros ataques. Y, aunque algunos usuarios pueden necesitar acceso administrativo para poder realizar cambios en la cuenta de correo electrónico, otros usuarios no lo necesitarán, lo que significa intentar crear restricciones de acceso de usuario en una cuenta compartida.

7. Riesgos adicionales de ingeniería social

La ingeniería social es una de las tácticas más utilizadas para obtener acceso a cuentas de correo electrónico y otros datos esenciales. El phishing es una forma de ingeniería social que consiste en convencer al destinatario de un correo electrónico para que haga clic en un enlace e introduzca su nombre de usuario y contraseña en un sitio falso. Sin embargo, también existen otras tácticas de ingeniería social y, cuantos más usuarios tengan acceso a una cuenta compartida, más puntos de entrada potenciales habrá para los piratas informáticos que utilicen estas tácticas.

La forma más eficaz de solucionar estos problemas es tener cuentas separadas con credenciales de inicio de sesión independientes para todos los usuarios. Como mínimo, el reenvío de correo electrónico podría ayudar a solucionar algunos problemas de seguridad.

8. Restricción de acceso

No todos los miembros del equipo necesitan el mismo nivel de acceso a la cuenta y es posible que distintos miembros del equipo necesiten acceder a correos electrónicos específicos. Con cuentas de correo electrónico compartidas, esto no es posible. Todos los que tengan acceso a la cuenta podrán ver e incluso responder a todos los correos electrónicos. De manera similar, algunos usuarios necesitarán poder acceder y modificar los detalles de la cuenta, mientras que otros solo necesitarán acceso al correo electrónico.

Esto se puede lograr proporcionando a algunos usuarios un software de correo electrónico y dando a otros usuarios acceso a la cuenta en sí, pero se vuelve aún más complicado y una vez que un usuario tiene el nombre de usuario y la contraseña de una cuenta, aún puede obtener acceso en línea para potencialmente realizar cambios.

Resumen

Los correos electrónicos compartidos parecen convenientes porque solo tienen un único nombre de usuario y contraseña. Estos se comparten entre los usuarios y todos pueden acceder y responder a los correos electrónicos de la cuenta. Sin embargo, los correos electrónicos compartidos plantean un mayor riesgo de seguridad y, de hecho, pueden aumentar el nivel de complejidad para las empresas que se toman en serio la seguridad de los datos.

Proteja su dominio y mejore la seguridad del correo electrónico con las soluciones de seguridad avanzadas de PowerDMARC. ¡ Pruébelo gratis hoy mismo!

- Microsoft refuerza las reglas de remitentes de correo electrónico: Actualizaciones clave que no debe perderse - 3 de abril de 2025

- Configuración de DKIM: Guía paso a paso para configurar DKIM para la seguridad del correo electrónico (2025) - 31 de marzo de 2025

- PowerDMARC reconocido como líder de red para DMARC en G2 Spring Reports 2025 - 26 de marzo de 2025