El sistema de nombres de dominio (DNS) permite que los usuarios y los sitios web interactúen de forma fluida y sin problemas al convertir los nombres de dominio legibles por humanos en direcciones IP legibles por máquinas. Dada la gran importancia del DNS en las comunicaciones digitales, a menudo es víctima de ataques que provocan violaciones de datos y cortes del servicio.

En 2022, el 88 % de las organizaciones de todo el mundo fueron víctimas de ataques de DNS; cada incidente costó $942 0001 en promedio. A medida que las empresas dependen cada vez más de las plataformas digitales, comprender y mitigar las vulnerabilidades de DNS se ha vuelto crucial para mantener la seguridad de la red y proteger los datos confidenciales.

Principales conclusiones

- Un ataque DNS tiene como objetivo atacar la estabilidad o funcionalidad del servicio del Sistema de nombres de dominio de una red.

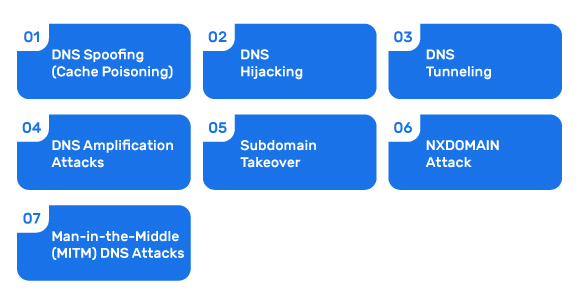

- Algunos tipos comunes de ataques de DNS incluyen suplantación de DNS (envenenamiento de caché), secuestro de DNS, tunelización de DNS, ataques de amplificación de DNS, toma de control de subdominios, ataques NXDOMAIN y ataques de DNS Man-in-the-Middle (MITM).

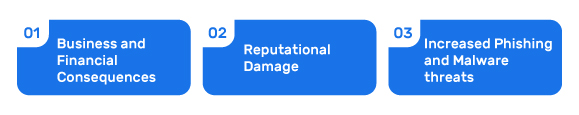

- El impacto de un ataque DNS puede ser devastador e incluir consecuencias financieras, de reputación y de seguridad.

- Existen numerosas acciones que puede realizar para prevenir o mitigar ataques de DNS, desde implementar DNSSEC y usar solucionadores de DNS seguros hasta monitorear y actualizar regularmente sus configuraciones de DNS.

¿Qué es un ataque DNS?

Un ataque DNS se refiere a ataques cuyo objetivo es la estabilidad o funcionalidad del servicio del Sistema de nombres de dominio de una red determinada. Sin embargo, el objetivo más amplio es redirigir a los usuarios a sitios web sospechosos y a menudo dañinos u obtener acceso no autorizado a información confidencial .

Tipos comunes de ataques DNS

1. Suplantación de DNS (envenenamiento de caché)

En 2020, se descubrió una importante vulnerabilidad de envenenamiento de caché de DNS denominada “ SAD DNS ”. Afectó a millones de dispositivos y requirió una aplicación generalizada de parches. Pero, ¿qué es exactamente la suplantación de DNS o envenenamiento de caché? Es una técnica maliciosa que corrompe la caché del solucionador de DNS con información falsa. Este engaño hace que las consultas de DNS devuelvan respuestas incorrectas y dirijan a los usuarios a sitios web fraudulentos.

Cuando el sistema DNS se ve comprometido, el tráfico web se dirige a destinos no deseados, aunque los sitios web auténticos conservan sus verdaderas direcciones IP.

La vulnerabilidad de las cachés DNS se debe a su incapacidad para verificar de forma independiente los datos almacenados. Como resultado, la información DNS errónea persiste en la caché hasta que el tiempo de vida (TTL) expira o se produce una eliminación manual.

2. Secuestro de DNS

El secuestro de servidores de nombres de dominio se refiere al tipo de ataque DNS en el que un pirata informático manipula intencionalmente la forma en que se resuelven las consultas DNS. Como resultado, los usuarios son dirigidos a sitios web maliciosos. Los atacantes eligen uno de los muchos métodos, como instalar malware en las PC de los usuarios, tomar el control de los enrutadores o interceptar las conexiones DNS para llevar a cabo el ataque con éxito.

Los atacantes también utilizan el secuestro de DNS con fines de phishing o pharming. Después de secuestrar el DNS del sitio web legítimo inicial, dirigen a los usuarios a un sitio web de apariencia similar pero falso donde se les solicita a las víctimas que ingresen sus credenciales de inicio de sesión. Algunos gobiernos u organismos gubernamentales que practican la censura sobre su población utilizan el secuestro de DNS para redirigir a los ciudadanos a sitios aprobados por el estado.

3. Túnel DNS

La tunelización de DNS aprovecha el protocolo DNS para transmitir tráfico que no es de DNS a través del puerto 53, a menudo evadiendo los cortafuegos y las medidas de seguridad. Esta técnica se puede utilizar para la exfiltración de datos o para las comunicaciones de comando y control. Las investigaciones muestran que el 46 % de las organizaciones han sufrido ataques de tunelización de DNS.

4. Ataques de amplificación de DNS

La amplificación de DNS es un ataque de denegación de servicio distribuido (DDoS) que tiene como objetivo manipular el funcionamiento de la guía telefónica de Internet. Convierte una consulta DNS estándar en una avalancha de tráfico no deseado. En estos ataques, los piratas informáticos explotan los solucionadores DNS abiertos para amplificar el volumen del ataque, lo que sobrecarga y perturba los sistemas objetivo. El pirata informático envía consultas pequeñas y compactas a través de la dirección IP falsificada de la víctima, haciéndose pasar por la víctima prevista. Esto hace que el servidor envíe una gran respuesta al objetivo, que es exactamente la razón por la que este tipo de ataque se llama "amplificación".

5. Adquisición de subdominios

Un estudio de 2021 descubrió que el 15 % de los 50 000 dominios principales de Alexa eran vulnerables a la toma de control de subdominios. Una toma de control de subdominios se refiere a un ataque en el que el hacker obtiene el control del subdominio de un dominio objetivo. Esto ocurre principalmente cuando el subdominio tiene un nombre canónico (CNAME) en el Sistema de nombres de dominio (DNS), pero el host no proporciona ningún contenido, ya sea porque este último aún no se ha publicado o porque se ha eliminado del sistema. En cualquiera de los dos casos, el hacker puede obtener acceso al subdominio a través de su propio host virtual y luego comenzar a alojar contenido malicioso para él.

6. Ataque NXDOMAIN

El DNS NXDOMAIN es un tipo de ataque de inundación que intenta hacer que los servidores desaparezcan de la web sobrecargando (o inundando) el servidor DNS con solicitudes de registros inválidos o ficticios. Como el servidor DNS pierde tiempo buscando registros inexistentes, pierde el tiempo y la capacidad necesarios para buscar registros reales y legítimos.

Como resultado, el caché del servidor DNS se ve sobrecargado por solicitudes falsas e ilegítimas, y los clientes ya no pueden acceder ni encontrar los servidores y la hoja de ruta que están buscando.

7. Ataques de DNS del tipo Man-in-the-Middle (MITM)

Un ataque Man-in-the-middle (MitM) se refiere al tipo de ciberataque en el que los delincuentes explotan protocolos web débiles y se involucran entre entidades en un canal de comunicación digital para obtener acceso a datos financieros o confidenciales importantes. Desde 2021, los correos electrónicos comprometidos por MITM han aumentado en más del 35 % .

Impacto de los ataques DNS

Consecuencias comerciales y financieras

En 2019, las organizaciones de servicios financieros gastaron un promedio de $1,304,790 para restaurar los servicios después de cada ataque de DNS, lo que representó un aumento del 40 % con respecto al año anterior. El costo promedio por ataque ahora supera el millón de dólares .

Daño a la reputación

Más allá del impacto financiero inmediato, los ataques DNS también pueden provocar daños significativos a la reputación, erosionar la confianza de los clientes y resultar en pérdidas comerciales a largo plazo.

Aumento de las amenazas de phishing y malware

Los ataques DNS también facilitan otras amenazas cibernéticas. Por ejemplo, un secuestro exitoso de DNS puede aumentar drásticamente la eficacia de las campañas de phishing.

Cómo protegerse contra ataques DNS

Las vulnerabilidades de DNS explotadas pueden tener consecuencias importantes (por ejemplo, infecciones relacionadas con malware, filtraciones de datos, interrupciones del servicio y pérdidas monetarias). Los piratas informáticos explotan los servidores DNS para guiar a los usuarios a sitios web peligrosos y dañinos, robar datos confidenciales o hacer que algunos servicios cruciales no estén disponibles o funcionen mal.

Algunos pasos importantes que puede tomar para prevenir ataques DNS son los siguientes:

Implementación de DNSSEC (extensiones de seguridad del sistema de nombres de dominio)

Utilice DNSSEC para autenticar y validar las respuestas DNS de forma criptográfica. DNSSEC (extensiones de seguridad del sistema de nombres de dominio) hace referencia a la extensión de seguridad que ayuda a garantizar que se le redirija al sitio web correcto y legítimo cuando ingresa una dirección web en su navegador, lo que lo mantiene alejado de sitios web falsos, ilegítimos y potencialmente maliciosos. Además, ayuda a protegerlo del envenenamiento de DNS, la suplantación de identidad y otras formas de uso no autorizado. Abarca un conjunto de extensiones que agregan firmas criptográficas a sus registros DNS actuales.

Puede verificar de manera rápida y eficaz si su DNSSEC está habilitado o no con la ayuda de la herramienta de verificación DNSSEC de PowerDMARC . Le proporcionará un estado preciso y confiable de su implementación DNSSEC, sin el riesgo de errores manuales.

Uso de solucionadores de DNS seguros

La configuración de los solucionadores de DNS ayuda a ofrecer soluciones de seguridad para quienes navegan por la web (también conocidos como usuarios finales). Los solucionadores de DNS pueden incluir un amplio conjunto de funcionalidades que abarcan el filtrado inteligente de contenido, lo que a su vez puede ayudar a bloquear sitios web que suelen difundir spam y virus, y que están involucrados en otras formas de ataques cibernéticos. Algunos solucionadores de DNS también pueden proporcionar protección contra botnets para evitar que te comuniques con botnets potencialmente maliciosas.

Monitoreo y actualización periódica de las configuraciones de DNS.

La función de línea de tiempo de DNS de PowerDMARC proporciona una descripción general completa pero granular de sus registros DNS que incluye:

- Registros DNS DMARC, SPF y DKIM

- Registros BIMI , MTA-STS y TLS-RPT

- Registros MX, A, AAAA, PTR, FcrDNS, NS, TXT, CNAME, etc.

La herramienta captura cada cambio en un formato fácil de entender y ofrece marcas de tiempo relevantes para un monitoreo exhaustivo.

La función de cronología de DNS también muestra registros antiguos y nuevos uno al lado del otro para compararlos. El sistema le permite filtrar los cambios de DNS según los tipos de registros (SPF o DMARC), dominios o subdominios, rangos de tiempo y otros factores clave de distinción. La pestaña Historial de puntaje de seguridad proporciona una representación visual fácil de entender de la calificación de seguridad de su dominio y hace un seguimiento de los cambios que se producen con el tiempo.

Implementación de soluciones anti-DDoS

Las soluciones anti-DDoS pueden incluir hardware anti-DDoS local, servicios anti-DDoS basados en la nube, analizadores de tráfico de red (NTA), software antivirus y firewalls de aplicaciones web. Sirven para detectar y mitigar ataques DDoS, protegiendo así su sistema de actores maliciosos.

Fortalecimiento de la seguridad del correo electrónico con la autenticación del correo electrónico

Los protocolos de autenticación de correo electrónico protegen sus correos electrónicos de varios tipos de uso no autorizado, incluidos ataques de phishing, spam y suplantación de identidad. Pueden contribuir indirectamente a mitigar ciertos ataques basados en DNS. A continuación, le indicamos cómo:

- Los atacantes suelen utilizar dominios falsificados en ataques de phishing. DMARC aplica la autenticación, lo que reduce el riesgo de que los atacantes utilicen su dominio en correos electrónicos maliciosos.

- Al garantizar que solo fuentes legítimas puedan enviar correos electrónicos utilizando su dominio, la autenticación de correo electrónico reduce la probabilidad de que los atacantes inyecten registros DNS maliciosos para campañas de phishing.

- Funcionan junto con medidas de seguridad basadas en DNS como DNSSEC, que protege contra la manipulación y el secuestro de DNS.

- Protocolos como MTA-STS y DANE utilizan DNS para imponer el transporte seguro de correo electrónico a través de TLS, protegiendo contra ataques Man-in-the-Middle (MitM).

Recomendaciones adicionales

- Utilice un proceso integral de gestión de parches para el software DNS.

- Restrinja el acceso y sofistice las configuraciones del servidor DNS.

- Examine y supervise cuidadosamente el tráfico de DNS en tiempo real para identificar actividad inusual y posibles ataques antes de que sea demasiado tarde.

- Realice escaneos periódicos para ver el nivel de vulnerabilidad de su infraestructura DNS.

Palabras finales

Los ataques DNS pueden provocar miedo y pánico de inmediato, ya que pueden poner en peligro la estabilidad y la seguridad de un sistema determinado. El alcance del impacto, que abarca aspectos financieros, de reputación y de seguridad, también puede ser bastante alarmante para varias empresas. Sin embargo, es importante no dejarse abrumar cuando se está bajo ataque y, en su lugar, implementar medidas y mecanismos que puedan prevenirlo y mitigarlo.

- ¿Cómo comprobar la entregabilidad del correo electrónico? - 2 de abril de 2025

- Los mejores comprobadores DKIM en 2025 - 31 de marzo de 2025

- Famosas violaciones de datos y ataques de phishing: Lo que podemos aprender - 27 de marzo de 2025

![Why is DMARC Important? [2025 Updated] ¿Por qué es importante DMARC?](https://powerdmarc.com/wp-content/uploads/2021/10/why-is-DMARC-important-80x80.jpg)