Puntos clave

- DMARC ayuda a proteger su dominio de ataques de phishing, spoofing y correo electrónico generado por inteligencia artificial verificando si los correos electrónicos proceden realmente de su dominio.

- La combinación de SPF, DKIM y DMARC crea un sólido marco de autenticación que mejora la seguridad y aumenta la capacidad de entrega de los buzones de entrada.

- Errores como políticas mal configuradas, ignorar informes, una mala alineación SPF/DKIM o pasar a "rechazar" demasiado rápido pueden debilitar su protección.

En 2025, aproximadamente 376.000 millones de correos electrónicos se envían cada día en todo el mundo, lo que convierte al correo electrónico en uno de los canales de comunicación más utilizados. Por desgracia, esta popularidad también atrae a los ciberdelincuentes: Los ataques de phishing basados en IA van en aumento, con informes que muestran alrededor de 1,96 millones de ataques de phishing en un solo año, lo que representa aproximadamente un aumento del 182 % en comparación con los niveles de 2021.

Para proteger sus comunicaciones por correo electrónico y la reputación de su marca, debe saber qué es DMARC y por qué es importante. DMARC ayuda a verificar que sus mensajes son legítimos, evita que los atacantes se hagan pasar por su dominio y mejora sus posibilidades de llegar a la bandeja de entrada. Su uso está muy extendido en los sectores de las finanzas, la sanidad, la fabricación, la tecnología y otros sectores en los que la comunicación segura es esencial.

¿Qué es DMARC?

DMARC es un protocolo de autenticación de correo electrónico diseñado para evitar el fraude y el phishing. Ofrece a los propietarios de dominios el control sobre cómo debe autenticarse su correo electrónico y qué debe ocurrir si un mensaje no supera esas comprobaciones.

DMARC verifica si un correo electrónico procede realmente de su dominio y proporciona informes que muestran quién envía en su nombre. Esto ayuda a las organizaciones a reforzar la seguridad y proteger la reputación de su dominio. Muchas empresas también utilizan proveedores de DMARC para gestionar la configuración, los informes y la aplicación de políticas.

DMARC funciona junto con SPF (Sender Policy Framework) y DKIM (DomainKeys Identified Mail) para garantizar que sólo los remitentes autorizados puedan utilizar su dominio. No sustituye a los antivirus ni a los cortafuegos, pero añade una capa esencial de protección. Con DMARC, las organizaciones pueden elegir qué ocurre con los correos electrónicos no autenticados (si se rechazan, se ponen en cuarentena o se entregan).

¿Qué significa DMARC?

DMARC son las siglas de Domain-based Message Authentication, Reporting, and Conformance.

Entender qué significa cada parte del acrónimo DMARC le ayuda a ver cómo el protocolo protege su dominio, mejora la entregabilidad y le da visibilidad sobre quién envía correo en su nombre. Cada componente refleja una función que debe comprender para configurar DMARC correctamente e interpretar sus informes.

- Basado en el dominio: DMARC funciona a nivel de dominio. Usted publica una política DNS que indica a los servidores receptores cómo tratar el correo que afirma proceder de su dominio.

- Autenticación de mensajes: DMARC comprueba si sus correos electrónicos pasan SPF o DKIM, y si el dominio que verifican coincide con el del encabezado "De". Esta alineación ayuda a bloquear los mensajes falsificados.

- Informes: DMARC puede enviarle informes que muestran quién utiliza su dominio y cómo funcionan sus correos electrónicos. Incluyen resúmenes agregados y, cuando están activados, detalles forenses sobre los fallos.

- Conformidad: Establece una política (ninguna, cuarentena o rechazo) que indica a los receptores qué hacer con los correos electrónicos que no superan las comprobaciones DMARC. Esto determina el grado de protección de su dominio.

Cómo DMARC protege su correo electrónico

DMARC mejora la seguridad del correo electrónico añadiendo una capa de aplicación de políticas e informes a los métodos de autenticación existentes: SPF (Sender Policy Framework) y DKIM (DomainKeys Identified Mail). Un dominio remitente publica un informe DMARC en DNS especificando su política. Cuando se envía un correo electrónico que afirma proceder de ese dominio:

- Envío de correo electrónico y comprobaciones iniciales: El servidor de envío suele aplicar firmas DKIM. El correo electrónico se somete al tránsito estándar.

- Recepción y autenticación de correo electrónico: El servidor receptor realiza las siguientes comprobaciones:

- Comprobación SPF: Comprueba si la dirección IP de envío aparece en el registro SPF del dominio.

- Comprobación DKIM: Valida la firma digital del correo electrónico utilizando la clave pública del DNS del dominio para garantizar que no ha sido manipulada.

- Comprobación de alineación: Confirma que el dominio del encabezado "De" coincide con el dominio validado por SPF o DKIM. Esto evita que los dominios falsos pasen la autenticación.

- Aplicación de la política DMARC: El servidor receptor comprueba el dominio del remitente Registro DMARC en DNS.

- Si el correo electrónico pasa las comprobaciones SPF o DKIM y logra la alineación de al menos una de ellas, pasa DMARC y normalmente se entrega con normalidad.

- Si el correo electrónico falla tanto SPF como DKIM, o falla la alineación para ambos, el servidor receptor aplica el DMAR

- C especificada en el registro DMARC del remitente (por ejemplo, p=none para supervisar, p=quarantine para enviar a spam o p=reject para bloquear el correo electrónico).

- Informes: El servidor receptor genera informes agregados (RUA) que resumen los datos de autenticación (recuentos de pases/fallos, IPs, resultados de alineación) y potencialmente informes forenses (RUF) que detallan fallos individuales. Estos informes se envían a las direcciones especificadas en el registro DMARC del dominio remitente.

Muchas organizaciones optan por simplificar y automatizar todo este proceso utilizando soluciones como PowerDMARC. Por ejemplo, el proveedor británico de servicios gestionados PrimaryTech se asoció con PowerDMARC para agilizar la gestión de registros SPF, DKIM y DMARC en varios dominios de clientes.

Esto no sólo les ayudó a garantizar una configuración precisa de los registros DNS y la aplicación de las políticas, sino que también mejoró la capacidad de entrega del correo electrónico de sus clientes y la protección contra los ataques de suplantación de identidad, lo que demuestra el impacto en el mundo real de una implantación eficaz de DMARC.

Este enfoque es especialmente valioso para equipos y MSP que necesitan gestionar múltiples cuentas de correo electrónico y dominios, al tiempo que mantienen políticas DMARC coherentes, visibilidad y cumplimiento.

Por qué DMARC es esencial para la seguridad del correo electrónico

DMARC refuerza la seguridad del correo electrónico abordando algunos de los mayores riesgos a los que se enfrentan las organizaciones hoy en día:

- Prevención de la suplantación de identidad y el phishing: DMARC verifica que los correos electrónicos proceden realmente de su dominio, bloqueando a los atacantes que intentan hacerse pasar por usted. Esto es especialmente importante ya que los ataques de phishing son cada vez más convincentes y frecuentes.

- Mejora de la entregabilidad del correo electrónico: Los correos electrónicos autenticados tienen más probabilidades de llegar a la bandeja de entrada (en lugar de a la carpeta de spam). DMARC ayuda a que los mensajes legítimos pasen los filtros de forma coherente y mejora la entregabilidad general.

- Proteger la reputación de su marca: Cuando los atacantes utilizan indebidamente su dominio para phishing o spam, los clientes pierden la confianza. DMARC impide el uso no autorizado de su dominio y protege su marca de ser asociada con el fraude.

- Proporcionar información práctica: Los informes DMARC muestran quién envía correo utilizando su dominio, qué mensajes fallan la autenticación y dónde pueden existir problemas de configuración. Esta visibilidad le ayuda a detectar remitentes no autorizados y a solucionar los problemas rápidamente.

- Cumplimiento de la normativa: La adopción de DMARC está cada vez más vinculada a las expectativas de cumplimiento en varios sectores, como el financiero (PCI-DSS), el sanitario (directrices HIPAA) e incluso plataformas tecnológicas como Google y Yahoo, que ahora aplican requisitos más estrictos para el correo electrónico no autenticado.

La implantación de DMARC proporciona a las organizaciones una mayor seguridad, un dominio más fiable y una mejor ubicación en la bandeja de entrada para sus comunicaciones legítimas.

¡Simplifique DMARC con PowerDMARC!

¿Cómo configurar DMARC?

Configurar DMARC es esencial porque indica a los servidores de correo receptores cómo tratar los correos electrónicos enviados desde su dominio. Sin una configuración adecuada, incluso los mensajes legítimos pueden fallar la autenticación, y los atacantes pueden suplantar más fácilmente su dominio.

Estos son los pasos que debes seguir:

1. Configurar SPF y DKIM

Antes de implementar DMARC, asegúrese de que SPF y DKIM están correctamente configurados para su dominio y todas las fuentes de envío legítimas:

- SPF: Define qué direcciones IP y servidores están autorizados a enviar correos electrónicos en nombre de su dominio.

- DKIM: Añade una firma digital a sus correos electrónicos, verificando el remitente y garantizando que el mensaje no ha sido manipulado durante el tránsito.

Estos protocolos constituyen la base de DMARC. DMARC requiere al menos uno de SPF o DKIM para pasar y alinearse, aunque se recomienda encarecidamente implementar ambos para mejorar la seguridad. Asegúrate de identificar *todas* las fuentes legítimas de correo electrónico (incluidos servicios de terceros como plataformas de marketing o CRM) y autorízalas mediante SPF/DKIM.

2. Crear un registro DMARC

Un registro DMARC es un registro TXT (texto) publicado en la configuración DNS (Domain Name System) de su dominio. Especifica su política de autenticación de correo electrónico. Incluye:

- Etiquetas obligatorias:

v=DMARC1: Indica la versión DMARC (actualmente siempre DMARC1).p=none/quarantine/reject: Define la política para gestionar los correos electrónicos que no superan las comprobaciones de autenticación y alineación DMARC.

- Etiquetas opcionales pero recomendadas:

- rua=mailto:[email protected]: Donde se envían los informes agregados.

- ruf=mailto:[email protected]: Donde se envían los informes de fallos forenses.

- pct=100: Porcentaje de mensajes a los que se aplica la política.

- sp=ninguno/cuarentena/rechazar: Política para subdominios.

- adkim=r/s: Modo de alineación DKIM (relajado o estricto).

- aspf=r/s: Modo de alineación SPF (relajado o estricto).

Puede utilizar herramientas en línea que le ayuden a generar correctamente la sintaxis de su registro DMARC.

3. Seleccione una política DMARC

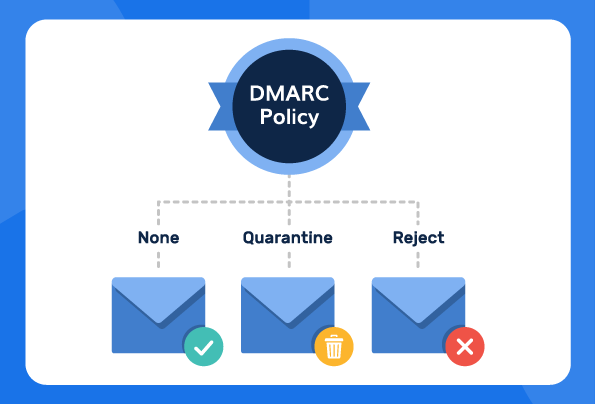

Las políticas DMARC indican a los receptores de correo electrónico cómo tratar los mensajes que no superan las comprobaciones de autenticación o alineación. Existen tres tipos de políticas DMARCcada una de las cuales ofrece un nivel de cumplimiento diferente:

- p=ninguno (modo de supervisión): No se realiza ninguna acción sobre los correos electrónicos que fallan; se envían informes para que pueda comprender sus fuentes de envío.

- p=cuarentena: Los correos que fallan se tratan como sospechosos y se suelen colocar en la carpeta de spam.

- p=rechazar: Los correos que fallan se bloquean por completo, proporcionando la protección más fuerte.

4. Publique su registro DMARC

Una vez creado su registro DMARC, publíquelo en su configuración DNS como un registro TXT:

- Campo Host/Nombre: Entre en

_dmarc(por ejemplo, _dmarc.sudominio.com). - Tipo de registro: Seleccione

TXT. - Campo Valor/Datos: Pegue su cadena de registro DMARC (por ejemplo, "v=DMARC1; p=none; rua=mailto:[email protected];").

- TTL (Tiempo de vida): Normalmente se establece en 1 hora (3600 segundos) o el valor predeterminado de su proveedor de DNS.

Esto hace que su política DMARC sea accesible para los receptores de correo electrónico de todo el mundo.

5. Verifique su configuración DMARC

Después de publicar su registro, debe comprobar que todo está configurado correctamente. Herramientas como Google Admin Toolbox pueden confirmar si sus registros DMARC, SPF y DKIM son visibles y válidos.

Para una validación más profunda, El comprobador DMARC de PowerDMARC de PowerDMARC proporciona un análisis completo de su registro DNS, destaca los errores de sintaxis y muestra si su política se aplica correctamente en todos los proveedores de correo. Esto garantiza que su configuración sea precisa, segura y esté lista para la supervisión.

6. Activar y supervisar los informes

Asegúrese de que su registro DMARC incluye la etiqueta `rua` que apunta a un buzón de correo dedicado para recibir informes agregados. Estos informes, que suelen enviarse diariamente en formato XML, son cruciales para la supervisión:

- Informes agregados (

rua): Proporcionan una visión general de los resultados de autenticación de correo electrónico de varios receptores, incluidas las direcciones IP que envían correo que afirma proceder de su dominio, los recuentos de SPF/DKIM correctos/incorrectos y el estado de alineación. El análisis de estos informes (a menudo con un servicio de análisis DMARC) ayuda a identificar las fuentes de envío legítimas que necesitan ajustes de configuración y a detectar el uso no autorizado. - Informes forenses (

ruf): Ofrecen información detallada (incluidas las cabeceras y, a veces, fragmentos de contenido) sobre fallos concretos de entrega de correos electrónicos individuales. Debido al volumen y a cuestiones de privacidad, no todos los receptores envían informes RUF, y procesarlos requiere un tratamiento cuidadoso.

Revise regularmente los informes, especialmente después de empezar con `p=none`, para solucionar problemas de SPF/DKIM/alineación de remitentes legítimos antes de pasar a `p=quarantine` o `p=reject`. Mantenga los registros DNS precisos y actualizados a medida que cambien las fuentes de envío.

¿Qué aspecto tiene un registro DMARC?

La estructura de un registro DMARC se define en el DNS (Domain Name System) como un registro TXT asociado al dominio, concretamente en el subdominio `_dmarc`. Contiene varios pares etiqueta-valor separados por punto y coma, incluidos los que especifican el modo de política y las opciones de informe. A continuación se muestra un ejemplo del aspecto de un registro DMARC:

_dmarc.ejemplo.com. IN TXT "v=DMARC1; p=reject; rua=mailto:[email protected]; ruf=mailto:[email protected]; sp=reject; pct=100; adkim=r; aspf=r;"

En este ejemplo:

- "_dmarc.ejemplo.com". especifica el nombre de host DNS para el registro DMARC de "ejemplo.com".

- "EN TXT" indica que el tipo de registro es un registro de texto.

- "v=DMARC1" significa que la versión del protocolo DMARC que se está utilizando es la versión 1. Esta etiqueta es obligatoria.

- "p=rechazar establece la política DMARC para el dominio principal en "reject". Esto indica a los servidores de correo electrónico receptores que rechacen los correos electrónicos que no superen las comprobaciones DMARC para ejemplo.com. Esta etiqueta es obligatoria.

- "rua=mailto:[email protected]" especifica la dirección de correo electrónico como destino para recibir informes agregados (resúmenes de los resultados de autenticación). Esta etiqueta es muy recomendable para la supervisión.

- "ruf=mailto:[email protected]" designa la dirección de correo electrónico como destino para recibir informes forenses (detalles sobre fallos individuales). Esta etiqueta es opcional.

- "sp=reject" establece la política de subdominios en "reject", asegurando que esta política DMARC también se aplica estrictamente a subdominios (por ejemplo, mail.example.com), a menos que tengan su propio registro DMARC. Esta etiqueta es opcional.

- "pct=100 indica que la política (rechazar en este caso) debe aplicarse al 100% de los correos electrónicos que no superen las comprobaciones DMARC. Opcional; por defecto 100.

- "adkim=r establece el requisito de alineación DKIM en relajado (se permiten coincidencias de subdominio). Opcional; por defecto, relajado (r).

- "aspf=r establece el requisito de alineación SPF en relajado (se permiten coincidencias de subdominio). Opcional; por defecto, relajado (r).

Errores comunes de DMARC y cómo evitarlos

La implantación y gestión de DMARC puede ser compleja, e incluso los administradores experimentados se topan con escollos comunes. Esta guía práctica destaca los problemas del mundo real que pueden hacer o deshacer la eficacia de su configuración DMARC.

Comprender estos errores y cómo evitarlos le ayudará a sacar el máximo partido de DMARC y a mantener seguro su dominio de correo electrónico.

Uno de los errores más frecuentes es configurar mal la política DMARC en su registro DNS. Esto podría significar el uso de una sintaxis incorrecta, etiquetas no compatibles o la falta de etiquetas obligatorias como v= (que especifica la versión DMARC) y p= (que establece la acción de la política, como ninguna, cuarentena o rechazo).

Las etiquetas de política incorrectas o ausentes pueden causar graves problemas, desde correos electrónicos que no se aplican correctamente hasta mensajes legítimos que no se entregan. Asegurarse de que la sintaxis de la política es correcta y solo incluye etiquetas compatibles es esencial para que DMARC funcione según lo previsto.

Configurar DMARC es habitual, pero no supervisar los informes es donde muchas organizaciones se equivocan. Habilitar y revisar regularmente el agregado DMARC (rua) y forense (ruf) es clave para comprender cómo se está utilizando o abusando de su dominio. Ignorar estos informes significa perderse información valiosa sobre intentos de autenticación fallidos, remitentes no autorizados y fuentes desalineadas.

Dado que los informes DMARC vienen en formato XML, su complejidad a menudo lleva a descuidarlos. El uso de herramientas y paneles de control fáciles de usar, como Postmark, DMARCian o servicios similares, puede convertir estos datos en información práctica que refuerce la seguridad del correo electrónico.

Olvidar la alineación SPF/DKIM también es un problema común. Es importante recordar que DMARC no consiste sólo en tener configurados SPF (Sender Policy Framework) y DKIM (DomainKeys Identified Mail); requiere una alineación adecuada. Esto significa que el dominio en la dirección "De" visible debe coincidir con el dominio autenticado por SPF y/o DKIM. Incluso si SPF y DKIM pasan individualmente, DMARC fallará si los dominios no se alinean correctamente. No entender o pasar por alto la alineación puede provocar fallos inesperados y afectar a la capacidad de entrega de su correo electrónico.

Pasar directamente a una política estricta de p=reject sin una supervisión suficiente puede ser contraproducente. Sin recopilar datos en ninguno o cuarentena se corre el riesgo de bloquear correos legítimos, especialmente de servicios de terceros como CRM (Customer Relationship Management), plataformas de marketing o herramientas de soporte que pueden no estar totalmente configuradas. Lo mejor es un enfoque gradual: empiece con p=ninguno para recopilar informes, revisar cuidadosamente y solucionar los problemas, y luego pasar a p=cuarentenay, por último, a p=rechazar cuando esté seguro de que todos los remitentes legítimos superan la autenticación. Este despliegue por etapas garantiza una aplicación fluida sin interrumpir el flujo de correo electrónico.

Conclusión

DMARC es una de las formas más eficaces de proteger su dominio contra el phishing, la suplantación de identidad y la creciente ola de ataques generados por IA. Cuando se utiliza con SPF y DKIM, refuerza la seguridad de su correo electrónico, mejora la capacidad de entrega y le ayuda a saber exactamente quién envía correo en su nombre. Con una política adecuada, las organizaciones financieras, sanitarias, gubernamentales y de muchos otros sectores pueden mantener sus comunicaciones seguras y fiables.

Configurar DMARC correctamente requiere una supervisión continua, comprobaciones de alineación y un avance gradual hacia su aplicación. PowerDMARC lo hace más fácil proporcionando autenticación alojada, informes fáciles de leer, alertas en tiempo real y orientación experta en cada paso.

Nuestros clientes reciben asistencia especializada de nuestros expertos internos en DMARC para configurar soluciones que se adapten a sus necesidades. Póngase en contacto con nosotros hoy mismo para obtener una prueba gratuita de DMARC y empiece a proteger su dominio con confianza.

Preguntas más frecuentes (FAQ)

¿Es obligatorio por ley el uso de DMARC?

DMARC no es legalmente obligatorio en la mayoría de los países, pero muchas industrias y organizaciones lo adoptan como mejor práctica para proteger sus dominios de correo electrónico y a sus clientes del phishing y la suplantación de identidad.

¿Puede DMARC detener todos los ataques de phishing?

Aunque DMARC reduce significativamente el phishing al bloquear remitentes no autorizados, no puede detener todos los ataques. Algunas tácticas de phishing eluden la autenticación del correo electrónico, por lo que DMARC debe formar parte de una estrategia de seguridad más amplia.

¿Cuánto se tarda en implantar DMARC?

El tiempo de implantación varía: desde unas horas para la configuración básica hasta varias semanas para la supervisión completa, el ajuste de políticas y la alineación con todas las fuentes de correo electrónico. Una planificación cuidadosa y una aplicación gradual ayudan a garantizar el éxito.

"`

- Estadísticas sobre phishing y DMARC: Tendencias en seguridad del correo electrónico para 2026 - 6 de enero de 2026

- Cómo solucionar el error «No se ha encontrado ningún registro SPF» en 2026 - 3 de enero de 2026

- SPF Permerror: Cómo solucionar un exceso de búsquedas DNS - 24 de diciembre de 2025