Les attaques par amplification DNS ont augmenté de près de 700% depuis 2016. Le facteur d'amplification de ces attaques peut varier de 28 à 54 fois la taille de la requête originale. Dans les cas extrêmes, il peut atteindre 179 fois l'amplification.

Dans cet article, nous verrons ce qu'est une attaque par amplification DNS, comment elle fonctionne et comment la détecter et l'atténuer. Nous donnerons également quelques exemples concrets d'attaques par amplification DNS qui ont récemment ébranlé la stabilité des systèmes DNS.

Points clés à retenir

- A Attaque par amplification du DNS est un type d'attaque attaque DDoS où les pirates exploitent des serveurs DNS vulnérables pour envoyer des quantités massives de trafic vers une cible.

- Si un petit nombre de requêtes ne suffit pas à compromettre l'infrastructure du réseau, la multiplication des requêtes sur de nombreux résolveurs DNS peut être réellement dangereuse et dévastatrice pour votre système.

- De nombreuses attaques par amplification DNS ont été menées avec succès au cours des dernières décennies, notamment l'attaque Spamhaus (2013), l'attaque Google de 2022 (parmi de nombreuses autres attaques de ce type) et l'attaque Dyn en 2016.

- Vous pouvez détecter une attaque par amplification DNS à un stade assez précoce si vous disposez des outils et des mécanismes appropriés.

- Les systèmes DNSSEC, IDS/IPS et EDR peuvent être d'une aide précieuse lorsqu'il s'agit de prévenir les attaques par amplification DNS.

Qu'est-ce qu'une attaque par amplification du DNS ?

Une attaque par amplification DNS est une attaque par déni de service distribué (DDoS) basée sur la réflexion, dans laquelle les attaquants exploitent des résolveurs DNS ouverts et mal configurés pour inonder une cible avec de grands volumes de trafic de réponses DNS.

Dans cette attaque, les cybercriminels effectuent une requête de recherche DNS auprès d'un serveur DNS ouvert donné. Ils usurpent l'adresse source pour en faire l'adresse de la cible. Lorsque le serveur DNS renvoie la réponse de l'enregistrement DNS, celle-ci est envoyée directement à l'adresse IP de la victime (l'adresse source usurpée), et non à une nouvelle cible contrôlée par les cybercriminels.

La victime reçoit alors un flot de réponses DNS non demandées, ce qui risque de submerger son infrastructure réseau et de provoquer un déni de service.

Cette méthode d'attaque est particulièrement dangereuse en raison de son facteur d'amplification qui, comme indiqué plus haut, peut aller de 28 à 54 fois la taille de la requête originale.

Comment fonctionnent les attaques par amplification DNS

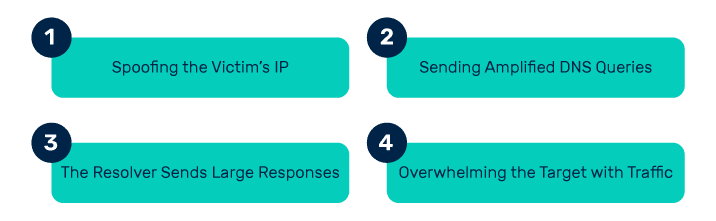

Le processus d'une attaque par amplification du DNS comporte plusieurs étapes :

Étape 1 : Usurpation de l'adresse IP de la victime

L'attaquant exploite un dispositif compromis pour transmettre des paquets UDP avec de fausses adresses IP à un résolveur récursif DNS. L'adresse usurpée correspond à l'adresse IP réelle de la victime.

Étape 2 : Envoi de requêtes DNS amplifiées

Chaque paquet UDP demande un résolveur DNS, en utilisant fréquemment des paramètres tels que "ANY" pour obtenir la réponse la plus complète possible.

Étape 3 : Le résolveur envoie des réponses volumineuses

Lorsqu'il reçoit les demandes, le résolveur DNS répond avec des données détaillées et les dirige vers l'adresse IP usurpée.

Étape 4 : Submerger la cible de trafic

Comme l'adresse IP de la cible reçoit la réponse et que l'infrastructure du réseau est inondée d'un trafic important, il en résulte un déni de service.

Un petit nombre de requêtes ne compromet pas à lui seul l'infrastructure du réseau, mais lorsque ces requêtes sont multipliées et mises à l'échelle à travers plusieurs requêtes et de nombreux résolveurs DNS, les attaquants peuvent amplifier considérablement le volume de données dirigées vers la cible et submerger les ressources du réseau de la victime.

Exemples d'attaques par amplification du DNS

Au cours des dernières années, plusieurs attaques de type "DNS Amplification" ont montré le véritable potentiel et l'ampleur de l'impact possible de telles attaques :

Attaque de Google (2022)

Le 1er juin 2022, une attaque DDoS a visé un utilisateur de Google Cloud Armour avec HTTPS pendant 69 minutes. À l'époque, il s'agissait de la plus "grande" attaque par déni de service distribué (DDoS) jamais enregistrée, avec un pic de plus de 46 millions de requêtes par seconde. 5 256 adresses IP sources provenant de 132 pays ont été impliquées dans l'attaque. Selon Google, il s'agissait de la plus grande attaque DDoS de niveau 7, avec une augmentation de près de 76 % par rapport au record précédent.

Dyn Attack (2016)

Le 21 octobre 2016, Twitter, Amazon, GitHub et le New York Times ont été fermés à cause de l'attaque DDoS de attaque DDoS de Dyn. La cible de l'attaque était la société Dyn, qui était chargée de desservir une partie importante de l'infrastructure du système de noms de domaine (DNS) de l'internet.

L'attaque a duré presque toute la journée. Les cybercriminels ont utilisé le logiciel malveillant "Mirai botnet" qui utilise des appareils IoT (et non des ordinateurs), ce qui a permis aux pirates de choisir parmi plus de 50 000 à 100 000 appareils (routeurs domestiques, enregistreurs vidéo, etc.) pour exécuter le logiciel malveillant.

Attaque de Spamhaus (2013)

L'attaque DDoS de Spamhaus a débuté le 18 mars 2013 et a été l'une des plus importantes attaques DDoS connues à l'époque, avec un pic d'environ 300 Gbps. Elle a été lancée contre Spamhaus, une organisation anti-spam, après que celle-ci a mis sur liste noire CyberBunker, une société d'hébergement connue pour ses politiques permissives.

L'attaque a exploité des résolveurs DNS ouverts pour amplifier le trafic et a utilisé des techniques de réflexion DNS qui ont permis aux pirates de générer des quantités massives de données avec des ressources limitées. L'incident a attiré l'attention des experts sur la vulnérabilité des résolveurs DNS ouverts et leur potentiel d'abus dans les attaques DDoS à grande échelle. Les forces de l'ordre de plusieurs pays ont dû enquêter sur cette attaque. Cela a conduit à des arrestations, dont celle d'un jeune homme de 17 ans de Londres.

Comment détecter les attaques par amplification DNS ?

Il existe plusieurs méthodes pour détecter les attaques par amplification DNS.

Signes d'une attaque par amplification DNS sur votre réseau

Voici quelques signes courants d'attaques par amplification DNS :

- Augmentation soudaine du volume du trafic DNS

- Modèles inhabituels dans les types de requêtes DNS (par exemple, volume élevé de requêtes "ANY")

- Augmentation de la consommation de bande passante sans augmentation correspondante du trafic légitime

- Un grand nombre de réponses provenant de serveurs DNS qui ne sont pas interrogés par votre réseau

Outils et méthodes de détection du trafic DNS suspect

- Systèmes SIEM (gestion des informations et des événements de sécurité)

Les systèmes SIEM regroupe et analyse les journaux DNS à la recherche d'anomalies, telles que des volumes de requêtes ou des destinations inhabituels. Splunk, IBM et QRadar figurent parmi les recommandations les plus courantes.

- Systèmes de détection/prévention des intrusions (IDS/IPS)

Ces systèmes sont capables d'identifier rapidement des schémas d'activités DNS potentiellement suspects et de déclencher des alertes en fonction de ces menaces. Parmi les outils recommandés, citons Snort et Zeek.

- Outils de surveillance et d'analyse DNS

Ces outils fournissent une analyse en temps réel et historique des requêtes DNS afin de détecter les anomalies. La fonction DNS Timeline de PowerDMARC en est un exemple.

- Détection et réponse des points finaux (EDR)

Les systèmes EDR surveillent l'activité DNS des terminaux pour détecter les signes de compromission, tels que les logiciels malveillants qui utilisent le DNS pour le commandement et le contrôle (C2). Microsoft Defender ATP et SentinelOne en sont des exemples.

Mesures proactives pour prévenir les activités DNS suspectes

- Limitation du débit des requêtes DNS pour éviter les abus.

- Bloquer les résolveurs récursifs ouverts pour réduire la surface d'attaque.

- Mise en œuvre de DNSSEC pour empêcher l'usurpation de nom (spoofing).

- Enregistrement et analyse du trafic DNS pour le suivi des tendances à long terme.

Mesures et journaux à surveiller (par exemple, modèles de trafic anormaux, taux d'interrogation).

L'analyse des journaux des serveurs DNS à la recherche de schémas inhabituels, tels qu'un trafic anormal et des requêtes répétées provenant de la même source, peut aider à identifier les attaques potentielles au stade initial. Voici un résumé des paramètres à surveiller :

- Volume de requêtes par source (IP/appareil)

- Distribution de la taille des réponses

- Analyse du type de requête (par exemple, ANY, TXT, NULL, MX, SRV)

- Domaines uniques interrogés par appareil

- Requêtes répétitives dans le même domaine

- Taux d'échec de NXDOMAIN (domaine non existant)

- Destinations inhabituelles des requêtes (requêtes externes ou internes)

- Temps de latence dans les réponses DNS

Atténuation des attaques par amplification du DNS

Il existe de nombreuses stratégies d'atténuation efficaces.

Outils de prévention des attaques par amplification DNS

1. Résolveurs DNS sécurisés

Les résolveurs ouverts sont souvent exploités dans les attaques par amplification DNS et les attaques DDoS, ce qui rend crucial d'en restreindre l'accès. Il est donc préférable de désactiver les résolveurs DNS ouverts. Vous pouvez configurer les résolveurs DNS récursifs de manière à ce qu'ils n'acceptent que les requêtes de clients internes de confiance. En outre, il peut être utile de restreindre l'accès à des IP ou à des sous-réseaux spécifiques à l'aide de listes de contrôle d'accès (ACL).

2. Mettre en œuvre la limitation du taux de réponse (LRR)

Les attaques par amplification DNS reposent sur l'envoi de nombreuses petites requêtes à un résolveur qui génère des réponses volumineuses, submergeant ainsi le réseau de la victime. Pour atténuer ce phénomène, vous pouvez configurer les serveurs DNS de manière à limiter le nombre de réponses identiques envoyées à une même adresse IP. Cela peut être réalisé en mettant en œuvre une limitation du taux basée sur les requêtes, réduisant ainsi l'impact des requêtes répétées malveillantes. Voici quelques exemples de modules RRL intégrés dans les logiciels DNS les plus courants :

- BIND: response-rate-limit { responses-per-second X; };

- PowerDNS : max-qps-per-ip paramètres

- Non consolidé : limite de taux fonction permettant de plafonner les réponses par client

3. Filtrage du trafic

Le filtrage du trafic DNS peut contribuer à bloquer les requêtes malveillantes, les accès non autorisés et les tentatives d'exfiltration de données. En outre, les pare-feu et les systèmes de prévention des intrusions (IPS) peuvent contribuer à bloquer le trafic DNS suspect.

Meilleures pratiques en matière de sécurité des réseaux

Il est important de mettre en place une sécurité réseau adéquate pour prévenir les attaques par amplification DNS. Voici ce que vous pouvez faire :

- Pratiquer un modèle de confiance zéro en matière de sécurité du réseau.

- Mettre en œuvre Authentification multifactorielle (MFA).

- Utiliser le contrôle d'accès basé sur les rôles pour limiter l'accès aux systèmes sensibles.

- Mettre en œuvre des technologies de géoblocage pour restreindre l'accès aux régions à haut risque.

- Déployez des pare-feu de nouvelle génération et mettez régulièrement à jour vos règles de pare-feu.

- Activez DNSSEC pour empêcher les attaques par usurpation d'identité DNS.

- Appliquer le protocole HTTPS.

- Mettre en œuvre le SSO (Single Sign-On).

- Mettre en œuvre des protocoles d'authentification du courrier électronique tels que SPF, DKIM et DMARC.

- Activer les systèmes DLP(prévention de la perte de données).

- Organiser régulièrement des formations de sensibilisation à la sécurité sur l'hameçonnage, l'ingénierie sociale et la navigation sécurisée.

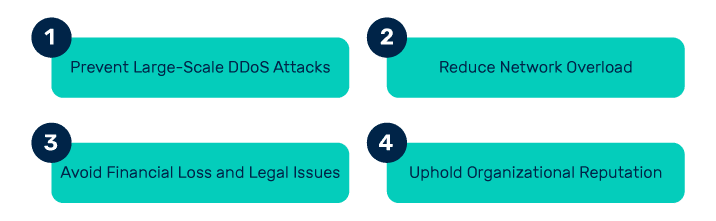

Importance des mesures proactives

Des actions proactives telles que des audits de sécurité réguliers, une surveillance continue, une veille sur l'actualité du secteur et l'utilisation des bons outils peuvent vous aider à réduire le risque d'attaques réussies. Voici pourquoi il est important d'agir rapidement :

1. Prévenir les attaques DDoS à grande échelle

En prenant des mesures proactives contre les attaques par amplification DNS, il est possible de prévenir les attaques DDoS à grande échelle à l'avenir.

2. Réduire la surcharge du réseau

Les exploits de DNS Amplification peuvent surcharger et submerger les systèmes de réseau, entraînant des pannes et ralentissant les opérations du réseau. Une action rapide peut empêcher que cela ne se produise.

3. Éviter les pertes financières et les problèmes juridiques

Les temps d'arrêt résultant d'attaques par amplification DNS peuvent faire perdre beaucoup d'argent aux entreprises. Elles peuvent même avoir des implications juridiques pour avoir facilité la cybercriminalité.

4. Renforcer la réputation de l'organisation

Si vos serveurs DNS font l'objet d'un exploit d'amplification, cela peut entraîner une perte de visage et une atteinte à la réputation. La prévention est impérative dans de telles situations.

Le mot de la fin

Être victime d'une attaque par amplification DNS peut s'avérer très coûteux, tant du point de vue financier que du point de vue de la réputation. Votre domaine et votre entreprise risquent de paraître moins dignes de confiance aux yeux des clients et de les pousser à chercher d'autres solutions.

Bien qu'il soit assez difficile de les détecter et de les prévenir à un stade précoce, il existe des signes, des méthodes et des outils communs auxquels il convient de prêter attention et qui vous aideront à identifier et à atténuer ces attaques le plus tôt possible.

- Comment vérifier la délivrabilité des courriels ? - 2 avril 2025

- Les meilleurs vérificateurs DKIM en 2025 - 31 mars 2025

- Violations de données et attaques par hameçonnage célèbres : Ce que nous pouvons apprendre - 27 mars 2025