Cet article s'adresse aux utilisateurs de Salesforce qui souhaitent améliorer la sécurité de leur messagerie électronique, la délivrabilité de leurs e-mails au fil du temps et atteindre les boîtes de réception de Google et Yahoo sans être bloqués. Pour renforcer la sécurité des communications par e-mail, Salesforce prend en charge les protocoles d'authentification des e-mails tels que DMARC, SPF et DKIM. Si vous souhaitez protéger votre domaine contre les attaques par courrier électronique et réduire les plaintes pour spam sur vos courriers électroniques, il est essentiel de mettre en œuvre ces protocoles d'authentification. En les configurant avec votre compte Salesforce, vous pouvez vérifier que vos e-mails sont authentiques et dignes de confiance.

Sender Policy Framework (SPF) garantit que seuls les serveurs autorisés peuvent envoyer des courriels au nom de votre domaine, tandis que DomainKeys Identified Mail (DKIM) utilise des clés cryptographiques pour vérifier si vos courriels ont été altérés. SPF et DKIM peuvent être combinés avec DMARC (Domain-based Message Authentication, Reporting, and Conformance) pour commencer à prévenir les attaques par usurpation d'identité et par hameçonnage.

Cet article explique comment ajouter des enregistrements SPF, DKIM et DMARC à votre compte Salesforce. Plongeons dans le vif du sujet !

Points clés à retenir

- La mise en œuvre de SPF, DKIM et DMARC est essentielle pour protéger votre domaine de messagerie contre les attaques par usurpation d'identité et par hameçonnage.

- SPF garantit que seuls les serveurs autorisés peuvent envoyer des courriels au nom de votre domaine afin d'améliorer la délivrabilité de vos courriels.

- DKIM utilise des clés cryptographiques pour vérifier l'intégrité de vos messages électroniques, confirmant qu'ils n'ont pas été modifiés en cours de route.

- DMARC fournit des instructions aux serveurs des destinataires sur la manière de traiter les courriels qui échouent aux contrôles SPF et DKIM, améliorant ainsi la sécurité de votre courrier électronique.

- L'utilisation d'outils tels que les générateurs d'enregistrements SPF et la surveillance DMARC peut simplifier la mise en place et améliorer l'efficacité de vos protocoles d'authentification du courrier électronique.

Comment ajouter un enregistrement SPF pour Salesforce ?

Mise en place d'un SPF pour votre compte Salesforce est essentielle, car Salesforce fournit un enregistrement SPF dédié qui garantit que les courriels envoyés à partir de votre compte passent les contrôles de sécurité.

Vous trouverez ci-dessous les instructions pour ajouter Salesforce à votre enregistrement SPF.

Simplifiez l'installation de DMARC, SPF et DKIM avec PowerDMARC !

1. Inclure l'entrée SPF de Salesforce

Incluez l'entrée SPF spécifique dans l'enregistrement SPF de votre domaine pour envoyer des e-mails à partir de Salesforce :

_spf.salesforce.com

Exemple d'enregistrement SPF pour Salesforce

Un exemple d'enregistrement SPF pour Salesforce pourrait ressembler à ceci :

v=spf1 mx include:_spf.salesforce.com ~all

Il s'agit de l'enregistrement SPF le plus simple. Il indique que votre domaine est autorisé à envoyer des courriers électroniques par l'intermédiaire de Salesforce. Vous pouvez également configurer plusieurs mécanismes "include" pour autoriser d'autres domaines tiers à envoyer des e-mails en votre nom. Il est important d'autoriser ces sources dans le même enregistrement SPF plutôt que de créer un nouvel enregistrement pour le même domaine.

2. Créez votre enregistrement SPF

Pour créer un enregistrement SPF sans erreur, nous recommandons d'utiliser un outil de génération d'enregistrements SPF. générateur d'enregistrements SPF.

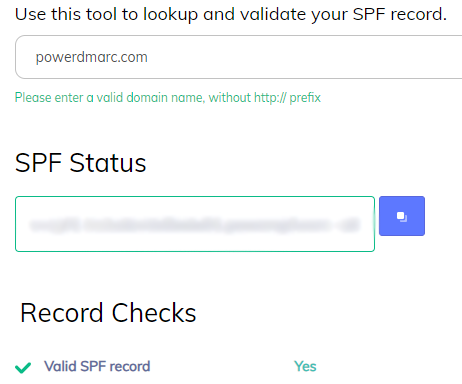

3. Testez et validez votre enregistrement SPF

Vous devez tester votre enregistrement SPF après l'avoir configuré pour vous assurer qu'il fonctionne correctement. Un outil de outil de vérification SPF peut être utilisé pour valider l'enregistrement.

Voici comment utiliser l'outil :

- Tout d'abord, ouvrez l'outil d'interrogation SPF.

- Entrez votre nom de domaine.

- Cliquez sur le bouton "Recherche".

Vous obtiendrez un statut "Valide" si votre enregistrement SPF est correct.

Ressources complémentaires

Pour plus d'informations, consultez le guide de configuration SPF de Salesforce.

Comment ajouter un enregistrement DKIM pour Salesforce ?

Voici les instructions relatives à la création de clés DKIM dans Salesforce.

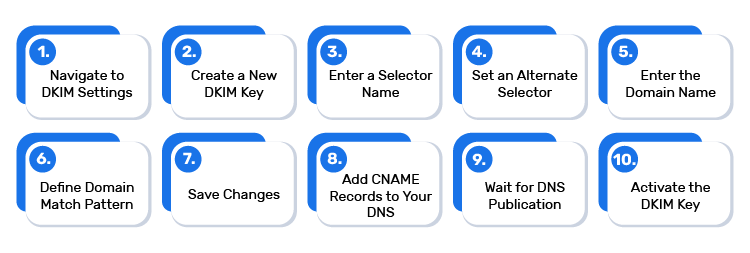

1. Naviguer vers Paramètres DKIM

Dans la configuration de Salesforce, localisez la boîte de recherche rapide. Saisissez "DKIM Keys" et sélectionnez cette option.

2. Créer une nouvelle clé DKIM

Après avoir sélectionné "DKIM Keys", cliquez sur "Create New Keys". La paire de clés DKIM est alors créée dans un état inactif par défaut.

Sélectionner la taille de la clé RSA

Sélectionnez la taille de la clé RSA en fonction des besoins de votre organisation. Tenez compte des limites des destinataires de vos courriels avant de sélectionner une clé. N'oubliez pas non plus de tenir compte des règles de sécurité.

3. Saisir un nom de sélecteur

Votre sélecteur sélecteur DKIM est un identifiant unique qui reconnaît votre clé DKIM. Saisissez un nom unique pour différencier cette clé des autres.

4. Définir un sélecteur alternatif

Le sélecteur Alternate permet à Salesforce d'effectuer une rotation automatique de vos clés DKIM pour une sécurité accrue.

5. Saisir le nom de domaine

Ensuite, vous devez spécifier un nom de domaine. Ce nom est utilisé pour envoyer des e-mails à partir de votre compte Salesforce. Le nom de domaine ne peut pas être modifié une fois qu'il a été défini.

6. Définir le motif de correspondance du domaine

Vous pouvez également contrôler le moment où Salesforce signe un e-mail avec une clé DKIM. Pour ce faire, vous pouvez utiliser un modèle de correspondance de domaine. Vous devez utiliser une liste de motifs séparés par des virgules.

7. Sauvegarder les modifications

Enregistrez vos modifications une fois que vous avez terminé toutes les étapes mentionnées ci-dessus. Votre enregistrement TXT pour la clé DKIM sera alors publié par Salesforce sur votre DNS.

8. Ajouter des enregistrements CNAME à votre DNS

Ajoutez les enregistrements CNAME et CNAME alternatif au DNS de votre domaine avant d'activer la clé DKIM sur votre domaine.

9. Attendre la publication du DNS

La publication des enregistrements DNS prend quelques jours. Les enregistrements CNAME et CNAME alternatifs apparaîtront sur la page Détails de la clé DKIM une fois le temps de propagation DNS écoulé.

10. Activer la clé DKIM

Revenir à la page de détails de la clé DKIM après avoir publié l'enregistrement. Activez la clé DKIM.

Remarque : Salesforce procède à une rotation des clés après 30 jours. Par conséquent, une fois que vous aurez activé la clé, votre clé secondaire, inactive, sera automatiquement générée.

Comment configurer DMARC pour Salesforce ?

DMARC indique aux serveurs destinataires comment traiter les courriers électroniques qui échouent aux contrôles d'authentification SPF et DKIM. Salesforce ne peut pas fournir l'authentification DMARC. Il est donc recommandé de travailler avec un fournisseur externe tel que PowerDMARC pour configurer le protocole.

Une mise en œuvre correcte de DMARC est nécessaire pour éviter tout problème de configuration. Voici les instructions concernant l'ajout d'un enregistrement DMARC pour Salesforce.

1. Sélectionnez une version DMARC

La version standard de DMARC est la version 1, qui se présente comme suit:v=DMARC1

2. Choisir une politique DMARC

Il existe trois politiques DMARC qui dictent la manière dont les serveurs destinataires doivent traiter les courriels qui échouent aux contrôles d'authentification.

-

p=none

Il s'agit de la première politique à activer. Avec cette politique, les courriels passent l'authentification DMARC même s'ils échouent aux contrôles SPF et DKIM. Cette politique doit être utilisée lors de la configuration initiale de DMARC.

-

quarantine

La politique met en quarantaine les courriels qui échouent à l'authentification SPF et DKIM. Elle marque les courriels comme étant du spam afin d'alerter l'utilisateur sur les courriels suspects.

-

p=rejeter

Comme son nom l'indique, cette politique rejette les courriels qui échouent à l'authentification. C'est généralement le dernier objectif à atteindre après la mise en œuvre de DMARC.

3. Choisir les modes d'alignement SPF et DKIM (facultatif)

Voici comment les règles SPF fonctionnent avec DMARC :

- aspf=s

Le mode d'alignement SPF strict exige une correspondance exacte entre le domaine dans le "Return-Path" (expéditeur de l'enveloppe) et le domaine dans l'en-tête "From".

- aspf=r

Le mode d'alignement détendu de SPF permet de passer même si le domaine "Return-Path" (expéditeur de l'enveloppe) et le domaine de l'en-tête "From" sont une correspondance organisationnelle, une correspondance organisationnelle, et non une correspondance exacte.

- adkim=s

Le domaine figurant dans la signature DKIM (la balise d= de l'en-tête DKIM) doit correspondre exactement au domaine figurant dans l'adresse "From".

- adkim=r

En mode relaxé, le domaine de la signature DKIM peut être le même ou partager le même domaine de premier niveau que le domaine de l'adresse "From".

4. Spécifier une étiquette de pourcentage (facultatif)

Ce paramètre indique le pourcentage de courriels devant être conformes à la politique DMARC. Un pct=100 signifie que la politique définie sera appliquée à 100 % des courriels. Commencez par un pourcentage plus faible lors de la mise en place de DMARC. Après un contrôle régulier, vous pouvez augmenter ce pourcentage.

5. Activer les rapports DMARC (facultatif mais recommandé)

Rapport global

Le rapport global DMARC fournit des données précieuses sur les résultats de l'authentification de votre courrier électronique. Pour recevoir un rapport global, il faut configurer la balise RUA. Les rapports agrégés sont reçus quotidiennement ou hebdomadairement, sont au format XML et ne contiennent pas d'informations personnelles identifiables (PII).

Le rapport fournit des informations telles que l'adresse IP d'envoi, le nombre d'e-mails, les identifiants SPF/DKIM et les résultats, etc. L'enregistrement DMARC pointe la balise rua vers l'adresse électronique spécifiée par le propriétaire du domaine pour recevoir les rapports agrégés. Voici un exemple :

Rapports médico-légaux

Le rapport forensique DMARC contient des informations sur des courriels individuels. Pour ce faire, vous devez définir la balise RUF dans votre enregistrement DMARC. Contrairement aux rapports agrégés DMARC qui sont reçus toutes les 24 heures, un rapport forensique DMARC est obtenu chaque fois qu'un courriel échoue à l'authentification DMARC. Les rapports forensiques sont en texte clair et peuvent contenir des informations sensibles.

Il est également important de noter que tous les fournisseurs de boîtes aux lettres conformes à DMARC ne prennent pas en charge la génération de rapports judiciaires DMARC.

-

Définir le temps de vie (TTL)

Lors de la configuration initiale de DMARC, vous pouvez définir le paramètre Time to Live (TTL) à 600 secondes. Cela permet d'accélérer la propagation. Par la suite, vous pouvez ajuster le TTL à 3600 secondes, afin de réduire la fréquence des requêtes DNS, ce qui réduit la charge sur le serveur DNS.

Générateurs et outils DMARC

Vous pouvez utiliser l'outil automatisé de génération d'enregistrements générateur d'enregistrements DMARC automatisé de PowerDMARC pour simplifier le processus de génération d'enregistrements DMARC. PowerDMARC propose diverses solutions DMARC gérées, ainsi que des options de surveillance granulaire et de création de rapports. L'effort combiné de ces options avancées vous aide à configurer des protocoles techniques tels que DMARC, sans tracas ni complexité supplémentaire.

Le mot de la fin

La mise en œuvre de l'authentification des e-mails est essentielle pour renforcer la sécurité de vos e-mails Salesforce. C'est à vous de protéger vos domaines contre les menaces basées sur le courrier électronique.

La mise en place de ces protocoles d'authentification du courrier électronique peut également être facilitée par PowerDMARC. Pour plus de détails sur l'implémentation, vous pouvez nous contacter ou commencer votre essai gratuit dès maintenant !