Types d'attaques DNS : Comment ils fonctionnent et comment se protéger

par

Les attaques DNS peuvent entraîner des violations de données, du phishing et des interruptions de service. Découvrez les types d'attaques DNS les plus courants et comment protéger votre domaine contre les cybermenaces.

Le système de noms de domaine (DNS) permet aux utilisateurs et aux sites Web d'interagir de manière fluide et transparente en transformant les noms de domaine lisibles par l'homme en adresses IP lisibles par machine. Compte tenu de l'importance du DNS dans les communications numériques, il est souvent victime d'attaques qui entraînent des violations de données et des pannes de service.

En 2022, 88 % des organisations dans le monde ont été victimes d’attaques DNS ; chaque incident a coûté en moyenne 942 000 $1. Les entreprises s’appuyant de plus en plus sur les plateformes numériques, il est devenu crucial de comprendre et d’atténuer les vulnérabilités DNS pour maintenir la sécurité du réseau et protéger les données sensibles.

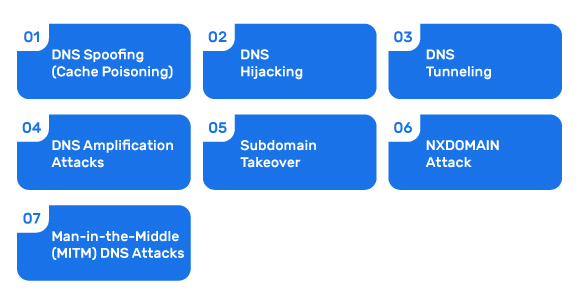

Une attaque DNS désigne les attaques qui visent à cibler la stabilité ou la fonctionnalité du service DNS d'un réseau donné. L'objectif plus large est cependant de rediriger les utilisateurs vers des sites Web suspects, souvent dangereux, ou d'obtenir un accès non autorisé à des informations sensibles .

En 2020, une vulnérabilité majeure d'empoisonnement du cache DNS, baptisée « SAD DNS », a été découverte. Elle a affecté des millions d'appareils et a nécessité une mise à jour massive des correctifs. Mais qu'est-ce que l'usurpation DNS ou l'empoisonnement du cache ? Il s'agit d'une technique malveillante qui corrompt le cache du résolveur DNS avec de fausses informations. Cette tromperie fait que les requêtes DNS renvoient des réponses incorrectes et redirigent les utilisateurs vers des sites Web frauduleux.

Lorsque le système DNS est compromis, le trafic Web est acheminé vers des destinations inattendues, bien que les sites Web authentiques conservent leurs véritables adresses IP.

La vulnérabilité des caches DNS provient de leur incapacité à vérifier de manière indépendante les données stockées. Par conséquent, les informations DNS erronées persistent dans le cache jusqu'à l'expiration du délai de vie (TTL) ou jusqu'à ce qu'une suppression manuelle soit effectuée.

Le détournement de serveur de noms de domaine fait référence au type d'attaque DNS dans lequel un pirate altère et manipule intentionnellement la manière dont les requêtes DNS sont résolues. En conséquence, les utilisateurs sont redirigés vers des sites Web malveillants. Les attaquants choisissent l'une des nombreuses méthodes, telles que l'installation de logiciels malveillants sur les ordinateurs des utilisateurs, la prise de contrôle des routeurs ou l'interception des connexions DNS pour mener à bien l'attaque.

Les pirates informatiques utilisent également le détournement DNS à des fins de phishing ou de pharming. Après avoir détourné le DNS du site Web légitime initial, ils dirigent les utilisateurs vers un site Web similaire mais faux, où les victimes sont invitées à saisir leurs identifiants de connexion. Certains gouvernements ou agences gouvernementales qui pratiquent la censure sur leur population ont recours au détournement DNS pour rediriger les citoyens vers des sites approuvés par l'État.

Le tunneling DNS exploite le protocole DNS pour transmettre le trafic non DNS via le port 53, contournant souvent les pare-feu et les mesures de sécurité. Cette technique peut être utilisée pour l'exfiltration de données ou les communications de commande et de contrôle. Des recherches montrent que 46 % des organisations ont subi des attaques de tunneling DNS.

L'amplification DNS est une attaque par déni de service distribué (DDoS) qui vise à manipuler le fonctionnement de l'annuaire téléphonique d'Internet. Elle convertit une requête DNS standard en un déluge de trafic indésirable. Dans ces attaques, les pirates exploitent les résolveurs DNS ouverts pour amplifier le volume de l'attaque, ce qui submerge et perturbe les systèmes ciblés. Le pirate envoie de petites requêtes compactes via l'adresse IP falsifiée de la victime, en se faisant passer pour la victime visée. Cela incite le serveur à envoyer une réponse volumineuse à la cible, ce qui explique exactement pourquoi ce type d'attaque est appelé « amplification ».

Une étude de 2021 a révélé que 15 % des 50 000 principaux domaines Alexa étaient vulnérables à la prise de contrôle de sous-domaines. Une prise de contrôle de sous-domaines fait référence à une attaque où le pirate prend le contrôle du sous-domaine d'un domaine cible. Cela se produit principalement lorsque le sous-domaine a un nom canonique (CNAME) dans le système de noms de domaine (DNS), mais qu'aucun contenu n'est fourni par l'hôte, soit parce que ce dernier n'a pas encore été publié, soit parce qu'il a été supprimé du système. Dans l'un ou l'autre des deux cas, le pirate peut accéder au sous-domaine via son propre hôte virtuel et commencer à héberger du contenu malveillant pour celui-ci.

L'attaque DNS NXDOMAIN est un type d'attaque par inondation qui tente de faire disparaître les serveurs du Web en submergeant (ou en inondant) le serveur DNS de demandes d'enregistrements non valides ou fictives. Étant donné que le serveur DNS perd du temps à rechercher des enregistrements inexistants, il perd le temps et la capacité nécessaires pour rechercher des enregistrements réels et légitimes.

En conséquence, le cache du serveur DNS est submergé par des requêtes illégitimes et fausses, et les clients ne peuvent plus accéder ni trouver les serveurs et la feuille de route qu'ils recherchent.

Une attaque de type « Man-in-the-middle » (MitM) fait référence au type de cyberattaque dans lequel les criminels exploitent des protocoles Web faibles et s'immiscent entre des entités dans un canal de communication numérique pour accéder à des données sensibles ou financières importantes. Depuis 2021, les e-mails compromis par MITM ont augmenté de plus de 35 % .

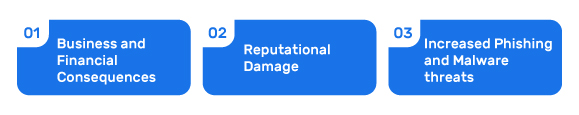

En 2019, les entreprises de services financiers ont dépensé en moyenne 1 304 790 $ pour restaurer leurs services après chaque attaque DNS, soit une augmentation de 40 % par rapport à l'année précédente. Le coût moyen par attaque dépasse désormais 1 million de dollars .

Au-delà de l’impact financier immédiat, les attaques DNS peuvent également entraîner des dommages importants à la réputation, éroder la confiance des clients et entraîner des pertes commerciales à long terme.

Les attaques DNS facilitent également d’autres cybermenaces. Par exemple, un piratage DNS réussi peut considérablement augmenter l’efficacité des campagnes de phishing.

Les vulnérabilités DNS exploitées peuvent avoir des conséquences majeures (infections liées à des logiciels malveillants, violations de données, interruptions de service et pertes financières, par exemple). Les pirates informatiques exploitent les serveurs DNS pour guider les utilisateurs vers des sites Web dangereux et nuisibles, voler des données sensibles ou rendre certains services cruciaux indisponibles ou dysfonctionnels.

Voici quelques mesures importantes que vous pouvez prendre pour prévenir les attaques DNS :

Utilisez DNSSEC pour authentifier et valider les réponses DNS de manière cryptographique. DNSSEC (Domain Name System Security Extensions) fait référence à l'extension de sécurité qui permet de garantir que vous êtes redirigé vers le site Web correct et légitime lorsque vous saisissez une adresse Web dans votre navigateur, vous éloignant ainsi des sites Web faux, illégitimes et potentiellement malveillants. En outre, il vous aide à vous protéger contre l'empoisonnement DNS, l'usurpation d'identité et d'autres formes d'utilisation non autorisée. Il comprend une suite d'extensions qui ajoutent des signatures cryptographiques à vos enregistrements DNS actuels.

Vous pouvez vérifier rapidement et efficacement si votre DNSSEC est activé ou non à l'aide de l'outil de vérification DNSSEC de PowerDMARC . Il vous fournira un état précis et fiable de votre implémentation DNSSEC, sans risque d'erreurs manuelles.

La configuration des résolveurs DNS permet d'offrir des solutions de sécurité aux utilisateurs qui naviguent sur le Web (également appelés utilisateurs finaux). Les résolveurs DNS peuvent inclure un riche ensemble de fonctionnalités couvrant le filtrage intelligent du contenu, qui à son tour peut aider à bloquer les sites Web qui diffusent souvent du spam et des virus et sont impliqués dans d'autres formes de cyberattaques. Certains résolveurs DNS peuvent également fournir une protection contre les botnets pour vous empêcher de communiquer avec des botnets potentiellement malveillants.

La fonctionnalité Chronologie DNS de PowerDMARC fournit un aperçu complet mais granulaire de vos enregistrements DNS, notamment :

L'outil capture chaque changement dans un format facile à comprendre, offrant des horodatages pertinents pour une surveillance complète.

La fonction Chronologie DNS affiche également les anciens et les nouveaux enregistrements côte à côte à des fins de comparaison. Le système vous permet de filtrer les modifications DNS en fonction des types d'enregistrements (SPF ou DMARC), des domaines ou sous-domaines, des plages horaires et d'autres facteurs de distinction clés. L'onglet Historique du score de sécurité fournit une représentation visuelle facile à comprendre du niveau de sécurité de votre domaine, en suivant tous les changements qui se produisent au fil du temps.

Les solutions anti-DDoS peuvent inclure du matériel anti-DDoS sur site, des services anti-DDoS basés sur le cloud, des analyseurs de trafic réseau (NTA), des logiciels antivirus et des pare-feu d'applications Web. Ils servent à détecter et à atténuer les attaques DDoS, protégeant ainsi votre système des acteurs malveillants.

Les protocoles d'authentification des e-mails protègent vos e-mails contre divers types d'utilisation non autorisée, notamment les attaques de phishing, de spam et d'usurpation d'identité. Ils peuvent indirectement contribuer à atténuer certaines attaques basées sur le DNS. Voici comment :

Les attaques DNS peuvent immédiatement provoquer la peur et la panique car elles peuvent mettre en péril la stabilité et la sécurité d'un système donné. L'ampleur de l'impact, couvrant les aspects financiers, de réputation et de sécurité, peut également être assez alarmante pour diverses entreprises. Cependant, il est important de ne pas se laisser submerger par une attaque et de mettre en œuvre des mesures et des mécanismes qui peuvent la prévenir et l'atténuer.

Outils

Produit

Société

![Why is DMARC Important? [2025 Updated] Pourquoi DMARC est-il important ?](https://powerdmarc.com/wp-content/uploads/2021/10/why-is-DMARC-important-80x80.jpg)

Corriger le message d'erreur "550 5.7.367 Sender Not Authorized for Relay" (L'expéditeur n'est pas autorisé pour le relais)

Corriger le message d'erreur "550 5.7.367 Sender Not Authorized for Relay" (L'expéditeur n'est pas autorisé pour le relais)