ダングリングDNSレコードの検出によるサブドメインテイクオーバー攻撃の阻止

ドメインネームシステムは、インターネット上のさまざまなリソースを検索するために使用できる分散型ネーミングシステムです。google.comのようなドメイン名は人間が読むことができ、コンピュータが解読することはできません。したがって、これらの名前を機械語に変換するために、DNSはドメイン名をその後に続くIPアドレスに変換します。ドメイン名とは対照的に、ドメインIPは数値です(例:101.102.25.22).

電話帳のようなものだと思えばいい。電話帳には、人の名前と電話番号が隣接して記載されています。これにより、私たちはその人とそれぞれの電話番号を関連付けることができ、連絡を取りやすくなります。同じように、DNSはドメイン名を、人間が覚えにくい数値のIPアドレスに変換するのに役立ちます。DNSは非常に便利なシステムですが、しばしば設定ミスが発生し、今日お話しする「Dangling DNSコンフィギュレーション」という問題につながる可能性があります。

DNSの設定ミスはなぜ起こるのか?

ドメインネームシステムは、私たちが対話したいインターネットリソースとは別に設定されます。DNSに追加されたDNSレコードは、これらのリソースを指し示し、私たちがそれらにアクセスするのを支援します。特定のケースでは、以前に設定されたリソースは、そのホストによって設定を解除されることがあります。たとえば、DNSレコードは、サーバーのIPを指すようにドメイン所有者によって構成されていました。このサーバーは現在使用されていません。DNSレコードは、もはや存在しないリソースを指すようになったため、"dangling DNS "エントリーと呼ばれることがあります。

ダングリングDNSレコード。どのように形成されているのですか?

前項で述べたように、DNSエントリーが設定されていないインターネットリソースを指している場合、それはダングリングDNSと呼ばれる。インターネット上のサイバー犯罪者は、情報漏洩の恐れがあるため、常にこのようなDNSエントリーを探し回っています。これらのエントリーの中には、ドメインに関する機密情報が含まれている場合があり、脅威者が利益を得るためのデータの金鉱となります。

メール認証のDNSレコードは、ダングリングDNSの問題に影響されやすいですか?

答えはYesです。以下のメール認証レコードは、DNSのダングリング問題の脆弱性がある可能性があります。

1.DMARCレコード

などのメール認証プロトコルは DMARCは、DNSにTXTレコードを追加することで設定されます。ドメインのメールに対するポリシーの設定とは別に、DMARCを活用して、ドメイン、ベンダー、メール送信元に関する豊富な情報を送信するレポート機構を有効にすることも可能です。

2.SPFレコード

また、一般的に使用されているメール送信元認証システムです。 SPFは、お客様のメールの送信元として承認されたリストを含むTXTレコードとして、お客様のDNSに存在します。

3.TLS-RPT

SMTP TLS レポート (TLS-RPT)は、MTA-STSと共に設定される追加レポートメカニズムで、2つの通信メールサーバー間のTLS暗号化の失敗による配信可能性の問題について、JSONレポートの形でドメイン所有者に通知を送信します。

4.DKIM CNAMEレコード

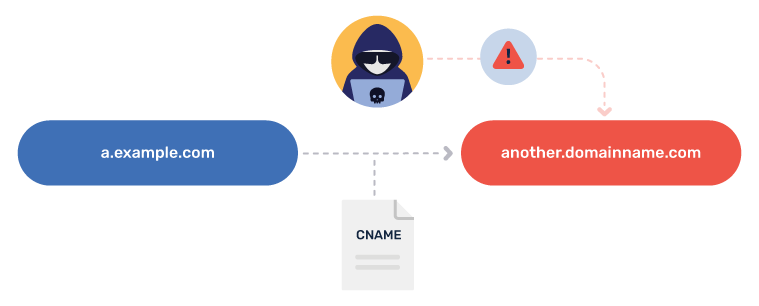

CNAMEレコードは、あるドメインを別のドメインに指し示すためのドメイン名のエイリアスを作成します。CNAMEを使用すると、サブドメインを、そのサブドメインに関連するすべての情報と設定を含む別のドメインに向けることができます。

例えば、サブドメインmail.domain.comは、CNAMEinfo.domain.comのエイリアスです。.したがって、サーバーがmail.domain.comを検索するときにルーティングされます。.

あなたの DKIM認証システムは、多くの場合、CNAMEレコードとしてDNSに追加されます。

これらの各エントリには、組織のドメイン、メールデータ、IPアドレス、メール送信元に関する貴重な情報が含まれています。見落としがちな構文エラーは、長期間検出されない可能性のあるダングリングレコードにつながることがあります。また、DKIM CNAMEやSPFレコードを指すホストによって廃止されたドメインも、同じ問題を引き起こす可能性があります。

注)注意点として MX、NS、A、AAAレコードもDangling DNSの問題に影響されやすい. この記事では、これらの影響を持つメール認証レコードのみを取り上げ、その修正方法に関するソリューションを提供しています。

サブドメインテイクオーバー攻撃とは?

攻撃者は、設定解除されたリソースを指すダングリングDNSエントリを検出すると、すぐにそのチャンスに飛びつきます。攻撃者は、ダングリングDNSレコードが指す(サブ)ドメインを乗っ取り、それによって、ドメインのコンテンツとリソースに完全にアクセスできる攻撃者が管理するドメインにトラフィック全体をルーティングします。

お客様のドメイン/サブドメインが攻撃者にハイジャックされた場合のその後の影響。

設定解除されたドメインやサーバーは、ドメイン所有者がコントロールできない攻撃者によって操作される悪意のあるリソースの温床となる可能性があります。つまり、攻撃者がドメイン名に対して完全に支配力を行使し、違法なサービスを運営したり、無防備な被害者に対してフィッシング・キャンペーンを行ったり、市場におけるあなたの組織の評判を落とすことができるのです。

誤ったDNSレコードを検出する

未提供のリソースを指しているDNSレコードを初期段階で特定することは、ブランドを守ることにつながります。DNSモニタリングツールは、このような状況において有用であることが証明されます。DNS監視ツールは、ドメインやサブドメインの名簿のようなものです。つまり、ドメインやサブドメインに関連するすべてのデータを組織的に収集し、随時簡単に監視できる1つのプラットフォームなのです。

PowerDMARCは、まさにその通りです。ドメイン監視ツールに登録すると、登録されたすべてのルートドメインを集めたカスタマイズダッシュボードにアクセスできるようになります。この新機能は、システムが検出したサブドメインを、ユーザーが手動で登録することなく、自動的に追加することができます。

ドメインの記録を無料でチェック

ドメイン監視のためのフルタイムサービスにコミットしたくない場合は、迅速な ドメイン分析PowerAnalyzerを使用することで、より効率的な作業が可能です。無料です。ドメイン名を入力し、「今すぐ確認」をクリックすると、すべてのDNSレコードの設定と、検出された誤設定とそれを迅速に解決するためのヒントを表示することができます。

- グーグルBIMI採用のための共通マーク証明書(CMC)について- 2024年9月25日

- Zoho MailのBIMIセットアップガイド-青い認証チェックマークを取得する- 2024年9月6日

- GmailとGoogle WorkspaceのSPFレコードの設定- 2024年8月29日