Terwijl organisaties over de hele wereld liefdadigheidsfondsen opzetten om Covid-19 te bestrijden, wordt er een ander soort strijd gevoerd in de elektronische kanalen van het internet. Duizenden mensen over de hele wereld zijn tijdens de pandemie van het coronavirus ten prooi gevallen aan e-mailspoofing en covid-19 e-mailzwendel. Het komt steeds vaker voor dat cybercriminelen echte domeinnamen van deze organisaties gebruiken in hun e-mails om legitiem over te komen.

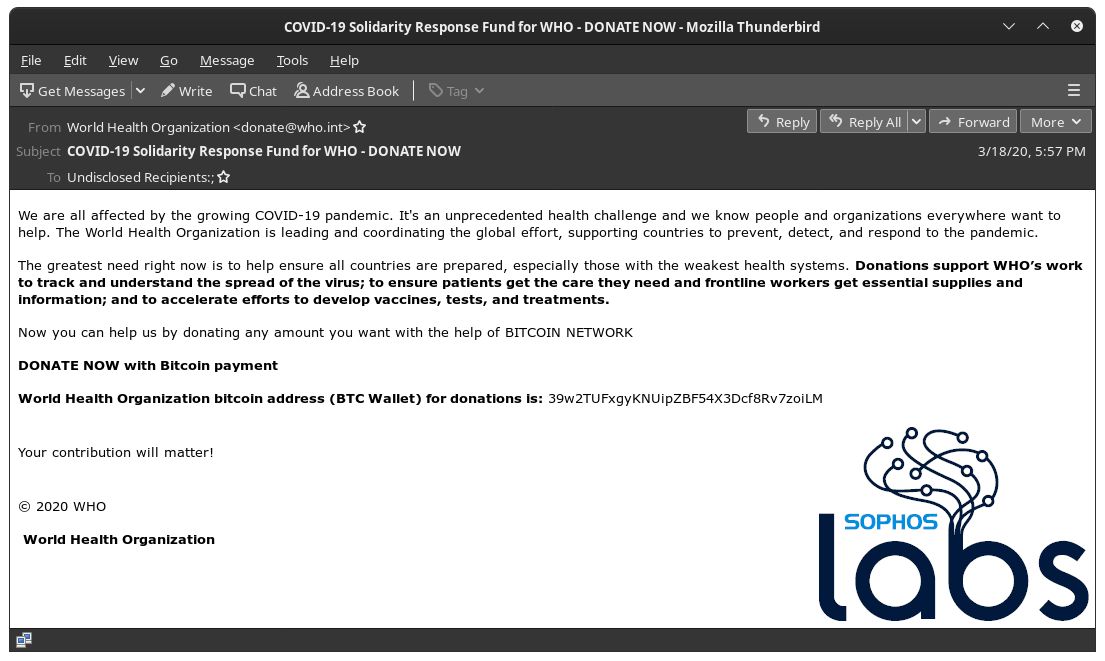

Bij de meest recente ophefmakende zwendel met het coronavirus werd een e-mail rondgestuurd die zogenaamd afkomstig was van de Wereldgezondheidsorganisatie (WHO) en waarin werd gevraagd om donaties aan het Solidarity Response Fund. Het adres van de afzender was '[email protected]', waarbij 'who.int' de echte domeinnaam van de WHO is. De e-mail bleek een phishing-zwendel te zijn, maar op het eerste gezicht wezen alle tekenen erop dat de afzender echt was. Het domein was immers van de echte WHO.

Belangrijkste opmerkingen

- E-mailspoofing en phishing-zwendel zijn tijdens de Covid-19 pandemie aanzienlijk toegenomen en richten zich op zowel individuen als organisaties.

- Het Sender Policy Framework (SPF) en Domain Keys Identified Mail (DKIM) zijn essentieel voor het verifiëren van de authenticiteit van e-mails, maar hebben hun beperkingen.

- DMARC verbetert de beveiliging van e-mail door SPF en DKIM samen te gebruiken en stelt domeineigenaren in staat om ongeautoriseerd e-mailgebruik te controleren.

- Ondanks de effectiviteit van DMARC hebben veel organisaties nog steeds geen goede implementatie vanwege problemen met de implementatie en beperkte middelen.

- Het gebruik van DMARC kan worden gestimuleerd door implementatiefricties te verminderen, de waargenomen bruikbaarheid te verbeteren en gestroomlijnde implementatieprocessen aan te bieden.

Dit was echter slechts een van de vele phishing scams die e-mails gebruiken die gerelateerd zijn aan het coronavirus om geld en gevoelige informatie van mensen te stelen. Maar als de afzender een echte domeinnaam gebruikt, hoe kunnen we dan een legitieme e-mail van een valse onderscheiden? Waarom zijn cybercriminelen zo gemakkelijk in staat om spoofing toe te passen op zo'n grote organisatie?

En hoe komen instanties als WHO erachter wanneer iemand hun domein gebruikt om een phishing-aanval uit te voeren?

E-mail is het meest gebruikte zakelijke communicatiemiddel ter wereld en toch is het een volledig open protocol. Op zichzelf is er weinig om te controleren wie welke e-mails verstuurt en vanaf welk e-mailadres. Dit wordt een groot probleem wanneer aanvallers zich vermommen als een vertrouwd merk of publiek figuur en mensen vragen om hun geld en persoonlijke informatie te geven. Bij meer dan 90% van alle datalekken bij bedrijven in de afgelopen jaren was op de een of andere manier sprake van e-mail phishing. En spoofing van e-maildomeinen is een van de belangrijkste oorzaken hiervan.

In een poging om e-mail te beveiligen, werden protocollen zoals SPF (Sender Policy Framework) en DKIM (Domain Keys Identified Mail) ontwikkeld. SPF vergelijkt het IP-adres van de afzender met een goedgekeurde lijst van IP-adressen en DKIM gebruikt een gecodeerde digitale handtekening om e-mails te beschermen. Hoewel deze beide effectief zijn, hebben ze hun eigen tekortkomingen. DMARC, dat in 2012 werd ontwikkeld, is een protocol dat zowel SPF als DKIM authenticatie gebruikt om e-mail te beveiligen, en heeft een mechanisme dat de domeineigenaar een melding stuurt wanneer een e-mail niet door DMARC validatie komt.

Dit betekent dat de domeineigenaar op de hoogte wordt gebracht wanneer een e-mail wordt verzonden door een onbevoegde derde partij. En het belangrijkste is dat ze de ontvanger van de e-mail kunnen vertellen hoe hij niet-geverifieerde e-mail moet behandelen: naar de inbox laten gaan, in quarantaine plaatsen of helemaal weigeren. In theorie zou dit moeten voorkomen dat slechte e-mail de inbox van mensen overspoelt en het aantal phishingaanvallen verminderen. Waarom doet het dat dan niet?

Beveiliging vereenvoudigen met PowerDMARC!

Kan DMARC domein-spoofing en Covid-19 e-mailoplichting voorkomen?

E-mailverificatie vereist dat afzenderdomeinen hun SPF-, DKIM- en DMARC-records publiceren bij DNS. Volgens een onderzoek had slechts 44,9% van de Alexa top 1 miljoen domeinen een geldig SPF record gepubliceerd in 2018, en slechts 5,1% had een geldig DMARC record. En dat terwijl domeinen zonder DMARC-verificatie bijna vier keer zoveel last hebben van spoofing als domeinen die wel beveiligd zijn. Er is een gebrek aan serieuze DMARC-implementatie in het hele bedrijfslandschap en dat is in de loop der jaren niet veel beter geworden. Zelfs organisaties als UNICEF moeten DMARC nog implementeren met hun domeinen en het Witte Huis en het Amerikaanse Ministerie van Defensie hebben beide een DMARC-beleid van p = geen, wat betekent dat ze niet worden gehandhaafd.

Een onderzoek uitgevoerd door experts van Virginia Tech heeft enkele van de grootste zorgen aan het licht gebracht die worden aangehaald door grote bedrijven en ondernemingen die DMARC-authenticatie nog moeten gebruiken:

- Implementatieproblemen: De strikte handhaving van beveiligingsprotocollen betekent vaak een hoge mate van coördinatie in grote instellingen, waar ze vaak de middelen niet voor hebben. Bovendien hebben veel organisaties niet veel controle over hun DNS, waardoor het publiceren van DMARC-records een nog grotere uitdaging wordt.

- De voordelen wegen niet op tegen de kosten: DMARC verificatie heeft meestal directe voordelen voor de ontvanger van de e-mail in plaats van de domeineigenaar. Het gebrek aan serieuze motivatie om het nieuwe protocol te gebruiken heeft veel bedrijven ervan weerhouden DMARC in hun systemen op te nemen.

- Risico van het doorbreken van het bestaande systeem: Omdat DMARC relatief nieuw is, is het vatbaarder voor onjuiste implementatie, wat het zeer reële risico met zich meebrengt dat legitieme e-mails niet doorkomen. Bedrijven die afhankelijk zijn van e-mailcirculatie kunnen zich dat niet veroorloven en nemen daarom niet de moeite om DMARC in te voeren.

Waarom DMARC nodig is

Hoewel de zorgen die bedrijven in het onderzoek hebben geuit duidelijk gegrond zijn, maakt het de implementatie van DMARC niet minder noodzakelijk voor e-mailbeveiliging. Hoe langer bedrijven blijven werken zonder een DMARC-geauthenticeerd domein, hoe meer we onszelf allemaal blootstellen aan het zeer reële gevaar van e-mail phishing-aanvallen. Zoals de zwendelpraktijken met het coronavirus ons hebben geleerd, is niemand veilig voor een doelwit of een imitatie. Zie DMARC als een vaccin - naarmate het aantal mensen dat DMARC gebruikt toeneemt, daalt de kans op besmetting dramatisch.

Er zijn echte, haalbare oplossingen voor dit probleem die de zorgen van mensen over het gebruik van DMARC kunnen wegnemen. Hier zijn er een paar die de implementatie aanzienlijk kunnen verbeteren:

- Frictie bij implementatie verminderen: De grootste hindernis voor een bedrijf om DMARC te implementeren zijn de implementatiekosten die ermee gepaard gaan. De economie zit in het slop en middelen zijn schaars. Daarom kondigt PowerDMARC samen met onze industriële partners Global Cyber Alliance (GCA) met trots een beperkte aanbieding aan tijdens de Covid-19 pandemie - 3 maanden van onze volledige suite van apps, DMARC-implementatie en anti-spoofingdiensten, helemaal gratis. Stel uw DMARC-oplossing in enkele minuten in en begin nu met het bewaken van uw e-mails met PowerDMARC.

- Verbetering van het waargenomen nut: DMARC kan alleen een grote impact hebben op e-mailbeveiliging als een kritieke massa gebruikers hun SPF-, DKIM- en DMARC-records publiceert. Door DMARC-geauthenticeerde domeinen te belonen met een pictogram 'Trusted' of 'Verified' (zoals bij de promotie van HTTPS onder websites), kunnen domeineigenaren worden gestimuleerd om een positieve reputatie voor hun domein te krijgen. Zodra dit een bepaalde drempel bereikt, zullen domeinen die door DMARC worden beschermd, gunstiger worden bekeken dan domeinen die dat niet doen.

- Gestroomlijnde implementatie: Door het eenvoudiger te maken om antispoofingprotocollen te implementeren en te configureren, zullen meer domeinen instemmen met DMARC-verificatie. Dit kan bijvoorbeeld door het protocol in een 'monitoringmodus' te laten draaien, zodat e-mailbeheerders de impact op hun systemen kunnen beoordelen voordat ze overgaan tot een volledige implementatie.

Elke nieuwe uitvinding brengt nieuwe uitdagingen met zich mee. Elke nieuwe uitdaging dwingt ons om een nieuwe manier te vinden om deze te overwinnen. DMARC bestaat al een paar jaar, maar phishing bestaat al veel langer. In de afgelopen weken heeft de Covid-19 pandemie er alleen maar een nieuw gezicht aan gegeven. Bij PowerDMARC zijn we er om je te helpen deze nieuwe uitdaging het hoofd te bieden. Meld u hier aan voor uw gratis DMARC-analyser, zodat terwijl u thuis veilig blijft voor het coronavirus, uw domein veilig is voor e-mail spoofing.

- DMARC MSP Praktijkstudie: ImpactQuill verbetert e-mailbeveiliging en -zichtbaarheid voor klanten met PowerDMARC - 23 mei 2025

- DMARC MSP Praktijkstudie: 1-MSP verhoogt klantbeveiliging en merkidentiteit met PowerDMARC - 19 mei 2025

- Microsoft vereisten voor afzenders gehandhaafd - Hoe 550 5.7.15 afwijzingen vermijden - 30 april 2025